Outils et Techniques de Masquage des Données pour Vertica

Les outils et techniques de masquage des données pour Vertica jouent un rôle central dans la protection des informations sensibles dans les environnements analytiques modernes. Vertica est largement utilisée pour les analyses à grand volume, les rapports, la science des données et les charges de travail en apprentissage automatique. Ces cas d’usage nécessitent un accès flexible et souvent étendu aux données, ce qui augmente la probabilité que des valeurs confidentielles — telles que les identifiants personnels, les attributs financiers ou les informations de santé — apparaissent dans les résultats des requêtes.

Contrairement aux bases de données transactionnelles, les environnements Vertica privilégient la performance et le débit analytique. En conséquence, les données sont fréquemment dénormalisées, répliquées à travers des projections et accessibles simultanément par de nombreux outils. Dans ce contexte, le masquage doit être à la fois efficace et cohérent, garantissant que les valeurs sensibles soient protégées sans perturber les analyses.

Cet article explore des techniques pratiques de masquage des données pour Vertica ainsi que les outils que les organisations utilisent pour les mettre en œuvre efficacement, y compris des approches centralisées alignées avec la conformité des données DataSunrise et les exigences modernes en confidentialité des données.

Pourquoi le Masquage des Données est Crucial dans les Environnements Vertica

L’architecture de Vertica introduit des défis uniques en matière de protection des données. Le stockage en colonnes, les couches mémoire ROS/WOS, et l’optimisation basée sur les projections permettent à Vertica de traiter de grands ensembles de données rapidement. Cependant, ces mêmes caractéristiques compliquent la confiance dans les méthodes de protection traditionnelles.

Les défis courants comprennent :

- Des tables analytiques larges qui mêlent des métriques à des attributs sensibles.

- Multiples projections stockant les mêmes colonnes sous différentes dispositions.

- Clusters partagés accessibles par des outils BI, des travaux ETL, des notebooks et des pipelines ML.

- Des requêtes SQL ad hoc qui contournent les vues de reporting adaptées.

Le contrôle d’accès natif basé sur les rôles de Vertica limite qui peut interroger les objets, mais ne contrôle pas quelles valeurs de colonnes apparaissent dans les résultats. Une fois la requête exécutée, Vertica retourne toutes les données sélectionnées en clair. Pour combler cette lacune, les organisations appliquent des techniques de masquage au moment de la requête, souvent combinées avec des contrôles d’accès avancés.

Pour un complément d’information sur le modèle d’exécution de Vertica, consultez la documentation officielle de l’architecture Vertica.

Techniques Courantes de Masquage des Données pour Vertica

Plusieurs techniques de masquage sont couramment utilisées dans les environnements Vertica. Chaque approche offre différents compromis entre sécurité, flexibilité et effort de maintenance.

- Masquage statique : Crée des copies masquées des tables pour un usage non productif. Bien qu’utile pour le développement ou les tests, le masquage statique introduit une duplication des données et une maintenance continue, souvent gérées grâce à des outils de masquage statique des données.

- Masquage basé sur les vues : Utilise des vues SQL pour cacher ou transformer des colonnes sensibles. Cette méthode est fragile car les utilisateurs peuvent contourner les vues par un accès direct aux tables.

- Masquage au niveau applicatif : Applique la logique de masquage dans les outils BI ou les applications. Cette approche manque de cohérence et ne protège pas tous les chemins d’accès.

- Masquage dynamique des données : Masque les valeurs au moment de la requête, en fonction de politiques, sans modifier les données stockées.

Parmi ces techniques, le masquage dynamique des données offre le meilleur équilibre pour les analyses sous Vertica. Il protège en temps réel les valeurs sensibles tout en conservant la précision analytique et la performance, notamment lorsqu’il est couplé à des moteurs de masquage dynamique des données.

Outils de Masquage des Données pour Vertica

Un masquage efficace dans Vertica nécessite des outils qui comprennent à la fois la sémantique SQL et la sensibilité des colonnes. De nombreuses organisations mettent en œuvre le masquage à l’aide de DataSunrise, qui fournit une couche de masquage centralisée devant Vertica et s’intègre étroitement avec la surveillance de l’activité des bases de données.

DataSunrise intègre plusieurs fonctionnalités dans une plateforme unique :

- Découverte des données sensibles pour identifier les données PII, PHI et financières.

- Masquage dynamique des données pour protéger les valeurs lors de la requête.

- Surveillance des activités en base de données pour suivre les accès et comportements.

- Journaux d’audit afin de soutenir les rapports de conformité.

Cette combinaison permet aux organisations d’appliquer un masquage cohérent sur tous les chemins d’accès à Vertica tout en supportant les workflows du Compliance Manager.

Configuration d’une Règle de Masquage pour Vertica

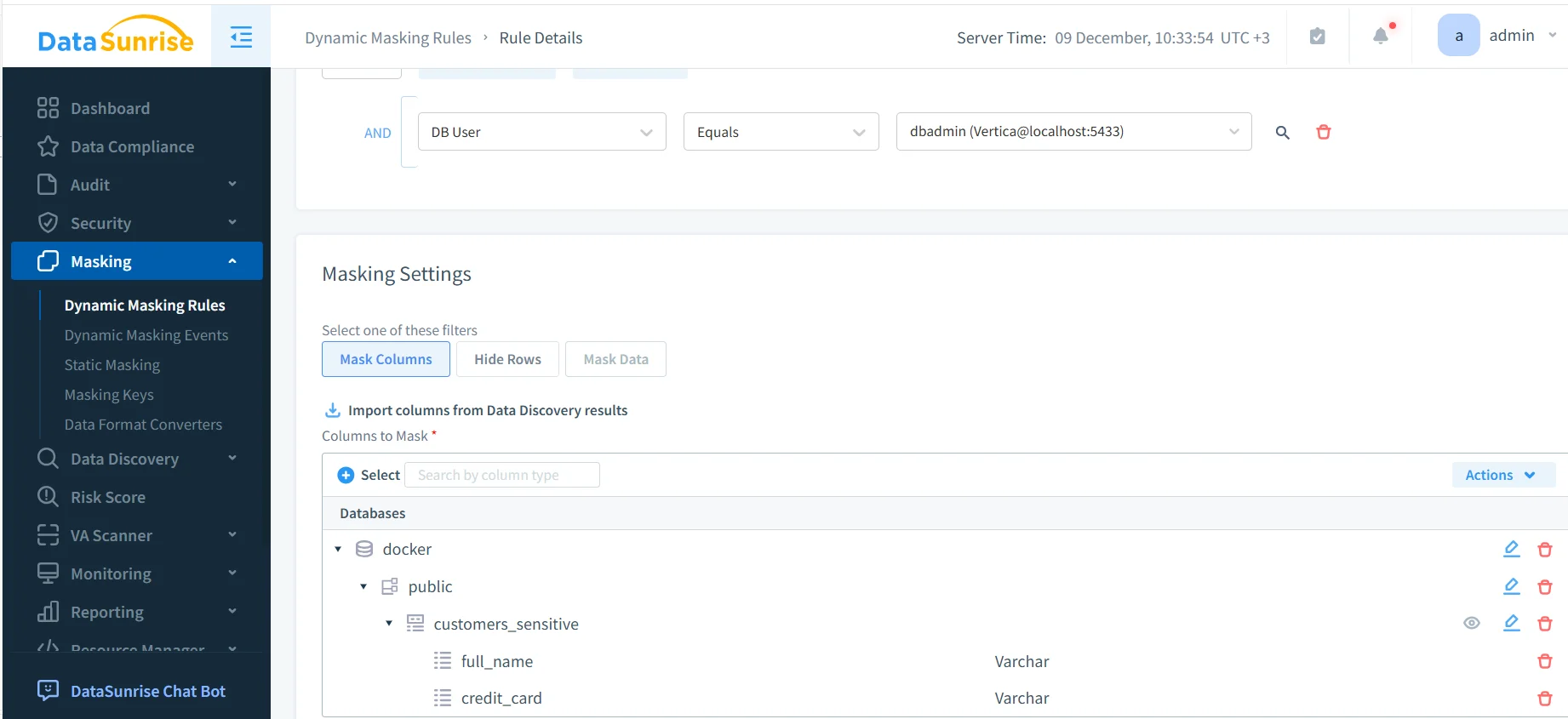

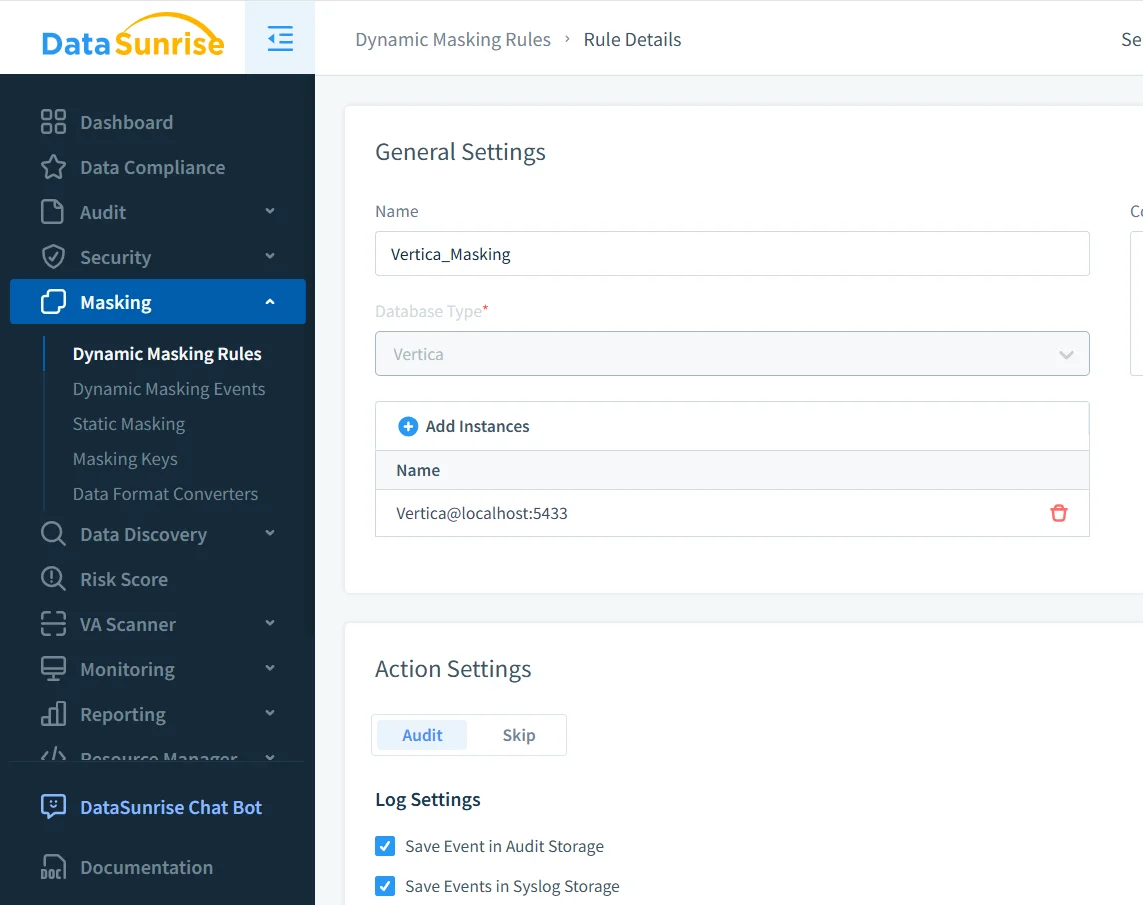

Les règles de masquage dynamique définissent comment et quand les données sensibles sont protégées. Une règle typique spécifie l’instance Vertica, les schémas ou tables cibles, et les colonnes nécessitant un masquage.

Configuration d’une règle de masquage dynamique pour Vertica.

Une fois activée, la règle s’applique automatiquement à chaque requête correspondante. Les administrateurs peuvent également définir des conditions basées sur les utilisateurs de la base, les applications ou les environnements, et corréler les événements à l’aide des capacités de traçabilité d’audit.

Résultats de Requêtes Masquées dans les Flux de Travail Analytiques

Du point de vue de l’utilisateur final, le masquage dynamique ne change pas la façon dont les requêtes sont écrites. Les analystes continuent d’utiliser le SQL standard, et Vertica exécute les requêtes normalement. La différence n’apparaît que dans les valeurs retournées.

Résultats de requêtes masquées retournés au client.

Avec le masquage activé, les utilisateurs non privilégiés voient des valeurs anonymisées ou partiellement cachées, tandis que les agrégats, jointures et filtres continuent de fonctionner correctement. Cela rend le masquage dynamique adapté aux tableaux de bord BI, à l’analyse exploratoire et à l’ingénierie des fonctionnalités ML gouvernée par des politiques de gouvernance des données.

Cette approche soutient les exigences de confidentialité et de minimisation des données sous des réglementations telles que le RGPD, HIPAA et PCI DSS.

Comparaison des Techniques de Masquage pour Vertica

| Technique | Description | Impact Opérationnel |

|---|---|---|

| Masquage statique | Crée des copies des données masquées de manière permanente | Maintenance élevée, duplication des données |

| Masquage basé sur les vues | Utilise des vues SQL pour cacher les colonnes sensibles | Facilement contourné par des requêtes directes |

| Masquage au niveau applicatif | Logique de masquage à l’intérieur des outils BI ou applications | Couverture incohérente |

| Masquage dynamique | Masque les valeurs au moment de la requête | Protection centralisée et évolutive |

Bonnes Pratiques pour le Masquage des Données dans Vertica

- Commencez par la découverte pour identifier les colonnes sensibles.

- Appliquez le masquage au niveau de la requête plutôt qu’en copiant les données.

- Testez le masquage avec de vrais charges analytiques.

- Examinez régulièrement les journaux d’audit pour détecter les accès inattendus.

- Alignez les politiques de masquage avec des stratégies plus larges de sécurité des données.

Conclusion

Les outils et techniques de masquage des données pour Vertica permettent aux organisations de protéger les informations sensibles tout en conservant la flexibilité et la performance des charges analytiques. En combinant le masquage dynamique avec une application centralisée des politiques et l’audit, les équipes évitent les solutions fragiles et bénéficient d’une protection cohérente sur tous les chemins d’accès.

Avec les bons outils de masquage, Vertica reste une plateforme analytique puissante tandis que les données sensibles restent protégées tout au long des processus BI, ETL et des pipelines d’apprentissage automatique.