Trace d’Audit Google Cloud SQL

Introduction

Une trace d’audit Google Cloud SQL est un enregistrement en base de données des événements clés tels que les connexions, les requêtes de données et les modifications du schéma. C’est un outil essentiel pour détecter les activités suspectes, répondre aux exigences de conformité et maintenir la responsabilité opérationnelle.

Lorsque SQL Server fonctionne sur Google Cloud SQL, les administrateurs peuvent combiner les capacités d’audit natives de Microsoft avec l’infrastructure sécurisée de Google Cloud. Cela permet un suivi détaillé des activités en base tout en bénéficiant de sauvegardes gérées, de haute disponibilité et de fonctionnalités de sécurité réseau.

Ce guide explique comment configurer une trace d’audit native Google Cloud SQL pour SQL Server 2022 et montre comment DataSunrise peut étendre ces capacités avec une analyse en temps réel, des contrôles granulaires et des rapports orientés conformité.

Audit natif dans SQL Server sur Google Cloud SQL

SQL Server inclut SQL Server Audit, une fonctionnalité qui écrit les enregistrements d’audit dans un fichier ou un journal d’application. Dans un environnement Google Cloud SQL, ces fichiers peuvent être stockés localement sur l’instance puis exportés vers Cloud Storage pour conservation et analyse.

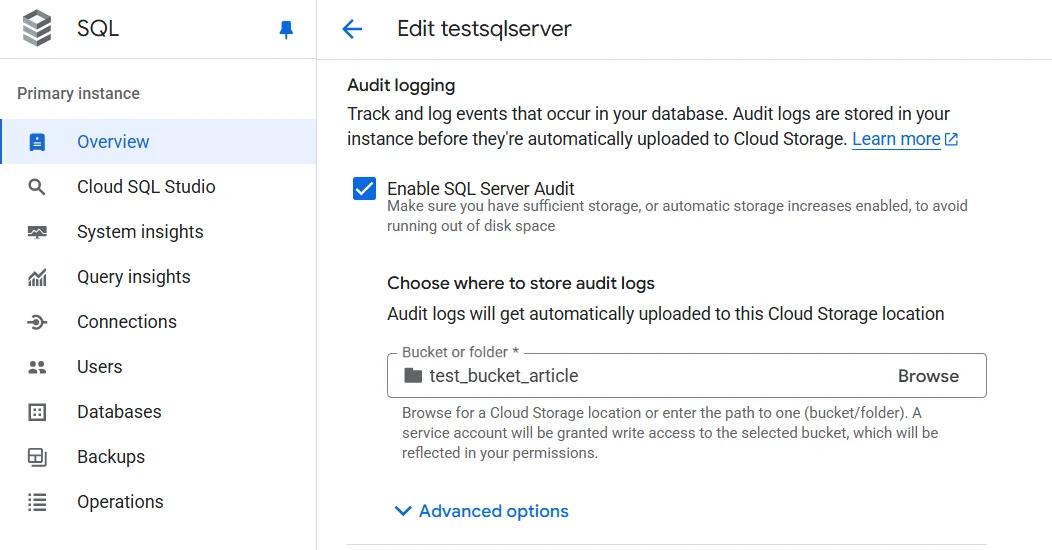

Création d’un audit de serveur

Un audit de serveur définit la destination et la configuration de base pour la capture des données d’audit. Dans Google Cloud SQL pour SQL Server, l’option TO FILE stocke les événements localement, que vous pouvez ensuite exporter vers Cloud Storage pour la persistance et l’analyse.

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 10 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

La première instruction crée l’audit et spécifie son chemin d’accès et la taille maximale par fichier. La deuxième instruction active l’audit pour qu’il commence à enregistrer les événements immédiatement.

Spécification d’audit au niveau serveur

Une spécification d’audit au niveau serveur détermine quels événements de haut niveau doivent être capturés, comme les tentatives de connexion ou les modifications de configuration. Cet exemple enregistre toutes les tentatives de connexion échouées dans l’audit précédemment créé.

CREATE SERVER AUDIT SPECIFICATION AuditLoginFailures

FOR SERVER AUDIT GCloudAudit

ADD (FAILED_LOGIN_GROUP)

WITH (STATE = ON);

Le groupe FAILED_LOGIN_GROUP est un groupe d’actions d’audit prédéfini qui enregistre les tentatives d’authentification infructueuses — utile pour détecter les attaques par force brute ou les accès non autorisés.

Spécification d’audit au niveau base de données

Une spécification d’audit au niveau base se concentre sur les événements survenant dans une base spécifique, tels que les lectures, écritures ou modifications du schéma.

CREATE DATABASE AUDIT SPECIFICATION AuditTransactions

FOR SERVER AUDIT GCloudAudit

ADD (SELECT ON dbo.transactions BY public)

WITH (STATE = ON);

Dans cet exemple, toute instruction SELECT ciblant la table transactions par des utilisateurs publics sera enregistrée. Cela aide à surveiller l’accès aux données sensibles ou à vérifier la conformité aux politiques de protection des données.

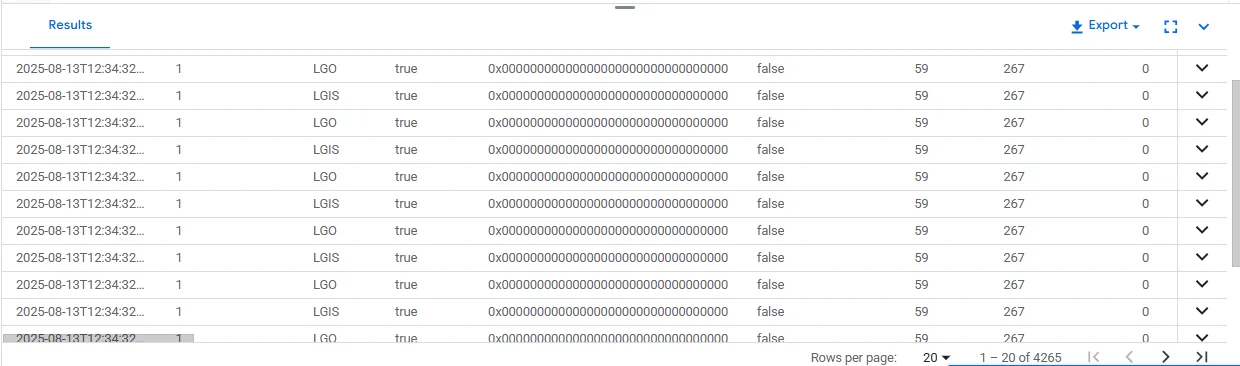

Consultation des données d’audit

Une fois les événements enregistrés, vous pouvez interroger les journaux d’audit directement depuis SQL Server.

SELECT *

FROM sys.fn_get_audit_file('/var/opt/mssql/audit/*.sqlaudit', NULL, NULL);

Cette fonction lit tous les fichiers .sqlaudit du chemin spécifié et retourne leur contenu sous forme tabulaire. Vous pouvez filtrer, joindre ou exporter ce résultat pour une analyse plus poussée dans des outils comme BigQuery ou une plateforme SIEM.

Utilisation de vues et procédures pour des audits ciblés

Alors que SQL Server Audit suit les événements définis, vous pouvez le compléter avec des vues personnalisées et des procédures stockées pour enregistrer des activités spécifiques métier.

CREATE VIEW RecentLogins AS

SELECT TOP 100 client_id, login_time, ip_address

FROM logins

ORDER BY login_time DESC;

CREATE PROCEDURE LogTransaction

@client_id INT, @amount DECIMAL(10,2), @type VARCHAR(20)

AS

BEGIN

INSERT INTO transactions (client_id, amount, transaction_type)

VALUES (@client_id, @amount, @type);

END

La vue RecentLogins récupère rapidement les derniers événements de connexion, tandis que la procédure LogTransaction insère de nouvelles transactions avec une finalité d’audit intégrée, garantissant un suivi cohérent aux côtés des audits natifs.

Limites de l’audit natif

| Limitation | Impact |

|---|---|

| Pas d’alerte native en temps réel | Les équipes sécurité doivent vérifier manuellement les journaux, retardant la réponse aux menaces |

| Pas de masquage des données intégré dans la sortie d’audit | Les données sensibles peuvent apparaître en clair, augmentant le risque de non-conformité |

| Corrélation limitée entre instances | Difficile de suivre les actions d’un utilisateur sur plusieurs bases SQL Server |

| Analytique visuelle minimale | Absence de tableaux de bord et de filtres interactifs pour une investigation rapide |

| Revue manuelle des journaux | Long et fastidieux pour filtrer et extraire des informations pertinentes |

Étendre la trace d’audit avec DataSunrise

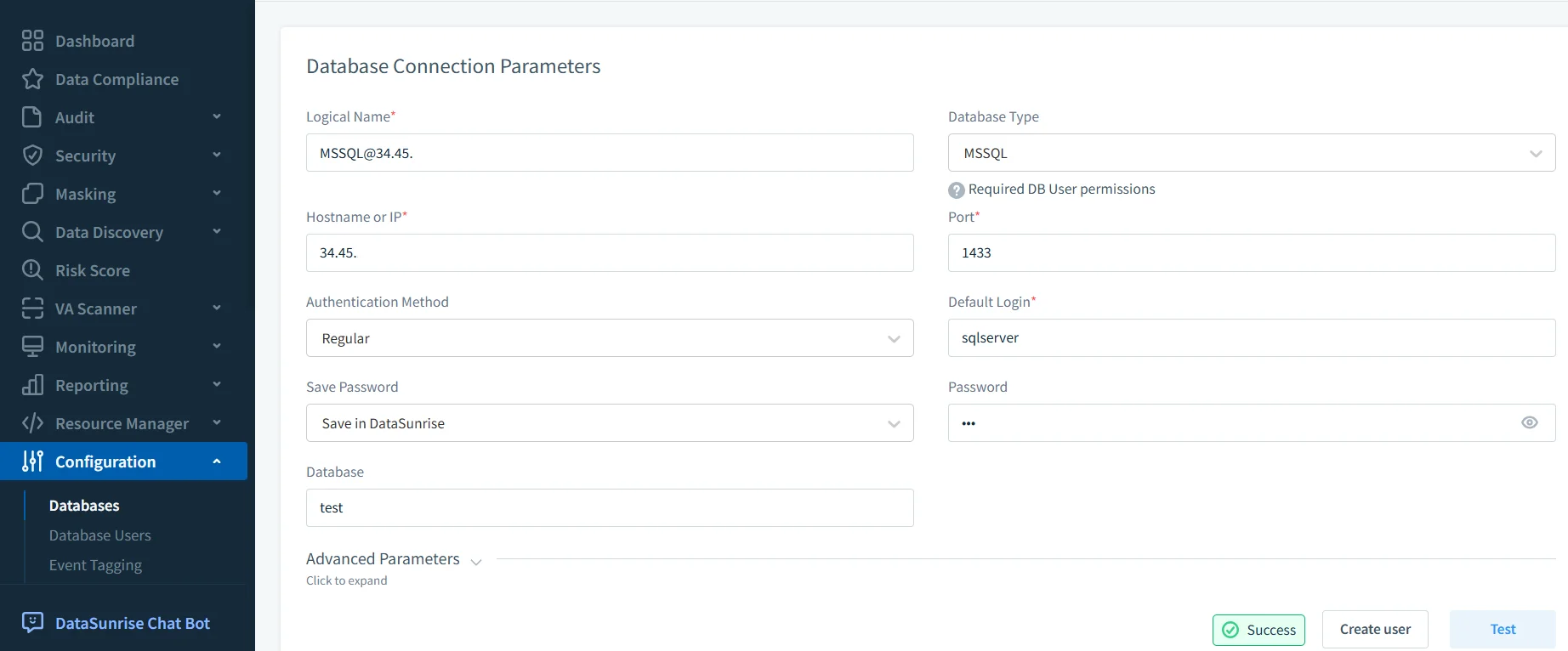

Bien que SQL Server Audit fournisse une base fiable, il n’a pas été conçu pour une réponse rapide aux incidents ni pour la supervision multi-instances. C’est là que DataSunrise intervient — en améliorant les traces d’audit avec des surveillances en temps réel, des règles d’audit granulaires, et du masquage dynamique des données.

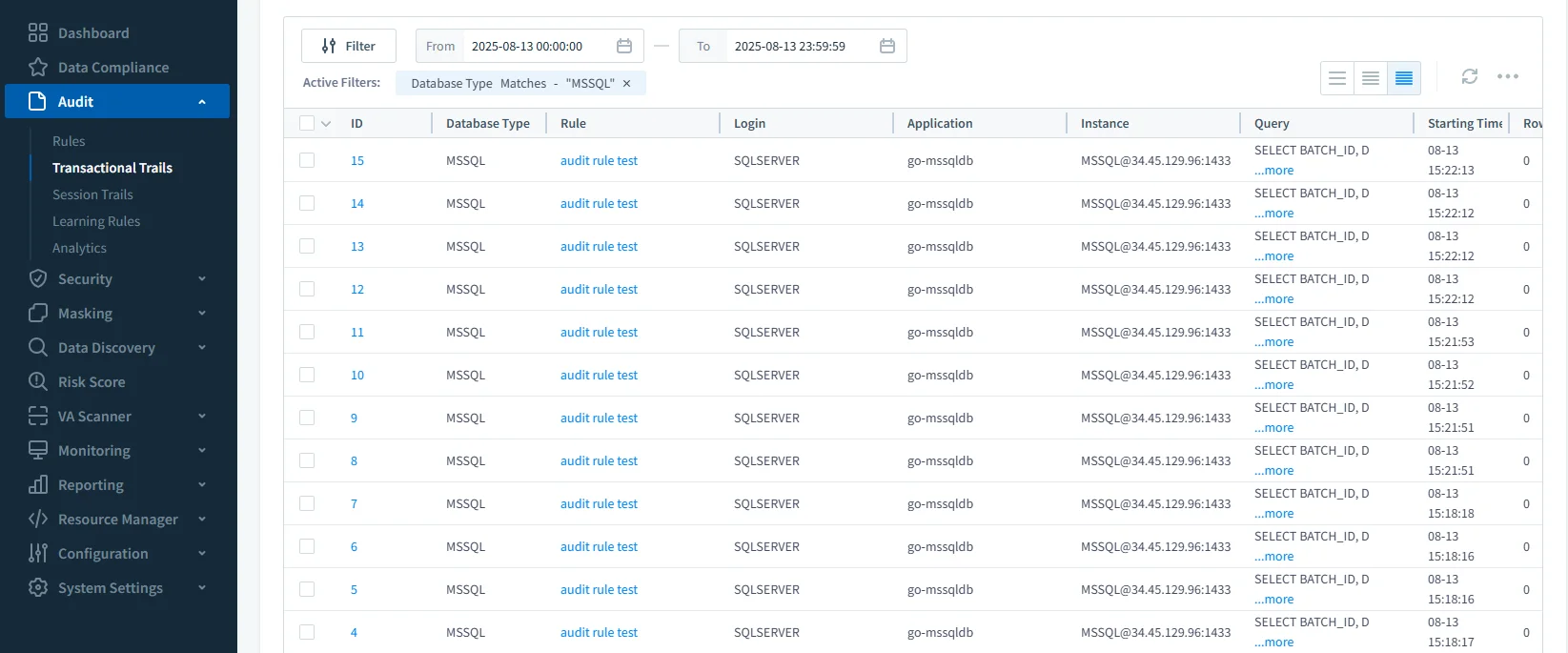

Avec DataSunrise en place, les données d’audit Google Cloud SQL deviennent immédiatement exploitables :

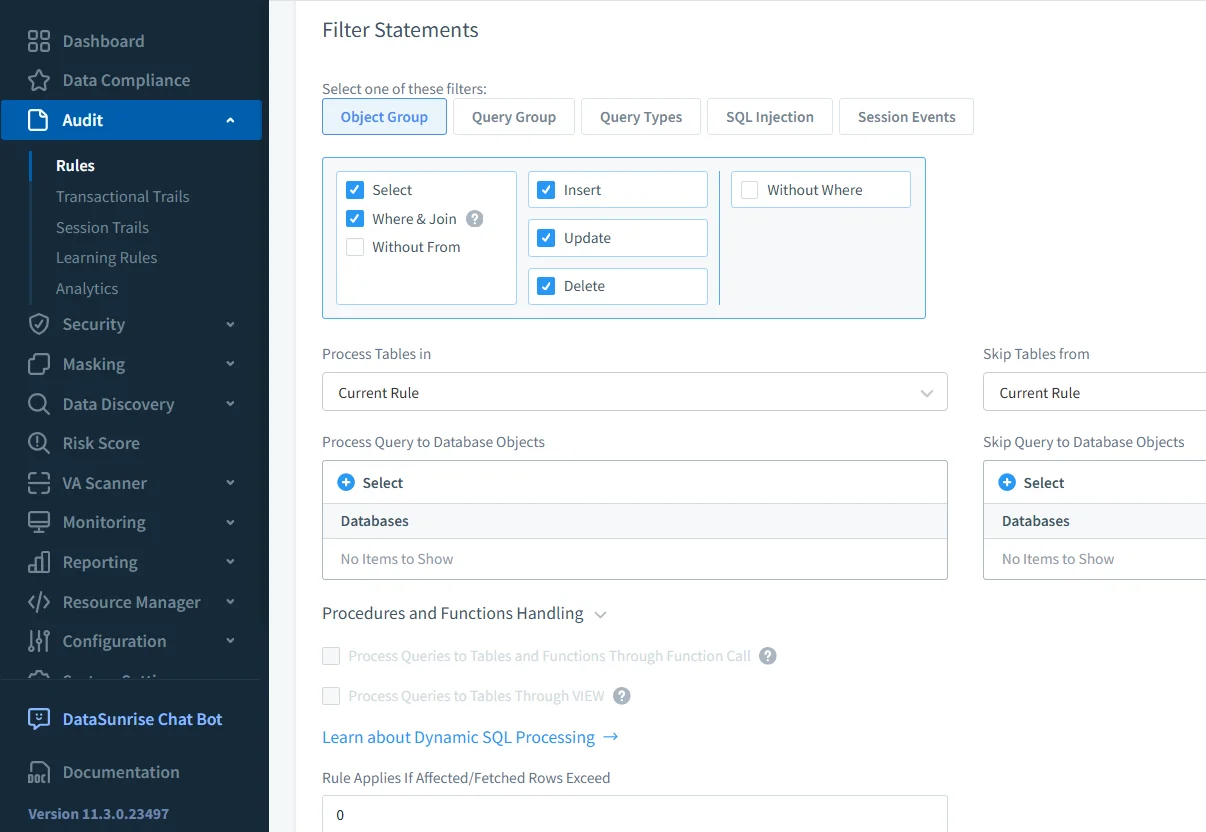

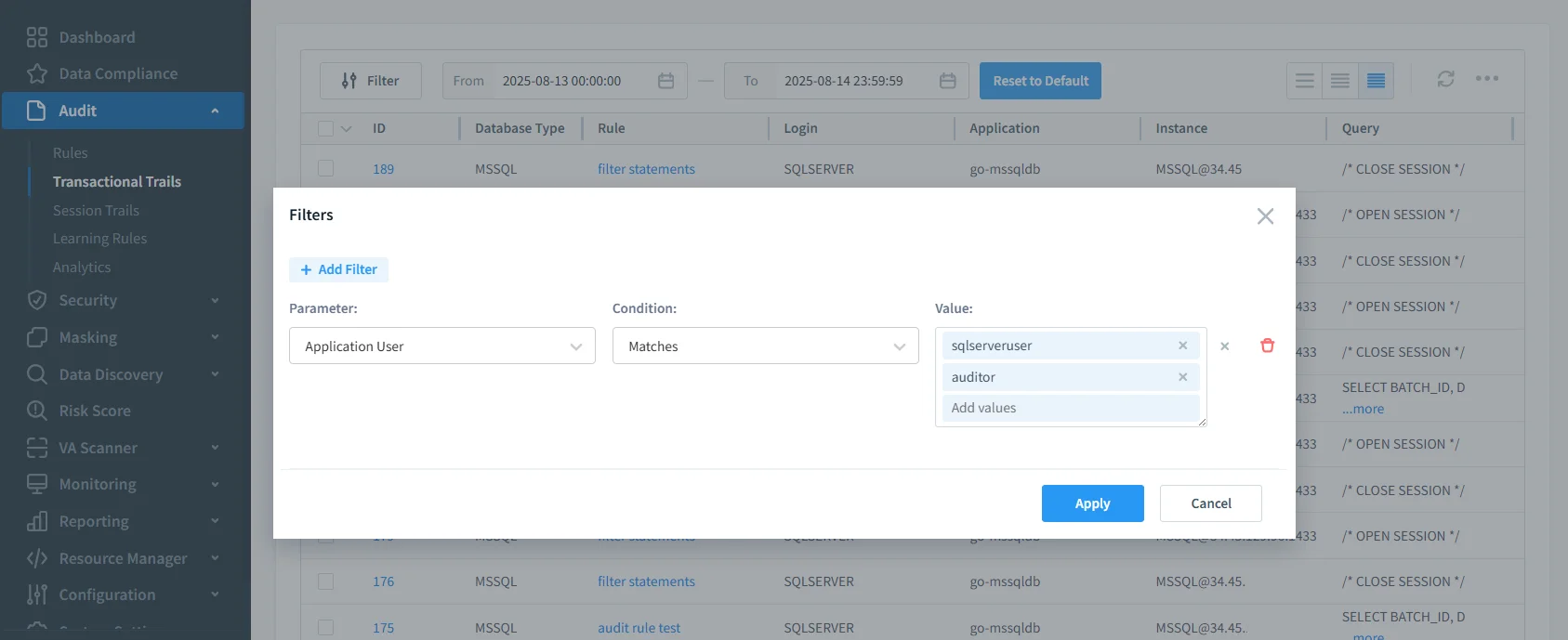

- Règles d’audit granulaires — Suivez uniquement ce qui compte : tables spécifiques, types de requêtes, plages IP ou utilisateurs. Cela réduit le bruit dans les journaux et cible l’activité pertinente pour la sécurité.

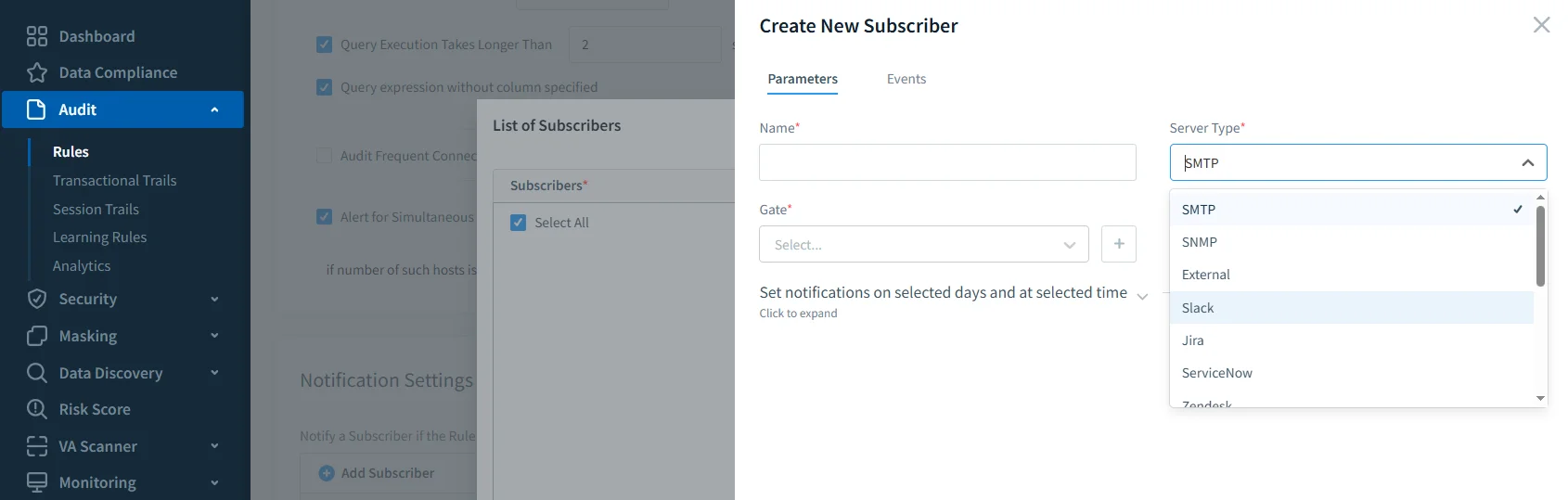

- Alertes en temps réel — Les connexions suspectes ou motifs de requêtes inhabituels déclenchent des notifications instantanées pour votre équipe SOC.

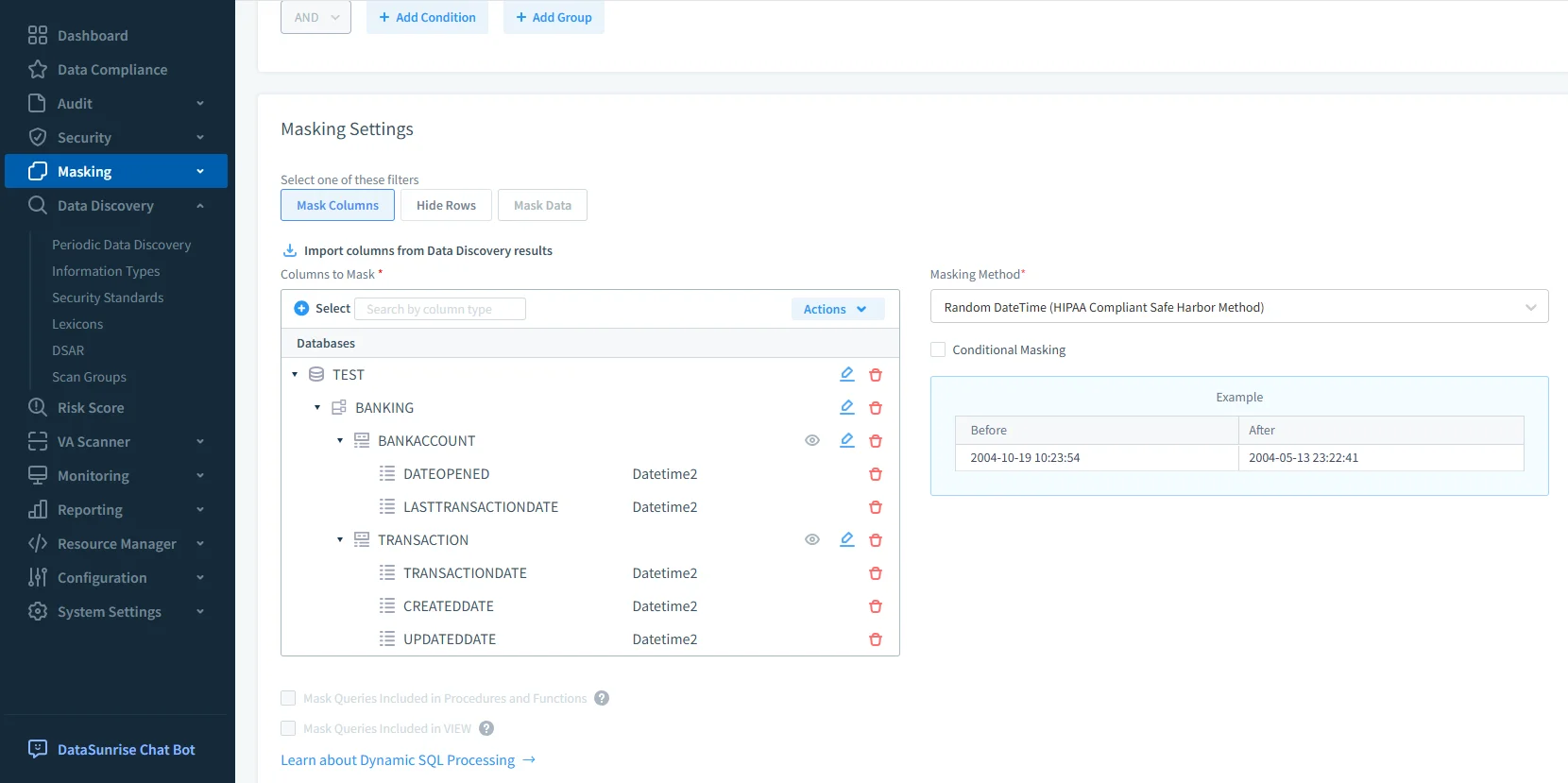

- Masquage dynamique des données — Les champs sensibles tels que les informations personnellement identifiables (PII), les informations de santé protégées (PHI) ou les données financières peuvent être masqués dans les résultats des requêtes, assurant que seuls les rôles autorisés voient les valeurs réelles.

- Vue centralisée multi-bases — Consultez les traces d’audit de toutes les bases surveillées via une interface unique, avec des outils de filtrage et de corrélation.

- Rapport automatique de conformité — Générez rapidement des rapports prêts pour les auditeurs pour le RGPD, HIPAA, PCI DSS et SOX.

Associé à des captures d’écran de la configuration d’audit native de SQL Server et de l’interface de création de règles dans DataSunrise, le contraste est évident : les journaux SQL Server sont robustes mais statiques, tandis que DataSunrise offre une couche de sécurité dynamique et pilotée par des politiques.

Exemple : Création d’une règle d’audit dans DataSunrise

- Connecter la base de données — Ajoutez l’instance Google Cloud SQL dans le tableau de bord DataSunrise.

- Créer une règle d’audit — Choisissez une table cible (par exemple,

transactions) et sélectionnez les types d’événements (SELECT, UPDATE, DELETE, INSERT).

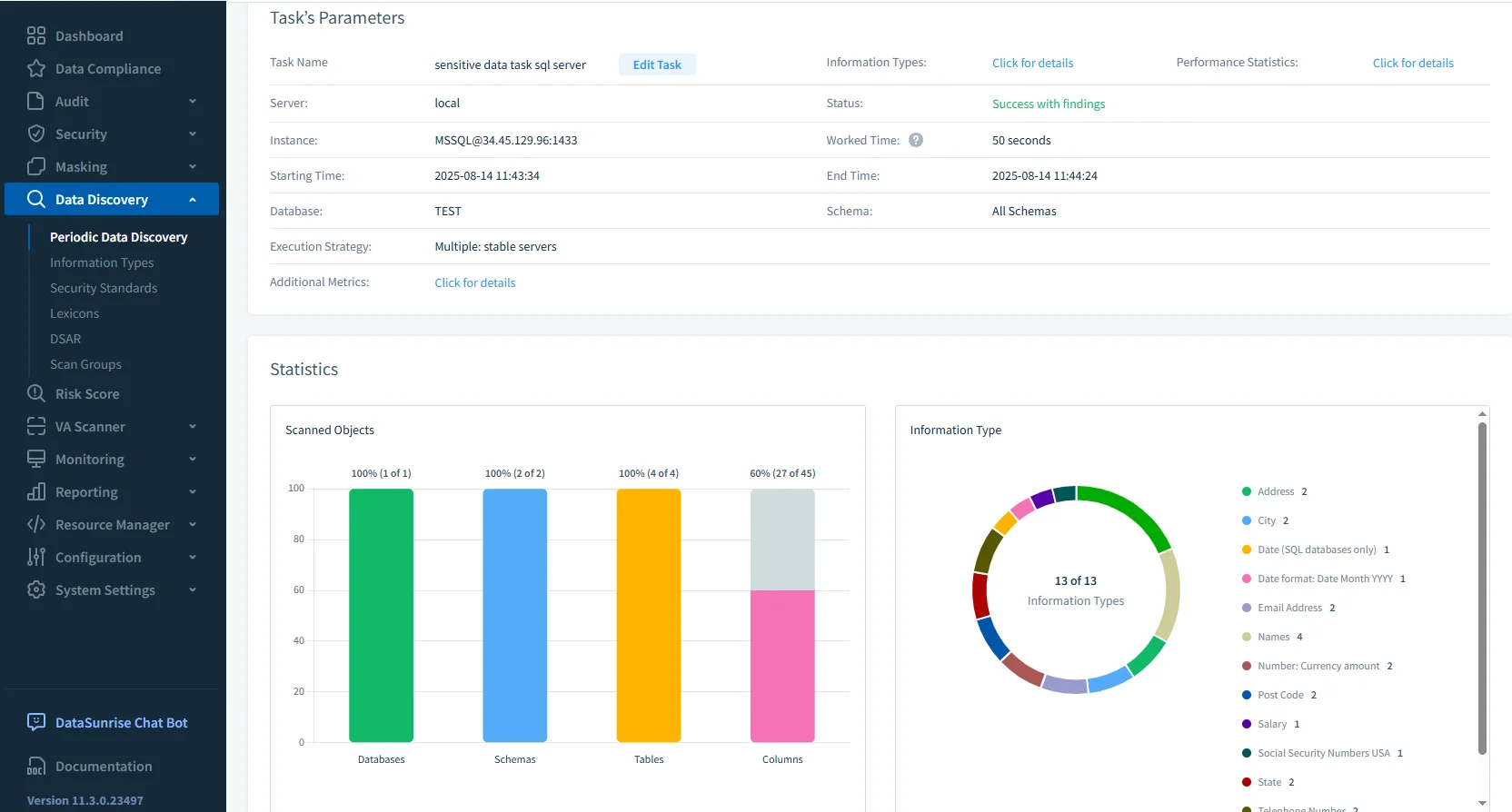

Découverte et masquage des données sensibles

La fonction intégrée de découverte des données dans DataSunrise analyse votre base pour identifier les informations personnellement identifiables (PII), les informations de santé protégées (PHI) et d’autres types de données réglementées. Elle classe automatiquement les colonnes contenant des données sensibles telles que noms, adresses, numéros de carte bancaire ou dossiers médicaux, vous aidant à localiser les données critiques.

Une fois ces actifs identifiés, vous pouvez appliquer des règles de masquage dynamique des données pour les protéger en temps réel. Les politiques de masquage sont basées sur les rôles, ce qui signifie que les utilisateurs autorisés continuent de voir les valeurs complètes, tandis que les utilisateurs non autorisés voient des données masquées ou obfusquées — par exemple, ********@example.com au lieu d’une adresse e-mail réelle.

Cette approche garantit que les informations sensibles ne quittent jamais la base sous forme claire pour les utilisateurs non privilégiés, réduisant ainsi le risque de divulgation accidentelle ou de menaces internes. Comme le masquage s’effectue au niveau réponse aux requêtes, il n’est pas nécessaire de modifier les tables sous-jacentes ou de dupliquer les jeux de données, facilitant la maintenance de la cohérence opérationnelle tout en respectant les réglementations de conformité.

Bonnes pratiques pour les traces d’audit Google Cloud SQL

- Maintenez SQL Server et DataSunrise dans le même VPC

- Stockez les journaux d’audit dans Cloud Storage avec des règles de cycle de vie pour archivage automatique

- Appliquez des rôles IAM pour restreindre l’accès aux journaux d’audit

- Affinez régulièrement les règles d’audit pour correspondre aux besoins évolutifs de conformité

- Intégrez avec BigQuery ou SIEM pour des analyses avancées de tendances

Conclusion

Une trace d’audit efficace Google Cloud SQL pour SQL Server 2022 combine la finesse de l’audit natif SQL Server avec la flexibilité de DataSunrise. En alliant une journalisation solide à la surveillance en temps réel, au masquage et au contrôle centralisé des règles, vous améliorez votre préparation à la conformité et votre posture de sécurité sans surcharger vos équipes.

Pour en savoir plus sur l’importance des traces d’audit, consultez Traces d’Audit et découvrez comment DataSunrise peut enrichir votre flux de travail d’audit Google Cloud SQL.