Qu’est-ce que la piste d’audit Amazon Redshift

Les plateformes analytiques modernes concentrent d’énormes volumes de données sensibles d’entreprise dans une couche d’exécution unique. Dans ce contexte, une piste d’audit Amazon Redshift n’est pas une fonctionnalité de journalisation — c’est un mécanisme de gouvernance étroitement lié à un suivi efficace de l’activité de la base de données.

Amazon Redshift est largement utilisé pour les rapports financiers, l’analyse client et l’intelligence opérationnelle. Les requêtes exécutées sur Redshift impliquent souvent des données réglementées, des utilisateurs privilégiés, des pipelines automatisés et des outils BI externes. Sans une piste d’audit structurée, les organisations n’ont pas de responsabilité prouvable quant à qui a accédé aux données, comment elles ont été utilisées, et si cet accès était conforme aux politiques et régulations définies par les pistes d’audit de données modernes data audit trails.

Une piste d’audit Amazon Redshift offre une visibilité chronologique sur l’activité de la base de données, soutenant les enquêtes de sécurité, la validation de conformité et la supervision opérationnelle des charges analytiques distribuées.

Importance de la piste d’audit

Dans les environnements analytiques, l’accès aux données n’est que rarement limité à un petit groupe d’administrateurs de base de données. Les analystes métier, scientifiques des données, outils de reporting, travaux ETL et services automatisés interagissent tous avec les mêmes jeux de données. En conséquence, la visibilité sur l’activité de la base de données devient un contrôle fondamental plutôt qu’une simple fonctionnalité de sécurité optionnelle, notamment dans le cadre de l’historique de l’activité de base de données.

Une piste d’audit établit la responsabilité en enregistrant la façon dont les données sont consultées et manipulées au fil du temps. Elle permet aux organisations de démontrer le contrôle des informations sensibles, d’enquêter sur les incidents, et de vérifier que les modèles d’accès correspondent aux politiques internes et aux exigences réglementaires. Ces capacités soutiennent directement les pistes d’audit de bases de données structurées utilisées lors des revues internes et des inspections réglementaires. Sans piste d’audit, les systèmes analytiques fonctionnent comme des moteurs d’exécution opaques où les actions ne peuvent être attribuées ou examinées de manière fiable.

Pour Amazon Redshift spécifiquement, les pistes d’audit jouent un rôle crucial en comblant le fossé entre l’analyse haute performance et la gouvernance. Elles fournissent les preuves historiques nécessaires aux revues de conformité, audits internes et analyses post-incident, tout en soutenant la transparence opérationnelle entre équipes et charges de travail régies par des réglementations modernes de conformité des données.

Sources de données d’audit natives d’Amazon Redshift

Amazon Redshift ne génère pas un journal d’audit unique et consolidé. Au contraire, les signaux pertinents pour l’audit sont dispersés à travers plusieurs mécanismes de télémétrie natifs, chacun conçu pour le diagnostic opérationnel plutôt que pour la gouvernance.

Tables et vues système

Les tables et vues système Redshift capturent des métadonnées d’exécution bas niveau générées lors du traitement des requêtes. Ces tables internes sont automatiquement remplies par le moteur Redshift et stockent des informations détaillées sur l’exécution des requêtes à travers les nœuds de calcul.

Les tables système couramment utilisées comprennent :

STL_QUERY— stocke des métadonnées d’exécution des requêtes de haut niveau telles que l’heure de début, l’heure de fin, le statut d’exécution et les indicateurs d’erreurSTL_SCAN— enregistre les opérations de balayage de tables, y compris les tables scannées, le nombre de lignes et le volume de données traitéesSTL_DDLTEXT— capture les instructions du langage de définition de données (DDL), y compris les modifications de schéma et la création ou suppression d’objetsSVL_USER_LOGINS— suit les événements d’authentification, y compris les tentatives de connexion réussies et échouées

Ces tables fournissent une visibilité granulaire sur la manière dont les requêtes sont exécutées et les objets touchés. Cependant, les enregistrements sont produits au niveau du nœud. Une seule instruction SQL peut générer plusieurs lignes réparties dans différentes tables et nœuds, représentant des fragments d’exécution plutôt qu’une opération logique unique.

Exemple : Revue des activités récentes des requêtes

SELECT

q.query,

q.userid,

q.starttime,

q.endtime,

q.aborted,

q.text

FROM stl_query q

ORDER BY q.starttime DESC

LIMIT 10;

Cette requête renvoie les instructions SQL récentes exécutées dans le cluster, ainsi que les horaires et le statut d’exécution. Bien que utile, elle ne montre pas quelles tables ont été consultées ni comment les données ont été balayées.

Exemple : Identifier les tables scannées par les requêtes

SELECT

s.query,

s.tbl,

s.rows,

s.bytes

FROM stl_scan s

ORDER BY s.query DESC

LIMIT 20;

Cette sortie montre l’activité de balayage au niveau des tables, mais doit être corrélée manuellement avec STL_QUERY via l’identifiant de requête. Dans les charges distribuées, cette corrélation devient de plus en plus complexe avec l’augmentation de la concurrence des requêtes.

Exemple : Suivi des modifications de schéma

SELECT

ddl.userid,

ddl.starttime,

ddl.text

FROM stl_ddltext ddl

ORDER BY ddl.starttime DESC

LIMIT 10;

Cette requête révèle les opérations DDL récentes, permettant aux équipes d’identifier les modifications de schéma. Toutefois, les instructions DDL sont stockées sous forme de fragments textuels et peuvent nécessiter une reconstruction pour une visibilité complète.

Journaux d’audit exportés

Redshift prend en charge l’exportation des journaux d’audit vers Amazon S3 afin de permettre des périodes de rétention plus longues et une analyse hors ligne. Ces journaux sont généralement activés au niveau du cluster et écrits de manière asynchrone.

Les journaux d’audit exportés incluent :

- Journaux de connexion — enregistrent les tentatives de connexion à la base de données

- Journaux d’activité utilisateur — capturent les instructions SQL exécutées

- Journaux d’authentification — suivent les succès et échecs de connexion

Une fois exportés, ces journaux peuvent être traités par des systèmes externes tels que des plateformes SIEM, des outils d’analyse de journaux ou des pipelines de traitement personnalisés.

Exemple : Activation de l’export des journaux d’audit (conceptuel)

Bien que l’export des journaux d’audit soit configuré au niveau du cluster Redshift, les fichiers résultants dans S3 contiennent typiquement des entrées similaires à ce qui suit :

2025-01-18T09:42:11Z user=reporting_user db=analytics pid=12345 LOG: statement: SELECT * FROM sales_data;

Ces enregistrements fournissent des signaux bruts utiles mais manquent de contexte structuré. L’accès au niveau des objets, la provenance des requêtes et l’intention de l’utilisateur ne sont pas explicitement capturés.

Caractéristiques des journaux exportés

- Les journaux sont asynchrones, non en temps réel

- Les entrées sont non structurées ou semi-structurées

- Le contexte et les détails d’exécution des requêtes sont limités

- La sensibilité des objets et les relations de schéma ne sont pas préservées

Par conséquent, les journaux d’audit exportés servent principalement d’données brutes pour un traitement ultérieur plutôt que d’un récit d’audit complet. Des analyses supplémentaires, de la corrélation et un enrichissement sont nécessaires pour qu’ils puissent soutenir des enquêtes ou des revues de conformité.

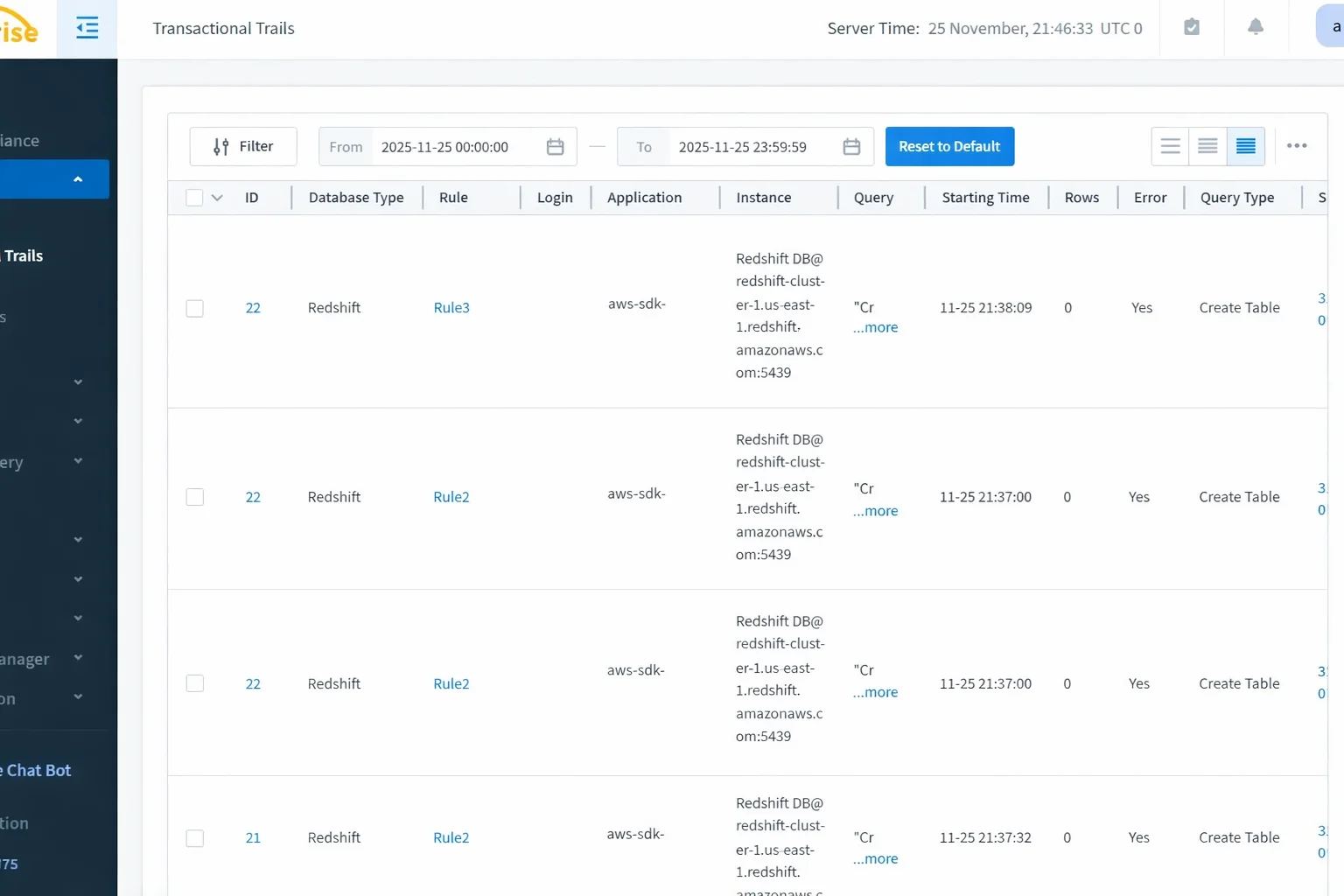

Pistes d’audit centralisées Amazon Redshift avec DataSunrise

DataSunrise étend la télémétrie native de Redshift en une piste d’audit unifiée prête pour l’enquête. Plutôt que de s’appuyer sur un post-traitement des journaux exportés, la plateforme corrèle l’activité Redshift en temps réel via des modes de déploiement non intrusifs. Cette approche préserve le contexte d’exécution tout en éliminant la fragmentation entre les nœuds de calcul, les chemins d’exécution parallèles et les frontières de services. Les enregistrements d’audit restent cohérents que l’activité provienne d’outils BI, pipelines automatisés, applications ou sessions administratives.

Comment DataSunrise construit une piste d’audit Redshift

Pour constituer une piste d’audit cohérente, DataSunrise agrège les données des tables système, les événements d’authentification et les signaux d’exécution des requêtes dans un seul enregistrement logique d’activité. Les fragments d’exécution répartis sont normalisés dans une chronologie, tandis que le contexte SQL complet est préservé avec l’identité utilisateur, les rôles et l’attribution des sources. Les événements d’audit sont en outre enrichis par une connaissance des objets et une classification de leur sensibilité, permettant ainsi à la piste d’audit de refléter des actions pertinentes pour la gouvernance plutôt que de simples artefacts d’exécution bas niveau. Ainsi, enquêtes, rapports et gouvernance à long terme deviennent possibles sans reconstruction manuelle ni logique de corrélation personnalisée.

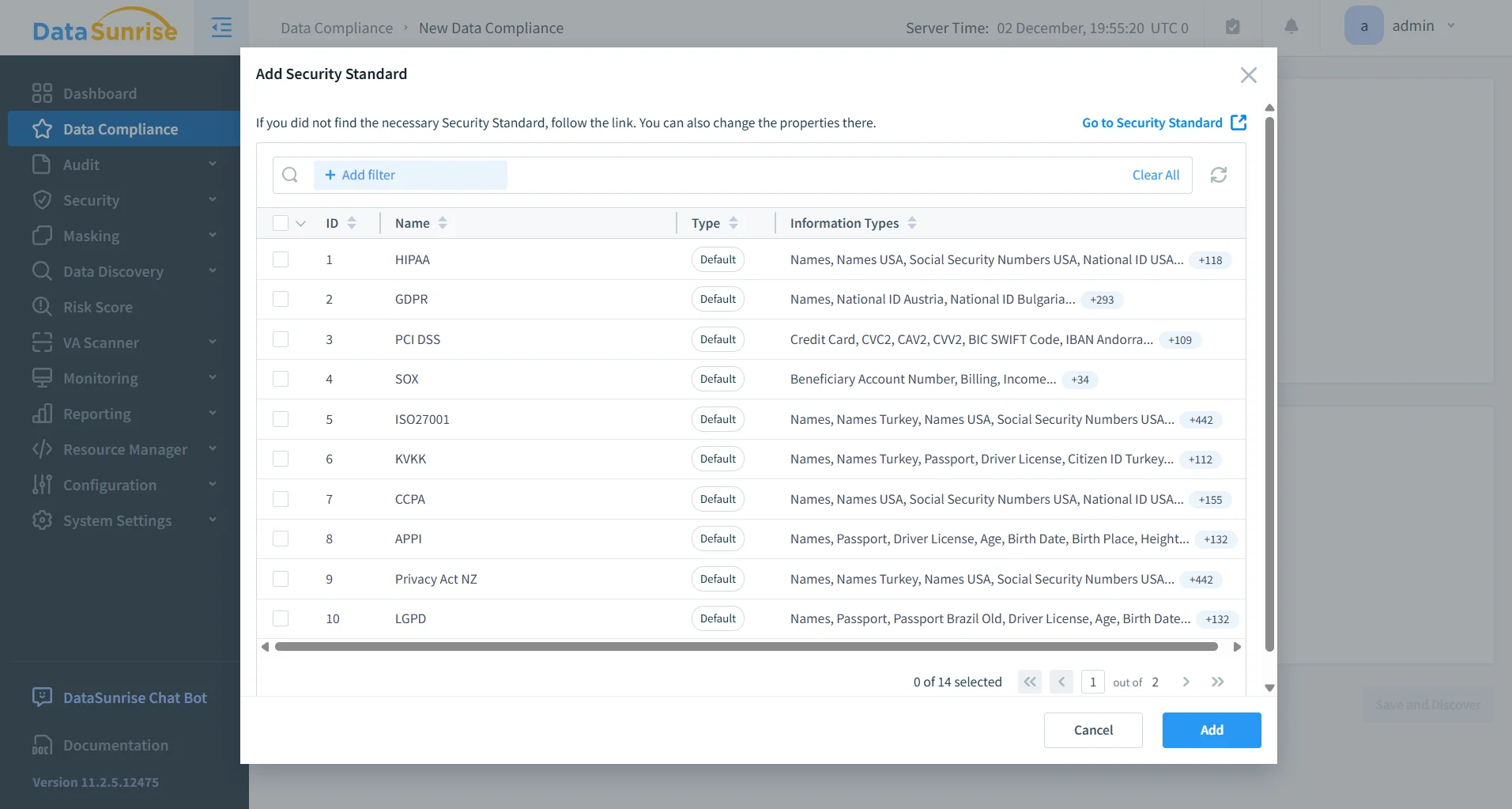

Bénéfices pour la conformité et la gouvernance

Une piste d’audit Amazon Redshift structurée soutient directement les exigences réglementaires et de gouvernance interne en fournissant des preuves vérifiables et ordonnées dans le temps de l’activité de la base de données. Ces enregistrements d’audit permettent la responsabilité des accès aux données financières sous SOX, la transparence du traitement des données personnelles sous RGPD, la surveillance des accès analytiques aux données de titulaires de cartes sous PCI DSS, ainsi que l’auditabilité des environnements analytiques de santé sous HIPAA. Parce que les données d’audit sont centralisées et normalisées, les organisations n’ont plus besoin d’assembler les preuves rétrospectivement. Elles maintiennent ainsi une préparation continue aux audits avec des enregistrements cohérents à travers les environnements et les charges de travail.

Valeur opérationnelle et sécuritaire

Au-delà de la conformité, une piste d’audit complète apporte des bénéfices opérationnels tangibles. La préservation du contexte d’exécution permet aux équipes de sécurité d’enquêter plus efficacement sur les incidents, de corréler les activités entre les sessions, et de distinguer les actions humaines des charges automatisées. Cette clarté est particulièrement importante dans les environnements analytiques où les tâches planifiées, tableaux de bord et requêtes interactives coexistent. L’attribution claire des actions aux utilisateurs, rôles et services améliore la responsabilité, simplifie les revues internes et réduit l’ambiguïté lors des analyses d’incidents. Au fil du temps, les pistes d’audit évoluent d’une exigence de conformité à un atout opérationnel qui supporte la surveillance de la sécurité, l’application de la gouvernance et la supervision éclairée des charges analytiques.

Principaux avantages de DataSunrise

| Avantage | Ce que cela signifie pour l’audit Amazon Redshift |

|---|---|

| Piste d’audit centralisée | Corrèle les requêtes, sessions, DDL et événements d’accès Redshift en un historique d’audit unique et consultable |

| Visibilité en temps réel | Capture et analyse l’activité de la base de données au moment où elle se produit, et non plusieurs heures plus tard via des journaux exportés |

| Règles d’audit granulaires | Audite des utilisateurs, rôles, schémas, tables, colonnes ou types de requêtes spécifiques sans générer de bruit |

| Rapports prêts pour la conformité | Génère des preuves d’audit structurées pour RGPD, HIPAA, PCI DSS et SOX |

Conclusion

Amazon Redshift fournit une télémétrie de base pour observer l’activité de la base de données, mais une piste d’audit complète requiert structure, contexte et corrélation. Les tables système natives et les journaux exportés capturent des signaux précieux, mais ils représentent des artefacts d’exécution individuels plutôt qu’un enregistrement historique unifié nécessaire à une analyse efficace de l’historique de l’activité de base de données.

En centralisant, normalisant et enrichissant l’activité Redshift, des plateformes telles que DataSunrise transforment les signaux distribués en une piste d’audit Amazon Redshift cohérente. Cette approche structurée permet l’alignement sur les audits de données, les enquêtes de sécurité et la clarté opérationnelle dans les environnements analytiques modernes.

Pour les organisations considérant les plateformes analytiques comme une infrastructure régulée plutôt que comme de simples moteurs de reporting, une piste d’audit robuste devient un élément central de la sécurité des bases de données plutôt qu’une fonctionnalité secondaire de reporting.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant