Qu’est-ce que la piste d’audit Amazon OpenSearch

Qu’est-ce que la piste d’audit Amazon OpenSearch est une question qui devient de plus en plus importante à mesure que Amazon OpenSearch est adopté pour l’analyse de sécurité, l’observabilité, l’agrégation des logs et les charges de travail orientées clients. En pratique, OpenSearch stocke souvent des événements d’authentification, la télémétrie opérationnelle, l’activité applicative et les données liées aux utilisateurs. En raison de cela, chaque interaction avec le cluster peut représenter une action pertinente pour la sécurité qui doit être traçable.

À un niveau fondamental, une piste d’audit Amazon OpenSearch fournit un enregistrement structuré de l’activité de la base de données. Elle montre qui a accédé à OpenSearch, quelles opérations ont été effectuées, quels index ou documents ont été affectés, et quand ces actions ont eu lieu. Contrairement aux simples journaux système, une piste d’audit soutient la responsabilité, les enquêtes et la conformité réglementaire.

Pour clarifier comment cela fonctionne dans des environnements réels, cet article explique ce qu’est une piste d’audit Amazon OpenSearch, en quoi elle diffère de la journalisation native, et comment DataSunrise met en œuvre une piste centralisée et prête pour l’audit pour les déploiements OpenSearch en utilisant des contrôles de audit des données.

Comprendre les pistes d’audit dans OpenSearch

Une piste d’audit représente un enregistrement chronologique de l’activité de la base de données. Dans Amazon OpenSearch, cet enregistrement se concentre sur les interactions basées sur REST avec le cluster plutôt que sur les métriques d’infrastructure ou les statistiques de performance.

Plus précisément, une piste d’audit OpenSearch efficace capture :

- Les tentatives d’authentification et d’accès

- La création, la suppression et les modifications de configuration des index

- L’indexation, la mise à jour et la suppression des documents

- Les appels d’API administratifs et liés à la sécurité

Ensemble, ces enregistrements renforcent la sécurité des bases de données et la sécurité des données en rendant les actions des utilisateurs transparentes, examinables et défendables lors des revues internes ou audits externes.

Journalisation native Amazon OpenSearch vs pistes d’audit

Amazon OpenSearch inclut des mécanismes de journalisation native et des plugins de sécurité qui capturent les métadonnées des requêtes. Bien que ces journaux soient utiles pour le dépannage et le diagnostic, ils ne forment pas une piste d’audit complète.

Plusieurs limitations pratiques apparaissent lorsque les équipes se reposent uniquement sur la journalisation native d’OpenSearch :

- Les requêtes apparaissent comme des événements isolés sans contexte de session

- La corrélation entre plusieurs appels REST n’est pas disponible

- La conservation dépend de la configuration du cluster et du stockage disponible

- Les preuves d’audit doivent être reconstituées manuellement

Par conséquent, les journaux natifs à eux seuls satisfont rarement aux exigences d’audit définies par les réglementations sur la conformité des données. Les organisations nécessitant une responsabilité prouvable requièrent généralement une piste d’audit dédiée en complément d’OpenSearch.

Comment DataSunrise construit une piste d’audit Amazon OpenSearch

Plutôt que de s’appuyer sur les composants internes d’OpenSearch, DataSunrise implémente la piste d’audit Amazon OpenSearch en tant que couche externe de sécurité. En observant le trafic de la base de données grâce à des techniques de reverse proxy, DataSunrise enregistre les événements d’audit dans un référentiel centralisé conçu pour la rétention à long terme.

Cette architecture garantit que les données d’audit restent indépendantes du cluster OpenSearch lui-même. Par conséquent, les utilisateurs de la base de données ne peuvent pas modifier les enregistrements d’audit, et la piste conserve une valeur probante même lors d’incidents ou de revues de conformité soutenus par Compliance Manager.

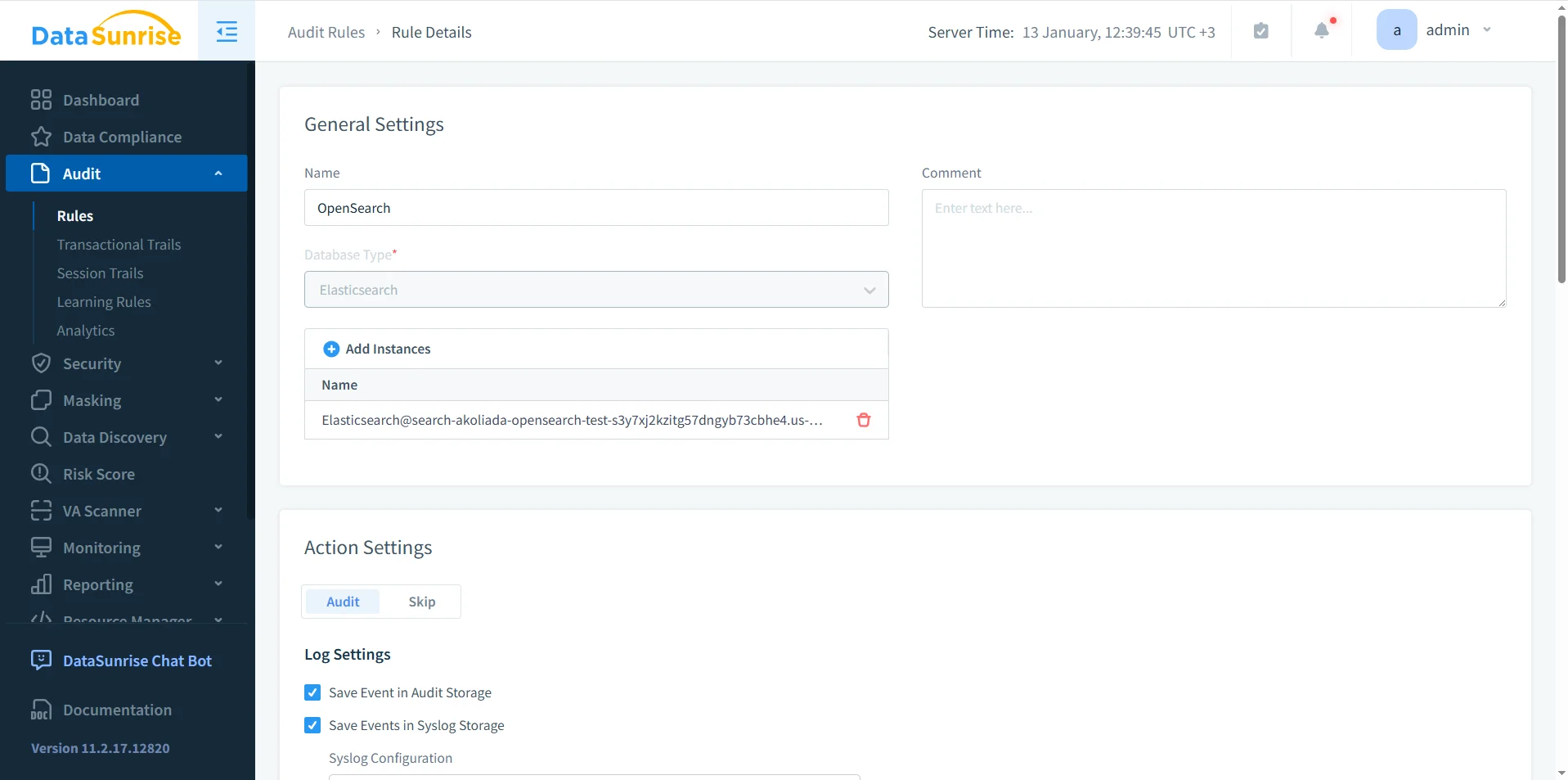

Configuration des règles d’audit

La surveillance basée sur des règles forme la base d’une piste d’audit efficace. Les règles d’audit définissent quelles instances OpenSearch sont surveillées, quelles opérations sont consignées, et où les enregistrements d’audit sont stockés via des journaux d’audit.

Configuration d’une règle d’audit montrant OpenSearch sélectionné comme type de base de données, les instances associées, et les actions d’audit activées.

Grâce aux règles d’audit, les équipes peuvent prioriser les opérations sensibles et supprimer le trafic à faible valeur. L’évaluation des règles suit une logique de priorité des règles définie, qui garantit une application cohérente dans des environnements complexes.

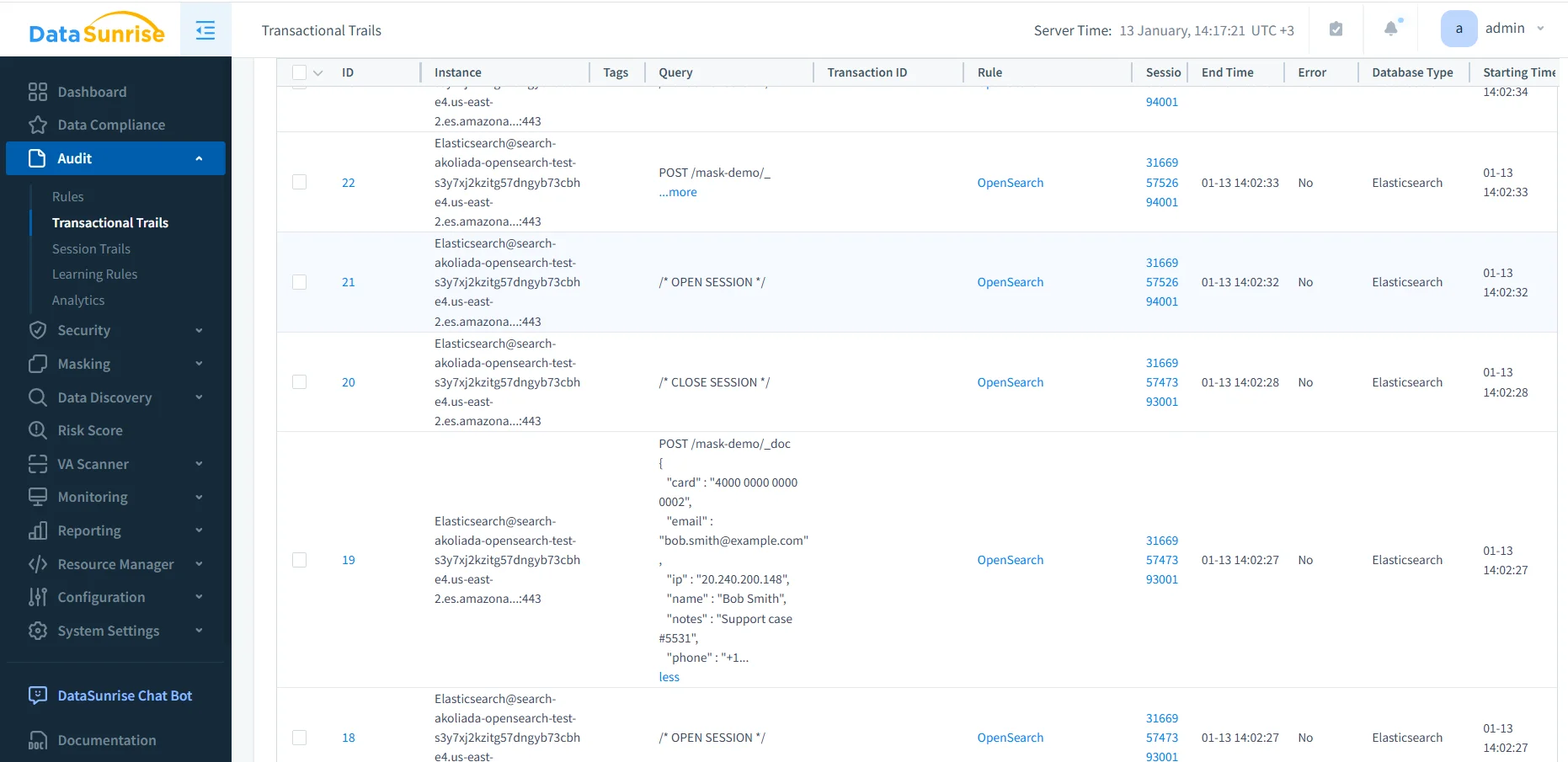

Pistes transactionnelles et contexte de session

OpenSearch traite chaque requête REST indépendamment. En conséquence, les journaux natifs tendent à fragmenter l’activité utilisateur en événements déconnectés.

Pour pallier cette limitation, DataSunrise corrèle les requêtes individuelles en pistes d’audit transactionnelles. Ces pistes regroupent les opérations liées en une seule séquence logique qui reflète la façon dont les utilisateurs et les applications interagissent réellement avec OpenSearch, soutenant ainsi l’historique de l’activité de la base de données.

En présentant l’activité sous cette forme, les pistes transactionnelles simplifient considérablement les enquêtes et facilitent une analyse approfondie de la surveillance de l’activité de la base de données.

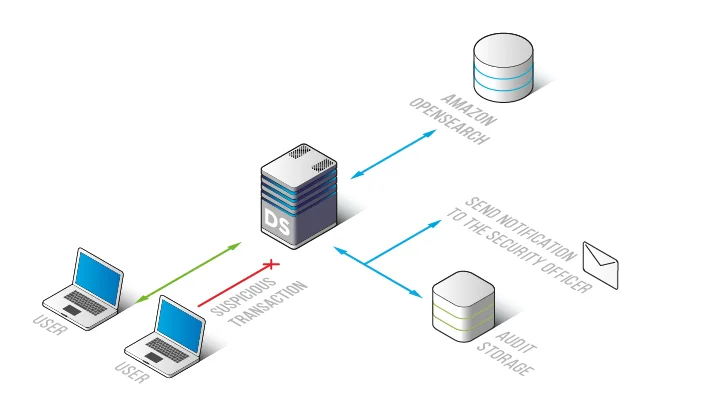

Architecture centralisée de la piste d’audit

DataSunrise capture l’activité OpenSearch en utilisant des techniques d’inspection du trafic alignées avec les architectures d’entreprise de pare-feu de base de données et de surveillance.

Diagramme d’architecture montrant comment DataSunrise surveille le trafic OpenSearch, stocke les enregistrements d’audit, et envoie des notifications pour les activités suspectes.

De plus, le stockage centralisé s’intègre aux mécanismes de stockage audit optimisé et prend en charge les politiques de rétention à long terme requises pour la conformité réglementaire.

Avantages opérationnels supplémentaires d’une piste d’audit

Au-delà des enquêtes de sécurité et des audits de conformité, une piste d’audit Amazon OpenSearch offre également une valeur opérationnelle. Par exemple, les équipes de plateforme peuvent utiliser les données d’audit pour valider les modèles d’accès, revoir les modifications apportées par les outils d’automatisation, et analyser l’impact des actions administratives.

Avec le temps, les pistes d’audit aident les organisations à identifier des schémas à risque tels que l’utilisation excessive de privilèges, les tentatives d’accès échouées répétées, ou les changements de configuration inattendus. Ces informations soutiennent l’amélioration continue des contrôles de sécurité et des processus de gouvernance appuyés par l’analyse du comportement utilisateur.

Cas d’utilisation en sécurité et conformité

Une piste d’audit Amazon OpenSearch prend en charge une large gamme de scénarios de sécurité et de gouvernance :

- Réponse aux incidents et enquêtes judiciaires

- Responsabilisation des accès appliquée via le contrôle d’accès basé sur les rôles (RBAC)

- Détection des comportements anormaux grâce à l’analyse du comportement utilisateur

- Preuves d’audit pour GDPR, HIPAA, PCI DSS, et SOX

En pratique, ces capacités s’alignent étroitement avec les journaux d’audit centralisés et les stratégies de surveillance de l’activité des bases de données.

Conclusion

Alors, qu’est-ce qu’une piste d’audit Amazon OpenSearch ? C’est un enregistrement structuré et chronologique de l’activité de la base de données qui fournit responsabilité, visibilité sécurité et soutien à la conformité.

Bien que la journalisation native d’OpenSearch offre une visibilité basique, elle ne fournit pas une piste d’audit complète. En implémentant DataSunrise, les organisations obtiennent une piste d’audit Amazon OpenSearch centralisée et résistante aux altérations qui soutient les enquêtes, audits et la gouvernance à long terme.