Comment sécuriser les contrôles d’accès pour les systèmes d’IA & LLM

Alors que l’intelligence artificielle transforme les opérations en entreprise, 89 % des organisations mettent en œuvre des systèmes d’IA et de LLM dans l’ensemble des processus métier essentiels. Bien que ces technologies offrent des capacités sans précédent, elles introduisent des problématiques de contrôles d’accès sophistiquées auxquelles les cadres de sécurité traditionnels ne peuvent répondre de manière adéquate.

Ce guide examine des stratégies complètes de contrôle d’accès pour les systèmes d’IA et de LLM, en explorant des techniques de mise en œuvre qui permettent aux organisations de maintenir des environnements d’IA sécurisés tout en garantissant aux utilisateurs autorisés un accès approprié au système.

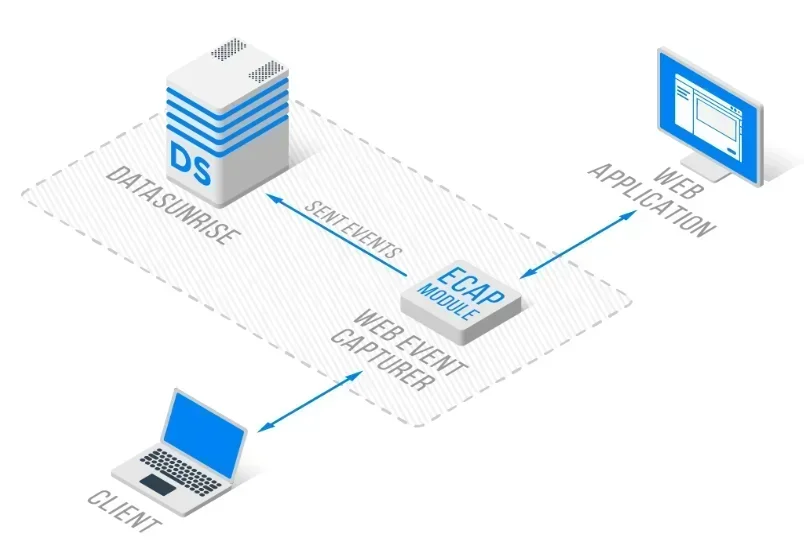

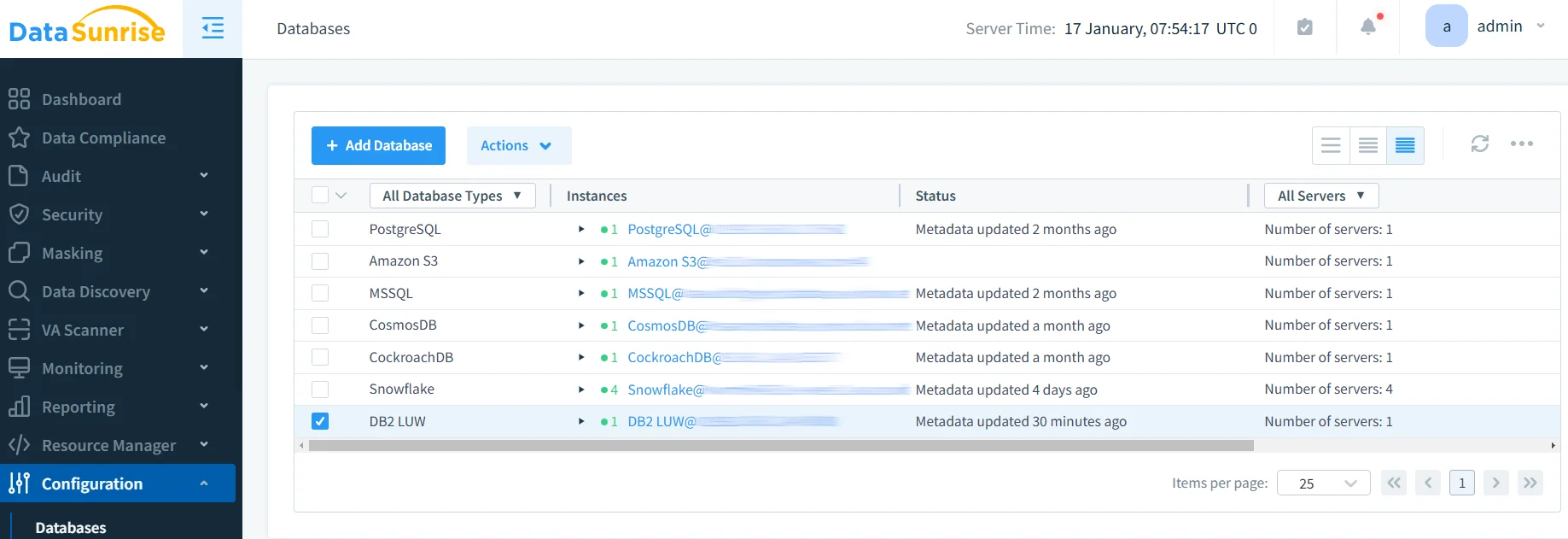

La plateforme avancée de contrôle d’accès pour l’IA de DataSunrise offre une gestion des accès sans intervention avec une orchestration de sécurité autonome sur toutes les principales plateformes d’IA. Notre Protection contextuelle intègre de manière transparente les contrôles d’accès avec la surveillance technique, fournissant une gestion des accès d’une précision chirurgicale pour une protection complète de l’IA et des LLM.

Comprendre les exigences de contrôle d’accès pour l’IA

Les systèmes d’IA et de LLM fonctionnent fondamentalement différemment des applications traditionnelles, nécessitant des mécanismes de contrôle d’accès sophistiqués qui tiennent compte des interactions dynamiques, de la prise de décision autonome et des processus d’apprentissage continu. Ces systèmes traitent d’énormes volumes d’informations sensibles tout en servant plusieurs utilisateurs répartis dans divers rôles organisationnels.

Des contrôles d’accès efficaces pour l’IA englobent l’authentification des utilisateurs, la gestion des autorisations, la surveillance des sessions et des capacités d’audit exhaustif conçues spécifiquement pour les environnements d’IA. Les organisations doivent garantir la sécurité des données dans toutes les interactions avec l’IA tout en respectant les exigences réglementaires.

Composants critiques du contrôle d’accès

Authentification et gestion des identités

Les systèmes d’IA nécessitent des mécanismes d’authentification robustes, incluant l’authentification multifactorielle pour l’accès aux services d’IA, l’intégration du Single Sign-On (SSO) avec des fournisseurs d’identité d’entreprise, et la gestion des clés API pour un accès programmatique. Les organisations doivent mettre en place des cadres de contrôle d’accès basé sur les rôles (RBAC) capables de s’adapter aux diverses plateformes d’IA.

Autorisation et gestion des permissions

Une autorisation efficace pour l’IA requiert des contrôles de permission granulaires comprenant des droits d’accès spécifiques aux modèles, des restrictions au niveau des fonctionnalités et des permissions basées sur la classification des données. Les organisations doivent appliquer les principes du moindre privilège tout en maintenant l’efficacité opérationnelle grâce à la protection par pare-feu de base de données et à des politiques de sécurité complètes.

Gestion des sessions et surveillance

Les interactions avec l’IA nécessitent une gestion sophistiquée des sessions, incluant des politiques de délai d’expiration, des limites de sessions simultanées et des analyses comportementales en temps réel pour détecter les schémas d’accès anormaux. Cette surveillance doit comprendre des traces d’audit complètes ainsi que des capacités de détection des menaces.

Cadre de mise en œuvre

Voici une approche pratique pour mettre en œuvre des contrôles d’accès sécurisés pour les systèmes d’IA :

class GestionnaireControleAccesIA:

def authentifier_utilisateur(self, nom_utilisateur: str, mot_de_passe: str, token_mfa: str):

"""Authentification multifactorielle pour l'accès au système d'IA"""

if self._valider_identifiants(nom_utilisateur, mot_de_passe) and self._valider_mfa(nom_utilisateur, token_mfa):

return {

'authentifie': True,

'jeton_session': self._generer_jeton_session(nom_utilisateur),

'niveau_acces': self._obtenir_niveau_acces_utilisateur(nom_utilisateur)

}

return {'authentifie': False, 'erreur': 'Identifiants invalides'}

def autoriser_requete_ia(self, jeton_session: str, nom_modele: str):

"""Autoriser les requêtes de modèles d'IA en fonction des permissions de l'utilisateur"""

session_utilisateur = self._valider_session(jeton_session)

if session_utilisateur and self._a_acces_modele(session_utilisateur['id_utilisateur'], nom_modele):

return {'autorise': True}

return {'autorise': False, 'erreur': 'Accès refusé'}

Bonnes pratiques de mise en œuvre

Pour les organisations :

- Architecture Zero-Trust : Vérifier chaque interaction avec le système d’IA à l’aide de contrôles d’accès complets

- Gestion centralisée des identités : Intégrer les systèmes d’IA avec les fournisseurs d’identité d’entreprise pour la gestion des données

- Examens réguliers des accès : Réaliser des revues périodiques des permissions des systèmes d’IA à l’aide d’une évaluation des vulnérabilités

- Politiques claires : Définir des politiques d’accès granulaires basées sur les rôles et la sensibilité des données

Pour les équipes techniques :

- Authentification multicouche : Mettre en place une authentification forte incluant la MFA pour tous les accès à l’IA

- Autorisation dynamique : Utiliser une autorisation contextuelle tenant compte du comportement et des schémas des utilisateurs

- Surveillance continue : Déployer une surveillance en temps réel pour détecter les violations d’accès via une surveillance de l’activité des bases de données

- Réponse automatisée : Configurer des réponses automatisées aux menaces de sécurité et implémenter une protection des données

DataSunrise : solution complète de contrôle d’accès pour l’IA

DataSunrise fournit des solutions de contrôle d’accès de niveau entreprise conçues spécifiquement pour les environnements d’IA et de LLM. Notre plateforme offre la conformité à l’IA par défaut avec une sécurité maximale et un risque minimal sur ChatGPT, Amazon Bedrock, Azure OpenAI, Qdrant et des déploiements d’IA personnalisés.

Fonctionnalités clés :

- Surveillance en temps réel des accès : Suivi complet avec des journaux d’audit pour toutes les interactions avec l’IA

- Authentification avancée : Authentification multifactorielle avec Protection contextuelle

- Autorisation dynamique : Gestion intelligente des permissions avec le contrôle d’accès basé sur les rôles

- Couverture multiplateforme : Contrôle d’accès unifié sur plus de 50 plateformes prises en charge

- Analytique comportementale : Détection de comportements suspects basée sur l’apprentissage automatique pour les anomalies d’accès

Les modes de déploiement flexibles de DataSunrise supportent des environnements d’IA sur site, dans le cloud et hybrides avec une intégration transparente. Les organisations constatent une réduction de 85 % des incidents d’accès non autorisé et une amélioration de leur posture de conformité grâce à l’audit automatisé des accès.

Considérations relatives à la conformité réglementaire

Les contrôles d’accès pour l’IA doivent répondre à des exigences réglementaires complètes :

- Protection des données : Le RGPD et le CCPA exigent des contrôles d’accès spécifiques pour le traitement des données personnelles

- Normes industrielles : Les secteurs de la santé (HIPAA) et des services financiers (PCI DSS, SOX) imposent des exigences spécifiques

- Gouvernance émergente de l’IA : Le règlement européen sur l’IA et l’ISO 42001 requièrent une gestion robuste des accès

- Cadres de sécurité : Le NIST met l’accent sur le contrôle d’accès en tant que capacité fondamentale de sécurité

Conclusion : sécuriser l’IA grâce à des contrôles d’accès robustes

Des contrôles d’accès efficaces pour les systèmes d’IA et de LLM nécessitent des stratégies complètes englobant l’authentification, l’autorisation et la surveillance continue. Les organisations qui mettent en œuvre des cadres de contrôle d’accès robustes se positionnent pour tirer parti du potentiel transformateur de l’IA tout en maintenant une excellence en matière de sécurité.

À mesure que les systèmes d’IA se complexifient, les contrôles d’accès évoluent d’une simple authentification vers des mécanismes de sécurité intelligents et contextuels. En mettant en place des stratégies avancées de contrôle d’accès, les organisations peuvent déployer les innovations de l’IA en toute confiance tout en protégeant leurs actifs.

DataSunrise : votre partenaire pour le contrôle d’accès à l’IA

DataSunrise est le leader des solutions de contrôle d’accès pour l’IA, offrant une protection complète de l’IA avec une gestion avancée des accès. Notre plateforme économique et évolutive alimente des organisations allant des startups aux entreprises du Fortune 500.

Découvrez notre orchestration de sécurité autonome et voyez comment DataSunrise offre une amélioration mesurable de la sécurité. Planifiez votre démo pour explorer nos capacités de contrôle d’accès pour l’IA.