Piste d’audit Amazon S3

Introduction

À mesure que les organisations étendent leur empreinte dans le cloud, Amazon S3 devient le référentiel central pour les journaux, les ensembles de données d’apprentissage automatique, les archives et les documents d’affaires à risque élevé. Pourtant, bien que le stockage soit facile, la surveillance ne l’est pas. Une piste d’audit formelle pour Amazon S3 garantit que chaque accès, écriture, suppression et modification de permission soit traçable—automatiquement.

Contrairement aux bases de données traditionnelles, S3 n’a pas d’état transactionnel. Il n’y a pas de « session »—seulement des appels d’API sans état. Cela rend les pistes d’audit cruciales pour détecter les abus, prouver la conformité et appliquer la gouvernance dans des environnements distribués et multi-rôles.

L’architecture de la piste d’audit Amazon S3

Une piste d’audit pour Amazon S3 doit répondre à trois questions fondamentales :

- Qui a accédé à l’objet ?

- Quelle a été l’opération ?

- D’où provenait-elle ?

AWS fournit des télémétries brutes via CloudTrail, mais cela seul ne constitue pas une piste d’audit. Les journaux existent, mais l’information approfondie fait défaut.

Une piste d’audit complète inclut :

- Capture unifiée des actions de lecture/écriture/suppression

- Interprétation des modifications du contrôle d’accès (ACL, politiques de compartiment, rôles IAM)

- Corrélation des activités entre comptes

- Étiquetage contextuel des accès aux objets sensibles

Les défis du seul journal S3

Même avec CloudTrail et les journaux d’accès du serveur S3 activés, des lacunes majeures subsistent :

| Exigence d’audit | Capacité native |

|---|---|

| Historique des modifications des permissions du compartiment | Partiel (IAM uniquement) |

| Masquage au niveau de l’objet lors des audits | ❌ Non supporté |

| Inspection du contenu du fichier pour la sensibilité | ❌ Outils externes requis |

| Vue unifiée à travers les comptes/régions | ❌ Configuration manuelle |

| Alertes sur les anomalies d’accès | ❌ Nécessite Lambda/SIEM |

| Export de conformité avec la traçabilité des objets | ❌ Non disponible |

Ces limitations conduisent à une visibilité fragmentée—en particulier pour les équipes de sécurité gérant plusieurs compartiments à travers différents environnements ou organisations AWS liées.

Au-delà de la journalisation : les pistes d’audit Amazon S3 propulsées par DataSunrise

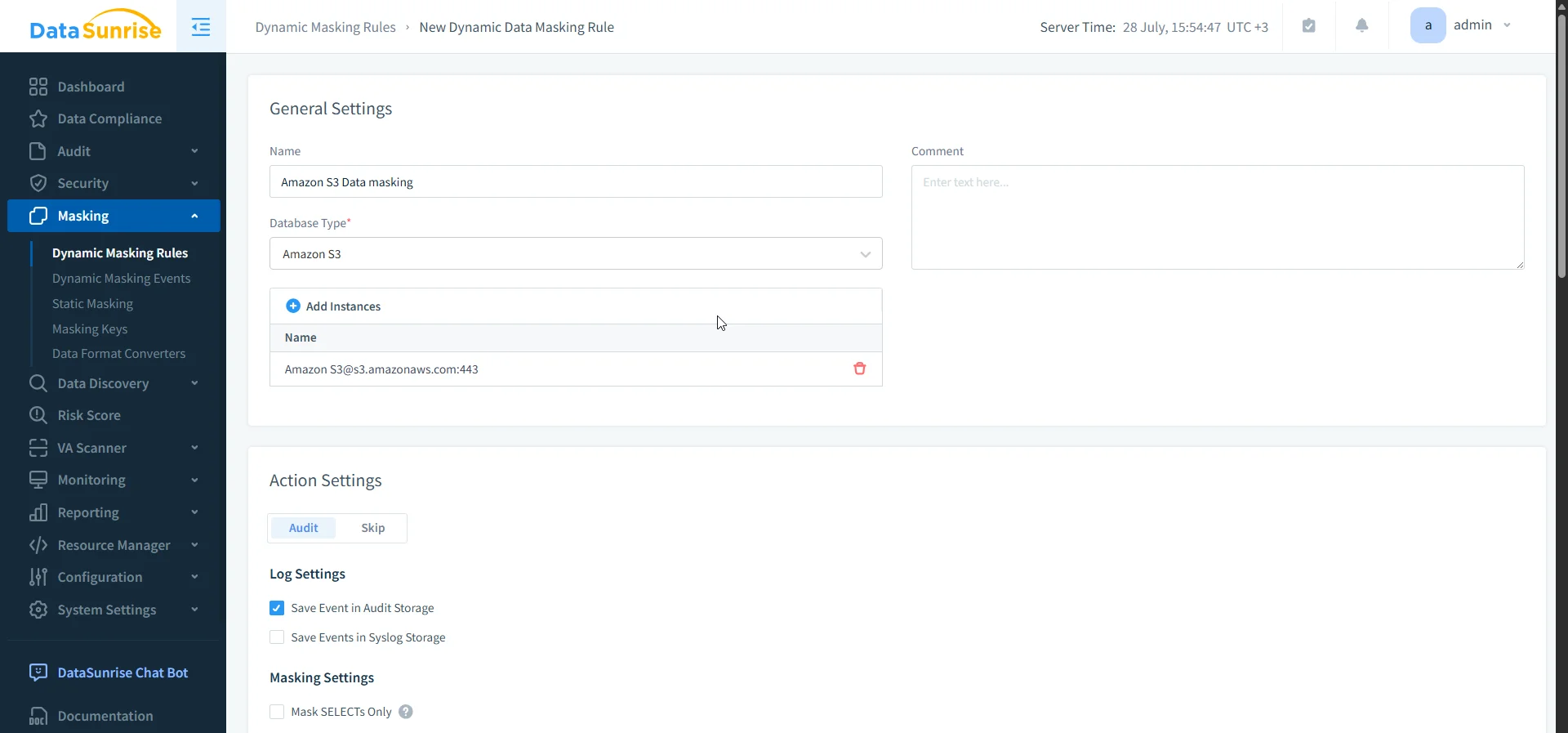

DataSunrise transforme la télémétrie S3 en une piste d’audit contextuelle, ajoutant structure, étiquetage et enrichissement en temps réel. Au lieu de simplement enregistrer les événements d’accès, DataSunrise effectue une inspection approfondie, une validation des politiques et une corrélation comportementale.

Capacités clés

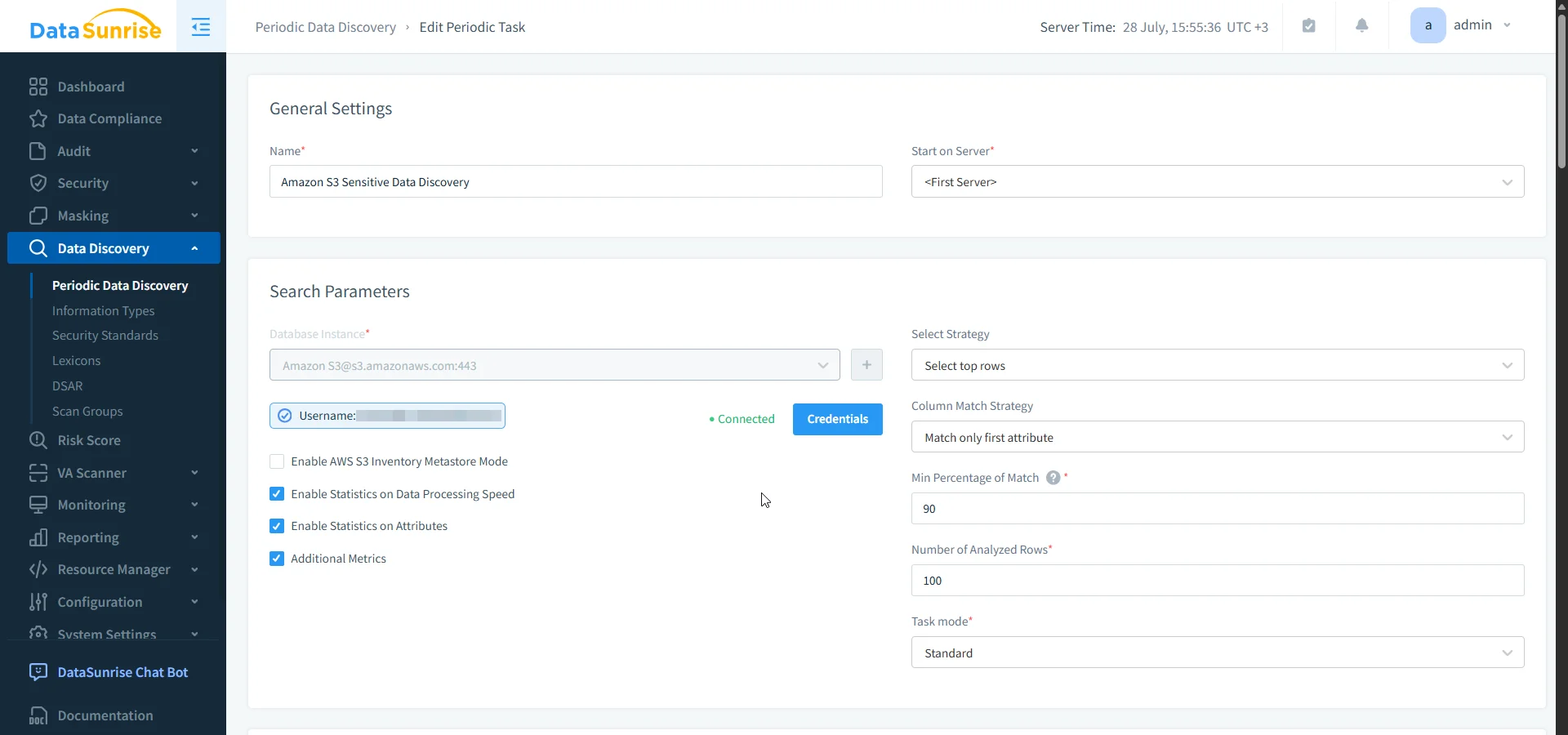

- Découverte des données sensibles : Balayez automatiquement les compartiments pour classer le contenu contenant des informations personnelles identifiables (PII), des informations de santé protégées (PHI) et des données PCI grâce à la reconnaissance de motifs et à l’inspection basée sur l’OCR.

- Corrélation comportementale : Identifiez les anomalies en corrélant l’origine des adresses IP, le volume d’accès, le type d’utilisateur et les schémas horaires.

- Pistes appliquant les politiques : Générez des journaux d’audit uniquement lorsque les accès coïncident avec des politiques de sécurité définies, réduisant ainsi le bruit.

- Événements d’audit sensibles aux étiquettes : Étiquetez et suivez les objets en fonction des étiquettes de données sensibles personnalisées ou découvertes automatiquement.

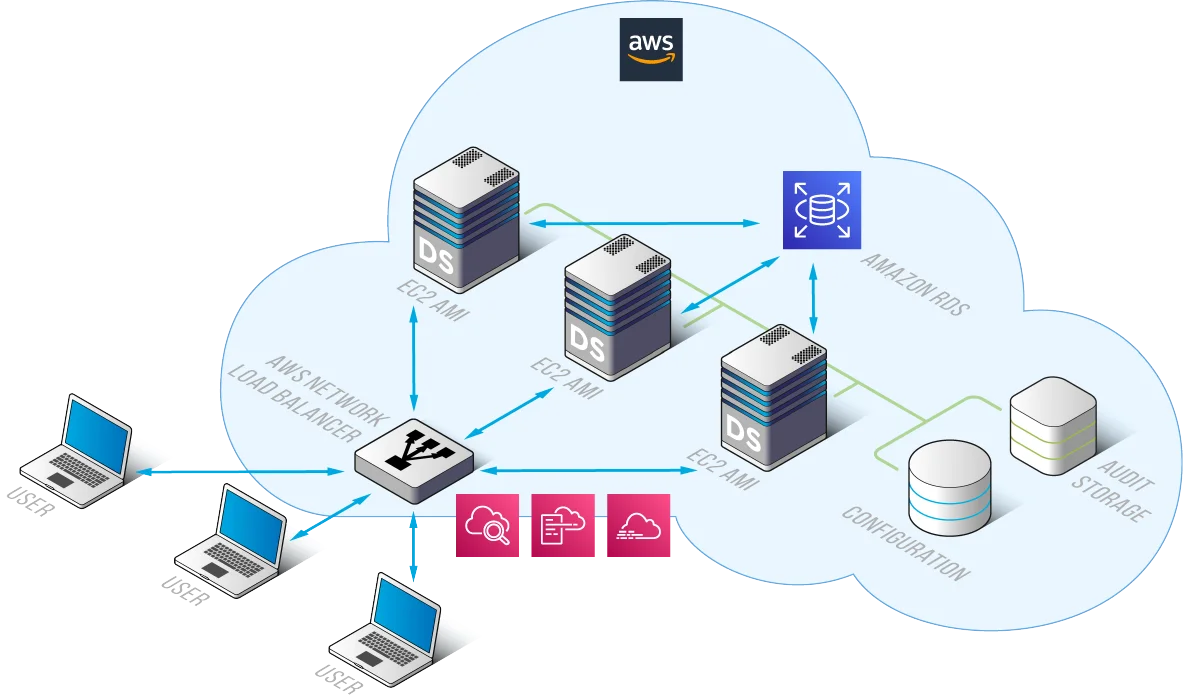

Intégration multiplateforme : S3, RDS, Redshift et plus encore

DataSunrise prend en charge les environnements hybrides. Lors de l’audit de l’accès S3, il peut également corréler l’activité provenant de :

- Amazon RDS

- Redshift

- DynamoDB

- MongoDB et systèmes de fichiers

Ce cadre de sécurité unifié aide à tracer les flux de données à travers les plateformes, garantissant la cartographie de la conformité pour des cadres tels que le RGPD, HIPAA et PCI DSS.

Activation des pistes d’audit intelligentes pour Amazon S3 avec DataSunrise

DataSunrise transforme l’activité d’Amazon S3 en une piste d’audit structurée, et pas seulement en journaux. Il inspecte le contenu, contextualise les accès et génère des événements d’audit alignés sur vos politiques.

Avec un mode proxy non intrusif ou une intégration de flux d’événements, DataSunrise ajoute l’application des politiques sans nécessiter de modifications des configurations S3.

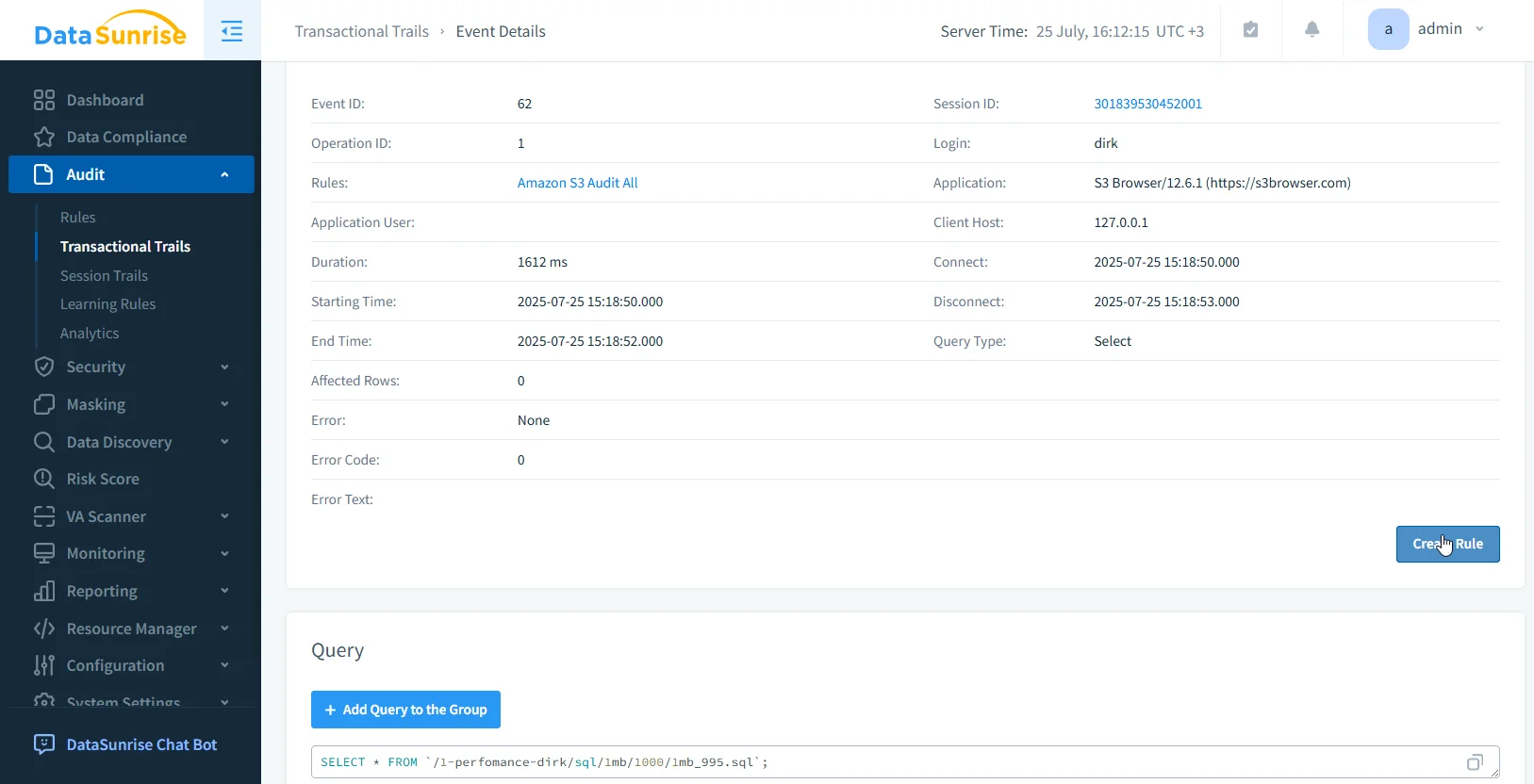

Exemple de piste d’audit (avec contexte)

Ce niveau de détail n’est pas disponible dans les journaux natifs. Il résulte de la combinaison des métadonnées d’accès avec la classification des données et des règles d’audit personnalisées.

Points forts

- Suivi basé sur le comportement : Auditez non seulement l’événement, mais aussi le profil de l’utilisateur, l’origine de l’IP, le schéma temporel et les tendances de volume.

- Pistes conscientes des politiques : Voyez non seulement ce qui a été consulté, mais aussi si cela était autorisé selon les contrôles internes de conformité.

- Intelligence multi-compartiments : Connectez l’activité d’audit entre les équipes, les compartiments et les VPC—qu’ils soient publics, privés ou inter-comptes.

- Pistes d’étiquetage des données : Suivez automatiquement quels fichiers correspondent aux schémas de données sensibles (PII, PCI, PHI) et qui y a accédé.

Intégration et déploiement

DataSunrise prend en charge plusieurs modèles d’audit S3 :

- Déploiement basé sur un proxy : Intercepte le trafic via un proxy inversé

- Connecteur d’analyse CloudTrail : Analyse les journaux CloudTrail existants et les enrichit avec un contexte de données

- Visibilité hybride : Corrélez l’accès S3 avec RDS, Redshift, MongoDB et le stockage de fichiers en un seul endroit

Vous pouvez commencer en mode audit uniquement, puis activer le masquage des données ou la prévention des menaces si nécessaire—le tout sans interrompre les opérations.

De plus, DataSunrise inclut un moteur robuste de découverte des données sensibles qui classifie automatiquement les objets S3 contenant du contenu réglementé tel que PII, PHI et PCI. Il applique des méthodes de détection basées sur l’OCR et le traitement du langage naturel (NLP) aux contenus non structurés et semi-structurés, aidant ainsi les équipes de sécurité à étiqueter, auditer et protéger à grande échelle les fichiers à haut risque.

Avec la prise en charge de plus de 50 plateformes, DataSunrise s’intègre facilement aux pipelines existants.

Impact commercial des pistes d’audit S3 avec DataSunrise

| Avantage | Avec les outils natifs d’AWS | Avec DataSunrise |

|---|---|---|

| Suivi des accès aux objets | CloudTrail uniquement | Pistes d’événements appliquant les politiques |

| Alertes en temps réel | Intégration SIEM requise | Alertes prêtes à l’emploi |

| Visibilité multiplateforme | Corrélation manuelle | Plateforme d’audit unifiée |

| Découverte des données sensibles | ❌ Non disponible | Détection intégrée PII/PHI/PCI |

| Masquage dynamique des données | ❌ Non supporté | Règles de masquage dynamique avec plusieurs filtres |

Réflexions finales

Une piste d’audit pour Amazon S3 n’est pas seulement une exigence de sécurité—c’est un cadre de visibilité. CloudTrail vous montre ce qui s’est passé, mais ne répond pas au pourquoi, à ce qui aurait dû être ou à ce qui est en jeu. C’est là que des plateformes comme DataSunrise interviennent.

Elles fournissent des pistes d’audit complètes, appliquant les politiques en temps réel, qui rendent la gouvernance de S3 non seulement possible—mais automatisée.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant