Piste d’Audit des Données Vertica

Vertica joue un rôle central dans de nombreuses organisations axées sur l’analyse. Par conséquent, disposer d’une Piste d’Audit des Données Vertica fiable est essentiel pour comprendre comment les utilisateurs interagissent avec les données et comment les requêtes impactent les opérations commerciales. Étant donné que Vertica alimente les tableaux de bord, les couches de reporting et les produits de données en aval, une solide Piste d’Audit des Données Vertica aide à garantir la transparence, détecter les anomalies et respecter les exigences réglementaires.

Pour intégrer l’audit Vertica dans un programme de gouvernance plus large, il est utile de s’appuyer sur des ressources générales concernant la conformité des données et les cadres réglementaires. De plus, la documentation officielle de Vertica fournit une perspective approfondie sur les composants natifs d’audit. Ensemble, ces supports permettent d’aligner la Piste d’Audit des Données Vertica avec les politiques internes et externes.

Pourquoi l’audit de base de données est important pour les clusters Vertica

Vertica sert souvent de colonne vertébrale analytique d’une entreprise moderne. Par conséquent, des départements tels que les finances, les ventes, la science des données et les opérations s’appuient sur ses analyses. Ainsi, lorsque les charges de travail incluent des données client, des indicateurs financiers, des journaux opérationnels ou des métriques sensibles, les organisations doivent garder une visibilité complète sur qui a accédé à quels objets et quand. Une Piste d’Audit des Données Vertica structurée apporte cette clarté.

Si un incident survient — par exemple, une exportation de données inattendue ou une action non autorisée — les équipes doivent répondre à trois questions essentielles :

- Qui a accédé à la base de données ?

- Quels objets ou schémas ont été consultés ?

- Cette activité était-elle conforme aux politiques d’audit et de conformité ?

Les journaux natifs de Vertica offrent une certaine visibilité. Cependant, ils satisfont rarement à tous les besoins des auditeurs et des équipes de sécurité. Par conséquent, de nombreuses organisations utilisent une couche d’audit externe telle que DataSunrise Activity Monitoring. Cette solution normalise les événements, les enrichit avec du contexte et génère des rapports qui simplifient les investigations.

Fonctionnalités d’audit natives dans Vertica

Vertica inclut plusieurs outils d’audit et de diagnostic intégrés. De ce fait, les administrateurs disposent déjà d’une base pour comprendre le comportement du système — un élément clé de toute Piste d’Audit des Données Vertica. De plus, ces capacités natives aident à détecter rapidement les anomalies.

- Data Collector — enregistre les métadonnées des requêtes et des sessions.

- Vues

v_monitor— notammentv_monitor.query_requests. - Journaux de diagnostic utilisés pour le dépannage et l’analyse opérationnelle.

Ces composants permettent aux administrateurs de reconstituer l’activité du cluster. Néanmoins, ces informations restent locales, techniques et difficiles à exploiter pour une gouvernance centralisée ou un reporting réglementaire.

Comment Vertica enregistre l’historique des requêtes

Vertica expose l’historique des requêtes via v_monitor.query_requests. Chaque entrée inclut l’utilisateur, le type de requête, les informations temporelles et un extrait du texte SQL. Bien que ces données soient précieuses, elles sont fragmentées et non optimisées pour des programmes d’audit inter-environnements. Ainsi, une couche d’audit unifiée devient nécessaire.

Architecture de référence pour une piste d’audit Vertica

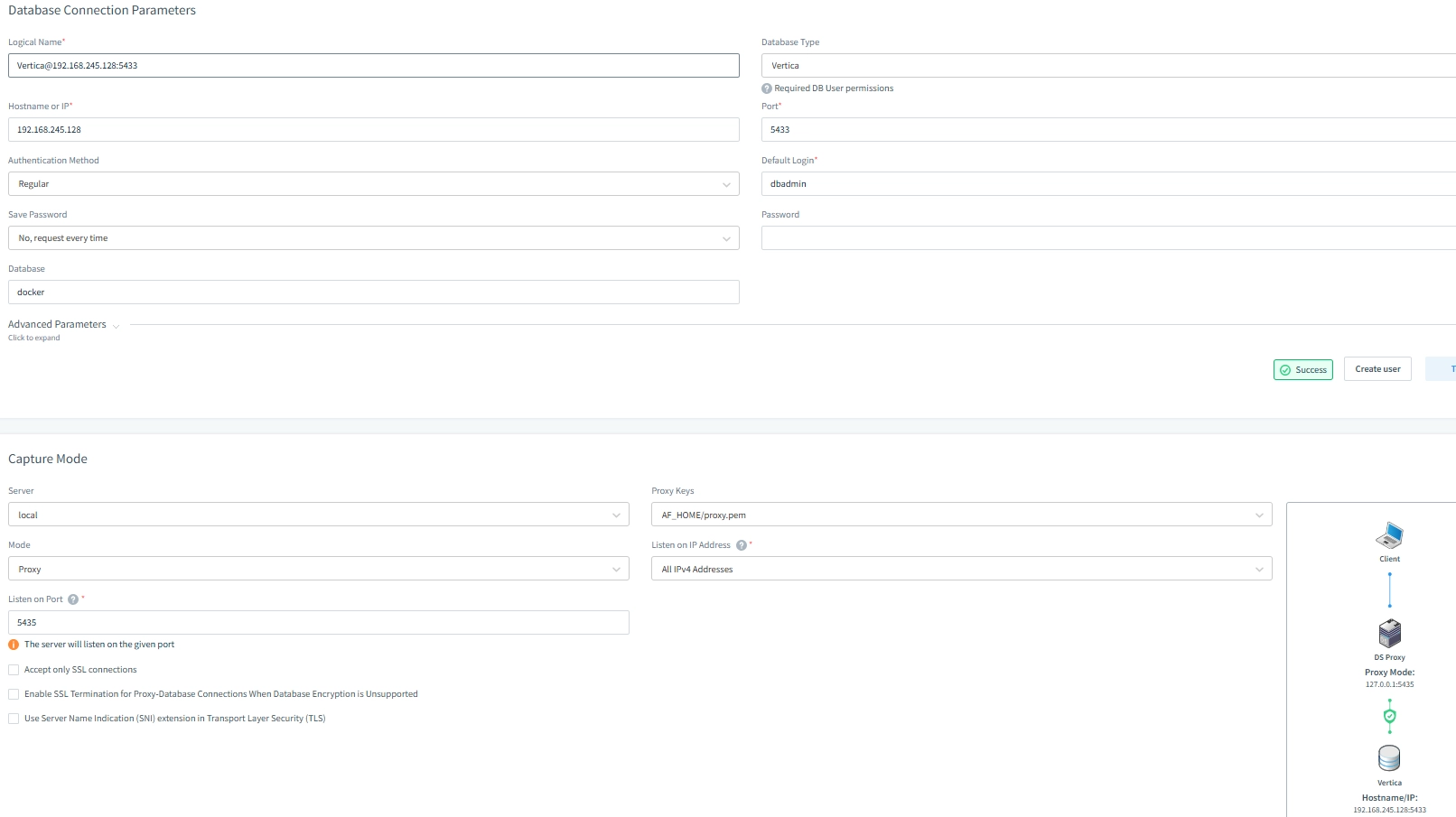

Un cadre d’audit durable va au-delà des requêtes manuelles sur les vues système. Il repose plutôt sur une architecture dédiée autour de Vertica afin de maintenir la cohérence, l’évolutivité et la traçabilité à long terme. En pratique, un modèle courant comprend les composants suivants :

- Les clients et outils BI se connectent à Vertica via le proxy DataSunrise.

- Le proxy analyse le trafic SQL et applique les politiques d’audit et de sécurité.

- Vertica exécute les requêtes validées.

- DataSunrise stocke les événements d’audit normalisés dans un stockage central.

- Les équipes de sécurité accèdent aux données d’audit directement ou via des outils SIEM/SOAR.

Cette architecture simplifie la supervision à travers plusieurs clusters et permet des politiques d’audit basées sur les rôles. Ainsi, l’audit devient une responsabilité partagée plutôt qu’une tâche isolée du DBA. De plus, elle réduit la charge opérationnelle liée au maintien de scripts personnalisés.

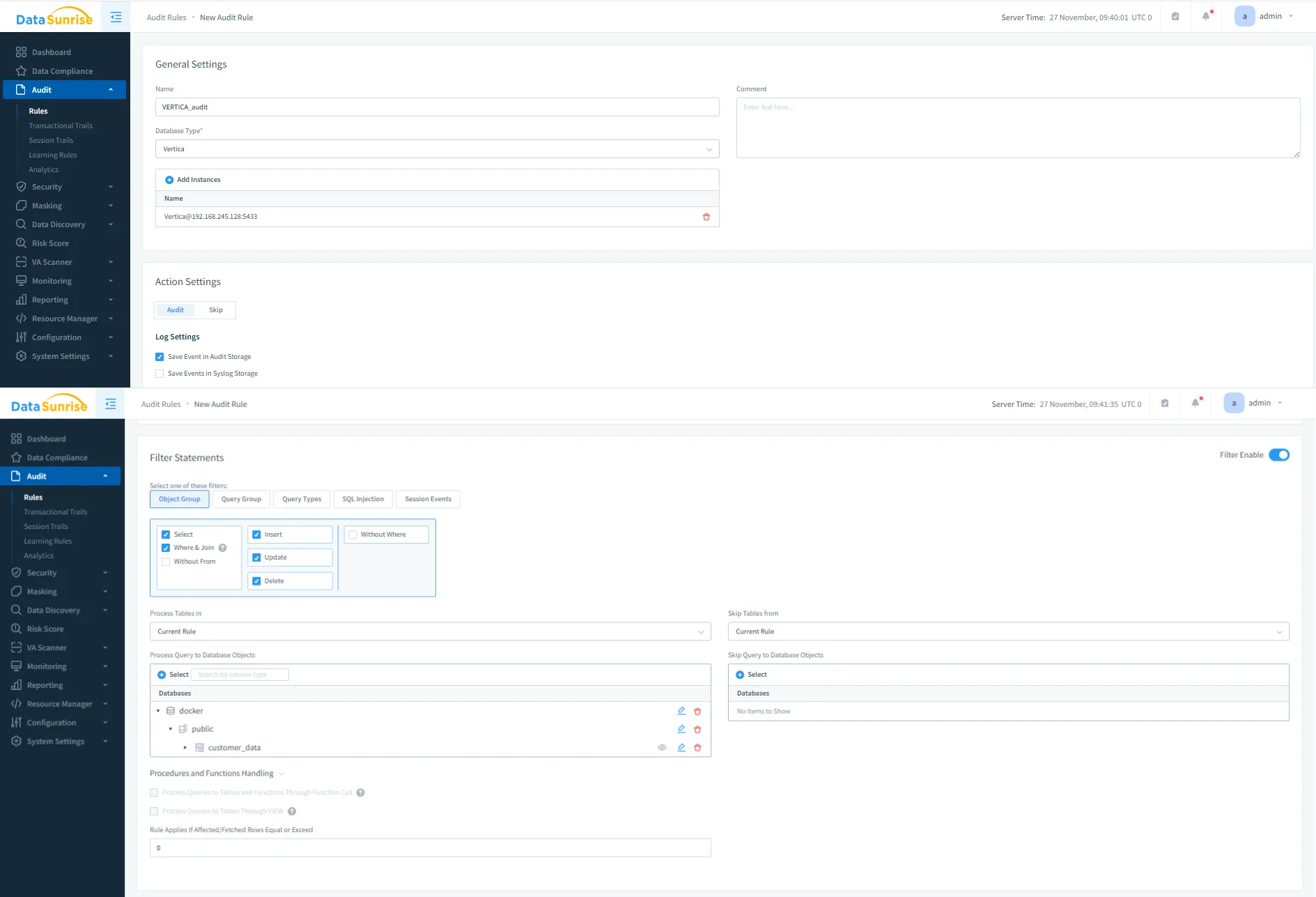

Créer une règle d’audit Vertica dans DataSunrise

Après le déploiement du proxy, les organisations peuvent créer des règles d’audit pour suivre les motifs d’activité pertinents. Ainsi, les équipes peuvent se concentrer sur les schémas, tables et opérations, rendant la Piste d’Audit des Données Vertica à la fois claire et efficace. En outre, les filtres de règle aident à réduire le bruit dans les journaux d’audit.

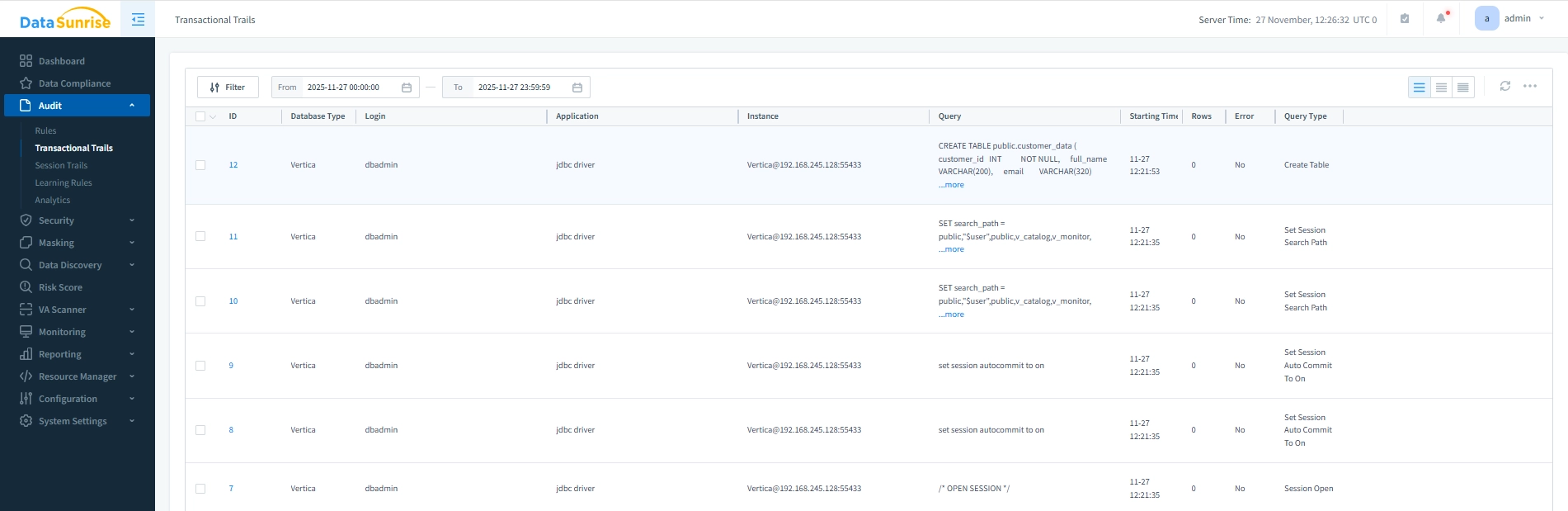

Consultation des résultats de la piste d’audit Vertica

Les événements capturés apparaissent dans la vue Transactional Trails. Cette interface offre aux analystes une chronologie complète de l’activité Vertica, montrant ce qui s’est passé, qui l’a initié et quelle règle d’audit a enregistré l’événement. Ainsi, les enquêtes sont plus rapides et plus précises.

Les événements peuvent être filtrés par type de base de données, règle, utilisateur, type de requête ou statut d’erreur. Ainsi, les analystes peuvent rapidement isoler les comportements inhabituels et obtenir un contexte plus riche que celui offert par les journaux natifs. De plus, les tendances deviennent visibles au fil du temps.

Comparaison entre les journaux Vertica natifs et la piste d’audit DataSunrise

Les journaux natifs de Vertica et l’audit DataSunrise se complètent. Ensemble, ils forment une Piste d’Audit des Données Vertica complète à travers les environnements. Contrairement aux journaux uniquement Vertica, DataSunrise apporte un enrichissement contextuel et un contrôle des politiques.

| Aspect | Journaux natifs Vertica | Piste d’audit DataSunrise |

|---|---|---|

| Visibilité | Historique local du cluster uniquement | Audit centralisé à travers les bases de données |

| Contexte | Métadonnées SQL uniquement | Identité utilisateur, application, IP et contexte de règle |

| Politiques | Filtrage manuel | Règles par schéma, table ou type d’opération |

| Conformité | Exports manuels | Rapports alignés sur GDPR, HIPAA, PCI DSS, SOX |

| Intégrations | Scripts personnalisés | Intégrations natives SIEM/SOAR |

Commencer avec les pistes d’audit Vertica et DataSunrise

Pour construire une Piste d’Audit des Données Vertica complète, les organisations peuvent suivre une séquence simple d’étapes. En fait, combiner ces étapes garantit une visibilité complète et une couverture de conformité.

- Identifier les données sensibles à l’aide de la Découverte des Données Sensibles.

- Déployer DataSunrise en mode proxy selon les directives de déploiement.

- Créer des règles d’audit avec l’aide du Guide d’Audit.

- Activer les rapports de conformité via le Compliance Manager.

- Surveiller et affiner les politiques à travers la Surveillance d’Activité de Base de Données.

Conclusion

Les journaux natifs de Vertica offrent une visibilité essentielle. Cependant, une Piste d’Audit des Données Vertica complète requiert une couche d’audit unifiée couvrant les utilisateurs, applications et environnements. DataSunrise transforme les événements bruts Vertica en données d’audit structurées, tableaux de bord et rapports. Ainsi, les organisations renforcent la transparence, réduisent les risques opérationnels et améliorent la conformité.

Pour explorer des concepts d’audit plus larges, visitez la page Audit des Données. Pour des détails plus approfondis spécifiques à Vertica, consultez Audit des Données pour Vertica.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant