Dateninspirierte Sicherheit

Die Datenprüfung-Phase ist eine wesentliche Grundlage für jeden Analyse-Workflow. Aber wie kann dieser Prozess effizienter gestaltet werden? DataSunrise vereinfacht ihn durch die Funktion des Event Tagging – ein Ansatz, der rohe Audit-Ereignisse mit relevantem Sicherheitskontext verknüpft. Best Practices, die in den OWASP-Richtlinien zur Datenbanksicherheit erwähnt werden, heben den Wert der Anreicherung von Audit-Daten hervor, um die Bedrohungserkennung und Compliance-Bereitschaft zu stärken.

Mit Event Tagging können Benutzer Audit-Ereignissen Labels zuweisen, die den Typ der durch eine Abfrage betroffenen Daten widerspiegeln. Dieser zusätzliche Kontext beschleunigt die Analyse erheblich, sodass Sicherheits- und Compliance-Teams wichtige Erkenntnisse aus Transaktionsprotokollen extrahieren können, ohne jeden Eintrag manuell prüfen zu müssen.

Neben der erweiterten Audit-Sichtbarkeit nutzt DataSunrise diese getaggten Informationen in seiner Dynamic Masking-Engine, Audit- und Sicherheitsregeln. Dieser Artikel untersucht zwei zentrale Funktionen: Event Tagging und datengesteuerte Regelautomatisierung. Außerdem wird erläutert, wie Dynamic Masking Rules funktionieren und welche Rolle der Datenfilter nach Informationstyp in den Modulen Audit und Sicherheit spielt.

Event Tagging und Informationstypen

Beginnen wir mit den Informationstypen, die im Data Discovery – einem essentiellen ersten Schritt – definiert sind. DataSunrise verwendet diese Informationstypen, um verschiedene Arten von Daten in Abfrageergebnissen zu unterscheiden.

Informationstypen beschreiben die Beschaffenheit der Daten, was die Suche nach bestimmten Informationen während des Discovery-Prozesses erleichtert. Ihre Rolle geht jedoch darüber hinaus. Dieselben Informationstypen aus Data Discovery werden verwendet, um Daten innerhalb der Audit-Transaktionspfade zu taggen bzw. zu kennzeichnen. Später können Sie Protokolle mit diesen getaggten Datensätzen exportieren. Wie bereits erwähnt, kann die Funktion Dynamic Data Masking auch Maskierungsregeln basierend auf diesen Datentypen anwenden.

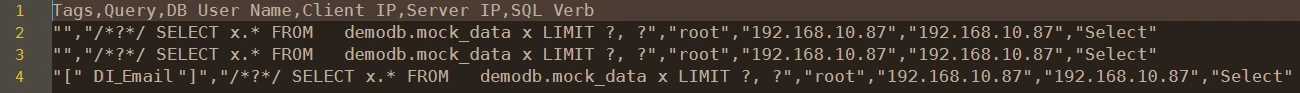

So sieht die getaggte Datenansicht im heruntergeladenen CSV-Bericht aus:

Beachten Sie die Zeile mit dem Informationstyp „DI_Email“.

Zusammenfassend ist der korrekte Informationstyp für effektives Event Tagging unverzichtbar. Im nächsten Abschnitt erklären wir, wie ein Informationstyp erstellt wird.

Event Tagging – Zusammenfassung, Einrichtung und Schnellüberprüfungen

Zusammenfassung

- Zweck: Audit-Trails anreichern, indem Ergebnisse mit Informationstypen (z. B. DI_Email, DI_CreditCard) gekennzeichnet werden.

- Ergebnis: schnellere Ermittlungen, tag-basierte Maskierung/Regeln, exportierbare Belege.

- Umfang: funktioniert mit Data Discovery, Audit-Regeln, Sicherheitsregeln und Dynamic Masking.

Einrichtungsschritte (7)

- Erstellen/prüfen Sie einen Informationstyp (z. B. DI_Email) in Data Discovery und testen Sie das Muster.

- Aktivieren Sie Event Tagging für die Zielinstanz; wählen Sie den Informationstyp aus.

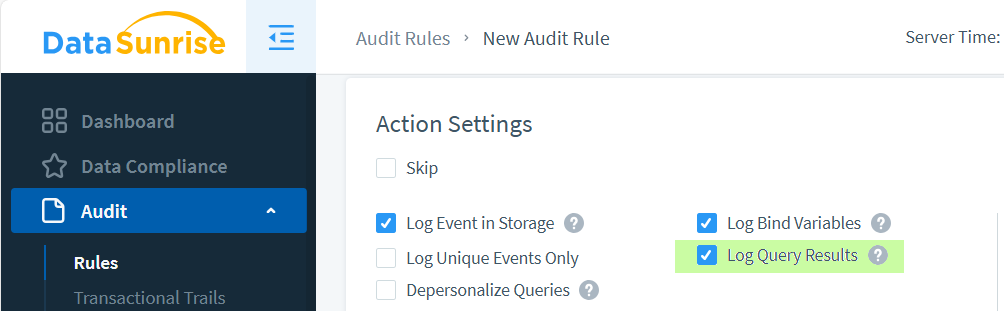

- Erstellen Sie eine Audit-Regel und aktivieren Sie Log Query Results (ggf. auf sensible Objekte beschränken).

- Erzeugen Sie Datenverkehr (z. B. SELECT mit E-Mails) und bestätigen Sie Tags in den Transactional Trails.

- (Optional) Konfigurieren Sie eine Dynamic Masking Rule → Maskierungseinstellungen = Datenfilter → wählen Sie denselben Informationstyp aus.

- (Optional) Verwenden Sie im Bereich Security Rules denselben Informationstyp im Datenfilter, um zu blockieren oder Warnungen auszulösen.

- Exportieren Sie getaggte Protokolle (CSV) oder streamen Sie sie an SIEM zur Korrelationsanalyse und Berichterstattung.

Tags → Aktionen (auf einen Blick)

| Informationstyp | Audit | Maskierung | Sicherheit |

|---|---|---|---|

| DI_Email | E-Mail-Zugriffsevents filtern/exportieren | Schwärzung/Maskierung des lokalen Teils | Warnung bei Massenlesevorgängen |

| DI_CreditCard | Beweise für PCI DSS Anforderung 10 | Nur BIN+letzte 4 Stellen anzeigen | Unautorisierte Abfragen blockieren |

| DI_PHI | Verfolgung von PHI-Zugriffen (HIPAA) | De-Identifikation von Kennungen | Eskaliert an SOC |

Schnellüberprüfungen

- Keine Tags sichtbar: Prüfen Sie, ob source=RESULT_SET im Attribut gesetzt ist, der Regex echte Daten trifft und Log Query Results aktiviert ist.

- Maskierung wird nicht ausgeführt: Die Maskierungsregel muss den Datenfilter mit demselben Informationstyp auf derselben Instanz verwenden.

- Hoher Ressourcenverbrauch: Testen Sie stichprobenartig große Ergebnisdatasets; schränken Sie Attribute ein; lagern Sie kalte Logs ins Objekt-Storage oder SIEM aus.

- Compliance-Anforderung: Filtern Sie mit

info_type(z. B. DI_Email) und exportieren Sie die letzten 90 Tage für Prüfer.

Praxisbeispiel: Schnellere Bedrohungsanalyse

Stellen Sie sich einen Compliance-Beauftragten vor, der verdächtige Aktivitätsprotokolle in einer MySQL-Umgebung überprüft. Ohne Event Tagging müsste er jede SQL-Ausgabe manuell entschlüsseln, um festzustellen, ob sensible Daten betroffen sind. Mit Event Tagging, das an Informationstypen gekoppelt ist, wird sofort klar, welche Abfragen personenbezogene Daten (PII) enthielten, wie E-Mails oder Kreditkartennummern – was die Untersuchungszeit drastisch reduziert und das Risiko in Live-Umgebungen mindert.

Prüfer wollen keinen Haufen roher SQL-Daten, sondern Nachweise. Event Tagging verwandelt laute Trails in Beweise, die zeigen, was ausgeführt wurde und welchen Datentyp es betraf. Das bedeutet: Stunden statt Wochen zur Beantwortung von Audit-Fragen.

Compliance-Konformität: Tagging + Maskierung abgestimmt auf DSGVO (Pseudonymisierung), HIPAA (Zugriffsprotokollierung) und PCI DSS (PAN-Maskierung) machen „Beweisanfragen“ trivial. Für Führungskräfte bedeutet das: Risiko wird in messbare Größen übersetzt, nicht nur ins Blaue hinein gefühlt.

Betrieblicher Nutzen: Analysten arbeiten mit Tags wie DI_Email / DI_CreditCard, anstatt jede SELECT * Abfrage durchzugehen.

Fehlalarme sinken, mittlere Behebungszeiten ebenso, und die Stimmung im Team verbessert sich.

Vor Event Tagging

- Manuelles Protokollparsing pro Umgebung

- Unklare Auswertung, ob PII/PHI betroffen war

- Audit-Beweise manuell zusammenstellen

Nach Event Tagging

- Abfragepfade angereichert mit Informationstypen

- Maskierung wird automatisch ausgelöst

- Einschaltbarer Export als getaggter Beweis

Tun

- Mit 2–3 aussagekräftigen Informationstypen starten (E-Mail, PAN, PHI)

- „Log Query Results“ nur dort aktivieren, wo nötig

- Getaggte Trails an SIEM zur Korrelation weiterleiten

Vermeiden

- Speicherung kompletter sensitiver Datensätze – lieber Tags nutzen

- Unkontrollierte Regex (katastrophales Backtracking)

- Tagging jeder Spalte in Hot Paths (Rauschen & Latenz)

Typische Stolperfallen (und schnelle Lösungen)

- Keine Tags sichtbar? Prüfen Sie, ob das Attribut source auf

RESULT_SETgesetzt ist und Ihr Regex auf echte Daten passt. - Latenzspitzen? Testen Sie Ausschnitte großer Resultsets und Bündelung von Log-Schreibvorgängen; schränken Sie den Informationstyp-Bezugsbereich ein.

- Maskierung wird nicht ausgeführt? Vergewissern Sie sich, dass Dynamic Masking den Datenfilter mit demselben Informationstyp auf derselben Instanz nutzt.

Informationstyp im Überblick

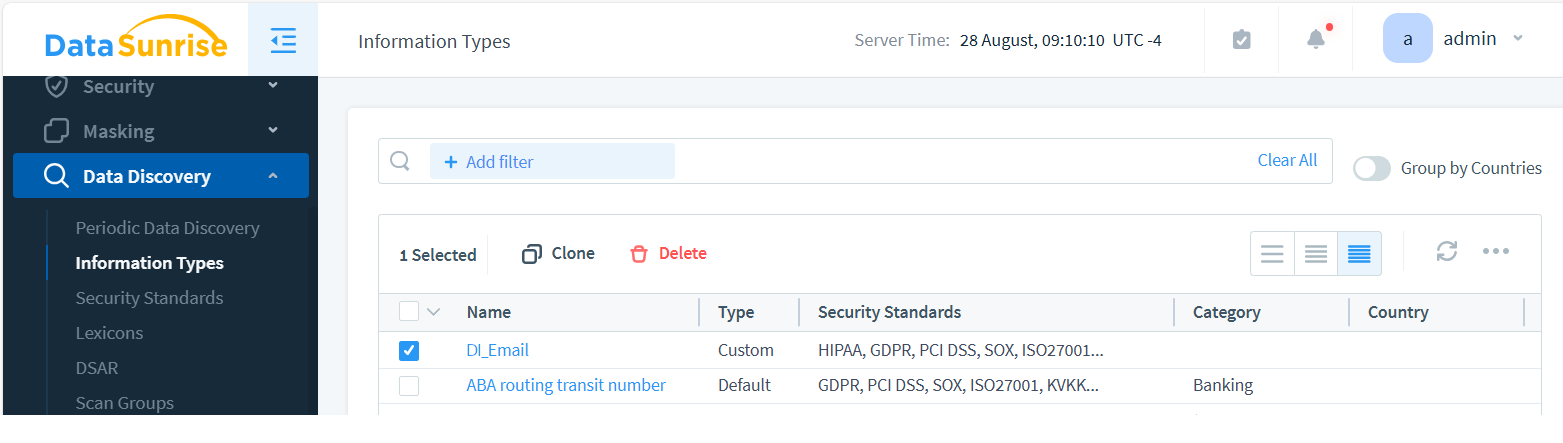

Gehen Sie zu Data Discovery und wählen Sie Informationstypen aus. Hier finden Sie alle verfügbaren Informationstypen in DataSunrise. Beachten Sie, dass viele komplex sind und eventuell nicht Ihren speziellen Anforderungen entsprechen. Deshalb empfehlen wir für dieses Beispiel, einen einfachen, benutzerdefinierten Informationstyp zu erstellen.

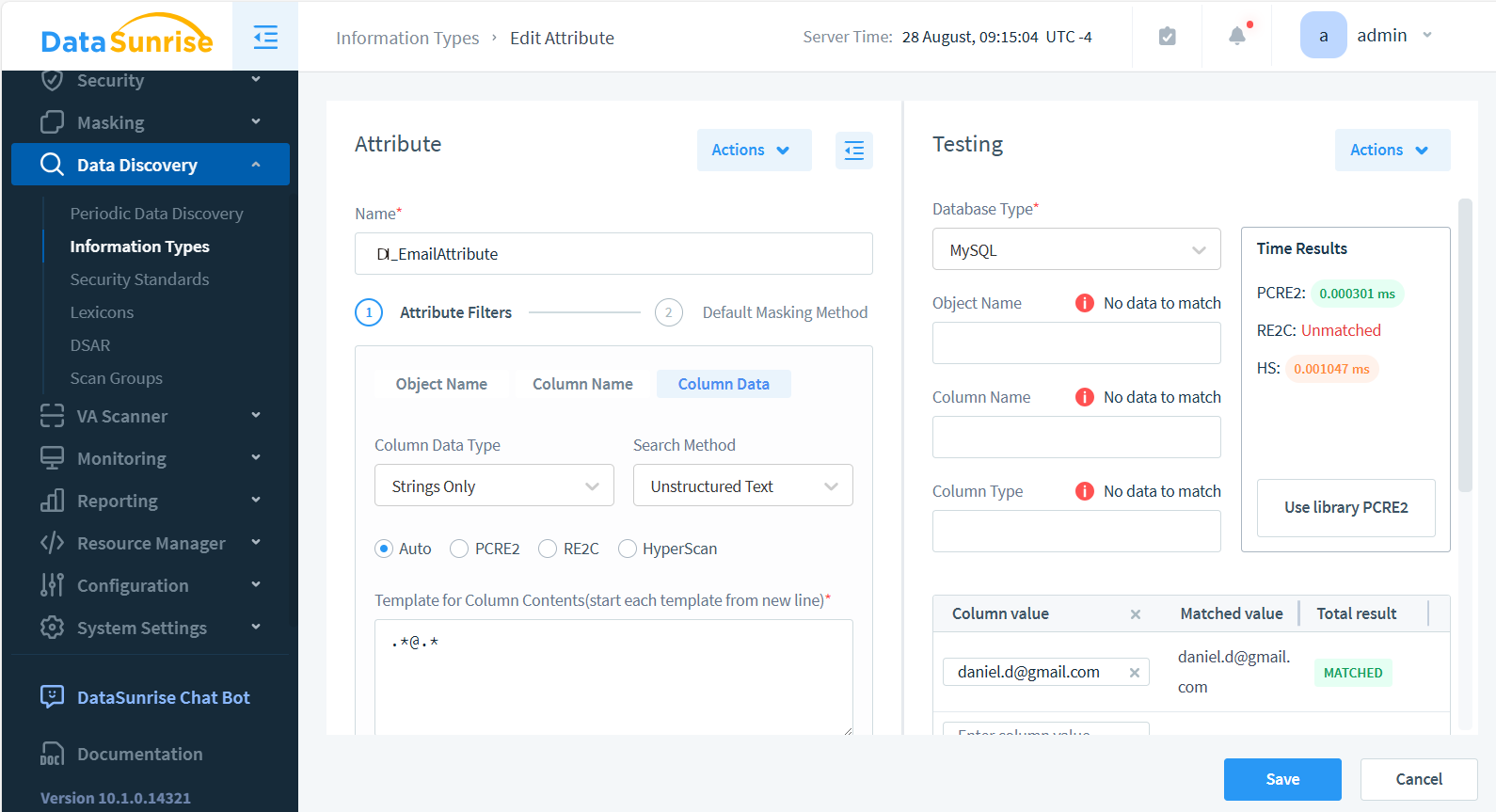

Ein Informationstyp wird durch seine Attribute definiert und kann mehrere Attribute besitzen. Wenn eine Abfrage eines dieser Attribute trifft, wird die Abfrage mit dem Informationstyp verknüpft. Für unser Beispiel erstellen wir den einfachsten Informationstyp mit nur einem Attribut (DI_EmailAttribute) – Daten im Abfrageergebnis, die einen E-Mail-String wie [email protected] enthalten.

# Erstellen des Informationstyps DI_Email über REST API

curl -X POST https://ds.example/api/infoTypes \

-H "Authorization: Bearer $TOKEN" \

-H "Content-Type: application/json" \

-d '{

"name":"DI_Email",

"description":"E-Mail-Adressen (Regex)",

"attributes":[{

"name":"DI_EmailAttribute",

"pattern":".*@.*",

"source":"RESULT_SET"

}]

}'Überspringen Sie die Benutzeroberfläche und automatisieren Sie die Einrichtung in Sekunden.

Wir gehen hier nicht zu sehr ins Detail. Der folgende Screenshot zeigt, wie das Attribut eingerichtet ist.

Beachten Sie: Sie können im rechten Panel den Attributabgleich testen. Wir haben beispielsweise den String [email protected] gegen den regulären Ausdruck .*@.* getestet, der im Attributfilter der Spalte eingestellt ist.

So haben wir den benutzerdefinierten Informationstyp DI_Email mit einem regex-basierten Attribut namens DI_EmailAttribute erstellt. Das sieht wie folgt aus:

Sobald eine Abfrage mit aktiviertem Event Tagging die Proxy-Schicht passiert, kennzeichnet das System die Daten. Diese wertvolle Information kann dann in Audit-, Sicherheitsregeln sowie Dynamic Masking genutzt werden.

Beachten Sie, dass sowohl für das Tagging als auch für die dynamische Maskierung in der dateninspirierten Sicherheit die Funktion Informationstyp ausschließlich mit datenbasierten Attributen arbeitet.

Event Tagging im Audit

Event Tagging ist eine intelligente Audit-Funktion, die den Transactional Trails-Logs wertvollen Kontext hinzufügt. Sie ermöglicht Administratoren und Sicherheitsteams, jeden Audit-Datensatz mit spezifischen Tags zu versehen, die den Datentyp der im Event beteiligten Informationen beschreiben. Diese Fähigkeit vereinfacht die Analyse, verbessert die Compliance-Berichterstattung und beseitigt die Notwendigkeit, komplexe Abfrageergebnisse manuell zu parsen.

- Kontext und Klassifizierung: Jedes Auditevent kann Tags enthalten, die Datenkategorien wie PII (personenbezogene Daten), Finanzdaten oder Gesundheitsdaten abbilden. Diese kontextuelle Markierung hilft schnell zu erkennen, welche Datentypen abgerufen oder geändert wurden.

- Schnellere Analysen: Anstatt Protokolle manuell zu prüfen, können Nutzer Audit-Datensätze nach Tags filtern und gruppieren. Das verkürzt die Untersuchungszeit deutlich und fördert eine schnellere Reaktion auf Vorfälle.

- Verstärkte Compliance: Tagging vereinfacht die Nachweisführung zur Einhaltung von Standards wie DSGVO, HIPAA und PCI DSS. Es liefert klare Belege darüber, welche Datentypen betroffen waren und wie damit umgegangen wurde.

- Integration mit Data Discovery: Bevor Event Tagging aktiviert wird, stellen Sie sicher, dass die Informationstyp-Klassifikation konfiguriert und funktionsfähig ist. Dies können Sie durch eine Data Discovery-Aufgabe prüfen, bei der die Datenbank nach sensiblen Elementen wie persönlichen Identifikatoren oder Finanzdaten gescannt wird.

- Automatisierung und Konsistenz: Ist Event Tagging aktiviert, werden alle zukünftigen Audit-Ereignisse automatisch mit den passenden Tags versehen. Das sorgt für eine konsistente Audit-Struktur über verschiedene Umgebungen hinweg und vereinfacht Berichte, Analysen und Compliance-Prüfungen.

Event Tagging verwandelt das traditionelle Audit-Logging letztlich in eine datenbewusste Sicherheitskontrolle – die Organisationen befähigt, kontinuierliche Transparenz zu gewährleisten, regulatorische Anforderungen besser zu erfüllen und schneller datengetriebene Sicherheitsentscheidungen zu treffen.

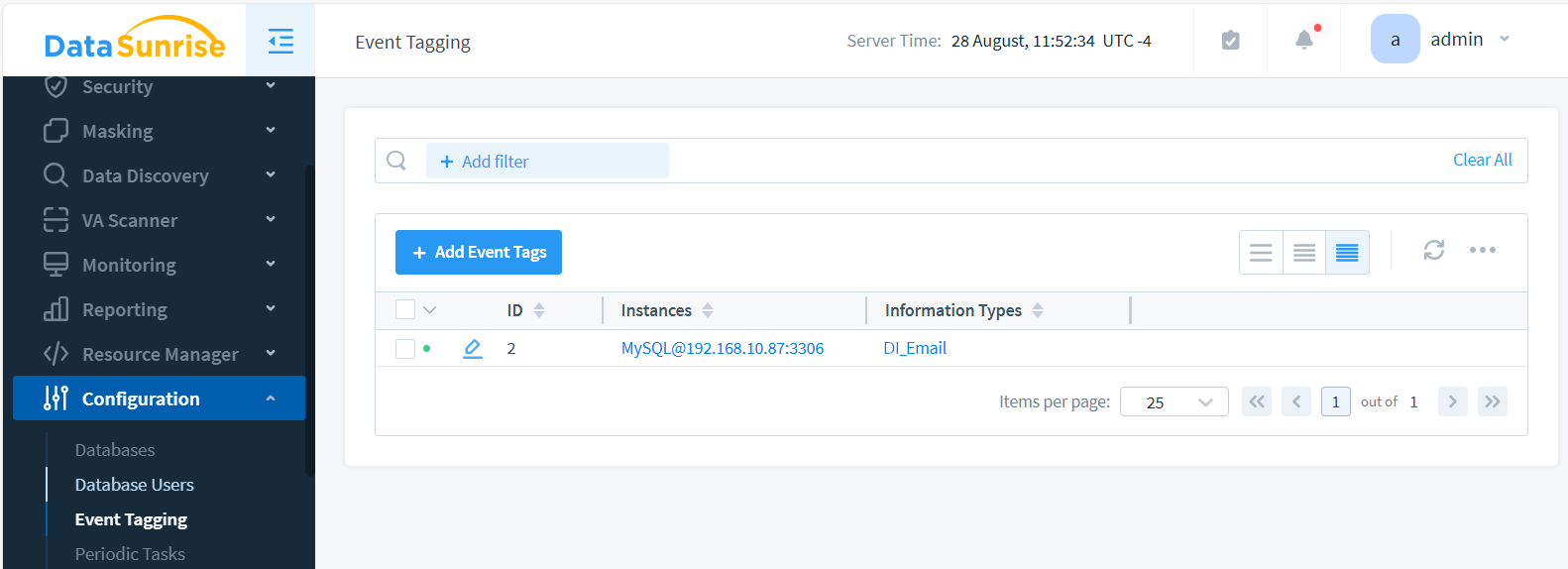

Event Tagging für die Instanz hinzufügen

Wechseln Sie zu Konfiguration > Event Tagging und klicken Sie auf die Schaltfläche +Event-Tags hinzufügen. Wählen Sie die Datenbankinstanz(en) aus, bei denen Sie Daten prüfen möchten, sowie den Informationstyp. Da wir zuvor den Informationstyp DI_Email erstellt haben, verwenden wir diesen, um das Event Tag zu erzeugen. Nach dem Speichern sollte Ihre Tagliste wie folgt aussehen:

Audit-Regel zur Erzeugung getaggter Audit-Logs

Gehen Sie zu „Audit“ > „Regeln“ > „+ Neue Regel hinzufügen“, um eine Audit-Regel zu erstellen. Benennen Sie diese „EmailAuditRule“. Aktivieren Sie „Log Query Results“ und wählen Sie die Instanz aus, auf der Sie zuvor Event Tagging konfiguriert haben.

Wir sind bereit, Event Tagging zu testen.

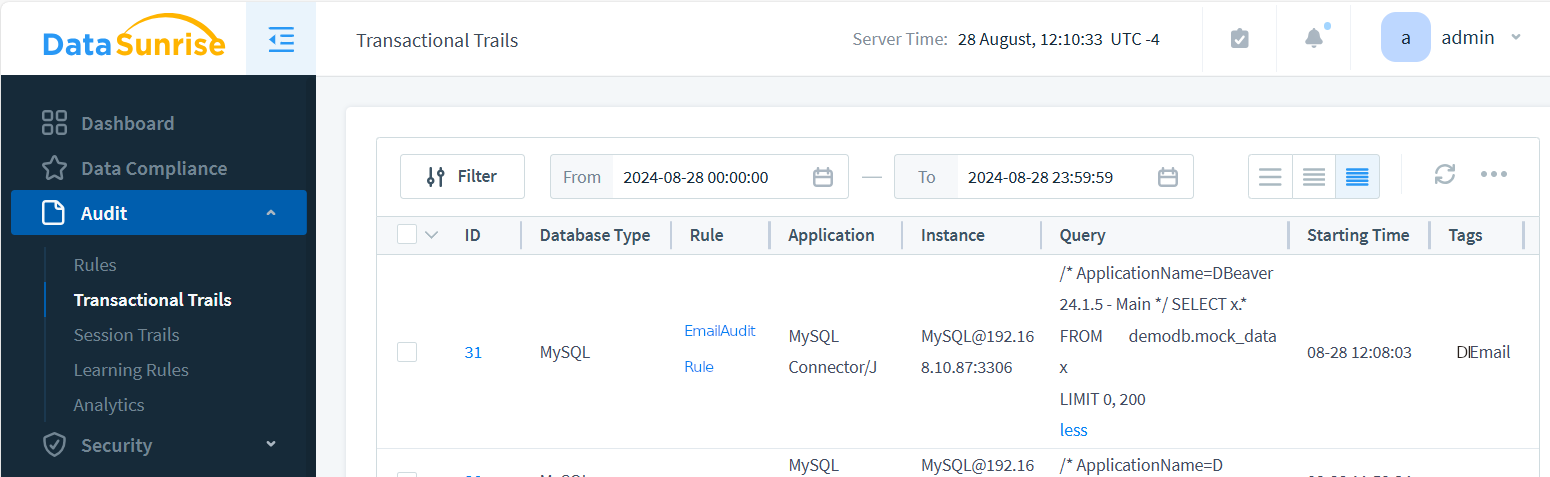

Führen Sie eine Anfrage mit E-Mail-Daten an die Instanz durch. Wenn jetzt Abfrageergebnisse im Audit-Trail gespeichert werden, sehen Sie den Tag in den Transactional Trails:

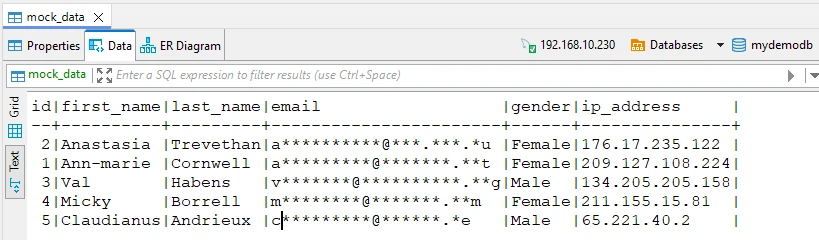

Das obere Bild zeigt, dass die EmailAuditRule durch eine SELECT *-Abfrage an die [email protected] Instanz ausgelöst wurde. Diese Abfrage lieferte E-Mails sowie weitere Daten aus der Tabelle mock_data zurück, weshalb das Audit-Ereignis mit dem DI_Email Event Tag versehen wurde, den wir erstellt haben.

Wichtiger Hinweis: Wenn die im Folgenden beschriebene dateninspirierte Maskierungsregel aktiviert ist, wird das Event Tag das Audit-Trail-Ereignis nicht kennzeichnen.

Event Tagging in Compliance-Rahmenwerken

Indem Audit-Trails mit Informationstypen angereichert werden, verwandelt Event Tagging rohe Protokolle in compliance-taugliche Belege. So ordnet es sich den wichtigsten Regulierungen zu:

| Rahmenwerk | Anforderung | Event Tagging Zuordnung |

|---|---|---|

| DSGVO | Art. 32 — Pseudonymisierung und Rechenschaftspflicht | Tags kennzeichnen Abfragen mit PII, ermöglichen Pseudonymisierungskontrollen und Nachweis des Zugriffsverlaufs. |

| HIPAA | §164.312 — Audit-Kontrollen für PHI | Kennzeichnet PHI-Abfragen mit Informationstypen (z. B. DI_PHI) zur Nachverfolgbarkeit des Zugriffs. |

| PCI DSS | Anforderung 10 — Verknüpfung jedes PAN-Zugriffs mit einem Benutzer | Event Tags heben PAN-Abfragen hervor und lösen Maskierungsregeln aus, um Datenlecks zu verhindern. |

| SOX | §404 — Integrität von Änderungen an Finanzdaten aufrechterhalten | Getaggte Protokolle zeigen, wann regulierte Finanzfelder abgefragt oder geändert wurden. |

Mit Event Tagging sorgt DataSunrise dafür, dass Compliance-Berichte zum automatischen Nebeneffekt von Laufzeitkontrollen werden – damit Audit-Vorbereitung von Handarbeit zu einem beweisbaren, automatisierten Prozess wird.

Analyse getaggter Audit-Daten

Sobald Event Tagging aktiv ist, können die mit Informationstypen angereicherten Protokolle direkt per SQL gefiltert oder an SIEM-Plattformen gestreamt werden. Das verkürzt die Untersuchungszeit und unterstützt die Korrelation verdächtiger Ereignisse.

PostgreSQL-Beispiel: Filter nach Informationstyp

-- Zeige die letzten 20 Audit-Ereignisse mit E-Mail-Bezug

SELECT event_time, actor, action, object, info_type

FROM ds_audit_trails

WHERE info_type = 'DI_Email'

ORDER BY event_time DESC

LIMIT 20;Splunk-Suchbeispiel

index=datasunrise_audit info_type=DI_CreditCard status=success

| stats count by actor, object, src_ipSIEM-Alarmregel (Sigma)

title: Bulk Export von PII

logsource:

product: database

detection:

sel:

info_type: DI_Email

affected_rows: '>1000'

condition: sel

level: highIndem man sich auf info_type konzentriert, können Analysten sensible Datenzugriffe gezielt identifizieren, ohne rohen SQL-Code zu parsen. So lassen sich Compliance-Fragen wie „Wer hat letzte Woche PHI abgefragt?“ schnell beantworten oder automatisierte Warnungen auslösen, wenn Schwellenwerte überschritten werden.

Maskierung für dateninspirierte Sicherheit

Im vorherigen Kapitel haben wir eine Audit-Regel eingerichtet und beobachtet, wie einem Event ein Tag zugewiesen wurde, wenn es unserem benutzerdefinierten Informationstyp DI_Email entsprach. Doch getaggte Daten bieten weitaus wertvollere Anwendungen als einfache Audit-Berichte.

Nun betrachten wir eine weitere Nutzung von Event Tagging. Wenn der Informationstyp DI_Email vom Proxy erkannt wird, können verschiedene Regeln diesen als Eingabe verwenden. Audit-, Sicherheits- und Maskierungsregeln lassen sich jeweils mit diesen zusätzlichen Tags auslösen oder filtern. In diesem Abschnitt erklären wir, wie DataSunrise gekennzeichnete Daten „on the fly“ maskiert und maskierte E-Mails an den Datenbank-Client zurückgibt.

Dazu erstellen Sie einfach eine Dynamic Masking Rule mit einem Datenfilter in den Maskierungseinstellungen. Gehen wir die Details durch.

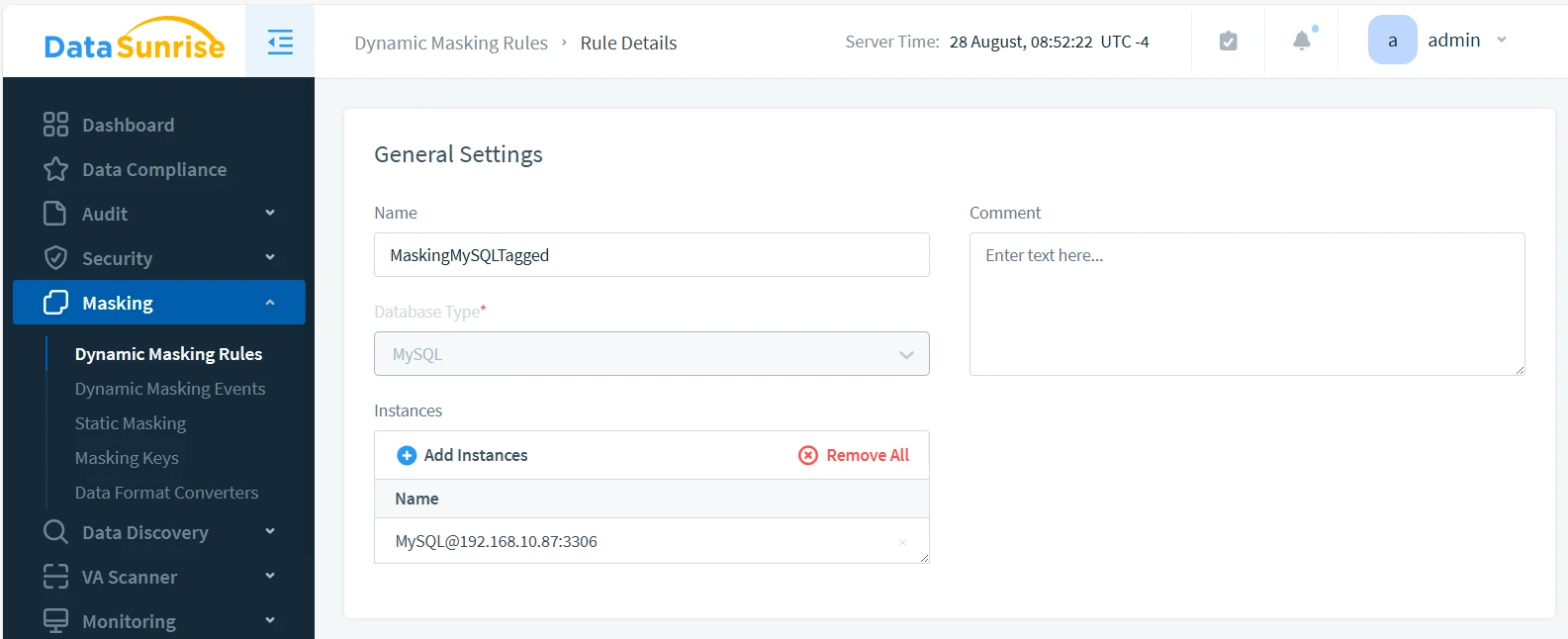

Erstellen Sie die Regel wie gewohnt auf der Seite Masking > Dynamic Masking Rules. Wählen Sie die Datenbankinstanz, auf der Sie Event Tagging eingerichtet haben – in diesem Fall [email protected]. Aktivieren Sie das Kontrollkästchen „Log Event In Storage“.

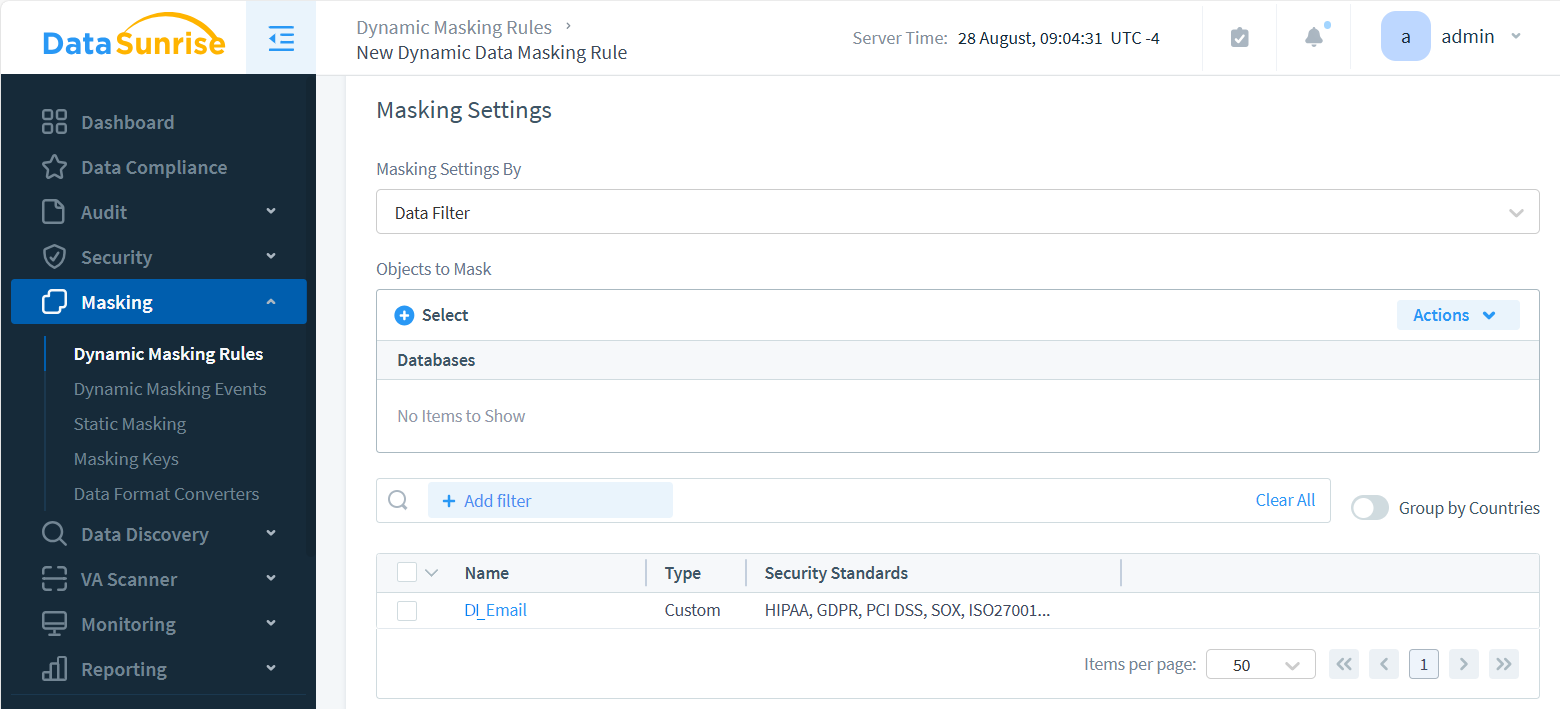

In den unten gezeigten Maskierungseinstellungen haben wir den Dropdown-Selector Masking Settings By auf Datenfilter gesetzt. So können wir Informationstypen für die Maskierung verwenden.

Beachten Sie, dass der Object Selector leer bleibt. Das bedeutet, alle abgefragten Objekte der maskierten Instanz werden geprüft, ob sie mit DI_EmailAttribute übereinstimmen. Stimmen sie überein, maskiert DataSunrise sie. Verwenden Sie den Object Selector, um bestimmte Datenbankobjekte als zusätzliche Bedingung für Maskierungsvorgänge hinzuzufügen.

Die folgende Abbildung zeigt das Ergebnis. Wir haben die Daten über den Proxy mit dem Datenbank-Client DBeaver abgefragt. DataSunrise hat die E-Mails in der Antwort automatisch auf Basis des im Abfrageergebnis gefundenen Informationstyps erkannt und maskiert:

Typische Stolperfallen & Lösungen

Keine Tags im Audit-Trail?

Überprüfen Sie, ob der Regex des Informationstyps zu tatsächlichen Ergebnismengen passt und „Log Query Results“ in der Audit-Regel aktiviert ist.

Maskierung wird nicht ausgelöst?

Stellen Sie sicher, dass die Dynamic Masking Rule auf dieselbe Instanz zielt, auf der Event Tagging konfiguriert ist, und dass der „Datenfilter“ auf den korrekten Informationstyp gesetzt ist.

Hohe Abfragelatenz?

Wechseln Sie Event Tagging in den Sampling-Modus oder bündeln Sie Log-Schreibvorgänge, testen Sie danach erneut den CPU- und Speicherverbrauch.

Dateninspirierte Sicherheit für Audit- und Sicherheitsregeln

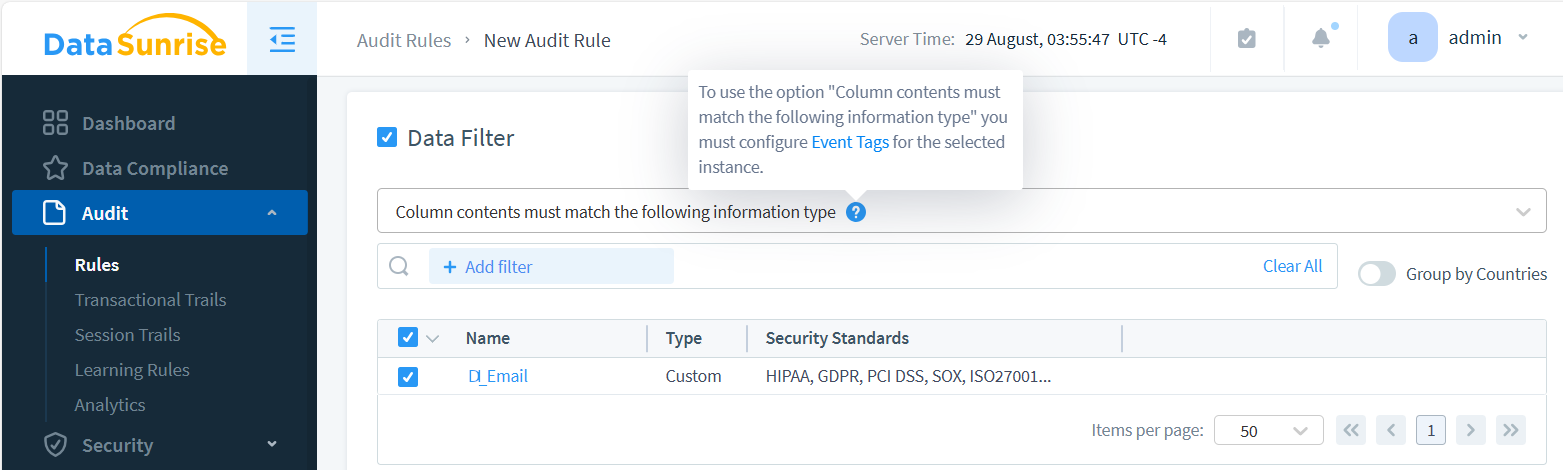

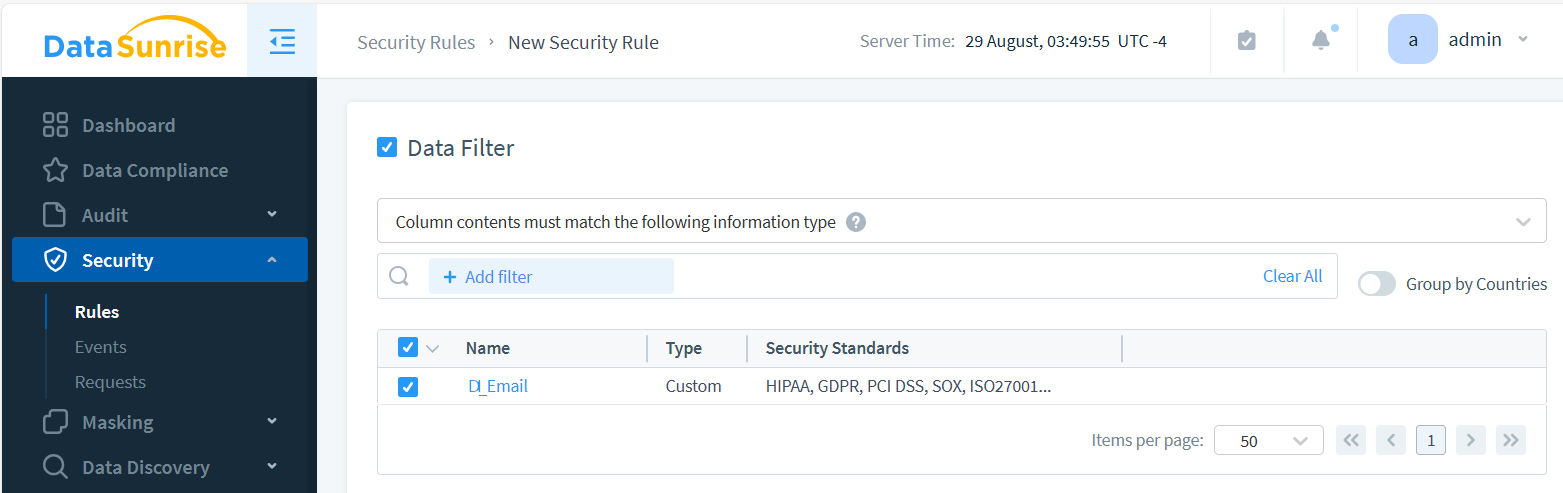

Mit DataSunrise können Sie Informationstypen und Event Tags innerhalb von Audit- und Sicherheitsregeln nutzen, um zu bestimmen, ob eine Abfrage geprüft oder blockiert werden soll. Die folgenden Bilder zeigen die Einrichtung der Datenfilterung für beide Regeltypen.

Beachten Sie, dass wenn Event Tagging für die gewählte Datenbankinstanz nicht konfiguriert ist, die Option für Informationstypen im Datenfilter nicht verfügbar ist. Aktivieren Sie im Sicherheitsregel-Setup außerdem das Kontrollkästchen „Log Event In Storage“, da dieses für die dateninspirierte Funktion erforderlich ist.

FAQ zu dateninspirierter Sicherheit

Was ist Event Tagging in DataSunrise?

Event Tagging versieht Abfragen und deren Ergebnisse in Audit-Trails mit Labels (Informationstypen). Es hebt hervor, ob sensible Daten wie E-Mails, Kreditkartennummern oder PHI berührt wurden, was Ermittlungen und Compliance-Prüfungen erleichtert.

Wie unterstützt Event Tagging die Compliance?

Indem Abfragen Informationstypen zugeordnet werden, erleichtert Event Tagging den Nachweis der Einhaltung von DSGVO (Pseudonymisierung), HIPAA (Zugriffsprotokollierung) und PCI DSS (Maskierung von Karteninhaberdaten). Protokolle zeigen nicht nur, was ausgeführt wurde, sondern auch, welche Art von Daten betroffen war.

Was ist der Unterschied zwischen Event Tagging und Dynamic Masking?

Event Tagging reichert Audit-Logs mit Labels für sensible Daten an. Dynamic Masking ersetzt diese Werte zur Laufzeit durch verfremdete Surrogate, sodass unautorisierte Nutzer nie die Originaldaten sehen.

Welche typischen Fehler treten bei der Nutzung von Event Tagging auf?

- Keine Tags sichtbar: Stellen Sie sicher, dass Regex-Muster zu echten Daten passen.

- Maskierung wird nicht aktiviert: Vergewissern Sie sich, dass Dynamic Masking-Regeln den richtigen Informationstyp und dieselbe Instanz verwenden.

- Latenz: Nutzen Sie Sampling oder lagern Sie die Protokollspeicherung aus, um die Last bei Abfragen mit hohem Volumen zu reduzieren.

Können Event Tags andere Sicherheitsregeln speisen?

Ja. Getaggte Daten können Audit-, Sicherheits- und Maskierungsregeln auslösen. So sind automatische Maßnahmen möglich, wie das Blockieren von Abfragen oder Maskieren von Ergebnissen, wenn sensible Typen wie DI_Email oder DI_CreditCard erkannt werden.

Branchenanwendungen von Event Tagging

Event Tagging ist mehr als eine technische Funktion – es beschleunigt direkt Compliance und Risikomanagement in regulierten Branchen:

- Finanzen: Das Taggen von Kreditkartendaten unterstützt PCI DSS-Audits und SOX-Berichte, indem SQL-Abfragen mit sensiblen PAN-Zugriffen verknüpft werden.

- Gesundheitswesen: Audit-Trails mit PHI-Tags erleichtern HIPAA-Prüfungen und reduzieren die manuelle Zusammenstellung von Beweisen.

- SaaS & Cloud: Nachweis von Mandantenisolation durch Tagging mandantenübergreifender Abfragen und Sicherstellung DSGVO-konformer Transparenz.

- Behörden: Bereitstellung manipulationssicherer Protokolle mit Informationstyp-Kontext zur Erfüllung strenger Rechenschaftspflichten.

- Einzelhandel: Kennzeichnung von Kunden-PII und Kaufhistorien zur Betrugserkennung und für Privacy-by-Design-Analytics-Pipelines.

Durch Kontextualisierung von Audit-Logs mittels Event Tagging können Organisationen Compliance von einer kostspieligen Handarbeit in einen automatisierten Nachweismechanismus verwandeln.

Die Zukunft der dateninspirierten Sicherheit

Event Tagging und Informationstyp-Klassifikation bilden nur die Basis einer umfassenderen Entwicklung hin zu intelligenter, adaptiver Datensicherheit. Die nächste Generation dateninspirierter Schutzmaßnahmen wird Maschinelles Lernen, Verhaltensanalysen und automatisierte Richtlinienkoordination integrieren, um Risiken vorherzusagen und zu neutralisieren, bevor sie entstehen. Anstatt nur auf exponierte oder missbrauchte Felder zu reagieren, werden fortschrittliche Plattformen wie DataSunrise in Echtzeit Benutzerintention, Kontext von Abfragen und Sensitivitätslabels dynamisch korrelieren – Zugriffsentscheidungen kontinuierlich verfeinern, kontextbewusste Maskierung anwenden und anomale Aktivitäten autonom aussetzen. Funktionen wie Dynamic Data Masking demonstrieren bereits diese Verschiebung hin zu Echtzeit- und adaptiver Kontrolle.

Dieses proaktive Paradigma verwandelt den Datenschutz in ein selbstoptimierendes System, in dem Sicherheitsmaßnahmen im Einklang mit Nutzerverhalten und Infrastrukturänderungen weiterentwickelt werden. Durch fortlaufende Lernmodelle können Plattformen Insider-Risiken, Privilegieneskalationen und Richtlinienverstöße in hybriden und Multi-Cloud-Umgebungen antizipieren. Die Fähigkeit, Sicherheitsanpassungen automatisch durchzusetzen, ohne menschliches Eingreifen, stellt sicher, dass Governance kein periodischer Prozess, sondern ein fortlaufend adaptiver Vorgang ist.

Mit wachsender Komplexität der Unternehmensarchitekturen wird diese Entwicklung Compliance von einer statischen Checkliste zu einem lebendigen, automatisierten Framework transformieren. Die Vision von DataSunrise steht für diese Zukunft – in der globale Standards wie DSGVO, HIPAA und PCI DSS kontinuierlich durch intelligente Automatisierung durchgesetzt werden und Datenschutz, Verantwortung und Vertrauen integrale Bestandteile jeder Dateninteraktion bleiben.

Fazit

In heutigen verteilten Datenarchitekturen beginnt echte Sicherheit mit tiefgreifender Transparenz am frühesten Berührungspunkt – der Proxy-Schicht. Durch Anwendung von Event Tagging auf jede Client-zu-Datenbank-Anfrage gewinnen Organisationen präzise, kontextreiche Einblicke in jede Abfrage, Transaktion und Nutzeraktion. Diese angereicherten Metadaten bilden strukturierte Audit-Datensätze, die nahtlos in Analyse-, Monitoring- und Compliance-Workflows einfließen. Darauf aufbauend bietet dynamische Datenmaskierung in Kombination mit Validierung durch Informationstypen adaptiven, kontextbewussten Schutz, der sensitive Felder automatisch auf Basis von Nutzeridentität, Abfragelogik, Geschäftsregeln und regulatorischen Vorgaben verschleiert.

DataSunrise stellt ein vollintegriertes Datensicherheits-Ökosystem bereit, das Auditing, intelligente Maskierung, SQL-Injection-Prävention und Compliance-Automation in einer Plattform vereint. Seine erweiterten Funktionen erstrecken sich zudem auf Echtzeit-Datenerkennung, Risikoabschätzung, Schwachstellenprüfung sowie Datenschutzmechanismen, die speziell für KI- und große Sprachmodell-Workloads (LLM) entwickelt wurden – wo die Sicherung von Ein- und Ausgangsdaten immer wichtiger wird. Durch die Kombination von Ereignisintelligenz, Maskierungslogik, Verhaltensanalyse und automatischer Durchsetzung hebt DataSunrise Sicherheit von passiver Beobachtung zu aktiver, selbstanpassender Verteidigung.

Organisationen können diese Funktionen durch eine interaktive Demo erkunden oder eine kostenlose Testversion der DataSunrise Security Suite herunterladen. Erfahren Sie, wie Ihre Dateninfrastruktur sich von grundlegenden Schutzmaßnahmen zu intelligenter, automatisierter Governance wandeln kann, die Compliance stärkt, Transparenz erhöht und Resilienz in On-Premises-, Hybrid- und Multi-Cloud-Umgebungen sicherstellt.

Nächste