Amazon S3 Prüfprotokoll

Für Entwickler, Cloud-Ingenieure und Site-Reliability-Teams sind Amazon S3 Prüfprotokolle die erste Linie der betrieblichen Sichtbarkeit. Sie helfen dabei, Engpässe, unbefugten Zugriff und kostspielige Fehlkonfigurationen zu identifizieren – oft noch bevor Sicherheitsteams eingebunden werden.

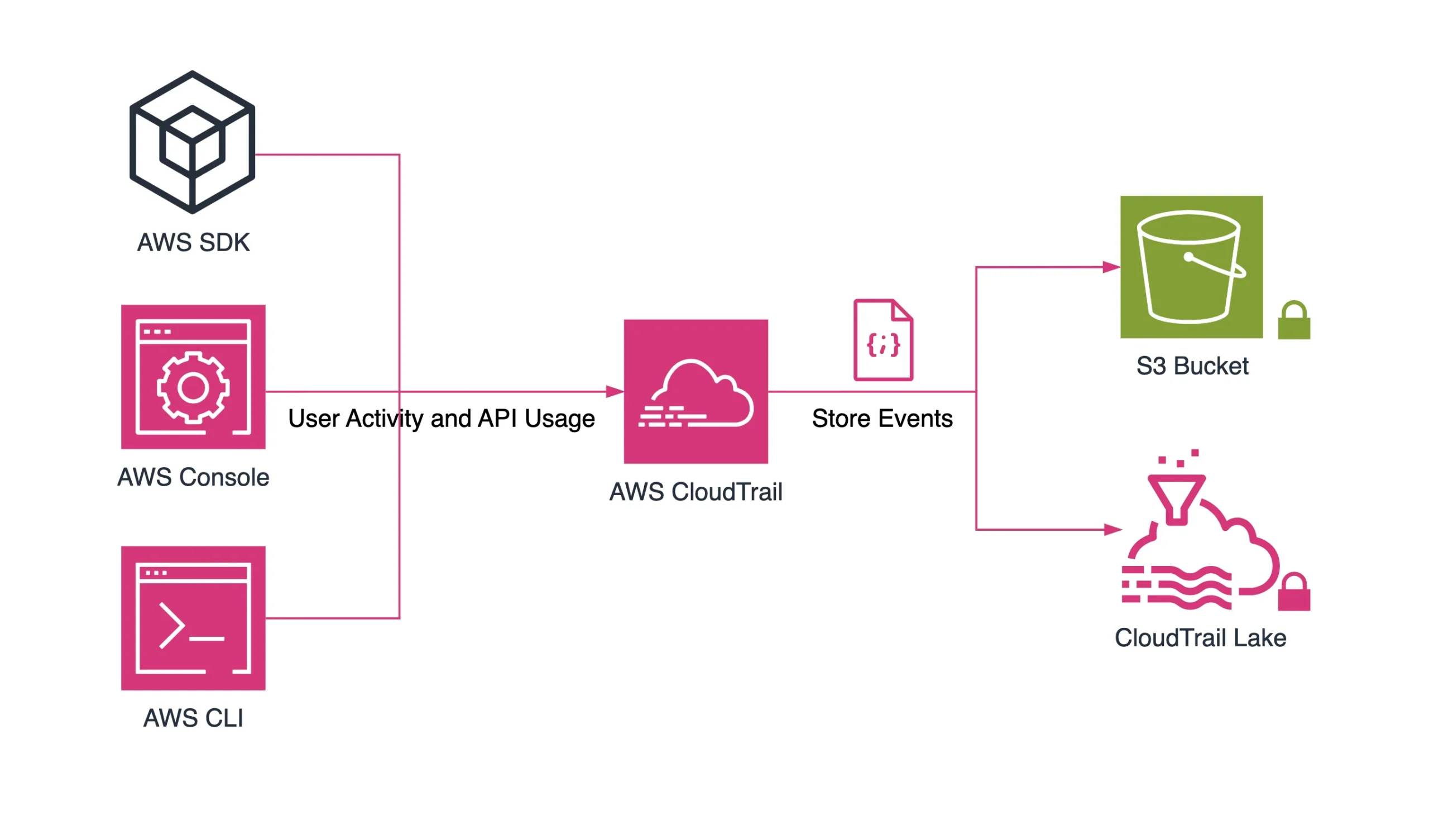

Doch S3-Logging ist kein einzelnes System – es ist eine Sammlung von Werkzeugen: CloudTrail, Server Access Logs und anwendungsseitige Instrumentierung. Um effektiv zu sein, müssen Protokolle strukturiert, gefiltert, korreliert und in einem Format gespeichert werden, das sowohl durchsuchbar als auch handlungsfähig ist.

Protokollierungsoptionen für Amazon S3

Amazon S3 bietet zwei primäre native Protokollierungswerkzeuge:

CloudTrail-Datenereignisse

Protokolliert API-Aktivitäten auf Objektebene (GET,PUT,DELETE) mit Benutzeridentität, Quell-IP und Anforderungsmetadaten. Nicht standardmäßig aktiviert. Wird in JSON in S3-Buckets gespeichert. Ideal zur Nachverfolgung von Zugriffen über die Zeit.Server Access Logs

Legacy-Funktion, die niedrigstufige HTTP-ähnliche Aufzeichnungen protokolliert (Referrer, User Agent, Statuscodes). Nützlich zur Fehlerbehebung bei Leistungsproblemen und Zugriffsverhalten. Ohne externe Werkzeuge schwer zu analysieren.

Jedes hat unterschiedliche Anwendungsfälle. CloudTrail ist prüfungsfähig; Zugriffsprotokolle sind eher operativ und nach bestem Bemühen.

Möchten Sie S3-Protokolle über Konten hinweg erfassen? Verwenden Sie EventBridge + S3 und zentralisieren Sie diese in einem Protokoll-Bucket.

Wo natives Logging an Grenzen stößt

Trotz ihrer Leistungsfähigkeit hat das native S3-Logging Einschränkungen:

| Herausforderung | Native Unterstützung |

|---|---|

| Reduzierung von Protokollrauschen | ❌ Manuelles Filtern erforderlich |

| Zugangstagging-Kontext | ❌ Nicht in Protokollen enthalten |

| Inhaltsbasierte Klassifikation | ❌ Keine native Erkennung |

| Warnungen bei verdächtigen Aktivitäten | ❌ Erfordert SIEM oder Lambda |

| Durchsetzung der Aufbewahrung | ❌ Lifecycle muss selbst verwaltet werden |

Ohne Verbesserungen werden diese Protokolle zum Speicher-Overhead – nicht zur Einsicht.

Was sollte in einem Amazon S3 Prüfprotokoll enthalten sein?

Ein hilfreiches S3-Prüfprotokoll beantwortet 5 zentrale Fragen:

- Was wurde getan? (

GetObject,PutObjectusw.) - Wer hat es getan? (Benutzeridentität oder angenommene Rolle)

- Wann geschah es? (Zeitstempel mit Zeitzonenkontext)

- Von wo? (Quell-IP, User Agent, Geo-Location)

- War es autorisiert und konform?

Native Protokolle erfassen Punkte 1–4. Punkt 5 erfordert jedoch eine Korrelation mit internen Richtlinien- und Tagging-Systemen.

Sichtbarkeit im Amazon S3 Prüfprotokoll mit DataSunrise erhöhen

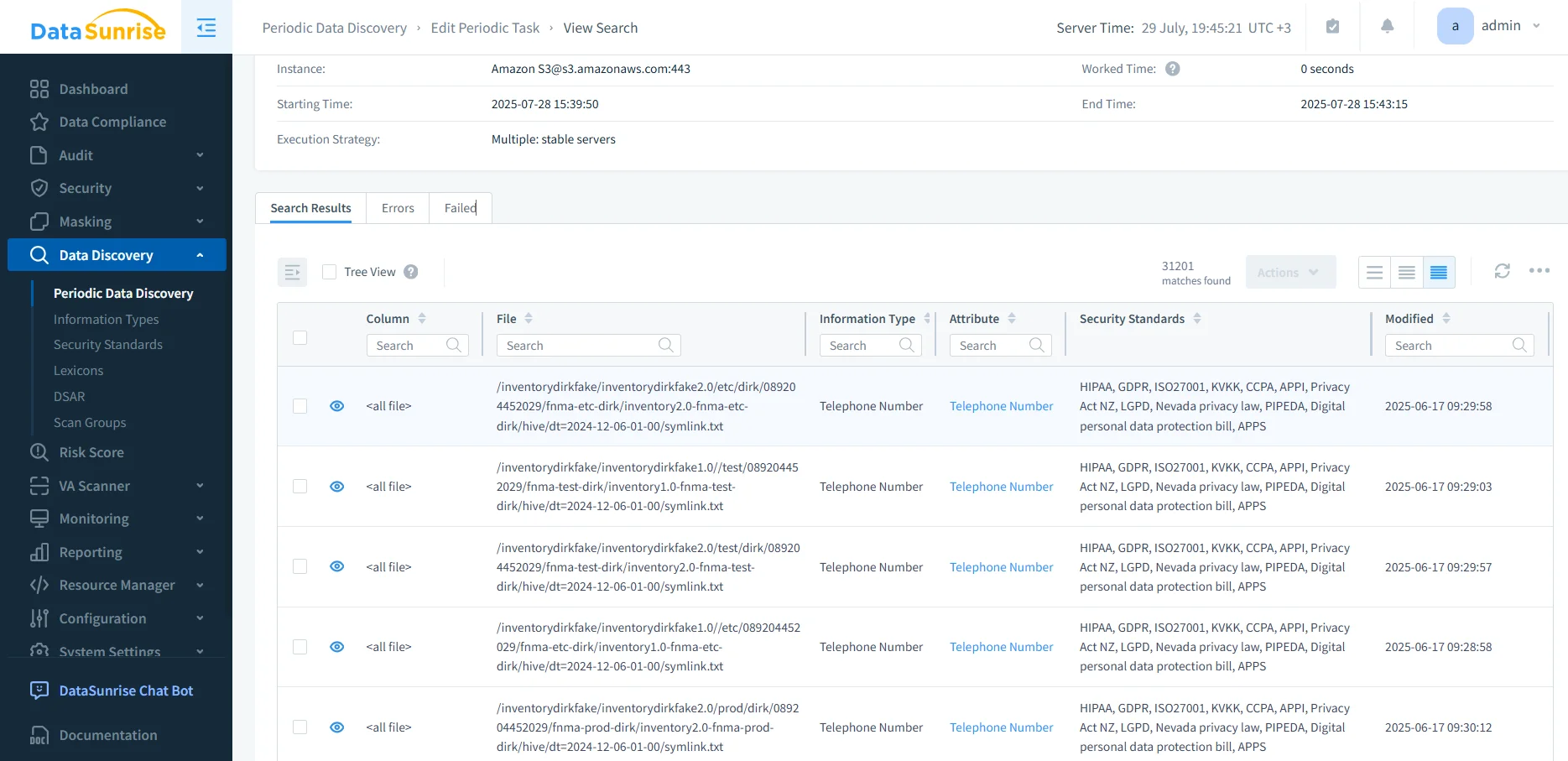

DataSunrise verbessert die Amazon S3 Protokollierung, indem es Telemetrie mit Absicht, Richtlinienkontext und Risikoklassifizierung ergänzt.

So funktioniert es:

CloudTrail-Log-Eingabe

Verwenden Sie DataSunrise’s Parsing-Connectoren, um native CloudTrail-Protokolle einzulesen.Kartierung sensibler Daten

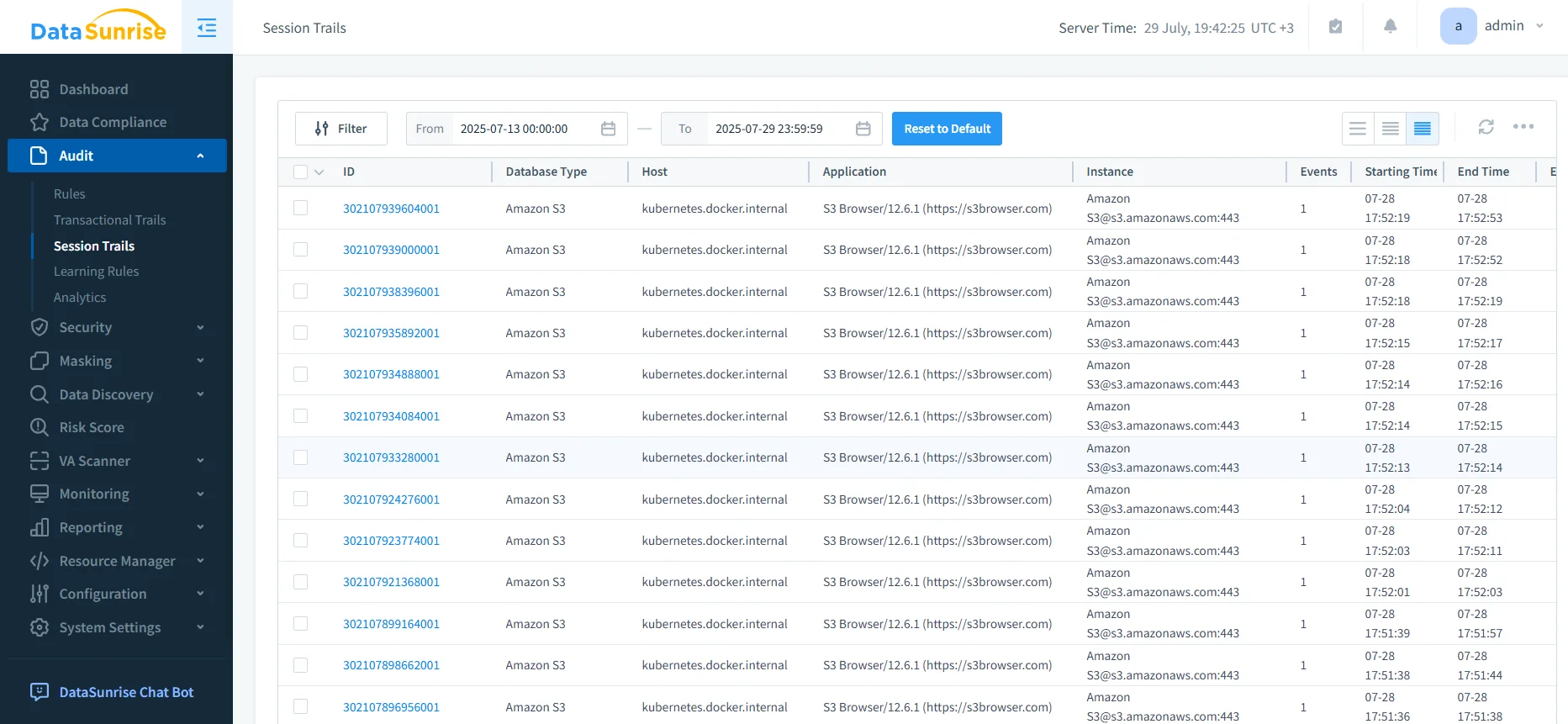

Fügen Sie Kontext über PII-Klassifikation und Data Discovery hinzu, sodass Protokolle nicht nur zeigen, was zugegriffen wurde – sondern welche Art von Daten betroffen war.Generierung von Prüfpfaden

Wandeln Sie rauschende Protokolle in strukturierte Prüfpfade um, angereichert mit Zugriffstags, Benutzerrollen und Compliance-Labels.Echtzeit-Warnungen

Triggern Sie SIEM-Ereignisse oder Slack-Benachrichtigungen bei Zugriff auf sensible oder maskierte Objekte.Durchsuchbarer Protokollspeicher

Indexieren Sie Protokolle in OpenSearch oder Athena für schnelles Filtern, Geo-Gruppierung und Anomalie-Erkennung.

Wer profitiert von besserer Protokollierung?

Ob Sie fehlgeschlagene Synchronisationsjobs beheben, regulatorischen Zugriff validieren oder einfach nachvollziehen wollen, wer wann was berührt hat – klare, angereicherte Protokolle sind ein Multiplikator. Die richtigen Prüfwerkzeuge unterstützen nicht nur die Sicherheit, sondern optimieren die Arbeit über den gesamten Stack hinweg.

| Rolle | Nutzen |

|---|---|

| SREs & DevOps | Schnellere Ursachenanalyse von Vorfällen |

| Entwickler | Self-Service-Zugriffstransparenz |

| Datenplattform-Teams | Durchsetzung von Tagging und Lifecycle-Steuerung |

| Sicherheitsingenieure | Anomalieerkennung, Risikobewertung |

| Auditoren | Saubere Prüfpfade mit Richtlinienkontext |

Wenn Sie dutzende Apps, Services und Buckets verwalten, ist das wichtig.

Abschließende Gedanken

Amazon S3 Prüfprotokolle sind nur so gut wie das, was Sie daraus machen. CloudTrail und Server Access Logs sind ein Anfang – aber Plattformen wie DataSunrise machen sie intelligent, umsetzbar und compliance-fähig.

Speichern Sie Protokolle nicht nur – machen Sie sie zu Einsichten.

Brauchen Sie Hilfe beim Aufbau dieser Pipeline? Vereinbaren Sie eine Demo oder sehen Sie sich unsere Audit-Anleitungen für detailliertere Informationen an.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen