Databricks SQL Daten-Audit-Trail

Databricks SQL ist zu einer zentralen Analyse-Engine für Organisationen geworden, die Lakehouse-Architekturen übernehmen. Es ermöglicht Business Intelligence, Reporting und Ad-hoc-Analysen direkt auf Cloud-Speicher und unterstützt gleichzeitig eine große Anzahl von Benutzern und automatisierte Workloads. Mit steigendem Datenvolumen und zunehmenden Zugriffs Mustern wird ein zuverlässiger Databricks SQL Audit-Trail unerlässlich, um zu verstehen, wie Daten auf der Plattform abgerufen, verändert und geteilt werden.

In modernen analytischen Umgebungen ist der Datenzugriff selten statisch. Analysten erkunden Datensätze interaktiv, BI-Tools führen geplante Abfragen aus und Anwendungen generieren automatisierte Workloads. Da sich diese Zugriffsmuster überlappen, benötigen Organisationen einen Audit-Trail, der Dateninteraktionen konsistent über Benutzer, Tools und Ausführungskontexte hinweg erfasst. Diese Anforderung steht im engen Zusammenhang mit den Prinzipien des Datenmanagements und kontrollierter Datenzugänglichkeit.

Ein Daten-Audit-Trail konzentriert sich spezifisch auf Interaktionen mit Datenobjekten und nicht auf Infrastrukturereignisse. Er dokumentiert, wie Tabellen, Schemata und Spalten im Laufe der Zeit abgefragt oder geändert werden. In verteilten Databricks SQL-Umgebungen, in denen mehrere Benutzer, BI-Tools und Anwendungen gleichzeitig arbeiten, bildet ein strukturierter Audit-Trail die Grundlage für Sicherheitsuntersuchungen, Governance und regulatorische Compliance.

Dieser Artikel erklärt, was ein Databricks SQL Audit-Trail ist, warum natives Logging oft nicht ausreicht und wie DataSunrise zentralisierte, datenorientierte Audit-Trails mittels Echtzeitüberwachung, Transaktionsverlauf und richtliniengesteuerten Kontrollen ermöglicht.

Was ist ein Audit-Trail in Databricks SQL?

Ein Databricks SQL Audit-Trail ist eine chronologische Aufzeichnung von Aktionen, die Datenobjekte betreffen. Er erfasst, auf welche Datensätze zugegriffen wurde, welche SQL-Anweisungen ausgeführt wurden und wie diese Operationen Tabellen und Schemata beeinflussten. Im Gegensatz zu einfachen Abfragelogdateien bewahrt ein Audit-Trail Kontext und Ausführungsreihenfolge und bildet somit eine echte Datenbankaktivitäts-Historie.

Wichtiger noch verbindet ein Audit-Trail einzelne Ereignisse zu einer kohärenten Sequenz. Statt jede Abfrage als isolierten Datensatz zu behandeln, verknüpft er Aktivitäten mit einer bestimmten Sitzung, einem Benutzer oder einem Anwendungsworkflow. Diese Verknüpfung ist entscheidend für eine effektive Überwachung der Datenbankaktivitäten.

Beispielsweise verbindet ein vollständiger Audit-Trail eine SELECT-Anweisung mit der Sitzung und dem Benutzer, der sie initiiert hat, und verknüpft anschließend folgende UPDATE– oder DELETE-Operationen mit demselben Workflow. Diese Kontinuität ermöglicht es Teams, exakt nachzuvollziehen, wie Daten innerhalb eines bestimmten Zeitraums abgerufen oder geändert wurden.

Solche Rückverfolgbarkeit ist für Organisationen, die unter Vorschriften wie GDPR, HIPAA, PCI DSS und SOX operieren, von entscheidender Bedeutung. Regulierungsbehörden erwarten von Organisationen, dass sie nicht nur das Vorhandensein von Protokollierungen nachweisen, sondern auch, dass der Datenzugriff nachvollziehbar und verteidigbar rekonstruiert werden kann.

Warum native Databricks-Protokolle nicht ausreichen

Databricks stellt native Audit-Protokolle bereit, die Workspace-Ebene und SQL-Ausführungsereignisse erfassen. Diese Protokolle enthalten in der Regel Abfrageinhalt, Zeitstempel, Benutzeridentitäten und operationelle Oberkategorien. Teams exportieren diese Telemetriedaten oft in externe Plattformen wie Azure Log Analytics, Amazon CloudWatch oder Google Cloud Logging.

Obwohl native Protokolle für die betriebliche Fehlersuche nützlich sind, wurden sie nicht dafür entwickelt, als vollständiger datenebene Audit-Trail zu fungieren. Die Korrelation von Ereignissen über Sitzungen, Benutzer und Datenobjekte hinweg erfordert häufig manuelle Verarbeitung oder kundenspezifische Skripte, was Risiken und Verzögerungen mit sich bringt.

Zusätzlich konzentrieren sich native Protokolle auf Ausführungsereignisse und nicht auf die Auswirkungen auf Daten. Sie liefern nicht immer klare Einsichten darüber, welche Tabellen oder Schemata betroffen sind, insbesondere bei komplexen Joins, Views oder verschachtelten Abfragen. Für Organisationen, die belastbare Audit-Nachweise benötigen, entstehen dadurch Lücken in der Datensicherheit und Datenbanksicherheit.

Verbindung von Databricks SQL zur Audit-Trail-Erfassung

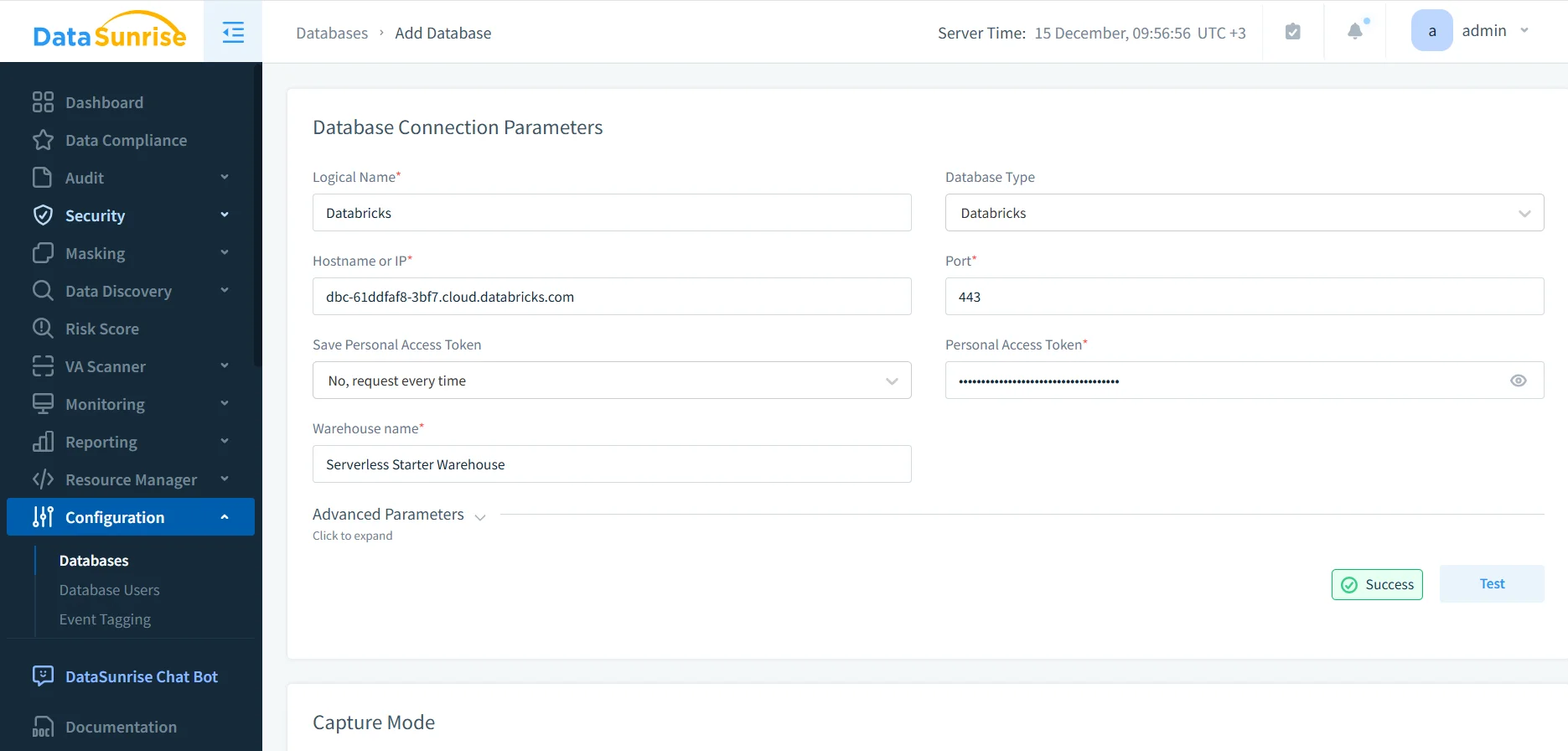

Um einen zuverlässigen Audit-Trail für Databricks SQL aufzubauen, muss ein Auditing-System eine sichere und kontinuierliche Verbindung zum Warehouse herstellen. Diese Verbindung ermöglicht es dem System, SQL-Aktivitäten in Echtzeit zu beobachten, ohne die Ausführung oder Leistung der Abfragen zu beeinträchtigen.

Während der Konfiguration definieren Administratoren Parameter wie Hostname, Port, Warehouse-Name und Authentifizierungsmethode. Sobald die Verbindung aktiv ist, kann die Auditing-Schicht beginnen, SQL-Aktivitäten im Zusammenhang mit Datenzugriff und -änderungen zu erfassen. Dieses Bereitstellungsmodell entspricht den Bereitstellungsmodi und der Proxy-basierten Architektur von DataSunrise.

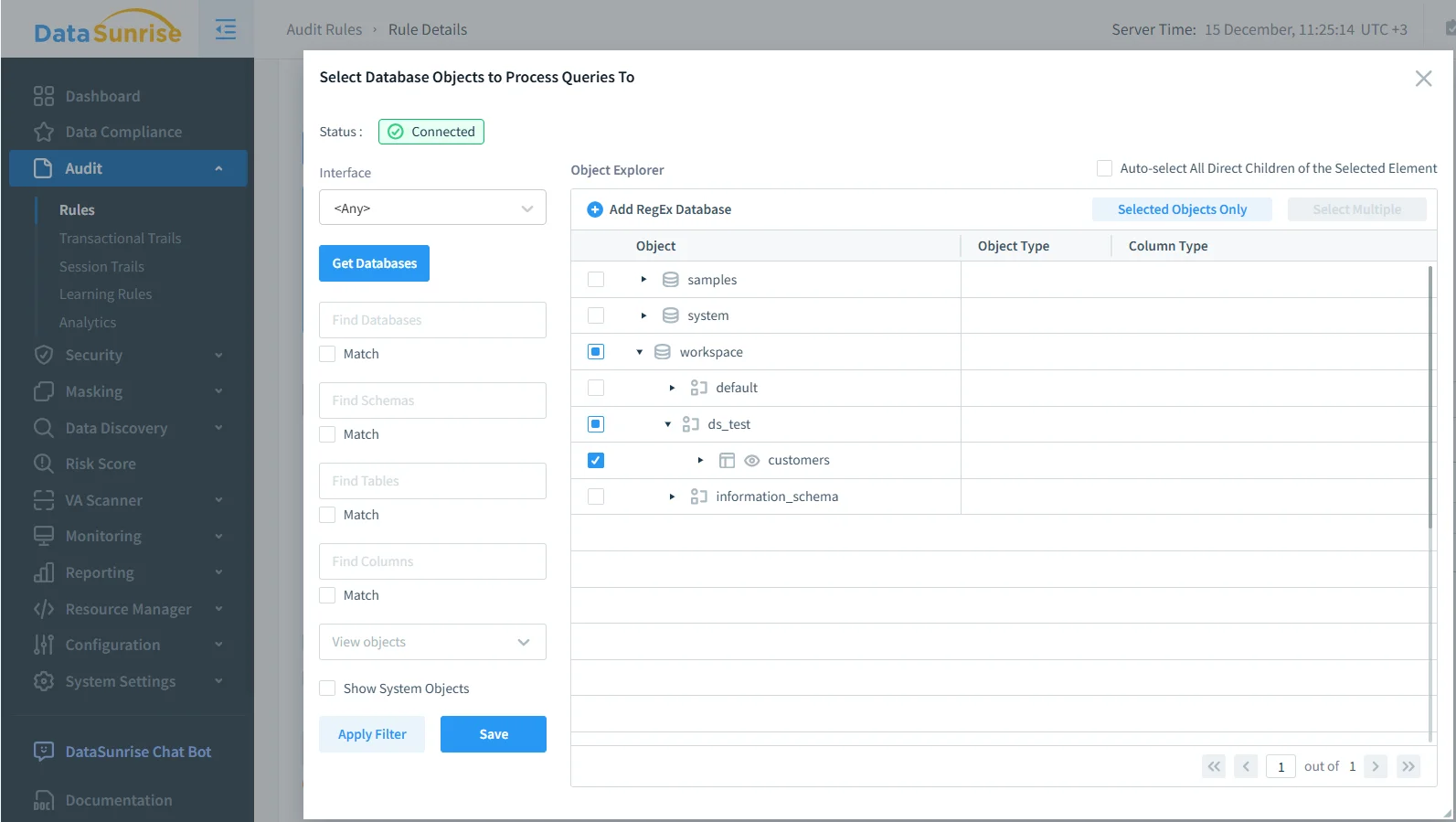

Auswahl von Datenobjekten für die Überwachung

Effektives Auditing erfordert nicht die Überwachung jedes Objekts in der Umgebung. Stattdessen konzentrieren sich Organisationen typischerweise auf Schemata und Tabellen, die sensible, regulierte oder geschäftskritische Daten enthalten, die durch Data Discovery-Prozesse identifiziert wurden.

Durch die gezielte Auswahl bestimmter Objekte reduzieren Teams das Rauschen und schaffen einen Audit-Trail, der bedeutende Datenzugriffe hervorhebt. Dieser selektive Ansatz verbessert außerdem die Leistung und unterstützt das Prinzip der minimalen Rechtevergabe.

Transaktionale Audit-Trails für Databricks SQL

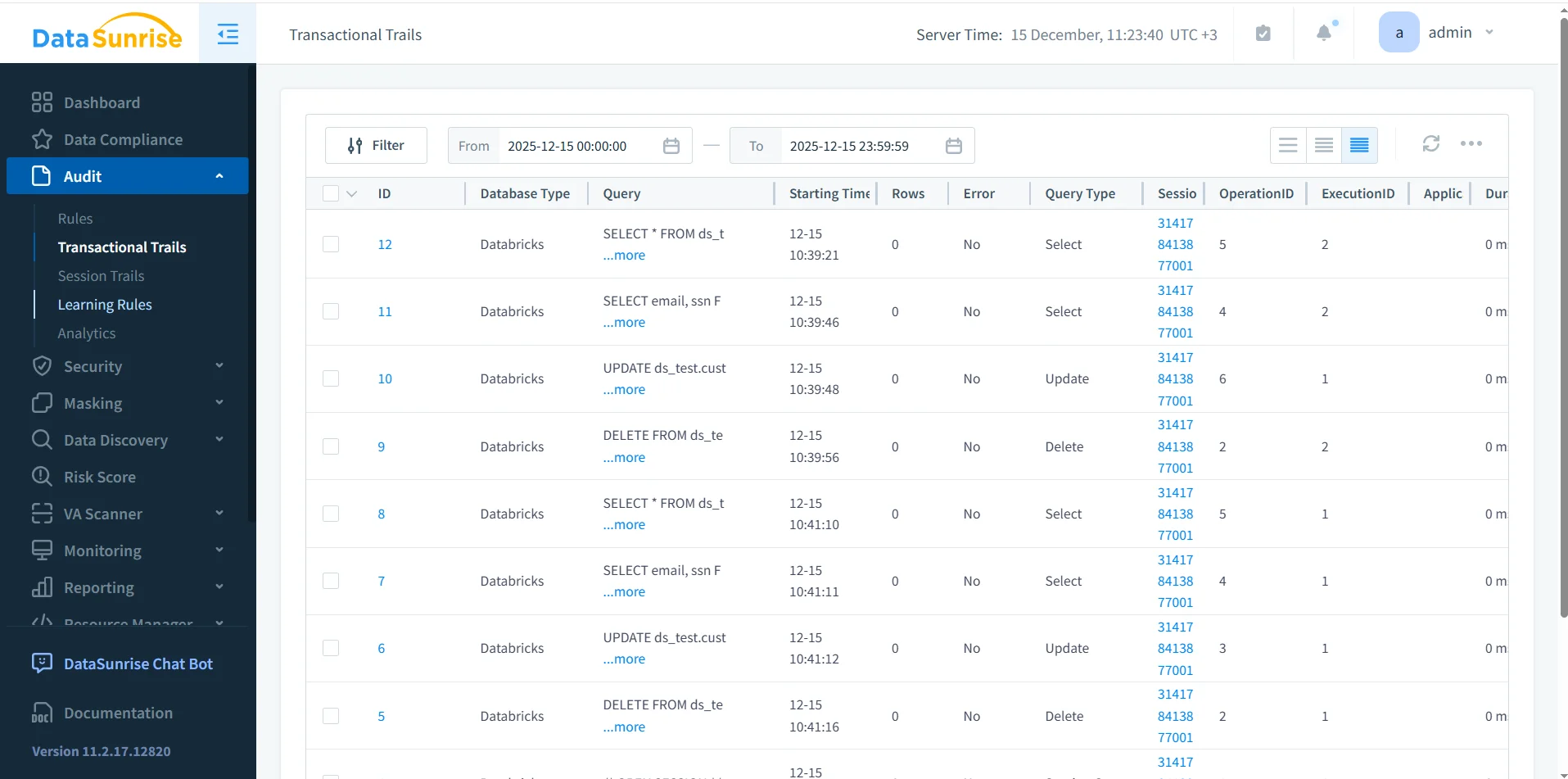

Sobald Audit-Regeln aktiv sind, zeichnet DataSunrise Ereignisse in einem transaktionalen Audit-Trail auf. Dieser Trail bewahrt die genaue Reihenfolge, in der SQL-Operationen stattfinden, und erstellt eine zuverlässige Zeitachse für Datenzugriff und -änderung, die sich für forensische Analysen eignet.

Jeder Audit-Eintrag enthält den Abfrageinhalt, Ausführungszeitpunkt, Abfragetyp, Sitzungskennungen und Ausführungsstatus. Zusammengenommen ermöglichen diese Attribute den Teams, nachzuvollziehen, wie bestimmte Datensätze abgerufen und geändert wurden, was für Benutzerverhaltensanalysen und Vorfallreaktionen essenziell ist.

Diese transaktionale Ansicht unterstützt forensische Analysen und Compliance-Reports und steht im Einklang mit etablierten Praktiken, die in Audit-Protokollen und Audit-Trail-Methoden beschrieben sind.

Fazit: Aufbau eines Databricks SQL Audit-Trails

Databricks SQL liefert leistungsstarke Analysen, aber datengetriebene Umgebungen verlangen mehr als einfaches Logging. Ein zuverlässiger Audit-Trail muss Kontext, Ausführungsreihenfolge und Sichtbarkeit auf Objektebene bewahren und in umfassendere Governance-Kontrollen integriert sein.

Ein mit DataSunrise erstellter Databricks SQL Audit-Trail erfasst Echtzeitaktivitäten, verfolgt Zugriffe auf kritische Datensätze und erzeugt strukturierte Audit-Nachweise für Untersuchungen, Compliance-Prüfungen und fortlaufende Daten-Audit-Programme.

Mit einem gut definierten Audit-Trail können Organisationen Databricks SQL selbstbewusst skalieren und dabei Transparenz, Kontrolle und regulatorische Übereinstimmung gewährleisten.