Amazon OpenSearch Regelkonformität

Der Amazon OpenSearch Service wird weit verbreitet für Log-Analysen, Überwachbarkeit, Sicherheitsüberwachung und suchgesteuerte Anwendungen eingesetzt. In vielen Organisationen enthalten OpenSearch-Indizes Authentifizierungsereignisse, Kundenaktivitäten, Anwendungs-Telemetrie und Betriebsprotokolle, die als regulierte Daten gelten.

Mit dem Wachstum von OpenSearch-Implementierungen steigt auch die regulatorische Angriffsfläche. Ja, AWS bietet starke Sicherheitsfunktionen, einschließlich mehrstufiger Zugriffskontrollen und Verschlüsselungsoptionen, aber die Verantwortung für die Compliance liegt nach wie vor bei der Organisation, die die Daten betreibt. Vorschriften interessieren sich nicht dafür, ob regulierte Daten in einer Datenbank, einem Log-Index oder einem Such-Cluster gespeichert sind – wichtig ist, dass Sie nachweisen können, dass Kontrollen existieren und konsequent durchgesetzt werden.

Dieser Artikel erklärt, was „Regelkonformität“ für Amazon OpenSearch bedeutet, was native Kontrollen können (und was nicht), und wie DataSunrise eine zentrale Durchsetzung von Compliance über OpenSearch-Umgebungen hinweg ermöglicht – einschließlich Discovery, Auditnachweisen, Maskierung, Reporting und Richtlinienautomatisierung.

Warum Amazon OpenSearch unter regulatorische Vorgaben fällt

OpenSearch wird oft als Backend für Analysen oder Logging betrachtet. Diese Annahme ist gefährlich. In realen Implementierungen speichert OpenSearch häufig:

- Benutzeridentifikatoren und Authentifizierungsereignisse (Benutzernamen, E-Mail-Adressen, Sitzung-IDs, Tokens)

- Anwendungspayloads und Anfragemetadaten (URLs, Header, Abfrageparameter)

- Betriebsprotokolle mit personenbezogenen oder finanziellen Daten (Support-Tickets, Kaufereignisse, Zahlungsfehler)

- Sicherheitsereignisse, die sich auf einzelne Benutzer oder Systeme beziehen (Alarme, Erkennungen, Zugriffsabweichungen)

Sobald personenbezogene oder regulierte Daten indexiert sind, gelten Compliance-Anforderungen wie DSGVO, HIPAA, PCI DSS und SOX. OpenSearch wird Teil des regulierten Datenbestands, egal ob Teams das geplant haben oder nicht – und genau das ist meist das Problem.

Was „Regelkonformität“ eigentlich für OpenSearch bedeutet

Compliance ist kein Häkchen mit der Bezeichnung „Verschlüsselung aktiviert“. Für OpenSearch-Umgebungen erwarten Wirtschaftsprüfer und Sicherheitsteams typischerweise Nachweise, dass Sie in der Lage sind:

- Regulierte Inhalte zu identifizieren über Indizes hinweg (Datenklassifikation und Inventarisierung)

- Zugriff zu kontrollieren mittels Least-Privilege-Richtlinien (wer darf was abfragen)

- Die Exposition sensibler Felder in Abfrageergebnissen zu reduzieren (Maskierung/Schwärzung)

- Aktivitäten zu protokollieren und rekonstruieren für Untersuchungen und Audits (wer hat was wann von wo aus getan)

- Die Durchsetzung nachzuweisen mittels konsistenter Berichte, nicht per handgemachten Screenshots

Das letzte ist wichtiger, als viele zugeben wollen. Wenn Sie keine reproduzierbaren Nachweise erbringen können, haben Sie keine „Compliance“ – Sie haben Hoffnung.

Kernprobleme bei der Einhaltung von Vorschriften in Amazon OpenSearch

Im Gegensatz zu transaktionsorientierten Datenbanken bringt OpenSearch einzigartige Compliance-Herausforderungen mit sich:

- Audit-Tiefe ist nicht automatisch Audit-Nachweis

OpenSearch kann Protokolle erzeugen, aber Compliance-konforme Auditnachweise erfordern oft reichhaltigeren Kontext (Identität, Rolle, Indexumfang, Abfrageabsicht und Antwortmerkmale). Ohne externe Kontrollen wie Database Activity Monitoring fällt es Teams schwer zu beweisen, wer auf regulierte Daten zugegriffen hat und was offengelegt wurde. - Sensible Daten verstecken sich in „harmlosen“ Protokollen

OpenSearch kennzeichnet Felder nicht automatisch als „personenbezogene Daten“. Protokolle und Dokumente können E-Mails, Telefonnummern, Tokens, Adressen oder eingebettete Identifikatoren enthalten. Ohne automatisiertes Data Discovery wird der Compliance-Umfang zur Schätzungssache. - Zugriffskontrolle bedeutet nicht gleich Expositionskontrolle

Selbst bei Rolleneinschränkungen können Abfrageergebnisse weiterhin sensible Werte enthalten. Viele Organisationen benötigen Laufzeitkontrollen wie dynamische Datenmaskierung, um sicherzustellen, dass Benutzer nur das sehen, wozu sie berechtigt sind – nicht alles, was der Index enthält. - Nachweise sind über Teams und Tools fragmentiert

Compliance-Audits erfordern konsistente, reproduzierbare Belege, die an Frameworks ausgerichtet sind. Das bedeutet zentrales Audit-Datenmanagement, klare Richtlinien und standardisierte Berichte in Übereinstimmung mit Daten-Compliance-Vorschriften, nicht verstreute Exporte und „frag das Plattform-Team nach Logs“.

Amazon OpenSearch native Sicherheit: Nützlich, aber nicht die ganze Geschichte

AWS stellt für OpenSearch bedeutende Sicherheitsfunktionen bereit – einschließlich mehrstufiger Zugriffskontrollen und Verschlüsselungsoptionen – und diese Funktionen sind grundlegend. Wenn Sie diese nicht aktivieren, betreiben Sie keine Compliance; Sie setzen auf Wunschdenken.

Mindestens sollten compliance-gebundene Implementierungen auf Folgendem aufbauen:

- Netzwerkisolation und eingeschränkte Konnektivität (z. B. private Zugriffsmuster)

- Zugriffspolitiken und Identitätskontrollen dafür, wer Domain-Endpunkte erreichen darf

- Verschlüsselungskontrollen für den Schutz der Daten

- Audit-Protokollierung für Nachvollziehbarkeit (wenn korrekt aktiviert und konfiguriert)

Eine wichtige Compliance-Fakt ist: Audit-Logging ist nicht immer standardmäßig aktiviert, und das Aktivieren erfordert eine bewusste Konfiguration, einschließlich Protokollfreigabe und Dashboard-Einrichtung. Wenn Sie nicht explizit eine Audit-Haltung aufbauen, haben Sie keine.

Externer Verweis (native Audit-Logs-Dokumentation): Überwachung der Audit-Logs im Amazon OpenSearch Service

Compliance-Kontrollmatrix für Amazon OpenSearch

Nachfolgend eine praxisnahe Zuordnung üblicher regulatorischer Erwartungen zu den Kontrollen, die Sie für OpenSearch benötigen. Dies ist keine Rechtsberatung – sondern die Realität dessen, was Auditoren verlangen.

| Regulierung | Was Auditoren im OpenSearch-Kontext erwarten | Typische Lücken ohne Compliance-Schicht | DataSunrise-Kontrollen, die die Lücke schließen |

|---|---|---|---|

| DSGVO | Dateninventar, Zugriffs-Nachvollziehbarkeit, kontrollierte Exposition personenbezogener Daten | Unbekannte personenbezogene Daten (PII) über Indizes verteilt; schwache Nachweise darüber, wer was angesehen hat | DSGVO-Compliance, PII-Erkennung, Audit-Logs |

| HIPAA | Zugriffskontrollen, Audit-Kontrollen und Überwachung der PHI-Exposition | Schwer nachweisbar, dass PHI nicht über Suchanfragen oder Exporte offengelegt wurde | HIPAA-Compliance, Audit-Trails, Aktivitätsverlauf |

| PCI DSS | Begrenzung der Sichtbarkeit von Karteninhaberdaten, Zugangskontrolle, Auditnachweise | Log-Payloads können versehentlich PAN oder Tokens enthalten; keine Laufzeit-Schwärzung | PCI DSS-Compliance, statische Maskierung, dynamische Maskierung |

| SOX | Nachvollziehbarkeit, Integrität der Zugriffsprotokolle und reproduzierbares Reporting | Manuelle Protokollsammlung; inkonsistente Berichterstattung; schwacher Auditbericht | Compliance Manager, Berichtserstellung, automatisiertes Compliance-Reporting |

| Branchenübergreifende Basislinie | Least Privilege, Überwachung, sichere Speicherung von Nachweisen | Zu weit gefasste Rollen, fehlende Erkennung und unzureichender Audit-Speicher | Principle of Least Privilege, Audit-Speicher-Performance, Verhaltensanalytik |

DataSunrise Compliance-Architektur für Amazon OpenSearch

DataSunrise fungiert als einheitliche Compliance-Schicht für OpenSearch, die unabhängig von den Cluster-Interna operiert. Diese Architektur ermöglicht eine konsistente Durchsetzung, ohne OpenSearch-Indizes oder Anwendungen ändern zu müssen – besonders wertvoll, wenn Sie mehrere Umgebungen (Produktiv, Staging, mehrere Domains, gemischte Clouds, Hybrid) betreiben.

Statt sich auf verstreute native Einstellungen zu verlassen, erzwingen Sie durchgängig Governance über:

- Datenaktivitätsverlauf für Nachvollziehbarkeit über Umgebungen hinweg

- Audit-Anleitung zur Strukturierung der Beweiserfassung

- Lernregeln und Auditautomatisierung, um manuelle Richtlinienanpassung zu reduzieren

1) Entdecken und Klassifizieren, was in Ihren Indizes steckt

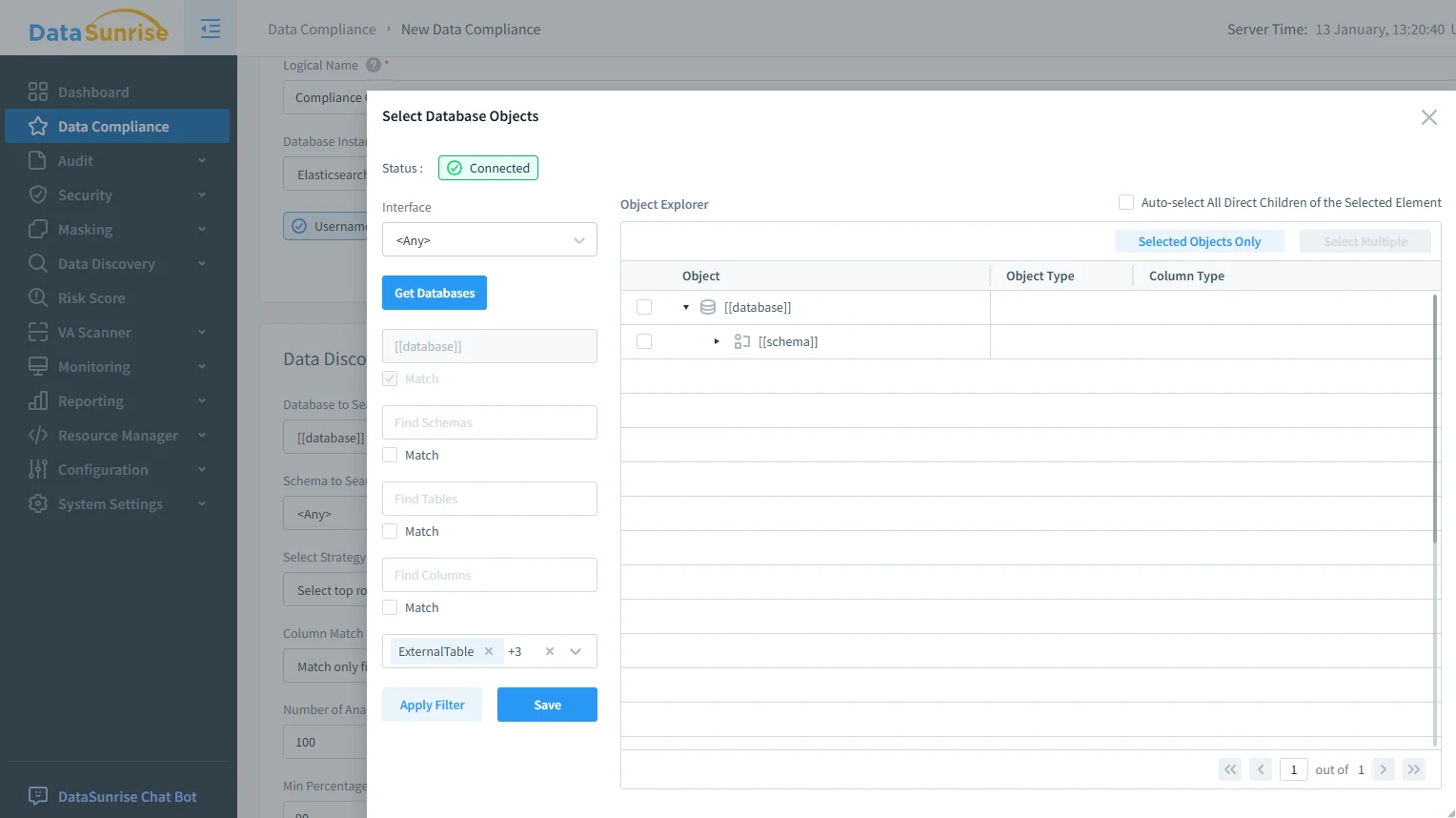

Bevor Compliance-Kontrollen angewandt werden können, benötigen Sie ein belastbares Inventar der regulierten Daten. DataSunrise scannt OpenSearch-Inhalte mittels Data Discovery und identifiziert regulierte Elemente wie personenbezogene Daten (PII).

Das eliminiert die Ausrede „Wir denken, es sind nur Logs“, indem es echten Geltungsbereichsnachweis liefert.

2) Durchsetzung von Least-Privilege-Zugriffs- und Governance-Richtlinien

Compliance erfordert Zugriffskontrollen, die konsistent, überprüfbar und durchsetzbar sind. DataSunrise unterstützt die Richtlinien-Durchsetzung durch:

- Rollenbasierte Zugriffskontrolle, um den Zugriff an Aufgabenprofile anzupassen

- Zugriffskontrollen für strukturierte Governance-Regeln

- Reverse-Proxy-Muster zur Zentralisierung von Kontrollpunkten

- Priorisierung von Regeln zur Vermeidung von Policy-Kollisionen und blinden Flecken

Hier hört Governance auf, „stammesinternes Wissen“ zu sein, und wird durchsetzbar.

3) Verringerung der Datenexposition durch Maskierung und sichere Testdaten

Auch wenn Benutzer berechtigt sind, einen Index abzufragen, sollten sie nicht automatisch alle rohen sensiblen Felder sehen dürfen. DataSunrise unterstützt die Expositionsreduzierung durch:

- Data-Masking-Konzepte in der Praxis

- Dynamische Maskierung, um sensible Felder zur Abfragezeit zu schwärzen

- Statische Maskierung für sichere Kopien und niedrigere Umgebungen

- Generierung synthetischer Daten, um die Abhängigkeit von echten regulierten Daten in Entwicklung und Test zu reduzieren

Maskierung ist nicht nur „Dinge verstecken“. Sie ist der Nachweis, dass Sie den minimal notwendigen Zugriff durchsetzen.

4) Zentralisierung von Audits, Nachweisen und Compliance-Workflows

Auditnachweise müssen zentralisiert, überprüfbar und exportierbar sein. DataSunrise bietet:

- Audit-Logs für Abfrage-Level-Nachvollziehbarkeit

- Aktivitätsüberwachung, um Missbrauch und ungewöhnliches Verhalten zu erkennen

- Datenbank-Aktivitätsverlauf für Untersuchungen und Audits

- Datenbank-Agent-Optionen für flexible Bereitstellungsmuster

Und ja – Sie können Compliance-Ereignisse in echte Workflows integrieren:

- Slack-Benachrichtigungen für schnelle Sicherheitsreaktionen

- Microsoft Teams-Benachrichtigungen für operative Transparenz

Konfiguration von Compliance-Regeln in DataSunrise für OpenSearch

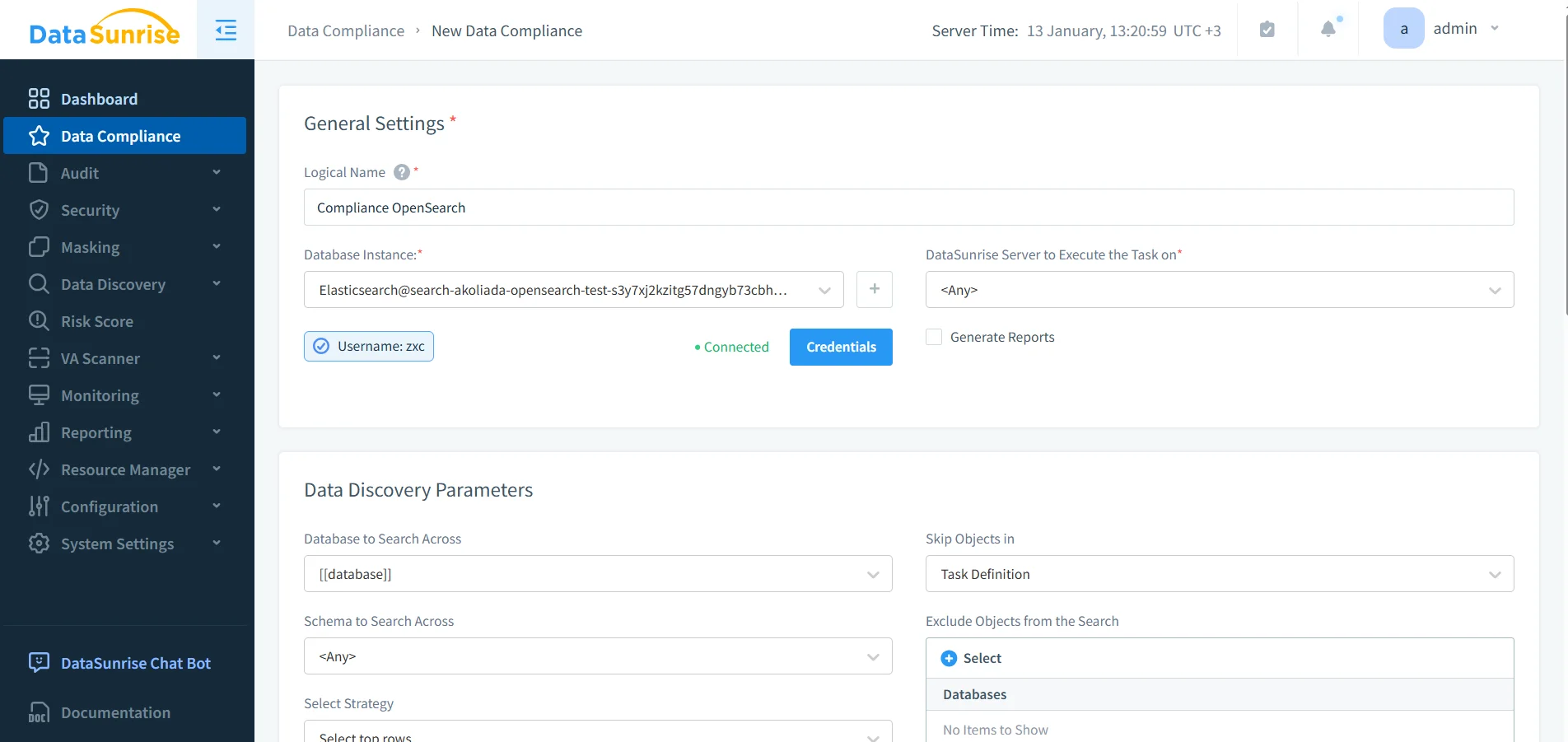

Compliance-Regeln definieren, wie regulierte Daten verarbeitet werden müssen und wie Nachweise gesammelt werden. In DataSunrise konfigurieren Sie eine Compliance-Aufgabe, scopen die Discovery-Ziele ab und erzwingen Reporting- und Monitoring-Workflows.

Definition von regulatorischen Compliance-Regeln für Amazon OpenSearch im DataSunrise Compliance Manager.

Dies kann direkt mit Audit-Zielen übereinstimmen wie:

- Audit-Zielen, die an regulatorische Nachweisanforderungen gebunden sind

- Datenbanksicherheits-kontrollen, die Compliance-Baselines unterstützen

- Datenbankverschlüsselungs-anforderungen über den gesamten Datenbestand hinweg

Sicherheitskontrollen, die die Compliance stabil halten

Compliance überlebt echte Angreifer nur, wenn Sicherheit die Grundlage bildet. DataSunrise stärkt die Compliance-Haltung mit:

- Datenbank-Firewall-Kontrollen zur Reduzierung von missbräuchlichen Zugriffsmustern

- Security-Guide-Praktiken für den Aufbau eines belastbaren Kontrollmodells

- Sicherheitsregeln zur Erkennung bösartigen Abfrageverhaltens

- Bedrohungserkennung für Missbrauchsmuster auf der Abfrageebene

- Schwachstellenbewertung, um Compliance-Abweichungen durch Fehlkonfiguration zu vermeiden

Wenn Sie einen praktischen Einstieg speziell für OpenSearch Audit-Workflows suchen, siehe: Datenbank-Audit für Amazon OpenSearch.

Operative Checkliste: Was OpenSearch Compliance „verteidigbar“ macht

Wenn Sie eine nachvollziehbare Checkliste benötigen, die Sie bei einem Audit nicht im Stich lässt, starten Sie hier:

- Kennen Sie Ihren Geltungsbereich: Führen Sie Discovery durch, identifizieren Sie PII/regelpflichtige Felder, dokumentieren Sie deren Standort

- Durchsetzen von Least Privilege: Beschränken Sie Abfragen auf bestimmte Indizes und beschränken Sie die Breite

- Reduzieren der Exposition: Maskieren Sie sensible Felder, wo volle Sichtbarkeit nicht erforderlich ist

- Protokollieren mit Kontext: Bewahren Sie Abfrage-Level-Auditnachweise mit Identität und Zielobjektdetails auf

- Konsistent berichten: Erstellen Sie reproduzierbare Berichte, die an Frameworks ausgerichtet sind

- Bei Verstößen alarmieren: Integrieren Sie Erkennung in Sicherheits- und Betriebsworkflows

Abschließend: Wenn Ihre Organisation mehrere Datenplattformen betreibt (was sie tut – geben Sie es zu), ist zentrale Governance entscheidend. DataSunrise unterstützt über 40 Datenplattformen, damit OpenSearch nicht zum „einen seltsamen System“ wird, das Ihr Compliance-Programm bricht.

Fazit: Amazon OpenSearch Compliance nachhaltig gestalten

Amazon OpenSearch ist eine leistungsfähige Infrastruktur, aber nicht als eigenständiges Compliance-System gedacht. Native Kontrollen helfen – besonders bei korrekter Konfiguration – aber regulatorische Compliance erfordert mehr als Verschlüsselung und grundlegende Zugriffsregeln. Es braucht Datenübersicht, Expositionsreduzierung, Audit-reife Nachweise und reproduzierbares Reporting.

Durch die Schicht DataSunrise über OpenSearch gewinnen Sie zentrale Entdeckung, richtliniengesteuerte Compliance-Durchsetzung, robuste Audit- und Reporting-Workflows, die an DSGVO, HIPAA, PCI DSS und SOX ausgerichtet sind. Compliance wird so zu einem kontinuierlichen Kontrollsystem statt zu einem vierteljährlichen Panikanfall.

Wenn Sie bereit sind, Compliance zu operationalisieren (statt nur vorzuspielen), können Sie Bereitstellungsoptionen erkunden und schnell praktisch starten: Download oder fordern Sie eine Einführung via Demo an.

Externer Verweis (Übersicht AWS Sicherheitsfunktionen): Amazon OpenSearch Service Sicherheit