Erhöhung der Sicherheit mit statischer Datenmaskierung für Amazon Redshift

Einleitung

Das digitale Zeitalter ist in vollem Gange, und 67 % der Weltbevölkerung nutzen mittlerweile das Internet. Diese weit verbreitete Akzeptanz hat einen bedeutenden Wandel angestoßen, indem zahllose Prozesse und Dienstleistungen online verschoben wurden und unsere Art zu leben, zu arbeiten und zu interagieren verändert haben. Organisationen müssen den Nutzen der Daten mit den Anforderungen der gesetzlichen Vorschriften und der Datenschutzerwägungen in Einklang bringen. Eine effektive Lösung ist die statische Datenmaskierung für Amazon Redshift. Diese Technik hilft dabei, vertrauliche Daten zu schützen und gleichzeitig deren Nützlichkeit für Entwicklung und Tests zu bewahren.

Lassen Sie uns erkunden, wie statische Datenmaskierung dazu beitragen kann, Ihre Amazon Redshift-Umgebung zu sichern.

Verständnis der statischen Datenmaskierung

Was ist statische Datenmaskierung?

Statische Datenmaskierung ist ein Prozess, der eine separate, maskierte Kopie sensibler Daten erstellt. Dieser Ansatz stellt sicher, dass die Originaldaten unverändert bleiben, während eine sichere Version für Nicht-Produktionsumgebungen bereitgestellt wird.

Warum statische Datenmaskierung verwenden?

- Regulatorische Einhaltung

- Reduziertes Risiko von Datenlecks

- Sicherere Entwicklungs- und Testumgebungen

- Erhalt der Datenintegrität

Amazon Redshift-Funktionen für die statische Datenmaskierung

Amazon Redshift bietet eingebaute Funktionen und benutzerdefinierte Funktionen (UDFs) zur Implementierung von Datenmaskierung. Lassen Sie uns einige der wichtigsten Funktionen betrachten.

Die oben gezeigten Beispiele demonstrieren Datenmaskierungstechniken, erstellen jedoch keine separaten Tabellen mit maskierten Daten. Diese Methoden ähneln den im nativ dynamischen Datenmaskierung verwendeten Methoden. Informationen zum Erstellen dauerhafter obfuskierter Tabellen finden Sie im Abschnitt “Implementierung der statischen Datenmaskierung” unten.

Eingebaute Funktionen

Redshift stellt mehrere eingebaute Funktionen für grundlegende Maskierungsoperationen bereit. Eine häufig verwendete Funktion ist REGEXP_REPLACE.

Beispiel:

SELECT REGEXP_REPLACE(email, '(.*)@', '****@') AS masked_email FROM users;

Diese Abfrage maskiert den lokalen Teil von E-Mail-Adressen, indem sie ihn durch Sternchen ersetzt.

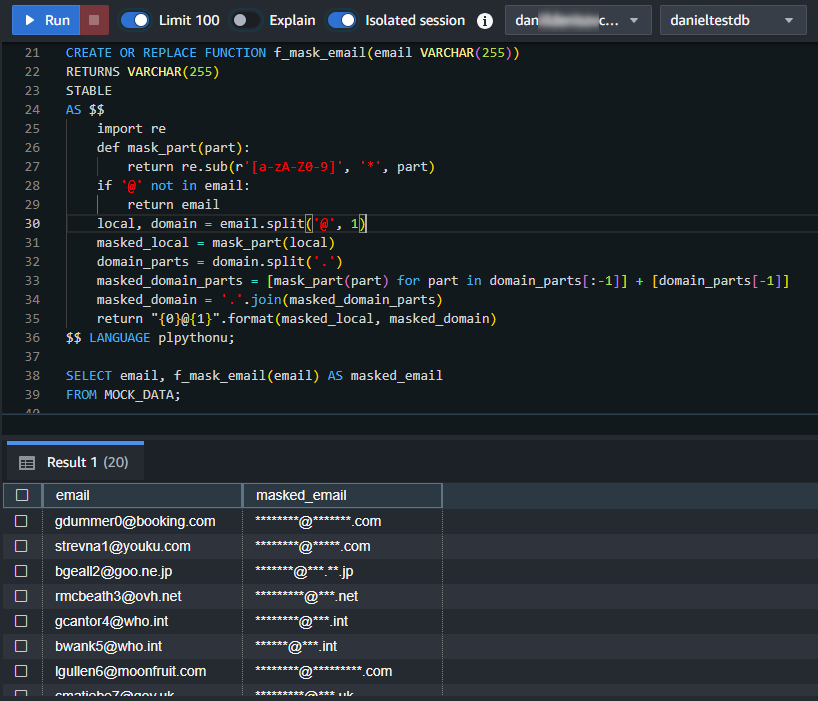

Benutzerdefinierte Funktionen (UDFs)

Für komplexere Maskierungsanforderungen erlaubt Redshift das Erstellen von UDFs mit Python. Hier ist ein Beispiel für eine UDF, die E-Mail-Adressen maskiert:

CREATE OR REPLACE FUNCTION f_mask_email(email VARCHAR(255))

RETURNS VARCHAR(255)

STABLE

AS $$

import re

def mask_part(part):

return re.sub(r'[a-zA-Z0-9]', '*', part)

if '@' not in email:

return email

local, domain = email.split('@', 1)

masked_local = mask_part(local)

domain_parts = domain.split('.')

masked_domain_parts = [mask_part(part) for part in domain_parts[:-1]] + [domain_parts[-1]]

masked_domain = '.'.join(masked_domain_parts)

return "{0}@{1}".format(masked_local, masked_domain)

$$ LANGUAGE plpythonu;

Um diese Funktion zu nutzen:

SELECT email, f_mask_email(email) AS masked_email FROM MOCK_DATA;

Python-Funktionen erweitern die Maskierungs- und Datenverarbeitungsfähigkeiten von Redshift erheblich. Sie ermöglichen die Implementierung von formatbewahrender Verschlüsselung und komplexen Maskierungsverfahren. Mit Python können Sie benutzerdefinierte Maskierungsalgorithmen erstellen, die auf Ihre speziellen Bedürfnisse zugeschnitten sind.

Implementierung der statischen Datenmaskierung in Redshift

Nachdem wir nun die Grundlagen verstanden haben, lassen Sie uns sehen, wie man statische Datenmaskierung in Redshift implementiert.

Schritt 1: Identifizieren Sie sensible Daten

Zunächst identifizieren Sie, welche Spalten sensible Informationen enthalten, die maskiert werden müssen. Dies kann umfassen:

- Personenbezogene Daten (PII)

- Finanzdaten

- Gesundheitsdaten

Schritt 2: Erstellen Sie Maskierungsfunktionen

Entwickeln Sie Maskierungsfunktionen für jeden Datentyp, den Sie schützen müssen. Wir haben bereits ein Beispiel für E-Mail-Adressen gesehen.

Schritt 3: Erstellen Sie eine maskierte Tabelle

Erstellen Sie eine neue Tabelle mit maskierten Daten:

CREATE TABLE masked_mock_data AS SELECT id, f_mask_email(email) AS email, first_name, last_name FROM Mock_data;

Schritt 4: Überprüfen Sie die maskierten Daten

Überprüfen Sie die Ergebnisse, um sicherzustellen, dass die Maskierung korrekt durchgeführt wurde:

SELECT * FROM masked_mock_data;

Statische Datenmaskierung mit DataSunrise

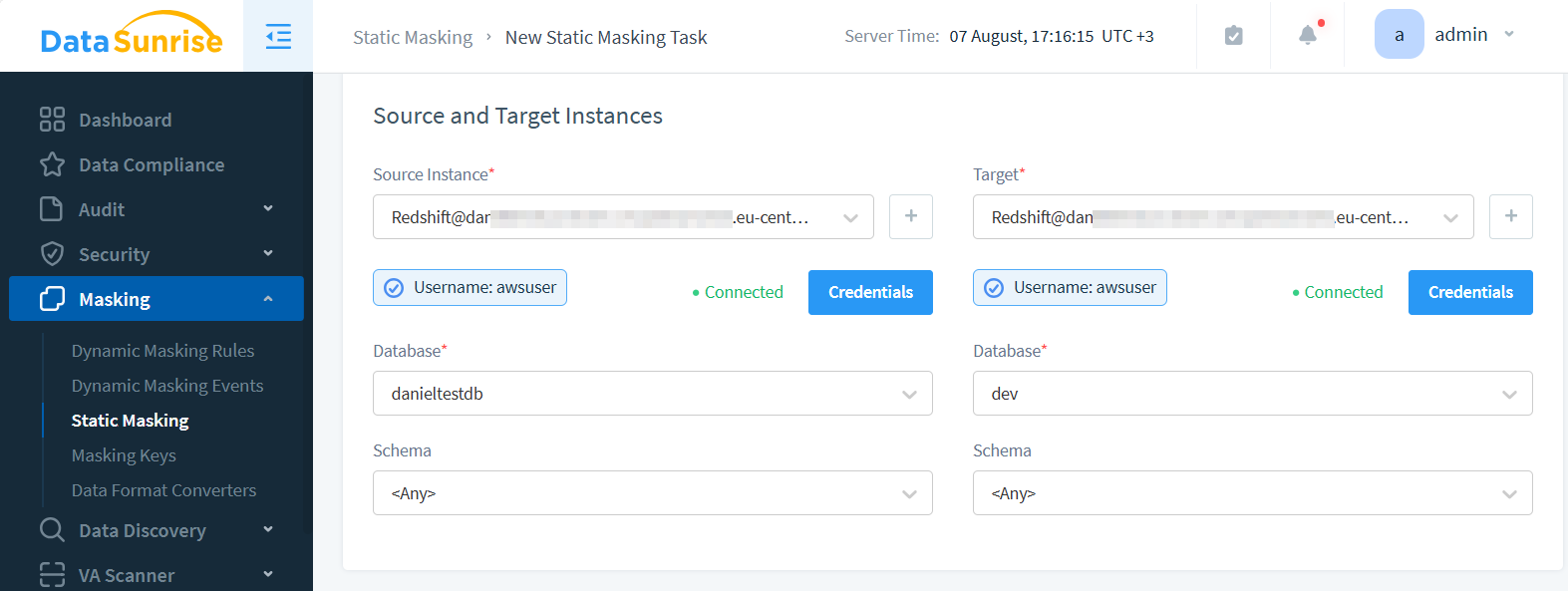

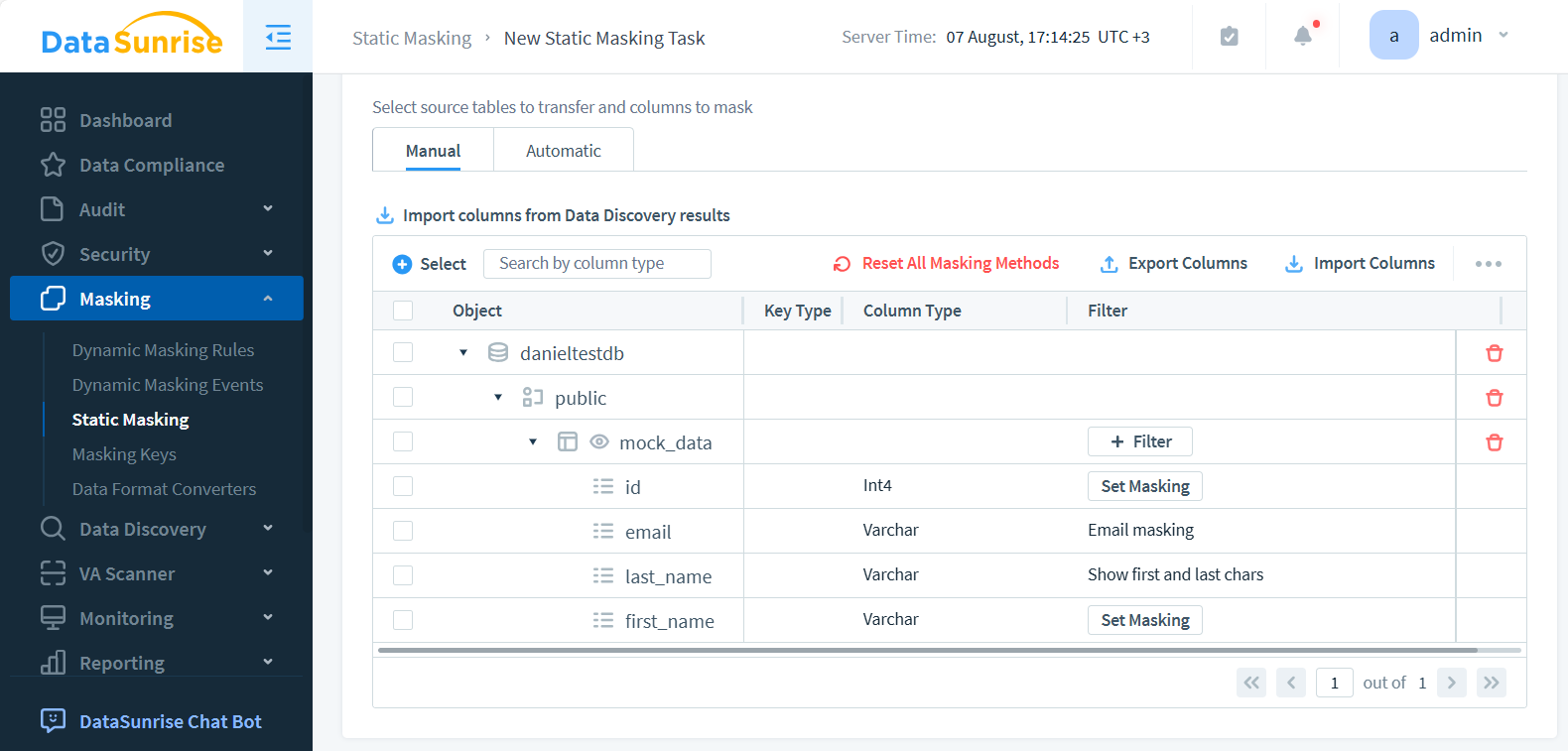

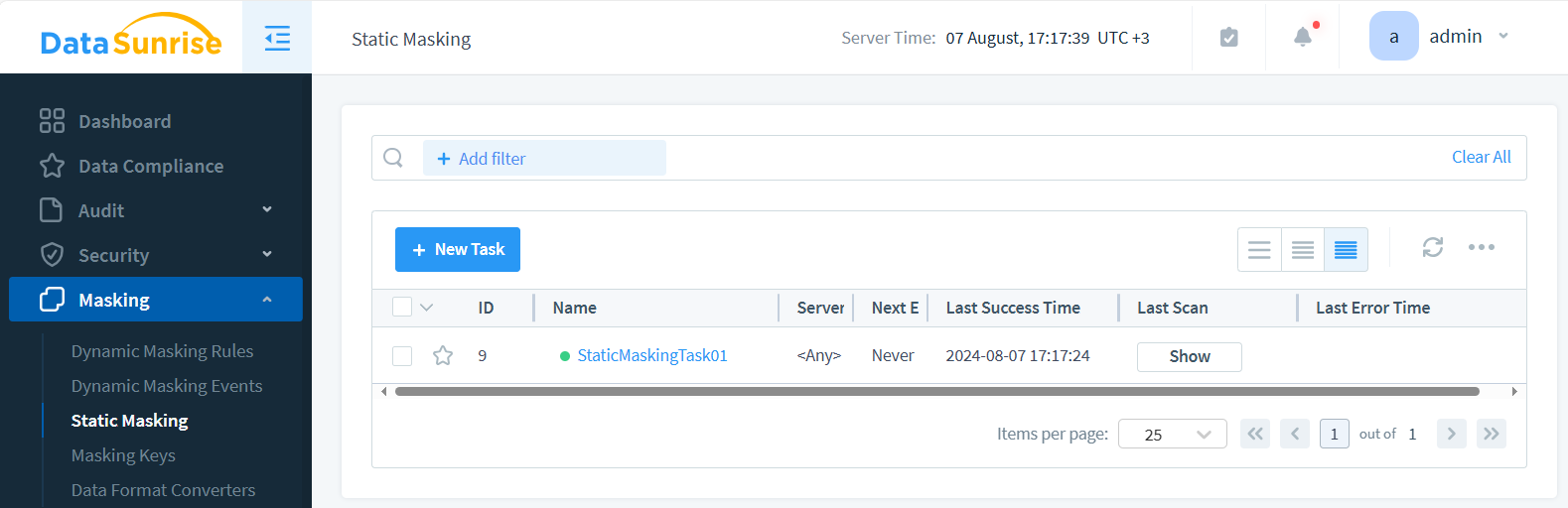

Um DataSunrise für die statische Maskierung zu verwenden:

- Konfigurieren Sie die Verbindung zu Ihrem Redshift-Cluster

- Erstellen Sie die Maskierungsaufgabe im Web-UI

- Wählen Sie Quell- und Zieldatenbanken.

- Wählen Sie Ihre Ziel-Datenbankobjekte zur Maskierung

- Speichern und starten Sie die Aufgabe

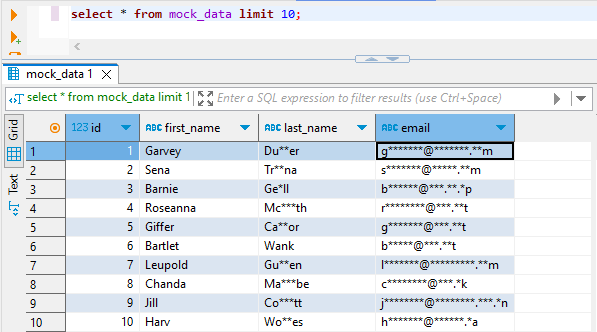

Das Ergebnis in der Zieltabelle kann wie folgt aussehen (abgefragt in DBeaver):

DataSunrise Maskierungsmethoden

DataSunrise bietet eine umfangreiche Palette an Datenmaskierungstechniken. Lassen Sie uns einige der leistungsstärksten und am häufigsten verwendeten Methoden erkunden:

- Formatbewahrende Verschlüsselung behält das ursprüngliche Datenformat intakt bei, während sie verschlüsselt wird, sodass die Daten nach der Verschlüsselung weiterhin brauchbar bleiben. Dies bedeutet, dass die verschlüsselten Werte dem Original ähnlich sehen, was die Datenverarbeitung und -analyse vereinfacht. Dies ist besonders nützlich, wenn das Format der Daten für Verarbeitungs- oder Anzeigezwecke wichtig ist.

- Fester Zeichenfolgewert ist eine Technik zum Ersetzen sensibler Daten durch eine vordefinierte Zeichenfolge. Dies kann nützlich sein, um sensible Informationen wie Kreditkartennummern oder Sozialversicherungsnummern zu maskieren. Durch das Ersetzen der tatsächlichen Daten durch eine feste Zeichenfolge wird der Schutz sensitiver Informationen vor unberechtigtem Zugriff oder Ansicht gewährleistet.

- Nullwert ist eine andere Methode zum Schutz sensibler Daten, indem sie durch NULL-Werte ersetzt werden. Dadurch werden die sensiblen Informationen aus dem Datensatz entfernt, sodass niemand auf die Originaldaten zugreifen oder sie abrufen kann. Diese Methode behält möglicherweise nicht das Datenformat wie die formatbewahrende Verschlüsselung, aber sie schützt die sensiblen Informationen effektiv.

DataSunrise bietet eine Vielzahl von Maskierungsmethoden, die flexible Optionen bieten, um Ihre Daten zu schützen, ohne auf Nutzbarkeit zu verzichten. Mit über 20 verschiedenen Techniken können Sie Ihre Datenschutzstrategie fein abstimmen, um spezifischen Anforderungen gerecht zu werden.

Vorteile der statischen Datenmaskierung für Amazon Redshift

Die Implementierung der statischen Datenmaskierung in Redshift bietet mehrere Vorteile:

- Verbesserte Datensicherheit

- Vereinfachte Regulierungs-Compliance

- Reduziertes Risiko zufälliger Datenexposition

- Verbesserte Entwicklungs- und Testprozesse

- Beibehaltung der Datennützlichkeit

Durch das Maskieren sensibler Daten können Sie Informationen innerhalb Ihrer Organisation sicher austauschen, ohne die Sicherheit zu gefährden.

Herausforderungen und Überlegungen

Während die statische Datenmaskierung vorteilhaft ist, gibt es einige Herausforderungen zu beachten:

- Leistungsbeeinträchtigung während des Maskierungsprozesses

- Aufrechterhaltung der referenziellen Integrität in maskierten Daten

- Sicherstellung einer konsistenten Maskierung über verwandte Tabellen hinweg

- Abwägung der Datennutzbarkeit mit Sicherheitsanforderungen

Die Bewältigung dieser Herausforderungen erfordert sorgfältige Planung und Implementierung.

Fazit

Statische Datenmaskierung für Amazon Redshift ist ein leistungsstarkes Werkzeug zum Schutz sensibler Daten. Organisationen können eingebaute und benutzerdefinierte Funktionen nutzen. Diese Funktionen helfen dabei, sichere und verborgene Kopien ihrer Daten zu erstellen, die für Test- und Entwicklungszwecke nützlich sind.

Denken Sie daran, dass Datenschutz ein fortlaufender Prozess ist. Überprüfen und aktualisieren Sie regelmäßig Ihre Maskierungsstrategien, um sich an neue Bedrohungen und Compliance-Anforderungen anzupassen.

Für diejenigen, die eine fortschrittlichere, Echtzeitschutzlösung suchen, bieten Lösungen wie DataSunrise Datenmaskierungsmöglichkeiten. DataSunrise bietet benutzerfreundliche und hochmoderne Werkzeuge für die Datenbanksicherheit, einschließlich Prüf- und Datenerkennungsfunktionen. Um mehr darüber zu erfahren, wie DataSunrise Ihre Datenschutzstrategie verbessern kann, besuchen Sie unsere Website für eine Online-Demo.