Wie man die Datenkonformität für Amazon OpenSearch verwaltet

Wie man die Datenkonformität für Amazon OpenSearch verwaltet ist längst keine Nischenangelegenheit mehr, die nur „regulierten“ Branchen vorbehalten ist. OpenSearch-Cluster werden häufig für Log-Analysen, Sicherheitsüberwachung, Observability-Dashboards und suchbetriebene Anwendungen eingesetzt. In der Praxis bedeutet das, dass Indizes Kundenkennungen, Authentifizierungsereignisse, Anforderungsdaten und operationelle Telemetrie speichern, die als regulierte Daten gelten können.

AWS stellt die verwaltete Plattform und grundlegende Kontrollen bereit, aber Ihre Organisation bleibt für die konforme Datenverarbeitung und belastbare Audit-Nachweise verantwortlich. Für Service-Informationen siehe Amazon OpenSearch Service. Dieser Artikel erläutert einen praktischen Compliance-Workflow: sensible Daten entdecken, Zugriffspolitiken durchsetzen, Aktivitäten überwachen, Exposition reduzieren und Berichte mit DataSunrise automatisieren.

Die zentralen Compliance-Risiken bei Amazon OpenSearch

OpenSearch wird oft einfach als „nur Logs“ betrachtet. Diese Annahme führt dazu, dass regulierte Daten eingeschleust werden. Da OpenSearch halbstrukturierte Dokumente und Freitextfelder indexiert, können sensible Werte überall vorkommen: verschachteltes JSON, Nachrichten-Strings oder Anreicherungs-Pipelines. Häufige Hochrisikoinhalte sind:

- Kunden- und Mitarbeiterkennungen (Namen, E-Mails, Telefonnummern)

- Authentifizierungsartefakte (Benutzernamen, Session-IDs, Tokens)

- Finanzmetadaten (Rechnungs-IDs, Zahlungsreferenzen, Rückerstattungen)

- Support-Tickets und Sicherheitsevents mit persönlichen Details

Sobald diese Daten durchsuchbar sind, gelten Compliance-Verpflichtungen für Ihre gesamte Datenlandschaft. Governance-Programme sollten mit Datenkonformitätsvorschriften abgestimmt und durch kontinuierliche Entdeckung von personenbezogenen Daten (PII) unterstützt werden, anstatt sich auf Index-Benennungen oder „tribales Wissen“ zu verlassen.

Technische Lösungen: Eine praktische Kontrollplattform für OpenSearch Compliance

Die Verwaltung der Compliance in OpenSearch funktioniert am besten, wenn Kontrollen konsistent auf Abfrage- und Zugriffsebene angewendet werden. DataSunrise bietet einen einheitlichen Ansatz, der Entdeckung, Richtliniendurchsetzung, Auditierung und Schutz kombiniert, ohne Änderungen an indexierten Dokumenten zu erfordern.

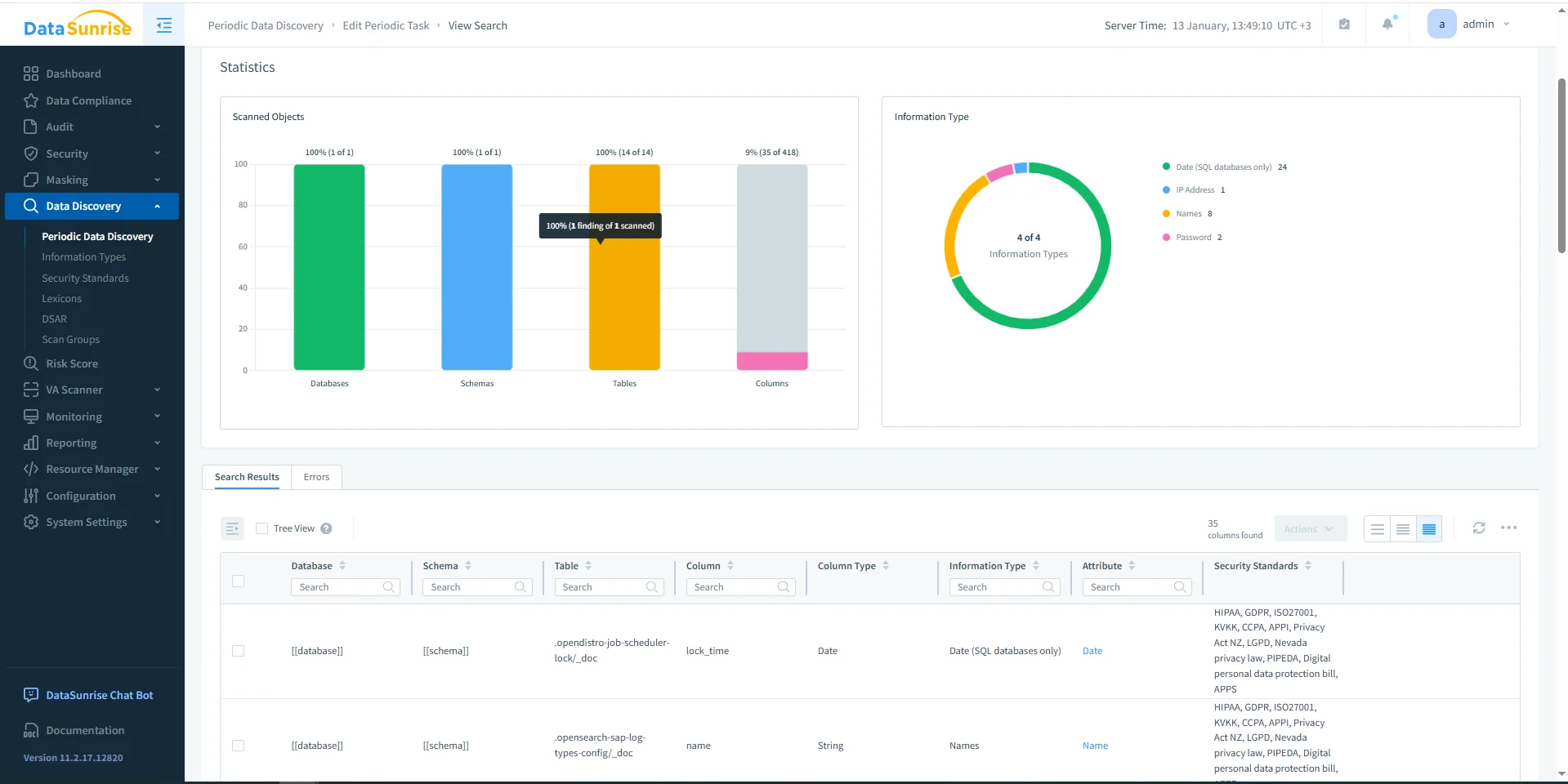

1) Sensible Daten kontinuierlich entdecken und klassifizieren

Compliance beginnt damit, zu wissen, was gespeichert ist und wo es sich befindet. DataSunrise Data Discovery durchsucht OpenSearch-Inhalte, um sensible Felder und Muster zu identifizieren, einschließlich Werte, die in unstrukturierten Logs eingebettet sind. Dies schafft einen nachweisbaren Rahmen für Kontrollen und verhindert Überraschungen durch „unbekannte sensible Indizes“ während Audits.

Ergebnisse der Entdeckung legen fest, welche OpenSearch-Objekte sensible Informationen enthalten und welchen Standards sie zugeordnet sind.

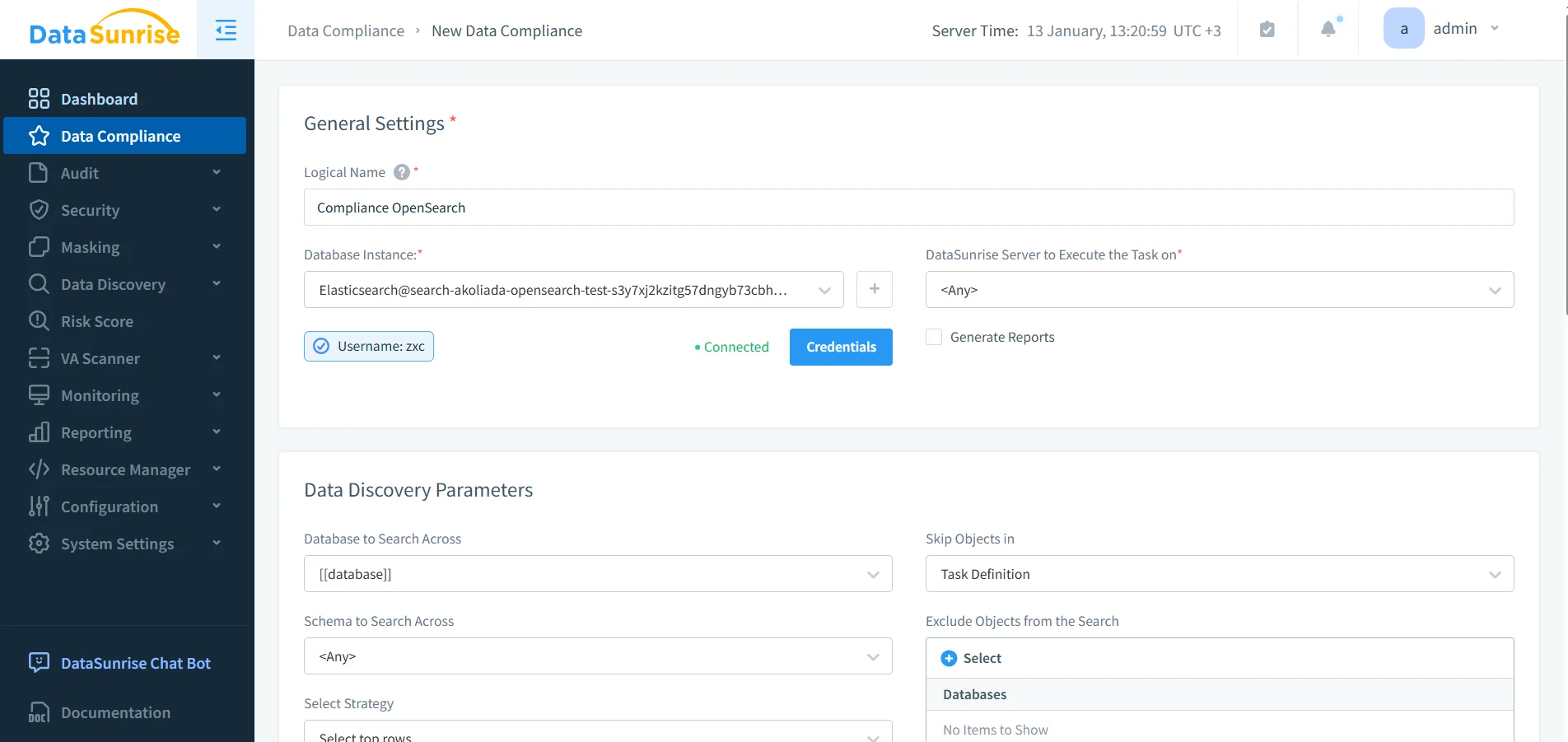

2) Compliance-Umfang definieren und Richtliniengrenzen durchsetzen

Nach der Entdeckung werden die Ergebnisse in Governance-Regeln übersetzt: welche Indizes im Umfang liegen, wer Zugriff hat und welche Aktionen protokollierungspflichtig oder eingeschränkt sind. DataSunrise Compliance Manager unterstützt die Richtliniendefinition, während zentralisierte Zugriffskontrollen und rollenbasierte Zugriffskontrolle (RBAC) helfen, den Least-Privilege-Zugriff im Team durchzusetzen.

Eine richtlinienbasierte Compliance-Regel in DataSunrise standardisiert, wie OpenSearch-Zugriffe gesteuert und auditiert werden.

Eine klare Eingrenzung verhindert betriebliche Reibungsverluste. Statt „alles zu regeln“ können strengere Kontrollen nur auf sensible Indizes angewandt werden, während niedrigrisikore Observability-Daten breit zugänglich bleiben.

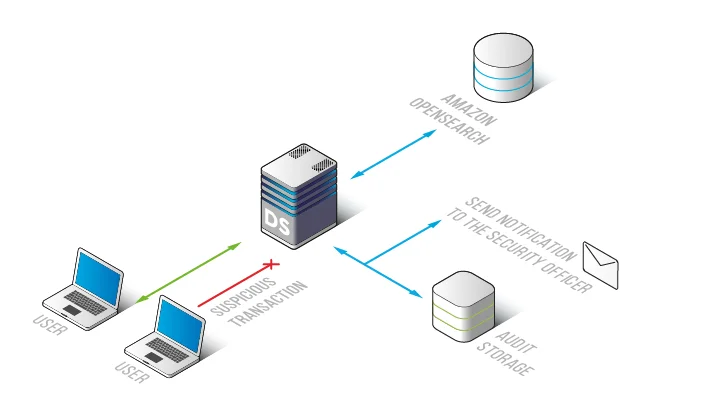

3) OpenSearch-Aktivitäten mit vollem Kontext auditieren und überwachen

Auditoren und Incident-Responder benötigen Nachvollziehbarkeit: Wer hat was abgefragt, wann, von wo und unter welcher Richtlinie? DataSunrise zentralisiert Beweise mit Data Audit, detaillierten Audit-Logs und unveränderlichen Audit-Trails. Für kontinuierliche Überwachung erfasst Database Activity Monitoring Anfragemuster, die in plattformeigenen Logs oft verloren gehen.

Die Überwachung von OpenSearch-Abfragen auf Zugriffsebene liefert untersuchungsreife Nachweise und unterstützt Echtzeit-Alarmierungen.

Als Baseline-Referenz für Service-Level-Logging dokumentiert AWS die Konfiguration hier: Amazon OpenSearch Audit-Logs. Nutzen Sie diese, vermeiden Sie jedoch, Beweise auf zu viele Systeme zu verteilen – zentralisierte Aufzeichnungen vereinfachen Audits und Incident Response.

4) Exposition durch Maskierung und präventive Kontrollen reduzieren

Compliance ist nicht nur „wer Zugang hat“, sondern auch „was gesehen werden kann“. DataSunrise unterstützt die Reduzierung der Exposition durch Datenmaskierung, inklusive dynamischer Datenmaskierung zur Reduktion zur Abfragezeit und statischer Datenmaskierung für sichere Downstream-Kopien. Dies erlaubt Teams, Dashboards nützlich zu halten und gleichzeitig rohe sensitive Werte einzuschränken.

Zur Härtung des Zugriffswegs fügen Sie eine Datenbank-Firewall hinzu und validieren Sie die Sicherheit mit Vulnerability Assessment. Wo Abfrageoberflächen offen sind, setzen Sie proaktive Regeln wie Sicherheitsregeln gegen SQL-Injections und Erkennungstechniken wie SQL-Injection-Erkennung ein, um das Risiko von Datendiebstahl, Missbrauch oder verstärktem Account-Übernahmeangriff zu reduzieren.

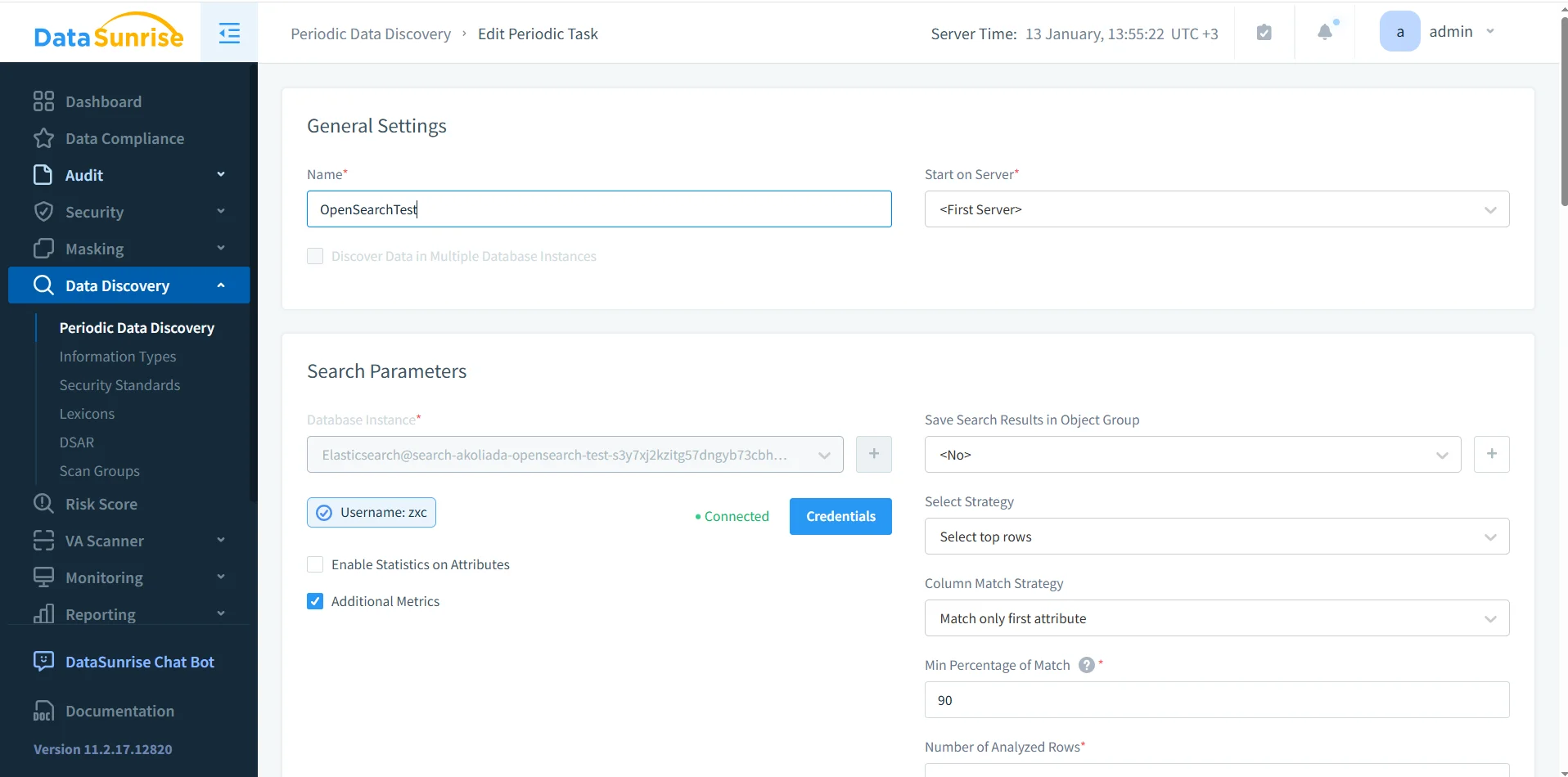

Compliance operationalisieren: Zeitplanung, Berichte und Alarme

Compliance bricht, wenn sie manuell wird. OpenSearch entwickelt sich schnell weiter – neue Pipelines erzeugen neue Indizes und Felder – daher müssen Compliance-Kontrollen kontinuierlich laufen. Periodische Entdeckung hält den Umfang aktuell und speist Berichtswesen sowie Behebungs-Workflows.

Geplante Entdeckungsaufgaben helfen, Governance-Abweichungen zu vermeiden, wenn sich OpenSearch-Indizes und Schemas im Laufe der Zeit ändern.

Für Audit-Nachweise verwenden Sie Berichtserstellung und automatisierte Compliance-Berichte, um konsistente Ausgaben zu erzeugen, die den Erwartungen der Regulierungsbehörden entsprechen. Für den operativen Einsatz integrieren Sie Slack-Benachrichtigungen, Microsoft Teams-Benachrichtigungen und Verhaltensanalysen, um Anomalien frühzeitig zu erkennen und die Untersuchungszeit zu verkürzen.

Die Compliance-Verpflichtung

Um die OpenSearch-Compliance belastbar zu halten, ordnen Sie regulatorische Erwartungen Kontrollen zu, die Sie in Audits nachweisen können. Die folgende Tabelle zeigt ein einfaches Kontroll-zu-Nachweis-Modell.

| Regulierung | Anforderung für OpenSearch | Nachweise, die Sie erbringen sollten |

|---|---|---|

| DSGVO | Personenbezogene Daten identifizieren und Zugriff/Exposition beschränken | Entdeckungsergebnisse, Maskierungsrichtlinien, Zugriffsprotokolle |

| HIPAA | Zugriff auf sensible gesundheitsbezogene Daten kontrollieren und auditieren | Audit-Trails, Überwachungsereignisse, überprüfbare Berichte |

| PCI DSS | Zahlungsdaten-Exposition einschränken und Zugriff überwachen | Firewall-Ereignisse, Audit-Logs, Nachweise der Richtliniendurchsetzung |

| SOX | Zugriffskontrolle und Änderungssicherung sicherstellen | Zentralisierte Audit-Aufzeichnungen und wiederkehrende Compliance-Berichte |

Fazit: Machen Sie die Datenkonformität für Amazon OpenSearch kontinuierlich

Das Management der Datenkonformität für Amazon OpenSearch ist nachhaltig, wenn Sie vier Ebenen standardisieren: entdecken Sie sensible Daten, steuern Sie den Zugriff, schützen Sie die Ausgaben und belegen Sie die Durchsetzung mit revisionssicheren Nachweisen. DataSunrise konsolidiert diese Workflows in einer einzigen Kontrollplattform, reduziert Compliance-Abweichungen über Umgebungen hinweg und beschleunigt Audits und Untersuchungen.

Um die Plattformfunktionen zu erkunden, sehen Sie sich die DataSunrise Übersicht an, vergleichen Sie die Bereitstellungsarten und starten Sie mit dem Download oder einer geführten Demo.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen