Was ist Apache Cassandra Audit Trail

Apache Cassandra ist eine leistungsstarke, verteilte NoSQL-Datenbank, die dafür entwickelt wurde, enorme Datenmengen über mehrere Knoten hinweg ohne einen einzelnen Ausfallpunkt zu verarbeiten. Ihre Architektur gewährleistet Ausfallsicherheit und Skalierbarkeit, wodurch sie eine ideale Wahl für geschäftskritische Anwendungen ist. Um jedoch den modernen Anforderungen an Sicherheit und Compliance gerecht zu werden, müssen Organisationen einen umfassenden Apache Cassandra Audit Trail implementieren.

Ein Audit Trail ist nicht einfach nur eine Ereignisaufzeichnung – es ist ein strukturiertes, chronologisches Protokoll, das erfasst, wer auf Daten zugegriffen oder diese geändert hat, wann die Aktion stattgefunden hat und von wo aus. In Cassandra dient es als wichtiges Werkzeug zur Compliance-Überprüfung, forensischen Untersuchung und operativen Transparenz.

Warum Audit Trails in Cassandra wichtig sind

In Branchen wie Finanzwesen, Gesundheitswesen und Regierungsorganisationen speichert Cassandra häufig sensible Informationen. Ohne Audit Trail laufen Organisationen Gefahr, unentdeckte Sicherheitsverletzungen, Compliance-Verstöße und betriebliche Informationslücken zu erleiden. Ein robuster Audit Trail verbessert Database Activity Monitoring, indem er die Echtzeit-Erkennung verdächtiger Aktivitäten ermöglicht, Ereignisse auf Compliance-Anforderungen wie DSGVO, HIPAA und PCI DSS abbildet und Einblicke in Abfrageleistung und Schemaänderungen bietet.

Die offizielle Apache Cassandra Dokumentation zum Audit Logging bietet ausführliche Anleitungen zur Konfiguration und Nutzung.

Konfiguration des nativen Audit Logging

Die Funktion AuditLogging von Cassandra zeichnet Ereignisse zu Authentifizierung, Autorisierung und Abfrageausführung auf.

Aktivieren in der cassandra.yaml:

audit_logging_options:

enabled: true

logger: BinAuditLogger

included_keyspaces: ["*"]

Audit-Logging-Rechte vergeben:

ALTER ROLE audit_user WITH OPTIONS = {

'grant_audit_logging' : 'true'

};

Audit-Datensätze abfragen:

SELECT * FROM system_auth.audit_log

WHERE keyspace_name = 'finance'

LIMIT 100;

Audit-Logs können mit Elasticsearch oder Splunk für zentrale Speicherung, Analyse und Visualisierung integriert werden. Obwohl dieser native Ansatz essenzielle Aktivitäten erfasst, fehlen kontextuelle Anreicherung, Echtzeitwarnungen und dynamische Maskierung.

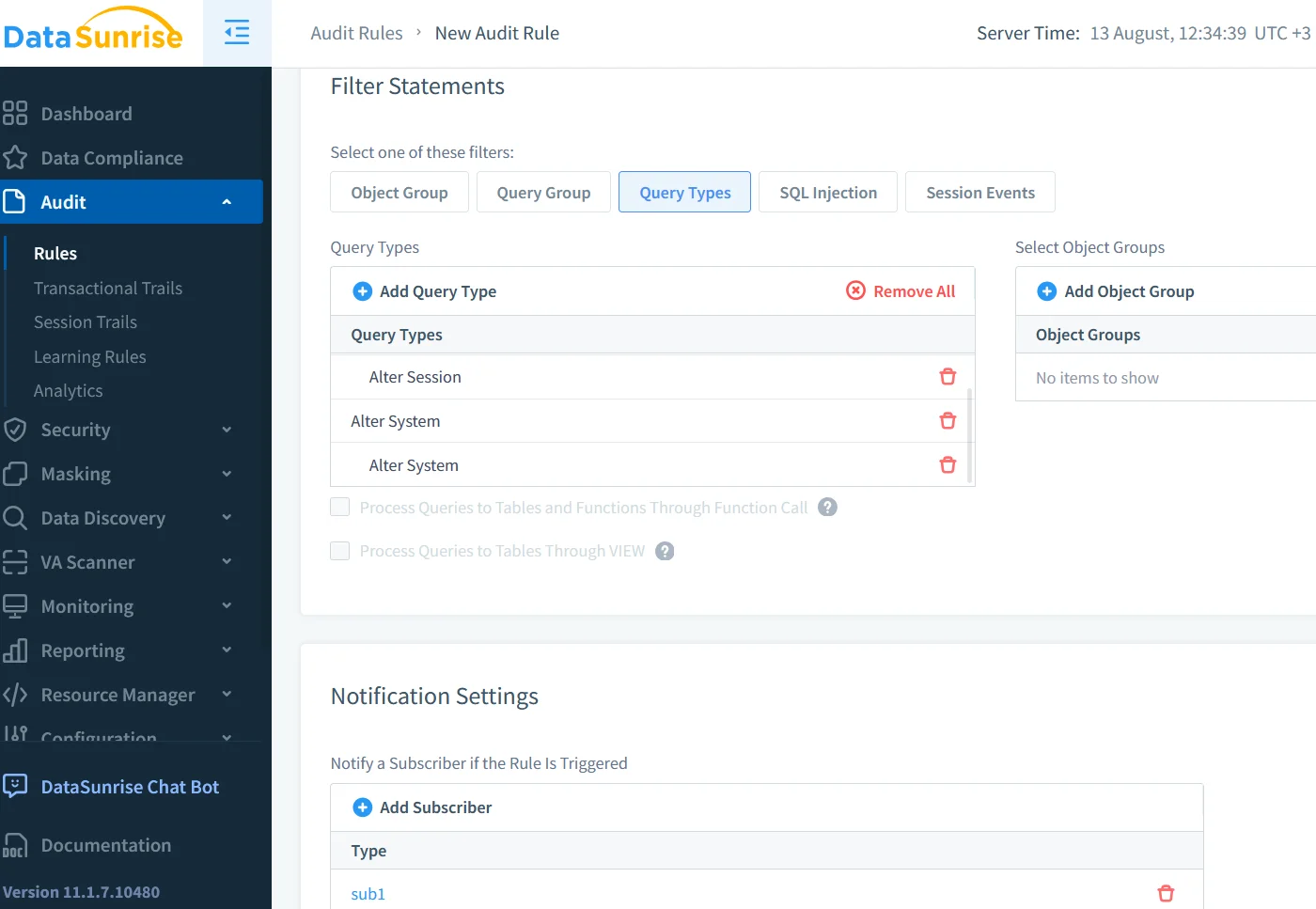

Erweiterung des Auditings mit DataSunrise

DataSunrise Data Audit erweitert das Auditing in Cassandra um:

- Echtzeit-Streaming von Audit-Ereignissen zu Dashboards und SIEM-Systemen

- Dynamische Datenmaskierung zum Schutz sensibler Felder, ohne die ruhenden Daten zu verändern

- Automatisierte Zuordnung von Aktivitäten zu Compliance-Richtlinien wie SOX, DSGVO und HIPAA

Dies stellt sicher, dass unautorisierte Benutzer nur maskierte Daten sehen, während autorisierte Mitarbeiter vollständige Einblicke erhalten.

Echtzeitwarnungen und proaktive Sicherheit

DataSunrise kann bei ungewöhnlichen Mustern wie Massenextraktionen von Daten oder Zugriffen von nicht erkannten IP-Adressen Benachrichtigungen per E-Mail, Slack oder Microsoft Teams senden. Beispielsweise kann bei Zugriff auf mehr als 10.000 Kundendatensätze innerhalb von fünf Sekunden eine Warnung für eine sofortige Prüfung ausgelöst werden.

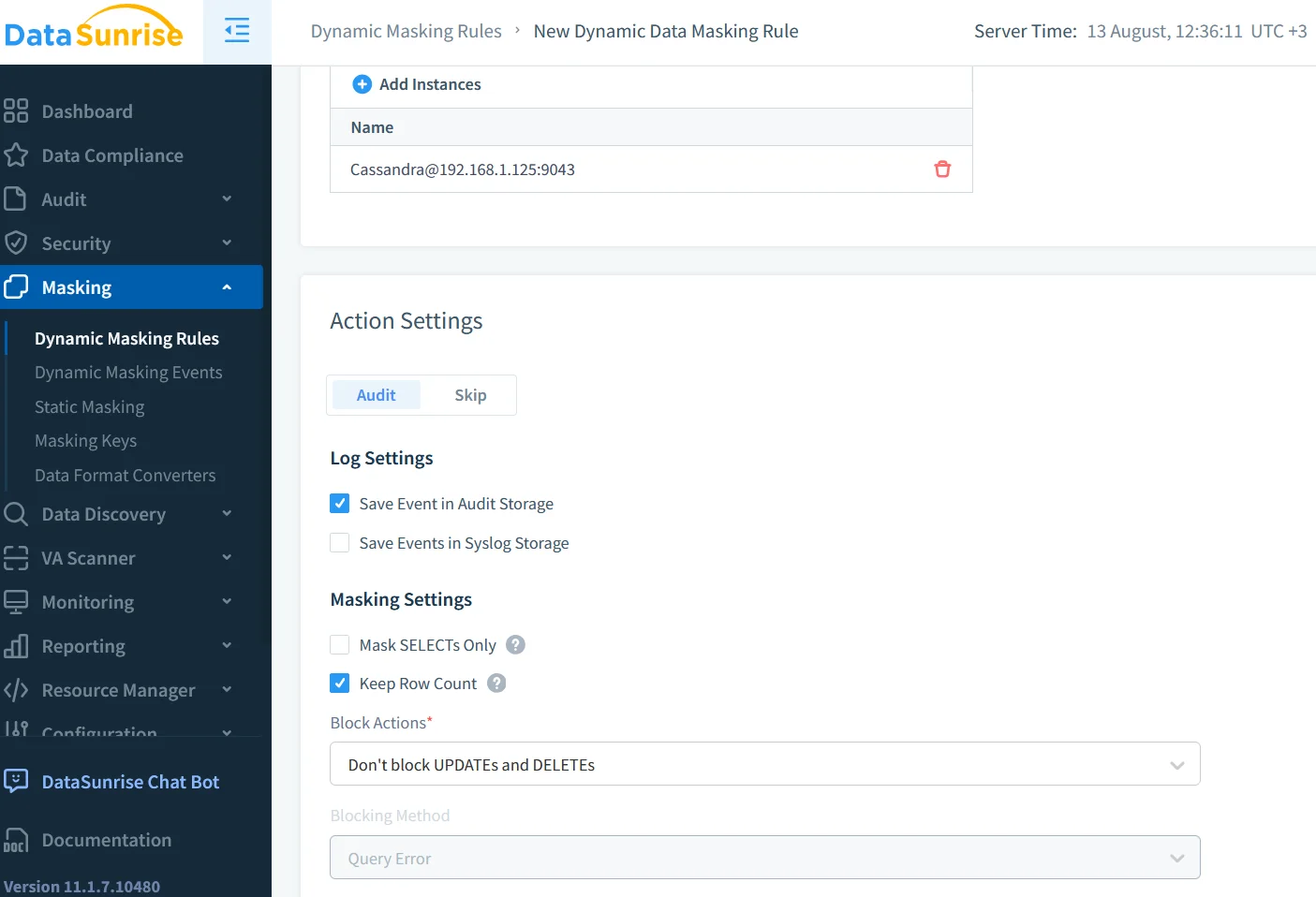

Dynamische Maskierung und Datenentdeckung

Während Cassandra native Maskierung nicht unterstützt, erzwingt DataSunrise eine bedingte Echtzeit-Maskierung basierend auf Benutzerrollen. Dies arbeitet zusammen mit Data Discovery, um Keyspaces auf PII, PHI und Finanzdaten zu scannen. Die entdeckten Daten informieren die Audit-Regeln, sodass sensible Felder stets durch Sicherheitsrichtlinien abgedeckt sind.

Vorteile für die Compliance

Die Kombination der nativen Cassandra Audit-Logs mit DataSunrise bietet:

- Durchsetzung des Prinzip der geringsten Privilegien

- Sichere, verschlüsselte Kommunikation zwischen Clients und Knoten

- Automatisierte, geplante Compliance-Berichte zur Reduzierung manueller Arbeit

Diese Integration stellt sicher, dass Audits nicht nur umfassend, sondern auch effizient für regulatorische Prüfungen sind.

Praktisches Beispiel

Eine globale Finanzinstitution nutzt Cassandra zur Speicherung von Transaktionsdaten. Das native Auditing erfasst alle Authentifizierungs- und Datenzugriffsereignisse. DataSunrise verarbeitet diese Logs, maskiert vertrauliche Kontodetails für Analysten und generiert Echtzeitwarnungen bei verdächtigen Überweisungen. Monatliche automatisierte Compliance-Berichte werden mit internen Prüfern und Aufsichtsbehörden geteilt und erfüllen dabei PCI DSS- und DSGVO-Anforderungen.

Fazit

Das Verständnis von Was ist Apache Cassandra Audit Trail ist grundlegend für den Aufbau sicherer, konformer und widerstandsfähiger Datenbankumgebungen. Das native Auditing liefert die nötige Basis, doch die Integration mit DataSunrise fügt Echtzeit-Intelligenz, dynamische Maskierung und automatisiertes Compliance-Management hinzu. Dieser mehrschichtige Ansatz stellt sicher, dass Cassandra-Cluster sowohl sicher als auch auditbereit bleiben und so die Anforderungen moderner Unternehmen mit sensiblen und regulierten Daten erfüllen.