Wie man ClickHouse auditieren kann

ClickHouse ist für extreme analytische Leistung entwickelt worden, aber sein verteiltes Ausführungsmodell bereitet Probleme, wenn man eine kohärente Prüfspur benötigt. Abfragen verteilen sich über Shards und Replikate, Zusammenführungen finden asynchron statt, Änderungen (Mutationen) schreiben Daten im Hintergrund neu und Logs landen in verschiedenen Systemtabellen. Für Organisationen, die unter SOX, GDPR, HIPAA, PCI DSS und ähnlichen Rahmenwerken arbeiten, ist fragmentierter Nachweis unzulässig – sie benötigen eine chronologische, unveränderliche und vollständige Prüfspur über den gesamten Cluster hinweg.

Die Grundlage dafür ist das Verständnis, was eine Prüfspur eigentlich darstellt. Die Auditierung von ClickHouse basiert auf den Kernprinzipien zur Führung einer verifizierbaren Prüfspur, die Sie ausführlicher in den Artikeln Audit Trails und Audit Logs nachlesen können. Diese Konzepte leiten Administratoren darin, wie sie die native Telemetrie von ClickHouse sammeln und in nachvollziehbare forensische Beweise umwandeln. Weiteres Grundlagenmaterial finden Sie unter Audit Rules, Audit Goals und im Audit Guide.

Obwohl ClickHouse leistungsstarke Systemprotokolle bereitstellt, konsolidiert es diese nicht von Haus aus in einer einheitlichen Auditschicht. Dieser Leitfaden erklärt, wie native Auditierung funktioniert und wie Plattformen wie DataSunrise zentrale Auditierung, angereicherte Aktivitätshistorien, dynamische Richtliniendurchsetzung und Compliance-Automatisierung bieten – Fähigkeiten, die mit Database Activity Monitoring, Data Activity History und Database Activity History übereinstimmen.

Bedeutung der Auditierung

Auditierung ist nicht nur ein Compliance-Häkchen – sie ist die Grundlage für operatives Vertrauen in einer verteilten Analyse-Engine wie ClickHouse. Ohne eine verlässliche Prüfspur können Organisationen nicht nachweisen, wer auf sensible Daten zugegriffen hat, wann Änderungen vorgenommen wurden oder ob unautorisierte Aktionen stattgefunden haben.

Ein starkes Audit-Design spiegelt ebenfalls Prinzipien wider, die im Security Guide, Data Security und Role-Based Access Controls beschrieben sind. Korrekte Verantwortlichkeit ist entscheidend für Compliance-Initiativen, die von GDPR Compliance, HIPAA Requirements und SOX/PCI DSS Rahmenwerke geregelt werden.

Native Auditierungsfunktionen von ClickHouse

Nachfolgend sind die wichtigsten ClickHouse-Systemlogs aufgeführt, welche die Grundlage jeder nativen Auditierungsstrategie bilden.

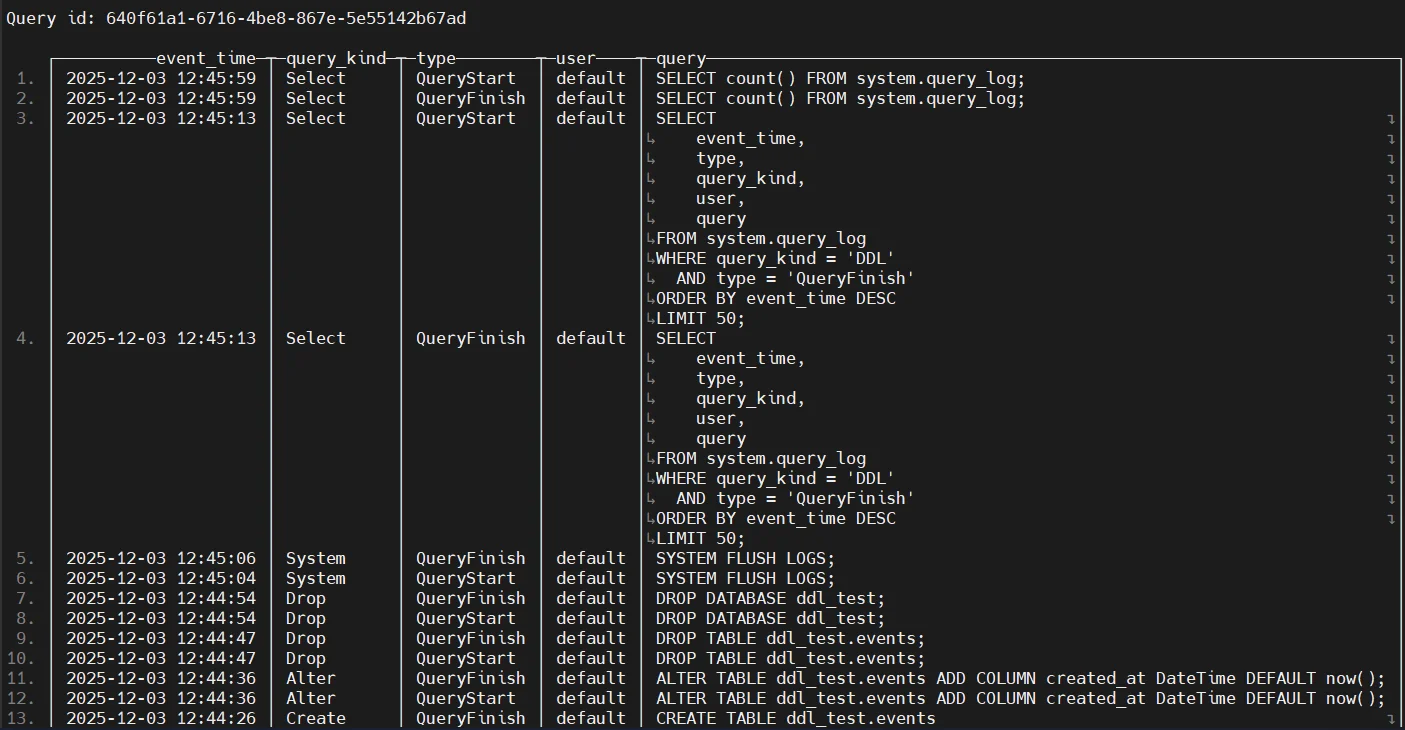

1. system.query_log — Abgeschlossene Abfrage-Metadaten

SELECT event_time, user, query, query_duration_ms

FROM system.query_log

ORDER BY event_time DESC

LIMIT 20;

Nützlich für Data Activity History und Berichtserstellung.

Zusätzliche Details

system.query_log ist die wichtigste Auditquelle, da sie die Absicht des Benutzers erfasst. Sie zeigt genau, welche SQL-Anweisung ausgeführt wurde, wie lange sie lief und welche Ressourcen sie verbrauchte.

Dies ermöglicht es Auditoren:

- zu prüfen, ob sensible Tabellen legitim abgerufen wurden

- lange, abnormale analytische Abfragen zu erkennen

- unautorisierte Schemaänderungen nachzuverfolgen

- Workload-Muster während Vorfällen zu verstehen

In Compliance-Szenarien bildet dieses Log das chronologische Kerndokument der Benutzeraktivität.

2. system.query_thread_log — Thread-Level Ausführungsdetails

SELECT event_time, thread_id, query, read_rows, read_bytes

FROM system.query_thread_log

ORDER BY event_time DESC

LIMIT 20;

Wird häufig zusammen mit verhaltensbasierter Analyse verwendet, wie in Behavior Analytics beschrieben.

Zusätzliche Details

Diese Tabelle gibt interne Ausführungsdetails preis, die im Hauptabfragelog nicht sichtbar sind. Sie erlaubt es Ihnen:

- CPU-Ebene Ausführungsabläufe zu analysieren

- verdächtige Parallelitätsmuster zu erkennen

- Threads zu identifizieren, die ungewöhnlich große Datenmengen lesen

- Ressourcenspitzen spezifischen Benutzeraktionen zuzuordnen

Da Bedrohungen oft eher durch abnormale Ressourcennutzung als durch den Abfragetext erkennbar sind, ist query_thread_log extrem wertvoll für fortgeschrittene Bedrohungserkennung.

3. system.part_log — Lifecycle von Partitionen, Merges & Mutationen

SELECT event_time, event_type, part_name, rows

FROM system.part_log

ORDER BY event_time DESC

LIMIT 20;

Wichtig für forensische Analysen von Mutationen und Zusammenführungen im Einklang mit Data-Inspired Security.

Zusätzliche Details

system.part_log erfasst physische Datenveränderungen, was entscheidend ist, da ClickHouse häufig Daten beim Mergen und bei Mutationen neu schreibt.

Dieses Log beantwortet Fragen wie:

- Wurde zum Zeitpunkt der vermuteten Manipulation eine Mutation ausgeführt?

- Hat ein Merge Daten unerwartet neu geschrieben oder gelöscht?

- Wurde eine DROP PART-Operation manuell oder automatisch ausgelöst?

In Untersuchungen wird dieses Log genutzt, um zu validieren, ob die gespeicherten Daten tatsächlich mit den Auditaufzeichnungen übereinstimmen.

4. system.text_log — Authentifizierungs- & Server-Ereignisse

SELECT event_time, message

FROM system.text_log

WHERE message ILIKE '%Authentication%'

ORDER BY event_time DESC;

Unterstützt Ursachenanalysen im Zusammenhang mit Sicherheitsregeln aus Database Firewall und Security Rules.

Zusätzliche Details

system.text_log enthält Nachrichten wie:

- fehlgeschlagene Authentifizierungsversuche

- falsche Passwörter

- Serverwarnungen

- Fehler bei Hintergrundprozessen

- Zugriffsverletzungen (Permission denied)

Dies macht das Log essenziell für:

- Erkennung von Brute-Force-Angriffen

- Identifikation falsch konfigurierte Anwendungen

- Verfolgung von Ausfällen in Hintergrunddatenpipelines

- Korrelation verdächtiger Zugriffsversuche mit ausgeführten Abfragen

Es ist oft der erste Ort, den Auditoren bei Untersuchungen von unautorisierten Zugriffen prüfen.

5. system.query_views_log — Trigger für materialisierte Sichten

SELECT event_time, view, query

FROM system.query_views_log

ORDER BY event_time DESC;

Nützlich für Herkunftsabläufe (Lineage Workflows) zusammen mit Data Discovery.

Zusätzliche Details

Materialisierte Sichten automatisieren häufig sensible ETL-Prozesse.

Dieses Log erlaubt Teams:

- nachzuvollziehen, wann nachgelagerte Datenumwandlungen erfolgt sind

- zu überprüfen, ob eine Sicht unerwartet ausgelöst wurde

- zu analysieren, ob sensible Daten in Analyseschichten gelangt sind

- Transformationen zu auditieren, die „hinter den Kulissen“ stattfinden

Für Compliance-Teams ist dies kritisch, da materialisierte Sichten stillschweigend PII/PHI replizieren können, was Übersichtspflicht erfordert.

Erweiterung der ClickHouse-Auditierung mit DataSunrise

DataSunrise verwandelt die rohe Telemetrie von ClickHouse in ein zusammenhängendes Audit-, Sicherheits- und Compliance-System – beschrieben in Data Audit, Learning Rules and Audit und dem Compliance Manager-Framework.

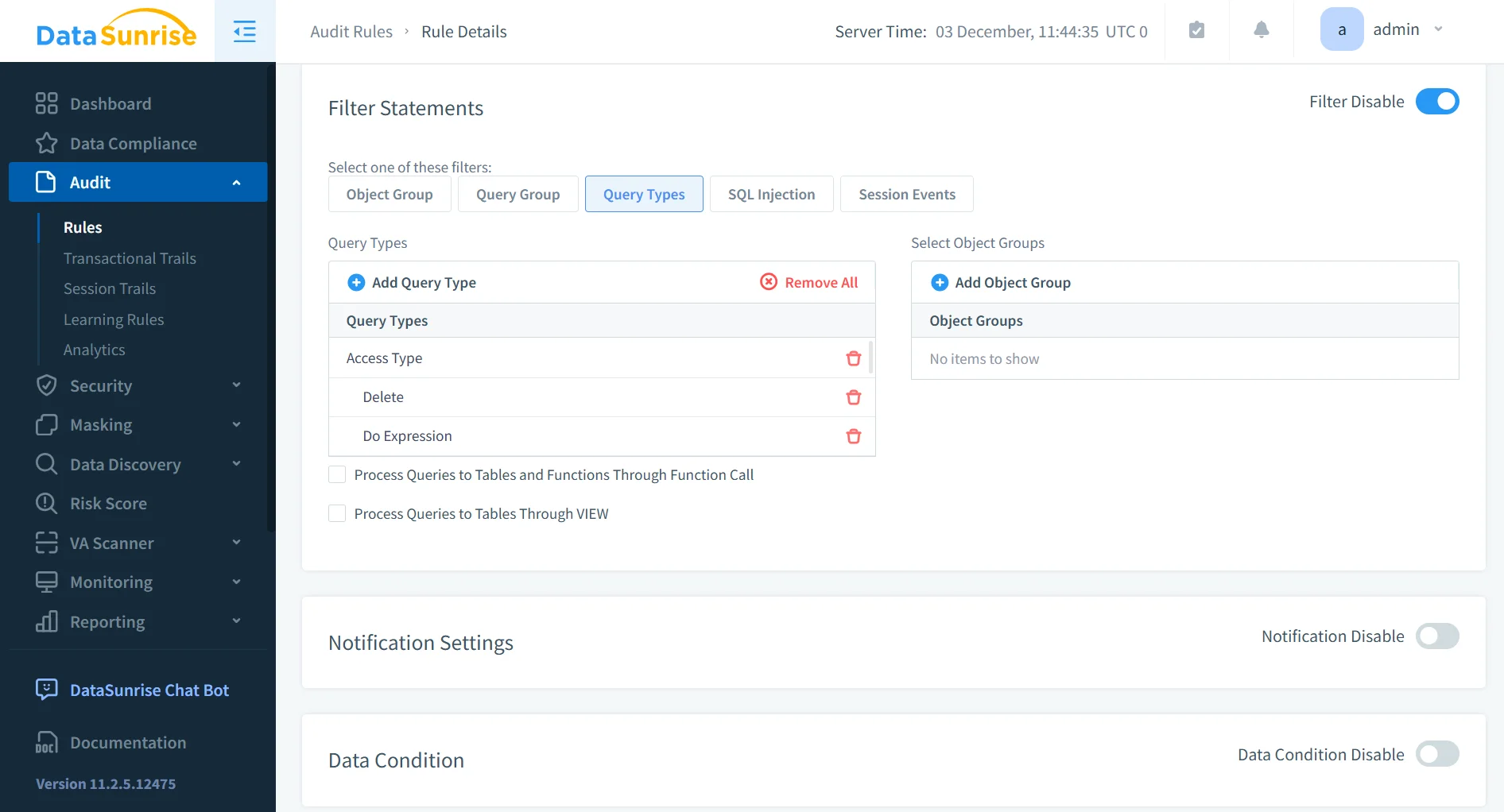

1. Zentrale Verwaltung von Audit-Regeln

DataSunrise ermöglicht präzise Zielsetzungen über:

- Tabellen, Schemata und Spalten

- Benutzerrollen und Systemkonten

- PII/PHI-Klassifizierungen im Zusammenhang mit persönlich identifizierbaren Informationen

- Trennung von DDL/DML

- regex-basierte oder verhaltensgesteuerte Trigger

Dieses System integriert sich mit Sicherheitsrichtlinien und Zugriffskontrollen, um eine konsistente Durchsetzung zu gewährleisten.

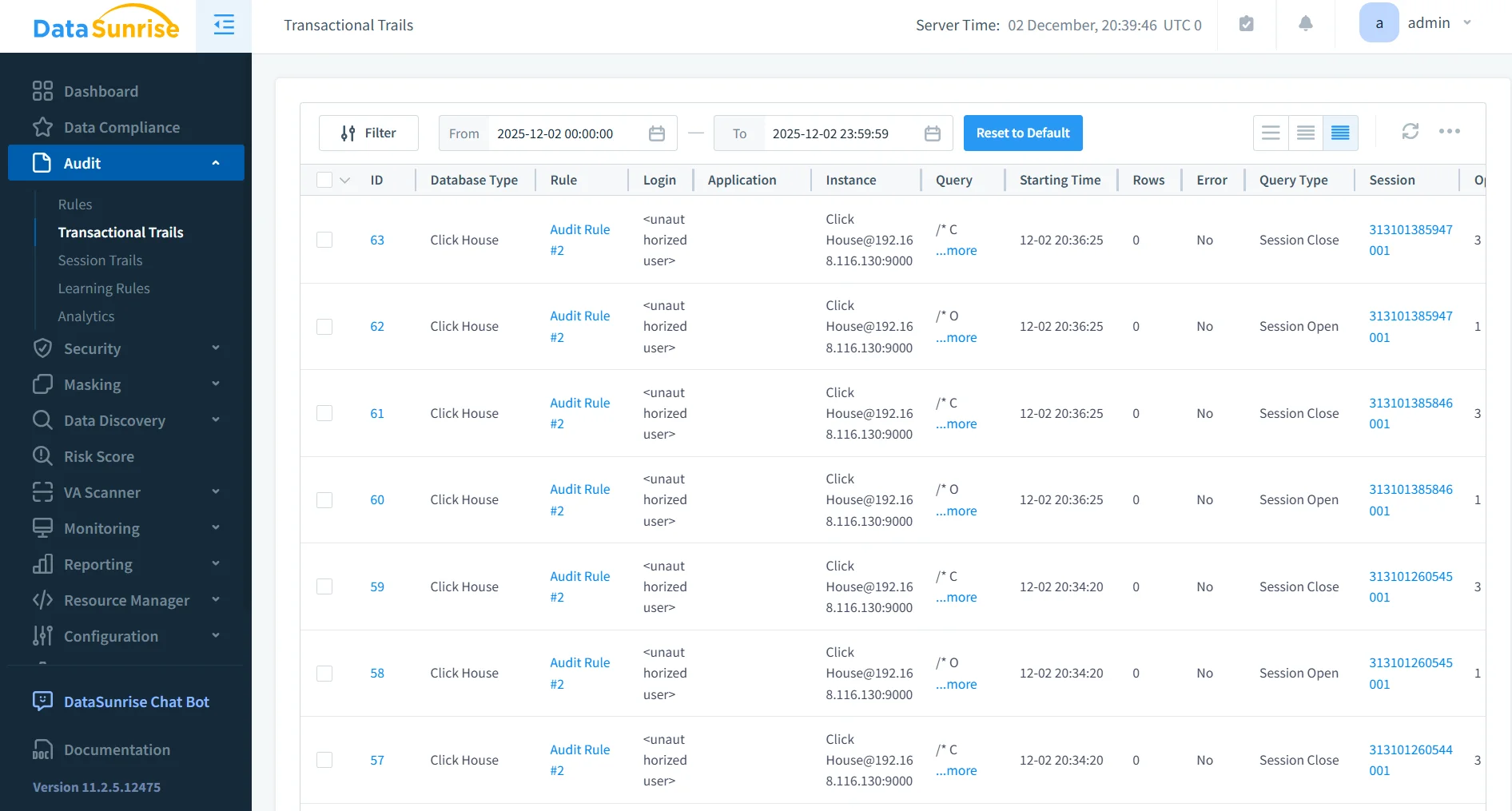

2. Vereinheitlichte clusterweite Prüfspur

Durch die Konsolidierung aller:

- Abfragen

- Rechteänderungen

- Authentifizierungsereignisse

- Zusammenführungen, Mutationen

- durch Sichten ausgelöste Prozesse

eliminiert DataSunrise Log-Fragmentierung. Dies spiegelt Best Practices wider, die in folgenden Bereichen beschrieben werden:

Es verbessert die forensische Bereitschaft erheblich und die clusterweite Beobachtbarkeit.

3. Angereicherte Verfolgung sensibler Daten

Durch Dynamisches Datenmasking, Statisches Datenmasking und In-Place Masking zeichnet DataSunrise auf:

- ob ein Benutzer maskierte oder unmaskierte Felder erhalten hat

- die Sensitivitätskategorie jedes abgerufenen Feldes

- den Expositionsgrad pro Sitzung

Dies stärkt die Compliance mit PCI DSS und HIPAA Technical Safeguards.

4. Bedrohungserkennung und Verhaltensanalyse

DataSunrise erweitert die Auditierung durch:

- Erkennung von SQL-Injektionen, wie in SQL Injection Protection beschrieben

- Verhaltensanomalieerkennung dank User Behavior Analysis

- Erkennung von Missbrauch von Berechtigungen

- Korrelation von Bedrohungssignalen über mehrere Datenbanken hinweg

Dies transformiert ClickHouse von rein passivem Logging zu aktiver Sicherheitsdurchsetzung, entsprechend Threat Detection.

5. Automatisierte Compliance-Berichterstattung

Mithilfe des Compliance Managers werden Berichte für GDPR, HIPAA, PCI DSS und SOX erstellt. Diese Pakete umfassen:

- vollständige Zugriffshistorie

- Datenexpositions-Analyse

- Zusammenfassungen der Durchsetzung von Sicherheitsregeln

- risikobewertete Ereignisbewertungen

Diese Automatisierung reflektiert umfassendere Compliance-Strategien, die unter Data Compliance Regulations definiert sind.

Geschäftliche Vorteile

| Vorteil | Beschreibung |

|---|---|

| Verbesserte Cluster-Transparenz | DataSunrise vereinheitlicht die ClickHouse-Telemetrie zu einer vollständigen, clusterübergreifenden Prüfspur. |

| Echtzeit-Sicherheitsdurchsetzung | Bedrohungen werden erkannt und abgewehrt, bevor eine Exposition stattfindet. |

| Reduzierter Entwicklungsaufwand | Eliminiert manuelles Log-Parsen und Skripte zur Korrelation. |

| Zuverlässige, unveränderliche Audit-Beweise | Erstellt auditfähige Aufzeichnungen, die von Auditoren und Compliance-Teams akzeptiert werden. |

Diese Vorteile stehen im Einklang mit den operativen Schutzmaßnahmen, die in Continuous Data Protection, Data Management und Data Value beschrieben werden.

Fazit

Die nativen Logs von ClickHouse liefern detaillierte Telemetrie, es fehlt jedoch die Korrelation, Struktur und Compliance-Kontext, die für Audits auf Unternehmensniveau erforderlich sind. DataSunrise schließt diese Lücken mit zentraler Regelverwaltung, angereicherten Audit-Beweisen, Echtzeit-Erkennung, Maskierungsdurchsetzung und regulatorischer Berichterstattung. Mit DataSunrise können Organisationen leistungsstarke Analysen aufrechterhalten und gleichzeitig vollständige, vertrauenswürdige und regelkonforme Prüfspuren gewährleisten.