Comment Auditer Amazon OpenSearch

Comment auditer Amazon OpenSearch devient une question cruciale dès que Amazon OpenSearch est utilisé au-delà des simples charges de travail de recherche. Dans de nombreux environnements de production, Amazon OpenSearch stocke des journaux de sécurité, de la télémétrie opérationnelle, des événements applicatifs et des données liées aux utilisateurs. Par conséquent, les organisations doivent suivre qui a accédé au système, quelles actions ont été effectuées, et si ces actions respectaient les politiques internes de sécurité.

L’audit d’Amazon OpenSearch ne concerne pas uniquement la visibilité. Il s’agit également de responsabilité, de préparation à l’investigation et de conformité réglementaire. Sans un processus d’audit structuré, les équipes de sécurité peinent à reconstruire les incidents, tandis que les équipes conformité manquent de preuves défendables lors des contrôles.

Cet article explique comment auditer efficacement Amazon OpenSearch, décrit les limites de la journalisation native, et montre comment DataSunrise fournit des contrôles d’audit centralisés pour les environnements OpenSearch grâce aux pratiques de audit de données.

Que signifie l’audit dans Amazon OpenSearch

L’audit dans Amazon OpenSearch fait référence à l’enregistrement et à la revue des activités au niveau de la base de données plutôt qu’aux métriques de performance système. Plus précisément, l’audit se concentre sur la façon dont les utilisateurs et les applications interagissent avec les index, les documents et les API administratives.

Un processus d’audit efficace capture :

- L’authentification des utilisateurs et les tentatives d’accès

- La création, la suppression et les modifications de configuration des index

- L’indexation, la mise à jour et la suppression de documents

- Les appels API REST administratifs et liés à la sécurité

Ces enregistrements soutiennent la sécurité des bases de données et la sécurité des données en rendant l’activité transparente et vérifiable. De plus, les journaux d’audit établissent la responsabilité en reliant les actions aux utilisateurs, rôles ou comptes de service spécifiques.

Du point de vue de la gouvernance, les données d’audit permettent aussi aux organisations de démontrer que les contrôles d’accès et les procédures opérationnelles sont appliqués de manière cohérente dans tous les environnements.

Limites de la journalisation native d’Amazon OpenSearch

Amazon OpenSearch inclut des plugins de journalisation et de sécurité intégrés qui capturent les métadonnées des requêtes. Bien que ces journaux aident au dépannage et au diagnostic, ils ne fournissent pas une piste d’audit complète.

Les limites natives incluent :

- Requêtes REST enregistrées comme événements isolés

- Absence de corrélation de sessions ou de transactions

- Rétention liée à la configuration du cluster

- Reconstruction manuelle des preuves d’audit

En raison de ces contraintes, les journaux natifs satisfont rarement les exigences d’audit définies par les réglementations sur la conformité des données. Lorsque les auditeurs demandent une séquence claire d’événements ou la preuve d’une responsabilité d’accès, les équipes doivent souvent corréler manuellement plusieurs sources de journaux.

Journalisation native vs Approche d’audit centralisée

| Capacité d’audit | Journalisation native OpenSearch | Audit centralisé avec DataSunrise |

|---|---|---|

| Visibilité des accès utilisateurs | Métadonnées basiques des requêtes | Attribution complète des utilisateurs et des sources |

| Corrélation des requêtes | Non disponible | Pistes transactionnelles et basées sur les sessions |

| Rétention des données d’audit | Dépend du cluster | Stockage centralisé et piloté par des politiques |

| Préparation des preuves d’audit | Reconstruction manuelle | Enregistrements consultables et prêts pour l’audit |

| Résistance à la falsification | Limitée | Stockage d’audit protégé et externe |

Comment DataSunrise audite Amazon OpenSearch

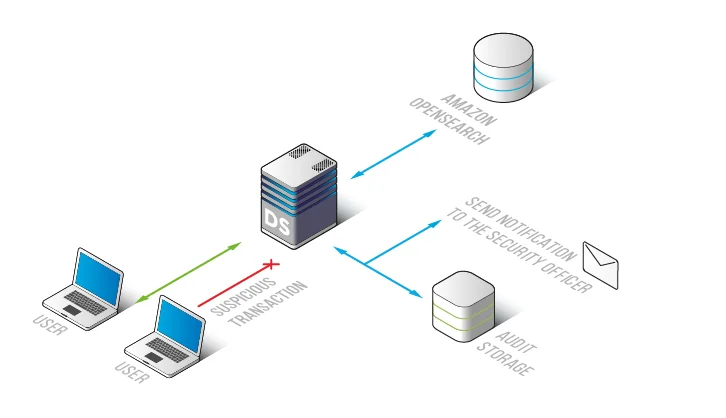

DataSunrise audite Amazon OpenSearch en agissant comme une couche externe de sécurité et de surveillance. Plutôt que de s’appuyer sur les internes d’OpenSearch, DataSunrise observe le trafic de la base de données et enregistre les événements d’audit dans un dépôt centralisé supporté par la surveillance de l’activité de base de données.

Cette conception garantit que les journaux d’audit restent indépendants du cluster OpenSearch. Par conséquent, les utilisateurs de la base de données ne peuvent pas modifier ou supprimer les données d’audit, ce qui préserve la valeur probante lors des investigations et des contrôles de conformité soutenus par Compliance Manager.

En séparant le stockage d’audit de la base de données elle-même, les organisations réduisent aussi le risque de falsification des journaux ou de perte accidentelle de données lors des opérations de maintenance.

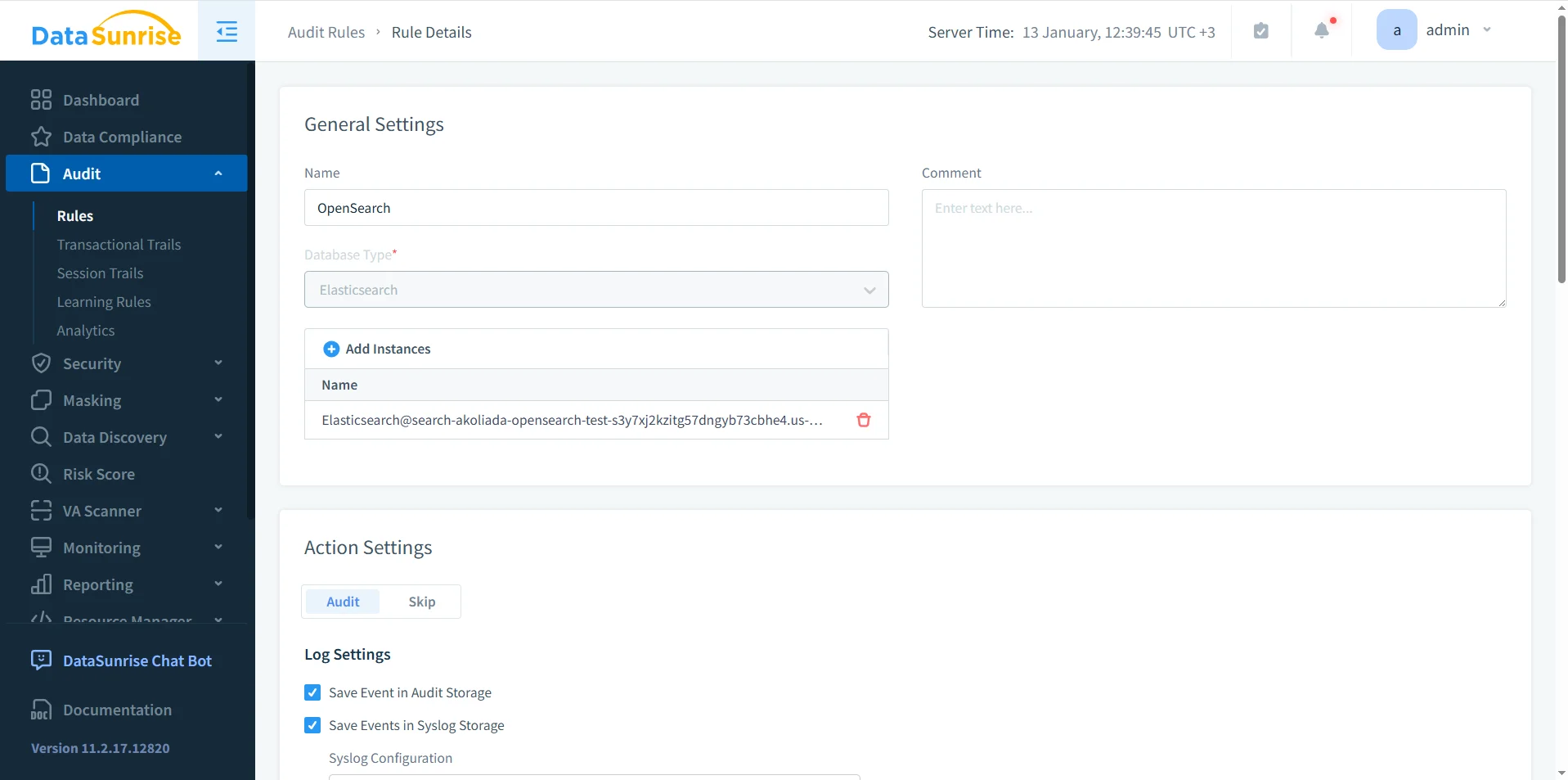

Configuration des règles d’audit

La première étape pour auditer Amazon OpenSearch avec DataSunrise consiste à définir des règles d’audit. Ces règles précisent quelles instances OpenSearch sont surveillées, quelles opérations sont enregistrées, et où les enregistrements d’audit sont stockés à l’aide de journaux d’audit centralisés.

Grâce aux règles d’audit, les équipes peuvent se concentrer sur les actions à haut risque telles que la modification des données, la gestion des index et l’accès administratif. Cette approche sélective réduit le bruit d’audit tout en préservant la valeur médico-légale.

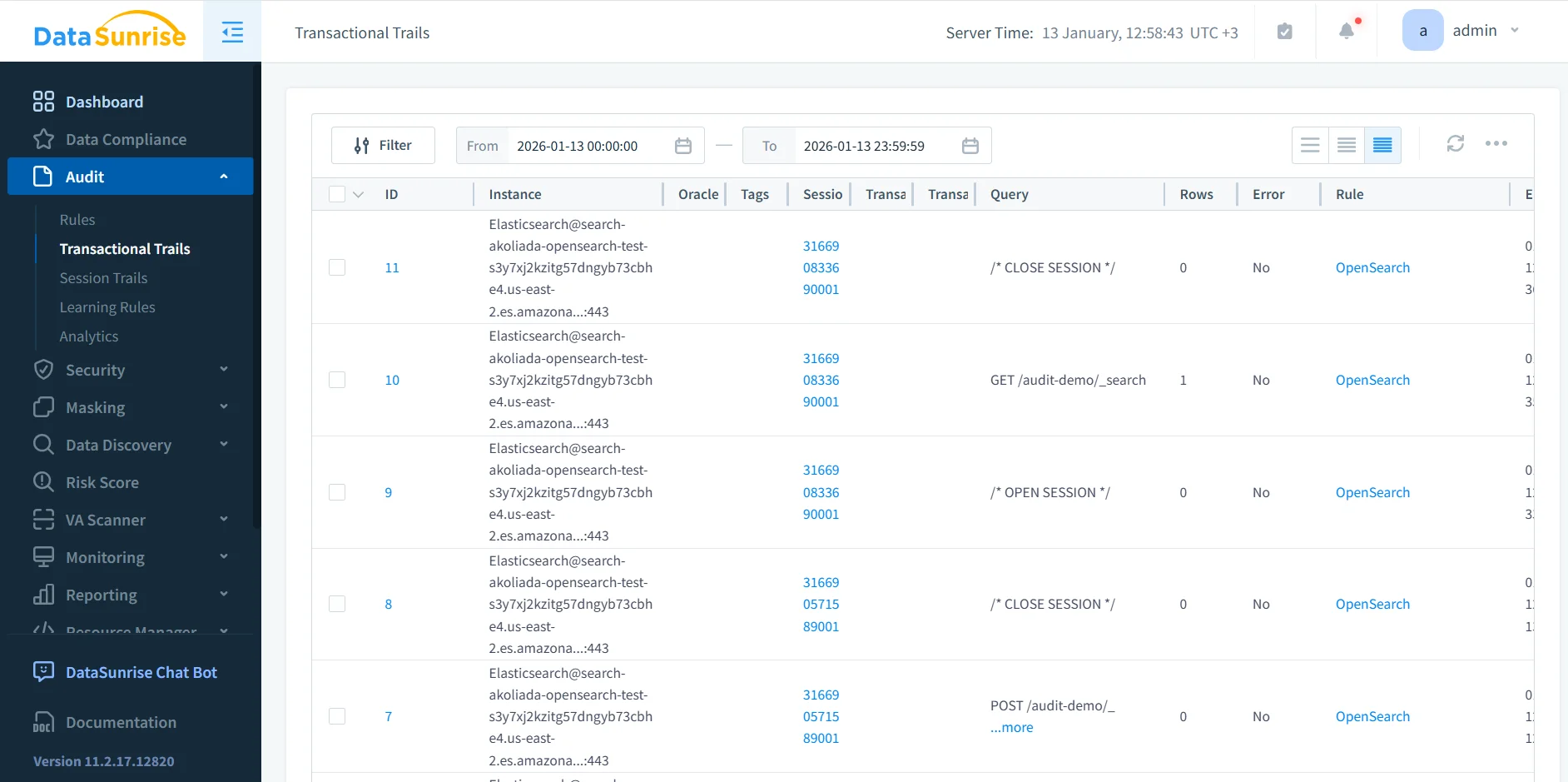

Pistes transactionnelles et contexte de session

OpenSearch traite chaque requête REST indépendamment. En conséquence, les journaux natifs fragmentent l’activité utilisateur en événements déconnectés.

DataSunrise corrèle les requêtes liées dans des pistes d’audit transactionnelles. Ces pistes regroupent les opérations en une séquence logique unique qui reflète le comportement réel de l’utilisateur ou de l’application, soutenant ainsi l’historique d’activité des bases de données.

Les pistes transactionnelles simplifient considérablement les investigations en présentant une chronologie claire de l’activité. Au lieu d’examiner des dizaines d’entrées de journal isolées, les auditeurs peuvent analyser un seul enregistrement au niveau de la session.

Architecture centralisée d’audit

DataSunrise capture le trafic OpenSearch en utilisant des techniques d’inspection de trafic et de proxy inverse.

Le stockage centralisé s’intègre avec un stockage optimisé pour l’audit et supporte la rétention à long terme. Cette conception est particulièrement importante pour les organisations qui doivent conserver les preuves d’audit pendant des mois voire des années.

Avantages opérationnels et de conformité

L’audit d’Amazon OpenSearch apporte de la valeur au-delà des investigations. Les données d’audit aident les organisations à valider les modèles d’accès, à revoir le comportement des automatisations et à analyser les changements administratifs.

Au fil du temps, les pistes d’audit révèlent des schémas à risque tels qu’une utilisation excessive des privilèges, des tentatives d’accès échouées répétées ou des changements de configuration inattendus. Ces insights soutiennent l’amélioration continue des contrôles de sécurité grâce à l’analyse du comportement des utilisateurs.

Cas d’usage en sécurité et conformité

Les organisations auditent généralement Amazon OpenSearch pour :

- La réponse aux incidents et les enquêtes médico-légales

- La responsabilité des accès appliquée via RBAC

- Les preuves d’audit pour GDPR, HIPAA, PCI DSS et SOX

- Les journaux d’audit centralisés et les rapports

Conclusion

Alors, comment auditer Amazon OpenSearch ? La réponse réside dans la combinaison de règles d’audit structurées, de pistes transactionnelles et de stockage centralisé.

Alors que la journalisation native d’OpenSearch offre une visibilité basique, elle ne fournit pas une solution d’audit complète. En mettant en œuvre DataSunrise, les organisations obtiennent un moyen centralisé et résistant à la falsification pour auditer Amazon OpenSearch, facilitant ainsi les investigations, les audits et la gouvernance à long terme.