Audit des Données pour AlloyDB for PostgreSQL

AlloyDB for PostgreSQL offre aux équipes d’ingénierie la puissance transactionnelle de PostgreSQL combinée à l’élasticité de Google Cloud. Pourtant, plus vous migrez de charges de travail critiques, plus les régulateurs et architectes de la sécurité posent une question simple : Comment prouver que chaque accès aux données est légitime ? L’Audit des Données pour AlloyDB for PostgreSQL est la réponse. Il fournit des preuves continues pour la conformité, bloque les abus internes en temps réel, et transforme les journaux bruts en informations stratégiques accessibles au niveau exécutif.

Pourquoi les Charges de Travail Modernes Nécessitent une Audit Continue

La rotation traditionnelle des journaux effectuée la nuit est trop lente pour les applications actuelles basées sur les événements. Les micro-services, les carnets de data science et les partenaires externes génèrent des milliers de requêtes SQL par seconde. Sans un pipeline d’audit toujours activé, vous risquez des fuites de données silencieuses, des règles de moindre privilège non appliquées, et des analyses médico-légales coûteuses après incident. AlloyDB est livré avec la même extension pg_audit bien connue des administrateurs PostgreSQL, et la plateforme transmet chaque entrée à Cloud Logging, où elle peut être filtrée, redirigée et stockée indéfiniment. Selon le guide Cloud Audit Logs de Google, chaque événement AlloyDB est conservé au moins 400 jours, garantissant une chaîne de garde.

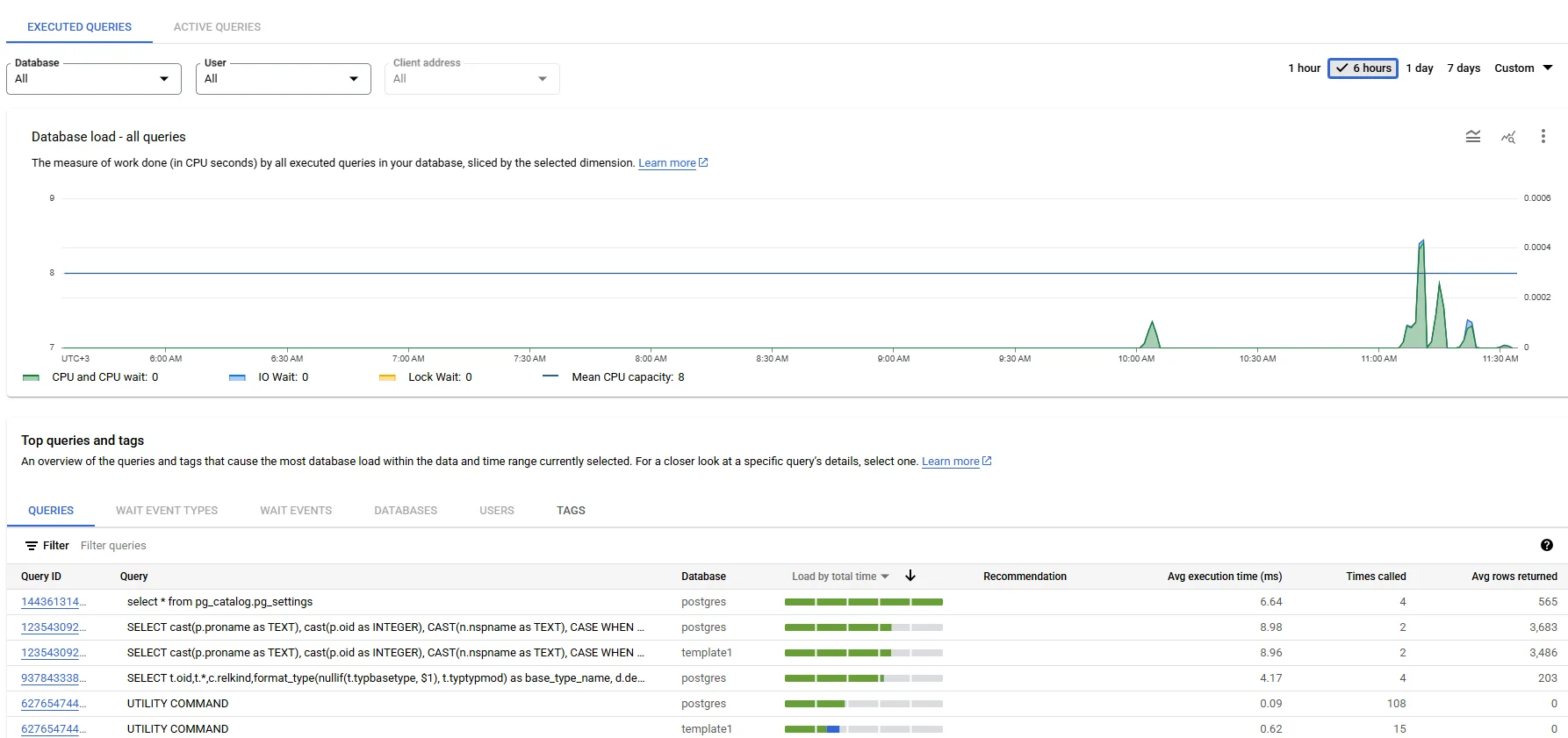

Des Journaux à la Télémétrie en Direct : Flux d’Audit en Temps Réel

Les événements d’audit AlloyDB peuvent être exportés vers Pub/Sub grâce à une simple règle de transfert, transformant des fichiers statiques en télémétrie en direct que des plateformes analytiques comme Google Dataflow ou Apache Flink peuvent enrichir à la volée. Quand chaque seconde compte, un DELETE sans clause WHERE est signalé et annulé avant validation.

Pour une visibilité plus approfondie au niveau couche‑7, DataSunrise propose une Surveillance de l’Activité des Bases de Données qui agit comme un proxy inverse. Il intercepte chaque requête, l’analyse à l’aune de profils adaptatifs et, si nécessaire, bloque l’exécution tout en envoyant immédiatement une alerte Slack ou Teams via les Notifications en Temps Réel. Le résultat est une réponse en moins d’une seconde aux menaces internes ou aux identifiants compromis.

Masquage Dynamique des Données : Protéger Avant de Journaliser

L’audit réduit encore plus les risques lorsque les attaquants ne peuvent pas voir les valeurs sensibles dès le départ. Le moteur de Masquage Dynamique des Données de DataSunrise réécrit les résultats à la volée, ne dévoilant que les quatre derniers chiffres d’une carte de crédit ou en hachant les adresses e-mail personnelles. Contrairement au masquage classique basé sur les vues PostgreSQL, aucune modification du schéma n’est nécessaire et les développeurs conservent une compatibilité SQL complète. Le masquage répond également aux clauses de « minimisation des données » présentes dans le RGPD et le PCI DSS.

Découverte et Classification Automatisées des Données

Avant de pouvoir masquer ou auditer, vous devez savoir où se trouvent les informations sensibles. Les métadonnées d’AlloyDB seules sont insuffisantes lorsque les colonnes JSON client cachent des données personnelles imbriquées. La Découverte de Données DataSunrise analyse les tables, vues, et même les champs semi-structurés, appliquant le machine learning pour détecter les PAN, NIN, PHI et autres attributs réglementés. Chaque découverte devient une étiquette utilisée par les politiques en aval, assurant que chaque nouvelle colonne bénéficie des mêmes protections que les tables principales.

Analytique de Sécurité et Détection Comportementale

Le volume et la vélocité transforment l’audit en un problème Big Data. DataSunrise enrichit les événements bruts par l’Analyse Comportementale. Un profil est construit pour chaque compte—heures habituelles, tables, types de commande. Les écarts déclenchent des contre-mesures définies par politique dans le constructeur graphique de Règles d’Audit. Les équipes de sécurité ne courent plus après les faux positifs; elles se concentrent sur les anomalies majeures comme un compte de paie inactif exportant soudainement des millions de lignes à 3h du matin.

Respect Strict des Règles de Conformité

Les gestionnaires de conformité ont besoin de rapports reproductibles, pas de gigaoctets de CSV. Le Compliance Manager de DataSunrise recoupe automatiquement les pistes d’audit AlloyDB avec les matrices de contrôle pour le RGPD, le PCI DSS et le HIPAA, générant des PDFs prêts pour les auditeurs. Pour le stockage long terme, les audits froids peuvent être déchargés vers Cloud Storage ou archivés via le cadre Audit Storage de DataSunrise afin de maîtriser les coûts.

Configuration de l’Audit Natif dans AlloyDB

Voici une configuration minimale mais prête pour la production qui capture à la fois les DDL et les instructions modifiant les données. Appliquez-la une fois par instance :

-- Activer la journalisation détaillée des paramètres

ALTER SYSTEM SET log_parameter_max_length = 2048;

-- Activer l’extension pg_audit

CREATE EXTENSION IF NOT EXISTS pg_audit;

-- Enregistrer les DDL ainsi que INSERT/UPDATE/DELETE

ALTER SYSTEM SET pgaudit.log = 'ddl, write';

SELECT pg_reload_conf();

Un sink Cloud Logging tel que :

gcloud logging sinks create alloydb-audit \

pubsub.googleapis.com/projects/<PROJET>/topics/alloydb-audit \

--log-filter='resource.type=cloudsql_database AND logName:"cloudaudit.googleapis.com%2Fdata_access"'

redirige chaque événement vers un sujet Pub/Sub auquel des jobs SIEM ou Flink peuvent s’abonner.

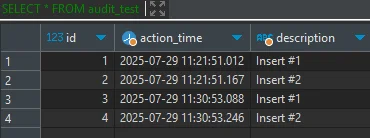

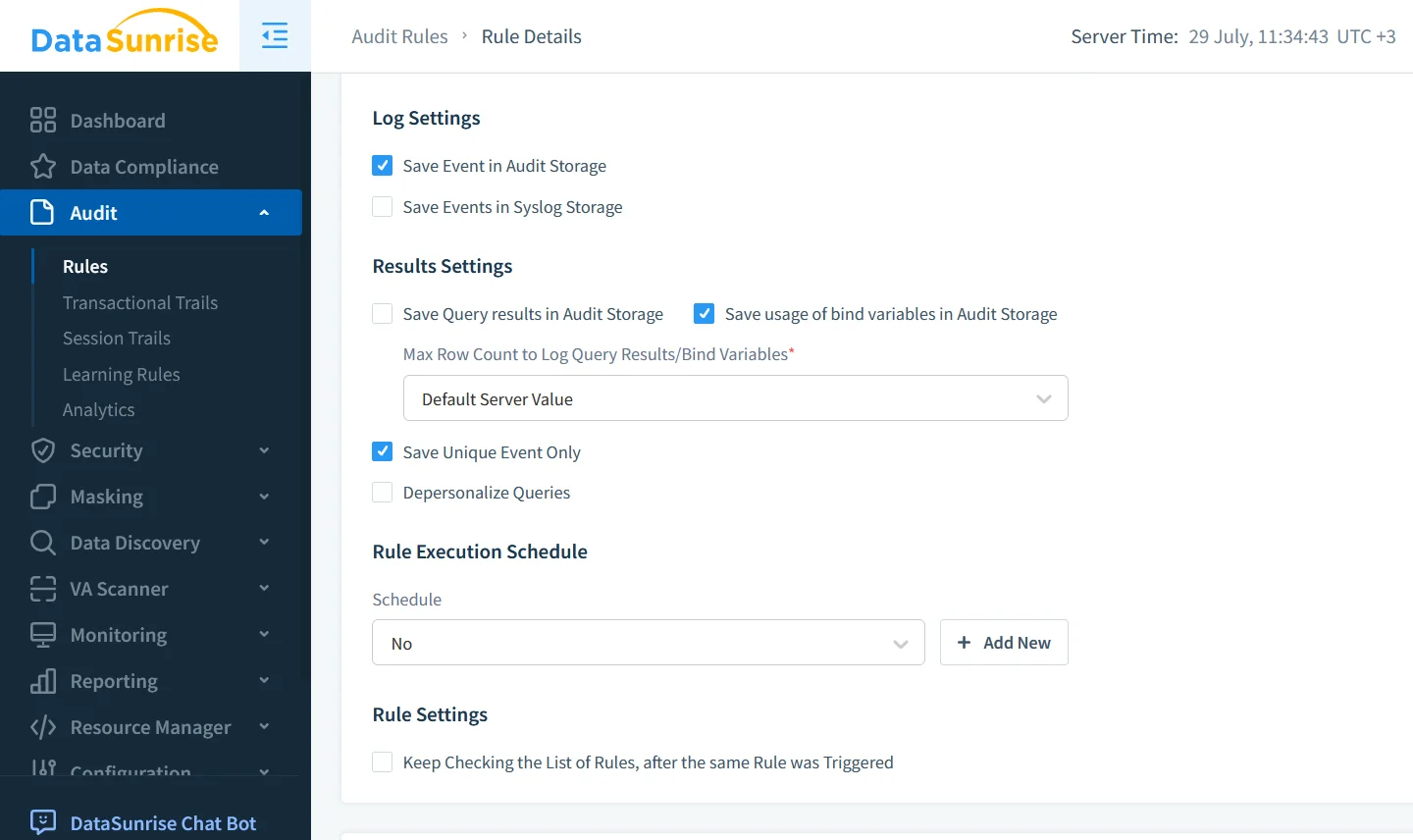

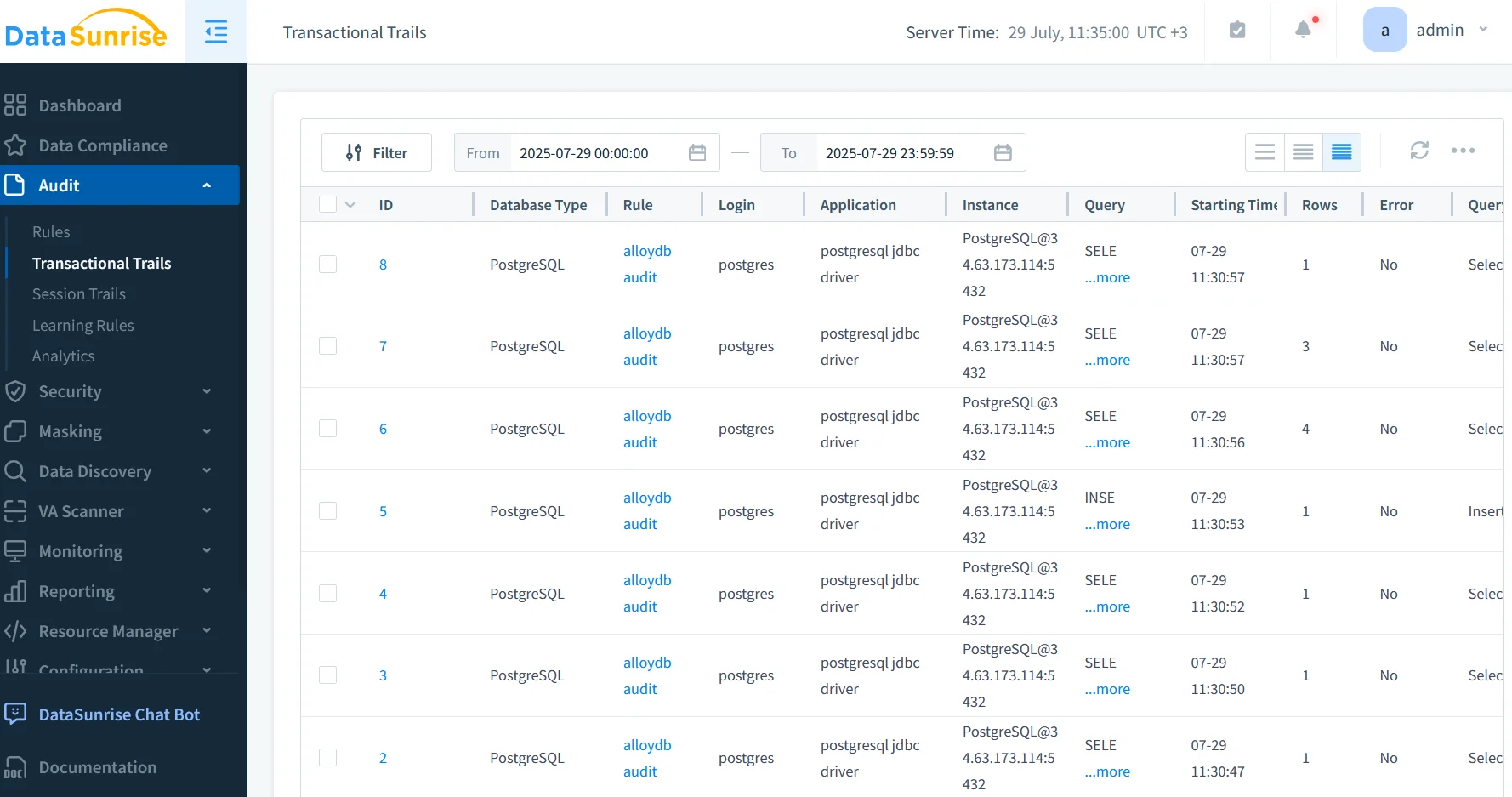

Audit Approfondi avec DataSunrise

L’audit natif est puissant mais limité : il ne peut pas corréler entre sessions ni inspecter le contenu des paquets. Déployez DataSunrise comme un proxy transparent et bénéficiez de :

- Un Stockage d’Audit centralisé avec compression et règles de rétention.

- Un blocage contextuel piloté par des flux de Menaces de Sécurité.

- Une obscurcissement finement granulaire pour les utilisateurs analytiques occasionnels.

- Des rapports HTML et PDF à la demande via la Génération de Rapports.

L’implémentation est simple : lancez le conteneur DataSunrise dans le même VPC, enregistrez AlloyDB comme backend, et pointez les chaînes de connexion des applications vers le point de terminaison du proxy. Aucun changement de code, mais un firewall d’audit complet apparaît du jour au lendemain.

Audit Intelligent Propulsé par GenAI

Les lignes d’audit brutes nécessitent toujours une interprétation experte. En associant l’Audit des Données pour AlloyDB for PostgreSQL aux modèles de langage modernes, vous transformez les journaux en résumés clairs en français et analyses de la cause racine.

La requête ci-dessous sélectionne les commandes d’écriture potentiellement dangereuses de la dernière heure et les prépare au format JSON pour Vertex AI Gemini 1.5 :

WITH flagged AS (

SELECT event_time,

user_name,

command_tag,

statement

FROM audit_events

WHERE event_time > NOW() - INTERVAL '1 hour'

AND command_tag IN ('DELETE','UPDATE')

)

SELECT json_build_object('events', json_agg(flagged)) AS payload

FROM flagged;

Une fonction Cloud Python envoie ensuite payload avec la consigne « Résumez et classez ces événements selon leur risque » au point de terminaison du modèle dans Vertex AI Generative AI. La réponse—narration concise, actions recommandées, score de priorité—est renvoyée à la messagerie sécurisée via webhook. Comme le LLM s’exécute dans un conteneur Vertex AI protégé par un bouclier de confidentialité et que DataSunrise peut supprimer les identifiants personnels via sa passerelle Outils LLM et ML, aucune information confidentielle ne quitte jamais la zone de confiance.

Conclusion

Autrefois, l’audit était un ajout secondaire aux bases de données. Aujourd’hui, c’est un service toujours activé, amplifié par l’intelligence, qui combine la télémétrie native AlloyDB, les contrôles au niveau proxy de DataSunrise, et la puissance de synthèse de la GenAI. En adoptant tôt l’Audit des Données pour AlloyDB for PostgreSQL, les organisations satisfont les régulateurs, autonomisent les développeurs et réagissent aux menaces en temps réel—sans se noyer dans les journaux ni sacrifier la performance.