Comment gérer la conformité des données pour ScyllaDB

Les organisations utilisant ScyllaDB sont soumises aux mêmes obligations réglementaires que celles exploitant des systèmes relationnels traditionnels. Le respect du RGPD, de la HIPAA et de la PCI DSS nécessite une visibilité renforcée sur l’accès aux données, un contrôle approprié des informations sensibles et des rapports cohérents.

Bien que ScyllaDB offre des outils natifs de journalisation et de surveillance opérationnelle, ceux-ci peuvent être limités lorsqu’ils sont appliqués aux audits de conformité. Par exemple, les journaux locaux aux nœuds compliquent la reconstitution complète de l’historique des activités sur des clusters distribués. Pour combler ces lacunes, les organisations adoptent des plateformes telles que DataSunrise qui unifient la surveillance, automatisent les politiques de conformité et simplifient la génération de rapports.

Cet article explique les fonctionnalités de base de conformité de ScyllaDB et montre comment DataSunrise les étend pour offrir une solution complète de gestion de conformité.

Qu’est-ce que la conformité des données ?

La conformité des données est la pratique visant à garantir que la manière dont une organisation collecte, stocke, traite et partage les informations respecte les normes réglementaires et internes. Elle implique à la fois des mesures techniques et des processus de gouvernance alignant la gestion des données avec des lois telles que le RGPD, la HIPAA et le SOX.

Les éléments clés de la conformité des données incluent :

- Transparence – Les utilisateurs et les régulateurs doivent savoir comment les données personnelles sont collectées et utilisées.

- Sécurité – Les bases de données doivent appliquer des contrôles de sécurité des données, le chiffrement et des restrictions d’accès.

- Audibilité – Les activités doivent être enregistrées avec des traces d’audit fiables pour assurer la responsabilité.

- Application des politiques – Les organisations doivent appliquer les règles de façon cohérente, comme le contrôle d’accès basé sur les rôles (RBAC).

Gérer la conformité des données pour ScyllaDB signifie donc combiner sa performance distribuée avec des outils garantissant responsabilité, visibilité et respect de la réglementation.

Fonctionnalités natives de conformité de ScyllaDB

ScyllaDB comprend plusieurs outils qui peuvent aider dans les efforts de conformité, bien qu’ils soient principalement conçus pour la surveillance opérationnelle plutôt que pour les rapports réglementaires.

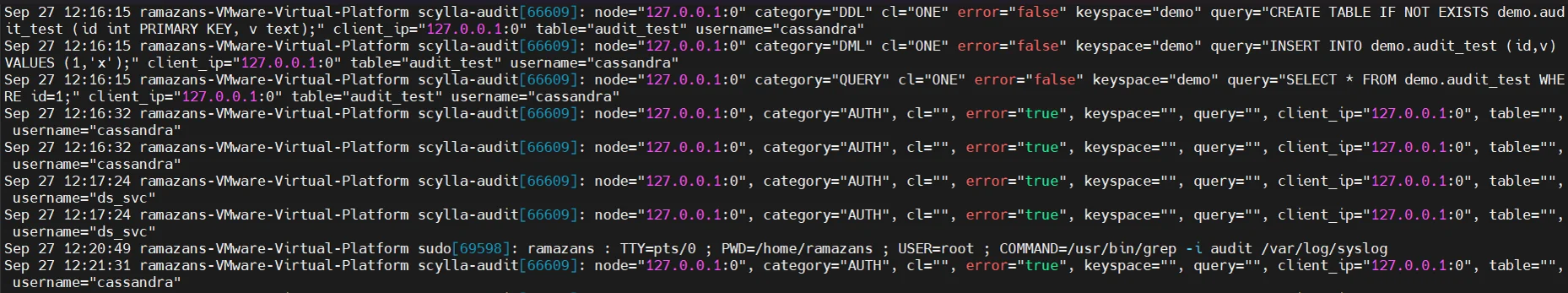

Journalisation d’audit

La journalisation d’audit de ScyllaDB permet aux organisations d’enregistrer les activités de la base de données telles que les connexions, les modifications de données et les mises à jour du schéma. Cette fonctionnalité joue un rôle central pour assurer la responsabilité et la visibilité dans un contexte de conformité.

Grâce à la journalisation d’audit, les administrateurs peuvent conserver un historique des opérations indiquant qui a accédé à quelles données, quelles requêtes ont été exécutées et quand les actions ont eu lieu. Ces informations peuvent servir à identifier les activités non autorisées ou à confirmer le respect des politiques internes d’accès.

Contrôle d’accès basé sur les rôles (RBAC)

Le RBAC est un mécanisme fondamental qui aide à appliquer le principe du moindre privilège. Dans ScyllaDB, les administrateurs peuvent créer des rôles avec des permissions granulaires pour restreindre l’accès aux objets sensibles.

Exemple :

-- Création d’un rôle pour les auditeurs de conformité

CREATE ROLE compliance_auditor WITH LOGIN = TRUE AND PASSWORD = 'securePass123';

-- Attribution d’un accès en lecture seule à une table sensible

GRANT SELECT ON keyspace1.sensitive_table TO compliance_auditor;

-- Révocation de l’accès en écriture si accordé précédemment

REVOKE MODIFY ON keyspace1.sensitive_table FROM compliance_auditor;

Cela garantit que seuls les utilisateurs autorisés peuvent consulter des données sensibles en matière de conformité, et personne en dehors de leur périmètre ne peut modifier des enregistrements critiques.

Options de chiffrement

Pour sécuriser les données en transit, ScyllaDB prend en charge le chiffrement TLS pour les communications client-nœud et nœud-nœud. Activer TLS est une exigence importante pour la protection des données.

Dans le fichier scylla.yaml, les paramètres de chiffrement sont configurés comme suit :

client_encryption_options:

enabled: true

optional: false

keystore: conf/.keystore

keystore_password: myPassword

server_encryption_options:

internode_encryption: all

keystore: conf/.keystore

keystore_password: myPassword

truststore: conf/.truststore

truststore_password: myPassword

Cette configuration impose des connexions chiffrées entre tous les nœuds et entre les clients et la base de données. Une gestion correcte des certificats garantit que les données ne peuvent pas être interceptées ou altérées pendant la transmission.

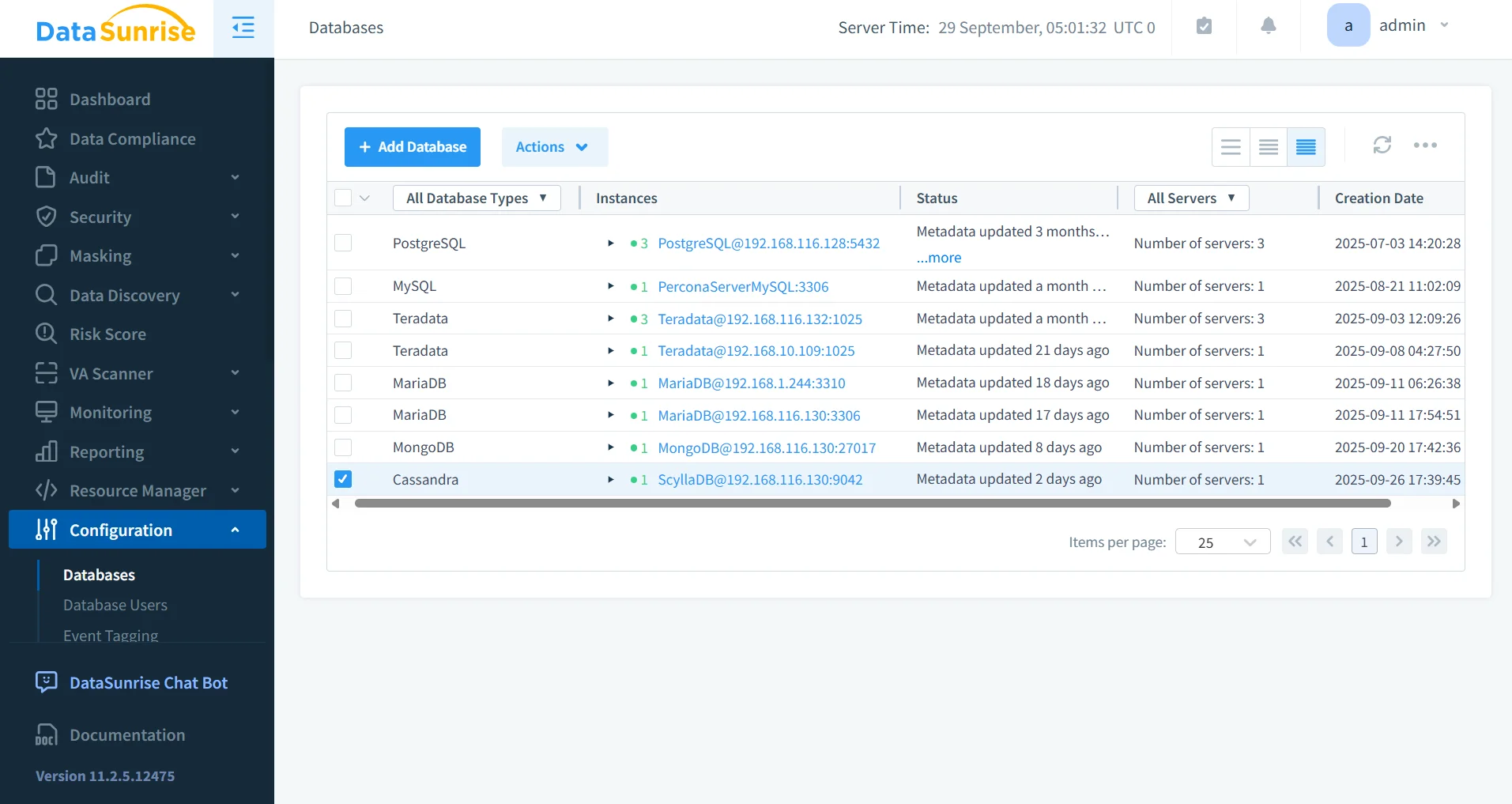

Gérer la conformité de ScyllaDB avec DataSunrise

DataSunrise étend ScyllaDB avec une architecture axée sur la conformité, offrant découverte automatisée, audit, masquage et reporting. Contrairement à la journalisation native, DataSunrise consolide la gestion de la conformité à travers les clusters et s’intègre aisément aux plateformes SIEM et de sécurité externes.

Découverte des données sensibles

DataSunrise analyse automatiquement les schémas ScyllaDB pour identifier les champs sensibles comme les informations personnelles identifiables (PII), les données PHI et PCI. Il utilise la reconnaissance de motifs, le traitement du langage naturel (NLP) et la détection contextuelle pour localiser les informations personnelles ou financières dans les formats structurés et semi-structurés.

- Détecte les numéros de carte bancaire, identifiants médicaux et numéros de sécurité sociale.

- Fonctionne avec JSON et d’autres types de données flexibles.

- Génère des rapports détaillés pour couvrir la conformité.

Les tâches de découverte peuvent être programmées pour s’exécuter automatiquement, assurant un balayage et une catégorisation continus des nouveaux ensembles de données. Les résultats sont intégrés directement dans les flux de travail de masquage et d’audit, permettant une correction rapide des lacunes de conformité.

Plus d’informations sur cette fonctionnalité : Découverte des données.

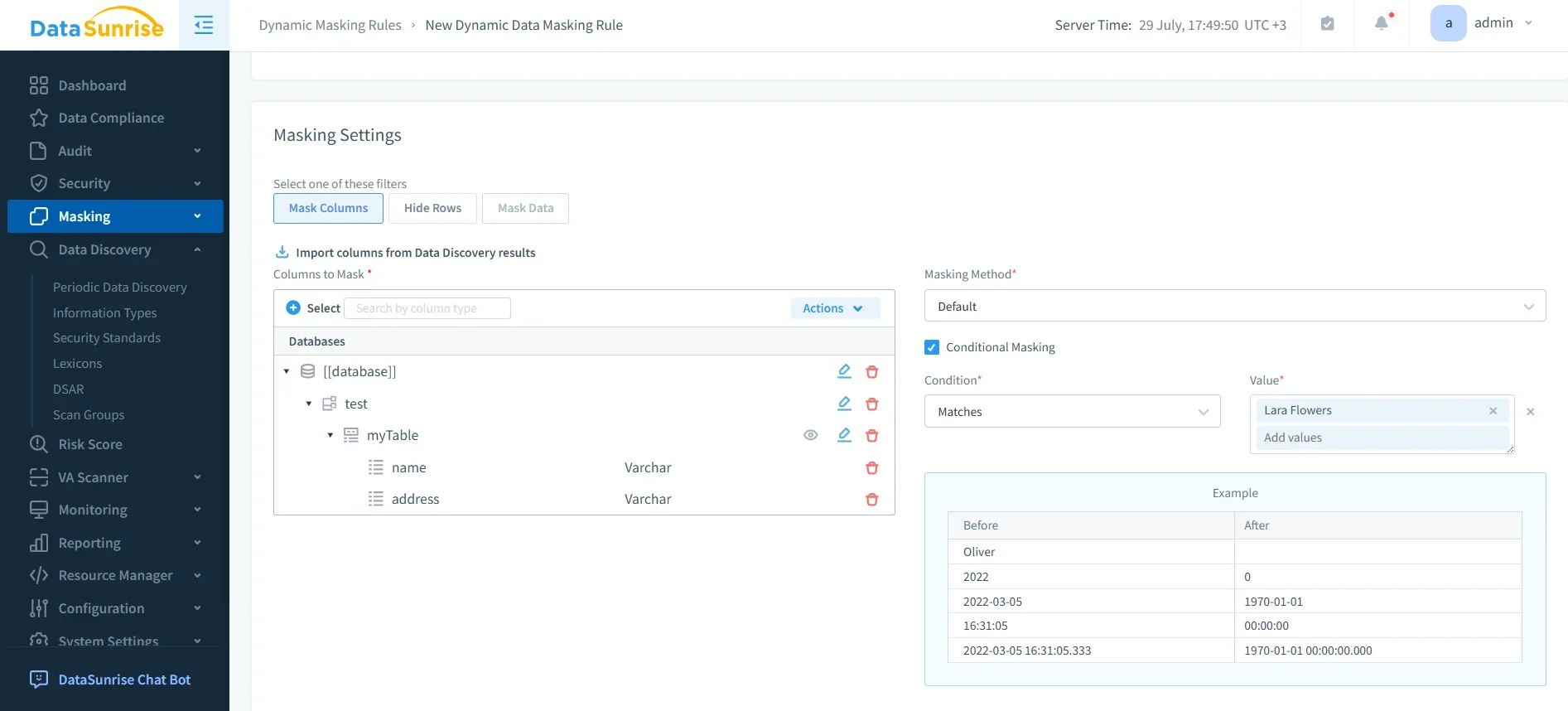

Masquage dynamique des données

Pour éviter l’exposition des champs sensibles, DataSunrise applique des politiques de masquage dynamique lors de l’exécution des requêtes.

- Le masquage basé sur les rôles garantit que les analystes ne voient que des valeurs partielles.

- Aucune modification du schéma ni réécriture de l’application nécessaires.

- Protège en temps réel les champs sensibles en matière de conformité.

Surveillance centralisée des activités

Contrairement aux journaux locaux aux nœuds, DataSunrise offre une surveillance centralisée des activités de base de données.

- Tableau de bord unifié à travers les clusters ScyllaDB.

- Filtrage par utilisateur, type de requête ou objet.

- Stockage longue durée des traces d’audit pour les investigations.

- Intégration avec les outils SIEM pour la supervision d’entreprise.

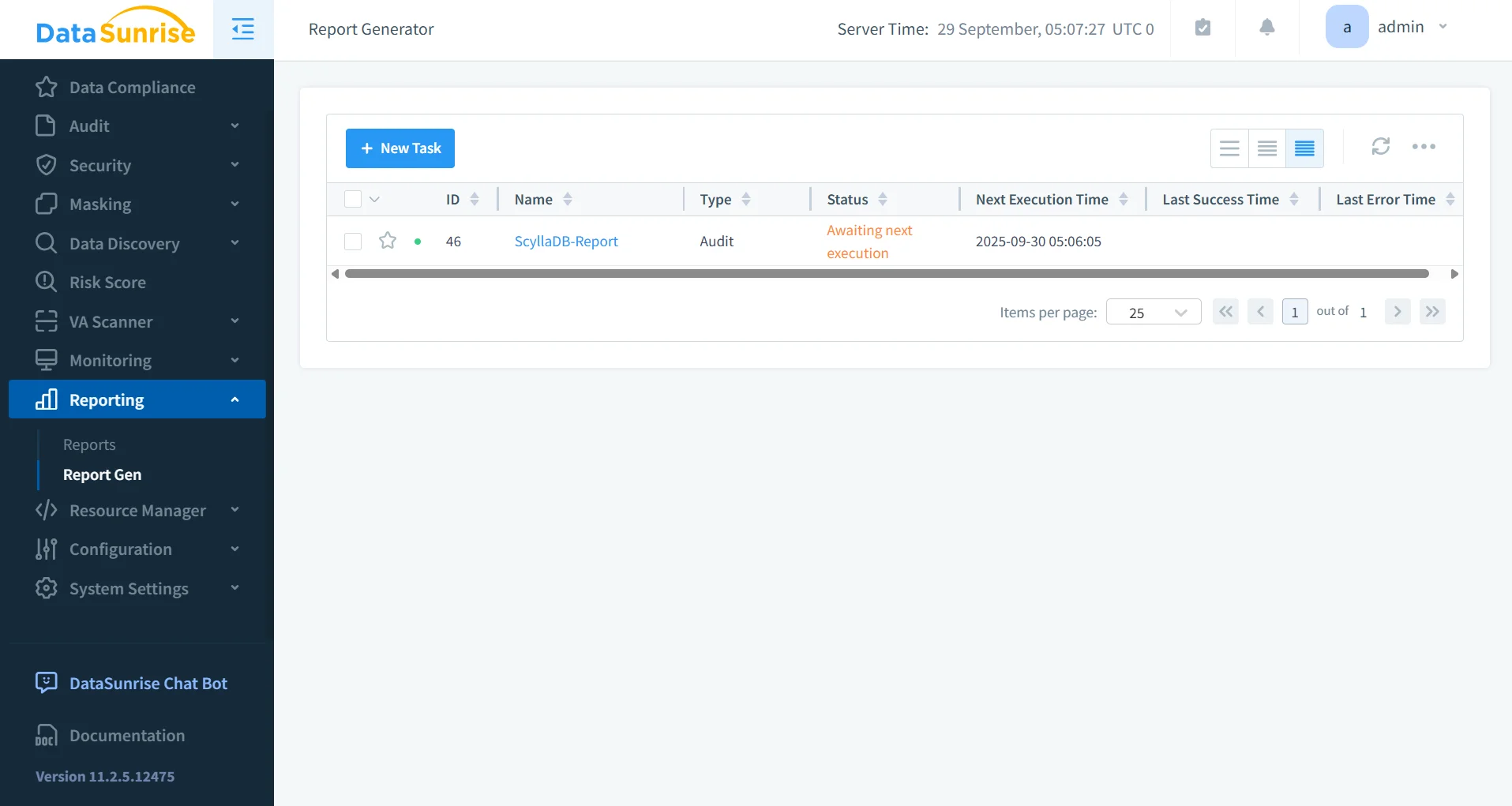

Rapports de conformité automatisés

Le Compliance Manager de DataSunrise automatise la génération de rapports pour le RGPD, HIPAA, PCI DSS et SOX.

- Modèles préconçus pour fournir des preuves prêtes à l’auditeur.

- Génération de rapports planifiée ou à la demande.

- Réduit les efforts manuels et garantit la cohérence.

Application de la sécurité

Au-delà du reporting de conformité, DataSunrise renforce ScyllaDB avec plusieurs couches de protection en temps réel aidant à maintenir à la fois la sécurité et l’intégrité de la conformité.

- Pare-feu de base de données inspecte chaque requête en temps réel et bloque les tentatives malveillantes telles que les injections SQL, les connexions par force brute et les extractions de données non autorisées.

- Analyse du comportement utilisateur applique des algorithmes de machine learning pour détecter les anomalies dans le comportement des requêtes, comme des accès inhabituels ou des exportations massives de données.

- Évaluation des vulnérabilités évalue continuellement les configurations de ScyllaDB, les structures de permissions et les paramètres réseau pour détecter des faiblesses telles que des rôles trop permissifs ou un chiffrement absent.

Ensemble, ces outils forment un système de défense proactive. Les administrateurs peuvent détecter, bloquer et corriger les risques avant qu’ils ne deviennent des incidents de conformité.

Avantages commerciaux de la gestion de conformité pour ScyllaDB

| Avantage | Impact |

|---|---|

| Réduction des risques | Détecter et atténuer proactivement les violations de données avant leur escalade. |

| Efficacité des audits | Générer des rapports prêts pour les auditeurs en quelques minutes, pas en plusieurs jours. |

| Confiance et transparence | Démontrer une forte conformité aux clients et aux régulateurs. |

| Simplicité opérationnelle | Les tableaux de bord centralisés réduisent la complexité administrative. |

| Anticipation des évolutions | L’adaptation automatisée des politiques suit l’évolution des réglementations. |

Conclusion

Gérer la conformité pour ScyllaDB nécessite plus que de simples journaux ou le RBAC. Bien que ScyllaDB offre des capacités de base, une véritable préparation à la conformité demande une supervision centralisée, une découverte automatisée, un masquage dynamique et des rapports prêts à l’audit.

DataSunrise fournit ces fonctionnalités dans une plateforme unifiée, garantissant que les organisations utilisant ScyllaDB peuvent rester alignées avec les réglementations sans surcharge administrative excessive.

Prêt à renforcer votre stratégie de conformité pour ScyllaDB ? Programmez une démonstration et découvrez comment DataSunrise automatise la conformité sur toute votre infrastructure de données.