Conformité des données sans effort pour TiDB

Introduction

TiDB est une base de données SQL distribuée haute performance conçue pour prendre en charge le traitement transactionnel et analytique hybride (HTAP). Conçue pour la scalabilité et l’analyse en temps réel, TiDB est utilisée dans les plateformes SaaS, e-commerce et financières où la conformité des données devient de plus en plus critique.

Bien que TiDB offre des fonctionnalités de sécurité de base telles que le contrôle d’accès et le chiffrement, les organisations soumises au RGPD, HIPAA et PCI DSS rencontrent souvent des difficultés à automatiser l’ensemble des tâches de conformité.

DataSunrise permet d’éliminer ces frictions en ajoutant une couche sans effort de masquage, découverte, audit et reporting—sans modifier votre configuration TiDB.

Fonctionnalités natives de conformité des données de TiDB

TiDB fournit des outils fondamentaux qui, combinés, aident à établir une base pour la conformité, notamment :

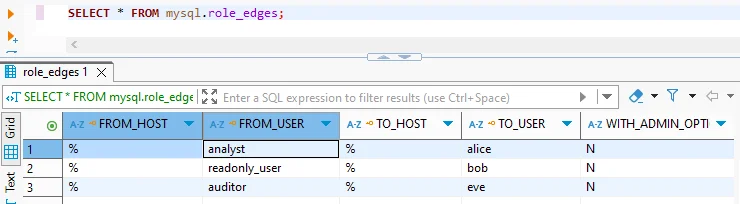

- Contrôle d’accès basé sur les rôles (RBAC) utilisant des instructions GRANT compatibles MySQL

- Journalisation d’audit (en édition Enterprise) avec prise en charge du filtrage d’événements et de la redaction

- Chiffrement TLS pour sécuriser les données en transit

- Politiques de mot de passe et visibilité des privilèges via des tables système

Bien que ces fonctions offrent un certain contrôle sur qui peut accéder aux données et comment elles sont interrogées, elles restent largement manuelles, basées sur des règles, et dénuées de contexte. Plus important encore, elles ne traitent pas l’application des politiques en temps réel, le masquage dynamique des données, ni la classification automatisée du contenu sensible.

Par exemple, voici comment TiDB gère les permissions des utilisateurs avec RBAC. Il permet d’attribuer un accès en lecture seule ou limité à un rôle, mais ne peut appliquer le masquage ni déclencher d’alertes en fonction du contexte de la session ou de l’intention de la requête :

Exemple de code :

-- Crée un rôle en lecture seule et accorde l’accès à un utilisateur

CREATE ROLE readonly_user;

GRANT SELECT ON sales_data.* TO readonly_user;

GRANT readonly_user TO 'julia'@'%';

SET DEFAULT ROLE readonly_user TO 'julia'@'%';

Défis de conformité dans TiDB

Bien que cette configuration définisse des limites d’accès, elle n’évalue pas comment les données sont utilisées, ce qui est interrogé ou pourquoi un utilisateur devrait — ou ne devrait pas — voir des valeurs sensibles. C’est un bon point de départ, mais loin d’être suffisant pour répondre aux attentes modernes en matière de conformité.

Les limitations deviennent plus évidentes quand elles sont examinées sous l’angle de la conformité :

❌ Pas de masquage dynamique — Tous les résultats de requêtes retournent des valeurs brutes, indépendamment du rôle de l’utilisateur. Cela crée un risque d’exposition dans des environnements partagés (par exemple, lorsque des analystes ou des équipes support accèdent aux tableaux clients). Sans masquage, même une requête SELECT valide peut constituer une violation de conformité si des données sensibles sont vues par une personne non autorisée.

❌ Pas de découverte automatisée — Les informations personnelles identifiables (PII) doivent être identifiées manuellement via des requêtes SQL personnalisées sur

INFORMATION_SCHEMA. Dans les schémas larges ou en évolution, cela conduit à des champs manqués et des lacunes d’audit. Par exemple, si un développeur ajoute une nouvelle colonne commealt_phone_numberet que personne ne la signale, elle peut être exposée involontairement ou exclue des règles de masquage.✅ Journalisation d’audit (exclusivement Enterprise) — La journalisation n’est pas disponible en édition communautaire, et même en édition Enterprise, elle nécessite une configuration personnalisée et manque de corrélation en temps réel. Cela signifie que des activités suspectes (par exemple plusieurs exportations massives de données par le même utilisateur) peuvent être enregistrées — mais non détectées avant longtemps, lorsque le dommage est déjà fait.

❌ Pas de rapports de conformité natifs — TiDB n’offre pas d’outils intégrés pour suivre qui a accédé à quelles données, comment les politiques de masquage ont été appliquées ou comment les analyses de découverte ont été maintenues. Les équipes conformité doivent créer leurs propres outils ou extraire les données manuellement, ce qui ralentit les audits et augmente le risque d’erreurs.

❌ Pas d’alertes basées sur le comportement — Il n’y a aucun mécanisme natif pour détecter ou répondre à des comportements anormaux. Par exemple, si un analyste junior commence soudainement à interroger la table complète

usersà 2h du matin, TiDB l’autorisera sans bruit. Sans intégrations d’alertes (Slack, webhook, email), les incidents passent inaperçus jusqu’à une faille ou un audit.

En conséquence, ces défis font de TiDB un moteur puissant pour traiter des données sensibles, mais pas pour les gouverner à grande échelle. C’est là que DataSunrise comble cette lacune.

Automatisation unifiée des politiques pour les environnements TiDB

DataSunrise, une plateforme de sécurité et conformité des bases de données, regroupe audit, masquage, découverte et détection des menaces sous un cadre unifié conçu pour des plateformes modernes comme TiDB. Son modèle de déploiement sans intervention permet aux équipes de connecter les instances TiDB, appliquer les cadres de conformité appropriés et commencer à faire respecter les politiques — sans écrire de code ni modifier les configurations de la base.

Au cœur de ce cadre se trouve l’intelligence adaptative, qui analyse en continu l’activité TiDB pour reconnaître les anomalies, détecter les menaces émergentes et mettre automatiquement à jour l’application des règles au fur et à mesure que les comportements évoluent.

Avec des politiques prédéfinies de niveau entreprise, les organisations peuvent appliquer les meilleures pratiques de sécurité en quelques clics. Les modèles sont conçus pour correspondre aux normes industrielles, minimisant la création manuelle de règles.

En conséquence, cette approche offre :

- Des résultats de conformité plus rapides, réduisant le temps nécessaire pour atteindre la préparation à l’audit

- Une réduction de l’exposition aux risques liés à la base de données tels que les violations de politique ou les tentatives d’accès suspectes

- Une meilleure efficacité opérationnelle en éliminant la surcharge répétitive de conformité pour les équipes techniques

Ensemble, ces capacités permettent aux organisations de passer d’une conformité manuelle et réactive à une posture entièrement automatisée. Examinons de plus près comment DataSunrise met cela en œuvre pour TiDB.

Comment DataSunrise simplifie la conformité pour TiDB

DataSunrise agit comme un proxy entre vos applications et TiDB. Il fournit une protection des données en temps réel et une visibilité avec une configuration minimale.

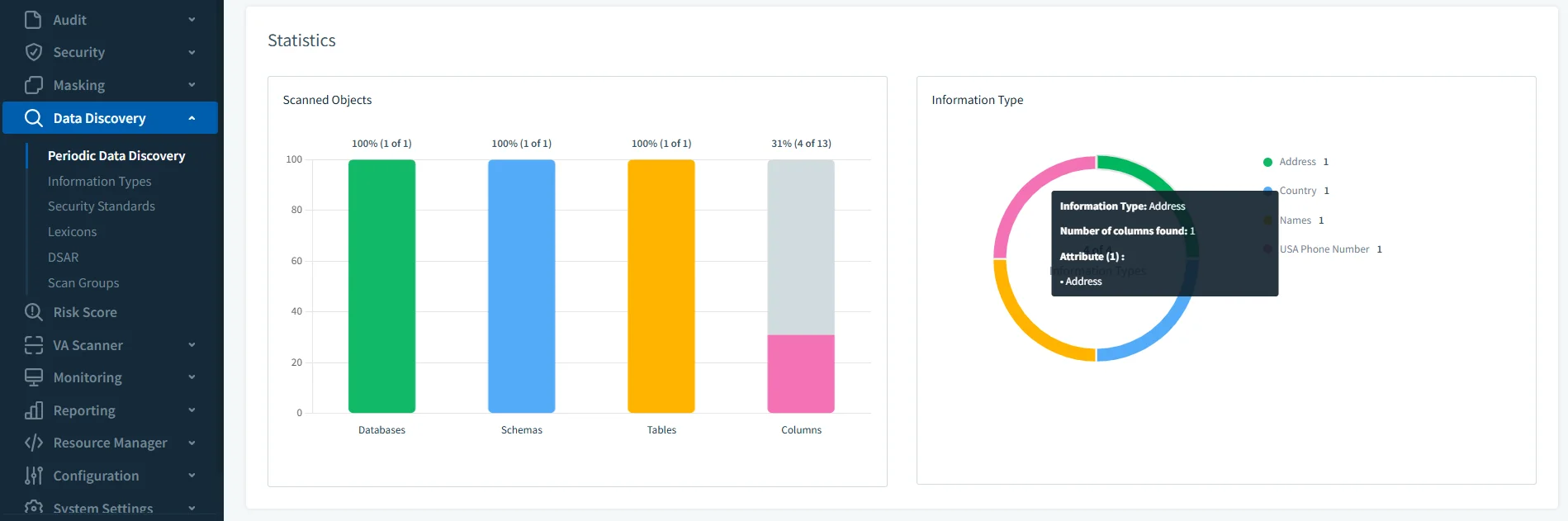

1. Découvrir les données sensibles

DataSunrise scanne votre environnement TiDB pour localiser automatiquement les champs sensibles tels que noms, adresses, numéros de carte de crédit et emails. De plus, il utilise des bibliothèques de motifs et des dictionnaires intégrés pour classifier les colonnes.

- Étiqueter les colonnes selon leur sensibilité

- Générer des rapports détaillés de découverte

- Alimenter les résultats de découverte dans les politiques d’audit/masquage

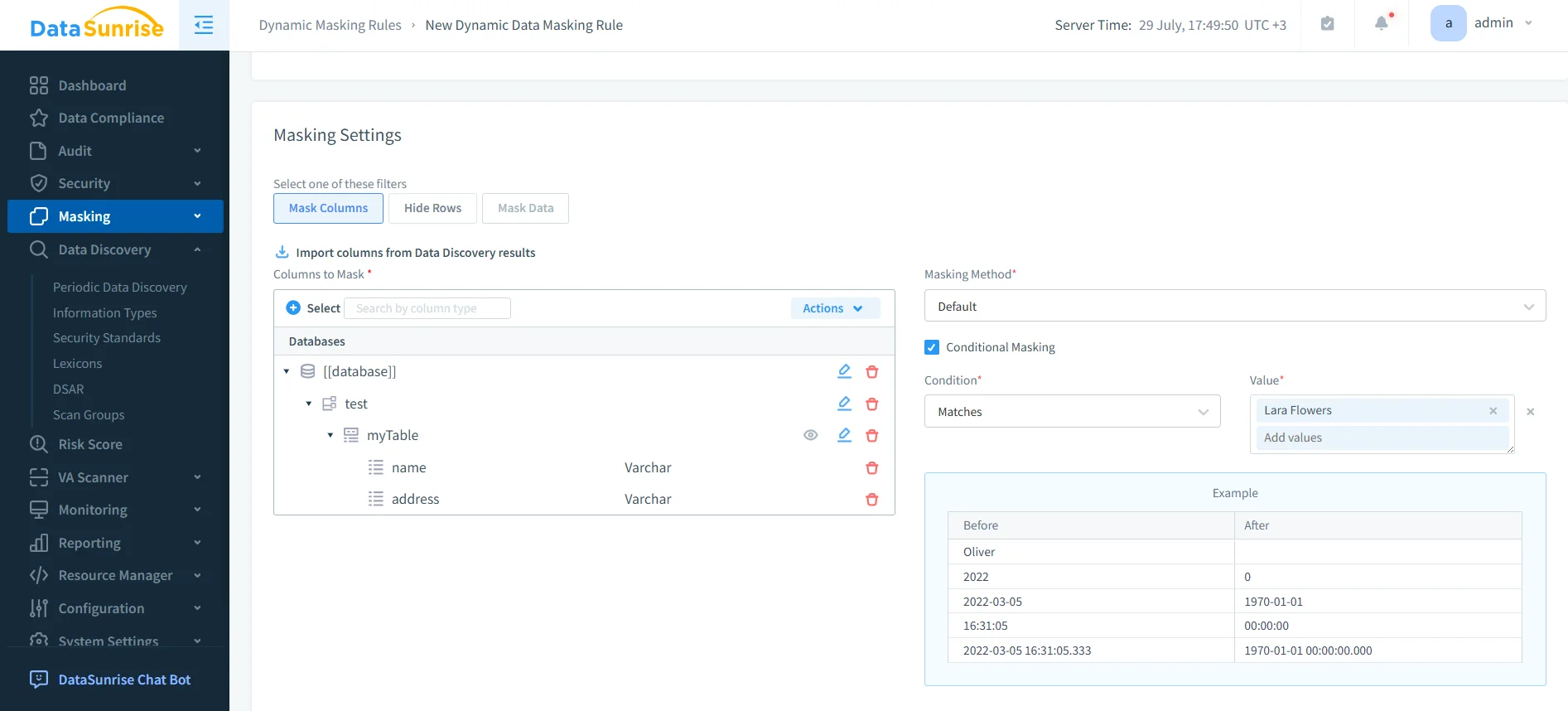

2. Appliquer un masquage dynamique

En quelques clics, vous pouvez appliquer des règles de masquage pour rédiger ou substituer les champs sensibles dans les résultats des requêtes. Aucun changement au schéma TiDB ni aux applications n’est nécessaire.

- Masquer les données par utilisateur, IP, schéma ou rôle

- Choix entre annulation (nulling), partiel, regex ou remplacement aléatoire

- Prévisualiser et déployer les règles via une interface web

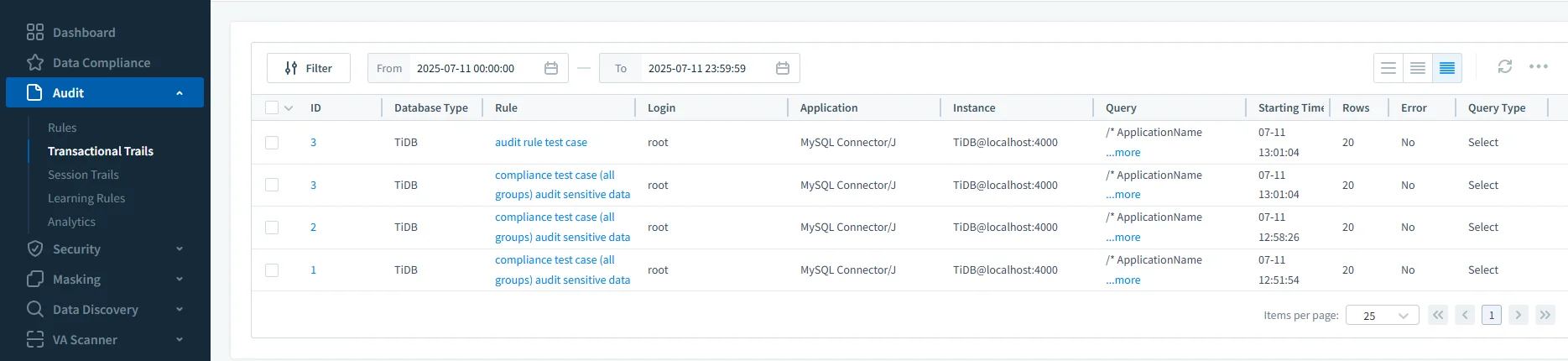

3. Capturer des pistes d’audit complètes

DataSunrise enregistre chaque requête — y compris les variables liées, les tables accédées et les lignes affectées. Il enrichit chaque événement avec des métadonnées comme l’identité de l’utilisateur, l’hôte et l’heure.

- Capturer et stocker l’historique complet des requêtes

- Exporter les journaux en PDF, CSV ou JSON

- S’intégrer aux SIEM ou tableaux de bord de conformité

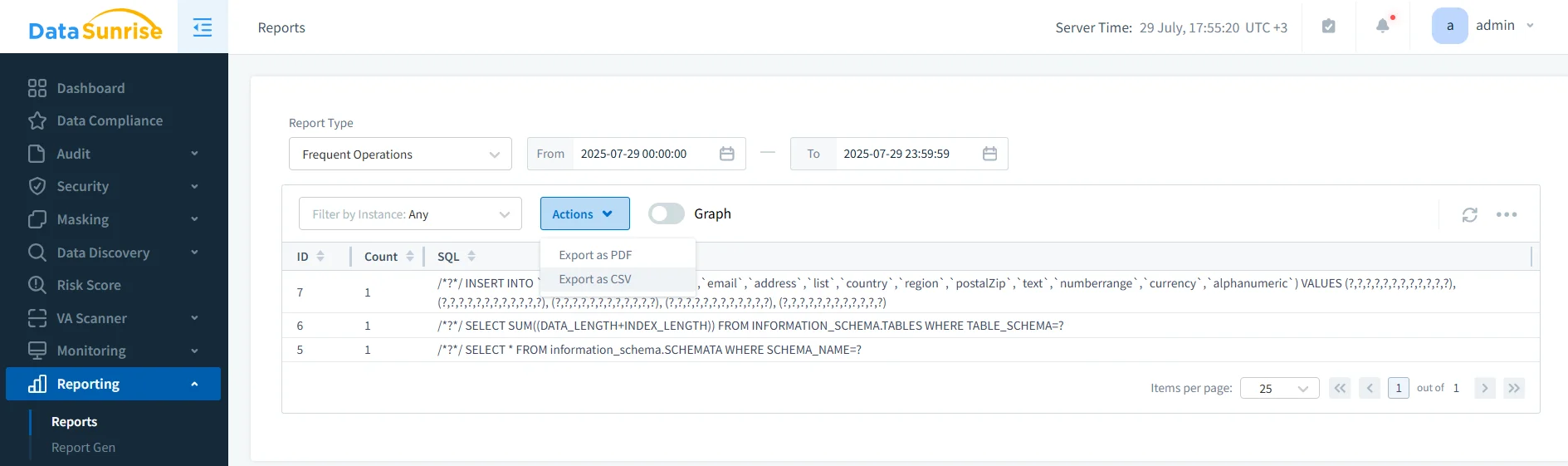

4. Générer des rapports automatiquement

De plus, les équipes conformité peuvent planifier des rapports avec des formats prédéfinis pour des régulations comme SOX, HIPAA ou RGPD.

- Filtrer par plage horaire, utilisateur ou objet

- Inclure la couverture du masquage, les résultats de découverte et les violations

- Exporter les rapports ou automatiser leur envoi par email ou webhook

TiDB + DataSunrise : une paire parfaite

| Fonctionnalité | TiDB natif | Avec DataSunrise |

|---|---|---|

| Découverte des données sensibles | ❌ Manuelle | ✅ Automatisée avec étiquetage |

| Masquage dynamique | ❌ Non pris en charge | ✅ Interface graphique, temps réel |

| Audit structuré | ✅ Seulement Enterprise | ✅ Amélioré, toutes éditions |

| Alertes en temps réel | ❌ | ✅ Slack, Teams, Email |

| Rapports planifiés | ❌ | ✅ Export PDF, CSV, JSON |

Résumé

TiDB vous offre l’échelle et la vitesse. DataSunrise ajoute le moteur de conformité—sans effort.

Que vous traitiez les pistes d’audit, les classifications RGPD ou les politiques internes de gouvernance des données, DataSunrise garantit que la sécurisation et la surveillance des environnements TiDB deviennent fluides et durables.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant