Conformité réglementaire Snowflake

La mise en œuvre d’une conformité réglementaire robuste pour Snowflake est devenue une nécessité stratégique pour les organisations gérant des informations sensibles. Selon la Prévision de protection des données 2025 de Gartner, les entreprises disposant de solutions de conformité automatisées identifient les vulnérabilités potentielles 92 % plus rapidement et réduisent les coûts liés à la conformité jusqu’à 53 %. Pour les entreprises utilisant Snowflake, le déploiement du masquage de données Zero-Touch est passé d’une simple considération technique à une véritable nécessité commerciale.

Avec un coût moyen d’une violation de données atteignant 4,88 millions de dollars en 2024, maintenir une conformité continue dans des environnements Snowflake distribués nécessite des approches sophistiquées que les méthodes manuelles traditionnelles ne peuvent offrir. Les organisations cherchant à renforcer leur sécurité sur Snowflake peuvent trouver des informations utiles dans la documentation de sécurité de Snowflake et dans les guides de conformité de Snowflake.

Comprendre les défis de conformité de Snowflake

L’architecture native du cloud de Snowflake introduit plusieurs considérations uniques en matière de conformité :

- Distribution des données multi-régionales : Différents cadres réglementaires s’appliquent simultanément selon les régions, créant ainsi des exigences qui se chevauchent.

- Défis de cohérence des politiques : Maintenir des politiques de sécurité uniformes à travers des instances distribuées nécessite une orchestration sophistiquée.

- Évolution réglementaire continue : Des cadres tels que le RGPD, la HIPAA et le PCI DSS évoluent fréquemment, nécessitant des ajustements constants des politiques.

- Complexité des environnements hybrides : Les organisations ont besoin de contrôles cohérents dans les environnements où Snowflake coexiste avec d’autres bases de données.

- Modèles d’accès dynamiques : Le modèle flexible de Snowflake permet des modèles d’accès complexes que des règles statiques ne parviennent pas à gérer efficacement.

Capacités natives de conformité de Snowflake

Snowflake offre plusieurs fonctionnalités intégrées pour la mise en œuvre de la conformité :

1. Contrôle d’accès basé sur les rôles

Snowflake met en œuvre un système hiérarchique d’accès permettant une gestion granulaire des autorisations :

-- Créer des rôles spécifiques à la conformité CREATE ROLE compliance_auditor; CREATE ROLE data_steward; -- Accorder les autorisations appropriées GRANT SELECT ON DATABASE compliance_reports TO ROLE compliance_auditor; GRANT SELECT, UPDATE ON TABLE customer_profiles TO ROLE data_steward;

2. Masquage de données

Snowflake propose un masquage de données dynamique pour protéger les informations sensibles :

-- Appliquer le masquage aux colonnes sensibles

CREATE OR REPLACE MASKING POLICY credit_card_mask AS

(val string) RETURNS string ->

CASE

WHEN CURRENT_ROLE() IN ('FINANCE_ADMIN') THEN val

ELSE CONCAT(REPEAT('X', LENGTH(val) - 4), RIGHT(val, 4))

END;

-- Appliquer la politique de masquage

ALTER TABLE customers MODIFY COLUMN credit_card_number

SET MASKING POLICY credit_card_mask;

3. Sécurité au niveau des lignes/colonnes

Snowflake permet un contrôle d’accès fin à la fois au niveau des lignes et des colonnes :

-- Créer une politique d'accès aux lignes

CREATE OR REPLACE ROW ACCESS POLICY region_data_access AS

(region_name VARCHAR) RETURNS BOOLEAN ->

CURRENT_ROLE() IN ('ADMIN') OR

EXISTS (SELECT 1 FROM user_region_access

WHERE user_role = CURRENT_ROLE()

AND allowed_region = region_name);

-- Appliquer la politique d'accès aux lignes

ALTER TABLE customer_data ADD ROW ACCESS POLICY region_data_access ON (region);

4. Historique des accès

Snowflake maintient des journaux d’audit complets qui enregistrent l’historique des requêtes :

-- Interroger l'historique des accès SELECT query_id, user_name, query_text, database_name, schema_name, start_time, end_time FROM SNOWFLAKE.ACCOUNT_USAGE.QUERY_HISTORY WHERE start_time >= DATEADD(day, -7, CURRENT_TIMESTAMP()) ORDER BY start_time DESC;

| Fonctionnalité native de Snowflake | Limitation principale | Impact sur l’entreprise |

|---|---|---|

| Contrôles d’accès | Configuration et maintenance manuelle des rôles | La charge administrative augmente avec l’échelle |

| Masquage de données | Fonctions de masquage limitées avec une mise en œuvre complexe | Protection insuffisante pour des scénarios sophistiqués |

| Historique des accès | Rapports basiques sans contexte de conformité | Difficile de démontrer l’adhérence réglementaire aux auditeurs |

| Reporting de conformité | Aucune cartographie réglementaire automatisée | Préparation des audits chronophage |

| Classification des données | Processus d’étiquetage manuel | Les données sensibles peuvent rester non identifiées |

| Détection des menaces | Détection limitée des schémas d’attaque sophistiqués | Failles potentielles en matière de sécurité |

Améliorer la conformité Snowflake avec DataSunrise

Le Database Regulatory Compliance Manager de DataSunrise transforme la conformité Snowflake grâce à la technologie de masquage de données Zero-Touch et à des fonctionnalités d’automatisation complètes.

Capacités clés pour la conformité Snowflake

1. Technologie d’auto-découverte et de masquage

Les algorithmes de reconnaissance de motifs de DataSunrise analysent automatiquement votre environnement Snowflake pour identifier les données sensibles, éliminant ainsi des semaines de travail manuel de classification.

2. Orchestration intelligente des politiques

Les équipes de sécurité peuvent définir des politiques de conformité via une interface intuitive sans SQL complexe, réduisant le temps de mise en œuvre de plusieurs semaines à quelques heures.

3. Masquage universel multiplateforme

DataSunrise applique des politiques de protection uniformes à travers des environnements hétérogènes où Snowflake coexiste avec d’autres systèmes, garantissant une conformité cohérente sur plus de 50 plateformes prises en charge.

4. Pilote automatique de conformité

La conformité automatisée surveille les changements dans les cadres réglementaires (RGPD, HIPAA, PCI DSS) et met à jour automatiquement les politiques de protection sans intervention manuelle.

5. Protection contextuelle

La surveillance du comportement des utilisateurs à l’aide de règles avancées s’adapte intelligemment en fonction des rôles, des schémas d’accès et de la sensibilité des données.

6. Détection de comportements suspects

La détection des menaces établit des bases d’activité normale et signale les menaces potentielles, offrant ainsi une protection proactive.

Mise en œuvre de la conformité Zero-Touch pour Snowflake

La mise en place de DataSunrise pour la conformité Snowflake suit un processus simplifié :

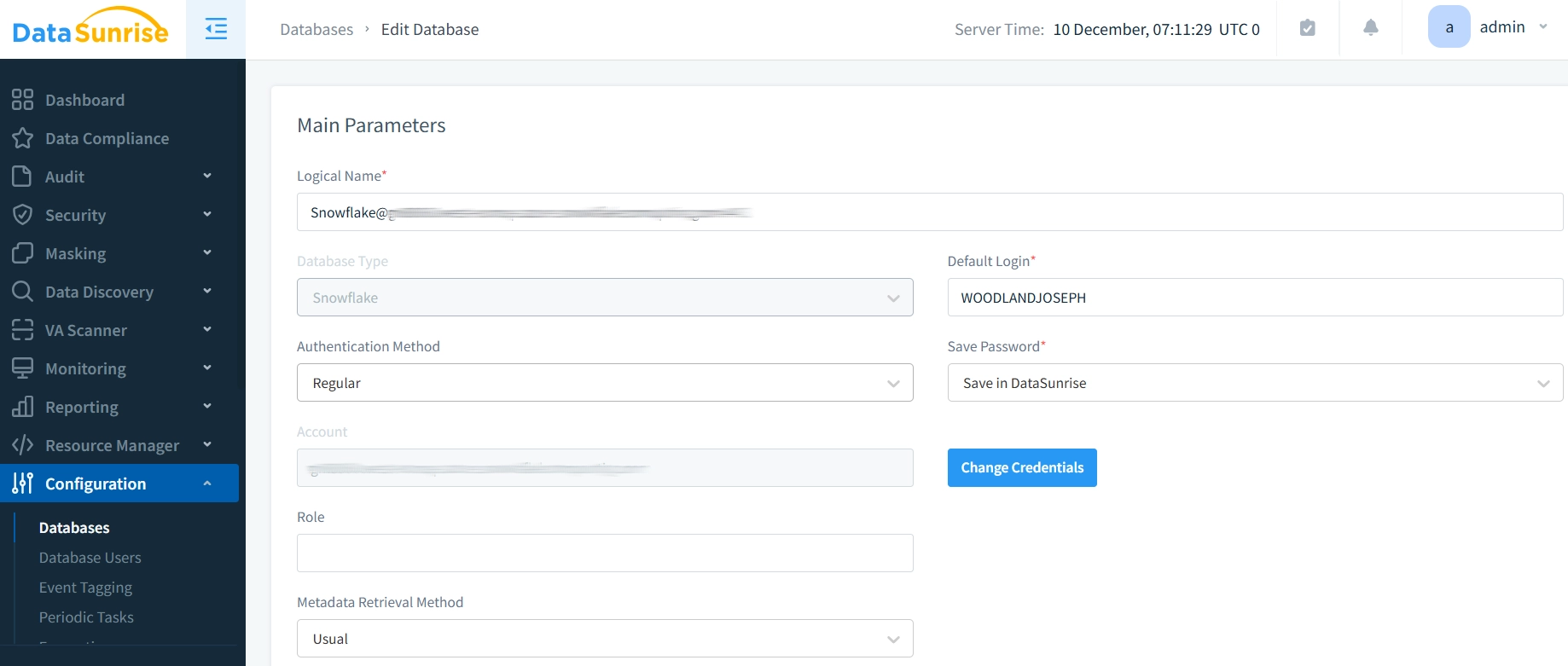

1. Connecter à Snowflake : Connectez votre instance Snowflake à DataSunrise via le tableau de bord.

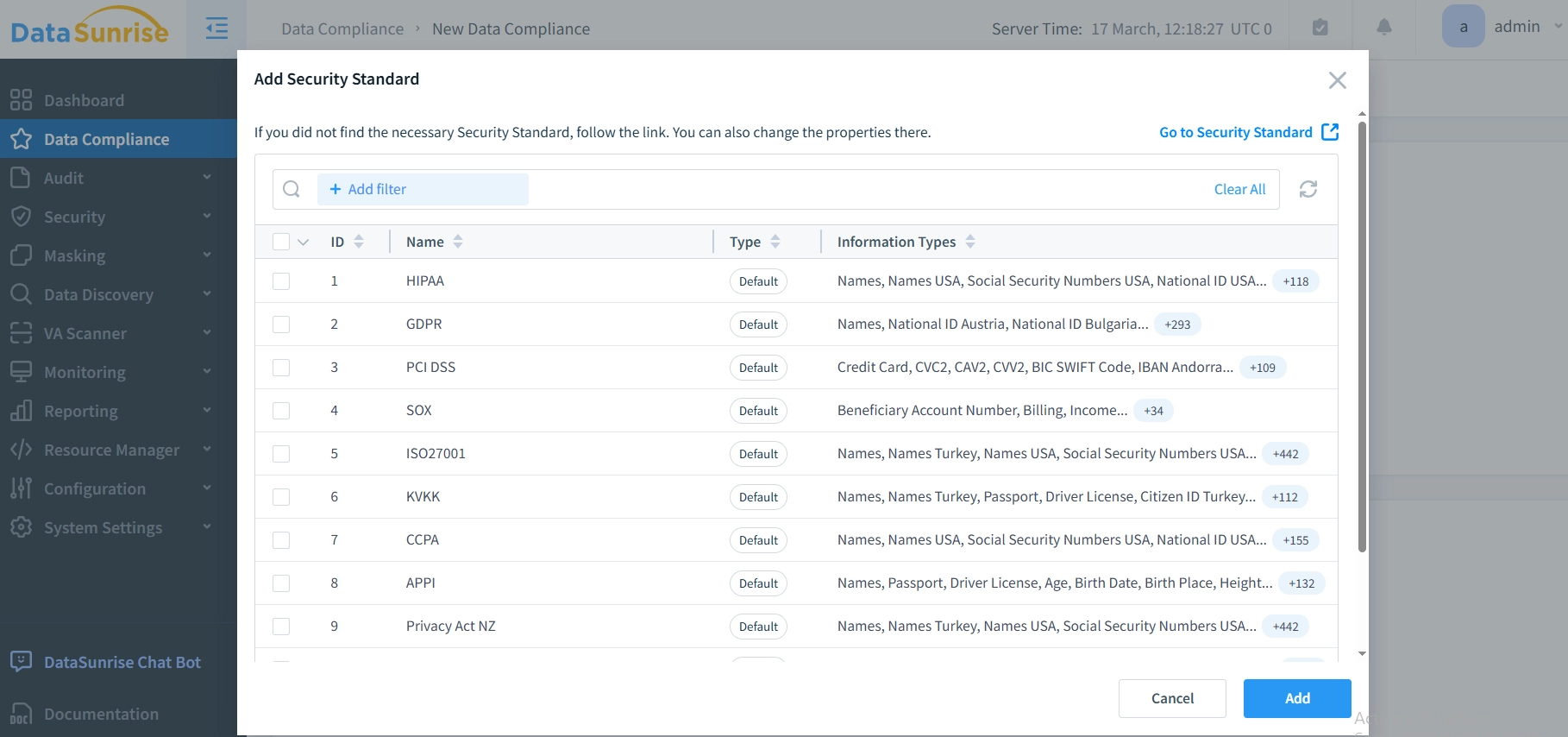

2. Sélectionner les cadres de conformité : Choisissez les cadres réglementaires pertinents (RGPD, HIPAA, PCI DSS) grâce à une sélection par checkbox simple.

3. Lancer la découverte automatisée : Des algorithmes de découverte avancés analysent votre environnement pour identifier et classer les données sensibles.

4. Configurer les méthodes de protection : Définissez les contrôles de masquage et de sécurité en utilisant la politique d’automatisation sans code.

5. Mettre en place un reporting automatisé : Planifiez la génération de rapports pour qu’ils soient créés automatiquement.

6. Activer la surveillance continue : Accédez aux indicateurs de conformité en temps réel via un tableau de bord centralisé de surveillance de base de données.

L’ensemble du processus nécessite généralement moins d’une journée pour être complété, la plupart des organisations atteignant une automatisation initiale de la conformité en seulement quelques heures.

Avantages commerciaux de l’orchestration intelligente de la conformité

Les organisations mettant en œuvre les solutions de conformité automatisée de DataSunrise constatent :

- Des flux de travail de conformité simplifiés : Réduction de la charge administrative jusqu’à 87 %

- Une meilleure visibilité sur les risques : La détection assistée par IA identifie des expositions de données sensibles auparavant inconnues

- Des contrôles de sécurité proactifs : La protection contextuelle empêche les accès non autorisés avant que des violations ne se produisent

- Un cadre de protection unifié : La gestion centralisée élimine les angles morts en matière de sécurité

- Une adéquation réglementaire continue : Des mises à jour automatiques assurent une conformité continue sans intervention manuelle

- Une efficacité vérifiable des audits : Le temps de préparation des audits diminue de 92 % grâce à la collecte automatisée de preuves

Bonnes pratiques pour l’automatisation de la conformité sur Snowflake

- Planification de l’architecture : Concevez votre architecture Snowflake en tenant compte des exigences de conformité

- Optimisation des performances : Concentrez les traces d’audit détaillées sur les opérations à haut risque

- Mise en œuvre de la gouvernance : Établissez une répartition claire des responsabilités pour les contrôles de conformité

- Intégration de DataSunrise : Déployez le pare-feu de base de données et exploitez les principes du contrôle d’accès basé sur les rôles

Conclusion

Bien que Snowflake fournisse des fonctionnalités de sécurité natives essentielles, les organisations aux exigences réglementaires complexes tirent un bénéfice significatif des solutions d’automatisation de la conformité Zero-Touch de DataSunrise. En mettant en œuvre des protections automatisées et une automatisation des politiques sans code, les organisations peuvent transformer la conformité Snowflake, passant d’un processus manuel à forte intensité de ressources à un cadre efficace qui s’adapte continuellement aux exigences évolutives.

La technologie d’Auto-Discover & Mask de DataSunrise, le suivi de la protection des données et l’orchestration intelligente des politiques rendent la conformité Snowflake de niveau entreprise accessible aux organisations de toutes tailles.

Vous souhaitez transformer votre stratégie de sécurité Snowflake ? Planifiez une démo dès aujourd’hui pour découvrir DataSunrise en action.