Gestion de la conformité Amazon OpenSearch

La gestion de la conformité Amazon OpenSearch est la discipline qui consiste à contrôler, surveiller et démontrer comment les données sensibles sont traitées à l’intérieur des index OpenSearch. OpenSearch est souvent déployé pour l’analyse des logs, l’observabilité, l’analyse de sécurité et la recherche applicative, ce qui signifie qu’il collecte inévitablement des identifiants utilisateurs, des métadonnées de requêtes et de la télémétrie opérationnelle pouvant relever du champ réglementaire.

AWS fournit le service géré et les fonctionnalités de sécurité, mais la responsabilité de la conformité vous incombe. Si vous stockez des données réglementées dans OpenSearch, vous devez démontrer que l’accès est governé, que l’exposition est minimisée, que l’activité est auditable et que des preuves peuvent être produites à la demande. Pour un contexte de service de base, consultez Amazon OpenSearch Service.

Ce guide explique comment construire une gestion de la conformité Amazon OpenSearch sous forme de programme reproductible : découvrir les données sensibles, définir les limites politiques, auditer et surveiller les accès, protéger les données en mouvement avec du masquage, et automatiser les rapports de conformité en utilisant DataSunrise.

Gestion de la conformité Amazon OpenSearch : Ce que vous devez contrôler

La gestion de la conformité n’est pas un simple paramètre. C’est un système de contrôle construit autour de quatre questions :

- Quelles données sont stockées ? Les documents OpenSearch peuvent contenir des champs structurés et des données non structurées, donc la classification doit être automatisée.

- Qui y a accès ? L’accès doit être appliqué selon le principe du moindre privilège et une propriété claire.

- Qu’est-ce qui est visible dans les résultats ? Même les utilisateurs autorisés ne devraient pas voir automatiquement les valeurs sensibles complètes.

- Pouvez-vous le prouver ? Vous avez besoin de registres d’audit cohérents, de conservation et de rapports pour les régulateurs et les audits internes.

Ces attentes correspondent directement aux exigences courantes des réglementations sur la conformité des données telles que le RGPD, les mesures techniques HIPAA, la PCI DSS et la conformité SOX.

Défis de la gestion de la conformité dans Amazon OpenSearch

OpenSearch présente des défis de gouvernance qui diffèrent des bases de données traditionnelles :

- Prolifération des données sensibles dans les logs et charges utiles. Les « simples logs » contiennent souvent des emails, adresses IP, identifiants de session, jetons et identifiants clients.

- Paysages d’index en évolution rapide. De nouvelles pipelines, modèles d’index et tâches d’enrichissement créent de nouveaux champs sans revue explicite.

- Accès trop large par commodité opérationnelle. Les équipes accordent fréquemment un accès large en lecture pour ne pas interrompre les tableaux de bord, ce qui contredit le principe du moindre privilège.

- Fragmentation des preuves. Les logs de plateforme, les logs applicatifs et les outils de sécurité peuvent tous détenir une vérité partielle, rendant les réponses aux audits lentes et incohérentes.

Une gestion efficace de la conformité nécessite donc des contrôles positionnés près du chemin d’accès aux données et produisant des preuves centralisées.

Implémentation de la gestion de la conformité Amazon OpenSearch avec DataSunrise

DataSunrise fournit une couche unifiée pour les contrôles de sécurité et de conformité pouvant être appliqués de façon cohérente dans tous les environnements OpenSearch. L’objectif est de transformer la gestion de la conformité en un flux de travail opérationnel plutôt qu’en une course improvisée aux audits.

1) Découvrir et classifier les données sensibles dans OpenSearch

Commencez par la visibilité. Utilisez la découverte des données pour scanner les index et identifier les champs sensibles, y compris les informations personnelles identifiables (PII). Les résultats de la découverte définissent une portée défendable pour l’application des règles et préviennent les angles morts causés par des hypothèses manuelles.

Pour un programme durable, réalisez la découverte selon un calendrier et considérez la classification comme continue, et non comme un inventaire ponctuel.

2) Définir les limites politiques de conformité et la propriété

Les politiques de conformité doivent refléter l’intention métier : qui a besoin d’accès, quels index sont concernés et quelles actions nécessitent un audit. DataSunrise supporte des workflows de politique centralisés via le Compliance Manager et des référentiels de sécurité alignés sur les programmes de sécurité des données et de sécurité des bases de données.

Appliquez le moindre privilège à l’aide du contrôle d’accès basé sur les rôles et des contrôles d’accès structurés. Quand plusieurs règles s’appliquent, définissez des résultats déterministes via la priorité des règles afin que l’application reste prévisible. Pour réduire la dérive de conformité à grande échelle, alignez les politiques sur la politique de sécurité des données de votre organisation.

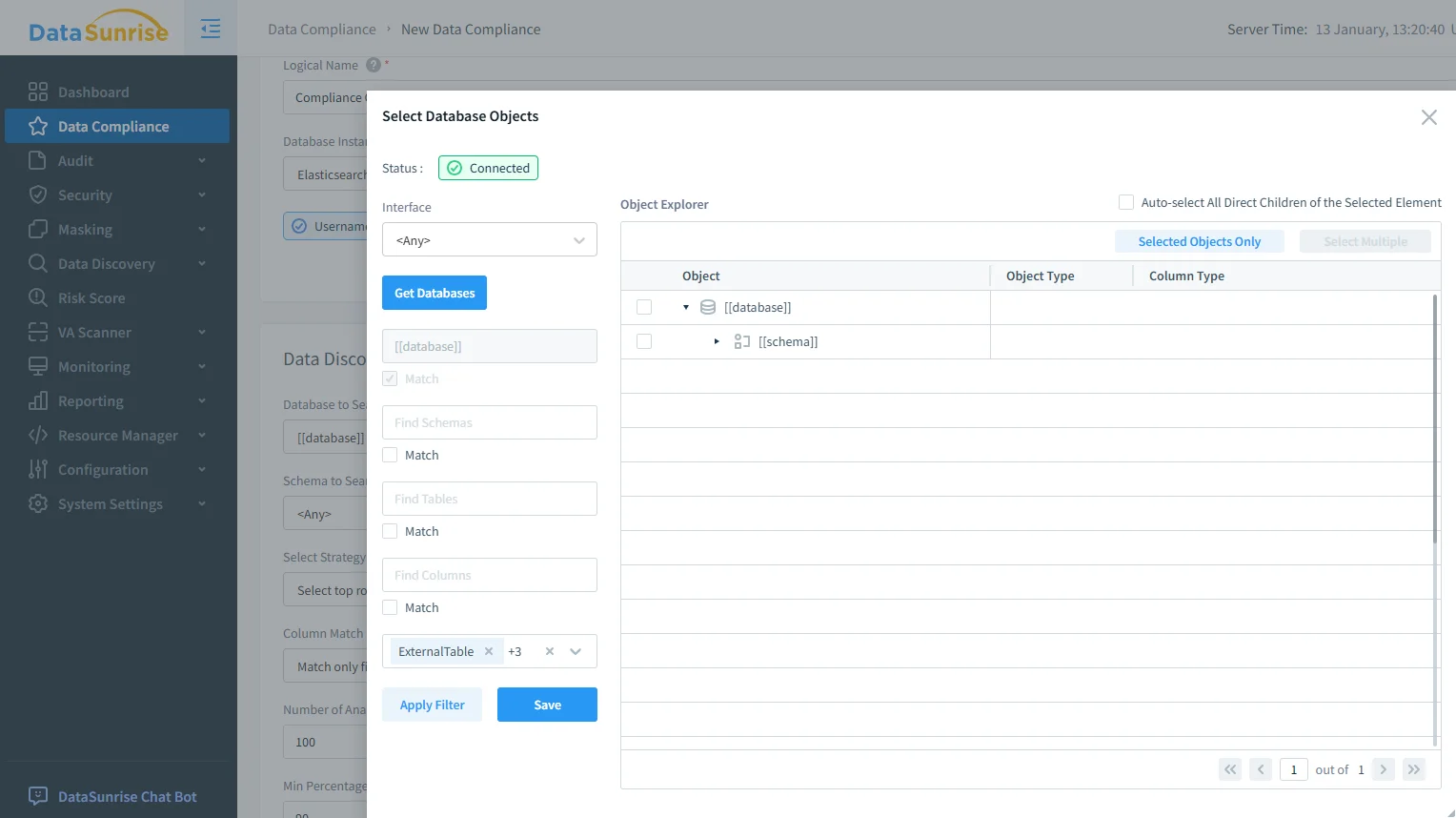

Définir la portée de la gouvernance : sélectionner les objets OpenSearch garantit que les règles de conformité s’appliquent aux bons index et champs.

3) Auditer, surveiller et conserver les preuves

Les auditeurs exigent une traçabilité : qui a accédé à quoi, quand et sous quelle politique. DataSunrise fournit un audit centralisé des données avec des journaux d’audit détaillés et des pistes d’audit immuables. Combinez cela avec la surveillance des activités de base de données pour détecter les schémas anormaux et soutenir les enquêtes avec des enregistrements riches en contexte.

La preuve d’audit nécessite également une discipline de stockage. Planifiez la conservation et la performance en suivant les recommandations sur le stockage des audits afin que la journalisation ne devienne pas un goulot d’étranglement.

En tant que base pour la journalisation native du service, AWS documente les journaux d’audit OpenSearch ici : journaux d’audit Amazon OpenSearch.

4) Réduire l’exposition avec le masquage et les contrôles de menace

La gestion de la conformité ne concerne pas seulement qui peut interroger, mais aussi ce que la requête retourne. Utilisez le masquage dynamique des données pour expurger les valeurs sensibles au moment de la requête et le masquage statique des données pour générer des ensembles de données plus sûrs pour les environnements non-productions. Là où les équipes ont besoin de jeux de données réalistes sans identifiants réels, envisagez la génération de données synthétiques afin de réduire l’exposition tout en préservant la valeur analytique.

Pour renforcer le chemin d’accès contre les comportements abusifs, appliquez un pare-feu de base de données et validez les configurations avec des pratiques d’évaluation des vulnérabilités. Cela aide à prévenir la dérive de conformité causée par des erreurs de configuration ou des modifications non revues.

5) Automatiser les rapports de conformité

Les programmes de conformité échouent lorsque les rapports sont manuels. DataSunrise supporte l’emballage des preuves via la génération de rapports et la génération automatique de rapports de conformité, permettant des exports répétables pour audits internes, auditeurs externes et demandes des régulateurs. Pour une résilience supplémentaire, intégrez les preuves d’audit dans les pratiques de protection continue des données afin que la gouvernance reste cohérente malgré les changements opérationnels.

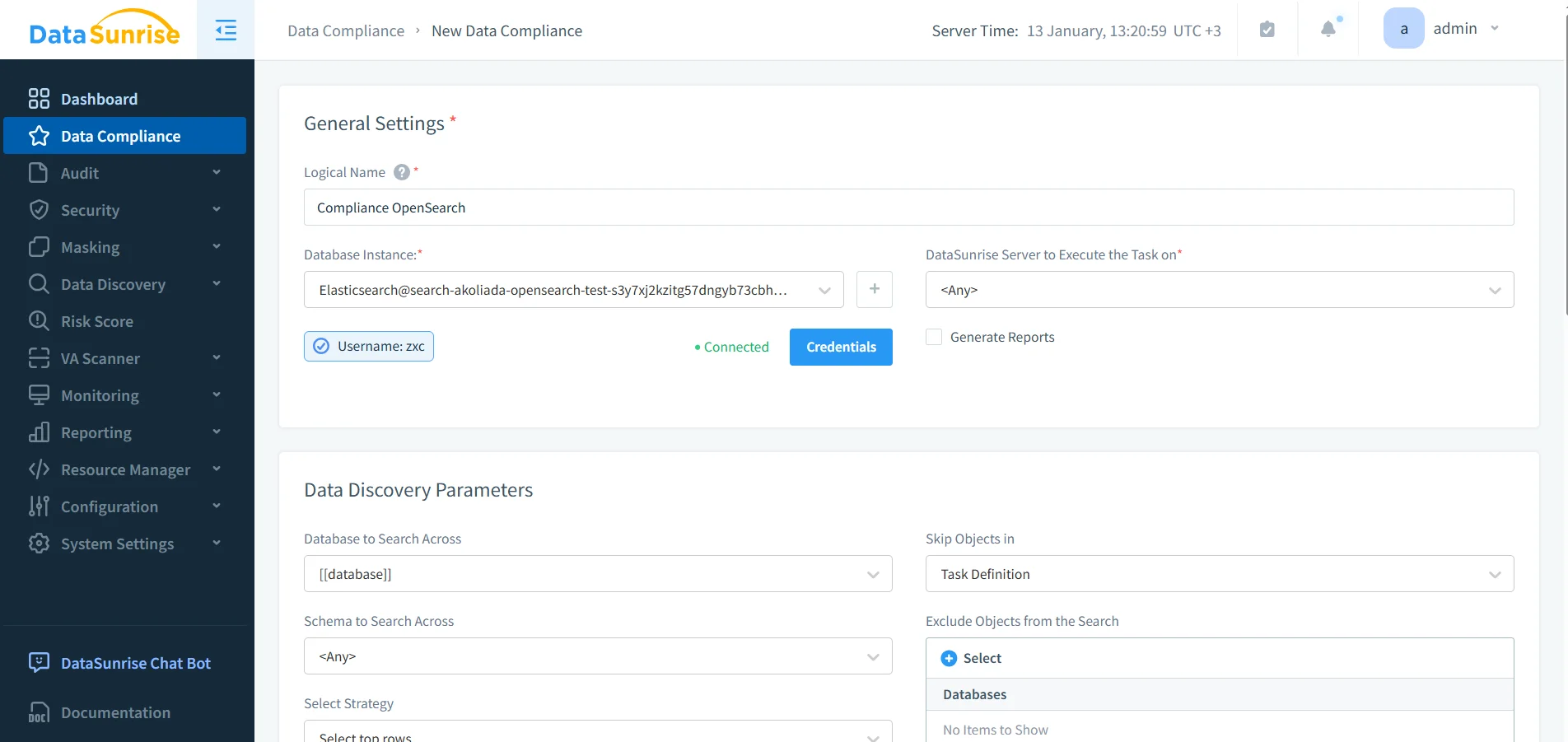

Règles de conformité : définir des politiques OpenSearch dans DataSunrise standardise l’application et les rapports.

Contrôles de gestion de la conformité en un coup d’œil

| Domaine de contrôle | Ce que cela réalise pour OpenSearch | Ce que vous devez pouvoir prouver |

|---|---|---|

| Découverte et classification | Identifier les champs réglementés et la portée des index | Preuve de l’existence des données sensibles et de leur emplacement |

| Gouvernance des accès | Restreindre l’accès selon rôle et intention | Limites de politique au moindre privilège et propriété définie |

| Auditabilité | Enregistrer qui a accédé à quoi et quand | Journaux d’audit et pistes permettant de reconstituer l’activité de façon fiable |

| Réduction de l’exposition | Empêcher que les valeurs sensibles brutes soient retournées | Règles de masquage, preuves d’application et exceptions |

| Rapports et conservation | Générer des preuves prêtes pour les audits | Rapports reproductibles et contrôles de conservation |

Conclusion : rendre la gestion de la conformité continue

La gestion de la conformité Amazon OpenSearch fonctionne lorsqu’elle est continue : découvrez ce qui est stocké, gouvernez l’accès avec le moindre privilège, minimisez l’exposition grâce au masquage, enregistrez des preuves auditables et automatisez les rapports. Avec une approche plateforme unifiée, OpenSearch peut rester très utilisable pour l’analytique et la recherche tout en satisfaisant les obligations de conformité d’une manière défendable sous pression d’audit.