Audit de base de données pour Amazon Athena

Amazon Athena vous permet d’exécuter des requêtes SQL directement sur les données stockées dans Amazon S3 — aucun serveur à gérer. Cette simplicité, cependant, signifie que davantage d’utilisateurs accèdent à plus de données depuis divers emplacements. C’est ici que l’audit devient essentiel.

Un audit de données pour Amazon Athena aide à détecter les accès risqués aux données sensibles, à contrôler les coûts et à rester conforme au RGPD, à HIPAA et à PCI DSS.

AWS fournit les éléments de base. Mais si vous souhaitez obtenir des informations plus approfondies — telles que les tendances d’utilisation, les facteurs de coût et les abus potentiels — vous aurez besoin de plus. Explorons à la fois les outils natifs d’AWS et comment DataSunrise peut améliorer votre configuration. Consultez la documentation de journalisation AWS.

Audit natif d’Athena avec les outils AWS

AWS vous fournit les éléments de base : CloudTrail enregistre les requêtes Athena, et CloudWatch Events déclenche des actions. Les fonctions Lambda récupèrent les détails à l’aide de l’API Athena et transmettent les journaux à Kinesis Data Firehose. Ces journaux sont stockés dans Amazon S3, catalogués avec AWS Glue et mis à la disposition d’Athena et QuickSight pour analyse.

Vous pouvez suivre les métriques des requêtes, les utilisateurs IAM et les adresses IP sources en surveillant les événements StartQueryExecution. Cela aide à corréler les requêtes avec les actions des utilisateurs et à mettre en lumière des éléments tels que :

- Des requêtes coûteuses ou répétitives

- Des modèles d’activité inhabituels

- Les principaux utilisateurs ou groupes de travail en termes de coûts

Bien que puissant, cette approche est complexe. Vous devez gérer vous-même les fonctions Lambda, les crawlers Glue et les tableaux de bord QuickSight. Il n’existe pas d’alerte intégrée ni d’application de politique. Voici un blog complet d’AWS sur la configuration.

Audit d’Athena simplifié avec DataSunrise

DataSunrise simplifie l’audit. Agissant comme un proxy inverse, il enregistre toute l’activité et ajoute des règles de sécurité ainsi que des tableaux de bord supplémentaires.

Configuration rapide

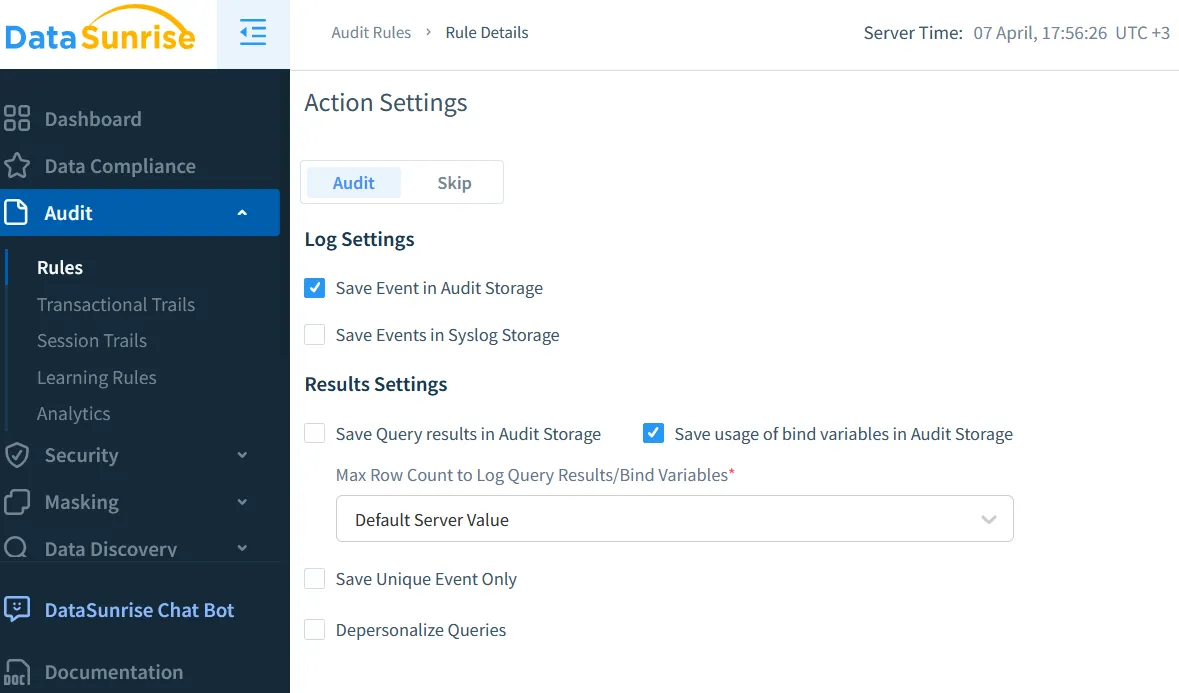

Connectez votre instance Athena en fournissant votre région AWS, vos identifiants et le chemin du compartiment S3. Ensuite, définissez des règles d’audit basées sur les rôles, les schémas ou des modèles SQL. Vous pouvez même utiliser les Règles d’Apprentissage pour générer des règles à partir de l’activité en direct.

Les journaux peuvent être envoyés vers un stockage local ou des plateformes externes telles qu’Elasticsearch. Avec une configuration appropriée du stockage d’audit, vous bénéficierez également d’alertes en temps réel et d’une génération automatisée de rapports.

Bien plus que la simple journalisation : application des politiques et protection des données

Avec DataSunrise, vous pouvez masquer les données sensibles à l’aide du masquage dynamique, limiter l’accès grâce au contrôle d’accès basé sur les rôles (RBAC) et automatiser les rapports de conformité via le Compliance Manager.

Cela est particulièrement utile pour les organisations traitant des données personnelles ou financières.

Vous bénéficiez également d’une surveillance complète de l’activité de la base de données, d’une détection intégrée des menaces et de fonctionnalités avancées de sécurité inspirée par les données.

Résumé

Auditer Athena n’est pas simplement une tâche technique — c’est essentiel pour la sécurité et la conformité. AWS fournit les bases, mais DataSunrise vous offre des fonctionnalités avancées telles que le masquage, la génération de rapports et les alertes en temps réel.

Si vos requêtes Athena concernent des données sensibles, ou si vous souhaitez simplement une meilleure visibilité sur qui fait quoi, envisagez d’essayer la démo de DataSunrise.

Consultez également notre guide sur les objectifs d’audit afin de commencer à définir votre stratégie d’audit.