Journal d’audit Elasticsearch

Les entreprises modernes dépendent fortement de Elasticsearch pour la recherche, l’analyse et la visualisation des données à travers des systèmes distribués. Avec son rôle dans la gestion de jeux de données à grande échelle, la mise en œuvre d’une stratégie adéquate de journal d’audit dans Elasticsearch devient cruciale. Cela améliore non seulement la visibilité sur l’activité des utilisateurs, mais renforce également la conformité, la gouvernance et les processus de réponse aux incidents.

Elasticsearch offre une journalisation d’audit native via le module de sécurité X-Pack, qui enregistre les événements liés à la sécurité tels que l’authentification, les affectations de rôles et les tentatives d’accès aux index. Ces journaux d’audit constituent une couche critique de responsabilité au sein de grands clusters manipulant des données sensibles.

Cet article explore comment configurer les journaux d’audit natifs d’Elasticsearch et comment DataSunrise étend ces fonctionnalités avec la surveillance centralisée, l’automatisation de la conformité et la visibilité multi-base de données.

Qu’est-ce qu’un journal d’audit ?

Un journal d’audit est un enregistrement détaillé et chronologique des activités système qui capture qui a effectué une action, quand elle a eu lieu, ce qui a été affecté et si l’opération a réussi ou échoué. Dans le contexte des bases de données et systèmes de recherche tels qu’Elasticsearch, les journaux d’audit servent de composant essentiel de la sécurité des données et de la gestion de la conformité.

Les journaux d’audit offrent aux organisations une visibilité sur les interactions utilisateurs et système, aidant à détecter les accès non autorisés, tracer les modifications de données et maintenir une responsabilité stricte. Ces journaux sont particulièrement précieux pour répondre aux normes réglementaires telles que le RGPD, le HIPAA et le SOX, qui requièrent une documentation claire des accès et traitements de données.

Dans Elasticsearch, les journaux d’audit suivent les événements d’authentification, les octrois ou refus de permissions, les modifications d’index et les exécutions de requêtes — permettant aux administrateurs de reconstruire le contexte complet de tout événement pour la conformité ou les enquêtes forensiques. Une gestion et une analyse adéquates des journaux d’audit assurent l’intégrité des données, la transparence et une protection continue des actifs sensibles.

Journalisation d’audit native dans Elasticsearch

Le système natif de journalisation d’audit d’Elasticsearch capture les événements de sécurité relatifs aux actions des utilisateurs, à l’authentification, à l’autorisation et aux décisions de contrôle d’accès. Il fournit une trace chronologique des opérations pouvant être analysées pour détecter des activités non autorisées ou des erreurs de configuration.

Activation de la journalisation d’audit

La journalisation d’audit fait partie du module de sécurité X-Pack. Pour l’activer, mettez à jour votre fichier de configuration Elasticsearch (elasticsearch.yml) :

xpack.security.audit.enabled: true

xpack.security.audit.logfile.events.include: ["authentication_success", "authentication_failed", "access_granted", "access_denied"]

xpack.security.audit.logfile.prefix: "elasticsearch_audit"

xpack.security.audit.logfile.rollover: daily

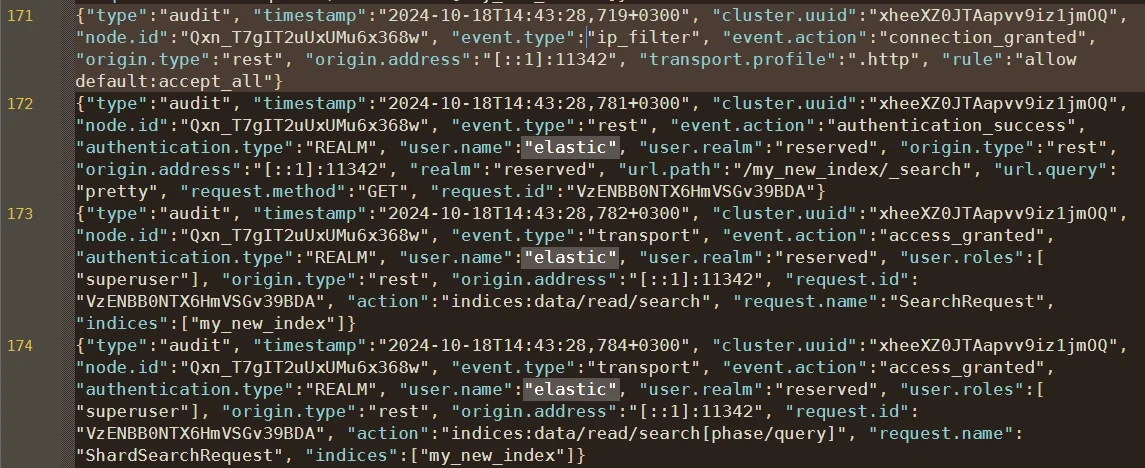

Redémarrez Elasticsearch après avoir sauvegardé la configuration. Une fois activés, les journaux d’audit sont écrits dans le chemin par défaut :

/var/log/elasticsearch/audit.log

Ces entrées incluent les horodatages, utilisateurs, rôles, types de requêtes, adresses IP sources et résultats — offrant une traçabilité détaillée pour chaque action.

Filtrage et personnalisation

Vous pouvez affiner les événements qu’Elasticsearch enregistre en modifiant les champs include et exclude :

xpack.security.audit.logfile.events.exclude: ["run_as_granted", "anonymous_access_denied"]

De plus, les index d’audit peuvent être envoyés vers Elastic Stack ou des systèmes externes via Logstash ou Beats pour une analyse centralisée.

- Vous pouvez configurer des pipelines Logstash pour filtrer les événements d’audit et les acheminer vers des outils SIEM ou d’analyse pour corrélation.

- Les modules Filebeat peuvent collecter continuellement et transmettre les journaux d’audit Elasticsearch aux tableaux de bord Kibana pour visualisation.

- Les administrateurs peuvent intégrer les données d’audit avec des plateformes externes comme Splunk ou Graylog pour une surveillance inter-systèmes.

- Il est recommandé de définir des politiques de rétention distinctes et des intervalles de rollover pour les index d’audit afin d’éviter la surcharge de stockage et maintenir les performances.

Ces options de personnalisation rendent le système de journalisation d’audit d’Elasticsearch adaptable à divers environnements, garantissant scalabilité et observabilité détaillée.

Gestion avancée de l’audit Elasticsearch avec DataSunrise

Alors que la journalisation d’audit intégrée d’Elasticsearch offre une visibilité fondamentale, les environnements d’entreprise exigent souvent davantage — notamment lorsque la conformité, l’analyse en temps réel et la sécurité multi-base sont en jeu. C’est là que DataSunrise étend les capacités natives d’Elasticsearch.

Couverture d’audit complète

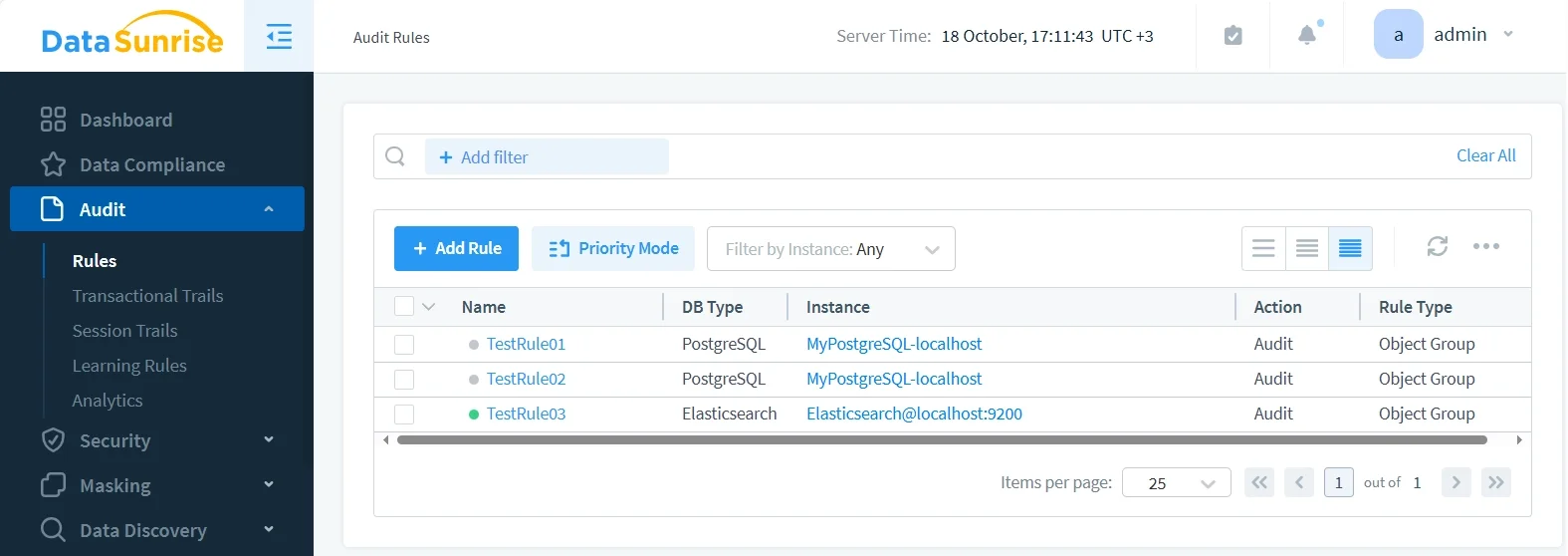

Les règles d’audit DataSunrise permettent aux administrateurs de définir ce qui doit être surveillé et à quel niveau de granularité. Cela inclut les patrons de requêtes, l’accès au niveau des index, et la lecture des champs sensibles, à travers toutes les bases de données et moteurs de recherche connectés — pas uniquement Elasticsearch.

Surveillance et analyses centralisées

Grâce à son module de Surveillance d’activité des bases de données, DataSunrise agrège les journaux d’audit Elasticsearch avec les données d’audit issues des bases relationnelles, NoSQL, et entrepôts de données. Ceci permet une application unifiée des politiques de sécurité et une revue consolidée de la conformité sur l’ensemble de votre infrastructure de données.

- Consolide les journaux d’audit de Elasticsearch, PostgreSQL, MySQL, MongoDB et autres bases supportées dans un tableau de bord unique.

- Fournit une corrélation multi-base de données pour tracer les actions s’étendant sur plusieurs systèmes et services.

- Supporte des filtres personnalisés et des requêtes de recherche pour une analyse forensique accélérée.

- Permet l’exportation de rapports historiques destinés aux auditeurs et équipes de conformité.

Les administrateurs peuvent visualiser les tendances d’accès, isoler les anomalies, et générer des rapports automatisés pour des cadres réglementaires tels que le RGPD, le HIPAA, le SOX et le PCI DSS.

Alertes en temps réel et détection de menaces

DataSunrise offre des mécanismes intégrés de notification en temps réel et d’analytique comportementale alimentée par le machine learning. Lorsqu’il détecte des actions suspectes — comme des suppressions massives d’index ou des tentatives d’accès non autorisées — il déclenche des alertes via Slack, e-mail ou intégrations SIEM.

- Surveille les comportements standards et signale automatiquement les activités de requêtes anormales.

- Identifie en temps réel les escalades de privilèges et les tentatives de connexion par force brute.

- Supporte des seuils d’alertes personnalisables pour différents types d’événements et niveaux de sensibilité des données.

- S’intègre directement avec les outils de sécurité d’entreprise pour garantir des réponses rapides aux menaces.

Cela fournit une posture de sécurité proactive qui dépasse la nature réactive des journaux d’audit statiques d’Elasticsearch.

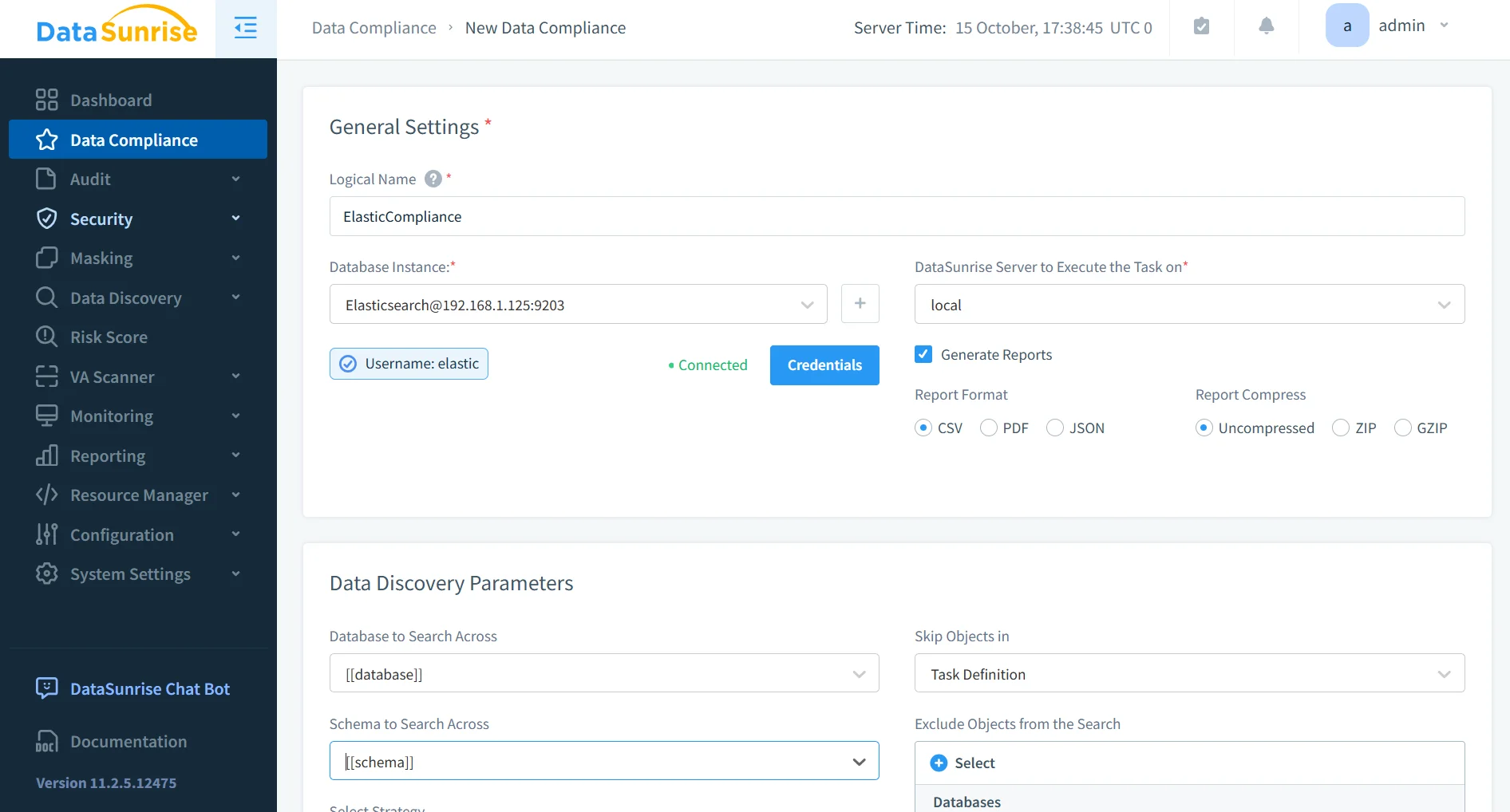

Automatisation de la conformité

En utilisant le Compliance Manager, DataSunrise valide en continu que les configurations Elasticsearch, les pistes d’audit et les politiques d’accès restent conformes aux cadres réglementaires. Les analyses automatisées identifient les dérives de conformité et produisent des rapports prêts pour l’audit sans intervention manuelle.

Impact sur l’activité

L’adoption d’une stratégie d’audit Elasticsearch intégrée avec DataSunrise offre des bénéfices opérationnels et de conformité mesurables :

| Objectif | Résultat métier |

|---|---|

| Préparation réglementaire | Conformité continue avec RGPD, HIPAA et PCI DSS grâce à une collecte automatisée des preuves. |

| Efficacité opérationnelle | Réduction du travail manuel avec des tableaux de bord centralisés et une automatisation basée sur des règles d’audit. |

| Détection des menaces | Identification en temps réel des anomalies via une analyse comportementale pilotée par ML. |

| Gouvernance inter-plateforme | Posture unifiée de sécurité et conformité sur Elasticsearch, bases SQL et NoSQL. |

| Protection des données | Responsabilisation renforcée et visibilité sur les accès aux données sensibles. |

Conclusion

Le système natif de journalisation d’audit d’Elasticsearch est efficace pour le suivi de base des événements d’authentification et d’accès. Cependant, à mesure que les environnements de données se développent, le besoin d’une visibilité d’audit complète, d’une surveillance en temps réel et d’une automatisation de la conformité devient essentiel.

DataSunrise complète Elasticsearch en fournissant un audit de qualité entreprise, une surveillance centralisée et une intelligence de conformité. Grâce à des fonctionnalités telles que la détection d’anomalies pilotée par machine learning, les alertes en temps réel et le reporting automatisé, il transforme les données d’audit en informations exploitables.

Pour des sujets connexes, explorez Historique des activités en base de données, Pistes d’audit, Protection continue des données, Pare-feu base de données, et Politiques de sécurité.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant