Outils d’Audit Elasticsearch

Elasticsearch est largement utilisé pour l’indexation et la recherche de grands ensembles de données, mais il stocke également des informations commerciales critiques qui doivent être surveillées pour prévenir tout accès ou modification non autorisés. Le suivi de ces opérations est essentiel pour maintenir la sécurité et la conformité avec des normes telles que le RGPD, le HIPAA et le PCI DSS.

Cet article explore les outils d’audit natifs d’Elasticsearch et montre comment DataSunrise améliore la visibilité des audits, le contrôle et l’automatisation de la conformité.

Importance des Outils d’Audit

Les outils d’audit sont fondamentaux pour garantir la responsabilité, détecter les accès non autorisés et répondre aux exigences réglementaires. Dans la journalisation d’audit d’Elasticsearch, la traçabilité de chaque requête et modification permet aux organisations de maintenir une visibilité sur l’utilisation et les opérations de leurs données.

Sans outils d’audit, des questions critiques — telles que qui a accédé à quel index, quand et depuis où — restent sans réponse. Ce manque de visibilité peut conduire à des défaillances de conformité, des fuites de données ou des abus internes non détectés.

En déployant des solutions d’audit robustes, les organisations peuvent :

- Identifier en temps réel des schémas d’accès anormaux ou des brèches de sécurité.

- Assurer que l’accès aux données est conforme aux règles internes de gouvernance et aux exigences de sécurité des données.

- Maintenir un enregistrement immuable de l’activité du système pour vérifier la conformité des données.

Dans des environnements distribués complexes, les outils d’audit permettent aussi de corréler les actions entre plusieurs nœuds, garantissant une vue complète de l’intégrité du système et de la responsabilité opérationnelle.

Outils d’Audit Natifs d’Elasticsearch

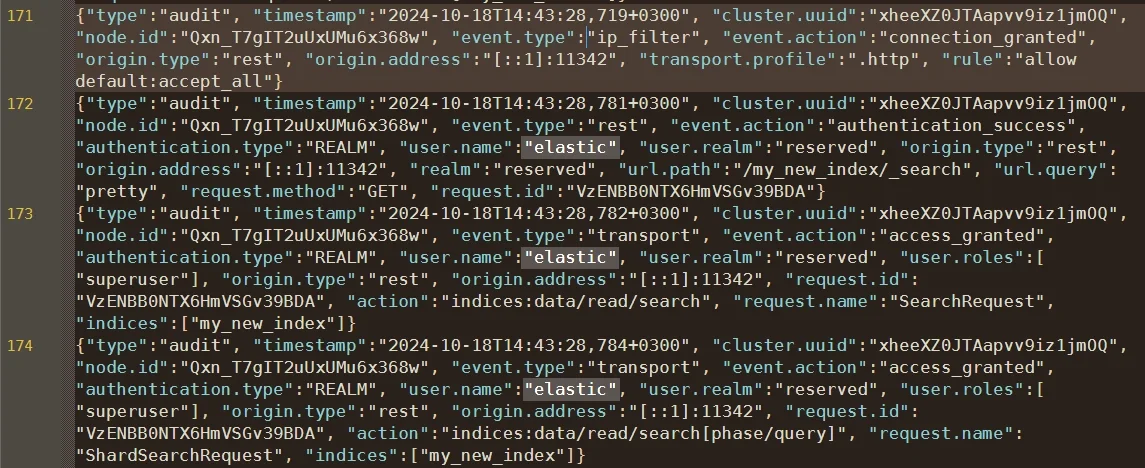

Elasticsearch fournit un module d’audit intégré dans le cadre des fonctionnalités de sécurité X-Pack. Ce module enregistre l’activité des utilisateurs, les décisions d’accès et les opérations système, constituant la base de la surveillance de l’activité des bases de données.

Activation de la Journalisation d’Audit

Pour activer la journalisation d’audit, configurez les paramètres suivants dans le fichier elasticsearch.yml :

xpack.security.audit.enabled: true

xpack.security.audit.outputs: [index, logfile]

La sortie index stocke les événements d’audit dans un index interne dédié (.security_audit_log-*), tandis que logfile les écrit dans des fichiers journaux locaux.

Après activation, redémarrez le service Elasticsearch :

systemctl restart elasticsearch

Une fois redémarré, Elasticsearch commencera à capturer des événements tels que l’authentification, l’attribution des rôles et l’accès aux index.

Filtrage et Personnalisation

Vous pouvez affiner les événements enregistrés par Elasticsearch en modifiant les filtres d’inclusion et d’exclusion :

xpack.security.audit.logfile.events.exclude: ["run_as_granted", "anonymous_access_denied"]

Cette configuration réduit le bruit en omettant des événements moins pertinents comme les tentatives anonymes échouées.

Les indices d’audit peuvent également être envoyés à Elastic Stack, Logstash ou Beats pour une analyse centralisée.

De plus, les administrateurs peuvent utiliser des paramètres de configuration plus détaillés pour personnaliser le niveau de granularité des événements, par exemple en incluant uniquement les actions liées à l’authentification ou certaines opérations sur les index. Par exemple :

xpack.security.audit.logfile.events.include: ["authentication_success", "access_denied", "access_granted"]

Le filtrage peut aussi être ajusté par utilisateur ou domaine en définissant différentes catégories de journalisation, permettant un contrôle fin sur les activités surveillées et celles ignorées.

Les administrateurs envoient souvent ces indices d’audit vers des plateformes de surveillance centralisées pour corréler avec des systèmes de surveillance de l’activité des bases de données ou des outils SIEM, pour permettre des alertes unifiées et des tableaux de bord de conformité.

Grâce aux pipelines Logstash, vous pouvez transformer des entrées d’audit JSON brutes en champs structurés pour une visualisation avancée dans Kibana ou des systèmes analytiques tiers.

Enfin, il est recommandé d’activer la gestion du cycle de vie des index (ILM) pour les indices d’audit afin d’assurer la conservation des logs selon les politiques internes tout en supprimant automatiquement les données obsolètes, ce qui réduit les coûts de stockage et maintient les performances du cluster.

Extension de l’Audit Elasticsearch avec DataSunrise

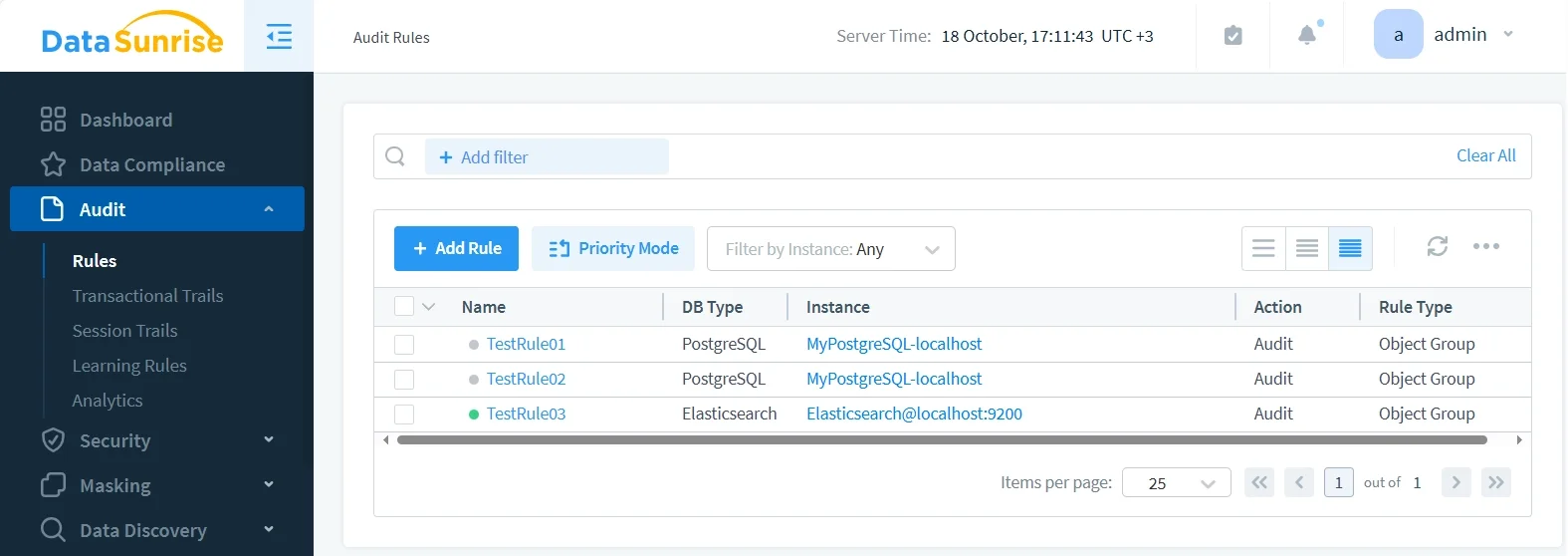

DataSunrise complète les capacités d’audit d’Elasticsearch avec une gestion centralisée, des règles de sécurité renforcées et des fonctions automatisées de conformité. Il étend la surveillance à toutes les couches de données — des index aux documents stockés — en minimisant la surveillance manuelle.

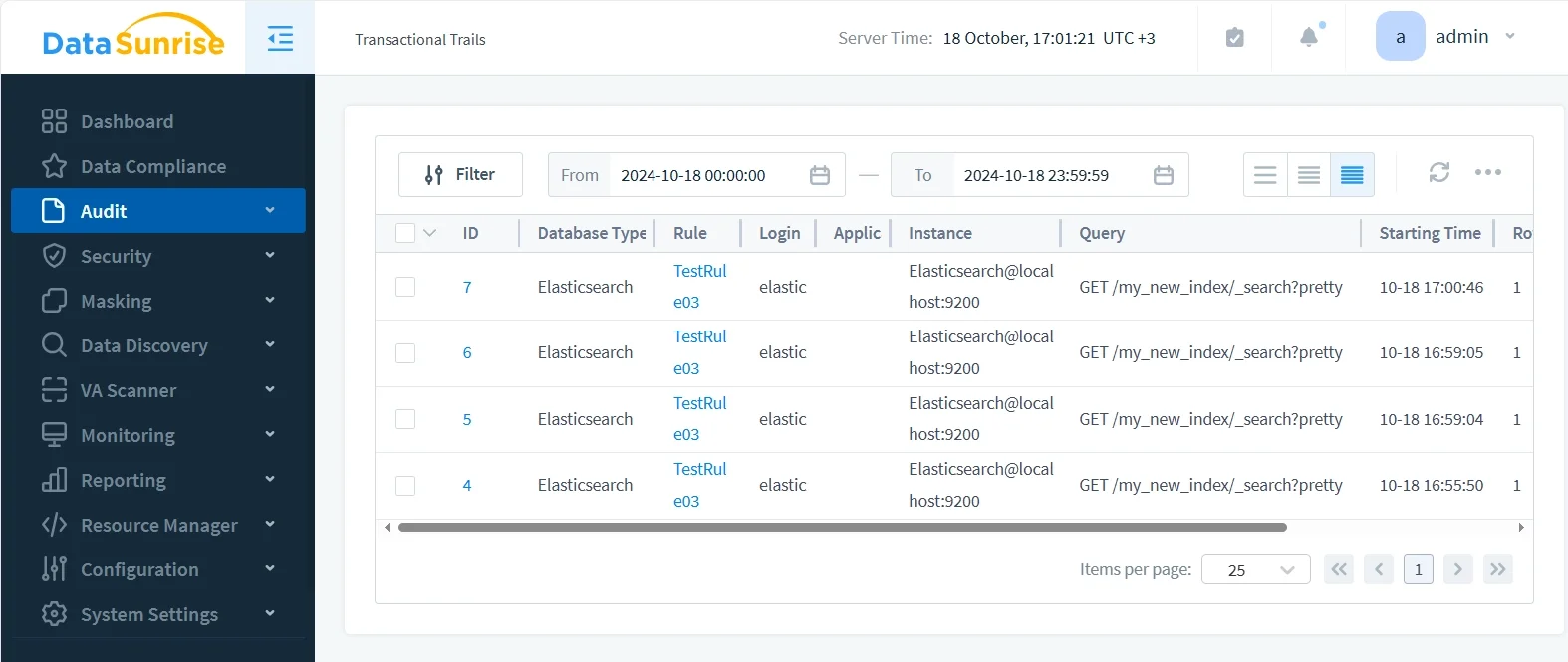

Surveillance Unifiée et Traçabilité des Audits

Grâce à son moteur de surveillance de l’activité des bases de données, DataSunrise collecte en temps réel les événements Elasticsearch. Les administrateurs peuvent filtrer l’activité par utilisateur, IP ou type de requête et corréler les événements Elasticsearch avec d’autres systèmes tels que PostgreSQL, MySQL ou MongoDB.

Règles d’Audit Granulaires et Politiques de Sécurité

DataSunrise offre des règles d’audit granulaires permettant aux administrateurs de définir des politiques au niveau des index ou des champs. Vous pouvez tracer des actions telles que la lecture, l’écriture ou la suppression de documents, et appliquer automatiquement un masquage des données pour les attributs sensibles (comme les données personnelles ou de santé).

Les règles peuvent déclencher des alertes, bloquer des requêtes suspectes ou masquer dynamiquement les données sensibles en sortie.

Détection des Menaces en Temps Réel

Utilisant les analyses comportementales, DataSunrise identifie des anomalies telles que des volumes de requêtes inattendus, des sources IP inhabituelles ou des exportations massives. Les événements suspects déclenchent des notifications en temps réel via Slack ou des connecteurs SIEM, assurant une réponse rapide.

- Détecte les tentatives d’authentification par force brute ou l’usage abusif des identifiants sur les nœuds Elasticsearch.

- Surveille les requêtes de recherche à haute fréquence ou décalées hors du pattern habituel, pouvant indiquer du scraping ou de la reconnaissance.

- Signale les exportations ou suppressions à grande échelle pouvant refléter une exfiltration de données ou une menace interne.

- Met en corrélation les adresses IP sources, les horaires d’accès et le contexte des requêtes pour identifier des chaînes de comportements suspects.

En combinant la corrélation des événements avec le profilage utilisateur, DataSunrise assure une détection précoce et une analyse contextuelle des activités anormales avant qu’elles ne dégénèrent en incidents.

Rapports de Conformité Automatisés

Avec le Compliance Manager, les organisations peuvent générer des rapports conformes aux standards RGPD, HIPAA, SOX et PCI DSS. Ces rapports comprennent des traçabilités complètes, des preuves de configuration et des alertes — fournissant des preuves de conformité pour les auditeurs.

- Cartographie automatique des données d’audit Elasticsearch aux exigences réglementaires de chaque cadre.

- Génération de synthèses détaillées prêtes pour les auditeurs, mettant en avant les tentatives d’accès, l’application des politiques et les anomalies.

- Planification de scans de conformité récurrents avec collecte automatique des preuves et génération de rapports.

- Intégration avec les tableaux de bord DataSunrise Compliance Manager pour simplifier la documentation de conformité en entreprise.

Ces fonctionnalités d’automatisation réduisent la charge liée à la préparation manuelle des audits et garantissent que toute l’activité Elasticsearch reste vérifiable lors des contrôles réglementaires.

Impact Business

L’adoption de DataSunrise pour l’audit d’Elasticsearch apporte des bénéfices mesurables :

| Bénéfice | Description |

|---|---|

| Réduction des Charges de Conformité | La génération automatique de rapports et l’application des règles minimisent le temps de revue manuelle. |

| Renforcement de la Sécurité des Données | Un contrôle fin des accès aux index et de l’audit des requêtes améliore la protection. |

| Confiance Réglementaire | Démonstration d’une adhésion continue aux exigences RGPD, HIPAA et PCI DSS. |

| Efficacité Opérationnelle | Un tableau de bord centralisé réduit la complexité multi-cluster. |

| Enquêtes Accélérées | Des logs unifiés permettent d’accélérer l’analyse des causes profondes et la réponse aux incidents. |

Conclusion

Les outils d’audit natifs d’Elasticsearch offrent une visibilité précieuse mais manquent du contrôle avancé et de l’évolutivité nécessaires pour une conformité de niveau entreprise.

En intégrant DataSunrise, les organisations peuvent automatiser la mise en application des règles d’audit, sécuriser les données sensibles et maintenir une posture de conformité continue dans des environnements distribués.

Pour approfondir, consultez des sujets connexes tels que les logs d’audit, les traces d’audit, la sécurité des bases de données et la protection continue des données.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant