Trace d’audit des données Amazon OpenSearch

La trace d’audit des données Amazon OpenSearch est essentielle pour les organisations dont les charges de travail de recherche, d’analyse de journaux et d’observabilité reposent sur OpenSearch. Ces environnements analysent de grands volumes de données opérationnelles et clients. Par conséquent, ils conservent des événements de journal, des identifiants, des adresses IP et du contenu applicatif qui doivent rester continuellement visibles et traçables.

En pratique, les équipes utilisent de plus en plus le service OpenSearch pour l’analyse de sécurité, la surveillance des applications, et même pour la journalisation d’audit elle-même. Cependant, cela crée un paradoxe structurel. La même plateforme peut stocker des données sensibles pour la sécurité tout en devenant une cible vulnérable. Sans une trace d’audit OpenSearch fiable, les organisations ne peuvent pas établir la responsabilité d’accès, enquêter efficacement sur les incidents, ni démontrer la conformité lors des audits.

Cet article décrit comment fonctionne une trace d’audit des données Amazon OpenSearch dans des déploiements réels où la visibilité native est limitée, et comment DataSunrise améliore l’audit OpenSearch grâce à une journalisation centralisée, à la corrélation des transactions, et à des contrôles axés sur la conformité construits autour de l’audit des données et des traces d’audit.

Les principaux défis d’audit dans Amazon OpenSearch

Les charges de travail OpenSearch diffèrent des bases de données relationnelles traditionnelles. Elles exposent des API REST, acceptent des entrées JSON, et fonctionnent souvent derrière des services applicatifs et des pipelines analytiques. Par conséquent, ces caractéristiques architecturales introduisent plusieurs problèmes spécifiques à l’audit qui affectent à la fois la sécurité des données et la sécurité des bases de données.

- Accès basé sur REST sans contexte de requête

Les opérations OpenSearch reposent sur des requêtes HTTP plutôt que sur des sessions SQL. Les journaux natifs capturent les métadonnées des requêtes, mais ils ne fournissent pas une visibilité structurée sur l’intention des requêtes, les indices affectés ou le contenu des charges utiles. En conséquence, l’analyse médico-légale est plus lente et moins précise. Des journaux d’audit centralisés réduisent cet écart en normalisant les enregistrements d’accès. - Volume élevé d’opérations d’écriture et de recherche

Les pipelines de journalisation et d’analyse peuvent générer des milliers de requêtes d’indexation et de recherche par seconde. Sans contrôles sélectifs, le stockage brut des journaux croît rapidement et introduit du bruit opérationnel. Une approche d’audit ciblée alignée avec la performance du stockage d’audit réduit les coûts tout en préservant les preuves. - Corrélation limitée des transactions

OpenSearch ne regroupe pas les requêtes connexes en transactions logiques. Par conséquent, tracer une seule action applicative à travers plusieurs appels d’API nécessite une couche de corrélation séparée. C’est précisément là que l’historique d’activité de la base de données et le suivi inter-requêtes deviennent utiles. - Lacunes de visibilité pour la conformité

Les environnements traitant des données contrôlées par le RGPD ou PCI DSS doivent démontrer une application continue des contrôles d’accès. Les journaux OpenSearch natifs seuls ne répondent généralement pas aux exigences d’audit et de conformité. Associer les contrôles d’audit à Compliance Manager renforce la production de preuves.

Capacités d’audit natives d’Amazon OpenSearch

Le service Amazon OpenSearch fournit une journalisation d’audit basique via son plugin de sécurité. Les administrateurs peuvent activer les journaux d’audit pour enregistrer les événements d’authentification, les requêtes REST, et les opérations au niveau des index. Ces journaux peuvent être stockés dans CloudWatch ou indexés directement dans OpenSearch. Pour les références natives, consultez la présentation de la sécurité Amazon OpenSearch AWS et le guide de journalisation d’audit.

Bien que cette stratégie fournisse une visibilité de base, elle présente des limites. Les enregistrements d’audit restent de bas niveau, manquent de conscience transactionnelle, et restent étroitement liés au cluster OpenSearch. Par conséquent, la gestion de la rétention, le filtrage, et le reporting de conformité nécessitent des outils supplémentaires et une approche plus large de surveillance d’activité de base de données.

La trace d’audit OpenSearch conçue par DataSunrise

Pour surmonter ces faiblesses, DataSunrise introduit une couche d’audit distincte qui fonctionne indépendamment du cluster OpenSearch. En inspectant le trafic entre les clients et les points de terminaison OpenSearch, DataSunrise construit une trace d’audit OpenSearch structurée sans modifier les composants internes d’OpenSearch. Cette architecture s’aligne également avec les schémas de déploiement par proxy inverse souvent utilisés pour l’application des règles de sécurité.

Cette conception suit des principes de surveillance établis et complète des contrôles additionnels tels que le contrôle d’accès basé sur les rôles et la gouvernance des politiques.

Configuration des règles d’audit OpenSearch

Les politiques d’audit DataSunrise spécifient quelles instances OpenSearch, quels utilisateurs, APIs, et opérations doivent être journalisés. Les règles peuvent cibler des motifs d’index, des types de requêtes ou des origines clients. Ainsi, les équipes réduisent le bruit d’audit tout en préservant la responsabilité et en s’alignant avec le comportement de priorité des règles d’audit.

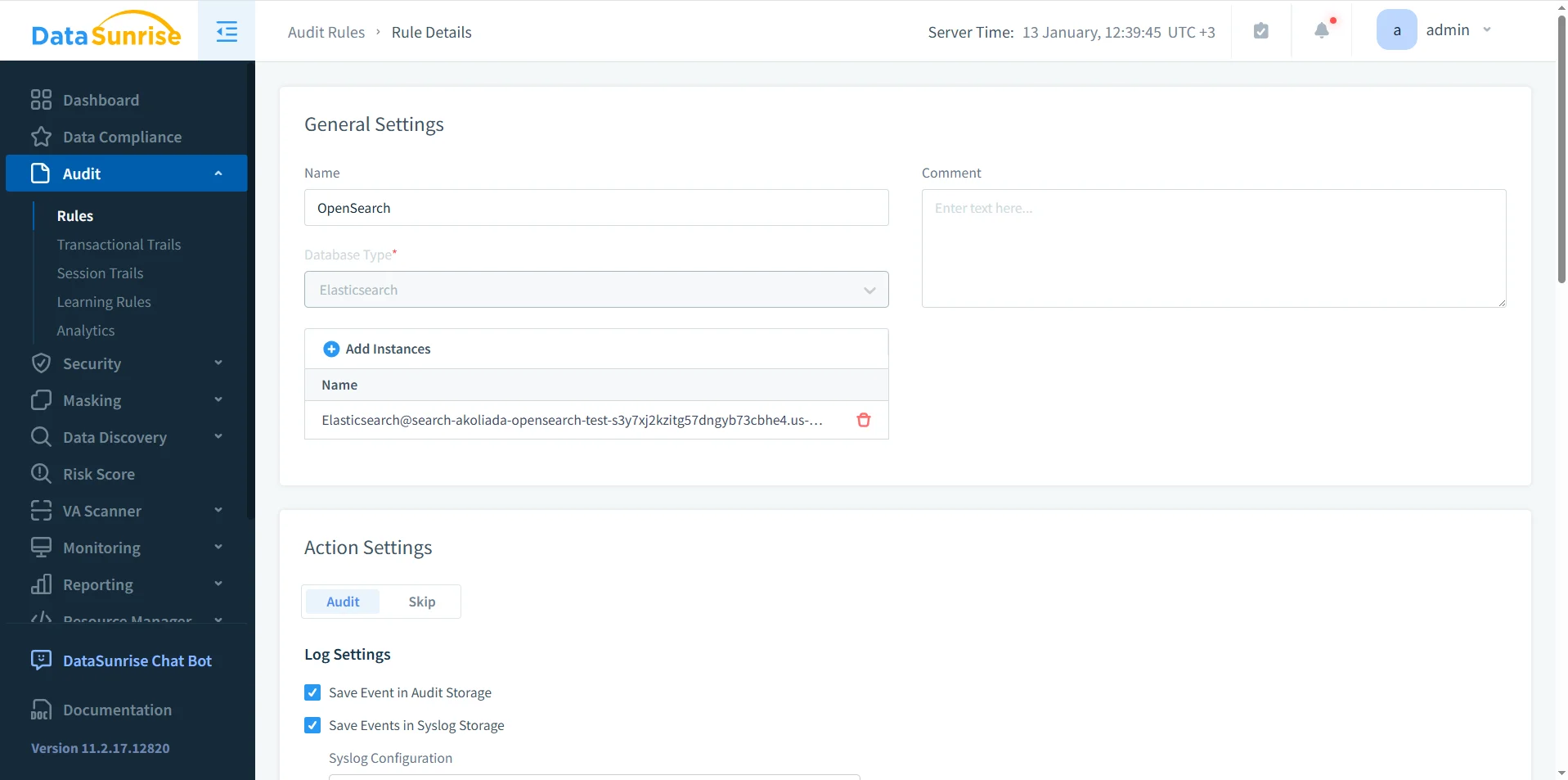

Configuration des règles d’audit Amazon OpenSearch avec DataSunrise

Configuration des règles d’audit avec sélection d’instances OpenSearch, actions d’audit, et stockage centralisé des journaux.

Traces transactionnelles et gestion des sessions

Contrairement aux journaux natifs OpenSearch, DataSunrise corrèle les requêtes REST liées en sessions logiques et traces transactionnelles. Ainsi, les équipes de sécurité peuvent suivre une interaction complète depuis l’établissement de la session jusqu’à l’indexation de documents et l’exécution de recherches. Ce flux de travail prend également en charge un audit continu avec une collecte cohérente des preuves.

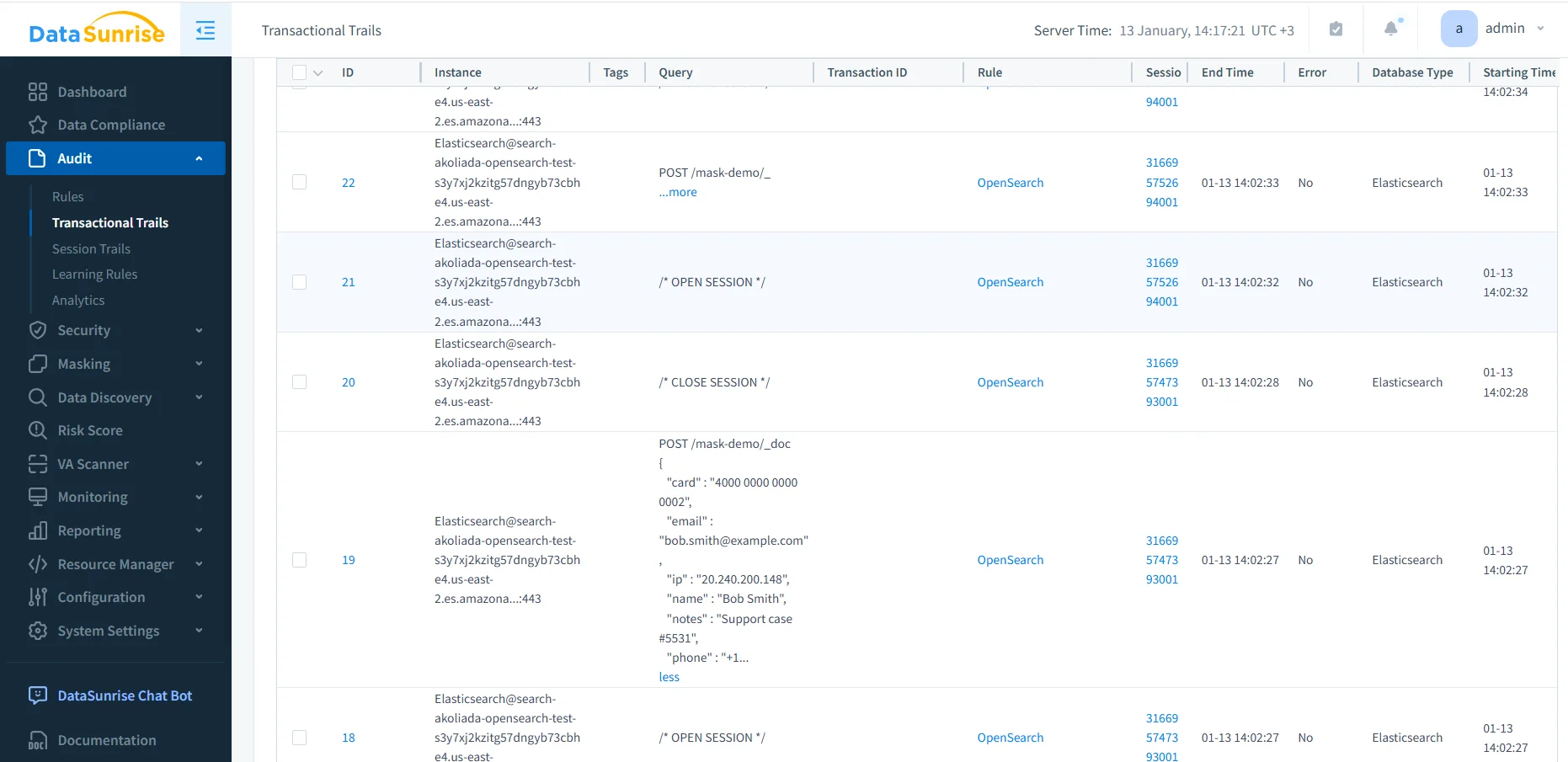

Traces transactionnelles Amazon OpenSearch dans DataSunrise

Vue des traces transactionnelles avec opérations OpenSearch corrélées, horodatages, identifiants de session et détails de requêtes.

DataSunrise stocke ces enregistrements dans un espace d’audit dédié optimisé pour la rétention, l’enquête, et le reporting. De plus, les organisations peuvent relier les preuves d’audit à des workflows plus larges de détection via des concepts de détection des menaces et d’analyse de sécurité.

Avantages en matière de sécurité et de gouvernance

DataSunrise étend l’audit OpenSearch au-delà des journaux natifs et améliore la posture de sécurité ainsi que la maturité de la gouvernance. Il prend également en charge des contrôles plus larges comme la découverte des données pour identifier où se trouvent les champs sensibles avant d’appliquer la politique.

- Audit centralisé à travers les environnements cloud et hybrides via les journaux d’audit

- Meilleure réponse aux incidents grâce à l’historique d’activité des données

- Alignement avec les stratégies de contrôle d’accès basé sur les rôles (RBAC)

- Réduction de l’exposition aux menaces de sécurité et aux accès non autorisés

Ces capacités s’intègrent naturellement aux programmes de sécurité et conformité plus larges, incluant la cartographie des réglementations de conformité et les workflows automatisés de reporting.

Comparaison de la couverture d’audit opérationnel

| Aspect d’audit | OpenSearch natif | DataSunrise |

|---|---|---|

| Journalisation au niveau des requêtes | Métadonnées REST basiques | Contexte complet des requêtes avec visibilité sur les charges utiles |

| Corrélation des transactions | Non disponible | Traces transactionnelles basées sur les sessions |

| Rétention centralisée | Dépendante du cluster | Stockage d’audit externe avec politiques de rétention |

| Reporting conformité | Manuel | Reporting automatisé et prêt pour l’audit via le Compliance Manager |

L’impératif de conformité

Les cadres réglementaires exigent de plus en plus une couverture d’audit 24h/24, incluant les plateformes non relationnelles comme OpenSearch. En pratique, cela signifie que les organisations doivent combiner les preuves d’audit avec des politiques applicables et des workflows de reporting pour le RGPD, les mesures techniques HIPAA et le PCI DSS.

Ces contrôles soutiennent les objectifs décrits dans le but d’une trace d’audit de base de données et permettent une génération automatisée de preuves via le reporting automatisé de conformité.

Conclusion : Construire une trace d’audit OpenSearch fonctionnelle

Amazon OpenSearch fournit une journalisation de base, mais il n’a pas été conçu pour fonctionner comme une plateforme d’audit autonome. Par conséquent, les organisations qui s’appuient sur OpenSearch pour l’analyse de sécurité, l’observabilité, ou le traitement des données clients ont généralement besoin de garanties plus solides.

DataSunrise ajoute une couche d’audit externe et fournit des traces d’audit conscientes des transactions qui intègrent OpenSearch dans une architecture de conformité plus vaste. Ainsi, les équipes soutiennent les enquêtes, les inspections réglementaires, et la responsabilité opérationnelle à long terme sans perturber les pipelines existants.

À mesure que l’utilisation d’OpenSearch continue de croître, les organisations devraient considérer les traces d’audit comme une infrastructure, et non comme une réflexion secondaire. Une plateforme qui combine surveillance, audit et contrôles de conformité facilite grandement la montée en charge analytique de manière sûre et cohérente.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant