Traçabilité (Audit Trails)

Introduction

L’erreur humaine reste l’un des facteurs les plus persistants à l’origine des violations de données dans les organisations modernes. De nombreux rapports sectoriels indiquent que près des deux tiers des incidents de sécurité proviennent d’actions non intentionnelles des utilisateurs internes plutôt que d’attaques délibérées. Selon le dernier Rapport sur les violations de données IBM, les erreurs commises par des utilisateurs autorisés demeurent un facteur majeur d’exposition des données ainsi que d’augmentation des coûts de remédiation. Ces défaillances impliquent généralement des bases de données mal configurées, des contrôles d’accès insuffisants, la divulgation accidentelle de dossiers confidentiels, ou le partage involontaire d’informations sensibles. Dans les écosystèmes distribués actuels, en cloud ou hybrides, une seule mauvaise configuration peut instantanément exposer des données critiques à l’internet public.

Pour atténuer efficacement ces risques, les organisations doivent adopter des cadres solides de gouvernance des données, soutenus par des programmes continus de sensibilisation des employés et des formations à la sécurité basées sur les rôles. La mise en œuvre de pistes d’audit détaillées et de systèmes de surveillance automatisée est essentielle pour garantir la visibilité et la responsabilité sur l’ensemble du paysage des données. Ces outils fournissent aux équipes de sécurité des informations en temps réel sur chaque requête, modification et demande d’accès, permettant ainsi la détection rapide de comportements inhabituels et une investigation rapide des incidents potentiels. Associés à des contrôles d’accès robustes, des techniques de masquage et une analyse comportementale des utilisateurs, les pistes d’audit réduisent significativement la probabilité et l’impact des erreurs humaines tout en améliorant la posture de conformité et en renforçant la résilience de l’ensemble de l’environnement de données.

Qu’est-ce qu’une piste d’audit dans une base de données ?

Une piste d’audit de base de données est un journal complet et ordonné dans le temps qui enregistre chaque action réalisée dans un environnement de base de données. Elle consigne à la fois les opérations initiées par les utilisateurs — y compris les tentatives d’authentification, les requêtes exécutées et les modifications de données — et les événements générés par le système tels que les tâches automatisées, les routines de sauvegarde et les processus en arrière-plan. Chaque entrée de journal comprend généralement des détails sur qui a effectué l’action, quel objet ou jeu de données a été impliqué, quand l’événement a eu lieu, et souvent où l’activité a été initiée (par exemple, une adresse IP ou une application spécifique).

Ces journaux détaillés aident les organisations à maintenir une forte responsabilité des données et une visibilité de bout en bout de leurs opérations sur les bases de données. Les pistes d’audit jouent un rôle crucial dans la détection de comportements anormaux, la préservation de l’intégrité des données et le respect des exigences réglementaires définies par des cadres tels que le RGPD, HIPAA et SOX. Elles soutiennent également les contrôles de sécurité plus larges comme l’analyse du comportement utilisateur (UBA), améliorant ainsi la capacité d’une organisation à identifier proactivement les risques.

Objectifs principaux d’une piste d’audit

- Détecter les accès non autorisés : Aide à identifier les connexions suspectes ou les élévations de privilèges pouvant indiquer une violation de sécurité.

- Suivre les modifications de données : Enregistre les changements apportés aux tables, schémas ou paramètres de configuration — permettant aux administrateurs de reconstituer la séquence exacte des actions.

- Investiguer les incidents de sécurité : Fournit des preuves vérifiables pour l’analyse forensic et soutient les investigations lors des audits.

- Assurer la conformité réglementaire : Démontre l’adhésion aux normes de protection des données et de responsabilité financière par des journaux fiables et inviolables.

En fin de compte, les pistes d’audit constituent une base critique pour la transparence, la responsabilité et la confiance dans la gestion des données. Qu’elles soient utilisées pour la surveillance en temps réel ou pour une analyse rétrospective, elles renforcent l’intégrité et la sécurité de vos systèmes de base de données — aidant les équipes à détecter tôt les menaces, vérifier la conformité et bâtir des cadres de gouvernance solides.

Approches pour les pistes d’audit des bases de données

Il existe deux principales approches pour implémenter des pistes d’audit dans les bases de données :

Outils natifs

De nombreux systèmes de gestion de base de données (SGBD) offrent des capacités d’audit intégrées. Ces outils natifs fournissent un moyen simple d’activer des fonctions d’audit basiques. Par exemple, Oracle propose sa fonction Audit Trail, tandis que Microsoft SQL Server inclut SQL Server Audit.

Outils tiers

Les solutions tierces de piste d’audit, comme DataSunrise, offrent des fonctionnalités plus avancées et une gestion centralisée. Ces outils proposent souvent :

- Des contrôles de sécurité renforcés

- Compatibilité multiplateforme

- Options de rapports personnalisables

- Capacités d’alerte en temps réel

Exemple : Piste d’audit avec pgAudit dans PostgreSQL

Pour consulter le journal PgAudit, vous pouvez utiliser la commande ‘cat’ comme suit (plus de détails ici) :

cat /var/log/postgresql/postgresql-16-main.log | more

Voici un exemple succinct de ce à quoi pourrait ressembler une piste d’audit utilisant l’extension pgAudit dans PostgreSQL :

2024-09-17 10:15:23 UTC,AUDIT,SESSION,1,1,READ,SELECT,TABLE,public.users,,,SELECT * FROM users WHERE id = 123;

Cette entrée de journal montre :

- Horodatage

- Type d’audit

- Identifiants de session et d’utilisateur

- Type d’opération (LECTURE)

- Type de requête SQL (SELECT)

- Type d’objet (TABLE)

- Nom du schéma et de la table

- La requête SQL réelle exécutée

Les capacités natives d’audit restent souvent limitées en termes de fonctionnalités avancées. Bien qu’elles offrent une journalisation basique, elles manquent généralement de balisage des données, d’analyses intégrées et d’application automatique des règles. Transformer des fichiers journaux bruts, comme l’exemple ci-dessus, en informations exploitables nécessite un effort et un traitement supplémentaires importants.

Démarrage Rapide pour la Piste d’Audit (Étape par Étape)

Activer pgAudit sur PostgreSQL

# postgresql.conf

shared_preload_libraries = 'pgaudit'

pgaudit.log = 'read,write,ddl'

pgaudit.log_parameter = on

-- dans chaque base de données :

CREATE EXTENSION pgaudit;

-- redémarrer PostgreSQL après modification de shared_preload_libraries

Vérifiez la journalisation :

cat /var/log/postgresql/postgresql-16-main.log | moreSignaux à surveiller

- Lectures en dehors des heures habituelles sur des tables contenant des données personnelles sensibles (PII/PHI)

- Pics du volume de SELECT par un seul utilisateur/session

- Changements de rôle suivis de DDL ou d’exportations volumineuses

Créer une instance DataSunrise pour la piste d’audit

Partant du principe que DataSunrise est déjà installé, voici comment créer une instance et consulter une piste d’audit :

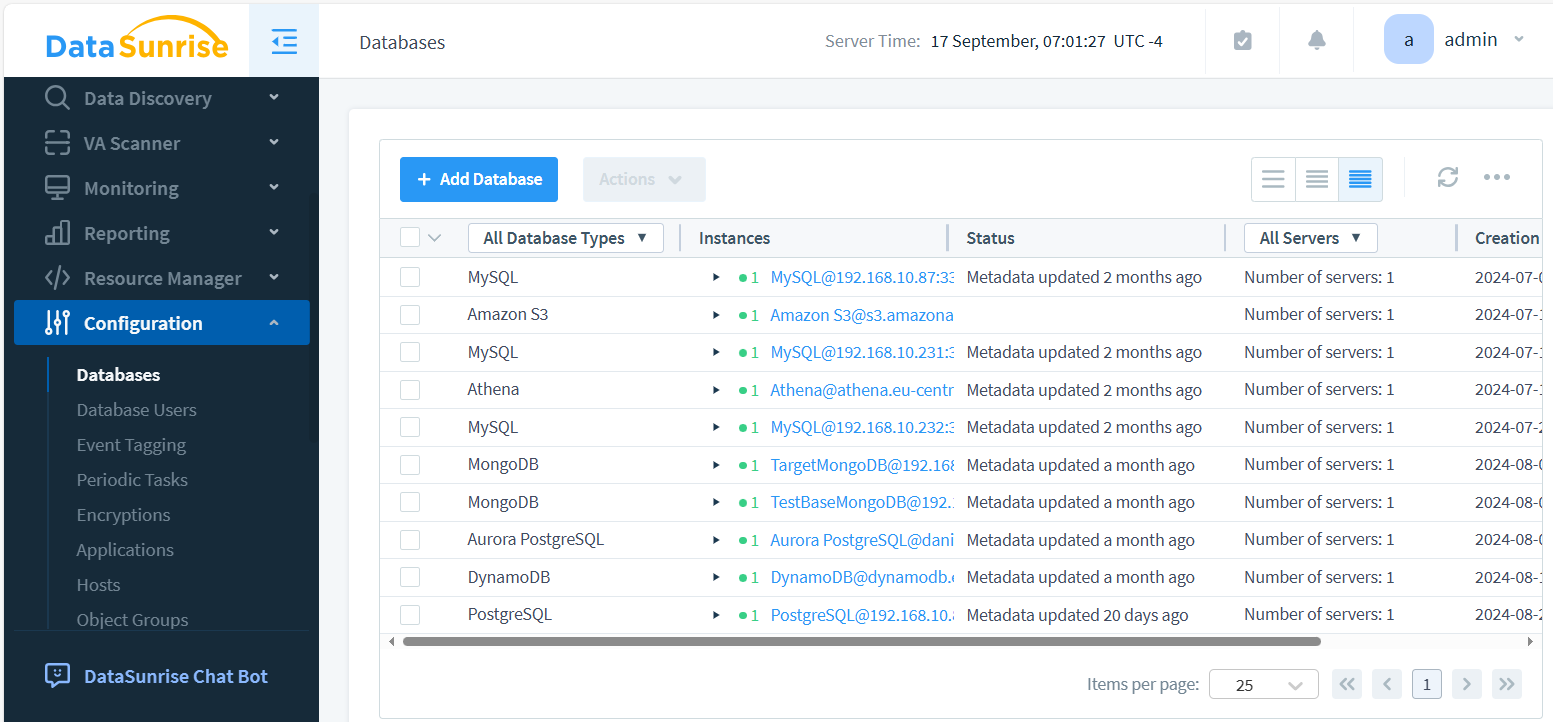

- Connectez-vous à l’interface web de DataSunrise

- Allez dans la section « Instances » puis cliquez sur « + Ajouter une nouvelle instance »

- Configurez les détails de connexion à votre base de données. DataSunrise centralise toutes les connexions aux bases dans un seul endroit.

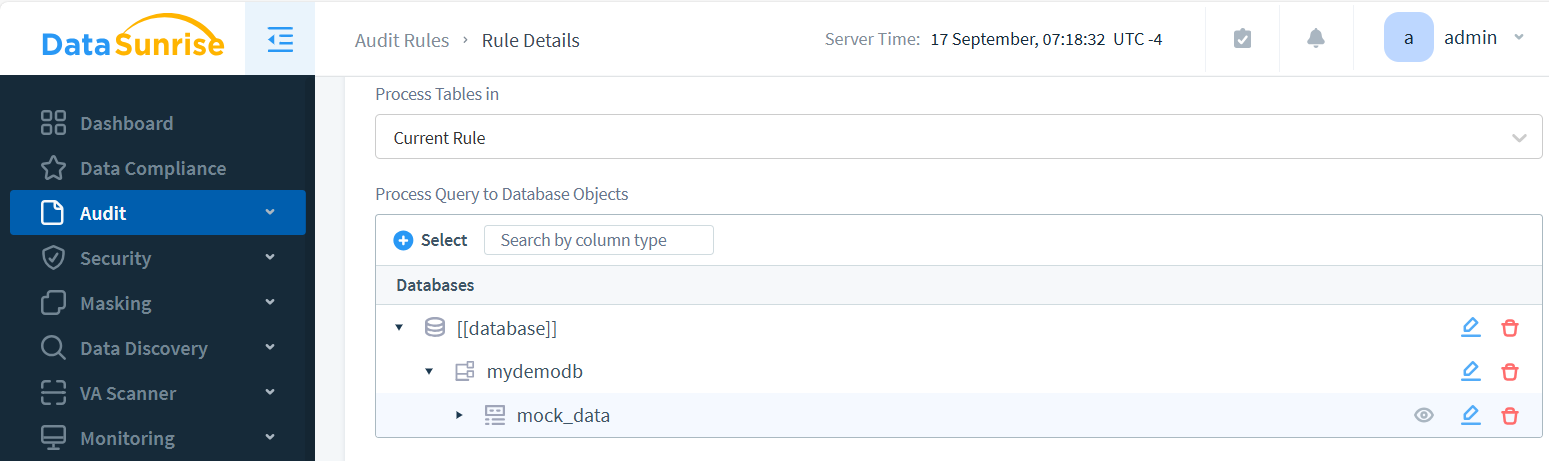

- Créez une Règle d’Audit dans Audit – Règles et activez l’audit pour les objets désirés.

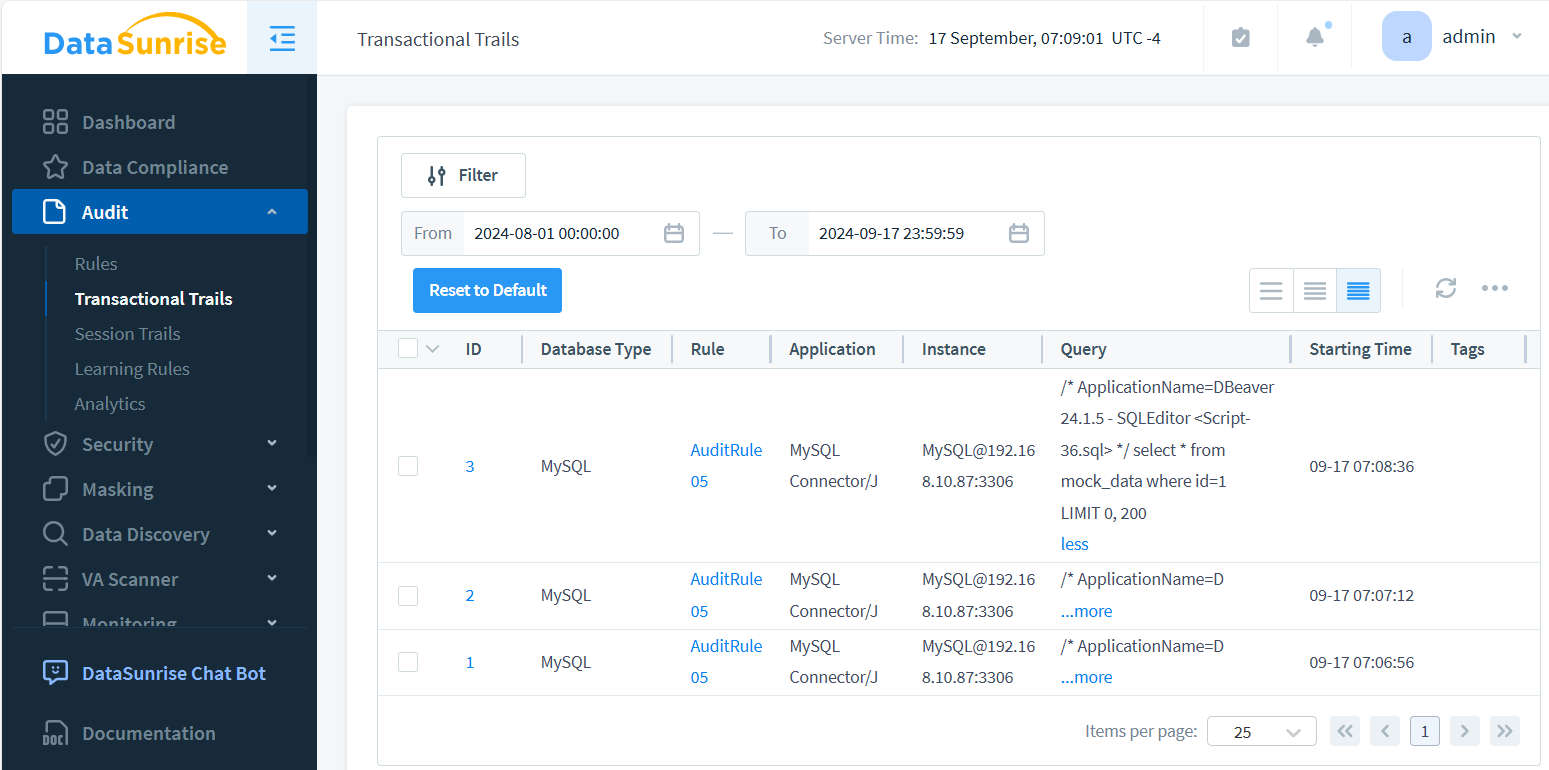

- Accédez à la section « Audit – Trails Transactionnels » pour visualiser et analyser les pistes générées.

DataSunrise facilite la mise en place d’un audit complet sur plusieurs plateformes de bases de données. L’image ci-dessus présente les éléments clés d’une piste d’audit : détails de l’instance, horodatages, et requêtes enregistrées. En option, il est également possible de capturer les résultats des requêtes. Chaque événement de la piste d’audit est interactif, permettant aux utilisateurs de creuser et de visualiser en détail le résultat des requêtes par un simple clic.

Avantages de DataSunrise pour le contrôle d’audit centralisé

DataSunrise offre plusieurs avantages pour la gestion des pistes d’audit :

- Interface unifiée : Contrôlez les règles d’audit sur divers types de bases depuis un tableau de bord unique

- Politiques personnalisables : Créez des politiques d’audit adaptées à vos exigences spécifiques de sécurité

- Surveillance en temps réel : Détectez et recevez des alertes sur les activités suspectes dès leur occurrence

- Soutien à la conformité : Respectez les exigences réglementaires avec des rapports préconfigurés

- Scalabilité : Gérez facilement les pistes d’audit pour des environnements de bases volumineux et complexes

Comparaison rapide : Outils natifs vs DataSunrise pour les pistes d’audit

| Fonctionnalité | Outils natifs | DataSunrise |

|---|---|---|

| Installation & Configuration | Manuel, spécifique au SGBD | Centralisé, inter-DB |

| Analyses & Alertes | Limité ou absent | Temps réel, personnalisable |

| Rapports de conformité | Exports basiques | Modèles préétablis SOX, HIPAA, RGPD |

Cas d’utilisation dans l’industrie

- Finance : Détectez rapidement les accès non autorisés aux comptes.

- Santé : Surveillez l’accès aux PHI pour les audits HIPAA.

- SaaS : Suivez l’activité au niveau des locataires pour renforcer la confiance client.

Impact métier en un coup d’œil

| Temps d’investigation | Réduit de plusieurs heures à quelques minutes |

| Préparation à l’audit | Rapports de conformité toujours disponibles |

| Efficacité de stockage | Journaux centralisés et compressés |

L’importance de la surveillance du comportement utilisateur

Le suivi du comportement des utilisateurs est primordial pour maintenir la sécurité des bases de données. Des pistes d’audit complètes agissent comme des sentinelles vigilantes, aidant les organisations à identifier un large spectre d’activités suspectes. Celles-ci incluent des schémas d’accès inhabituels qui dévient du comportement normal de l’utilisateur, des modifications non autorisées des données pouvant compromettre l’intégrité, des tentatives d’élévation des privilèges au-delà des rôles attribués, ainsi que des menaces internes souvent non détectées. En analysant méticuleusement ces schémas, les organisations peuvent anticiper les risques de sécurité, mettre en œuvre des contre-mesures ciblées et protéger efficacement les données sensibles tant des menaces externes qu’internes.

Bonnes pratiques pour la mise en œuvre des pistes d’audit

Pour maximiser l’efficacité de votre système de piste d’audit, il est crucial d’adopter une approche globale. Commencez par définir des objectifs d’audit clairs et alignés sur les buts de sécurité de votre organisation. Appliquez le principe du moindre privilège pour minimiser les risques potentiels. Analysez régulièrement les journaux d’audit afin de détecter rapidement toute anomalie ou menace potentielle. Établissez une politique robuste de conservation des données d’audit pour garantir la conformité et permettre les analyses historiques. Protégez l’intégrité de vos pistes d’audit par des mécanismes de stockage sécurisés. Enfin, réalisez périodiquement des audits du système d’audit lui-même pour assurer sa fiabilité et son efficacité. En suivant rigoureusement ces pratiques, vous renforcerez significativement votre posture globale de sécurité des bases de données et créerez une défense plus résiliente contre les menaces potentielles.

Pistes d’audit dans les cadres de conformité

Différentes réglementations définissent des exigences spécifiques pour les pistes d’audit des bases de données. Synchroniser votre stratégie d’audit avec ces cadres garantit le respect des contrôles obligatoires et évite les sanctions :

| Cadre | Exigences relatives à la piste d’audit | Comment DataSunrise aide |

|---|---|---|

| RGPD | Journaliser les accès aux données personnelles et prouver le traitement licite. | Suivi centralisé des requêtes impliquant des PII avec rapports automatisés. |

| HIPAA | Enregistrer tous les accès aux PHI et fournir des preuves d’audit inviolables. | Règles d’audit granulaires sur les champs PHI avec journaux contrôlés en intégrité. |

| PCI DSS | Suivre l’accès aux données de paiement et surveiller l’activité inhabituelle. | Surveillance en temps réel et alertes pour les requêtes sur données de cartes. |

| SOX | Maintenir la responsabilité pour les modifications des registres financiers. | Audit basé sur les rôles et rapports conformes programmés. |

Cette cartographie met en lumière comment DataSunrise comble le fossé entre les journaux bruts de base de données et des preuves conformes prêtes pour l’auditeur, réduisant les efforts manuels tout en renforçant la sécurité.

Normes de pistes d’audit et références de conformité

Les pistes d’audit ne sont pas seulement des bonnes pratiques — elles sont explicitement liées aux cadres de conformité. Voici des ressources sur la manière dont DataSunrise aide les organisations à répondre à ces normes :

- Présentation de la conformité des données — Ressource centrale pour aligner les contrôles des bases avec les principales réglementations

- Centre de connaissances sur la conformité réglementaire — Couverture détaillée du RGPD, HIPAA, PCI DSS, et SOX

- Comment se conformer au RGPD, HIPAA et SOX — Guide pratique sur l’alignement des pistes d’audit

- Sécurité des bases de données — Fondations pour la journalisation d’audit et le contrôle d’accès

- Surveillance de l’activité des bases de données — Supervision continue du comportement utilisateur et des événements d’audit

Cartographier votre stratégie de piste d’audit en fonction de ces ressources garantit que vos contrôles sont alignés avec les exigences de conformité tout en exploitant l’automatisation DataSunrise pour réduire la charge opérationnelle.

Défis dans la gestion des pistes d’audit

Bien que les pistes soient inestimables, elles présentent des défis :

- Impact sur la performance : L’audit étendu peut affecter la performance de la base de données

- Besoins de stockage : Les journaux d’audit peuvent croître rapidement, nécessitant un espace important

- Confidentialité des données : Les pistes d’audit peuvent contenir des informations sensibles, nécessitant une gestion rigoureuse

- Complexité de l’analyse : De grands volumes de données d’audit peuvent être difficiles à analyser

Exemple pratique : Interroger directement les journaux d’audit

Pour les administrateurs travaillant sans outils tiers, analyser les journaux d’audit natifs implique souvent d’écrire des requêtes sur les vues des catalogues système ou les tables de log. Par exemple, dans SQL Server, vous pouvez extraire les événements d’audit récents ainsi :

SELECT event_time, server_principal_name, database_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -2, GETDATE())

ORDER BY event_time DESC;

Cette requête récupère les événements d’audit des deux dernières heures, y compris qui a exécuté la requête, sur quelle base de données, et la requête exécutée. Bien que cette méthode soit informative, elle devient vite lourde à échelle sur plusieurs bases — soulignant l’intérêt des solutions centralisées comme DataSunrise pour la corrélation, les alertes et les rapports de conformité.

DataSunrise aide à relever ces défis grâce à une gestion automatisée efficace des journaux et à des capacités analytiques avancées.

Applications concrètes des pistes d’audit de base de données

Les pistes d’audit vont au-delà de la théorie lorsqu’elles sont appliquées aux défis spécifiques des secteurs. Elles garantissent la responsabilité, la transparence et la conformité dans des environnements où des données sensibles pilotent des opérations critiques :

- Services financiers : Suivi exhaustif des transactions pour respecter SOX et PCI DSS tout en détectant la fraude en temps réel.

- Santé : Protection des dossiers patients (PHI) conformément à HIPAA en enregistrant les accès et modifications des données cliniques.

- Gouvernement : Fourniture de preuves inviolables d’activité sur la base de données pour soutenir les audits et les initiatives de transparence.

- SaaS et plateformes Cloud : Surveillance des environnements multi-locataires, garantissant l’isolation des données clients et la confiance.

- Commerce de détail et e-commerce : Maintien de la visibilité sur les données sensibles clients et de paiement pour la conformité RGPD et PCI DSS.

En reliant les pistes d’audit aux exigences spécifiques des secteurs, les organisations renforcent non seulement la sécurité des bases de données, mais simplifient aussi l’alignement réglementaire et réduisent l’exposition aux risques.

L’avenir des pistes d’audit

À mesure que les menaces à la sécurité des données évoluent, les technologies de piste d’audit doivent également progresser. Les tendances futures incluent :

- Détection d’anomalies assistée par IA

- Journaux d’audit immuables basés sur la blockchain

- Intégration avec des plateformes de renseignement sur les menaces

- Outils améliorés de visualisation et de reporting

Rester à la pointe de ces évolutions sera crucial pour maintenir une sécurité solide des bases de données.

FAQ sur les pistes d’audit

Qu’est-ce qu’une piste d’audit de base de données ?

Une piste d’audit de base de données est un enregistrement chronologique des actions des utilisateurs et du système. Elle fournit des preuves vérifiables concernant qui a accédé ou modifié les données, quand l’action a eu lieu, et l’étendue de l’activité. Ce registre soutient la responsabilité, les enquêtes de sécurité et la conformité réglementaire.

En quoi une piste d’audit diffère-t-elle des journaux système ?

Les journaux système suivent principalement l’état opérationnel et la performance. Les pistes d’audit associent directement les événements aux utilisateurs et objets de données, ce qui les rend adaptées à la validation de conformité et à l’analyse forensic.

Quelles réglementations exigent des pistes d’audit ?

Les pistes d’audit sont explicitement requises ou fortement recommandées dans des cadres tels que le RGPD, HIPAA, PCI DSS et SOX. Elles démontrent l’efficacité des contrôles et soutiennent les audits externes.

Comment minimiser l’impact sur la performance ?

- Appliquer l’audit de façon sélective aux objets sensibles et actions critiques.

- Filtrer les paramètres inutiles et réduire le bruit des événements.

- Exporter et centraliser les données d’audit hors du système transactionnel.

- Mettre en place des politiques de rétention, rotation et compression.

Quels indicateurs montrent l’efficacité d’une piste d’audit ?

- Couverture des objets sensibles surveillés.

- Délai moyen de détection et de réponse aux incidents.

- Précision des alertes (vraies vs fausses alertes).

- Taux de vérification d’intégrité des journaux stockés.

- Croissance des données d’audit et conformité aux politiques de conservation.

Conclusion

Les pistes d’audit sont un composant fondamental d’une sécurité robuste des bases de données. Elles capturent et documentent chaque action pertinente dans le système, offrant une visibilité complète, accélérant la détection des menaces et simplifiant la conformité aux normes réglementaires. Alors que les outils d’audit natifs offrent souvent une fonctionnalité basique, des plateformes de niveau entreprise comme DataSunrise fournissent une supervision centralisée, des analyses approfondies, et un contrôle plus granulaire des activités utilisateur.

En combinant un audit structuré avec une analyse comportementale et des capacités dédiées de gouvernance, les organisations peuvent fortement améliorer la protection des données sensibles, identifier rapidement les anomalies et maintenir l’intégrité des systèmes dans des environnements hybrides, multi-cloud et distribués.

DataSunrise propose des solutions flexibles et intuitives pour une sécurité complète des bases de données, comprenant une surveillance intelligente des activités et un masquage avancé des données. Demandez une démo pour voir comment la plateforme simplifie la conformité, renforce la protection des données, et réduit la charge opérationnelle sans perturber vos flux de travail.