Qu’est-ce que la trace d’audit CockroachDB

Dans le paysage actuel axé sur les données, les organisations sont soumises à une pression croissante pour protéger leurs actifs informationnels. Selon le Global Cybersecurity Outlook 2024 du Forum économique mondial, 43 % des responsables de la cybersécurité accordent la priorité à la prévention des accès non autorisés aux bases de données, rendant la mise en œuvre d’une trace d’audit robuste essentielle pour les systèmes de bases de données modernes tels que CockroachDB.

CockroachDB, reconnu pour son architecture SQL distribuée et son évolutivité exceptionnelle, offre aux organisations les outils nécessaires pour mettre en place des traces d’audit complètes. Bien que CockroachDB propose des fonctionnalités d’audit natives, de nombreuses entreprises nécessitent des solutions plus sophistiquées pour répondre à leurs exigences de conformité et de sécurité.

Dans cet article, vous découvrirez ce qui constitue une trace d’audit CockroachDB, explorerez ses capacités natives d’audit et apprendrez comment DataSunrise peut améliorer votre posture de sécurité de la base de données grâce à des fonctionnalités avancées de surveillance et de protection.

Comprendre la trace d’audit CockroachDB

Une trace d’audit CockroachDB est un enregistrement systématique de toutes les activités de la base de données, fournissant un journal chronologique des opérations effectuées sur votre base de données. Elle documente qui a accédé à la base, quelles actions ont été entreprises et quand ces activités se sont déroulées. Cet historique complet des activités de données sert à plusieurs fins :

- Surveillance de la sécurité : Suivi des tentatives d’accès non autorisées et des activités suspectes

- Documentation de la conformité : Répondre aux exigences réglementaires en matière de gouvernance des données

- Enquête sur les incidents : Fournir des preuves médico-légales en cas de menaces de sécurité

- Analyse opérationnelle : Comprendre les schémas d’utilisation et identifier les goulots d’étranglement en termes de performance

Contrairement à certains systèmes de bases de données disposant d’une journalisation d’audit intégrée, CockroachDB nécessite que les administrateurs mettent en œuvre des solutions personnalisées en utilisant ses fonctionnalités SQL, ses tables système et ses journaux de transactions pour créer des journaux d’audit efficaces.

Capacités natives de la trace d’audit CockroachDB

CockroachDB offre plusieurs méthodes pour implémenter des traces d’audit via ses fonctionnalités natives. Bien que ces capacités ne soient pas aussi complètes que celles des systèmes d’audit dédiés, elles constituent une base répondant aux besoins de surveillance et de conformité basique.

1. Utilisation de tables d’audit basées sur SQL

L’une des approches les plus courantes pour créer une trace d’audit CockroachDB consiste à établir des tables d’audit personnalisées. Voici un exemple d’implémentation :

CREATE TABLE cockroach_audit_trail ( audit_id UUID DEFAULT gen_random_uuid() PRIMARY KEY, timestamp TIMESTAMPTZ DEFAULT current_timestamp(), user_name STRING NOT NULL, action_type STRING NOT NULL, table_name STRING, query_text STRING, INDEX (timestamp DESC), INDEX (user_name), INDEX (table_name) );

Cette structure de table capture des informations d’audit essentielles, notamment :

- Identification de l’utilisateur

- Action effectuée (SELECT, INSERT, UPDATE, DELETE)

- Objets de base de données affectés

- Texte de la requête pour analyse

2. Mise en place de triggers pour une journalisation automatique de l’audit

Pour automatiser le processus d’historique d’activités de la base de données, vous pouvez créer des triggers qui alimentent la table d’audit chaque fois que des modifications surviennent dans les tables surveillées :

CREATE FUNCTION record_audit_data() RETURNS TRIGGER AS $$

BEGIN

IF (TG_OP = 'INSERT') THEN

INSERT INTO cockroach_audit_trail (

user_name, action_type, table_name, query_text

) VALUES (

current_user, 'INSERT', TG_TABLE_NAME, current_query()

);

ELSIF (TG_OP = 'UPDATE') THEN

INSERT INTO cockroach_audit_trail (

user_name, action_type, table_name, query_text

) VALUES (

current_user, 'UPDATE', TG_TABLE_NAME, current_query()

);

ELSIF (TG_OP = 'DELETE') THEN

INSERT INTO cockroach_audit_trail (

user_name, action_type, table_name, query_text

) VALUES (

current_user, 'DELETE', TG_TABLE_NAME, current_query()

);

END IF;

RETURN NULL;

END;

$$ LANGUAGE plpgsql;

-- Appliquer le trigger à la table sensible

CREATE TRIGGER user_data_audit

AFTER INSERT OR UPDATE OR DELETE ON user_data

FOR EACH ROW EXECUTE FUNCTION record_audit_data();

3. Création de vues d’audit pour l’analyse

Pour simplifier l’analyse de la trace d’audit, vous pouvez créer des vues spécialisées qui filtrent et organisent les données d’audit pour des cas d’usage spécifiques aux politiques de sécurité :

-- Vue pour activités suspectes

CREATE VIEW suspicious_audit_events AS

SELECT

timestamp,

user_name,

action_type,

table_name,

SUBSTRING(query_text, 1, 50) AS query_preview

FROM

cockroach_audit_trail

WHERE

(action_type = 'DELETE' AND table_name IN ('users', 'permissions', 'financial_data'))

OR (timestamp BETWEEN '2024-02-01' AND '2024-02-15' AND table_name = 'sensitive_info')

OR (user_name NOT IN (SELECT username FROM authorized_users));

Cette vue filtre automatiquement les enregistrements d’audit pour mettre en évidence des préoccupations potentielles en matière de sécurité, telles que des suppressions dans des tables critiques ou des accès par des utilisateurs non autorisés.

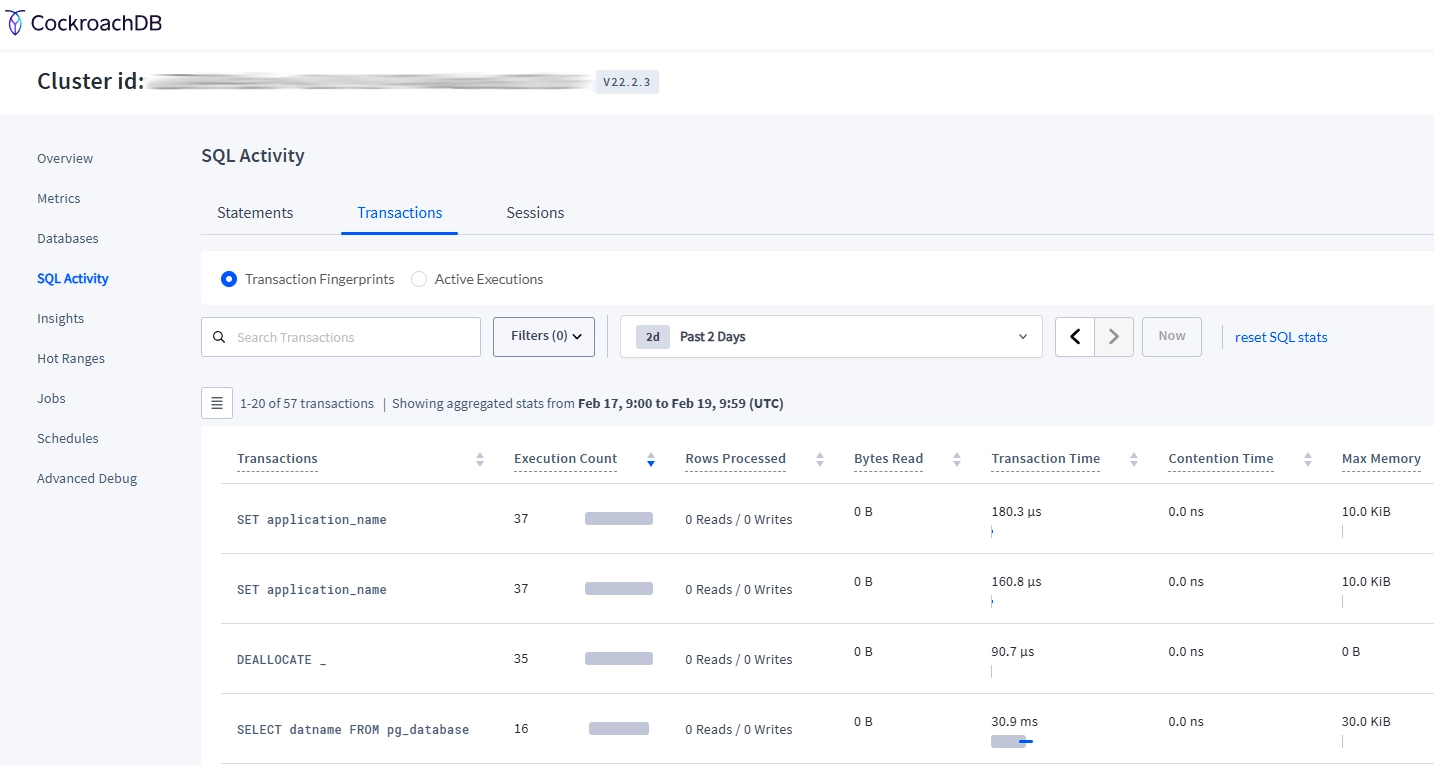

4. Utilisation de l’interface Web de CockroachDB pour la surveillance

L’interface administrative basée sur le Web de CockroachDB offre des capacités de surveillance supplémentaires qui complètent les traces d’audit personnalisées :

- Accédez à l’interface d’administration CockroachDB (généralement à http://localhost:8080)

- Allez sur le tableau de bord “Activité SQL”

- Surveillez les sessions actives, les statistiques des requêtes et les métriques de transaction

- Examinez l’historique d’exécution des instructions pour détecter des schémas suspects

Bien que l’interface Web ne fournisse pas une trace d’audit complète, elle offre des informations en temps réel précieuses sur la surveillance de l’activité de la base de données qui peuvent compléter votre implémentation d’audit personnalisée.

Limitations des capacités natives d’audit de CockroachDB

Bien que CockroachDB offre des capacités d’audit de base, ses fonctionnalités natives présentent plusieurs limitations qui peuvent poser problème aux organisations ayant des exigences de sécurité avancées :

| Limitations | Impact |

|---|---|

| Mise en œuvre manuelle requise | Augmente la complexité de l’installation et le fardeau de maintenance |

| Alerte en temps réel limitée | Retarde la détection des activités suspectes |

| Capacités de reporting basiques | Complexifie la documentation de conformité |

| Considérations de performance | Peut impacter les opérations de la base de données si non optimisé |

| Pas de chiffrement intégré pour l’audit | Nécessite des mesures de sécurité supplémentaires pour les données d’audit |

Pour les organisations nécessitant une surveillance de sécurité robuste, une gestion de la conformité et une détection avancée des menaces, ces limitations imposent d’explorer des solutions de trace d’audit améliorées.

Trace d’audit CockroachDB améliorée avec DataSunrise

Si les capacités natives de CockroachDB offrent une base pour les exigences d’audit de base, DataSunrise propose une suite de sécurité complète qui améliore considérablement la fonctionnalité de la trace d’audit CockroachDB grâce à des fonctionnalités avancées de surveillance, de protection et de conformité.

Mise en place de DataSunrise pour la trace d’audit CockroachDB

L’implémentation de DataSunrise avec CockroachDB suit un processus simple :

1. Connexion à CockroachDB

Commencez par connecter DataSunrise à votre instance CockroachDB via l’interface intuitive du tableau de bord.

2. Configuration des règles d’audit

Créez des priorités de règles personnalisées pour spécifier quelles activités de la base de données doivent être surveillées.

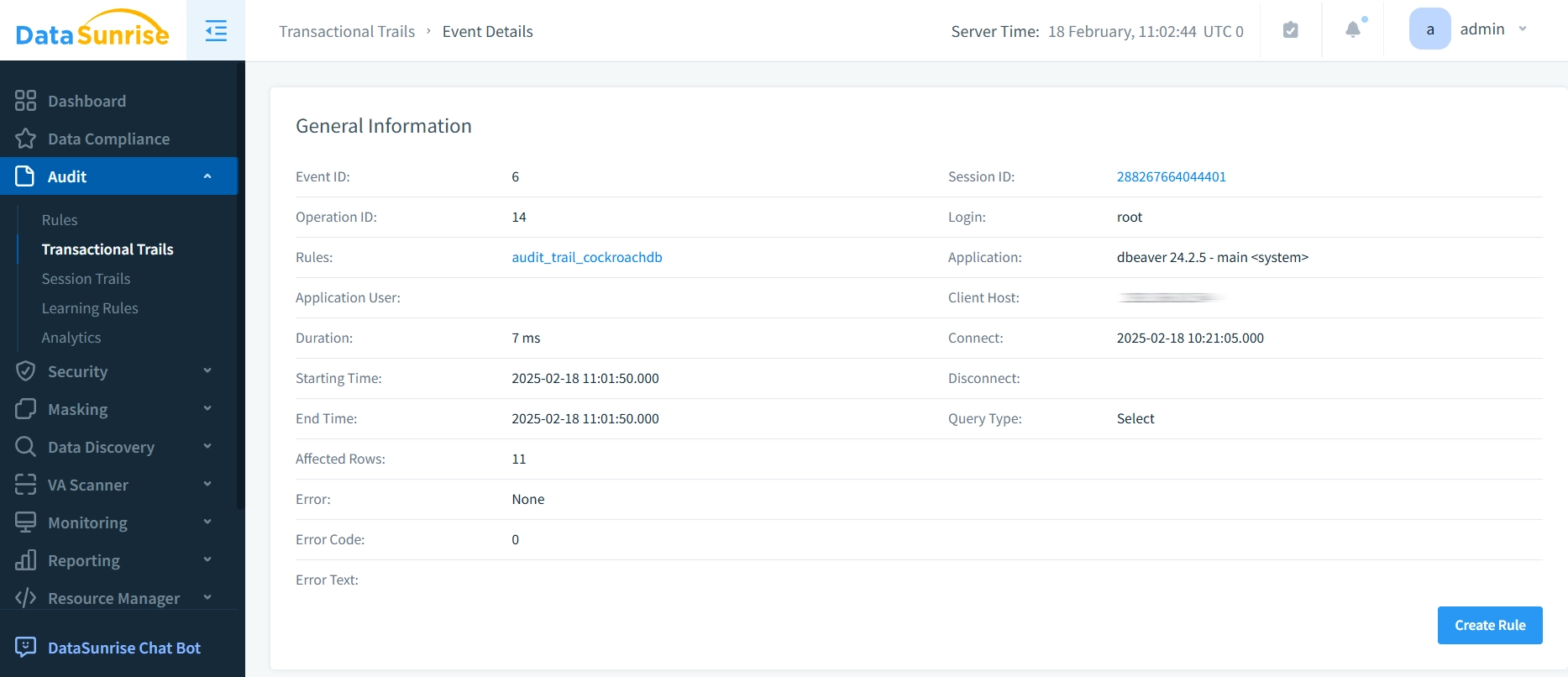

3. Surveillance des traces d’audit

Accédez à des journaux d’audit complets et détaillés grâce à l’interface des traces transactionnelles de DataSunrise.

Avantages clés de DataSunrise pour la trace d’audit CockroachDB

DataSunrise étend les capacités d’audit natives de CockroachDB avec des fonctionnalités avancées conçues pour assurer une sécurité et une conformité de niveau entreprise :

- Guide d’audit complet : Définissez des politiques granulaires basées sur les utilisateurs, opérations, objets et périodes pour capter précisément les données d’audit dont vous avez besoin.

- Règles d’apprentissage et audit : Observation continue des activités de la base de données avec des alertes immédiates en cas d’événements suspects, permettant une gestion proactive de la sécurité.

- Analyse du comportement utilisateur : Analyse alimentée par l’IA des schémas d’accès pour détecter les anomalies et les menaces potentielles avant qu’elles n’escaladent.

- Masquage dynamique des données : Protégez les informations sensibles dans les traces d’audit tout en conservant la visibilité pour le personnel autorisé.

- Reporting automatisé de la conformité : Modèles de rapports préconçus pour répondre aux exigences du RGPD, de HIPAA, de SOX et du PCI DSS, simplifiant ainsi la documentation réglementaire.

- Support multi-plateforme : Interface unifiée pour la gestion des politiques d’audit sur plusieurs instances de bases de données, garantissant des pratiques de sécurité homogènes.

Bonnes pratiques pour la mise en œuvre d’une trace d’audit CockroachDB

La mise en place d’une trace d’audit efficace pour CockroachDB nécessite une attention particulière sur plusieurs points clés :

1. Optimisation des performances

- Journalisation sélective : Auditez uniquement les activités essentielles pour minimiser l’impact sur les performances

- Gestion des index : Créez des index appropriés sur les tables d’audit pour des requêtes efficaces

- Traitement par lot : Envisagez une journalisation d’audit asynchrone pour les environnements à grand volume

- Planification du stockage : Mettez en place l’archivage automatique des anciens enregistrements d’audit pour maintenir les performances

2. Mise en œuvre de la sécurité

- Contrôles d’accès : Restreignez l’accès aux journaux d’audit en utilisant le contrôle d’accès basé sur les rôles (RBAC)

- Chiffrement de la base de données : Chiffrez les données d’audit tant au repos qu’en transit

- Principe du moindre privilège : Assurez-vous que les administrateurs de l’audit ne peuvent pas modifier les journaux qu’ils supervisent

- Protection contre les injections SQL : Mettez en place des mécanismes pour détecter les modifications non autorisées des données d’audit

3. Gestion de la conformité

- Politiques de rétention : Définissez des périodes de rétention claires en fonction des exigences réglementaires

- Documentation : Conservez des enregistrements détaillés des configurations et procédures d’audit

- Validation régulière : Testez périodiquement l’exhaustivité et l’exactitude des journaux d’audit

- Chaîne de conservation : Établissez des protocoles clairs pour la gestion des données d’audit lors des enquêtes

4. Surveillance et analyse

- Objectifs d’audit : Mettez en place des procédures régulières de révision des journaux d’audit

- Notifications Slack : Configurez des alertes en temps réel pour les activités suspectes

- Établissement d’une base de référence : Définissez des schémas de comportement normaux pour identifier les anomalies

- Génération de rapports : Créez des visualisations de tableau de bord pour les métriques de sécurité et l’état de la conformité

5. Intégration de solutions tierces

- DataSunrise Firewall : Mettez en œuvre des outils de sécurité spécialisés pour améliorer les capacités d’audit

- Évaluation de la vulnérabilité : Utilisez des plateformes unifiées pour gérer la protection sur plusieurs bases de données

- Notifications MS Teams : Configurez des canaux d’alerte supplémentaires pour les événements de sécurité

- Outils LLM et ML : Profitez d’analyses avancées pour détecter les menaces émergentes

Conclusion

Une trace d’audit CockroachDB bien mise en œuvre est essentielle pour maintenir la sécurité de la base de données, assurer la conformité réglementaire et soutenir l’excellence opérationnelle. Bien que les fonctionnalités natives de CockroachDB offrent une base pour répondre aux exigences d’audit basiques, les organisations ayant des besoins de sécurité avancés bénéficient de solutions complètes telles que DataSunrise.

L’aperçu de DataSunrise étend les capacités d’audit de CockroachDB grâce à une surveillance en temps réel, une analyse comportementale sophistiquée et un reporting automatisé de la conformité. Cette approche intégrée répond à l’ensemble des défis de sécurité des bases de données modernes tout en préservant les performances et l’efficacité opérationnelle.

Prêt à renforcer votre posture de sécurité CockroachDB avec des capacités avancées de trace d’audit ? Planifiez une démonstration pour découvrir comment DataSunrise peut renforcer la sécurité de votre base de données et simplifier la gestion de la conformité.