Qu’est-ce que la piste d’audit Elasticsearch

Elasticsearch est largement utilisé pour l’indexation et la recherche dans de grands volumes de données, mais son caractère ouvert peut également présenter des risques lorsque des données sensibles sont concernées. Pour y remédier, Elasticsearch intègre un cadre d’audit détaillé qui enregistre qui a accédé aux données, quelles opérations ont été effectuées, et si ces opérations étaient autorisées. Cette visibilité continue garantit la responsabilité et la conformité aux réglementations de sécurité.

Les organisations traitant des données réglementées doivent également se conformer à des normes telles que le RGPD, la HIPAA et la PCI DSS. Une piste d’audit bien configurée dans Elasticsearch aide à prouver la conformité et à détecter rapidement les accès anormaux.

Cet article explique ce qu’est une piste d’audit Elasticsearch, comment l’activer nativement, et comment DataSunrise étend ces capacités avec une gestion avancée et centralisée des audits.

Qu’est-ce qu’une piste d’audit ?

Une piste d’audit est une séquence chronologique d’enregistrements qui documente toutes les activités affectant les données, les systèmes et les configurations. Elle fournit un moyen transparent de vérifier qui a fait quoi, quand, depuis où et avec quel résultat.

Dans les environnements informatiques modernes, les pistes d’audit servent de fondement à la fois à la sécurité et à la conformité — elles capturent des preuves cruciales qui aident à identifier les actions non autorisées, à vérifier l’adhésion aux politiques internes et à soutenir les enquêtes judiciaires après incidents.

Les pistes d’audit incluent généralement :

- Identification de l’utilisateur : Qui a initié l’action (utilisateur, rôle ou compte de service).

- Horodatage et origine : Quand et d’où l’activité a eu lieu.

- Action réalisée : Quelle opération a été exécutée — requête, modification, changement de configuration ou tentative d’accès.

- Résultat : Si l’opération a réussi, a été refusée ou a échoué à cause de restrictions de sécurité.

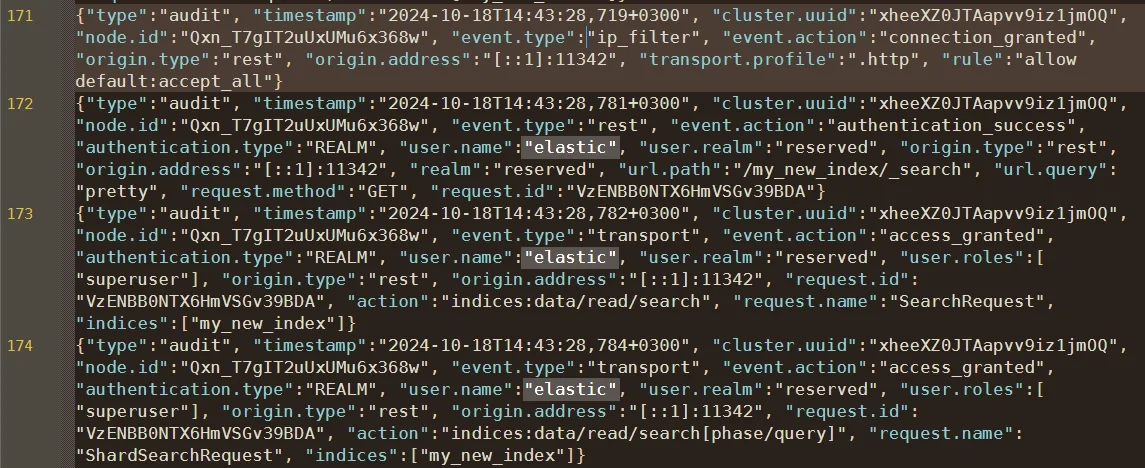

Dans Elasticsearch, les pistes d’audit enregistrent les événements d’authentification, d’autorisation et d’accès aux données qui se produisent au sein du cluster. Ces journaux aident les administrateurs à maintenir la responsabilité et à démontrer la conformité aux réglementations sectorielles.

Une piste d’audit bien entretenue garantit l’intégrité des données, soutient la surveillance continue et renforce la gouvernance globale des systèmes distribués.

En savoir plus sur les journaux d’audit, les règles d’audit et la surveillance des activités en base de données pour comprendre comment les pistes d’audit s’intègrent dans des flux de travail plus larges de conformité.

Activation de la piste d’audit native dans Elasticsearch

La journalisation des audits dans Elasticsearch est assurée via X-Pack Security, qui permet une configuration flexible de la collecte des journaux. Les administrateurs peuvent spécifier quels événements inclure ou exclure pour réduire le bruit et se concentrer sur les événements de sécurité à forte valeur ajoutée.

Étape 1 : Activer la journalisation d’audit

Ajoutez ou modifiez les paramètres suivants dans votre fichier de configuration elasticsearch.yml :

xpack.security.enabled: true

xpack.security.audit.enabled: true

xpack.security.audit.outputs: [logfile]

Redémarrez Elasticsearch après avoir sauvegardé la configuration. Cela active la journalisation des événements d’audit basiques.

Étape 2 : Filtrer et personnaliser les événements enregistrés

Pour affiner les activités capturées :

xpack.security.audit.logfile.events.include: ["authentication_success", "access_granted", "access_denied"]

xpack.security.audit.logfile.events.exclude: ["anonymous_access_denied"]

xpack.security.audit.logfile.events.emit_request_body: true

Cette configuration enregistre les tentatives d’authentification réussies et échouées, les résultats d’accès, et inclut le contenu des requêtes lorsque nécessaire. Dans les environnements soumis à la conformité, capturer les actions refusées et les opérations administratives est crucial pour fournir la preuve du respect des règles.

Étape 3 : Centraliser et analyser les données d’audit

Les journaux d’audit sont stockés dans le répertoire des logs Elasticsearch, généralement sous /var/log/elasticsearch/.

Vous pouvez les transférer vers Logstash, Beats ou des plateformes SIEM externes pour une analyse approfondie ou une conservation en stockage immuable.

Exemples de configurations pour la centralisation :

Transférer les journaux d’audit vers Logstash

input {

file {

path => "/var/log/elasticsearch/elasticsearch_audit.json"

start_position => "beginning"

codec => "json"

}

}

output {

elasticsearch {

hosts => ["http://localhost:9200"]

index => "elasticsearch-audit-%{+YYYY.MM.dd}"

}

}

Expédier les journaux d’audit via Filebeat

filebeat.inputs:

- type: log

enabled: true

paths:

- /var/log/elasticsearch/elasticsearch_audit.json

json.keys_under_root: true

json.add_error_key: true

output.elasticsearch:

hosts: ["localhost:9200"]

index: "audit-logs-%{+yyyy.MM.dd}"

Envoyer les journaux à un SIEM externe via syslog

sudo logger -t elasticsearch_audit -f /var/log/elasticsearch/elasticsearch_audit.json

Ces configurations permettent une visibilité audit centralisée et une conservation des preuves à long terme, facilitant les processus de conformité et d’enquête.

Pour des conseils sur la gestion sécurisée des journaux, consultez Performances de la base de données pour le stockage d’audit et Politiques de sécurité.

Filtrage et personnalisation

Les administrateurs peuvent affiner les événements enregistrés pour correspondre aux exigences de conformité ou réduire l’impact sur la performance. Par exemple :

xpack.security.audit.logfile.events.exclude: ["run_as_granted", "anonymous_access_denied"]

Les indices d’audit filtrés peuvent également être envoyés à la Elastic Stack ou à des systèmes externes comme SIEM, Splunk ou DataSunrise Database Firewall pour une corrélation centralisée et une surveillance.

Apprenez comment renforcer la sécurité d’Elasticsearch grâce au pare-feu de base de données et au contrôle d’accès basé sur les rôles (RBAC).

Amélioration de la piste d’audit Elasticsearch avec DataSunrise

Bien qu’Elasticsearch propose une journalisation native, de nombreuses entreprises requièrent des analyses en temps réel, des rapports de conformité et la corrélation entre plusieurs bases de données et plateformes cloud. C’est ici que DataSunrise complète les fonctionnalités natives d’Elasticsearch.

DataSunrise fonctionne comme une plateforme centralisée de conformité des données et de surveillance, unifiant les pistes d’audit d’Elasticsearch et d’autres sources de données tout en garantissant aucune incidence sur les performances de votre cluster de production.

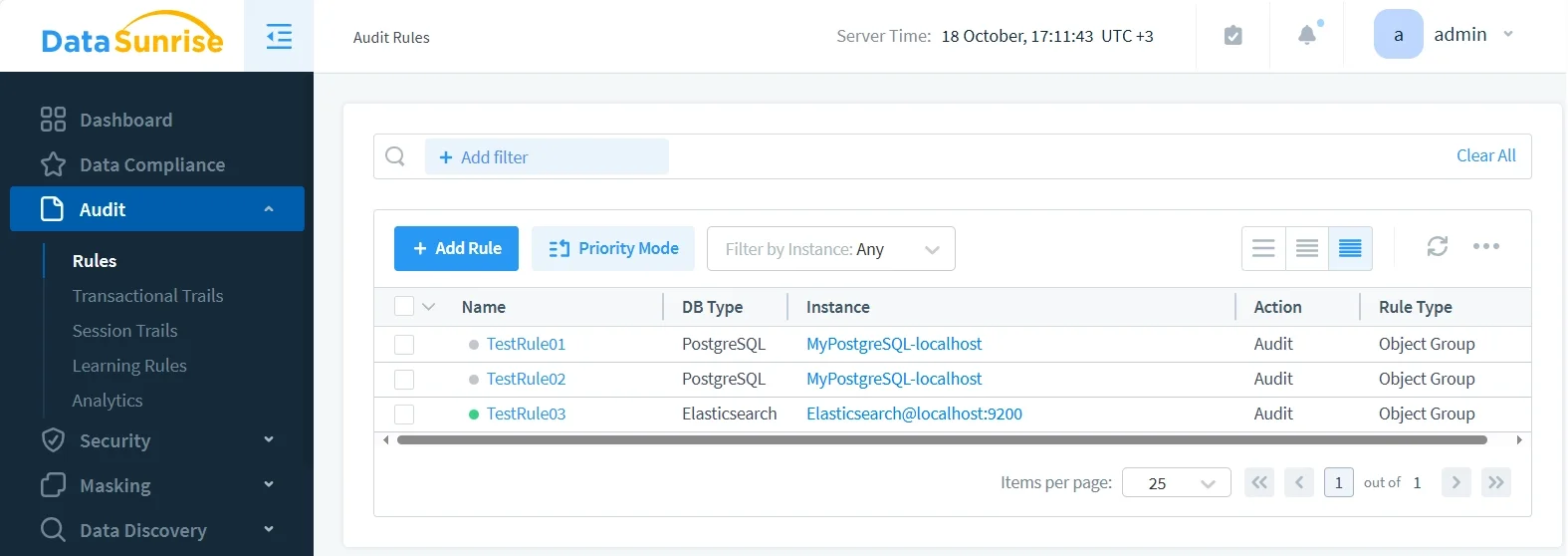

Règles d’audit granulaires

Les règles d’audit granulaires de DataSunrise permettent aux administrateurs de définir des politiques d’audit précises par utilisateur, index ou type d’action spécifique.

Ce niveau de personnalisation garantit que vous capturez uniquement ce qui importe vraiment — réduisant ainsi les besoins de stockage tout en préservant les détails essentiels pour la conformité.

Par exemple, vous pouvez configurer des règles d’audit qui :

- Suivent les requêtes ciblant des index sensibles tels que

customer_dataoupayment_info. - Enregistrent les actions administratives comme la création, la suppression d’index ou les modifications de rôles.

- Filtrent les opérations de lecture de routine ne présentant pas de risque de conformité.

Le résultat est un journal d’audit clair et ciblé qui simplifie l’analyse, accélère l’enquête et réduit le coût total de rétention des données sans sacrifier la visibilité.

Surveillance des activités en base de données

La surveillance des activités en base de données dans DataSunrise consolide l’activité Elasticsearch avec les journaux de PostgreSQL, MySQL, Oracle et d’autres bases supportées.

Cette vue unifiée offre une vision complète du paysage de données de votre organisation.

Les principales fonctionnalités incluent :

- Visibilité en temps réel sur chaque requête Elasticsearch et événement d’accès aux index.

- Corrélation des comportements suspects à travers plusieurs systèmes, pas uniquement Elasticsearch.

- Politiques de sécurité cohérentes dans des environnements de données hybrides et hétérogènes.

La surveillance centralisée élimine les zones d’ombre et fournit une protection continue, garantissant la conformité et la transparence opérationnelle sur toutes les plateformes de données.

Notifications en temps réel

Les notifications en temps réel dans DataSunrise garantissent que les équipes de sécurité sont alertées instantanément lorsque des actions risquées ou anormales se produisent.

Les notifications peuvent être envoyées via :

- Des canaux Slack ou Microsoft Teams pour une collaboration immédiate.

- Des intégrations syslog ou SIEM pour une corrélation centralisée des incidents.

- Des alertes par email contenant des données contextuelles d’audit.

Les scénarios courants incluent :

- Notifications lorsque des index sensibles sont interrogés en dehors des heures de bureau.

- Alertes déclenchées par de multiples tentatives de connexion échouées.

- Avertissements concernant des exportations en masse ou des requêtes à fort volume.

Ces alertes proactives réduisent le temps de détection et accélèrent la réaction, aidant les équipes à traiter les menaces avant qu’elles ne s’aggravent.

Analyse comportementale

L’analyse comportementale dans DataSunrise utilise le machine learning pour identifier les écarts par rapport aux habitudes établies des utilisateurs.

Elle apprend continuellement les fréquences d’accès typiques, les types de requêtes et les comportements de base pour détecter les anomalies avant qu’elles ne causent des dommages.

Exemples concrets :

- Détection d’administrateurs exportant un index à des heures inhabituelles.

- Identification de pics soudains de requêtes de recherche provenant d’une IP nouvelle ou non fiable.

- Reconnaissance de requêtes répétitives indiquant un scraping de données ou un mauvais usage d’identifiants.

En convertissant les données brutes d’audit en informations comportementales, DataSunrise permet une détection proactive des menaces internes et des automatisations suspectes.

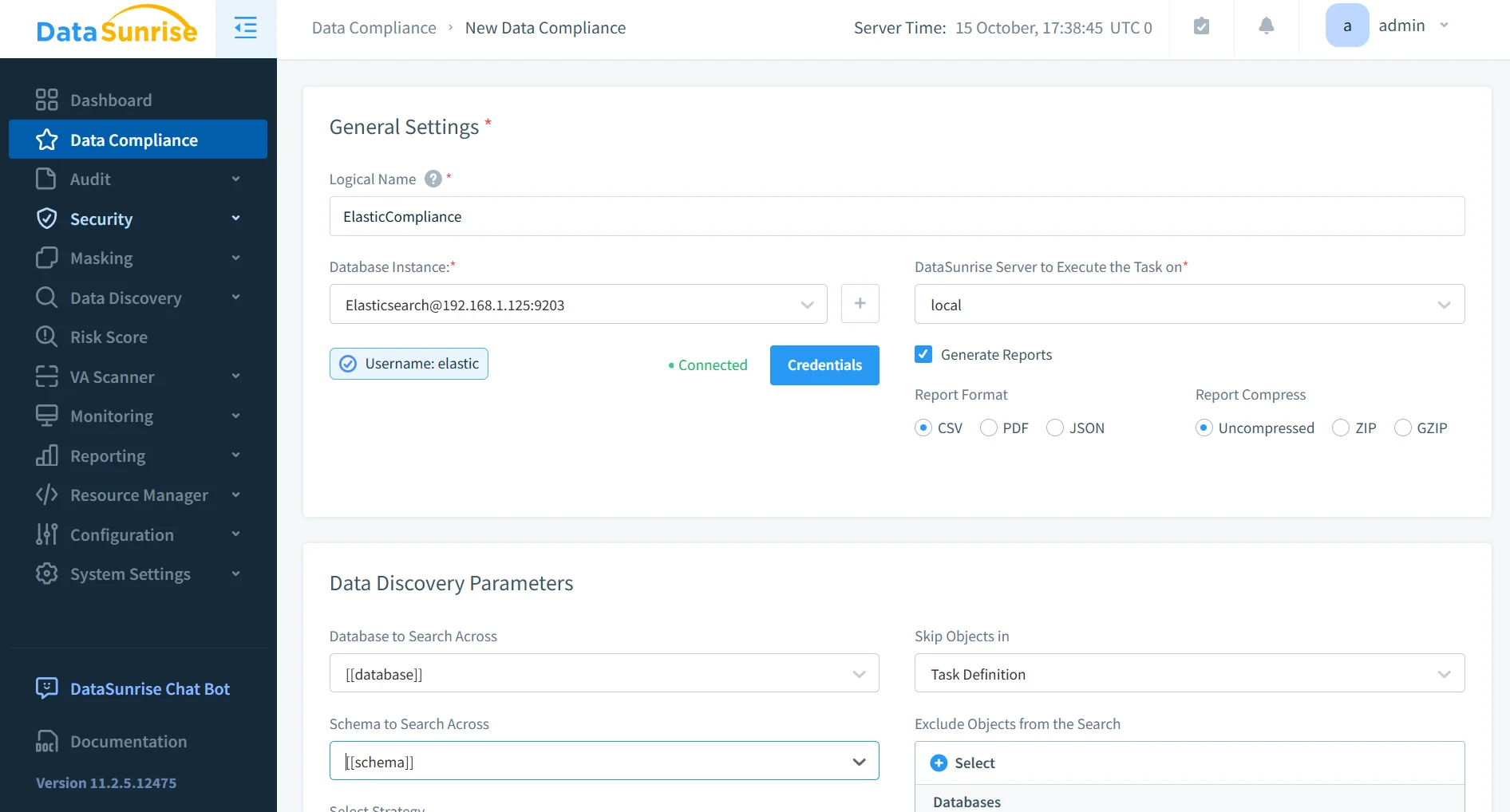

Conformité et rapports automatisés

Avec Compliance Manager, DataSunrise aligne automatiquement les données d’audit Elasticsearch avec des cadres tels que le SOX, le PCI DSS et le HIPAA.

La plateforme génère des rapports prêts pour audit contenant :

- Un historique complet des accès et modifications.

- Des preuves de configuration avec des enregistrements horodatés.

- Les journaux d’application des politiques et les résumés d’alertes.

Cette automatisation supprime la nécessité de revues manuelles des journaux et simplifie la préparation aux audits internes et externes.

Pour plus d’informations sur l’automatisation de la conformité avec DataSunrise, consultez les sections Règlementations en matière de conformité des données et Compliance Autopilot.

Impact commercial

Le déploiement de DataSunrise pour gérer les pistes d’audit Elasticsearch offre des bénéfices mesurables dans les domaines IT, conformité et sécurité :

| Domaine d’activité | Impact |

|---|---|

| Préparation à la conformité | La génération automatisée de rapports réduit le temps de préparation aux audits jusqu’à 80 %. |

| Efficacité opérationnelle | L’interface de surveillance unifiée consolide les journaux Elasticsearch avec d’autres sources de données. |

| Protection des données | L’analyse comportementale prévient l’exposition de contenus sensibles. |

| Réponse aux incidents | Les alertes en temps réel accélèrent la réaction aux tentatives d’accès non autorisées. |

| Scalabilité | Intégration fluide à travers clusters multi-nœuds, clouds hybrides et déploiements sur site. |

Conclusion

Une piste d’audit Elasticsearch est essentielle pour maintenir la transparence des données, détecter les anomalies et assurer la conformité dans les infrastructures modernes. Cependant, les outils natifs ne répondent souvent pas aux exigences des entreprises en matière d’analyse en temps réel et de visibilité interplateformes.

En intégrant DataSunrise, les organisations bénéficient d’une vue unifiée de l’activité Elasticsearch, de contrôles automatisés de conformité et de politiques d’audit fines — le tout depuis une seule plateforme.

Pour une meilleure protection des données, consultez les sujets connexes tels que la sécurité des données, la protection continue des données et la découverte des données.

Cette combinaison garantit que votre environnement Elasticsearch reste à la fois sécurisé et vérifiable en matière de conformité.