Qu’est-ce que la piste d’audit Teradata

Une piste d’audit Teradata est l’enregistrement vérifié de qui a accédé aux données, ce qu’il a fait, quand cela s’est produit et d’où. Elle transforme des événements bruts en preuves fiables lors des enquêtes et des revues de conformité. Pour un contexte plus large, consultez Conformité des données et Conformité réglementaire.

Ce que signifie une « piste d’audit » dans Teradata

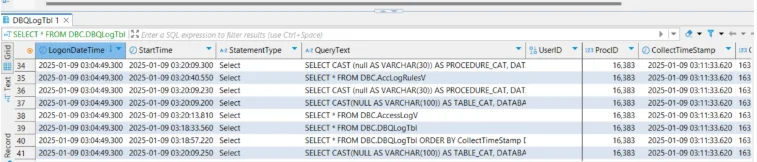

Une piste d’audit est plus que des journaux. Elle corrèle l’identité (utilisateur, rôle, compte de service) avec l’action (lecture, écriture, DDL), le contexte (heure, application cliente, IP) et le résultat (autorisé ou refusé). Dans Teradata, vous assemblez cette histoire en combinant la journalisation des accès pour les événements d’autorisation avec la journalisation des requêtes de base de données (DBQL) pour les détails des instructions et les métadonnées de performance. DBQL est conservée dans des tables/vues système (par exemple, DBQLogTbl et QryLogV), tandis que les règles et entrées de journalisation des accès sont visibles via AccLogRulesV et AccessLogV.

Composants natifs Teradata pour une piste d’audit

Journalisation des accès (sujets, objets, actions, autoriser/refuser)

La journalisation des accès suit qui a touché quels objets et si Teradata a autorisé ou refusé cette action. Vous pouvez limiter les règles à tous les utilisateurs ou les restreindre à des utilisateurs, bases de données ou objets spécifiques. C’est essentiel pour repérer les violations de politique, les tentatives échouées et les usages abusifs de privilèges.

Activer et consulter la journalisation des accès (exemples) :

-- 1) Journaliser l’activité GRANT pour tous les utilisateurs et bases de données, incluant le texte SQL

BEGIN LOGGING WITH TEXT ON EACH USER, DATABASE, GRANT;

-- 2) Journaliser les REFUS pour l’utilisateur privilégié cible (utilisateur DBC), conserver le texte SQL

BEGIN LOGGING DENIALS WITH TEXT ON EACH ALL ON USER DBC;

-- 3) Journaliser au niveau de la base de données (tous les objets dans finance_db sont candidats)

BEGIN LOGGING WITH TEXT ON EACH DATABASE finance_db;

-- 4) Afficher les règles actives de journalisation des accès

SELECT * FROM DBC.AccLogRulesV;

-- 5) Examiner les résultats récents d’accès (accordés/refusés) avec noms d’utilisateurs et objets

SELECT TOP 100 *

FROM DBC.AccessLogV

ORDER BY LogDate DESC, LogTime DESC;

-- 6) Désactiver une règle au niveau d’une base de données lorsque plus nécessaire

END LOGGING ON DATABASE finance_db;

Journalisation des requêtes de base de données (DBQL)

DBQL capture le texte des instructions, le timing, les références aux objets et les métriques associées. Les données sont stockées dans des tables/vues telles que DBQLogTbl, DBQLObjTbl, QryLogV, QryLogObjectsV, et QryLogSQLV. Teradata recommande de décharger/maintenir ces données via PDCR pour garder la journalisation efficace.

Activer et utiliser DBQL (exemples) :

-- 1) Journaliser le texte SQL et l’usage des objets pour une application spécifique

BEGIN QUERY LOGGING WITH SQL, OBJECTS LIMIT SQLTEXT = 10000

ON APPLNAME = 'etl_app';

-- 2) Journalisation basée sur seuils ou résumés pour contrôler le volume

BEGIN QUERY LOGGING LIMIT THRESHOLD = 100 CPUTIME ON ALL;

BEGIN QUERY LOGGING LIMIT SUMMARY = 1,5,10 ON ALL; -- regroupe les requêtes courtes

-- 3) Inspecter les règles DBQL actuelles

SHOW QUERY LOGGING ON ALL;

-- 4) Vider les caches pour que l’analyse voit les lignes à jour

FLUSH QUERY LOGGING WITH ALL;

-- 5) Arrêter la journalisation pour un utilisateur spécifique quand ce n’est plus nécessaire

END QUERY LOGGING ON user_jane;

Assembler une piste d’audit fiable

Capturez avec intention. Commencez par activer la journalisation des accès pour les schémas réglementés et DBQL pour les utilisateurs et applications à haut risque. Corrélez les événements par utilisateur, session, fenêtre temporelle et objets référencés pour créer une ligne unique de preuve. Enrichissez l’enregistrement avec l’application cliente, l’IP et le rôle. Conservez les résultats dans un stockage immuable (WORM) avec sommes de contrôle pour préserver la chaîne de garde. Examinez régulièrement et déclenchez des alertes sur les anomalies pour que les risques ne se cachent pas dans les arriérés.

Vue minimale de corrélation (DBQL ↔ journal d’accès) :

REPLACE VIEW audit.v_teradata_trail AS

SELECT

q.UserName,

q.SessionID,

q.StartTime,

q.FirstRespTime,

q.StatementType,

o.DatabaseName,

o.TableName,

al.Result AS AccessResult, -- 'granted' / 'denied'

al.LogDate,

al.LogTime

FROM DBC.QryLogV AS q

LEFT JOIN DBC.QryLogObjectsV AS o

ON q.ProcID = o.ProcID

AND q.QueryID = o.QueryID

LEFT JOIN DBC.AccessLogV AS al

ON al.UserName = q.UserName

AND al.LogDate = DATE(q.StartTime)

AND al.LogTime BETWEEN TIME(q.StartTime)

AND TIME(COALESCE(q.FirstRespTime, q.StartTime));

Exemple d’utilisation (restreint à une table sensible) :

SELECT *

FROM audit.v_teradata_trail

WHERE DatabaseName = 'finance_db'

AND TableName = 'customer_accounts'

ORDER BY StartTime DESC

SAMPLE 200;

Améliorer la piste d’audit avec DataSunrise

DataSunrise complète les journaux natifs en les transformant en preuves de conformité continues — sans remplacer DBQL ou la journalisation des accès.

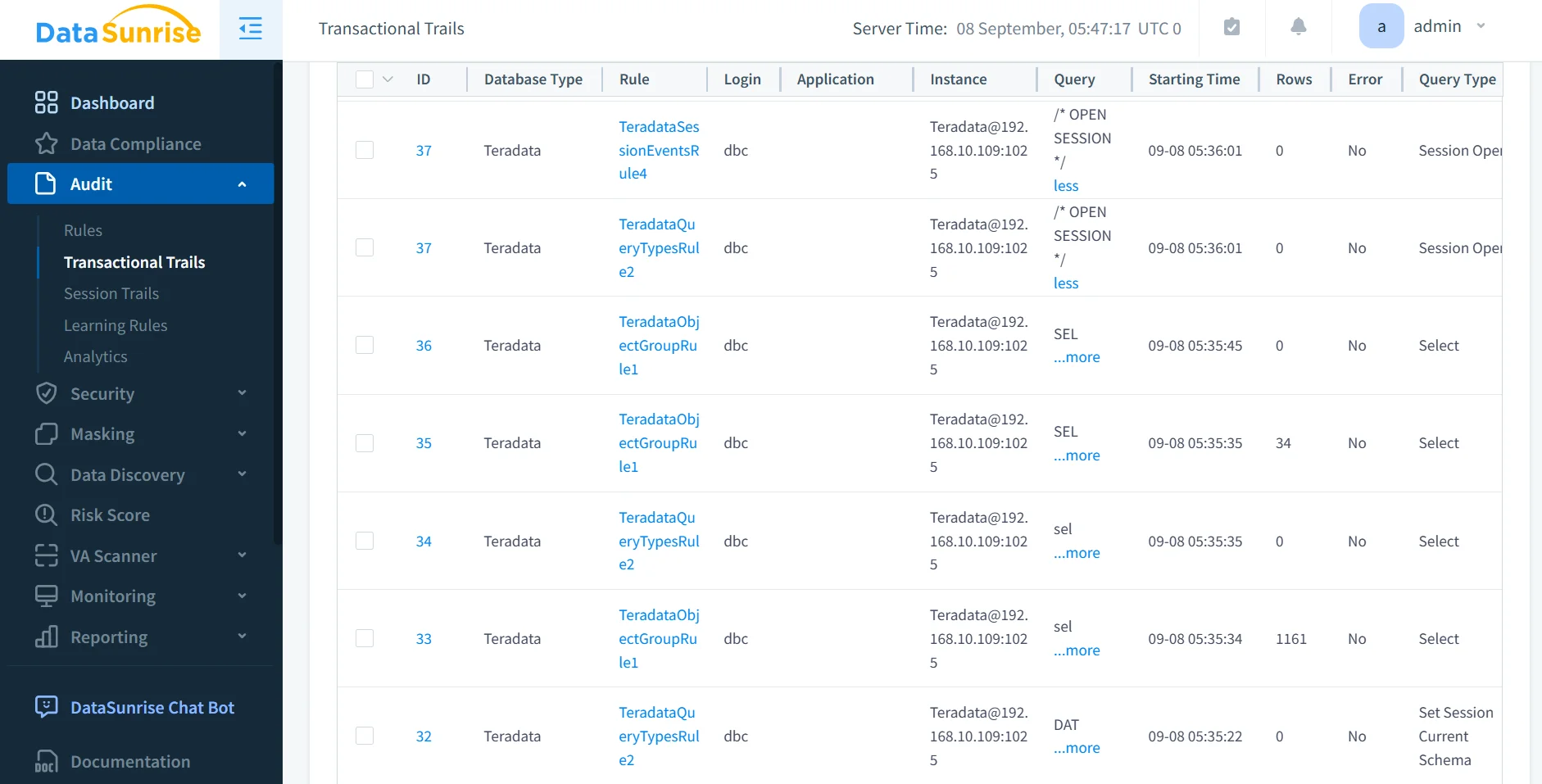

Règles d’audit granulaires pour les pistes

Définissez des règles précises par utilisateur, rôle, objet, opération, fenêtre temporelle ou condition de risque. Cela réduit le bruit et permet aux examinateurs de se concentrer sur les activités majeures. Voir le Guide d’audit pour des modèles évolutifs.

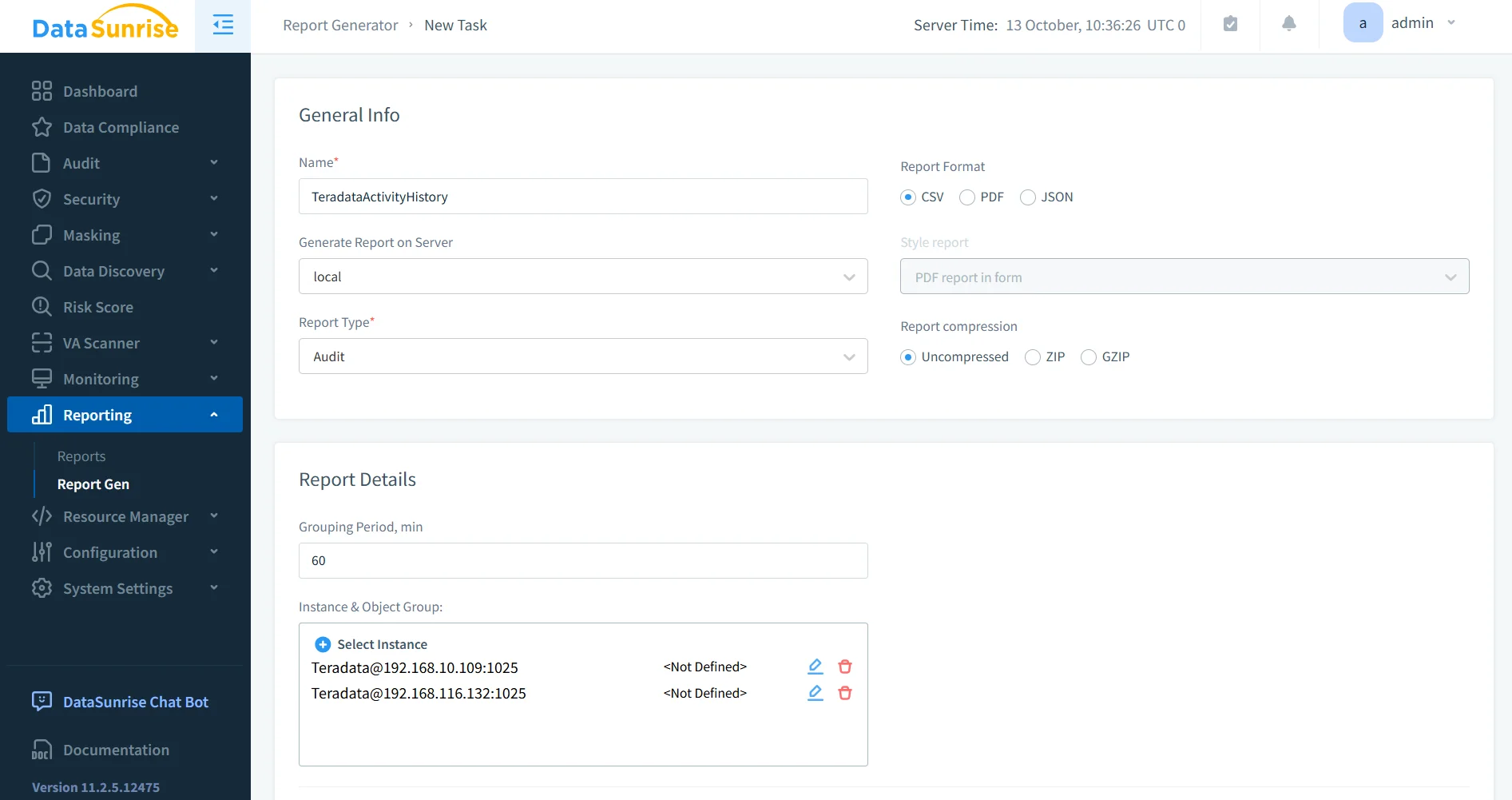

Historique centralisé des activités & rapports

Normalisez l’activité Teradata en une vue unique sur plusieurs systèmes, puis exportez des rapports prêts pour l’audit selon un planning. Commencez par la présentation conceptuelle du Monitoring de l’activité base de données.

Contrôles en temps réel & détection d’anomalies

Alertez sur des volumes inhabituels de requêtes, lectures hors horaires, ou IP sources atypiques ; diffusez vers SIEM ou chat, et appliquez des actions politiques si nécessaire. (Le Monitoring de l’activité base de données et composants associés couvrent ces processus.)

DataSunrise

- Détecter les pics de taux de requêtes par utilisateur, rôle ou application et déclencher immédiatement des alertes vers les outils SOC ou ChatOps.

- Signaler les modèles d’extraction massive sur des tables sensibles (par exemple, analyses complètes soudaines) et exiger une approbation renforcée.

- Identifier les anomalies de connexion telles que de nouvelles géolocalisations, applications clientes inconnues, ou dérive d’IP source pour un compte de service connu.

- Appliquer automatiquement des actions protectrices : blocage temporaire, masquage dynamique, limitation de débit ou mode lecture seule pour la session en infraction.

- Diffuser des événements normalisés vers SIEM via connecteurs ou webhooks pour corrélation avec signaux réseau et point de terminaison.

Pilotage de conformité automatique & conservation des preuves

Contrôles préconfigurés pour GDPR, HIPAA, PCI DSS, SOX ; génération automatisée de preuves ; export vers stockage immuable. En savoir plus dans Compliance Manager et l’aperçu Conformité des données.

DataSunrise

- Mapper les règles d’audit aux contrôles réglementaires (par exemple examen d’accès, moindre privilège) et suivre l’état réussite/échec dans le temps.

- Planifier des paquets de preuves récurrents (journaux, résumés, exceptions) avec validation et horodatage du réviseur.

- Exporter les rapports vers stockage immuable (WORM/S3-Object Lock ou similaire) et enregistrer les hachages/sommes de contrôle pour l’intégrité.

- Conserver l’historique versionné des politiques pour prouver quelles règles étaient actives lors d’un incident.

- Afficher exceptions et contrôles compensatoires dans les tableaux de bord pour accélérer les audits.

Tableau de comparaison

| Capacité | Piste native Teradata | Avec DataSunrise |

|---|---|---|

| Portée & corrélation | Journalisation des accès + DBQL ; jointures personnalisées | Flux unifié entre clusters et bases de données |

| Contrôle du bruit | Règles larges ; réglage manuel | Règles par utilisateur/rôle/objet/temps ; moins de bruit |

| Alertes & anomalies | Limité en standard | Alertes en temps réel + analyse comportementale |

| Rapports | Exports manuels et SQL ponctuel | Rapports prêts pour audit, planifiés |

| Conservation & intégrité | Journaux locaux ; déchargement maison/PDCR | Flux d’évidence centralisé et immuable |

| Charge opérationnelle | Gérée par DBA, par système | Gérée par politique, administration centralisée |

Conclusion

Sur Teradata, une piste d’audit est l’histoire cousue d’accès et de changements, pas seulement un tas de journaux. Utilisez la journalisation des accès pour les événements d’autorisation et DBQL pour le détail des instructions, corrélez-les en un flux de preuve unique, et renforcez la conservation. Quand vous avez besoin de vues centralisées, règles précises, détection en temps réel et rapports prêts à l’audit, superposez DataSunrise pour transformer votre piste en conformité continue. Pour les fondamentaux et sujets connexes, explorez Pistes d’audit et Journaux d’audit.