IA per la Caccia alle Minacce

Man mano che l’intelligenza artificiale trasforma la cybersecurity, il 67% delle organizzazioni utilizza ora l’IA per rafforzare le proprie strategie di difesa. Tuttavia, la maggior parte dei team SOC fatica ancora a tenere il passo con la valanga di allarmi e le catene di attacco complesse che evolvono più rapidamente di quanto i sistemi legacy possano rispondere.

Questa guida esamina l’IA per la Caccia alle Minacce, spiegando come il machine learning trasforma il rilevamento e la risposta in tempo reale negli ambienti SOC moderni.

La piattaforma avanzata di sicurezza AI/ML di DataSunrise offre un’Orchestrazione della Sicurezza Zero-Touch con Rilevamento Autonomo delle Minacce, Protezione Contestuale e Precisione Chirurgica in oltre 50 piattaforme supportate.

Comprendere la Caccia alle Minacce Guidata dall’IA

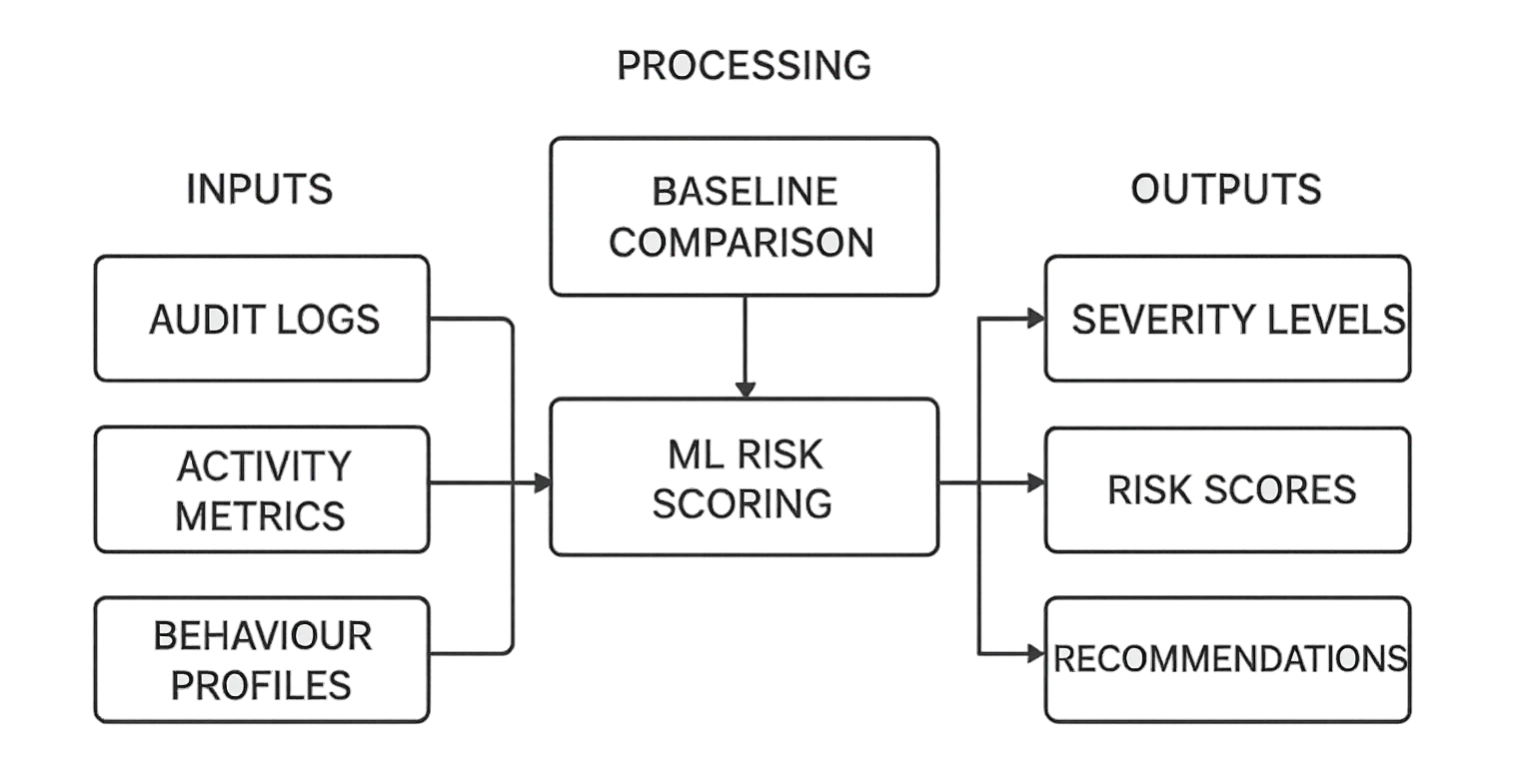

La caccia alle minacce guidata dall’IA sfrutta modelli di machine learning per identificare anomalie e comportamenti sospetti che le regole tradizionali dei SIEM potrebbero ignorare. A differenza dei sistemi statici basati su firme, i modelli IA apprendono continuamente dai dati live di monitoraggio delle attività del database, adattandosi a nuove tattiche e minimizzando i falsi positivi.

Gli strumenti tradizionali si basano su soglie definite dall’uomo, mentre gli strumenti di machine learning di DataSunrise correlano in modo autonomo pattern attraverso audit trail, controlli di accesso basati sui ruoli e firewall di database. Questo fornisce un contesto in tempo reale, garantendo che le minacce siano rilevate con la massima accuratezza e il minimo rumore.

Vettori Critici di Minacce IA negli Ambienti SOC

L’IA porta precisione, ma introduce anche nuove superfici di attacco. I team SOC devono monitorare questi vettori critici:

- Avvelenamento del Modello: Gli attaccanti manipolano i dati di addestramento per corrompere le decisioni IA. DataSunrise mitiga questo attraverso protezione continua dei dati e registri di audit.

- Evasione Avversaria: Alterazioni sottili degli input ingannano i classificatori. Combinando filtraggio con analytics comportamentali, DataSunrise espone queste anomalie prima che si verifichino danni.

- Esfiltrazione Dati via API: Percorsi di accesso non autorizzati perdono dati sensibili. DataSunrise applica controlli di accesso e mascheramento dinamico dei dati per limitare l’esposizione.

- Attacchi di Escalation dei Privilegi: Account compromessi acquisiscono diritti amministrativi non autorizzati. Con enforcement del principio del privilegio minimo e notifiche in tempo reale, DataSunrise tiene sotto controllo i tentativi di escalation.

Ogni livello si integra perfettamente con il framework di policy di sicurezza di DataSunrise, offrendo “Massima Sicurezza, Rischio Minimo.”

Implementazione dell’IA per la Caccia alle Minacce

Una caccia alle minacce efficace con l’IA richiede modelli che comprendano le baseline comportamentali e possano segnalare autonomamente le deviazioni. Gli analyzer potenziati da ML di DataSunrise ne sono un esempio con un punteggio di rischio adattivo.

Esempio: Motore di Rilevamento Minacce IA

class AIThreatEngine:

"""

Rilevatore allineato al template che rispecchia la fusione dei segnali in stile DS.

Gli input sono cuciti da contesti di Audit Trail, Monitoraggio/Storico Attività,

RBAC, Firewall e Scoperta Dati.

"""

def __init__(self, z_thr: float = 2.5):

# semplici manopole per baseline per entità (sostituto di profili UBA)

self.z_thr = z_thr

def analyze(self, ev: dict) -> dict:

"""

esempio ev:

{

"user":"svc_app", "role":"report_reader",

"action":"SELECT", "object":"customer.ssn",

"is_sensitive": True, # da tag di Scoperta Dati

"rule_matches": ["high_risk_read"], # hit Regole di Audit

"firewall_blocked": False, # evento Firewall Database

"qps_z": 3.1, # deviazione vs baseline per utente

"err_z": 0.4, # errori vs baseline

"peer_dev": 2.2 # deviazione gruppo pari

}

"""

# Punteggio anomalia core (z-score + deviazione pari)

score = max(ev.get("qps_z", 0), ev.get("err_z", 0), ev.get("peer_dev", 0))

# Potenziatori contestuali (correlazione policy)

if ev.get("is_sensitive"):

score += 0.7

if ev.get("rule_matches"):

score += 0.8

if ev.get("firewall_blocked"):

score += 1.0

if ev.get("role") == "report_reader" and ev.get("action") not in ("SELECT",):

score += 0.5 # spinta principio privilegio minimo

sev = "LOW"

if score >= self.z_thr + 1.0:

sev = "HIGH"

elif score >= self.z_thr:

sev = "MEDIUM"

return {

"threat_detected": sev != "LOW",

"risk_score": round(score, 2),

"severity": sev,

"explanations": {

"baseline_signals": ["qps_z", "err_z", "peer_dev"],

"policy_context": ["is_sensitive", "rule_matches", "firewall_blocked"]

},

"recommendations": [

"Aprire l'audit trail e correlare con le regole di audit corrispondenti.",

"Abilitare/verificare il mascheramento dinamico sugli oggetti sensibili.",

"Rivedere RBAC/privilegio minimo e stringere se necessario.",

"Iscriversi alle notifiche Slack/SIEM per eventi HIGH; generare report."

],

}

Questo esempio illustra come il Motore di Minacce IA di DataSunrise fonde metriche di anomalia con dati contestuali di sicurezza. Combina baseline comportamentali utente, deviazioni di gruppi pari e segnali di policy provenienti da audit trail, storico attività, controlli di accesso basati sui ruoli e eventi firewall. Pesando ogni segnale, il motore produce punteggi di rischio adattivi e prioritizza gli allarmi per azioni sensibili o in violazione delle policy—trasformando il rilevamento IA in un flusso di difesa unificato e operativo all’interno di DataSunrise.

Migliori Pratiche di Implementazione

Per le Organizzazioni:

- Stabilire Framework di Governance IA: Definire ruoli, cicli di audit e policy di sicurezza. DataSunrise semplifica la governance tramite dashboard centralizzati.

- Adottare i Principi Zero-Trust: Combinare controlli di accesso basati sui ruoli con la crittografia dei database.

- Sfruttare il Monitoraggio Continuo: Integrare monitoraggio attività database e analisi comportamentale degli utenti.

- Garantire Preparazione alla Conformità: Usare il Compliance Manager di DataSunrise per la validazione automatizzata di GDPR, HIPAA e PCI DSS.

Per i Team Tecnici:

- Correlare i Dati sulle Minacce: Alimentare la telemetria SOC in audit trail e moduli di scoperta dati di DataSunrise per un’analisi unificata.

- Automatizzare i Workflow di Risposta: Configurare notifiche in tempo reale e generazione di report.

- Rafforzare le Pipeline ML: Applicare regole di reverse proxy e firewall database contro stream di dati avversari.

- Integrare Intelligence sulle Minacce: Utilizzare strumenti di valutazione delle vulnerabilità per un punteggio di rischio proattivo.

DataSunrise: Soluzione Completa di Sicurezza per Scenari IA/ML

La piattaforma di sicurezza AI/ML di DataSunrise è progettata per “Conformità IA di Default,” combinando analytics potenziati da ML e correlazione autonoma delle minacce per una protezione end-to-end su infrastrutture ibride.

Caratteristiche Chiave:

- Correlazione delle Minacce Potenziata da ML: Rilevamento di pattern in tempo reale tramite monitoraggio delle attività database.

- Controlli di Accesso Contestuali: Enforcement dinamico delle policy tramite controllo accessi basato sui ruoli (RBAC).

- Mascheramento Dati Autonomo: Mascheramento dinamico adattivo per dataset sensibili.

- Orchestrazione Cross-Platform: Supporto per oltre 40 piattaforme di storage dati.

- Audit di Conformità in Tempo Reale: Validazione continua con log di audit e regolamenti di conformità.

DataSunrise si integra perfettamente con sistemi enterprise SIEM e SOAR, offrendo ai team SOC visibilità, controllo e automazione da un unico pannello unificato.

Conclusione: Eleva il Tuo SOC con la Precisione Guidata dall’IA

La caccia alle minacce basata sull’IA segna la nuova frontiera nelle operazioni di sicurezza. Unendo machine learning autonomo con analytics contestuali, le organizzazioni possono passare da una difesa reattiva a una predittiva.

L’Orchestrazione della Sicurezza Zero-Touch di DataSunrise permette ai SOC di rilevare, correlare e neutralizzare le minacce con Precisione Chirurgica e Conformità IA di Default.