Monitoraggio delle Attività del Database DataSunrise per ClickHouse Database

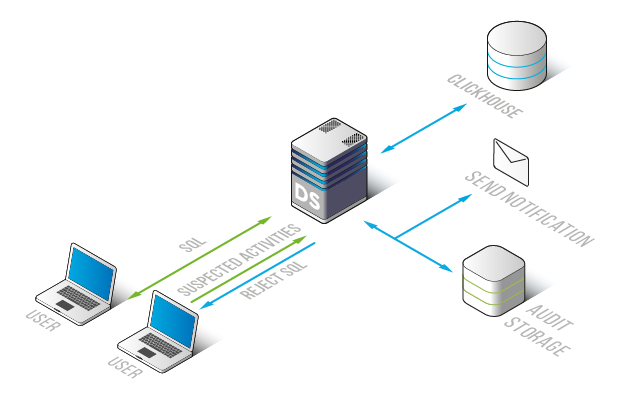

DataSunrise fornisce la soluzione di Monitoraggio delle Attività per il database ClickHouse con tecnologie avanzate di analisi delle query, garantendo la consapevolezza in tempo reale di tutte le attività del database. Grazie a questo, gli amministratori del database possono facilmente identificare comportamenti illegali, fraudolenti o indesiderati tramite un’analisi autoapprendente. Tiene traccia meticolosamente delle transazioni, comprese quelle degli utenti privilegiati, per mantenere la sicurezza e l’integrità del tuo database.

Per monitorare le transazioni del database ClickHouse, DataSunrise utilizza algoritmi sofisticati che analizzano il traffico di rete su più piattaforme, creando una lista bianca di query tipiche. Questi algoritmi autoapprendenti fanno risparmiare tempo agli amministratori e semplificano l’ottimizzazione del software di sicurezza, migliorando l’efficienza complessiva del sistema.

La soluzione di monitoraggio informa sulle azioni degli utenti privilegiati come superuser, amministratori del database, sviluppatori e altri. Regole di audit e di skip comode rendono più semplici i processi di gestione del database, fornendo dati dettagliati sulle transazioni degli utenti e sulle modifiche di configurazione.

Il Monitoraggio delle Attività di ClickHouse aiuta le organizzazioni a rispettare i requisiti normativi come SOX, HIPAA, PCI DSS e altri.

Attraverso un’analisi completa del traffico, il Monitoraggio delle Attività di ClickHouse rileva transazioni non tipiche, tentativi di attacco, escalation di privilegi, attacchi brute-force e azioni non autorizzate da parte degli utenti privilegiati. Ogni regola di audit/skip può attivare notifiche tramite SMTP e SNMP, assicurando una pronta consapevolezza delle minacce potenziali.

La soluzione di monitoraggio di ClickHouse ti mantiene informato sulle operazioni sospette all’interno della tua rete aziendale, rafforzando la sicurezza del database.

I risultati del monitoraggio sono conservati in modo sicuro in un database esterno, impedendo agli intrusi di cancellare le tracce di attività malevole. Questi log rappresentano prove fondamentali di operazioni illegali e possono essere integrati con sistemi SIEM per l’analisi in tempo reale delle minacce alla sicurezza.

I log contengono informazioni dettagliate tra cui codici delle query, indirizzi IP, nomi host, applicazioni utilizzate, modifiche di configurazione da parte degli amministratori, dati di autenticazione degli utenti e codici SQL delle query eseguite.