Monitoraggio delle Attività sul Database Databricks di DataSunrise

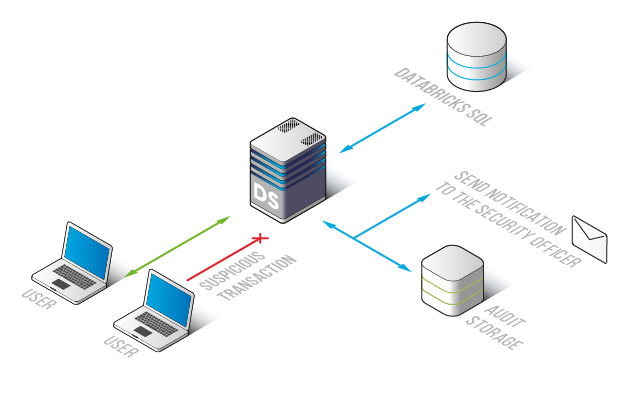

La soluzione di monitoraggio delle attività su Databricks SQL di DataSunrise offre una visibilità completa sull’attività degli utenti e sulle modifiche apportate alla piattaforma. Il monitoraggio di Databricks aiuta a individuare operazioni potenzialmente non sicure e a rivelare e investigare eventuali crimini informatici, qualora si verifichino. La soluzione avvisa gli amministratori del database in tempo reale non appena viene rilevata un’attività sospetta. DataSunrise è facile da implementare e ha un impatto minimo sul throughput del database.

La nostra soluzione è progettata per monitorare l’attività su Databricks. Grazie al monitoraggio continuo e agli avvisi in tempo reale, costruiamo un approccio completo alla sicurezza del database. DataSunrise registra accuratamente i pattern degli utenti e memorizza informazioni, inclusi i dettagli sulle azioni eseguite, chi e quando ha effettuato l’accesso al database e le query eseguite.

La soluzione di monitoraggio delle attività su Databricks di DataSunrise garantisce una visibilità completa sull’attività del database e offre una panoramica completa delle azioni in Databricks e dei dati in esso contenuti.

Il tracciamento e la registrazione degli eventi svolti sul database permettono di rilevare diversi tipi di attività di hacking, quali brute force, SQL injection e altre. La possibilità di configurare regole di audit consente l’invio di notifiche in tempo reale tramite SMTP o SNMP ogni volta che una regola viene attivata.

Il nostro strumento raccoglie inoltre le informazioni richieste a fini di conformità (da PCI DSS, SOX, HIPAA e altre normative). I log non possono essere modificati o manomessi e vengono automaticamente inviati a un’applicazione esterna, come il SIEM. I dati importati contengono le seguenti informazioni:

- codice di query e risposte

- dati delle sessioni degli utenti Databricks

- informazioni sulle applicazioni utilizzate per interrogare il database

- indirizzi IP, nomi host, modifiche di configurazione come aggiornamenti delle regole, errori del database, tentativi di autorizzazione, ecc.