DataSunrise Datenbankaktivitätsüberwachung für die ClickHouse-Datenbank

DataSunrise bietet die Lösung zur Aktivitätsüberwachung für die ClickHouse-Datenbank mit fortschrittlichen Abfrageanalysentechnologien, die eine Echtzeit-Erkennung aller Datenbankaktivitäten gewährleisten. Dank dieser Technologie können Datenbankadministratoren illegale, betrügerische oder unerwünschte Verhaltensweisen mithilfe von selbstlernender Analyse leicht identifizieren. Es verfolgt sorgfältig Transaktionen, einschließlich der von privilegierten Benutzern, um die Sicherheit und Integrität Ihrer Datenbank zu gewährleisten.

Um ClickHouse-Datenbanktransaktionen zu überwachen, setzt DataSunrise ausgeklügelte Algorithmen ein, die den Netzwerkverkehr plattformübergreifend analysieren und eine Positivliste (Whitelist) typischer Abfragen erstellen. Diese selbstlernenden Algorithmen sparen Administratoren Zeit und vereinfachen die Optimierung der Sicherheitssoftware, was die Gesamtsystemeffizienz verbessert.

Die Überwachungslösung informiert über die Aktionen privilegierter Benutzer wie Superuser, Datenbankadministratoren, Entwickler und andere. Bequeme Prüfungs- und Überspringregeln (Audit- und Skip-Regeln) vereinfachen die Datenbankverwaltungsprozesse und liefern detaillierte Daten zu Benutzertransaktionen und Konfigurationsänderungen.

Die Aktivitätsüberwachung von ClickHouse unterstützt Organisationen dabei, regulatorische Vorgaben wie SOX, HIPAA, PCI DSS und weitere einzuhalten.

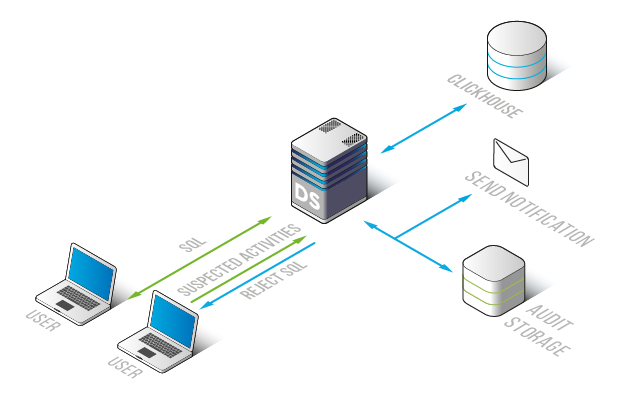

Durch umfassende Verkehrsanalysen erkennt die Aktivitätsüberwachung von ClickHouse nicht-typische Transaktionen, Angriffsversuche, Privilegienerweiterungen, Brute-Force-Angriffe und unbefugte Aktionen privilegierter Benutzer. Jede Audit-/Skip-Regel kann Benachrichtigungen über SMTP und SNMP auslösen, um eine schnelle Wahrnehmung potenzieller Bedrohungen sicherzustellen.

Die Überwachungslösung von ClickHouse hält Sie über verdächtige Vorgänge in Ihrem Unternehmensnetzwerk auf dem Laufenden und stärkt so die Sicherheit Ihrer Datenbank.

Überwachungsergebnisse werden sicher in einer ausgelagerten Datenbank gespeichert, wodurch es Eindringlingen unmöglich gemacht wird, Spuren bösartiger Aktivitäten zu löschen. Diese Protokolle sind essenzielle Beweise für illegale Vorgänge und können in SIEM-Systeme integriert werden, um Sicherheitsbedrohungen in Echtzeit zu analysieren.

Die Protokolle enthalten detaillierte Informationen einschließlich Abfragecodes, IP-Adressen, Hostnamen, verwendeter Anwendungen, Administrator-Konfigurationsänderungen, Benutzerauthentifizierungsdaten und SQL-Codes der ausgeführten Abfragen.