DataSunrise Aktivitätsüberwachung für YugabyteDB

DataSunrise bietet Ihnen die Möglichkeit der kontinuierlichen Aktivitätsüberwachung für YugabyteDB. Mit dem Aktivitätsüberwachungstool können Sie die Aktionen von Datenbankbenutzern genau beobachten, einschließlich unerwünschter und betrügerischer Aktivitäten. Unsere fortschrittliche Abfrageanalyse-Technologie ermöglicht es Ihnen, alle Abfragen und sogar die Aktionen privilegierter Benutzer zu verfolgen. Darüber hinaus bildet dieses Tool die Grundlage für die Sicherheit Ihrer Yugabyte-Datenbank.

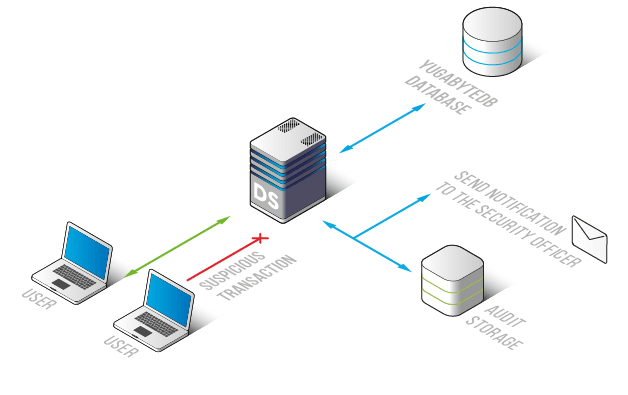

DataSunrise verwendet Lernalgorithmen, um Transaktionen der Yugabyte-Datenbank zu überwachen. Unsere Aktivitätsüberwachung analysiert den Netzwerkverkehr und erstellt eine Positivliste typischer Abfragen. Ein weiterer Vorteil des selbstlernenden Mechanismus ist, dass er die Arbeit der Sicherheitsteams und Administratoren erleichtern kann.

Das Aktivitätsüberwachungstool wird zur Erkennung von SQL-Injektionen, abnormalen Zugriffsanforderungen und nicht typischen Aktionen privilegierter Benutzer verwendet. Darüber hinaus verfügen die Regel-Einstellungen über die Funktion, Benachrichtigungen per SMTP oder SNMP zu senden, wenn eine der Sicherheitsregeln ausgelöst wird. Diese Möglichkeit hilft Datenbankadministratoren, rechtzeitig Maßnahmen gegen Hacking-Versuche zu ergreifen und die ersten Spuren von Datenlecks nicht zu verlieren.

Mit der Überwachung durch DataSunrise können Sie auch Vorschriften und Gesetze wie SOX, HIPAA, DSGVO und andere einhalten. Prüfprotokolle sind sehr nützlich, da sie bei der Erstellung von Prüfberichten sowie zur Erfüllung der grundlegenden Anforderungen dieser Vorschriften helfen.

Die Aktivitätsüberwachung hilft Ihnen, die Sicherheit der Yugabyte-Datenbank aufrechtzuerhalten. Sie erfasst jede nicht typische Aktion wie Rechteerhöhung, Brute-Force-Angriffe und unbefugte Maßnahmen von privilegierten Benutzern. Dank ihr können Sie über jede verdächtige Aktivität in Ihren Yugabyte-Datenbanken informiert werden.

Darüber hinaus enthalten die Protokolle folgende Informationen:

- Abfragecodes;

- IP-Adressen;

- Hostnamen;

- verwendete Anwendungen;

- SQL-Codes der ausgeführten Abfragen;

- Authentifizierungsdaten der Benutzer und andere mehr.

Ein Hauptvorteil unserer Aktivitätsüberwachung für YugabyteDB ist, dass alle Protokollberichte in ausgelagerten Datenbanken gespeichert werden. Das bedeutet, dass böswillige Akteure ihre Spuren nicht verbergen oder die Protokolldateien ändern können. Außerdem gibt es eine Integration mit SIEM-Systemen (HP ArcSight, IBM QRadar, Splunk, McAfee). Dank dieser Integration erhalten Sie Echtzeit-Benachrichtigungen über die Inspektion von Sicherheitsbedrohungen.