Comment assurer la conformité pour Percona Server pour MySQL

Avec le renforcement des normes réglementaires dans le monde entier, assurer la conformité dans les environnements de bases de données n’est plus optionnel. Les organisations utilisant Percona Server pour MySQL doivent démontrer leur responsabilité, sécuriser les données sensibles et maintenir des journaux d’audit transparents. Selon le rapport de 2024 sur les violations de données d’IBM, le coût moyen mondial d’une violation de données a atteint 4,45 millions de dollars américains, soulignant l’urgence de déployer des mécanismes fiables de conformité. De même, le Verizon DBIR montre que les intrusions systèmes et les abus de privilèges restent parmi les vecteurs d’attaque les plus fréquents, insistant sur le besoin d’un monitoring structuré de l’activité des bases de données.

Cet article explore les capacités natives d’audit et de conformité de Percona Server pour MySQL, puis détaille comment DataSunrise renforce la conformité grâce à l’automatisation, au masquage dynamique des données, à une surveillance avancée et au reporting de conformité automatisé.

Pourquoi la conformité est-elle importante ?

La conformité garantit que les organisations gèrent les informations sensibles de manière responsable et conformément aux cadres légaux. Pour des secteurs tels que la finance, la santé et le commerce électronique, des réglementations comme le RGPD, la HIPAA, le PCI DSS et la SOX définissent comment les données doivent être stockées, consultées et surveillées.

Le non-respect peut entraîner :

- Des sanctions financières : les régulateurs infligent des amendes lourdes en cas de mauvaise gestion des données clients.

- Une atteinte à la réputation : les violations ou la non-conformité peuvent éroder la confiance des clients.

- Des perturbations opérationnelles : les enquêtes et les mesures correctives après des violations ralentissent souvent les opérations commerciales.

Pour les environnements Percona Server pour MySQL, la conformité ne se limite pas à cocher des cases lors des audits mais concerne aussi le maintien de l’intégrité des données, la confiance des clients et la résilience opérationnelle. En appliquant des politiques de sécurité strictes, les organisations peuvent réduire les risques tout en prouvant leur responsabilité lors des contrôles réglementaires.

Fonctionnalités natives de conformité dans Percona Server pour MySQL

Percona Server étend MySQL avec des fonctionnalités prêtes pour l’entreprise, dont beaucoup soutiennent la conformité réglementaire.

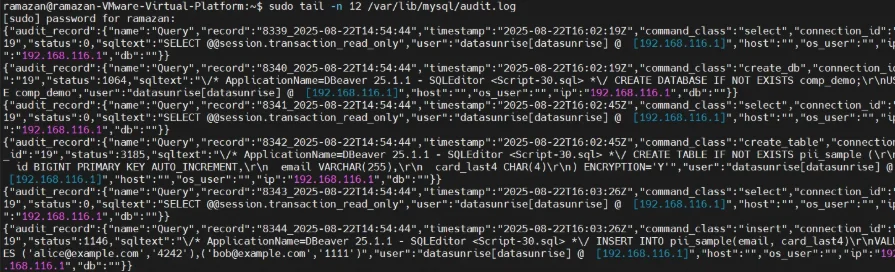

1. Plugin de journal d’audit

Percona inclut un plugin de journal d’audit (basé sur celui de McAfee) qui enregistre l’activité de la base de données aux formats JSON ou XML.

Activez le plugin en ajoutant ce qui suit dans votre fichier de configuration :

[mysqld]

plugin_load_add = audit_log=audit_log.so

audit_log_policy=ALL

audit_log_format=JSON

audit_log_file=/var/log/mysql/audit.log

Cela garantit que toutes les requêtes, connexions et modifications de schéma sont capturées. Les administrateurs peuvent filtrer les événements par utilisateur ou schéma, en se concentrant uniquement sur les objectifs d’audit et les activités pertinentes pour la conformité.

2. Authentification utilisateur et rôles

Percona supporte le contrôle d’accès basé sur les rôles (RBAC), permettant aux administrateurs de créer des ensembles de privilèges réutilisables attribuables à plusieurs utilisateurs. Cette approche facilite la conformité en appliquant le principe du moindre privilège, une exigence courante en contrôle d’accès.

Création et attribution des rôles

Vous pouvez définir un rôle spécifique à la conformité, puis le déléguer à des utilisateurs :

CREATE ROLE compliance_officer;

GRANT SELECT, SHOW VIEW ON employees.* TO compliance_officer;

GRANT compliance_officer TO auditor@'localhost';

Dans cet exemple :

- Le rôle

compliance_officerest créé. - Il reçoit des permissions limitées (seulement

SELECTetSHOW VIEW) sur le schémaemployees. - Le rôle est ensuite attribué à un utilisateur spécifique (

auditor@'localhost').

Cela garantit que l’auditeur peut consulter les enregistrements sans avoir les droits de modification, suppression ou insertion — une exigence fréquente de conformité sous SOX et RGPD.

Activation des rôles

Par défaut, les rôles attribués doivent être explicitement activés par l’utilisateur :

SET ROLE compliance_officer;

Les administrateurs peuvent également définir un rôle comme par défaut pour un utilisateur afin qu’il s’active automatiquement à la connexion :

SET DEFAULT ROLE compliance_officer TO auditor@'localhost';

3. Chiffrement des données au repos

Le chiffrement protège les données sensibles et les fichiers journaux. En activant le chiffrement des tables InnoDB, les organisations réduisent le risque d’exposition en cas d’accès non autorisé aux fichiers.

[mysqld]

early-plugin-load=keyring_file.so

innodb_encrypt_tables=ON

innodb_encrypt_log=ON

Le chiffrement complète la sécurité des bases de données en s’assurant que les données restent illisibles en cas de vol.

Renforcer la conformité avec DataSunrise

Alors que Percona fournit les bases, DataSunrise offre une couche de conformité de niveau entreprise avec automatisation, surveillance et alignement réglementaire.

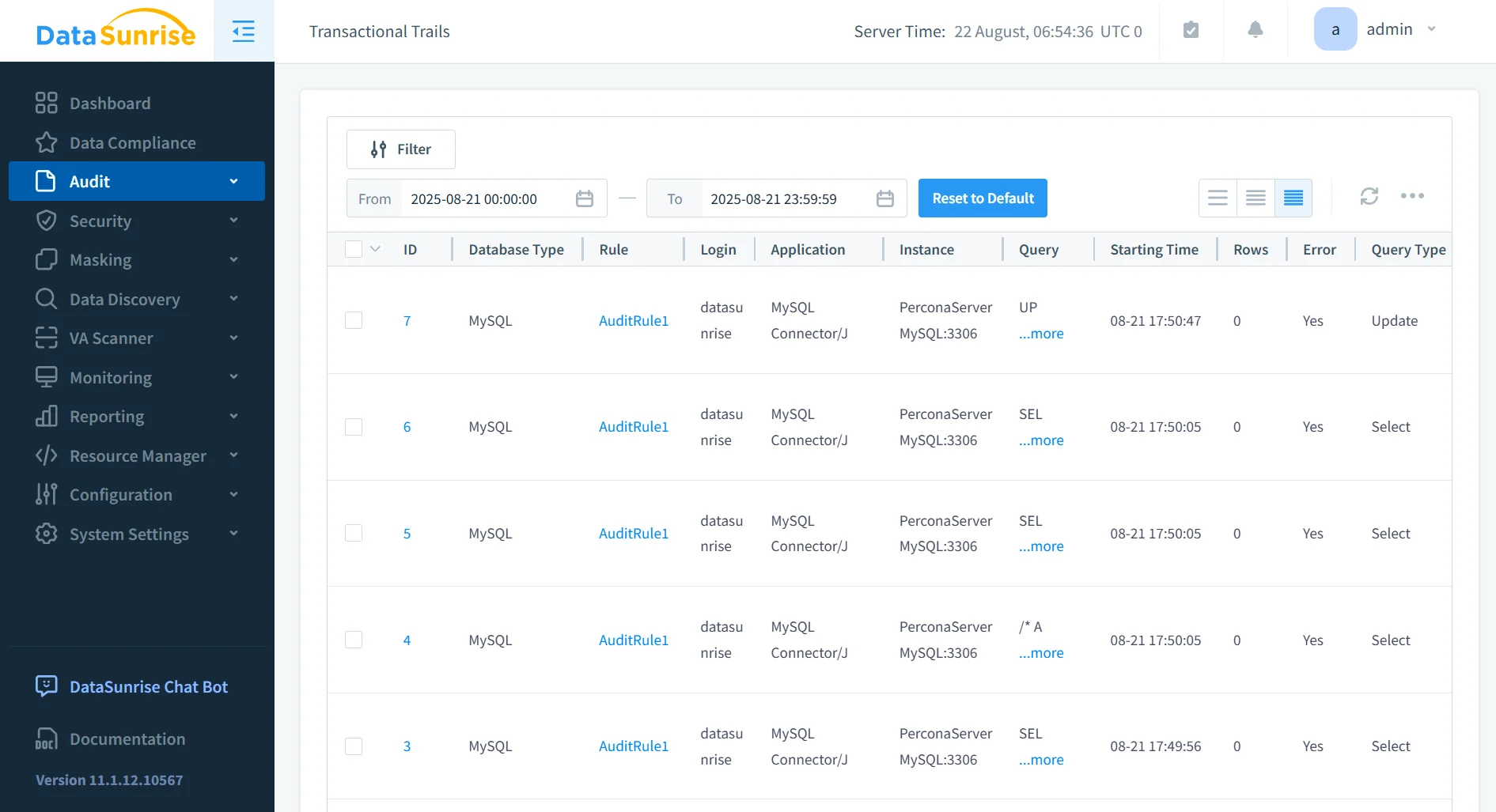

Journaux d’audit complets

DataSunrise capture des journaux d’audit complets pour Percona et plus de 40 bases de données supportées, assurant une visibilité sur chaque requête, transaction et événement d’accès. Contrairement à la journalisation native, il consolide les activités de plusieurs instances dans un dépôt centralisé et inviolable.

- Surveillance unifiée : au lieu de gérer les logs sur chaque serveur Percona, DataSunrise offre un historique d’activité des bases de données consolidé.

- Soutien aux enquêtes : les logs immuables permettent aux enquêteurs de reconstituer les incidents sans risque de manipulation.

- Alignement réglementaire : les traces sont structurées pour correspondre aux exigences du RGPD et du PCI DSS.

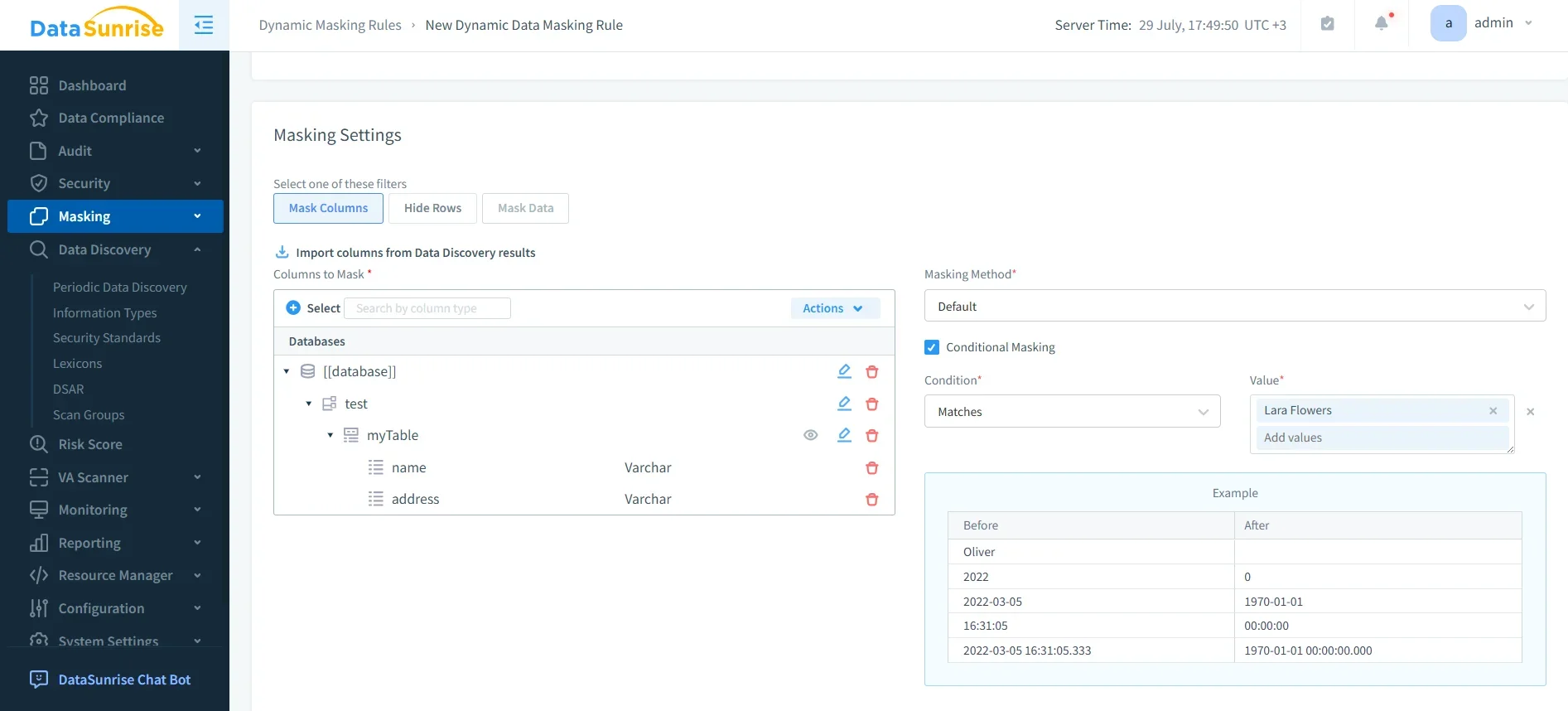

Masquage dynamique des données

DataSunrise applique en temps réel le masquage dynamique des données, garantissant que les informations sensibles (par exemple, numéros de carte de crédit ou numéros de Sécurité Sociale) ne sont visibles que par les utilisateurs autorisés.

- Masquage sensible aux rôles : les champs sensibles sont affichés masqués (

XXXX-XXXX-4321) pour les utilisateurs standards mais révélés intégralement aux responsables conformité. - Non intrusif : fonctionne à l’exécution des requêtes, sans modifier les données stockées.

- Protection de conformité : satisfait aux règles de minimisation des données du RGPD et au principe du minimum nécessaire de la HIPAA.

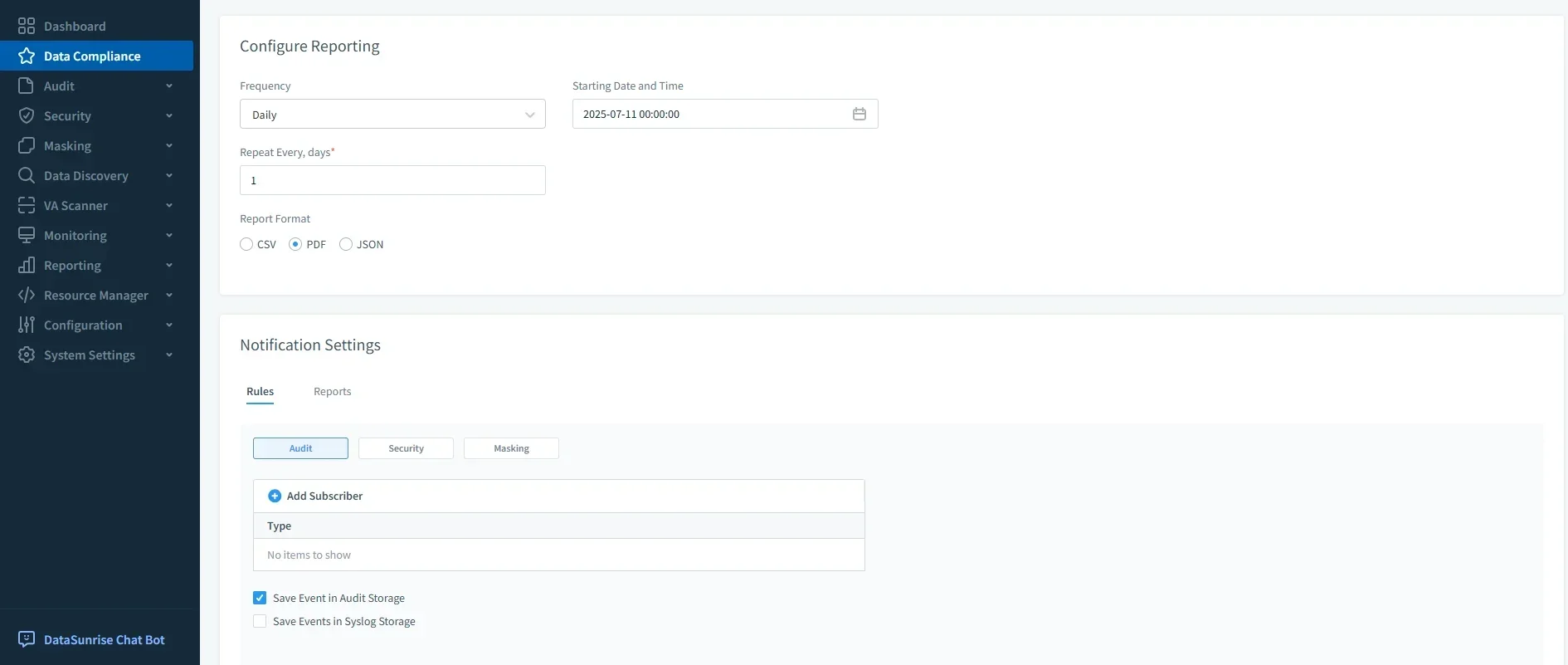

Reporting de conformité automatisé

Avec le Compliance Manager, DataSunrise génère des rapports en un clic alignés sur le RGPD, HIPAA, PCI DSS, et SOX.

- Modèles pré-construits : les rapports relient les activités aux réglementations de conformité.

- Preuves prêtes pour audit : les sorties structurées sont conçues pour les régulateurs.

- Planification : la génération automatisée et récurrente des rapports garantit des contrôles de conformité continus.

Analyse comportementale

DataSunrise utilise une analyse avancée du comportement utilisateur et le machine learning pour détecter les comportements inhabituels dans la base de données.

- Détection d’anomalies : identifie les tentatives de connexion suspectes ou un comportement inhabituel des requêtes.

- Atténuation des menaces internes : surveille les utilisateurs privilégiés pour détecter les écarts par rapport à leurs habitudes normales.

- Intégration avec SIEM : les événements de sécurité peuvent être transmis à Splunk, ELK ou d’autres SIEM pour la détection de menaces.

Gestion centralisée des politiques

Depuis une console unique, les administrateurs peuvent appliquer des politiques d’audit, de masquage et de sécurité dans les environnements hybrides et multi-cloud.

- Couverture multiplateforme : une seule politique peut s’appliquer à Percona, PostgreSQL, Oracle et aux plateformes cloud.

- Opérations simplifiées : élimine la configuration manuelle par instance.

- Gouvernance évolutive : les politiques s’adaptent automatiquement à mesure que de nouveaux environnements sont ajoutés, offrant une protection continue des données.

Comparaison : Percona natif vs DataSunrise

| Domaine de Fonctionnalité | Percona Server pour MySQL natif | Améliorations DataSunrise |

|---|---|---|

| Audit | Plugin de journal d’audit basique enregistre les requêtes et connexions. | Journaux d’audit centralisés, inviolables sur plusieurs bases de données. |

| Contrôle d’accès | RBAC avec rôles et privilèges. | Règles granulaires avec surveillance en temps réel du comportement utilisateur. |

| Chiffrement | Chiffrement des tablespaces et des logs redo. | Ajoute masquage et obfuscation sans modifier les données au repos. |

| Reporting de conformité | Nécessite une analyse manuelle des logs. | Rapports de conformité en un clic. |

| Détection des menaces | Limitée aux logs et revues manuelles. | Analyse comportementale assistée par ML avec détection d’anomalies. |

| Gestion des politiques | Gérée par instance. | Console centralisée pour appliquer les politiques sur hybride/multi-cloud. |

| Scalabilité | Spécifique à chaque instance. | Extensible à Percona et plus de 40 plateformes supportées. |

Conclusion

Percona Server pour MySQL fournit des outils natifs essentiels pour l’audit, le chiffrement et la gestion des accès. Cependant, atteindre une conformité véritable — surtout avec des cadres comme le RGPD, HIPAA et PCI DSS — demande plus qu’une simple journalisation de base.

En intégrant DataSunrise, les organisations bénéficient du masquage dynamique, de la gestion centralisée des audits, du reporting automatisé et d’analyses pilotées par machine learning. Cette combinaison garantit que la conformité ne se limite pas à remplir un minimum d’exigences, mais à construire un cadre de sécurité durable, proactif et évolutif.