Audit dei Dati in Greenplum

Implementare una traccia di audit dei dati in Greenplum fornisce alle organizzazioni una visibilità fondamentale sulle attività e le modifiche del database. Mentre le aziende gestiscono volumi crescenti di dati sensibili, funzionalità di auditing robuste sono diventate essenziali per la governance dei dati. Recenti ricerche di IBM Security rivelano che le violazioni dei dati costano in media alle organizzazioni 4,45 milioni di dollari, evidenziando l’importanza di sistemi di audit completi.

Per le aziende che gestiscono informazioni sensibili, Greenplum Database offre il tracciamento sistematico e la verifica delle attività del database attraverso le sue funzionalità native di auditing. Questo approccio metodico supporta i requisiti di conformità, fornendo allo stesso tempo informazioni sui modelli di accesso ai dati e su potenziali problematiche di sicurezza.

Comprendere le Funzionalità Native di Audit di Greenplum

Greenplum fornisce una funzionalità di audit completa attraverso i file di log del server. Il sistema cattura tutte le attività del database, inclusi:

- tentativi di autenticazione utente

- esecuzione di istruzioni SQL

- avviamenti e spegnimenti del sistema

- guasti del database dei segmenti

- errori di query e tempi di esecuzione

Configurazione di una Traccia di Audit di Base in Greenplum

Per implementare un auditing di base in Greenplum, procedere come segue:

-- Abilita il logging delle connessioni log_connections = on -- Registra le disconnessioni delle sessioni log_disconnections = on -- Imposta il livello di logging delle istruzioni log_statement = 'all' -- Configura il logging della durata minima delle istruzioni log_min_duration_statement = 1000

Dopo aver configurato queste impostazioni, i log del server cattureranno le attività del database in formato CSV, inclusi:

- Timestamp

- Nome utente

- Nome del database

- Informazioni sull’host client

- ID sessione e transazione

- Coding degli errori SQL e messaggi di errore

Interrogazione e Gestione dei Dati di Audit

Visualizzazione delle Attività Recenti

# Visualizza le voci di log recenti gplogfilter -n 10 # Filtra i log per utenti specifici gplogfilter -u admin -n 5

Analisi di Periodi di Tempo Specifici

# Visualizza i log all'interno di un intervallo di date gplogfilter -b '2024-01-01 00:00:00' -e '2024-01-31 23:59:59'

Esempi di Comandi SQL per l’Audit

Ecco alcuni esempi pratici di comandi SQL per l’audit in Greenplum utilizzando la tabella clients:

1. Tracciamento delle Modifiche ai Dati

SELECT current_user as modified_by,

action_tstamp_tx::date as modification_date,

action as operation_type,

count(*) as operation_count

FROM audit.logged_actions

WHERE table_name = 'clients'

AND schema_name = 'public'

AND database_name = 'testdb'

GROUP BY current_user, action_tstamp_tx::date, action

ORDER BY modification_date DESC;

Esempio di output:

| modified_by | modification_date | operation_type | operation_count |

|---|---|---|---|

| admin | 2024-02-11 | UPDATE | 15 |

| etl_user | 2024-02-11 | INSERT | 8 |

| analyst | 2024-02-10 | SELECT | 45 |

| admin | 2024-02-10 | DELETE | 2 |

| etl_user | 2024-02-09 | UPDATE | 6 |

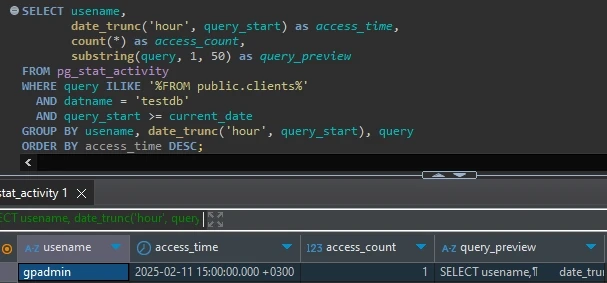

2. Monitoraggio dell’Accesso ai Dati Sensibili

SELECT usename,

date_trunc('hour', query_start) as access_time,

count(*) as access_count,

substring(query, 1, 50) as query_preview

FROM pg_stat_activity

WHERE query ILIKE '%FROM public.clients%'

AND datname = 'testdb'

AND query_start >= current_date

GROUP BY usename, date_trunc('hour', query_start), query

ORDER BY access_time DESC;

Esempio di output:

3. Analisi delle Modifiche ai Dati

SELECT a.usename,

c.first_name,

c.last_name,

date_trunc('minute', a.query_start) as operation_time,

substring(a.query, 1, 50) as operation_details

FROM pg_stat_activity a

INNER JOIN public.clients c ON a.query LIKE '%client_id = ' || c.id || '%'

WHERE a.datname = 'testdb'

AND a.query ILIKE '%UPDATE%'

AND a.query_start >= current_timestamp - interval '24 hours'

ORDER BY operation_time DESC;

Esempio di output:

| usename | first_name | last_name | operation_time | operation_details |

|---|---|---|---|---|

| admin | Bob | Marley | 2024-02-11 15:30:00 | UPDATE public.clients SET birth_date = ‘1945-02-… |

| etl_user | Michael | Jackson | 2024-02-11 15:15:00 | UPDATE public.clients SET sex = ‘M’ WHERE clien… |

| analyst | Sharon | Stone | 2024-02-11 14:45:00 | UPDATE public.clients SET last_name = ‘Stone’ W… |

| support | David | Beckham | 2024-02-11 14:30:00 | UPDATE public.clients SET first_name = ‘David’ … |

Migliorare Greenplum con DataSunrise

Mentre le funzionalità native di audit di Greenplum sono robuste, le organizzazioni spesso necessitano di ulteriori misure di sicurezza. La soluzione di sicurezza del database di DataSunrise potenzia le capacità di Greenplum con funzionalità avanzate come il data masking e il monitoraggio in tempo reale.

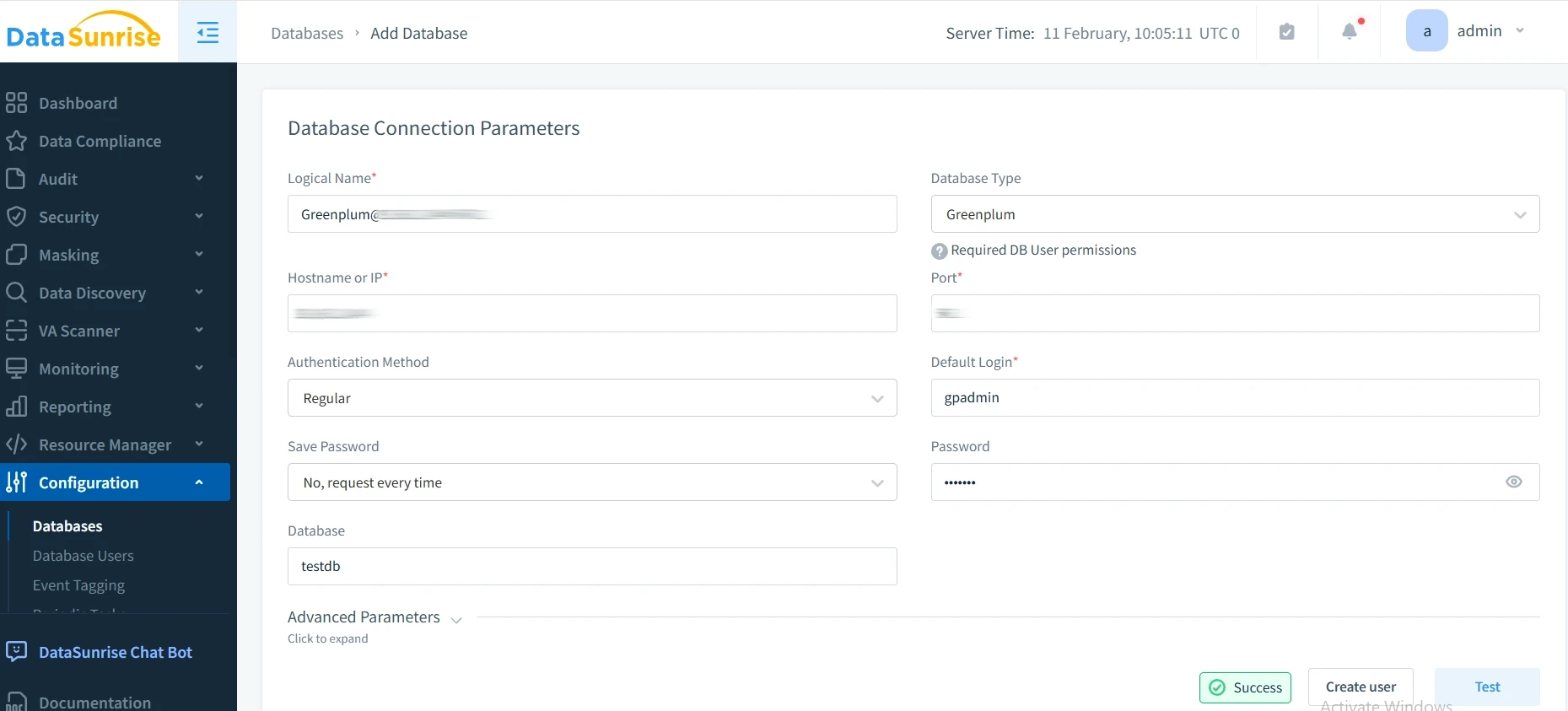

Configurazione di DataSunrise per Greenplum

- Installa DataSunrise: inizia con l’installazione di DataSunrise, seguendo la documentazione fornita.

- Configura la Connessione: collega DataSunrise alla tua istanza di Greenplum.

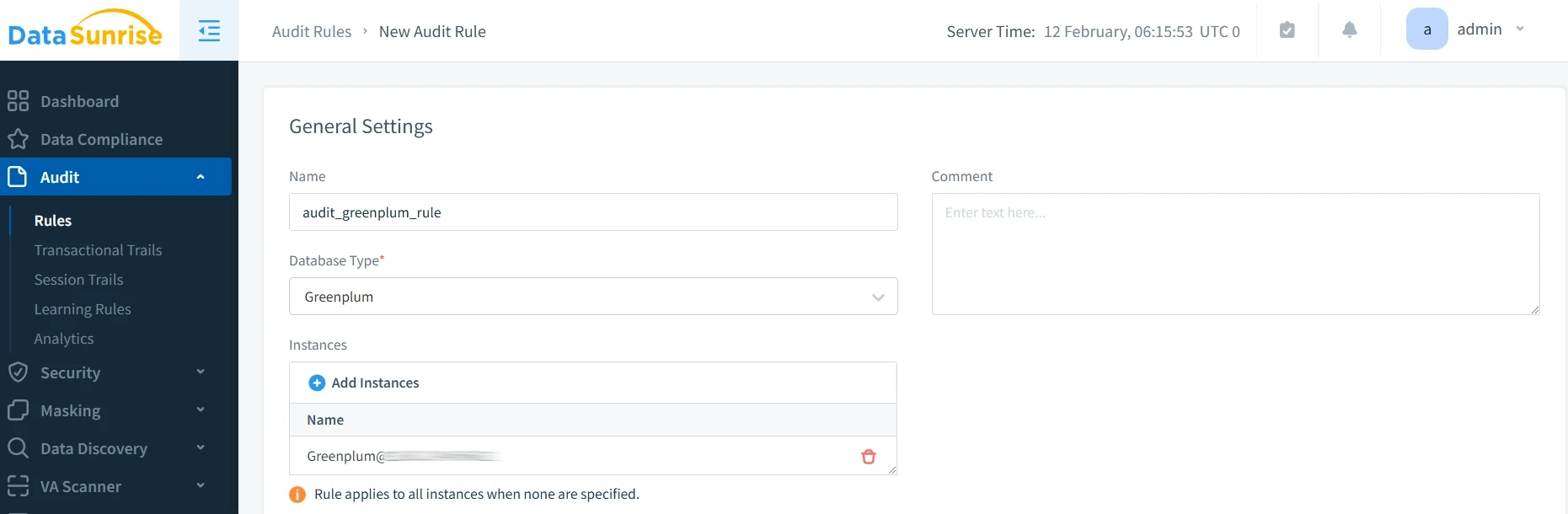

- Imposta le Regole di Audit: definisci regole specifiche di tracciamento per dati e operazioni sensibili.

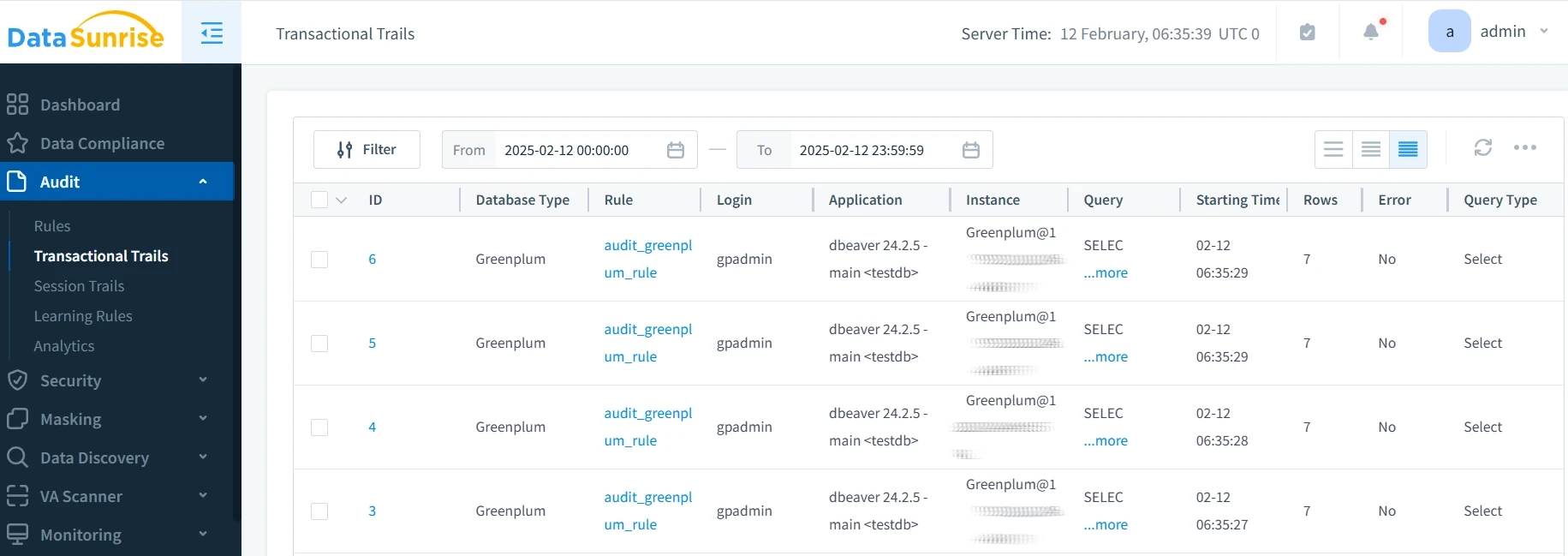

- Revisione delle Tracce di Audit: monitora le attività del database attraverso il cruscotto di DataSunrise.

Vantaggi della Suite di Sicurezza di DataSunrise

- Controllo Centralizzato: gestisci tutte le regole di audit da un’unica interfaccia

- Conformità Normativa: soddisfa i requisiti per GDPR, HIPAA e altre normative

- Sicurezza Potenziata: proteggi i dati sensibili con avanzate tecniche di masking e monitoraggio

- Avvisi in Tempo Reale: ricevi notifiche immediate per attività sospette

Migliori Pratiche per la Gestione della Traccia di Audit

Monitoraggio e Revisione Regolari

Una gestione efficace della traccia di audit richiede un approccio sistematico al monitoraggio delle attività del database. Le organizzazioni dovrebbero stabilire un calendario costante per la revisione dei log di audit, tipicamente effettuandola settimanalmente o ogni due settimane a seconda della sensibilità dei dati e dei requisiti normativi. Queste revisioni dovrebbero concentrarsi sull’identificazione di pattern insoliti, tentativi di accesso non autorizzati e modifiche inattese ai dati.

Gestione delle Prestazioni

Le considerazioni sulle prestazioni giocano un ruolo cruciale nel mantenere un sistema di audit efficiente. L’implementazione della rotazione dei log di audit evita che le tabelle di audit crescano in modo eccessivo e impattino sulle prestazioni del database. Le organizzazioni dovrebbero stabilire politiche di conservazione dei dati che bilancino i requisiti di conformità con le prestazioni del sistema. Archiviare regolarmente i dati di audit più vecchi su supporti separati aiuta a mantenere un’operatività ottimale del database, preservandone nel contempo i record storici.

Documentazione e Conformità

Le procedure di documentazione richiedono particolare attenzione nella gestione della traccia di audit. I team dovrebbero mantenere registrazioni complete delle politiche di audit, inclusi l’ambito delle operazioni monitorate, i periodi di conservazione e i controlli di accesso. Queste politiche dovrebbero essere riviste e aggiornate regolarmente per riflettere le esigenze aziendali in evoluzione e i requisiti normativi.

Controlli di Sicurezza

Proteggere l’integrità delle tracce di audit richiede controlli di sicurezza robusti. L’accesso ai log di audit dovrebbe essere strettamente limitato al personale autorizzato, con ogni tentativo di accesso registrato e monitorato. Le organizzazioni dovrebbero implementare la crittografia per i dati di audit sensibili, specialmente quando contengono informazioni personali o altri tipi di dati protetti.

Integrazione con Soluzioni di Terze Parti

L’integrazione con soluzioni di terze parti come DataSunrise può potenziare le capacità di audit oltre le funzionalità native. Questi strumenti forniscono ulteriori livelli di sicurezza grazie a tecniche avanzate di data masking, gestione centralizzata dell’audit e reportistica specializzata per la conformità. Quando si implementano tali soluzioni, le organizzazioni dovrebbero assicurare una perfetta integrazione con i processi di audit esistenti e mantenere politiche coerenti tra tutti gli strumenti.

Conclusione

Le funzionalità native di audit di Greenplum offrono caratteristiche essenziali per la sicurezza del database. Tuttavia, le organizzazioni che richiedono una protezione avanzata possono potenziare la loro configurazione con la suite di sicurezza completa di DataSunrise.

Per saperne di più su come rafforzare la sicurezza del tuo database Greenplum, programma una demo online delle funzionalità avanzate di DataSunrise.