Tracce di Audit dei Dati

Introduzione

Un recente studio di Tessian ha rilevato che più di un terzo dei dipendenti ha gestito involontariamente informazioni sensibili durante le attività lavorative quotidiane. Unito a ricerche che mostrano che oltre l’88% delle violazioni dei dati deriva da errori umani, questi dati sottolineano l’importanza critica di sistemi di auditing e monitoraggio robusti. Errori frequenti — come email inviate a destinatari errati, configurazioni errate nel cloud o condivisione involontaria di documenti riservati — rimangono tra i principali fattori di incidenti di sicurezza, particolarmente negli ambienti di lavoro ibridi e remoti.

In questo contesto, mantenere una traccia di audit completa e a prova di manomissione è diventato indispensabile per le strategie moderne di cybersecurity. Garantisce visibilità su operazioni sensibili, supporta la responsabilità, accelera la risposta agli incidenti e aiuta le organizzazioni a rispettare requisiti normativi quali GDPR, HIPAA e PCI DSS. Piattaforme come DataSunrise rafforzano queste capacità trasformando i dati grezzi delle attività del database in informazioni significative — consentendo una rilevazione precoce delle anomalie, prevenendo l’uso improprio dei dati e migliorando la postura complessiva di sicurezza.

Pratiche chiare di auditing dei dati e politiche ben strutturate di sicurezza dei database trasformano i log di attività ordinari in prove di alto valore che supportano la gestione della conformità e l’indagine efficace sugli incidenti.

Perché le Tracce di Audit Sono Ora più Importanti che Mai

Le tracce di audit si sono evolute ben oltre la semplice casella di controllo per la conformità — sono ora abilitatori strategici della sicurezza dei dati, della governance e della trasparenza organizzativa. In un’epoca in cui i rischi interni, la condivisione non autorizzata di dati e l’accesso “ombra” continuano a crescere in infrastrutture ibride complesse e multi-cloud, mantenere un registro chiaro di ogni interazione utente ed evento di sistema è diventato indispensabile. Soluzioni come DataSunrise Activity Monitoring assicurano che le organizzazioni possano catturare attività dettagliate anche in ambienti distribuiti. Senza una traccia di audit completa, anche gli strumenti di sicurezza più avanzati faticano a fornire responsabilità, contesto o prova di conformità quando è più necessario.

Una traccia di audit centralizzata, affidabile e a prova di manomissione consente ai team di sicurezza e conformità di trasformare dati grezzi di attività in intelligence azionabile. Monitorando continuamente il comportamento degli utenti, i modelli di accesso e le modifiche di sistema, le organizzazioni acquisiscono una visione in tempo reale di ciò che accade nei loro database — riducendo l’incertezza e migliorando il controllo complessivo. Che si tratti di prevenire accessi non autorizzati, supportare indagini forensi o soddisfare la verifica normativa, le tracce di audit forniscono la visibilità necessaria per prendere decisioni informate e difendibili.

Con un solido framework di audit in posizione, i team possono:

- Rendere gli utenti responsabili per ogni azione: Creare un registro verificabile di chi ha fatto cosa, quando e da dove — eliminando ambiguità e garantendo la custodia dei dati.

- Accelerare la risposta agli incidenti: Ricostruire rapidamente gli eventi per identificare cause radice, valutare l’impatto e contenere potenziali violazioni prima che si aggravino.

- Mitigare l’accumulo di privilegi e l’accesso nascosto: Rilevare permessi dormienti o eccessivi, assicurando che gli utenti abbiano solo l’accesso realmente necessario. Controlli come DataSunrise Access Control aiutano a rafforzare l’applicazione del principio del privilegio minimo.

- Dimostrare la conformità con sicurezza: Produrre report completi e pronti per l’audit che soddisfano regolatori e auditor interni senza sorprese dell’ultimo minuto.

Con l’espansione degli ecosistemi dati e l’inasprimento delle normative, l’importanza delle tracce di audit continuerà a crescere. Non solo proteggono le informazioni sensibili ma costruiscono anche la fiducia nell’organizzazione, fornendo la base per una governance responsabile dei dati e una difesa proattiva della cybersecurity.

Cos’è una Traccia di Audit dei Dati?

Una traccia di audit dei dati è essenzialmente un registro strutturato e cronologico delle attività che coinvolgono dati sensibili. Mostra chi ha avuto accesso ai dati, quali modifiche sono state effettuate e quando sono avvenute eliminazioni. In pratica, offre una visione completa del movimento e della modifica dei dati, fondamentale per tracciare azioni non autorizzate e convalidare i processi interni.

| Campo | Esempio | Perché è Importante |

|---|---|---|

| user_id | [email protected] | Collega ogni azione a un’identità |

| src_ip | 203.0.113.42 | Geolocalizzazione e controlli di anomalie |

| action | UPDATE | Filtraggio rapido nelle regole SIEM |

| object | customers.ssn | Individua asset sensibili |

| affected_rows | 1 024 | Rilevazione di esportazioni in blocco |

| status | success | Individua tentativi falliti o negati |

Glossario della Traccia di Audit (Riferimento Rapido)

- Tracce Transazionali

- Registro indicizzato di query, utenti, sessioni e risultati di DataSunrise — esportabile in CSV o PDF, con integrazione SIEM opzionale.

- Classificazione dei Dati

- Etichetta dati PII, PHI e PCI per dare priorità a scoperta, auditing e mascheramento.

- RLS (Row-Level Security)

- Limita l’accesso alle righe in base ai ruoli utente — essenziale per applicare l’audit con principio dei privilegi minimi su larga scala.

- SIEM

- Sistema di gestione delle informazioni e degli eventi di sicurezza che acquisisce i log di audit per correlazione, avviso e rilevamento minacce.

- Settimana 1 – Scoprire — scandaglia e classifica tabelle sensibili

- Settimana 2 – Pilota — abilita logging proxy su un database

- Settimana 3 – Avviso — regola 3–5 regole di anomalia, instrada verso SIEM

- Settimana 4 – Automatizza — implementa masking e pacchetti di evidenze giornalieri

Modalità di Implementazione delle Tracce di Audit dei Dati

Uso degli Strumenti Nativi del Database

La maggior parte dei database offre funzionalità native di audit logging, che possono tracciare le sessioni utente e registrare operazioni DML. Sebbene utili per scenari di base, questi strumenti spesso mancano di supervisione centralizzata, supporto multipiattaforma e notifiche in tempo reale.

-- PostgreSQL: Traccia di audit a livello di riga

CREATE TABLE data_audit_log (

id SERIAL PRIMARY KEY,

table_name TEXT,

action TEXT,

user_name TEXT,

old_data JSONB,

new_data JSONB,

executed_at TIMESTAMP DEFAULT current_timestamp

);

CREATE OR REPLACE FUNCTION audit_row_changes()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO data_audit_log(table_name, action, user_name, old_data, new_data)

VALUES (

TG_TABLE_NAME,

TG_OP,

session_user,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trigger_audit_changes

AFTER INSERT OR UPDATE OR DELETE ON sensitive_data

FOR EACH ROW EXECUTE FUNCTION audit_row_changes();

# docker-compose.yml — laboratorio portatile di audit

version: "3.8"

services:

postgres:

image: postgres:16

environment:

POSTGRES_PASSWORD: secret

volumes:

- ./init/:/docker-entrypoint-initdb.d/

datasunrise:

image: datasunrise/datasunrise:latest

ports:

- "11000:11000" # Interfaccia Web

- "5432:5432" # Proxy per Postgres

depends_on:

- postgres

Avvia Postgres + DataSunrise con un solo comando per un test locale.

Piattaforme Terze per la Gestione dell’Audit

Le organizzazioni spesso adottano piattaforme esterne per un controllo migliorato dell’audit. Una soluzione come DataSunrise offre filtri avanzati, regole personalizzabili, notifiche in tempo reale e logging centralizzato — tutto ciò che è essenziale per mantenere una traccia di audit dei dati di livello enterprise.

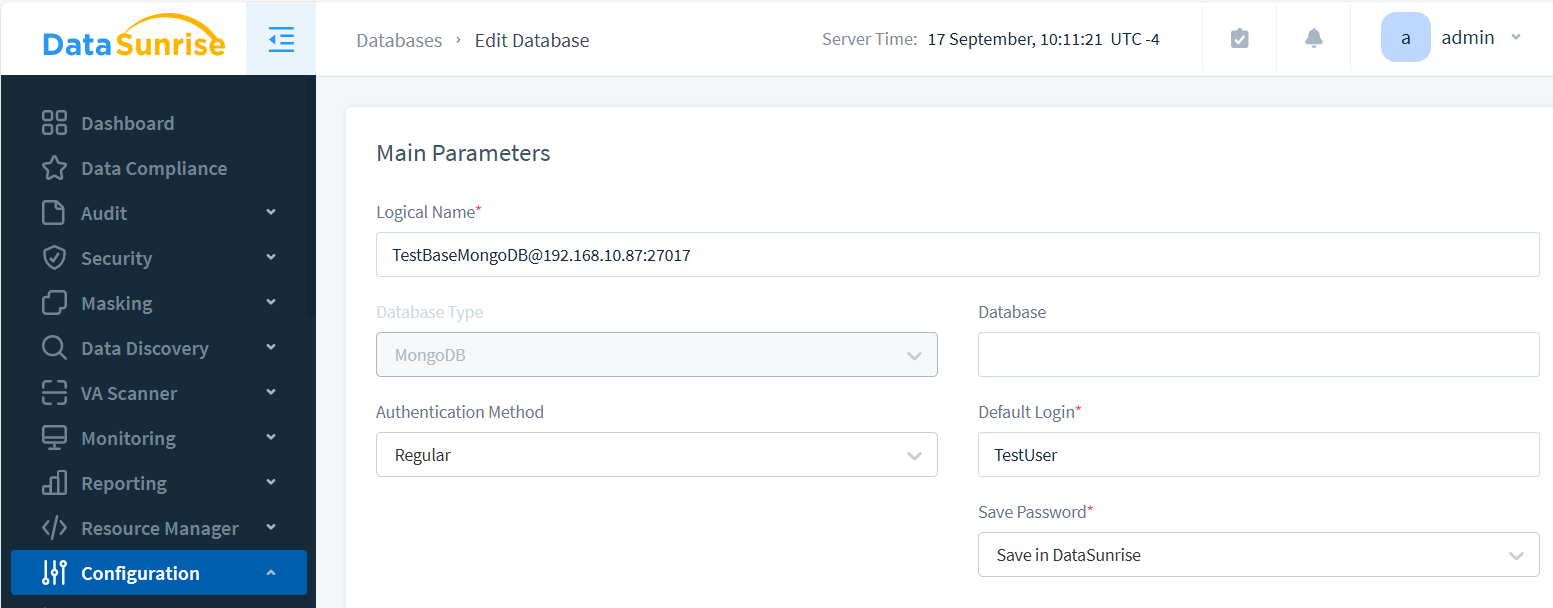

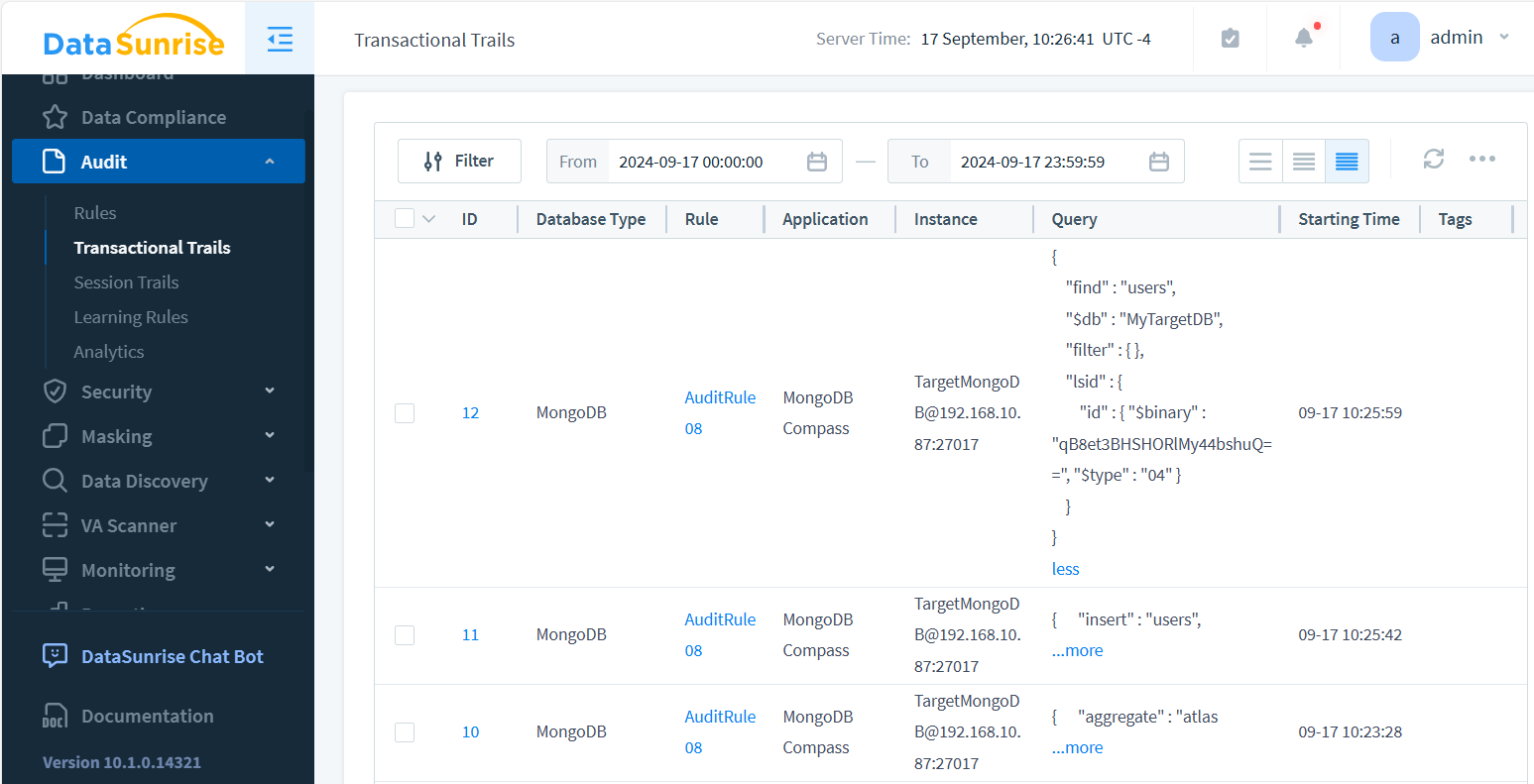

Visualizzare le Tracce di Audit dei Dati in DataSunrise

- Accedi all’interfaccia web

- Vai su “Istanza” → “Aggiungi Nuova Istanza”

- Inserisci il tipo di database e le impostazioni di connessione

- Crea e attiva una regola di audit

- Esegui query di esempio per generare voci di audit

Per rivedere i log, naviga in “Audit → Tracce Transazionali.”

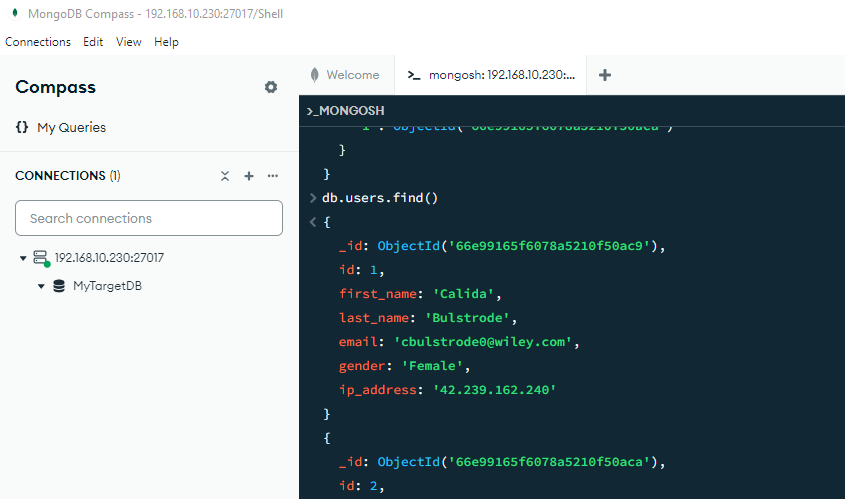

Esempio di Traccia di Audit in MongoDB Enterprise

Problemi Comuni della Traccia di Audit e Soluzioni

Nessun log apparso?

Verifica che tutte le app usino la porta proxy e che “Registra Query” sia abilitato nella regola.

Crescita elevata dello storage?

Abilita il campionamento del set di risultati o sposta i log freddi su S3 con politiche di lifecycle.

Picchi di latenza dopo attivazione trigger?

Inserisci le righe di audit in batch e imposta commit_interval = 5s per ridurre l’I/O di scrittura.

Requisiti

- MongoDB Enterprise e Compass

- Diritti amministrativi sul server MongoDB

C:\Program Files\MongoDB\Server\7.0\bin\mongod.exe --version

Abilita l’Auditing

mongod.exe --dbpath "C:\Program Files\MongoDB\Server\7.0\data\db" --auditDestination file --auditFormat JSON --auditPath "C:\Program Files\MongoDB\Server\7.0\data\db\auditLog.json"

Genera Eventi e Revisiona

Esegui azioni in Compass o nel CLI per generare eventi, poi controlla auditLog.json per vedere i risultati. Nota: MongoDB Enterprise non registra operazioni di lettura.

Perché i Regolatori Considerano Importanti le Tracce di Audit

Le tracce di audit sono esplicitamente richieste dai principali framework di conformità. Il GDPR impone responsabilità e tracciabilità nell’uso dei dati personali, l’HIPAA impone controlli di audit per l’accesso alle informazioni sanitarie protette (PHI), e il PCI DSS Requisito 10 collega ogni azione sul database a un utente autenticato. La SOX richiede prova di integrità dei dati per i sistemi finanziari. In ciascun caso, i regolatori si aspettano prove chiare e a prova di manomissione delle attività utente. Senza una solida traccia di audit, le organizzazioni rischiano fallimenti di conformità, sanzioni finanziarie e danni reputazionali.

Tracce di Audit dei Dati nei Framework di Conformità

Le principali normative definiscono aspettative chiare per le tracce di audit dei dati. Mappare i requisiti assicura copertura e evita lacune durante gli audit:

| Framework | Requisito di Audit | Capacità di DataSunrise |

|---|---|---|

| GDPR | Mantenere log sull’uso dei dati personali e garantire tracciabilità. | Regole granulare con reportistica automatizzata per query su PII. |

| HIPAA | Registrare ogni accesso a informazioni sanitarie protette generando prove a prova di manomissione. | Tracce centralizzate taggate PHI e protette da controlli di integrità. |

| PCI DSS | Collegare ogni accesso agli utenti autenticati; rilevare anomalie nell’uso di dati dei titolari di carta. | Avvisi in tempo reale, classificazione campi PCI e integrazione SIEM. |

| SOX | Tracciare con precisione modifiche di privilegi e record finanziari. | Logging dettagliato basato su regole con esportazioni pronte per auditor (CSV, PDF). |

Allineando le tracce di audit a questi framework, DataSunrise Database Audit trasforma i log in evidenze pronte per la conformità, riducendo i tempi di preparazione manuale e rafforzando la postura regolatoria.

Vantaggi degli Strumenti Centralizzati per le Tracce di Audit dei Dati

- Controllo unificato dell’audit su molteplici piattaforme di database

- Filtri avanzati per un rapido smistamento degli eventi

- Notifiche in tempo reale via integrazione Slack o email

- Report preconfigurati per PCI DSS, HIPAA e GDPR

- Archiviazione scalabile e acquisizione ad alta velocità degli eventi

Logging Nativo vs. DataSunrise: Qual è la Differenza?

| Capacità | Logging Nativo DB | DataSunrise |

|---|---|---|

| Audit Cross-Platform | No | Sì |

| Avvisi in Tempo Reale | No | Sì |

| Integrazione Classificazione Dati | No | Sì (PII, PCI, tipi personalizzati) |

| Report Esportabili (PDF, CSV) | Manuale | Sì |

| Granularità della Policy di Audit | Limitata | Basata su colonna, ruolo, tempo o query |

Come Costruire una Traccia di Audit Robusta e Azionabile

Ambito del Logging

Non tutti i dati devono essere monitorati allo stesso modo. Concentrate la traccia di audit sui dati ad alto rischio — come record finanziari, informazioni sanitarie, token di autenticazione o identificatori personali. Date priorità a operazioni come SELECT (specialmente su colonne sensibili), INSERT/UPDATE/DELETE su tabelle chiave e escalation di privilegi. Questo approccio focalizzato riduce il rumore nei log, migliora la ricerca e minimizza l’occupazione di spazio. Nei sistemi multi-tenant, definire l’ambito dei log per cliente o schema mantiene chiarezza tra gli ambienti.

Integrità e Conservazione

Una traccia di audit è valida solo quanto la sua affidabilità. Conserva i log in formati a prova di manomissione — utilizzando storage immutabile o hash crittografici che ne verificano l’integrità. Considera di aggiungere backup sicuri o di scaricare i dati su storage esterni come Redshift, S3 o Azure Blob con versioning. Allinea i tempi di conservazione al requisito più rigoroso applicabile alla tua attività (es. 6 anni per SOX, 12 mesi rotativi per PCI DSS). La conservazione dipende anche da finestre interne di indagine forense e legale — bilancia conformità regolamentare con capacità operativa.

Segnalazione e Rilevamento

I moderni sistemi di audit devono andare oltre la semplice registrazione passiva. Implementa regole di allerta che segnalino anomalie come accessi fuori orario, esportazioni in blocco o accessi da geolocalizzazioni sconosciute. Sfrutta i metadati di sessione e il contesto dell’identità per arricchire gli avvisi prima di inoltrarli a piattaforme SIEM. Considera l’integrazione con strumenti come Slack o PagerDuty per spingere eventi ad alta priorità direttamente ai team di risposta. Se configurata correttamente, la tua traccia di audit diventa un meccanismo proattivo di rilevamento minacce, non solo uno strumento post-mortem.

# Invia eventi DataSunrise a AWS CloudWatch Logs

aws logs put-log-events \

--log-group-name "datasunrise-audit" \

--log-stream-name "prod-db-01" \

--log-events "timestamp=$(date +%s%3N),message='${JSON_PAYLOAD}'"

Allineamento alla Conformità

Ogni normativa ha requisiti specifici per l’audit. Il GDPR impone trasparenza e tracciabilità nell’uso dei dati personali. HIPAA richiede audit degli accessi alle informazioni sanitarie protette. PCI DSS obbliga a collegare ogni evento a un utente autenticato. Progetta lo schema di audit per registrare identità utente, IP di origine, tipo di azione, oggetto target e stato risultato per ogni evento. Costruisci template di report standardizzati per auditor e regolatori, e automatizza la generazione per ridurre il lavoro manuale prima degli audit.

Vuoi intercettare le minacce in tempo reale?

Prova la nostra demo interattiva e scopri come i sistemi di alerting, mascheramento e tracce di audit di DataSunrise lavorano insieme per fornire protezione stratificata e visibilità della conformità in un’unica piattaforma.

Avvio Rapido: Pipeline Minima per Traccia di Audit dei Dati (30 minuti)

Questa sequenza guidata standardizza la raccolta e l’instradamento così da poter convalidare velocemente una traccia di audit end-to-end e poi scalare. Completa il logging nativo e centralizza le prove per investigazioni e conformità.

Prerequisiti

- Accesso a un database (es. PostgreSQL/SQL Server/MySQL) e a uno schema non di produzione

- Istanza DataSunrise con accesso alla console (Audit Database, Monitoraggio Attività)

- Una destinazione per gli eventi (SIEM, CloudWatch o simili)

Passi

- Definisci il target. Inizia con una tabella ad alto rischio e due azioni (es.

SELECTeUPDATE) per mantenere alto il segnale e basso il rumore. - Registra il database in DataSunrise. Console → Istanza → Aggiungi Nuova Istanza → inserisci dettagli di connessione. Verifica connettività.

- Crea una regola di audit. Audit → Regole → seleziona oggetti e azioni. Abilita logging query; opzionalmente cattura solo parametri per colonne sensibili.

- Instrada eventi verso il SIEM. Configura un connettore in uscita o endpoint HTTP. Esempio (Splunk HEC):

# Invia evento di test (sostituisci URL/TOKEN)

curl -k https://splunk.example:8088/services/collector \

-H "Authorization: Splunk $HEC_TOKEN" \

-d '{"event":{"source":"datasunrise","action":"select","object":"public.customers","actor":"app_reader","status":"success"}}'

- Genera attività. Esegui query semplici sulla tabella target per produrre almeno tre eventi (lettura, scrittura, negato).

- Verifica in DataSunrise. Audit → Tracce Transazionali → conferma timestamp, attore, oggetto, azione, stato. Controlla anche nel SIEM.

- Assicura integrità e conservazione. Abilita storage immutabile/WORM o aggiungi verifica hash-catena (vedi sezione “Tamper-Evident” della pagina).

Opzionale: Abilita pgaudit (PostgreSQL)

# postgresql.conf shared_preload_libraries = 'pgaudit' pgaudit.log = 'read,write,ddl' pgaudit.log_parameter = on -- In SQL (per DB) CREATE EXTENSION IF NOT EXISTS pgaudit;

KPI Go/No-Go per questo pilota

- Copertura: 100% degli oggetti/eventi target appaiono nelle tracce

- MTTD (pilota): < 5 minuti da evento ad allerta

- Rapporto rumore: < 20% eventi non azionabili

- Verifiche di integrità: zero fallimenti in 24 ore

Esempi Nativi di Audit Oltre PostgreSQL

Ogni famiglia di database ha proprie particolarità nel logging di audit. Di seguito due approcci comuni su cui i team di sicurezza spesso fanno affidamento prima di migrare a soluzioni centralizzate:

SQL Server: Audit Basato su File

-- Abilita scrittura audit su file

CREATE SERVER AUDIT AuditFile

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 500 MB, MAX_ROLLOVER_FILES = 10)

WITH (ON_FAILURE = CONTINUE);

ALTER SERVER AUDIT AuditFile WITH (STATE = ON);

-- Cattura attività di lettura/scrittura in un database

CREATE DATABASE AUDIT SPECIFICATION AuditSpec

FOR SERVER AUDIT AuditFile

ADD (SELECT, INSERT, UPDATE, DELETE ON DATABASE::FinanceDB BY PUBLIC)

WITH (STATE = ON);

-- Rapida lettura dei log

SELECT event_time, server_principal_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

ORDER BY event_time DESC;

MySQL Enterprise: Log di Audit JSON

-- Abilita il plugin audit

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Registra tutto in formato JSON (restringere in produzione)

SET PERSIST audit_log_format = JSON;

SET PERSIST audit_log_policy = ALL;

-- Verifica stato plugin

SHOW PLUGINS LIKE 'audit%';

-- I log di audit sono scritti in

/var/lib/mysql/audit.log

I log nativi sono utili, ma ogni DBMS produce formati diversi. La correlazione tra piattaforme diventa rapidamente un onere manuale.

Risultati nel Mondo Reale delle Tracce di Audit dei Dati

| Risultato | Log Nativi | Con DataSunrise |

|---|---|---|

| Tempo di Preparazione Audit | Esportazioni manuali (giorni) | Automatizzato, pronto per esportazione (ore) |

| Rilevamento Incidenti | Reattivo, post violazione | Allarmi in tempo reale con contesto di sessione |

| Copertura della Conformità | Parziale, specifica DB | Cross-platform, copertura schema 100% |

Chi Ne Trae Beneficio?

- Finanza: Traccia scambi non autorizzati e accessi interni (SOX)

- Sanità: Monitora la gestione di PHI per audit HIPAA

- Provider SaaS: Dimostra isolamento e responsabilità dei tenant

- Pubblica Amministrazione: Rafforza la trasparenza degli accessi ai dati

Rendere le Tracce di Audit a Prova di Manomissione

Per la conformità, non basta raccogliere i log — bisogna anche dimostrare che non sono stati alterati. Un semplice schema consiste nel concatenare hash crittografici lungo le righe di audit in PostgreSQL:

-- Requisiti: estensione pgcrypto

CREATE EXTENSION IF NOT EXISTS pgcrypto;

-- Tabella append-only

CREATE TABLE audit_chain (

id BIGSERIAL PRIMARY KEY,

actor TEXT,

action TEXT,

ts TIMESTAMPTZ DEFAULT now(),

prev_hash BYTEA,

row_hash BYTEA

);

-- Inserimento con hash-catena

CREATE OR REPLACE FUNCTION audit_chain_append()

RETURNS TRIGGER AS $$

DECLARE

v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev FROM audit_chain ORDER BY id DESC LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(coalesce(NEW.actor,'')||'|'||coalesce(NEW.action,'')||'|'||coalesce(NEW.ts::text,'')||encode(coalesce(NEW.prev_hash,'\x'),'hex'), 'sha256');

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_chain

BEFORE INSERT ON audit_chain

FOR EACH ROW EXECUTE FUNCTION audit_chain_append();

-- Controllo integrità

WITH ordered AS (

SELECT id, row_hash, prev_hash,

lag(row_hash) OVER (ORDER BY id) AS expected_prev

FROM audit_chain

)

SELECT * FROM ordered WHERE prev_hash IS DISTINCT FROM expected_prev;

La query finale non deve restituire righe. Qualsiasi risultato indica manomissione o rottura della catena.

Architettura Moderna per Tracce di Audit dei Dati Scalabili

Progettare un sistema efficace di tracce di audit dei dati va oltre il semplice logging degli eventi — richiede un approccio ben strutturato che bilanci prestazioni, conformità e risposta agli incidenti. Di seguito gli strati fondamentali da considerare in ogni deployment moderno:

- Strato di Logging: Cattura eventi DML, DDL e di autenticazione da database, API e data lake. Usa agenti, trigger o piattaforme proxy come DataSunrise per non perdere attività critiche.

- Strato di Storage: Conserva i log in storage immutabile o versionato come Amazon S3, Azure Blob Storage o tabelle append-only PostgreSQL. Abilita crittografia e controlli di accesso granulare.

- Parsing e Normalizzazione: Converte log eterogenei in uno schema comune — utente, azione, oggetto target, risultato, timestamp e origine. Semplifica query, filtri e audit di conformità.

- Rilevamento e Alerting: Correlare dati di log con modelli comportamentali per segnalare anomalie come query massive, orari di accesso insoliti o modifiche non autorizzate di schema. Integra con SIEM o piattaforme SOAR per l’escalation.

- Reporting e Conservazione: Genera output pronti per audit GDPR, HIPAA, PCI DSS e SOX. Conserva i log secondo la finestra di conservazione più lunga applicabile e assicurati che siano a prova di manomissione con checksum o tecniche blockchain append-only.

Le imprese che progettano le loro tracce di audit dei dati con scalabilità e automazione sono meglio preparate per indagini forensi, controllo regolatorio e risposta a minacce interne. Un sistema di log reattivo non basta più — la traccia di audit deve essere proattiva, adattiva e dimostrabile.

Il Futuro delle Tracce di Audit dei Dati

Le tracce di audit si stanno evolvendo da registri statici a sistemi di difesa proattivi. Le tendenze principali includono:

- Rilevamento Anomalie Guidato da AI: Modelli di machine learning individuano pattern di query insoliti che regole tradizionali potrebbero perdere.

- Applicazione Zero-Trust: Verifica continua di ogni azione utente, a prescindere da ruolo o posizione.

- Storage Immutabile: Blockchain e hash-catena garantiscono log a prova di manomissione per audit regolatori.

- Pipeline di Conformità Automatizzate: Policy preconfigurate che si mappano direttamente a framework come GDPR, HIPAA e PCI DSS.

Le organizzazioni che adottano queste capacità passano da raccolte di prove reattive a sicurezza predittiva e conformità continua.

Conclusione

Tracce di audit robuste sono essenziali per assicurare trasparenza dei dati, responsabilità e stabilità organizzativa a lungo termine. Catturando non solo le azioni compiute nel sistema ma anche il contesto rilevante — inclusi identità dell’utente, tempistiche e asset impattati — esse permettono ai team di sicurezza e conformità di ricostruire accuratamente gli eventi e scoprire le cause radice degli incidenti. Questa profondità di visibilità rafforza la rilevazione precoce di anomalie, migliora la precisione nelle risposte e supporta pienamente l’adesione a standard di governance interni oltre che a requisiti normativi esterni.

Benchè gli strumenti di logging integrati forniscano un livello base di visibilità, spesso risultano insufficienti in termini di scalabilità, sofisticazione analitica e automazione per esigenze enterprise. Soluzioni avanzate come DataSunrise colmano queste lacune offrendo monitoraggio intelligente, visibilità unificata attraverso database e allerta in tempo reale su infrastrutture eterogenee. Aiutano le organizzazioni a centralizzare i flussi di lavoro di governance, a semplificare la preparazione agli audit e a rafforzare la sicurezza dei dati — tutto senza impattare le prestazioni. Per vedere queste capacità in azione, esplora la nostra demo interattiva o visita la panoramica del prodotto per capire come DataSunrise rafforzi conformità e strategie di sicurezza nell’ambiente dati in continua evoluzione di oggi.