Audit dei Dati per Teradata

Introduzione

In un mondo sempre più guidato dai dati, la protezione delle informazioni sensibili è più critica che mai, specialmente all’interno di ecosistemi di database complessi. Un audit dei dati è una pratica essenziale per le aziende che mirano a mantenere l’integrità, la riservatezza e l’accessibilità dei propri asset informativi. Teradata, rinomato per le sue elevate capacità di analisi e data warehousing, offre potenti funzionalità native per monitorare e tracciare efficacemente l’attività del database. Questo articolo esplora le funzionalità di audit integrate in Teradata e come soluzioni esterne possano elevare la vostra strategia di sicurezza del database.

Audit dei Dati Nativo per Teradata

Teradata fornisce funzionalità di auditing native complete, progettate per tracciare le attività del database, garantire la conformità e rilevare tentativi di accesso non autorizzati. L’audit dei dati per Teradata sfrutta la sua Database Auditing Facility (DBAF) integrata, che registra diverse attività a livello di sistema. Questi log aiutano gli amministratori di database (DBA) a monitorare le azioni degli utenti, tracciare le modifiche e identificare potenziali violazioni della sicurezza.

Impostazione delle Regole di Audit

È possibile abilitare l’auditing in Teradata utilizzando l’istruzione BEGIN LOGGING, che crea regole di logging memorizzate nella tabella DBC.AccLogRuleTbl. Queste regole determinano quali controlli sui privilegi generano voci di log nella tabella DBC.AccLogTbl. Ecco alcuni esempi di impostazione delle regole di audit:

1. Registrare Azioni Specifiche su una Tabella

Per registrare azioni specifiche come SELECT, INSERT, UPDATE e DELETE su una determinata tabella, è possibile utilizzare il seguente comando:

BEGIN LOGGING ON EACH SELECT, INSERT, UPDATE, DELETE ON database_name.table_name;Questo comando garantisce che ogni operazione SELECT, INSERT, UPDATE e DELETE sulla tabella specificata venga registrata.

2. Registrazione dei Tentativi di Accesso Negato

Per registrare tutti i tentativi di accesso negati, è possibile utilizzare la parola chiave DENIALS:

BEGIN LOGGING DENIALS ON EACH ALL;Questo comando registra ogni tentativo di accesso negato in tutto il database, aiutandoti a identificare eventuali tentativi di accesso non autorizzati.

3. Registrazione delle Azioni Amministrative

Per registrare le azioni eseguite dagli utenti amministratori, è possibile specificare i nomi degli amministratori:

BEGIN LOGGING ON EACH ALL BY "DBADMIN", "SECADMIN", "admin1";Questo comando registra tutte le azioni eseguite dagli utenti amministratori specificati, assicurando che le loro attività siano monitorate.

4. Registrazione della Creazione e Cancellazione di Oggetti a Livello di Sistema

Per registrare la creazione e la cancellazione di oggetti a livello di sistema, come tabelle, viste e database, è possibile utilizzare il seguente comando:

BEGIN LOGGING ON EACH CREATE TABLE, DROP TABLE, CREATE VIEW, DROP VIEW, CREATE DATABASE, DROP DATABASE ON DATABASE "DBC";Questo comando registra tutte le operazioni di CREATE e DROP su tabelle, viste e database all’interno del database DBC.

5. Registrazione degli Accessi ai Log di Audit

Per registrare i tentativi di accesso ai log di audit, è possibile utilizzare i seguenti comandi:

LOGGING ON EACH ALL ON TABLE DBC.AccessLogTbl;

BEGIN LOGGING ON EACH ALL ON VIEW DBC.AccessLog;

BEGIN LOGGING ON EACH ALL ON VIEW DBC.DeleteAccessLog;

BEGIN LOGGING ON EACH ALL ON TABLE DBC.EventLog;

BEGIN LOGGING ON EACH ALL ON VIEW DBC.LogOnOff;Questi comandi registrano ogni tentativo di accesso alle tabelle e viste relative ai log di audit, assicurando che ogni tentativo di visualizzare o modificare i log di audit venga registrato.

Interrogazione dei Log di Audit

Teradata memorizza i log di audit nella tabella DBC.AccLogTbl. È possibile interrogare questa tabella per recuperare i log di audit in base a criteri specifici. Ad esempio, per recuperare tutte le voci di log per un utente specifico:

SELECT * FROM DBC.AccLogTbl WHERE LogonUser = 'username';Questa query recupera tutte le voci di log per l’utente specificato, permettendoti di monitorare le sue attività.

Per recuperare tutti i tentativi di accesso negati:

SELECT * FROM DBC.AccLogTbl WHERE AccessResult = 'Denied';Questa query recupera tutte le voci di log in cui l’accesso è stato negato, aiutandoti a identificare potenziali violazioni della sicurezza.

Verifica delle Regole di Audit

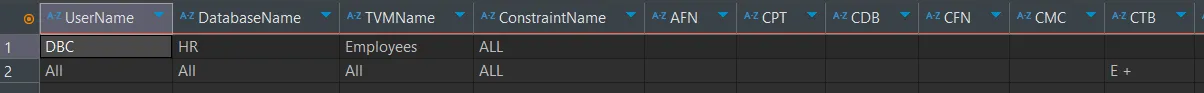

Dopo aver impostato le regole di audit, è possibile verificarle interrogando la vista DBC.AccLogRulesV:

SELECT * FROM DBC.AccLogRulesV;Questa query mostra tutte le regole di logging attive, permettendoti di verificare che siano configurate correttamente:

Per ulteriori informazioni dettagliate sulle capacità di audit native di Teradata, consulta la documentazione ufficiale di Teradata.

Audit dei Dati per Teradata con DataSunrise

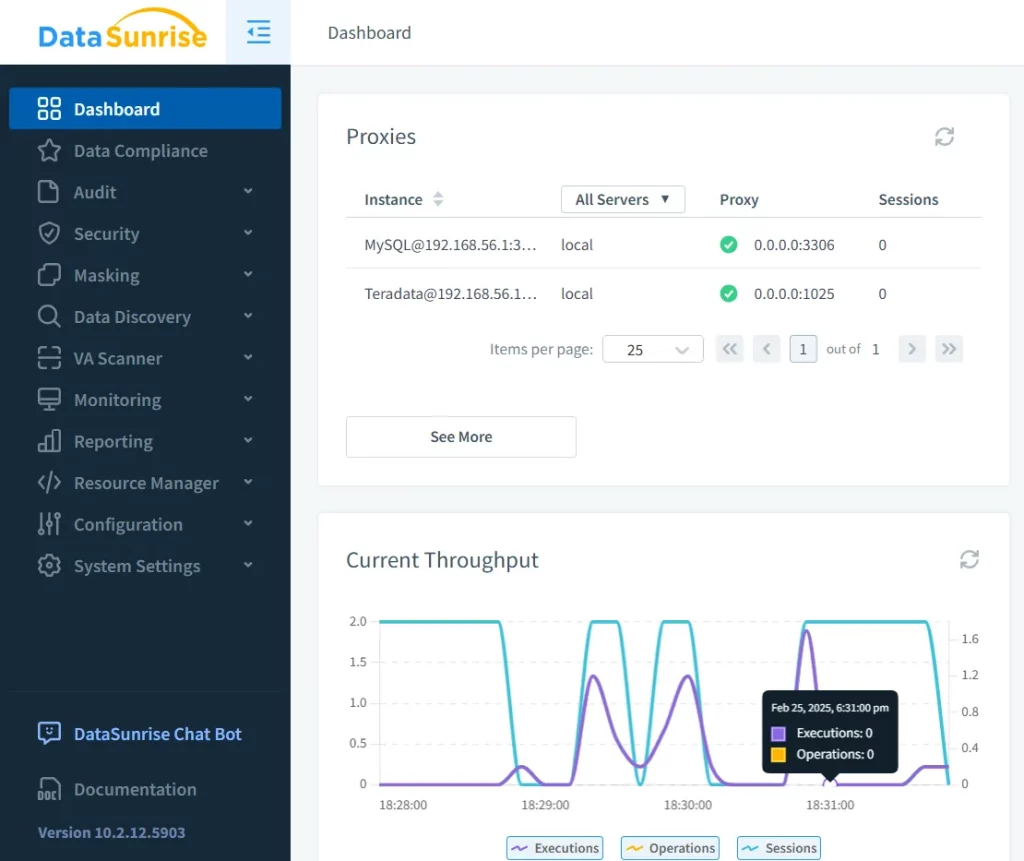

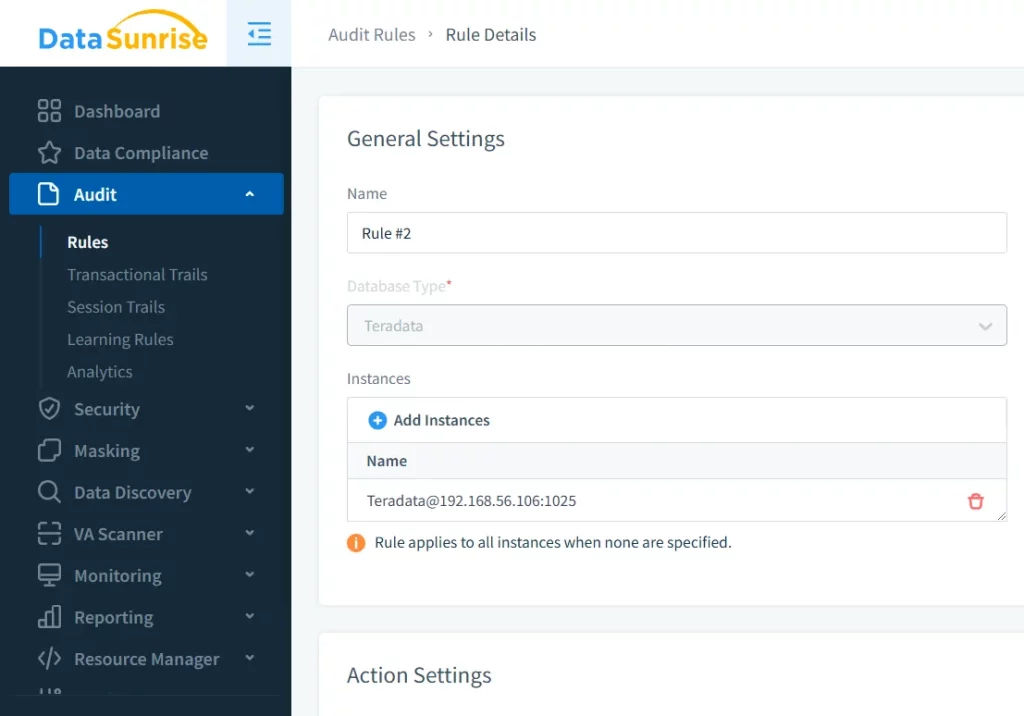

Per le organizzazioni che cercano un framework di auditing più robusto e flessibile, l’integrazione di Audit dei Dati per Teradata con DataSunrise è una scelta eccellente. DataSunrise è una soluzione di sicurezza per database tutto-in-uno progettata per migliorare le capacità di auditing, monitoraggio e data masking in vari ambienti di database.

Capacità di Audit di DataSunrise

- Avvisi in tempo reale sui tentativi di accesso non autorizzati: DataSunrise può notificare istantaneamente gli amministratori in caso di attività sospette, come tentativi di accesso non autorizzati o modelli di query insoliti.

- Report dettagliati sull’attività degli utenti: La piattaforma genera report completi che forniscono approfondimenti sul comportamento degli utenti, aiutando le organizzazioni a identificare potenziali rischi per la sicurezza.

- Auditing completo sia per i dati strutturati che non strutturati: DataSunrise supporta l’auditing su una vasta gamma di tipologie di dati, garantendo che nessuna informazione sensibile venga trascurata.

Vantaggi dell’utilizzo di DataSunrise per l’audit di Teradata:

- Controllo degli accessi granulare: Consente di definire permessi specifici per utente per varie azioni, assicurando che solo gli utenti autorizzati possano accedere a dati sensibili.

- Reporting avanzato: Genera log di audit dettagliati e dashboard visivi, facilitando l’analisi e l’interpretazione dei dati di audit.

- Pronto per la conformità: Aiuta a soddisfare standard industriali come GDPR, HIPAA e PCI DSS fornendo gli strumenti necessari per tracciare e riportare l’accesso e l’utilizzo dei dati.

- Avvisi automatizzati: Invia notifiche in tempo reale su incidenti di sicurezza, consentendo una rapida risposta alle potenziali minacce.

- Data masking: Protegge i dati sensibili senza compromettere la funzionalità del database, garantendo che le informazioni rimangano al sicuro anche durante le fasi di test o sviluppo.

Conclusione

Eseguire un audit approfondito dei dati per Teradata è essenziale per garantire che i dati aziendali rimangano sicuri, conformi e accessibili. Pur offrendo capacità native di audit solide, Teradata, integrando una soluzione avanzata come DataSunrise, può portare la vostra postura di sicurezza a un livello superiore. Dal monitoraggio in tempo reale al reporting avanzato e al supporto per la conformità, DataSunrise risponde alle crescenti esigenze delle aziende moderne.

Se sei pronto a migliorare le capacità di audit del tuo database, prova DataSunrise prenotando una demo personalizzata o scaricando lo strumento oggi stesso. Una soluzione di audit robusta e completa è a un passo dal rafforzare la tua strategia di sicurezza dei dati.