Cos’è la Traccia di Revisione Amazon S3

Una traccia di revisione Amazon S3 va oltre i semplici log—è una timeline arricchita e ricercabile delle attività a livello di oggetto, dei cambiamenti nei controlli di accesso, degli eventi di replica e delle transizioni del ciclo di vita. A differenza dei log grezzi o dei flussi di chiamate API, una reale traccia di revisione aggiunge contesto, consapevolezza della conformità e intelligenza di sicurezza.

Questo articolo esplora cos’è una traccia di revisione S3, perché è importante, come gli strumenti nativi AWS aiutano (e dove risultano insufficienti), e come DataSunrise colma le lacune critiche—specialmente per organizzazioni che gestiscono dati sensibili o regolamentati.

Ecco una nuova sezione intermedia che puoi inserire tra la Introduzione e Perché hai bisogno di una traccia di revisione S3:

Allora, cos’è esattamente una Traccia di Revisione Amazon S3?

Alla base, una traccia di revisione Amazon S3 è un record strutturato di chi ha accesso a quale oggetto, quando, da dove e in quale contesto. Non si tratta solo di catturare le chiamate API, ma di correlare queste chiamate con rilevanza aziendale, sensibilità dei dati e policy interne.

Una traccia di revisione ben costruita per S3 include:

- Contesto identità: ruolo IAM, utente assunto, informazioni di sessione federata

- Metadati oggetto: bucket, chiave, dimensione, tag di classificazione

- Tipo di accesso:

GetObject,PutObject, modifiche ai permessi - Tempistiche e origine: timestamp, regione, IP sorgente

- Stato della policy: l’accesso era conforme o anomalo?

Considerala come una timeline narrativa, non solo un log. La differenza sta in come la storia è raccontata—stai raccogliendo solo fatti o stai costruendo una visibilità operativa e conforme attraverso il tuo livello di storage?

Perché Hai Bisogno di una Traccia di Revisione S3

Conservare dati su Amazon S3 è facile. Tracciare chi ha acceduto a quei dati, come, quando e se l’accesso è stato conforme alla policy—quella è la vera sfida.

Una traccia di revisione completa dei dati S3 aiuta i team a:

- Rilevare accessi non autorizzati o configurazioni errate

- Monitorare l’uso per framework di conformità come GDPR, HIPAA o PCI DSS

- Ricostruire sequenze di eventi durante la risposta agli incidenti

- Dimostrare restrizioni e controlli di accesso agli auditor

Che tu stia eseguendo analisi su documenti finanziari, gestendo dati regolamentati o archiviando registri clienti—la visibilità di audit è un requisito imprescindibile di sicurezza.

Struttura di una Traccia di Revisione Nativa S3

AWS fornisce una telemetria di base attraverso:

1. Eventi Dati CloudTrail

CloudTrail registra tutte le chiamate API a livello di oggetto S3 come GetObject, PutObject, DeleteObject. Questi log includono:

- Identità (utente, ruolo, servizio)

- IP sorgente e regione

- Timestamp

- Parametri di richiesta

Vengono archiviati in JSON e consegnati a un bucket di logging. Guida all’installazione di CloudTrail →

2. Log di Accesso al Server

Log in stile legacy in formato richiesta HTTP. Meno strutturati, ma utili per tracciare headers referrer, user agent, codici di stato.

3. Inventario S3 e Storage Lens

Offrono insight sulle configurazioni di storage, stato di cifratura degli oggetti e frequenza di accesso. Tuttavia, non registrano accessi in tempo reale o attività non autorizzate.

Cosa Deve Contenere una Traccia di Revisione (Ma i Log Nativi Non Hanno)

Per qualificarsi come vera traccia di revisione, il sistema deve rispondere a:

- Cosa è successo? (tipo di chiamata API)

- Chi lo ha fatto? (ruolo IAM o identità assunta)

- Quando e da dove? (timestamp, IP sorgente, regione)

- Quali dati sono stati accessi? (bucket/chiave, classificazione dati)

- L’accesso era consentito? (policy, mascheramento, contesto)

- Avrebbe dovuto succedere? (punteggio rischio, rilevamento anomalie)

CloudTrail fornisce i primi tre. Per il resto—serve arricchimento, tagging e logica di compliance.

Entra in gioco DataSunrise: Tracce di Revisione Contestuali

DataSunrise trasforma i log AWS di base in vere tracce di revisione di livello conformità con metadata utili, avvisi e dashboard.

Ecco come migliora la tua traccia di revisione S3:

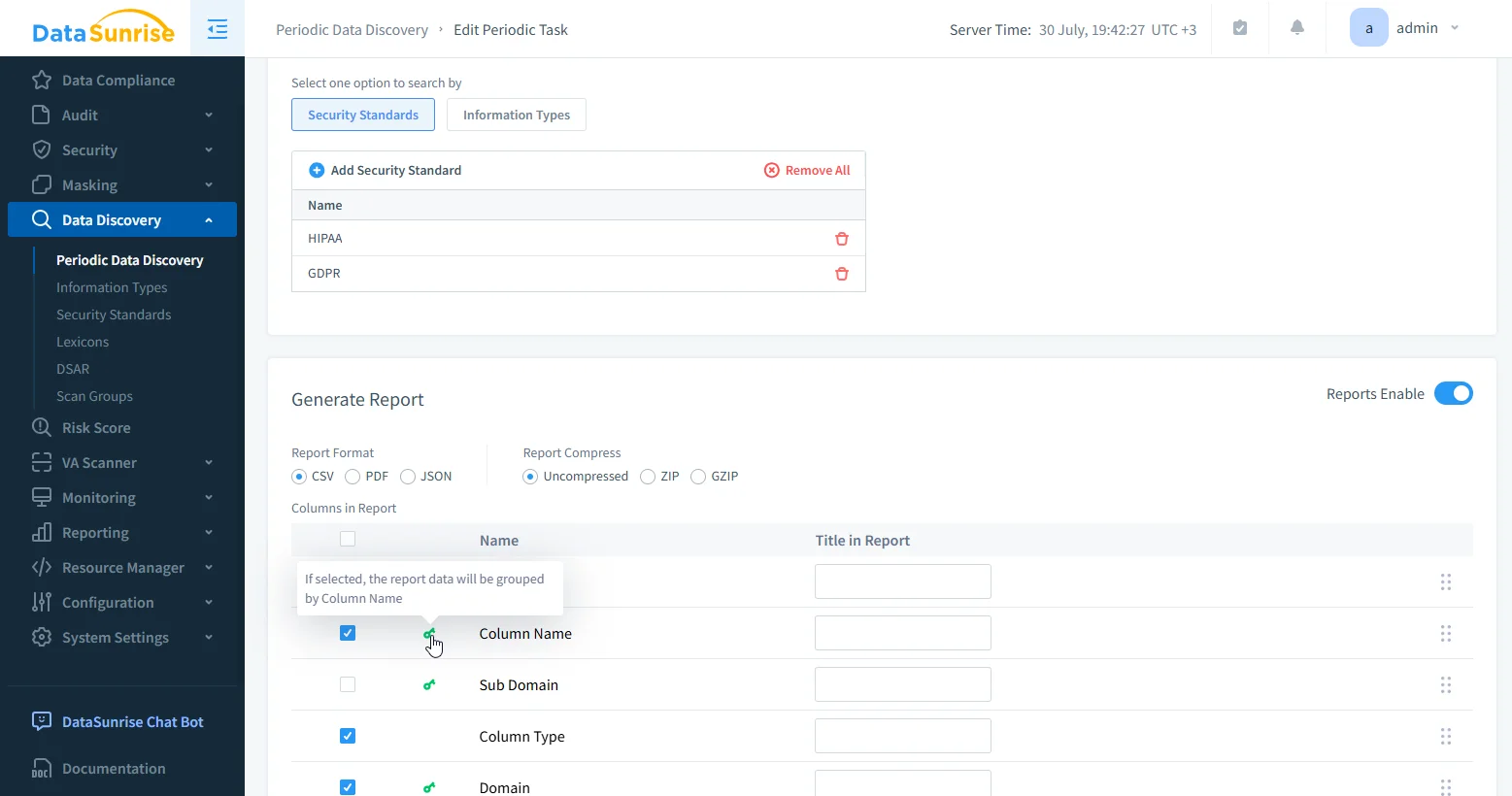

✅ Scoperta Dati Sensibili

DataSunrise scansiona i bucket S3 per rilevare PII, PHI, PCI usando NLP, pattern matching e OCR su file basati su immagini.

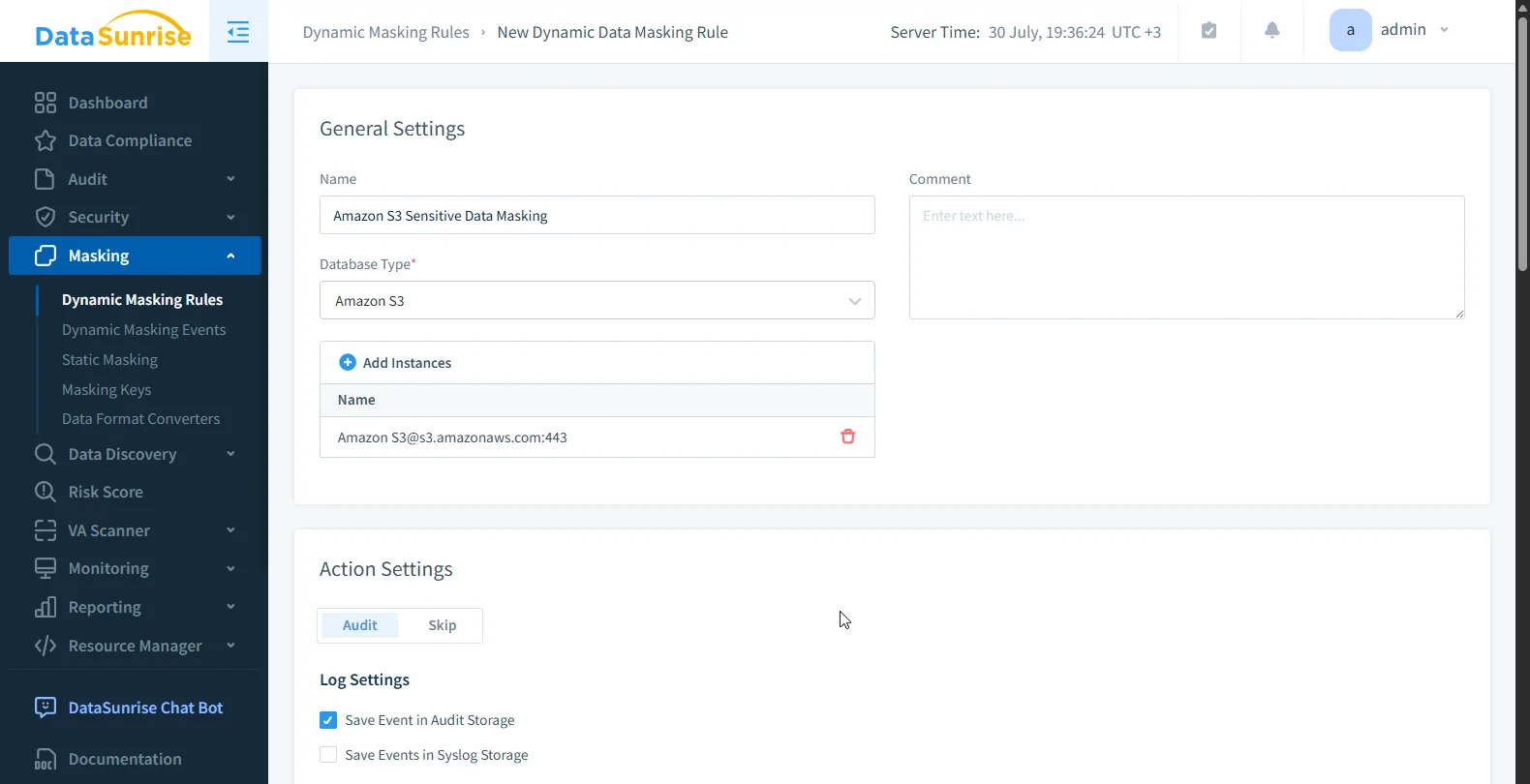

✅ Mascheramento Dinamico dei Dati

Applicazione di mascheramento basato sui ruoli al momento della query o dell’accesso. Previene l’esposizione eccessiva oscurando i contenuti per utenti non autorizzati.

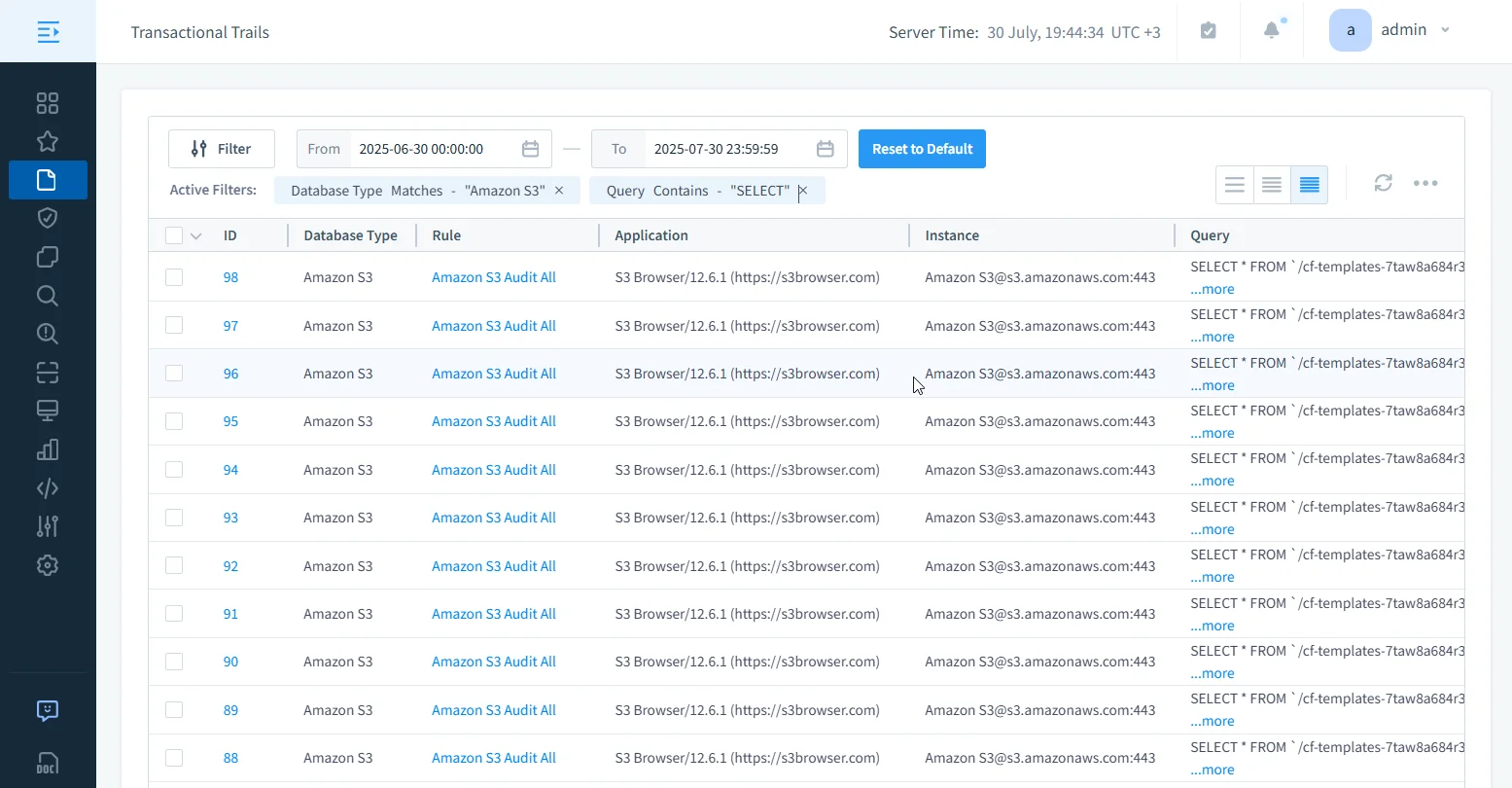

✅ Interfaccia di Ricerca Unificata

Con DataSunrise, le tracce di revisione sono completamente ricercabili tramite un pannello di filtro visivo integrato—nessun SQL richiesto. Puoi filtrare e approfondire per:

| Campi Filtro Audit | Altri Campi Filtro |

|---|---|

| Stato Transazione | Query |

| Utente Applicazione | Regola |

| Applicazione | Tipi di Query |

| Istanza | Errore |

| Interfaccia | Righe |

| Proxy | Query Depersonalizzata |

| Login | Database Interessati |

| Dati | ID Evento / Durata |

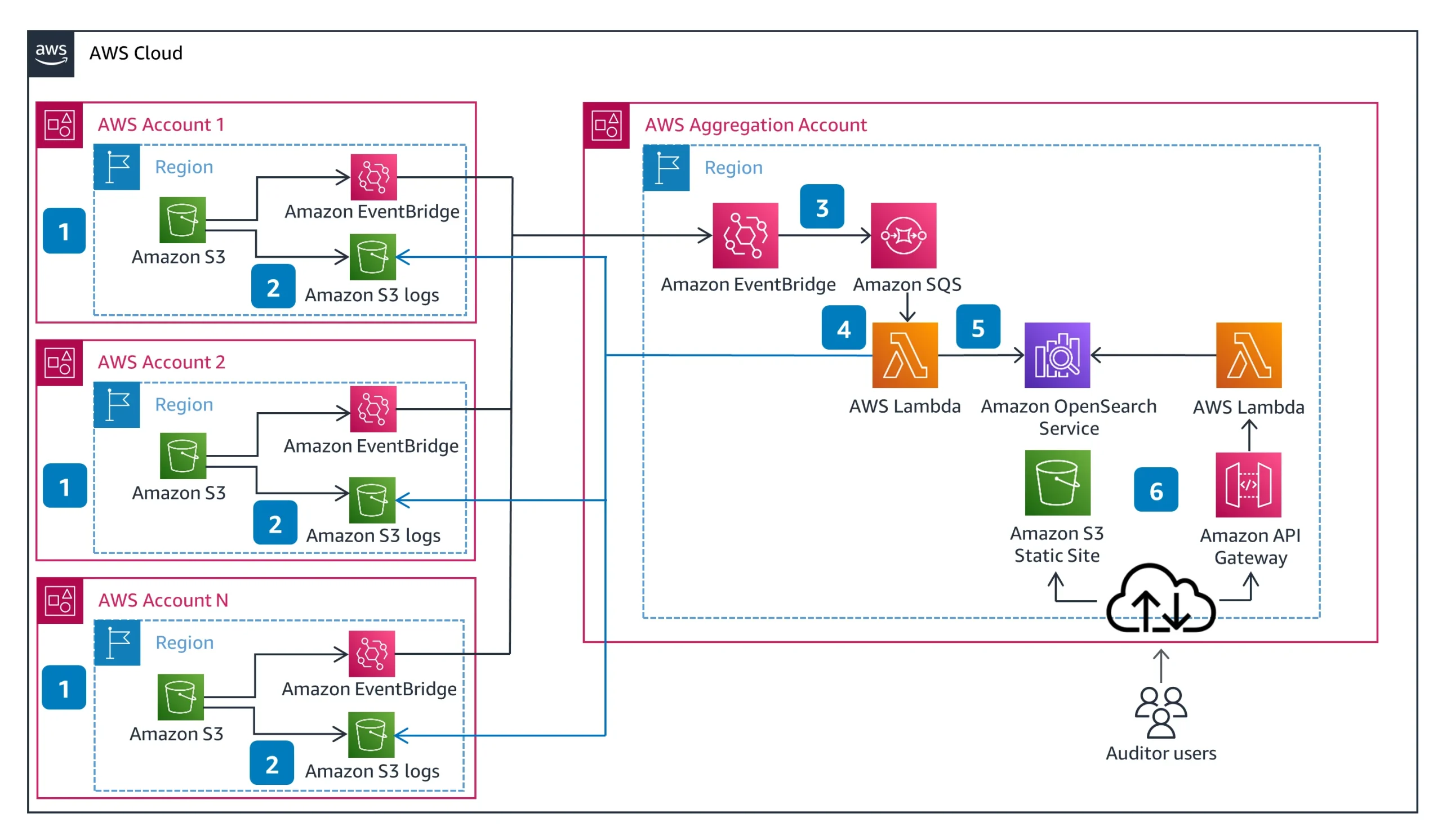

Istante dell’Architettura

Un’architettura di traccia di revisione S3 con DataSunrise tipicamente include:

- Log CloudTrail da tutti i bucket S3 di diversi account

- Instradamento EventBridge verso un account centrale di audit

- Motore DataSunrise per arricchimento, applicazione policy, mascheramento

- Esportazione log audit ad Athena, OpenSearch o SIEM

- Dashboard & avvisi di conformità via Slack, email o Teams

Puoi eseguire DataSunrise in modalità proxy o in modalità solo ingestione log per ridurre l’impatto sulla latenza.

Ecco un esempio di blocco di codice da aggiungere sotto la Interfaccia di Ricerca Unificata o direttamente dopo Istante dell’Architettura, a seconda se vuoi enfatizzare la ricercabilità o l’analisi downstream.

Esempio di Query Athena: Trova Accessi Non Conformi agli Oggetti

Dopo che i log sono stati arricchiti da DataSunrise ed esportati su Amazon Athena o OpenSearch, puoi interrogarli per rilevare violazioni di policy o comportamenti sospetti. Ecco un esempio che visualizza eventi GetObject per cui l’accesso è stato negato dalla policy o richiedeva mascheramento:

SELECT

event_time,

user_identity.principalId AS user,

requestParameters.bucketName AS bucket,

requestParameters.key AS object_key,

datasunrise_flags.masking_applied,

datasunrise_flags.policy_allowed,

datasunrise_labels.sensitivity,

sourceIPAddress,

region,

datasunrise_risk.anomaly_score

FROM

s3_audit_trail

WHERE

eventName = 'GetObject'

AND datasunrise_flags.policy_allowed = false

AND datasunrise_labels.sensitivity IS NOT NULL

ORDER BY

event_time DESC

LIMIT 100;

Questo ti fornisce una lista operativa di tentativi di accesso non conformi che coinvolgono dati sensibili (es. PII, PHI), arricchita con classificazione e punteggi di anomalia—pronta per esportazione, avvisi o dashboard.

Conclusione

Una traccia di revisione Amazon S3 non è solo un requisito di conformità—è la memoria della tua organizzazione. Una traccia ben costruita mostra chi ha fatto cosa, su quali dati, sotto quale policy e perché è importante.

Gli strumenti nativi ti danno i pezzi grezzi. DataSunrise trasforma quei pezzi in una storia coerente, ricercabile e consapevole della policy.

Vuoi costruire una traccia di revisione dati più intelligente per S3? Prova DataSunrise e proteggi i tuoi dati in ore, non settimane.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora