Come Effettuare l’Audit di Amazon S3

Effettuare l’audit di Amazon S3 non è solo una casella da spuntare per la conformità: è un pilastro fondamentale per la consapevolezza operativa, la governance dei dati e la prevenzione delle violazioni. Che tu stia proteggendo file sensibili, verificando l’applicazione delle policy o costruendo una pipeline pronta per l’analisi forense, una corretta traccia di audit aiuta i team a vedere, comprendere e rispondere alle attività sui dati tra gli account.

In questo articolo, ti guideremo su come effettuare l’audit di Amazon S3 utilizzando sia gli strumenti nativi AWS che le capacità avanzate di DataSunrise. Imparerai cosa abilitare, come strutturare i log, quali metadata raccogliere e come trasformare la telemetria passiva in insight azionabili.

Prerequisiti: Cosa Configurare Prima

Prima di abilitare un processo di audit efficace per Amazon S3, devi:

- Definire quali bucket e prefissi sono considerati sensibili

- Abilitare CloudTrail con logging degli eventi dati per le azioni API a livello di oggetto

- Decidere dove archiviare i log (idealmente un bucket centralizzato con ACL di sola scrittura)

- Stabilire le baseline delle policy di accesso così da poter confrontare le intenzioni con il comportamento reale

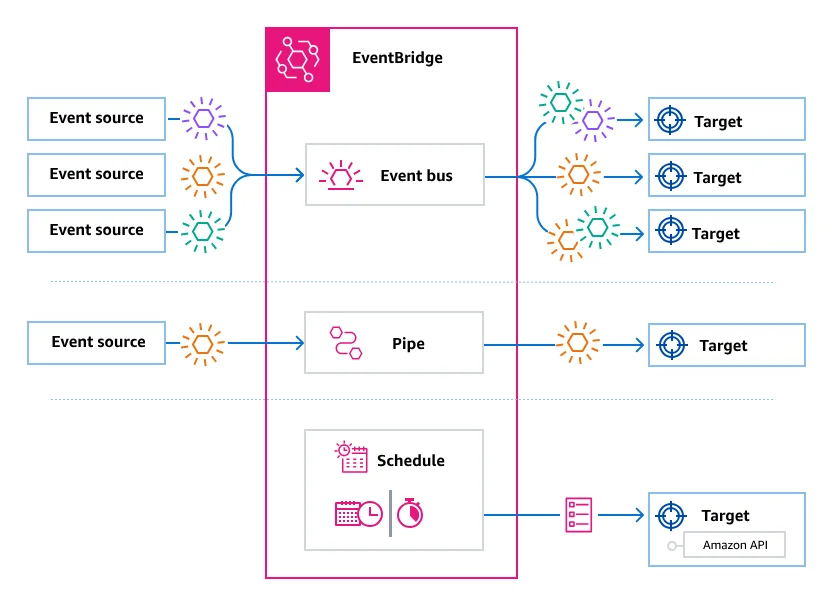

Per output strutturato e correlazione, è meglio usare CloudTrail insieme ad Amazon EventBridge per instradare i log tra gli account.

Passo per Passo: Abilitare il Logging di Audit Nativo S3

✅ Passo 1: Abilitare gli Eventi Dati di CloudTrail

Utilizza la console AWS o la CLI per abilitare i data events sui bucket S3 chiave. Questo garantisce che CloudTrail catturi:

GetObject,PutObject,DeleteObject- Cambiamenti ai tag e ACL

- Versionamento e transizioni del ciclo di vita

aws cloudtrail put-event-selectors \

--trail-name MyS3Trail \

--event-selectors '[{"ReadWriteType":"All","IncludeManagementEvents":true,"DataResources":[{"Type":"AWS::S3::Object","Values":["arn:aws:s3:::my-sensitive-bucket/"]}]}]'

Consiglio: Monitora l’impatto sui costi degli eventi dati se registri molti bucket o regioni.

✅ Passo 2: Abilitare i Log di Accesso Server S3 (Opzionale)

Questi log forniscono voci in stile HTTP per ogni richiesta, catturando:

- Stato HTTP

- Header referrer

- ID account richiedente

- Byte totali trasferiti

Abilitali nella scheda proprietà del bucket. I log di server sono dettagliati ma utili per il monitoraggio della larghezza di banda e il rilevamento di anomalie.

✅ Passo 3: Centralizzare i Log per la Revisione Cross-Account

Utilizza AWS Organizations o EventBridge per indirizzare i log di CloudTrail da più account a un account centrale di aggregazione. Questo permette ai team di sicurezza e conformità di effettuare audit degli accessi su vasta scala.

Nota: Prendi in considerazione la creazione di un bucket S3 per archivio log con object lock per garantire l’immutabilità.

Cosa Contengono i Log

Un tipico evento di log CloudTrail per accesso S3 include:

{

"eventTime": "2025-07-30T14:42:12Z",

"eventName": "GetObject",

"userIdentity": {

"type": "AssumedRole",

"principalId": "ABC123:user@corp"

},

"sourceIPAddress": "192.0.2.0",

"requestParameters": {

"bucketName": "finance-records",

"key": "2024/Q1/earnings.csv"

},

"responseElements": {

"x-amz-request-id": "EXAMPLE123456789"

}

}

Tuttavia, i log da soli non rispondono a:

- L’oggetto accesso era sensibile?

- L’utente aveva permessi conformi alla policy?

- L’accesso è stato mascherato o depersonalizzato?

- Questa azione ha violato qualche soglia di conformità?

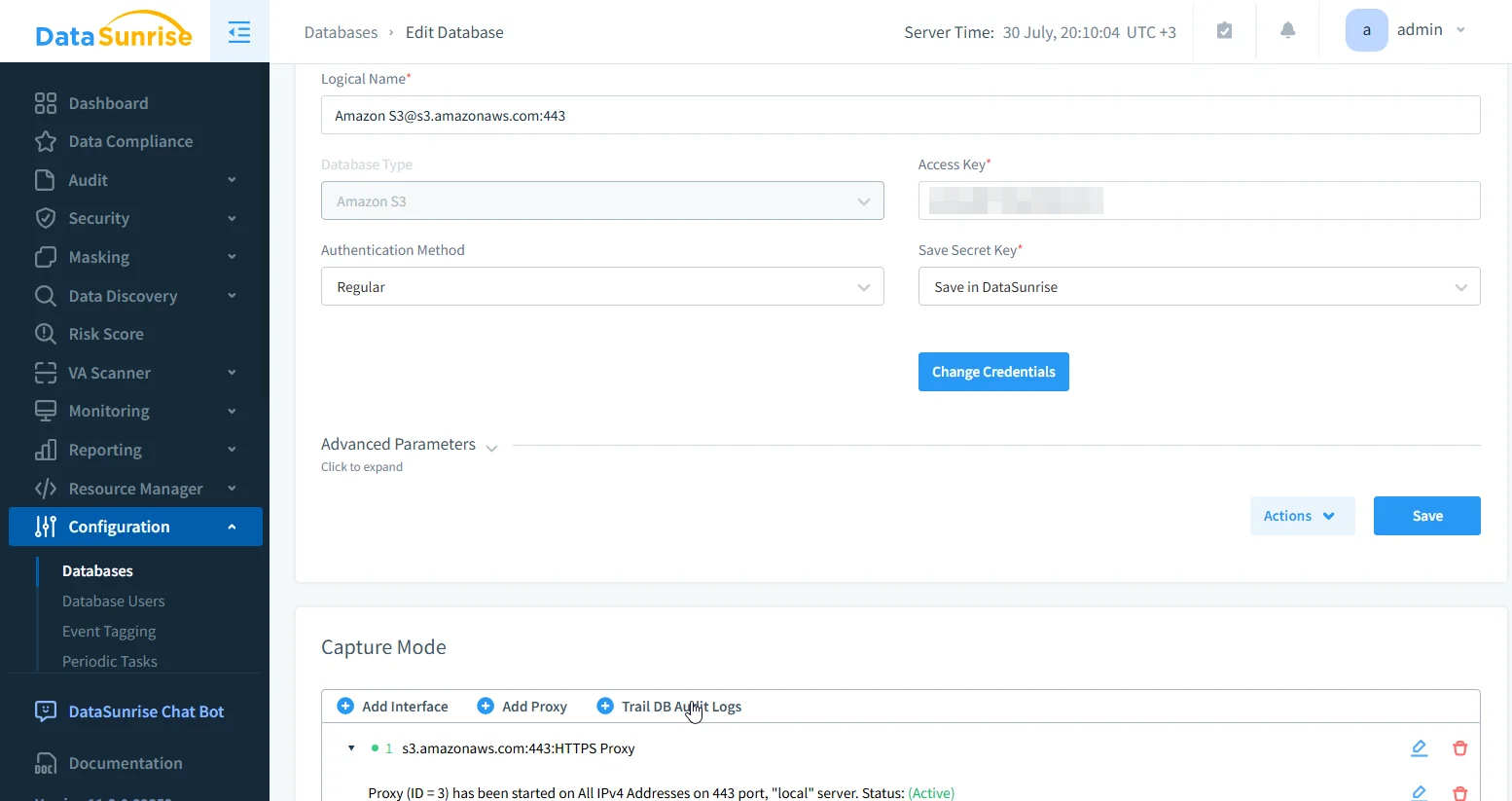

Come DataSunrise Eleva il Livello di Audit

DataSunrise trasforma i log di Amazon S3 in una traccia di audit dati strutturata e consapevole delle policy. Analizza i log CloudTrail, arricchisce gli eventi, applica il masking dinamico e segnala le azioni non conformi.

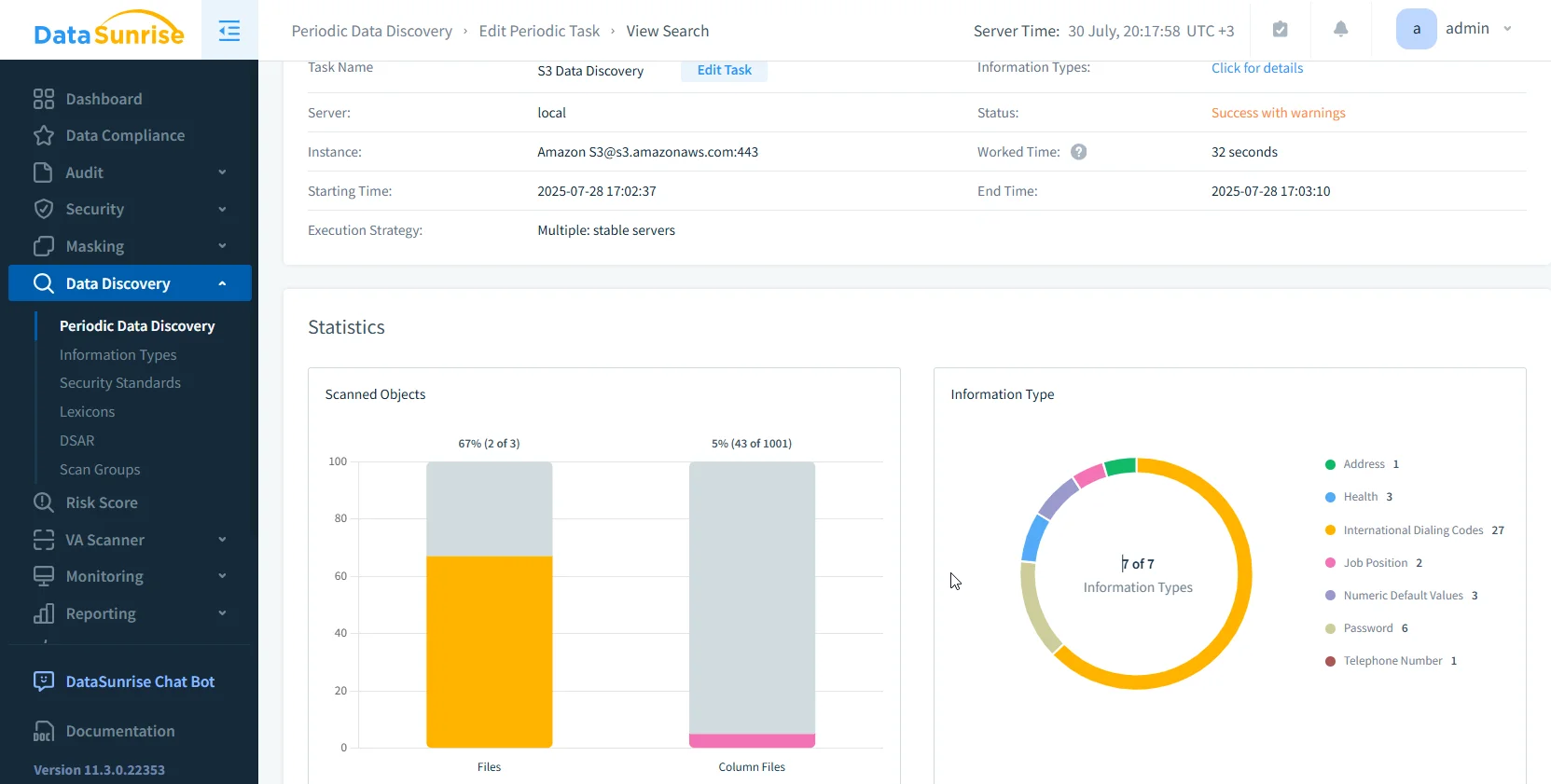

Scoperta di Dati Sensibili

Scansiona automaticamente gli oggetti S3 per PII, PHI e PCI, anche all’interno di PDF, file Excel e immagini tramite rilevamento OCR.

Applicazione del Masking Dinamico

Applica il data masking zero-touch per ogni evento di accesso che viola la policy. Offusca i campi sensibili in base al ruolo, IP di origine o contesto della richiesta.

Audit Trail Intelligenti

Genera log di audit arricchiti di contesto con:

- Valutazioni di rischio per anomalie

- Stato del masking (applicato o bypassato)

- Modelli comportamentali utente in tempo reale

- Violazioni delle regole di sicurezza

Tutti i log possono essere esportati su Athena, OpenSearch o il tuo SIEM.

Esempio SQL: Violazioni di Audit in Athena

Una volta arricchiti i log, esegui query come questa per rilevare violazioni:

SELECT

event_time,

bucket,

key,

user,

policy_allowed,

masking_applied,

anomaly_score

FROM

datasunrise_s3_logs

WHERE

event_type = 'GetObject'

AND policy_allowed = false

ORDER BY

event_time DESC

LIMIT 50;

Puoi programmare questi report o attivare allarmi usando notifiche in tempo reale su Slack, Teams o email.

Funzionalità di Audit Aggiuntive in DataSunrise

- Motore Regole Granulare per audit basati sugli oggetti

- Dashboard unificate per S3, RDS, Redshift, MongoDB

- Report di conformità automatizzati per SOX, HIPAA, GDPR

- Analisi del comportamento utente

- Integrazione Slack/MS Teams

Conclusione

Se usi solo i log grezzi di CloudTrail, non stai facendo audit: stai solo raccogliendo dati.

Per effettuare correttamente l’audit di Amazon S3, ti servono:

- Logging a livello di oggetto (CloudTrail, Server Logs)

- Contesto sui dati sensibili (classificazione)

- Intelligenza sulle policy (l’accesso era consentito?)

- Azioni di risposta (allerta, masking, blocco)

- Allineamento con i report (dashboard di conformità)

DataSunrise offre tutto ciò in un’unica piattaforma, con opzioni di distribuzione flessibili e supporto per oltre 50 piattaforme dati.

Pronto a trasformare i tuoi log S3 in una vera traccia di audit? Prenota una demo e inizia ad auditare in modo più intelligente—senza modificare la tua architettura.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora