Cos’è la Teradata Audit Trail

Una Teradata audit trail è il record verificato di chi ha effettuato l’accesso ai dati, cosa ha fatto, quando è successo e da dove. Trasforma eventi grezzi in prove affidabili durante indagini e revisioni di conformità. Per un contesto più ampio, consulta Conformità dei Dati e Conformità Normativa.

Cosa Significa “Audit Trail” in Teradata

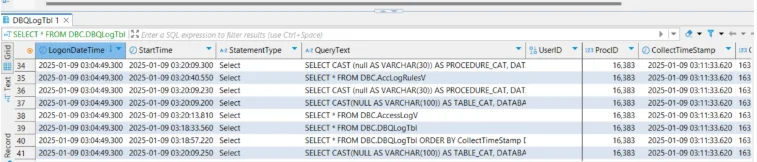

Un audit trail è più dei semplici log. Correlano l’identità (utente, ruolo, account di servizio) con l’azione (lettura, scrittura, DDL), il contesto (tempo, app client, IP) e il risultato (consentito o negato). In Teradata, si crea questa storia combinando Access Logging per gli eventi di autorizzazione con Database Query Logging (DBQL) per i dettagli delle istruzioni e i metadati di performance. DBQL viene memorizzato in tabelle/vista di sistema (ad esempio, DBQLogTbl e QryLogV), mentre le regole e le voci di Access Logging si visualizzano tramite AccLogRulesV e AccessLogV.

Elementi Nativi di Teradata per un Audit Trail

Access Logging (soggetti, oggetti, azioni, consentito/negato)

Access Logging traccia chi ha toccato quali oggetti e se Teradata ha consentito o negato l’azione. Puoi definire regole per tutti gli utenti o restringerle a utenti, database o oggetti specifici. È essenziale per individuare violazioni di policy, tentativi falliti e abusi di privilegi.

Abilitare e rivedere Access Logging (esempi):

-- 1) Registra attività GRANT tra utenti e database, incluso il testo SQL

BEGIN LOGGING WITH TEXT ON EACH USER, DATABASE, GRANT;

-- 2) Registra i RIFIUTI verso obiettivo privilegiato (utente DBC), mantieni il testo SQL

BEGIN LOGGING DENIALS WITH TEXT ON EACH ALL ON USER DBC;

-- 3) Registra a livello di database (tutti gli oggetti in finance_db sono candidati)

BEGIN LOGGING WITH TEXT ON EACH DATABASE finance_db;

-- 4) Mostra le regole attive di access logging

SELECT * FROM DBC.AccLogRulesV;

-- 5) Rivedi gli esiti recenti degli accessi (consentiti/negati) con nomi utenti e oggetti

SELECT TOP 100 *

FROM DBC.AccessLogV

ORDER BY LogDate DESC, LogTime DESC;

-- 6) Disabilita una regola a livello database quando non più necessaria

END LOGGING ON DATABASE finance_db;

Database Query Logging (DBQL)

DBQL cattura il testo delle istruzioni, tempistiche, riferimenti agli oggetti e metriche correlate. Le informazioni finiscono in tabelle/vista come DBQLogTbl, DBQLObjTbl, QryLogV, QryLogObjectsV e QryLogSQLV. Teradata raccomanda di scaricare/mantenere questi dati tramite PDCR per mantenere efficiente il logging.

Abilitare e utilizzare DBQL (esempi):

-- 1) Registra testo SQL e uso oggetti per un’applicazione specifica

BEGIN QUERY LOGGING WITH SQL, OBJECTS LIMIT SQLTEXT = 10000

ON APPLNAME = 'etl_app';

-- 2) Logging basato su soglia o sintesi per controllare il volume

BEGIN QUERY LOGGING LIMIT THRESHOLD = 100 CPUTIME ON ALL;

BEGIN QUERY LOGGING LIMIT SUMMARY = 1,5,10 ON ALL; -- raggruppa query brevi

-- 3) Ispeziona le regole DBQL correnti

SHOW QUERY LOGGING ON ALL;

-- 4) Svuota cache per avere dati aggiornati in analisi

FLUSH QUERY LOGGING WITH ALL;

-- 5) Ferma il logging per un utente specifico quando non più necessario

END QUERY LOGGING ON user_jane;

Assemblare un Audit Trail Affidabile

Acquisire con intenzione. Inizia abilitando Access Logging per gli schemi regolamentati e DBQL per utenti e applicazioni ad alto rischio. Correlare gli eventi per utente, sessione, finestra temporale e oggetti referenziati per creare una singola linea di prove. Arricchire il record con applicazione client, IP e ruolo. Conservare i risultati in archiviazione immutabile (WORM) con checksum per preservare la catena di custodia. Rivedere su base programmata e allertare per anomalie in modo che i rischi non si nascondano nel backlog.

Vista minima di correlazione (DBQL ↔ Access Log):

REPLACE VIEW audit.v_teradata_trail AS

SELECT

q.UserName,

q.SessionID,

q.StartTime,

q.FirstRespTime,

q.StatementType,

o.DatabaseName,

o.TableName,

al.Result AS AccessResult, -- 'concesso' / 'negato'

al.LogDate,

al.LogTime

FROM DBC.QryLogV AS q

LEFT JOIN DBC.QryLogObjectsV AS o

ON q.ProcID = o.ProcID

AND q.QueryID = o.QueryID

LEFT JOIN DBC.AccessLogV AS al

ON al.UserName = q.UserName

AND al.LogDate = DATE(q.StartTime)

AND al.LogTime BETWEEN TIME(q.StartTime)

AND TIME(COALESCE(q.FirstRespTime, q.StartTime));

Esempio di utilizzo (filtro su una tabella sensibile):

SELECT *

FROM audit.v_teradata_trail

WHERE DatabaseName = 'finance_db'

AND TableName = 'customer_accounts'

ORDER BY StartTime DESC

SAMPLE 200;

Migliorare l’Audit Trail con DataSunrise

DataSunrise integra i log nativi trasformandoli in prove di conformità continue—senza sostituire DBQL o Access Logging.

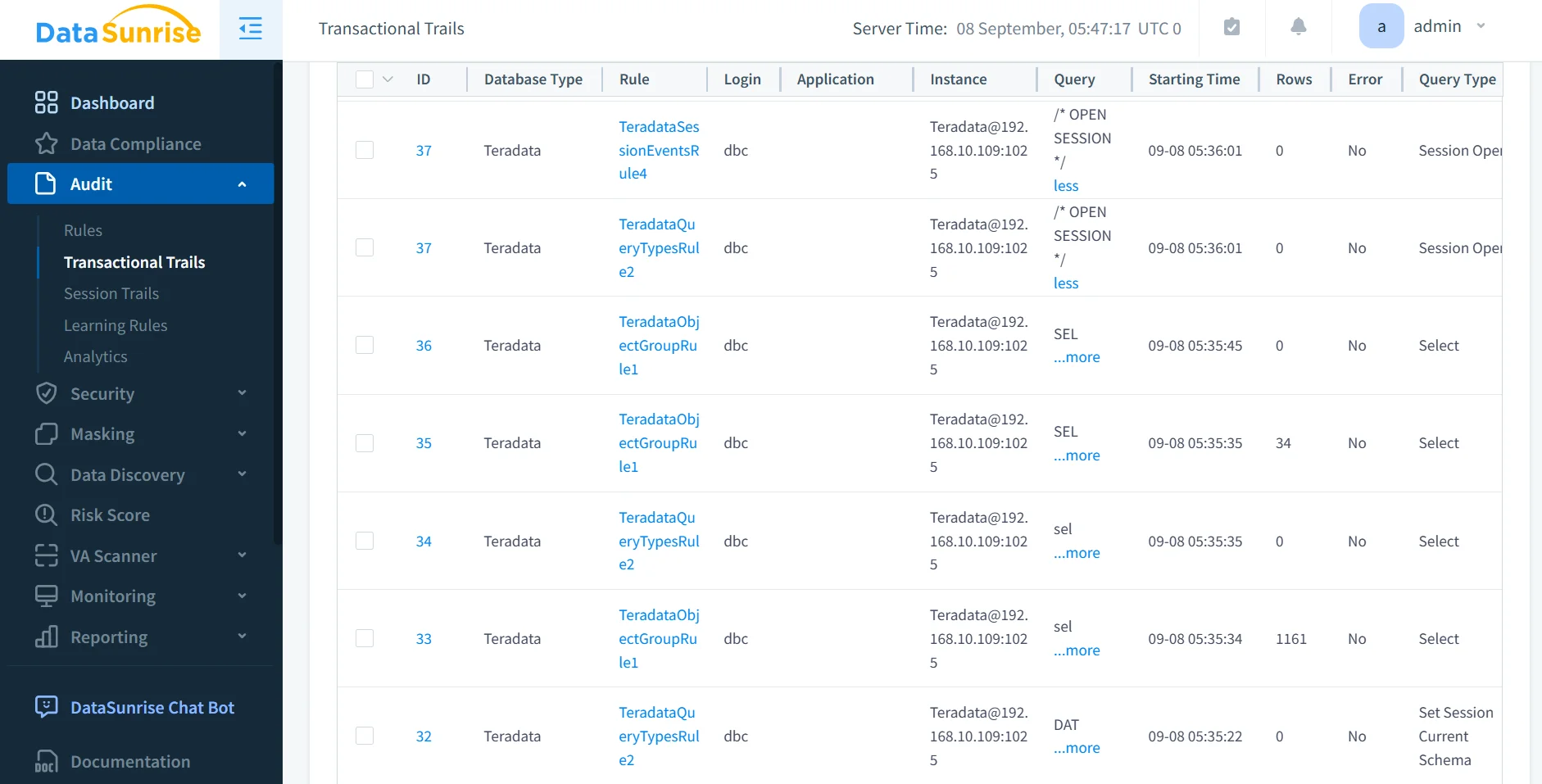

Regole di Audit Granulari per i Trail

Definisci regole precise per utente, ruolo, oggetto, operazione, finestra temporale o condizione di rischio. Questo riduce il rumore e mantiene i revisori concentrati sulle attività rilevanti. Consulta la Guida Audit per modelli scalabili.

Storico Attività Centralizzato e Reportistica

Normalizza l’attività Teradata in un’unica vista fra i sistemi e poi esporta report pronti per audit in modo programmato. Parti dalla panoramica concettuale di Database Activity Monitoring.

Controlli in Tempo Reale e Rilevamento Anomalie

Allerta su volumi insoliti di query, letture fuori orario o IP sorgente atipici; invia dati a SIEM o chat, e applica azioni di policy se necessario. (Database Activity Monitoring e componenti correlati gestiscono questi flussi.)

DataSunrise

- Rileva picchi nel tasso di query per utente, ruolo o applicazione e attiva avvisi immediati verso strumenti SOC o ChatOps.

- Segnala pattern di selezioni massive su tabelle sensibili (ad es., improvvisi scansioni full-table) e richiede approvazione step-up.

- Identifica anomalie di login come nuove geolocalizzazioni, app client sconosciute o mutamenti IP sorgente per account di servizio noto.

- Applica automaticamente azioni protettive: blocco temporaneo, mascheramento dinamico, limitazione o modalità sola lettura per la sessione incriminata.

- Trasmetti eventi normalizzati a SIEM tramite connettori o webhook per correlazione con segnali di rete e endpoint.

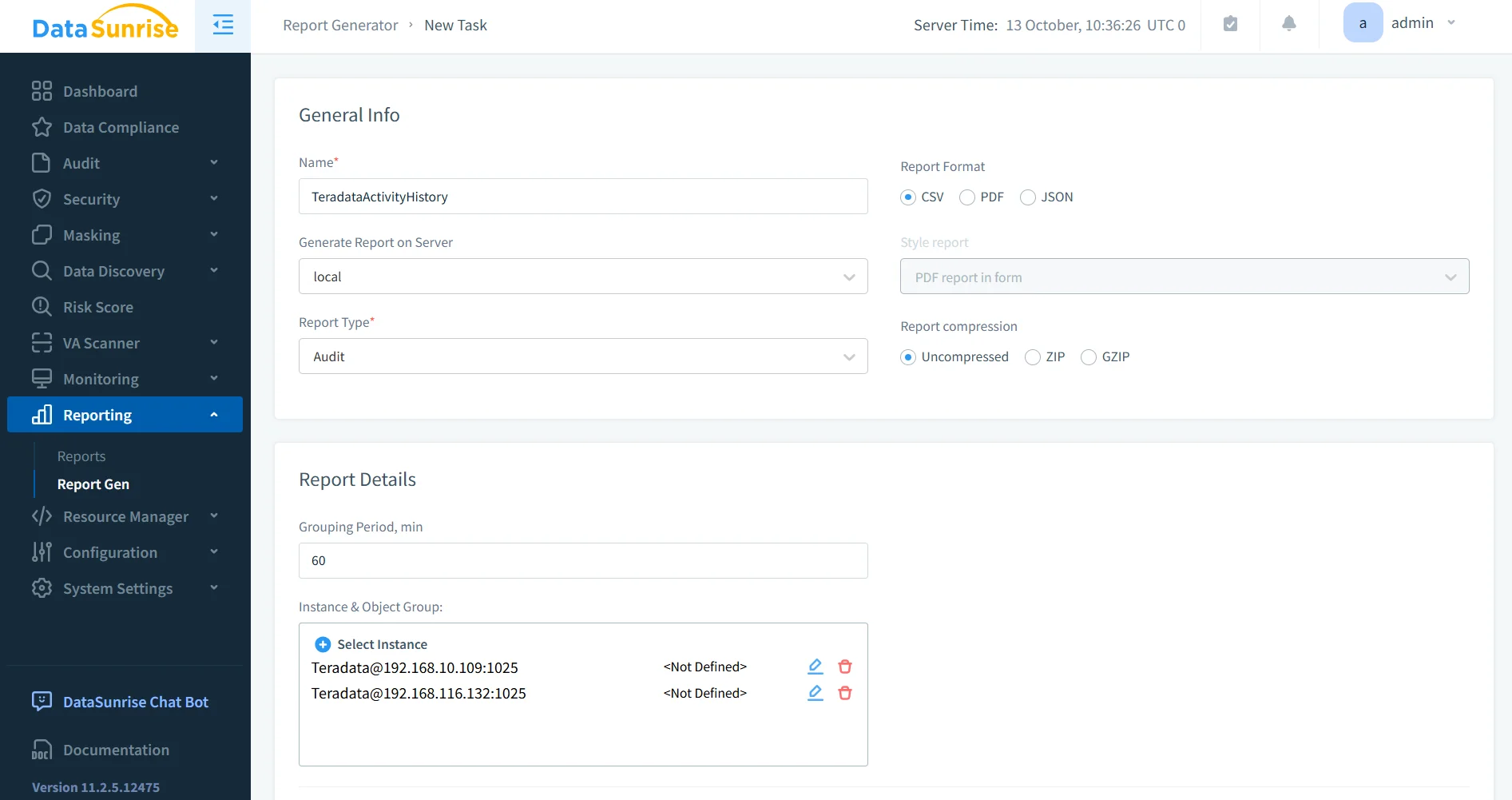

Autopilota per la Conformità e Conservazione delle Prove

Controlli preconfigurati per GDPR, HIPAA, PCI DSS, SOX; generazione automatica di prove; ed esportazione in archiviazione immutabile. Approfondisci in Compliance Manager e nella panoramica Conformità dei Dati.

DataSunrise

- Associa regole di audit ai controlli regolamentari (ad es., revisione accessi, minimo privilegio) e traccia lo stato pass/fail nel tempo.

- Programma pacchetti di prove ricorrenti (log, sommari, eccezioni) con firma e timestamp del revisore.

- Esporta report in archiviazione immutabile (WORM/S3-Object Lock o simili) e registra hash/checksum per integrità.

- Mantieni la storia versione delle policy per dimostrare quali regole erano attive al momento di un incidente.

- Evidenzia eccezioni e controlli compensativi nei cruscotti per accelerare le revisioni degli auditor.

Tabella di Confronto

| Capacità | Audit Trail Nativo Teradata | Con DataSunrise |

|---|---|---|

| Ambito e correlazione | Access Logging + DBQL; join personalizzati | Flusso unificato tra cluster e database |

| Controllo del rumore | Regole ampie; tuning manuale | Regole per utente/ruolo/oggetto/tempo; meno rumore |

| Avvisi & anomalie | Limitati out-of-the-box | Avvisi in tempo reale + analisi comportamentale |

| Reportistica | Esportazioni manuali e SQL ad-hoc | Report programmati e pronti per audit |

| Conservazione & integrità | Log locali; scarico/manuale con PDCR | Workflow centralizzato e immutabile di prove |

| Sovraccarico operativo | DBA-driven, per sistema | Policy-driven, gestione centralizzata |

Conclusione

In Teradata, un audit trail è la storia cucita di accessi e modifiche, non solo un ammasso di log. Usa Access Logging per eventi di autorizzazione e DBQL per dettagli sulle istruzioni, correlali in un unico flusso di prove e rinforza la conservazione. Quando hai bisogno di viste centralizzate, regole precise, rilevamento in tempo reale e reportistica pronta per audit, aggiungi DataSunrise per trasformare il tuo trail in conformità continua. Per fondamenti e argomenti correlati, esplora Audit Trails e Audit Logs.