Gestione della Conformità dei Dati per Amazon DynamoDB

Gestire la conformità dei dati per Amazon DynamoDB richiede un approccio fondamentalmente diverso rispetto ai tradizionali database relazionali. A differenza delle piattaforme SQL, DynamoDB funziona come un servizio NoSQL completamente gestito e con schema flessibile e non espone log a livello di query, tabelle di sistema o trail di audit nativi. Invece, AWS applica la conformità attraverso controlli di identità, meccanismi di crittografia, telemetria infrastrutturale e monitoraggio centralizzato a livello di servizio. Di conseguenza, la conformità di DynamoDB diventa parte di una strategia più ampia di sicurezza dei dati piuttosto che una funzione nativa del database.

Per le organizzazioni che elaborano dati regolamentati, sensibili o critici per il business, questa architettura crea sia vantaggi che vincoli. Da un lato, AWS fornisce una solida sicurezza di base. Dall’altro lato, le organizzazioni condividono ancora la responsabilità dei risultati di conformità. Pertanto, i team devono progettare controlli di governance che siano allineati alle normative di conformità dei dati stabilite. In pratica, questo significa rispondere a domande chiave normative su chi ha avuto accesso ai dati, con quali permessi, come i sistemi hanno protetto quei dati e come i team rilevano e indagano le violazioni.

In questo articolo, spieghiamo come gestire la conformità dei dati per Amazon DynamoDB utilizzando le capacità native di AWS, chiarendo dove questi controlli raggiungono i loro limiti e delineando un modello strutturato di conformità allineato ai requisiti normativi moderni. Inoltre, l’articolo si basa sui principi fondamentali di monitoraggio delle attività di database e di controlli di accesso coerenti, che insieme supportano l’auditabilità e la governance a lungo termine con l’espansione degli ambienti DynamoDB.

Cosa Significa Conformità dei Dati negli Ambienti DynamoDB

In DynamoDB, le organizzazioni non implementano la conformità dei dati all’interno del motore del database stesso. Invece, la conformità si ottiene coordinando molteplici servizi AWS che collettivamente applicano controllo degli accessi, protezione dei dati, visibilità e responsabilità. Di conseguenza, la conformità di DynamoDB diventa parte di una strategia più ampia di gestione dei dati piuttosto che una funzione nativa del database.

In pratica, i team si concentrano generalmente su diversi obiettivi fondamentali di conformità:

- Applicare l’accesso a privilegi minimi alle tabelle e agli indici tramite controlli di accesso coerenti

- Proteggere i dati sensibili tramite crittografia e salvaguardie infrastrutturali allineate alle migliori pratiche di crittografia dei database

- Mantenere registrazioni verificabili degli accessi e delle azioni amministrative per supportare un efficace monitoraggio delle attività di database

- Supportare audit regolatori e indagini interne senza affidarsi a strumentazioni a livello applicativo

- Prevenire il degrado della conformità (compliance drift) man mano che gli ambienti DynamoDB si espandono tra region e account AWS

Poiché DynamoDB non genera log di audit in stile SQL o storici di query, le organizzazioni devono ottenere prove di conformità dai controlli a livello AWS piuttosto che dagli interni del database. Pertanto, una conformità efficace dipende da quanto bene i team configurano, correlano e governano questi livelli di controllo esterni.

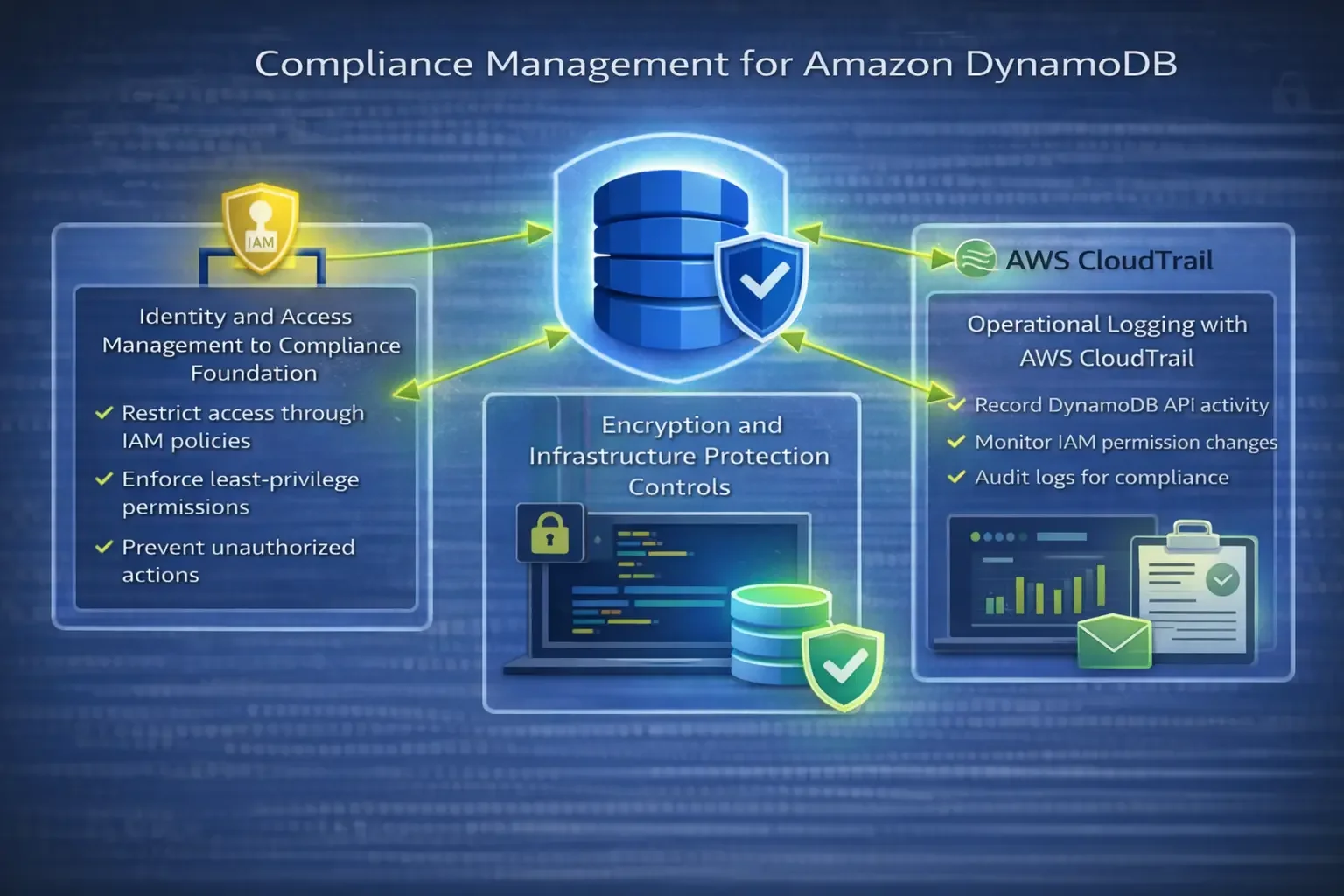

Controlli AWS Fondamentali per l’Applicazione della Conformità in DynamoDB

A livello infrastrutturale, la conformità di DynamoDB è applicata tramite un insieme di servizi AWS fondamentali piuttosto che con meccanismi nativi del database. Questi controlli operano fuori dal data plane, regolando come le richieste sono autorizzate, come i dati vengono protetti a riposo e in transito e come le azioni operative sono registrate per la responsabilità.

Insieme, questi controlli nativi AWS formano il livello base di conformità per DynamoDB. Essi stabiliscono chi può accedere alle risorse, con quali condizioni si applica la crittografia e quali azioni sono visibili ad auditor e team di sicurezza. Tuttavia, poiché questi controlli funzionano in modo indipendente e su diversi livelli dello stack AWS, l’efficacia della conformità dipende da quanto coerentemente vengono configurati, monitorati e governati attraverso account, region e ambienti.

Le sezioni seguenti esaminano i servizi AWS fondamentali che supportano la conformità di DynamoDB e spiegano sia i loro punti di forza che i limiti intrinseci.

Identity and Access Management come Fondamento della Conformità

L’identità e il controllo degli accessi costituiscono il cuore della conformità di DynamoDB.

Ogni richiesta a DynamoDB viene valutata da AWS Identity and Access Management (IAM) prima dell’esecuzione. Le policy IAM definiscono quali soggetti (principals) possono effettuare azioni come GetItem, PutItem, Query o Scan su risorse specifiche.

Esempio: policy IAM a privilegi minimi limitata a una tabella

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "OrdersReadOnly",

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query",

"dynamodb:Scan"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

Dal punto di vista della conformità, IAM consente:

- Autorizzazione granulare a livello di tabella e indice

- Separazione dei compiti tramite controlli di accesso basati sui ruoli

- Revisioni centralizzate delle autorizzazioni e tracciamento delle modifiche

- Applicazione dei principi di privilegi minimi

Esempio: separazione dei compiti negando azioni amministrative distruttive

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "DenyDangerousAdminActions",

"Effect": "Deny",

"Action": [

"dynamodb:DeleteTable",

"dynamodb:UpdateTable",

"dynamodb:UpdateContinuousBackups",

"dynamodb:UpdateTimeToLive"

],

"Resource": "*"

}

]

}

Tuttavia, IAM risponde solo a chi è autorizzato ad accedere a DynamoDB. Non spiega quali dati sono stati effettivamente consultati o quali valori sono stati restituiti, informazioni spesso richieste nelle indagini di auditing e conformità.

Controlli di Crittografia e Protezione dell’Infrastruttura

DynamoDB cifra tutti i dati a riposo di default usando chiavi gestite da AWS. Per ambienti regolamentati, le organizzazioni adottano comunemente chiavi KMS gestite dal cliente per mantenere controllo sulla rotazione, revoca e auditabilità delle chiavi.

I controlli di conformità a livello infrastrutturale includono:

- Crittografia a riposo tramite AWS KMS

- Crittografia in transito tramite TLS

- Proprietà e gestione del ciclo di vita delle chiavi

- Integrazione con policy di chiavi centralizzate

Esempio: creare una tabella DynamoDB con SSE-KMS usando una chiave gestita dal cliente

aws dynamodb create-table \

--table-name Orders \

--attribute-definitions AttributeName=OrderId,AttributeType=S \

--key-schema AttributeName=OrderId,KeyType=HASH \

--billing-mode PAY_PER_REQUEST \

--sse-specification Enabled=true,SSEType=KMS,KMSMasterKeyId=arn:aws:kms:us-east-1:123456789012:key/abcd-1234

Esempio: policy KMS che consente l’uso solo tramite il servizio DynamoDB

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowKeyUseViaDynamoDBOnly",

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::123456789012:root"

},

"Action": [

"kms:Encrypt",

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": "*",

"Condition": {

"StringEquals": {

"kms:ViaService": "dynamodb.us-east-1.amazonaws.com"

}

}

}

]

}

Questi meccanismi proteggono la riservatezza e l’integrità dei dati, ma non forniscono visibilità su come i dati cifrati vengano accessi o utilizzati una volta concessi i permessi.

Logging Operativo con AWS CloudTrail

Poiché DynamoDB non emette log nativi di query, AWS CloudTrail diventa la fonte principale di prove operative per la conformità.

CloudTrail registra eventi a livello API quali:

- Creazione e cancellazione di tabelle

- Modifiche di permessi

- Chiamate API di lettura e scrittura

- Azioni amministrative

Esempio: ricerca di attività API DynamoDB per un intervallo temporale incidente

aws cloudtrail lookup-events \

--lookup-attributes AttributeKey=EventSource,AttributeValue=dynamodb.amazonaws.com \

--start-time 2026-01-27T00:00:00Z \

--end-time 2026-01-28T00:00:00Z \

--max-results 50

Esempio: struttura di un evento CloudTrail usata come prova di conformità (chi + cosa + dove)

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "UpdateItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/app-role/session-1"

},

"requestParameters": {

"tableName": "Orders"

}

}

Questi dati sono essenziali per audit di conformità, risposta agli incidenti e report di governance. Tuttavia, i log CloudTrail sono metadata di controllo e data plane, non il contenuto dei dati. Confermano che un’operazione si è verificata, ma non quali dati sono stati restituiti o modificati a livello di elemento.

Di conseguenza, CloudTrail da solo può essere insufficiente per normative che richiedono tracciabilità dettagliata degli accessi o verifica dell’uso di dati sensibili.

Conformità dei Dati per Amazon DynamoDB con DataSunrise

I controlli nativi AWS forniscono una base necessaria per la conformità DynamoDB, ma operano a livello infrastrutturale e API. Si concentrano su autorizzazioni, crittografia e logging eventi piuttosto che sul contesto dei dati. Di conseguenza, le organizzazioni spesso faticano a rispondere a domande di conformità relative all’uso dei dati sensibili, all’intento di accesso e alla coerenza delle policy tra gli ambienti.

DataSunrise estende la conformità DynamoDB introducendo uno strato centrale di conformità che completa i servizi nativi AWS. Invece di sostituire IAM, KMS o CloudTrail, DataSunrise si appoggia a essi, aggiungendo visibilità, logica di policy e consapevolezza di conformità non disponibili nativamente in DynamoDB.

Dal punto di vista della conformità, DataSunrise consente alle organizzazioni di passare da controlli centrati sull’infrastruttura a una governance centrata sui dati.

Visibilità Centralizzata sugli Ambienti DynamoDB

Gli ambienti DynamoDB spesso si estendono su molteplici account AWS, region e stack applicativi. DataSunrise fornisce un piano di controllo unificato per il monitoraggio della conformità, consentendo ai team di sicurezza e conformità di gestire le policy e rivedere le attività in modo coerente, indipendentemente dalla topologia di distribuzione.

Questo approccio centralizzato riduce la frammentazione della governance e aiuta a prevenire il degrado della conformità man mano che l’uso di DynamoDB cresce.

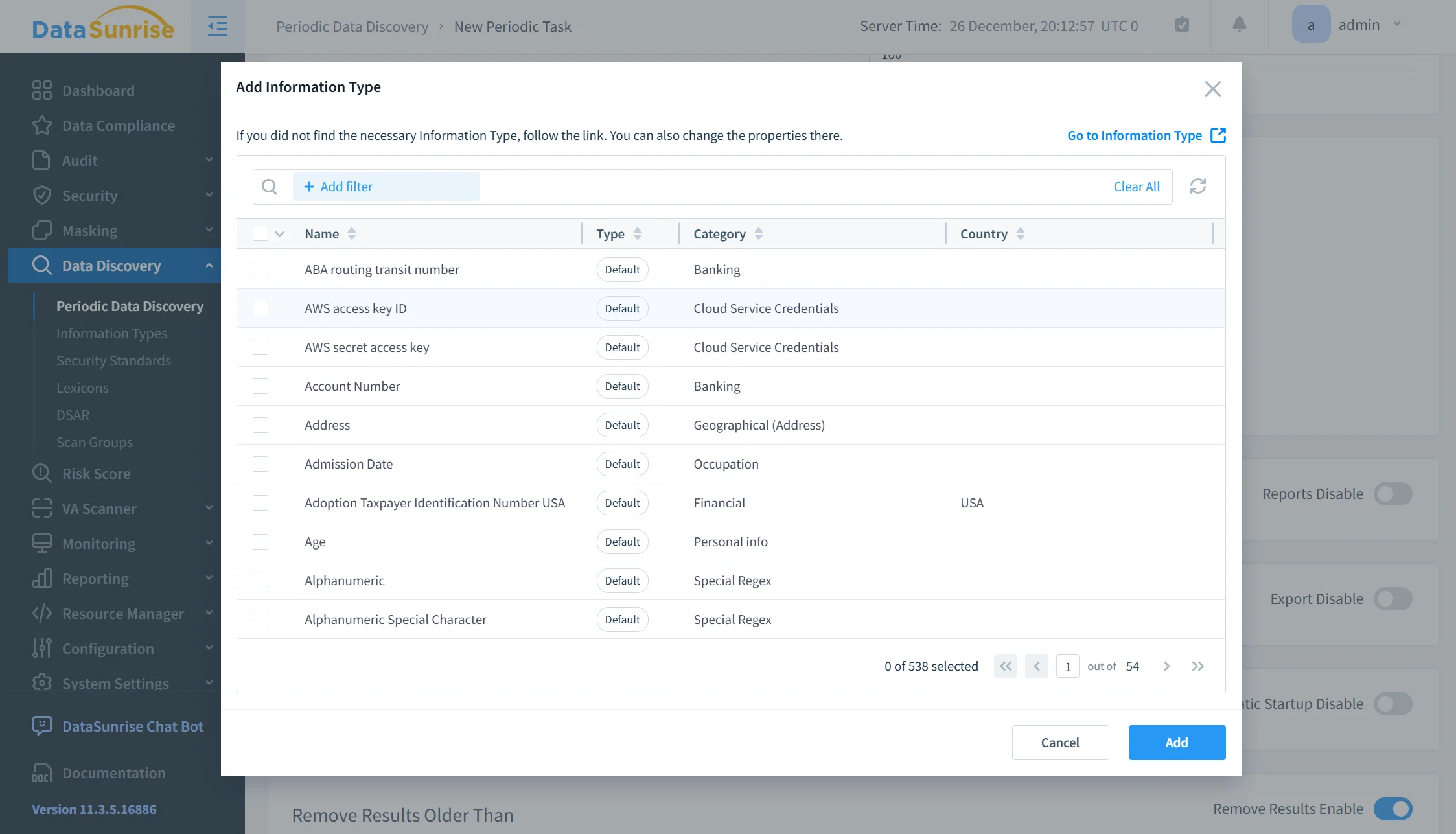

Consapevolezza e Classificazione dei Dati Sensibili

A differenza dei controlli nativi di DynamoDB, che sono privi di visione semantica dei dati, DataSunrise introduce capacità di scoperta e classificazione dei dati sensibili. Identificando dati regolamentati quali identificatori personali, record finanziari o attributi sanitari, le policy di conformità possono essere allineate al rischio reale dei dati anziché a permessi astratti sulle risorse.

Ciò consente alle organizzazioni di applicare controlli differenziati basati sulla sensibilità dei dati invece di fare affidamento esclusivamente su regole di accesso a livello di tabella.

Applicazione della Conformità Basata su Policy

DataSunrise consente l’applicazione della conformità tramite regole di policy gestite centralmente. Queste policy definiscono come i dati sensibili possono essere accessi, monitorati o mascherati, assicurando un comportamento di conformità coerente attraverso ambienti di sviluppo, staging e produzione.

Poiché le policy sono gestite al di fuori del codice applicativo, la logica di conformità rimane stabile anche quando schemi, servizi o carichi di lavoro di DynamoDB evolvono.

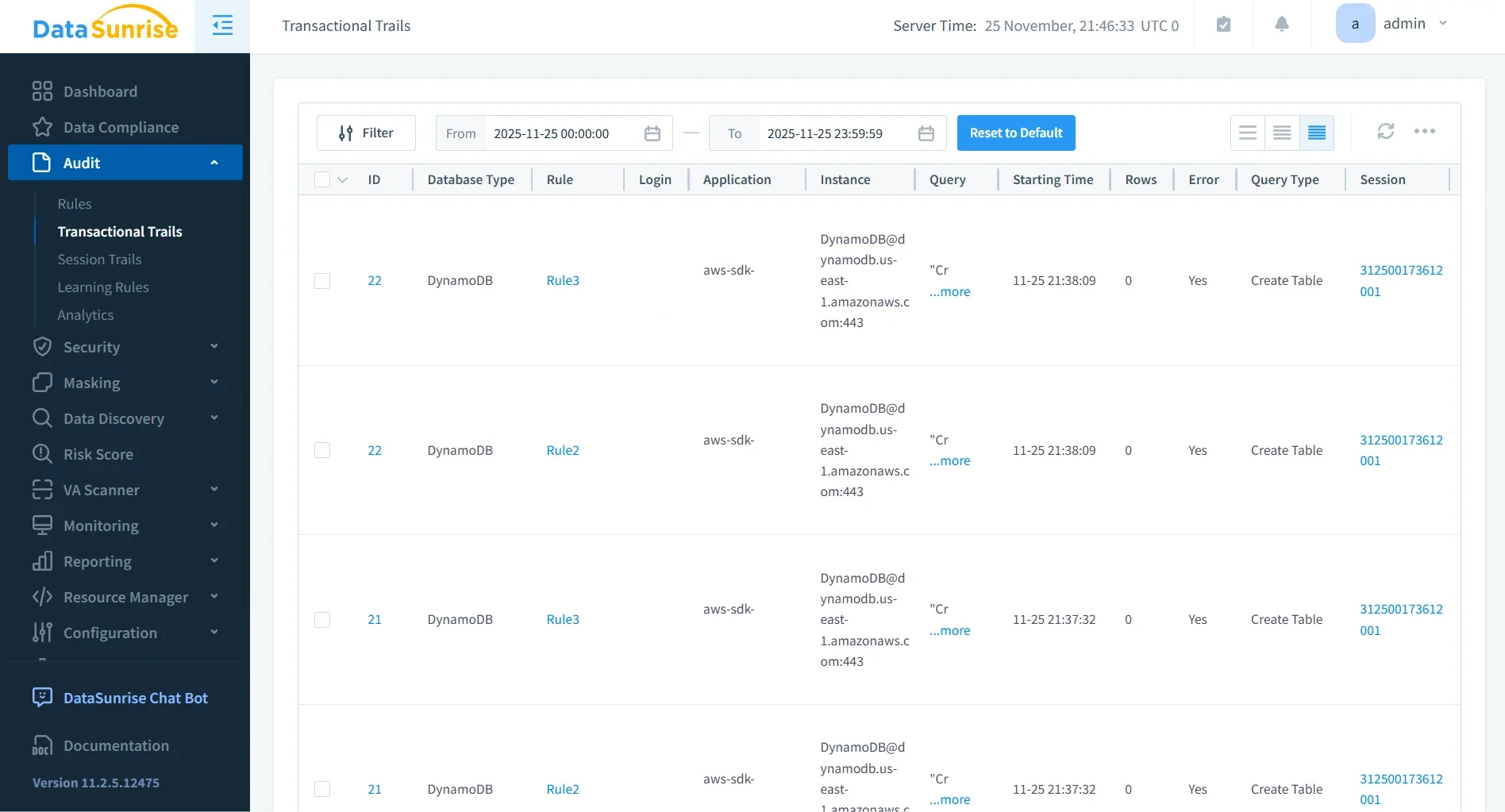

Prove Pronte per Audit e Reporting

Per audit regolatori, DataSunrise trasforma la telemetria operativa grezza in prove strutturate e pronte per la conformità. Invece di affidarsi esclusivamente ai log eventi CloudTrail, le organizzazioni ottengono registrazioni di audit contestualizzate che correlano identità, azione e ambito dei dati.

Ciò semplifica significativamente la preparazione degli audit e riduce lo sforzo manuale necessario per interpretare i log nativi AWS.

Riduzione del Rischio di Conformità nelle Architetture DynamoDB-Centriche

Combinando i primitivi di sicurezza nativi AWS con l’intelligenza centralizzata di conformità, DataSunrise aiuta le organizzazioni a colmare il divario tra sicurezza infrastrutturale e responsabilità normativa. La conformità diventa proattiva e misurabile invece che reattiva e basata sui log.

In architetture centrate su DynamoDB, questo approccio stratificato consente una maggiore coerenza normativa senza compromettere le prestazioni applicative o le garanzie dei servizi gestiti AWS.

Impatto Aziendale di una Corretta Gestione della Conformità DynamoDB

| Area Aziendale | Impatto Misurabile |

|---|---|

| Rischio Regolatorio e Legale | Riduzione dell’esposizione a sanzioni regolatorie e violazioni di conformità tramite applicazione coerente di controlli di accesso e protezione |

| Prontezza per Audit | Preparazione per audit più rapida e prevedibile con prove centralizzate e flussi di lavoro di conformità ripetibili |

| Visibilità e Supervisione | Migliore comprensione dei modelli di accesso, azioni amministrative e utilizzo operativo negli ambienti DynamoDB |

| Fiducia e Reputazione | Maggiore fiducia da parte di clienti, partner e regolatori grazie a una posizione di conformità dimostrabile |

| Efficienza Operativa | Riduzione del carico operativo per i team di conformità e sicurezza abbattendo revisioni manuali e indagini ad hoc |

La conformità, quando progettata correttamente, diventa una forza stabilizzante piuttosto che un vincolo di blocco.

Conclusione

Gestire la conformità dei dati per Amazon DynamoDB richiede di abbandonare le assunzioni radicate nei database relazionali. La conformità di DynamoDB è applicata tramite identità, crittografia, telemetria e coordinamento della governance piuttosto che da log nativi di query o tabelle di sistema, formando parte di una più ampia strategia di conformità dei dati.

Le organizzazioni che considerano la conformità come una responsabilità architetturale — integrando i controlli IAM, le policy di crittografia, il logging operativo e la supervisione centralizzata — ottengono una sicurezza più solida, un allineamento normativo più chiaro e scalabilità sostenibile. Questo approccio si allinea strettamente con i principi moderni di sicurezza dei dati e riduce la dipendenza da controlli frammentati e reattivi.

Quando la conformità è incorporata nel modello operativo di DynamoDB piuttosto che aggiunta successivamente, diventa un abilitatore di crescita sicura anziché una fonte di attrito. In pratica, ciò richiede un continuo monitoraggio delle attività di database e controlli disciplinati di accesso per mantenere l’integrità della governance a lungo termine.