Strumenti di Audit per Google Cloud SQL

Introduzione

L’audit del database è il processo di registrazione e analisi delle attività in un database per rispondere a domande chiave di sicurezza e conformità: Chi ha avuto accesso ai dati? Cosa ha fatto? Quando e da dove? Gli strumenti di audit rendono tutto questo possibile catturando eventi come accessi, query, modifiche allo schema e alterazioni a informazioni sensibili.

In ambienti ospitati nel cloud come Google Cloud SQL, questi strumenti sono essenziali per organizzazioni che operano in settori regolamentati, gestiscono dati sensibili dei clienti o mantengono politiche di sicurezza interna rigorose. Che tu gestisca sistemi di produzione per finanza, sanità, e-commerce o carichi di lavoro governativi, le funzionalità di audit aiutano a rilevare comportamenti sospetti, dimostrare la conformità a framework come GDPR o HIPAA e a fornire prove durante le indagini.

Esamineremo la gamma di strumenti di audit disponibili per Google Cloud SQL, dai servizi integrati di Google Cloud e dalle funzionalità native del database fino a piattaforme avanzate di terze parti. Comprendere come questi livelli lavorano insieme ti aiuterà a progettare una strategia di audit che soddisfi sia i requisiti operativi che gli obblighi normativi.

Strumenti di Audit a Livello Piattaforma

Google Cloud fornisce diversi servizi nativi che fungono da prima linea di visibilità per l’audit.

Utilizzo di Cloud Audit Logs

Questo servizio registra azioni amministrative, chiamate API ed eventi di sistema relativi alle tue istanze Cloud SQL.

Registra anche chi ha acceduto a una risorsa, da dove e quale azione ha compiuto.

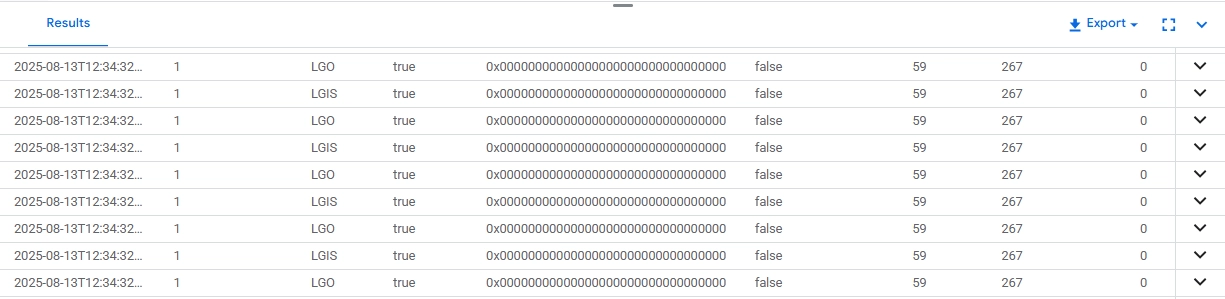

Output di logging nativo che cattura dettagli grezzi degli eventi d’audit per un database Cloud SQL, inclusi timestamp, tipi di evento e codici di risultato.

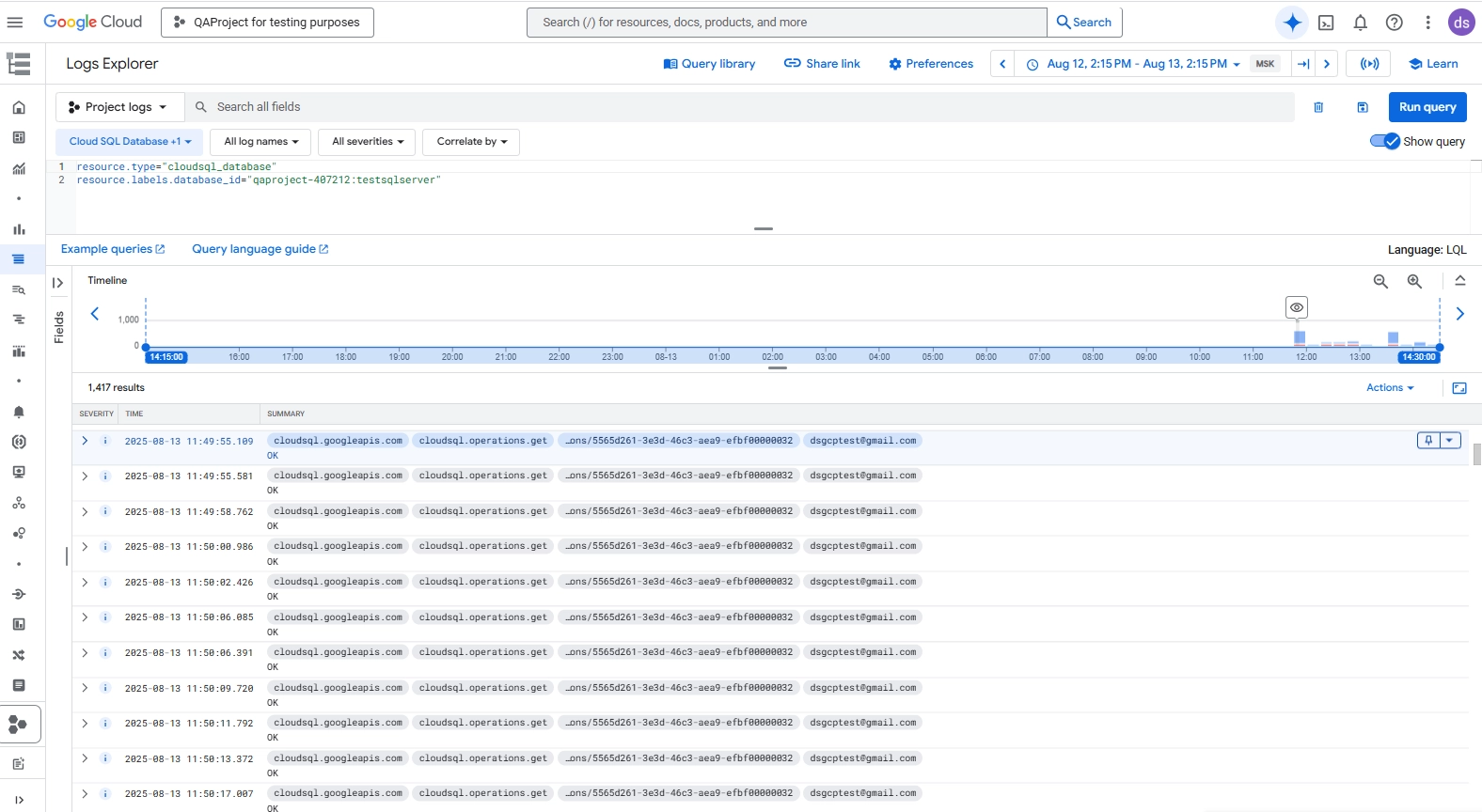

Logs Explorer in Cloud Logging

L’interfaccia permette di cercare, filtrare e analizzare i log di audit in un ambiente web.

Puoi anche creare query personalizzate per indagini più approfondite.

Google Cloud Logs Explorer che mostra i log operativi di Cloud SQL filtrati per istanza di database, con dettagli sulle chiamate API eseguite e account utente.

Avvisi con Cloud Monitoring

Gli utenti possono impostare avvisi su metriche personalizzate derivanti dai log di audit di Cloud SQL (ad esempio, accessi falliti o codici errore specifici).

Le notifiche di avviso si integrano con email, Slack o altri canali.

Strumenti di Audit Nativi del Database

Ogni motore Cloud SQL supportato dispone delle proprie funzionalità di auditing. Questi strumenti catturano le attività dall’interno dell’ambiente database.

| Motore | Strumenti di Audit | Esempio di Utilizzo |

|---|---|---|

| MySQL | general_log per tutte le query, slow_query_log per problemi di prestazioni |

Tracciamento dei modelli di esecuzione delle query |

| PostgreSQL | pg_audit per dichiarazioni dettagliate, pg_stat_statements per statistiche |

Monitoraggio delle modifiche allo schema |

| SQL Server | SQL Server Audit con specifiche a livello di server e database | Registrazione degli accessi a tabelle sensibili |

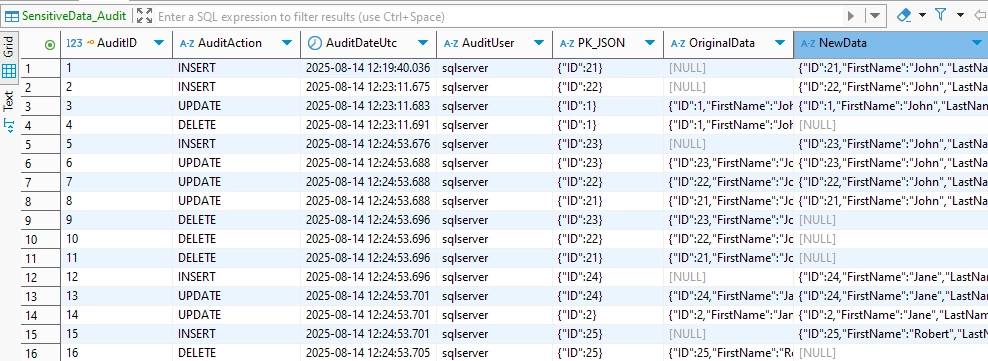

Esempio: Cattura delle modifiche ai dati sensibili

In SQL Server, puoi registrare le modifiche alle tabelle sensibili creando una specifica di audit che traccia le operazioni INSERT, UPDATE e DELETE. Questo esempio presuppone che tu abbia già una tabella di audit come SensitiveData_Audit per memorizzare l’attività:

CREATE TRIGGER trg_AuditSensitiveData

ON dbo.Customers

AFTER INSERT, UPDATE, DELETE

AS

BEGIN

SET NOCOUNT ON;

INSERT INTO dbo.SensitiveData_Audit (AuditAction, AuditDateUtc, AuditUser, PK_JSON, OriginalData, NewData)

SELECT

CASE

WHEN EXISTS(SELECT * FROM inserted) AND EXISTS(SELECT * FROM deleted) THEN 'UPDATE'

WHEN EXISTS(SELECT * FROM inserted) THEN 'INSERT'

ELSE 'DELETE'

END,

SYSUTCDATETIME(),

SUSER_SNAME(),

(SELECT ID FROM deleted FOR JSON AUTO),

(SELECT * FROM deleted FOR JSON AUTO),

(SELECT * FROM inserted FOR JSON AUTO);

END;

Questo trigger registra il tipo di azione, il timestamp, l’utente, i valori della chiave primaria e le “istantanee” dei dati prima e dopo nella tabella di audit.

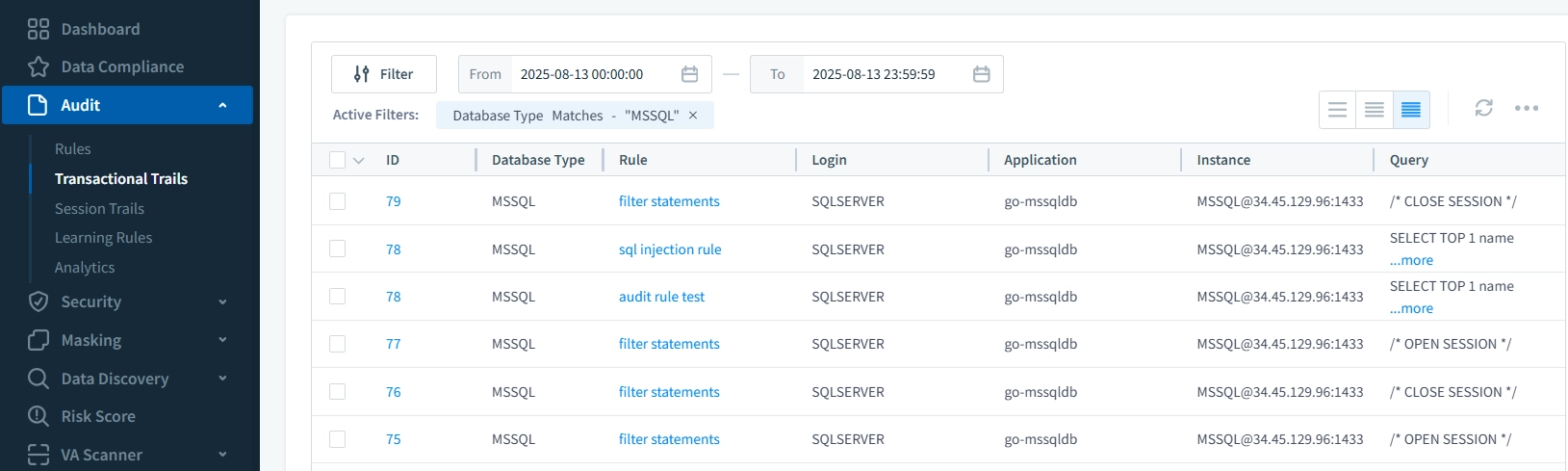

Strumenti di Audit Estesi: DataSunrise

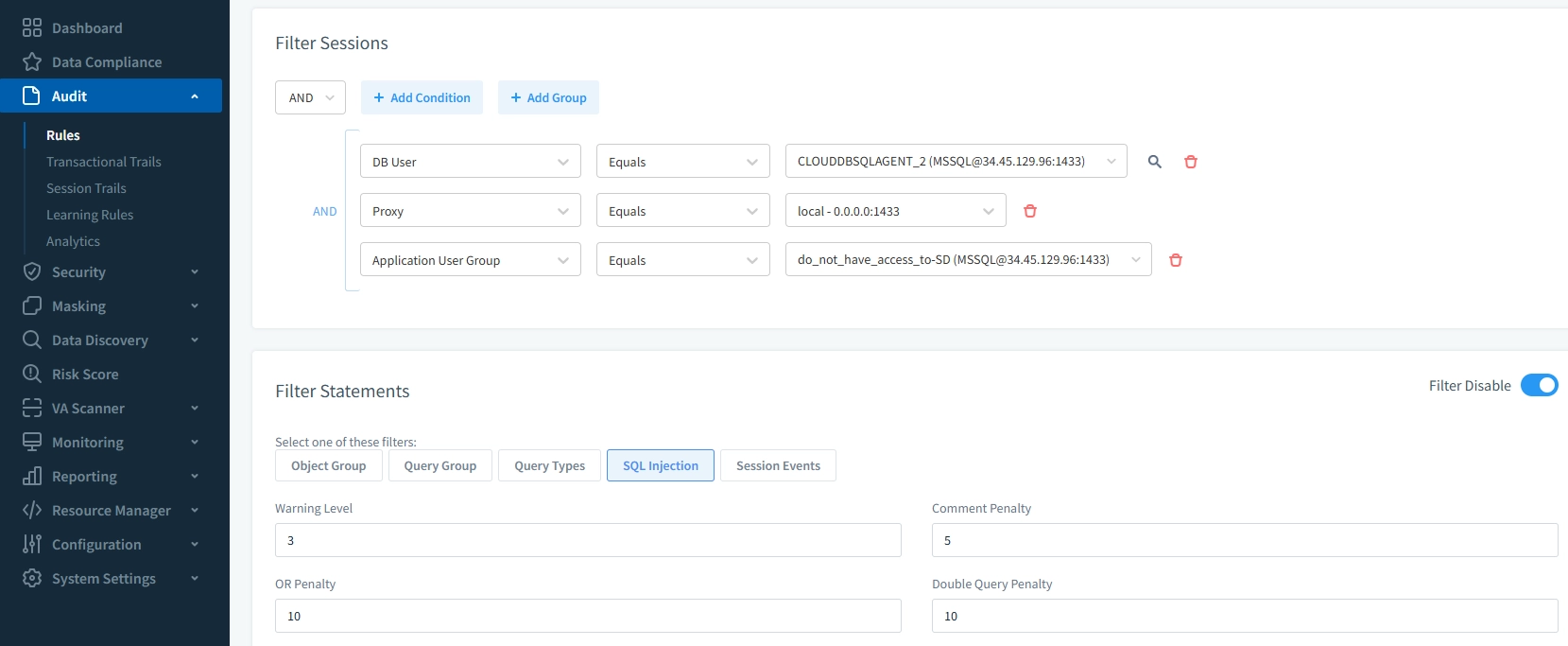

DataSunrise è una piattaforma di sicurezza e conformità per database progettata per monitorare, proteggere e gestire i dati in più di 40 sistemi database, incluso Google Cloud SQL. Opera come proxy tra le tue applicazioni e i database, permettendo di ispezionare, registrare e applicare policy di sicurezza su ogni query in tempo reale.

Sebbene gli strumenti nativi e di piattaforma offrano una copertura robusta, presentano delle lacune — come avvisi in tempo reale limitati, nessuna mascheratura integrata e reportistica di conformità manuale. DataSunrise colma queste lacune con funzionalità di audit avanzate e guidate da policy che migliorano la visibilità, rafforzano la protezione dei dati e semplificano la conformità.

| Funzionalità | Strumenti Nativi | DataSunrise |

|---|---|---|

| Registrazione attività | Sì | Sì, con filtraggio granulare |

| Avvisi in tempo reale | No | Sì |

| Mascheratura dati | No | Sì – dinamica e statica |

| Report conformità | Manuale | Automatizzato (GDPR, HIPAA, PCI DSS, SOX) |

| Vista cross-istanza | Limitata | Dashboard centralizzata |

| Analisi log | Esportazione richiesta | Integrata con filtraggio e correlazione |

Oltre ai numeri, DataSunrise trasforma l’audit di database da un semplice registro passivo a un livello di sicurezza attivo. Usando regole di audit granulari, puoi monitorare soltanto gli eventi importanti — come specifiche tabelle, tipi di query o utenti — filtrando il rumore.

Il monitoraggio in tempo reale assicura che query sospette o accessi falliti attivino avvisi immediati invece di essere scoperti durante una revisione successiva.

Per i dati sensibili, la mascheratura dinamica dei dati garantisce che gli utenti non autorizzati non vedano mai i valori reali nei log o nei risultati delle query. E per le audit, la reportistica di conformità automatica produce rapporti GDPR, HIPAA, PCI DSS e SOX in pochi minuti — eliminando la necessità di lunghe compilazioni manuali.

Conclusione

Gli Strumenti di Audit per Google Cloud SQL costituiscono un ecosistema, non una singola funzionalità. Puoi ottenere un audit efficace combinando il monitoraggio a livello di piattaforma tramite Cloud Audit Logs, Logging e Monitoring con audit nativo del database per una visibilità approfondita all’interno del database. Aggiungi le potenzialità di DataSunrise per un controllo avanzato, sicurezza e conformità, e otterrai un framework di audit completo che rafforza la sicurezza, riduce l’onere di conformità e migliora la consapevolezza operativa.