Come eseguire l’Audit di Teradata

Questo articolo propone un approccio strutturato all’auditing in Teradata. Spiega come abilitare e ottimizzare le funzionalità native—Access Logging e Database Query Logging (DBQL)—e come gestirle in modo efficiente con un ambito appropriato, controlli sul carico e conservazione dei dati.

Descrive inoltre come estendere l’auditing nativo con DataSunrise per centralizzare la visibilità attraverso gli ambienti, correlare eventi per le indagini, fornire allerte tempestive ai team operativi e di sicurezza, e produrre report ripetibili e pronti per l’audit su larga scala.

Che cos’è l’Audit?

Un audit è la cattura strutturata di chi ha fatto cosa, quando, da dove e con quale risultato—conservata come prova affidabile. Nei database collega identità e ruoli alle operazioni sui dati, registra il contesto di ogni azione (tempo, client, IP, sessione, strumento) e conserva l’esito (consentito o negato, righe lette o modificate, errori). Un buon audit non è semplicemente un logging delle attività; è una gestione delle prove guidata da policy che rende possibile la responsabilizzazione, le indagini e la conformità normativa.

Gli audit efficaci condividono tratti chiave: completezza (nessuna lacuna per oggetti sensibili), fedeltà (testo SQL originale e riferimenti agli oggetti), provenienza (tabelle e viste fattuali con fonte chiara), integrità (archiviazione a prova di manomissione con checksum) e conservazione conforme alla policy. In Teradata, queste prove provengono da due pilastri nativi: Database Query Logging (DBQL) per il contesto delle istruzioni e la loro performance, e Access Logging per gli esiti dei controlli di privilegio. Usati insieme, creano una traccia di audit difendibile a cui i team di sicurezza, operazioni e conformità possono affidarsi.

Per allineare il design dell’audit ai requisiti di governance, rivedi i tuoi controlli rispetto a Conformità dei Dati e la più ampia guida a Conformità Regolamentare. Per concetti ed esempi specifici di Teradata, consulta Cos’è la Teradata Audit Trail e Storia dell’Attività del Database Teradata. Per centralizzare il monitoraggio su piattaforme, esplora Monitoraggio delle Attività del Database.

- Ambito. Prioritizza schemi regolamentati e identità privilegiate; cattura sia accessi riusciti che negati per piena responsabilità.

- Prove. Correlare il contesto DBQL con gli esiti di Access Logging; conservare testo SQL e riferimenti oggetto originali per preservare la fedeltà.

- Integrità & conservazione. Sganciare regolarmente e archiviare le prove in modo immutabile con hash; documentare versioni delle regole e cadenze di revisione.

Ricerche indipendenti evidenziano i rischi: l’uso improprio dei database e l’accesso non autorizzato rimangono tra i principali vettori di violazione; vedi l’ultima analisi IBM Security nel Cost of a Data Breach Report per un confronto esterno.

Strumenti nativi per l’Audit di Teradata

Database Query Logging (DBQL)

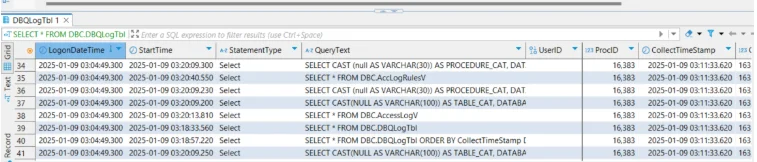

DBQL registra chi ha eseguito una richiesta, quando è stata eseguita, metriche di performance (CPU/I/O), e—se abilitato—il testo SQL e gli oggetti referenziati. Gli amministratori controllano ambito e dettaglio con BEGIN/REPLACE/END QUERY LOGGING e le opzioni WITH/LIMIT. I dati registrati sono accessibili tramite oggetti di dizionario come DBC.DBQLogTbl e viste correlate.

Abilitare e ottimizzare

-- Conservare testo SQL e riferimenti oggetto per un utente sensibile

BEGIN QUERY LOGGING WITH SQL, OBJECTS ON USER secure_user;

-- Controllare il volume su sistemi affollati (registrare solo query costose)

BEGIN QUERY LOGGING LIMIT THRESHOLD = 100 CPUTIME ON ALL;

-- Visualizzare o terminare regole

SHOW QUERY LOGGING ON ALL;

END QUERY LOGGING ON USER secure_user;

DBQL può anche registrare piani di ottimizzazione in DBC.DBQLXMLTbl quando sono necessarie analisi forensi approfondite.

Access Logging

Access Logging registra il risultato di ogni controllo di privilegio su un oggetto o operazione protetta (ad esempio, accesso a tabelle o GRANT). Gli eventi sono esposti tramite AccessLogV/AccLogTbl e possono includere il testo della richiesta se abilitato con WITH TEXT.

Abilitare e revisionare

-- Registrare attività GRANT e mantenere testo della richiesta

BEGIN LOGGING WITH TEXT ON EACH USER, DATABASE, GRANT;

-- Ambito per database (tutti gli oggetti sotto finance_db)

BEGIN LOGGING WITH TEXT ON EACH DATABASE finance_db;

-- Esaminare gli esiti

SELECT TOP 100 *

FROM DBC.AccessLogV

ORDER BY LogDate DESC, LogTime DESC;

La sintassi esatta può variare a seconda della versione e dell’ambito (BY USER/ALL, TABLE vs DATABASE). Usa i pattern ufficiali

BEGIN LOGGINGper la tua versione.

Revisione e gestione dei log

- Usa

QryLogV/DBQLogTblper il contesto e la performance delle richieste, eAccessLogVper gli esiti consenti/nega. - Esporta e riassumi regolarmente con PDCR (Performance Data Collection & Reporting) per evitare l’aumento smisurato dei dati nel dizionario e conservare la storia per analisi.

Potenziare gli audit con DataSunrise

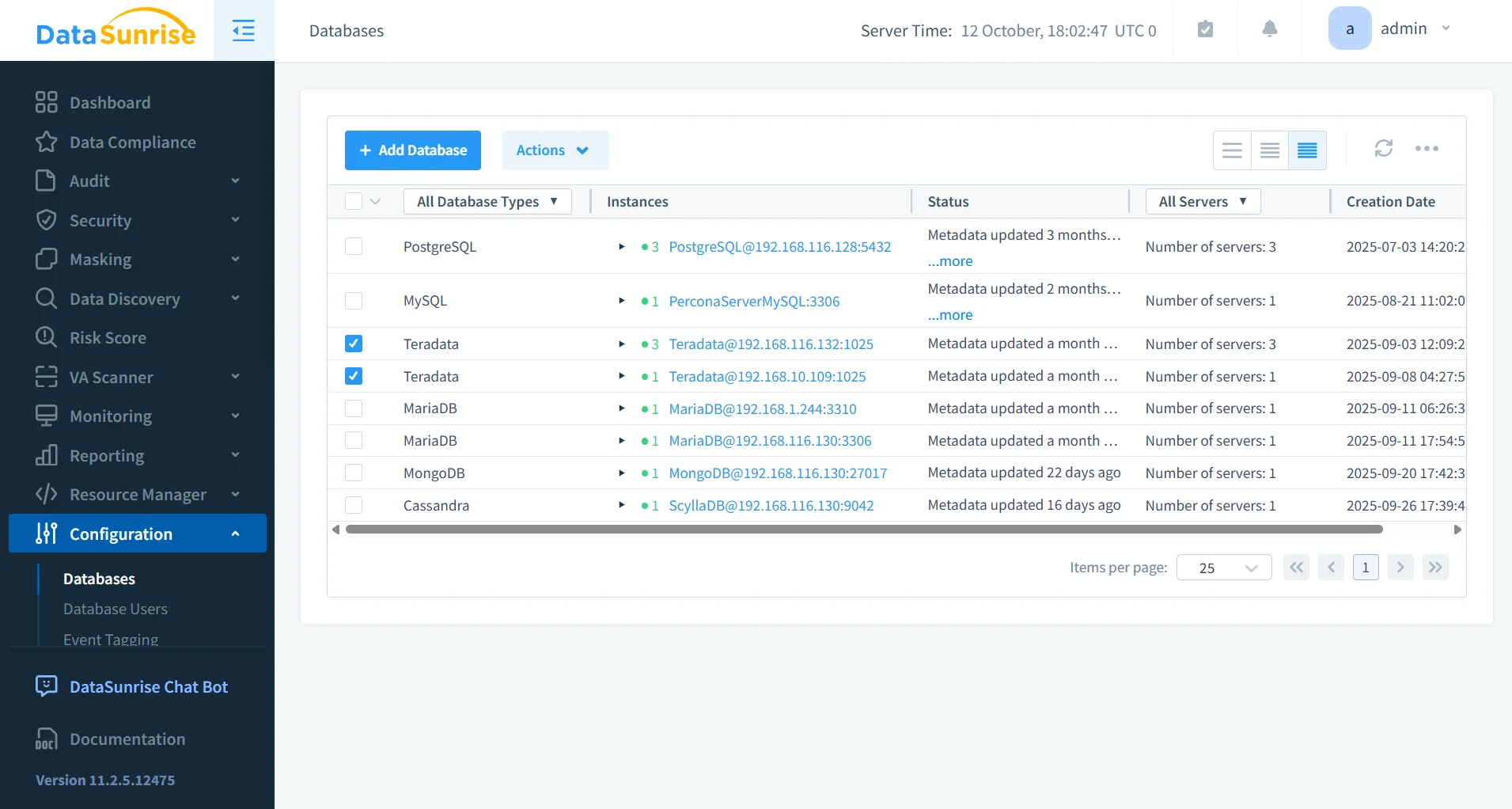

Monitoraggio centralizzato delle attività

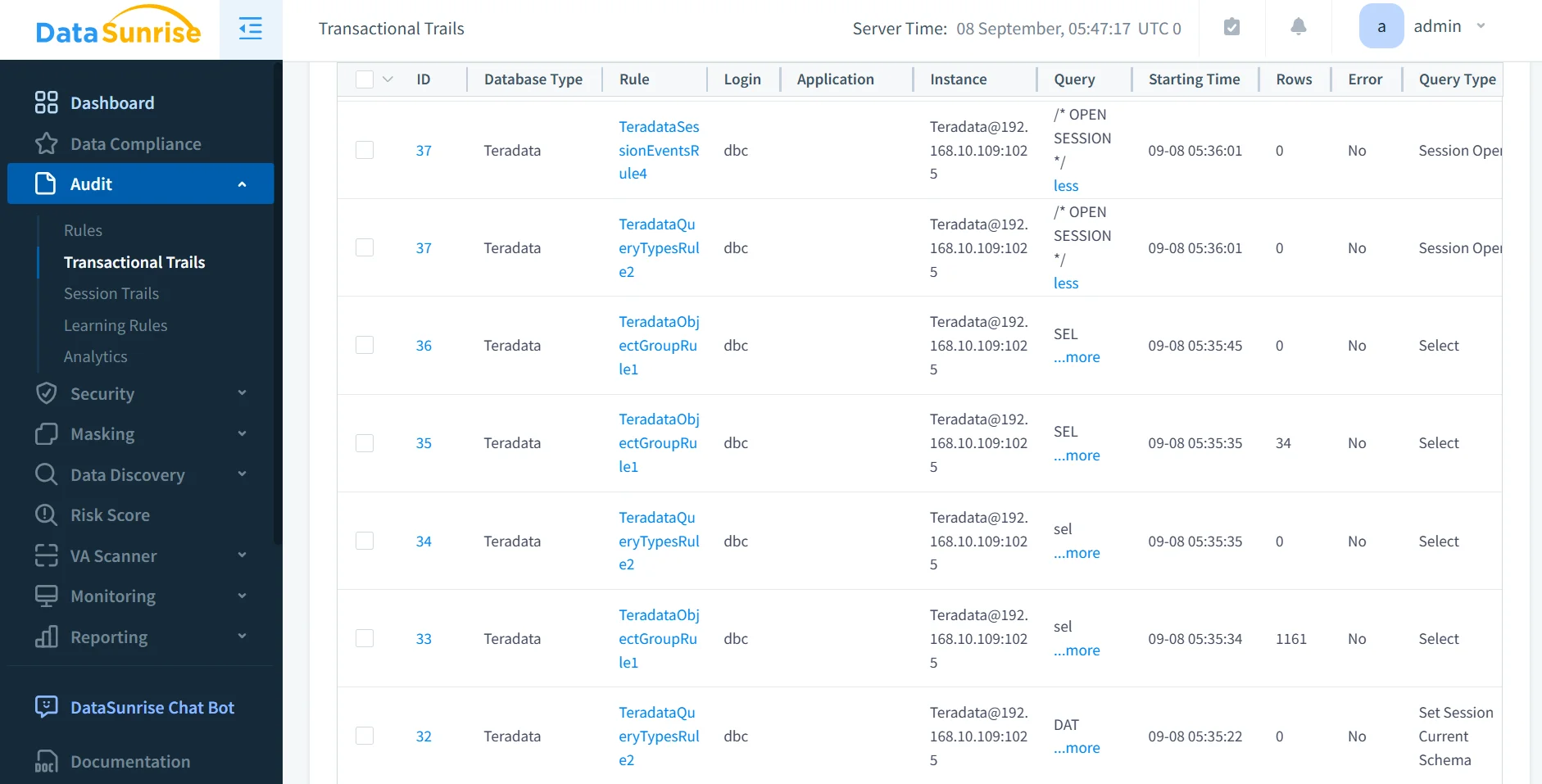

DataSunrise consolida gli eventi Teradata in una singola timeline normalizzata e li correla con contesto come utente/ruolo, applicazione client, IP di origine, sessione, hash della query e oggetti referenziati. Gli analisti possono filtrare per attore, oggetto o finestre temporali, approfondire lo SQL originale (quando catturato) e confrontare richieste simili attraverso ambienti. I flussi di eventi possono essere inviati a piattaforme SIEM mentre una cronologia completa e interrogabile rimane disponibile per le indagini. Politiche di ingestione e filtri mantengono basso l’overhead senza compromettere la qualità delle prove.

Regole di audit granulari

Le regole definiscono cosa catturare, quando e a quale livello di dettaglio. Componi condizioni per utente o ruolo, percorso oggetto (database.tabella), tipo di operazione (SELECT/INSERT/UPDATE/DELETE/DDL), zona di rete, strumento client e orario. Usa eccezioni per account di servizio fidati e imposta soglie per query “lunghe” o “costose” per ridurre il rumore. Versiona le regole, testale in modalità bozza o dry-run, e promuovile con approvazioni affinché le modifiche siano auditabili. Allinea i set di regole a controlli specifici (ad esempio, “cattura tutto il DDL sugli schemi regolamentati dopo l’orario lavorativo”) per mantenere una chiara mappatura policy-prove.

Analisi comportamentale e allertamento

DataSunrise profila il comportamento tipico per utente, applicazione e oggetto, quindi evidenzia deviazioni: accessi insoliti fuori orario, picchi repentini nelle righe lette, strumenti client atipici o posizioni di origine inattese. Le allerte includono il contesto necessario per il triage—chi, cosa, dove, quando e istantanee di prova rilevanti—così i responsabili possono agire senza dover correlare manualmente. Politiche di severità, instradamento e deduplicazione prevengono la fatica da allerta e assicurano che segnali ad alto valore arrivino ai canali SOC, ai tracker di problemi o ai sistemi di chat con metadati coerenti.

- Le baseline si adattano a stagionalità e modelli di carico; ogni allerta porta un punteggio di rischio e link alle prove contribuenti.

- Le destinazioni di consegna includono SIEM/SOAR, Slack/Teams, email e webhook con JSON strutturato; throttling e deduplicazione evitano tempeste di allerta.

- Il triage automatizzato allega le ultime N istruzioni, differenze sugli oggetti e arricchimenti geo/IP; playbook aprono ticket, assegnano responsabili e raccolgono feedback per migliorare i rilevamenti futuri.

Autopilota di conformità e reporting

Pacchetti di report preconfigurati mappano le prove di audit verso framework comuni (GDPR, HIPAA, PCI DSS, SOX). Programmazioni generano evidenze periodiche con checklist di controllo, ID delle policy e firme dei revisori. I report fanno riferimento a posizioni di archiviazione immutabili e includono hash per verificarne l’integrità. La storia delle modifiche—chi ha modificato una regola, quando e perché—appare insieme ai riassunti delle attività per supportare i walkthrough degli auditor. Il risultato è documentazione ripetibile e difendibile senza esportazioni ad hoc o script una tantum.

- La mappatura dei controlli include riassunti superati/falliti, note sull’ambito e riferimenti diretti a eventi e policy di supporto.

- La programmazione produce pacchetti di evidenze mensili/trimestrali su WORM/S3 Object Lock con hash SHA-256 e conservazione definita.

- I workflow per auditor supportano approvazioni, attestazioni, redazioni di campi non essenziali ed esportazione in PDF/CSV/JSON o integrazione API con strumenti GRC.

Tabella comparativa

| Capacità | Teradata nativo (DBQL + Access Logging) | Con DataSunrise |

|---|---|---|

| Ambito e correlazione | SQL personalizzato su viste DBQL/AccessLog | Flusso unificato e correlazione |

| Controllo del rumore | Ottimizzazione manuale, soglie | Regole precise per utente/ruolo/oggetto/orario |

| Allertamento | Limitato di base | Allerte in tempo reale e analisi comportamentale |

| Reporting | Query/esportazioni ad hoc | Report programmati, pronti per audit |

| Conservazione | SMALTIMENTO fai-da-te/PDCR | Flusso di prove centralizzato e immutabile |

| Impegno | Lavoro DBA per sistema | Gestione centralizzata e guidata da policy |

Conclusione

Inizia con DBQL per il contesto e Access Logging per gli esiti dell’autorizzazione. Correlali in una vista singola e prevedibile ed esegui esportazioni regolari con PDCR. Aggiungi DataSunrise quando hai bisogno di visibilità centrale, acquisizione precisa, rilevamento in tempo reale e report ripetibili e pronti per audit su larga scala.

Per l’allineamento delle policy e la conservazione delle prove, consulta le seguenti risorse: Conformità dei Dati e Conformità Regolamentare.

Letture correlate per approfondire la strategia di audit Teradata:

- Cos’è la Teradata Audit Trail — concetti, ambito e modelli comuni di prove.

- Storia dell’Attività del Database Teradata — modelli per monitoraggio ad alto volume e triage.

- Monitoraggio delle Attività del Database — visibilità centralizzata e correlazione multipiattaforma.