IBM Netezza Strumenti di Audit

Le soluzioni basate su Generative AI (GenAI) occupano ora il percorso critico di molti workflow analitici e tali modelli spesso recuperano i set di training o di inference direttamente da IBM Netezza. Ogni prompt – sia che richieda ad un LLM di riassumere la spesa dei clienti o di creare record sintetici – esegue SQL in background. Se quella pipeline non viene auditata, mascherata e governata, una singola richiesta può esporre dati regolati. Questo articolo confronta le funzionalità native di auditing di IBM Netezza con DataSunrise, mostrando come i due lavorino insieme per fornire monitoraggio in tempo reale, mascheramento dinamico, scoperta e conformità.

Il rischio GenAI: perché è necessaria una vigilanza extra

Un singolo prompt “mostrami tutto” può attraversare decine di tabelle contenenti informazioni personali identificabili (PII) o dati del titolare della carta. Un’organizzazione, pertanto, deve registrare ogni accesso, mascherare le colonne sensibili prima che i risultati escano dal database, scoprire nuovi campi sensibili man mano che lo schema evolve e applicare politiche conformi a GDPR, HIPAA o PCI‑DSS. Senza tali controlli, una finestra di chat LLM può diventare un canale non intenzionale di data‑exfiltration.

Configurazione di Audit Nativa di IBM Netezza

IBM Netezza offre uno strato di auditing leggero basato su nzhistcreatedb, nzlog e un insieme di viste di sistema di audit. La guida ufficiale alla configurazione di audit mostra come abilitare la cattura, scegliere un database storico di destinazione e impostare i limiti di spazio su disco, mentre il reference sul database di audit spiega come gli eventi catturati vengano archiviati in staging e firmati crittograficamente. Gli eventi possono anche essere inoltrati tramite syslog per una raccolta centralizzata.

Una rapida verifica sui login di ieri appare così:

SELECT username, client_addr, event_timestamp

FROM NZ_LOG.EVENTS

WHERE event_type = 'LOGIN'

AND event_timestamp >= CURRENT_DATE - INTERVAL '1 day';

Il servizio nativo registra l’avvio delle sessioni, il testo delle query e l’accesso di base agli oggetti. Ciò che gli manca è la visibilità a livello di campo, il mascheramento delle risposte e l’applicazione di politiche granulare. IBM avverte nella sua nota sul flusso di dati di audit che una registrazione eccessiva può bloccare il sistema se la coda di cattura si riempie, rendendo essenziale la pianificazione della capacità.

Colmare le Lacune con DataSunrise

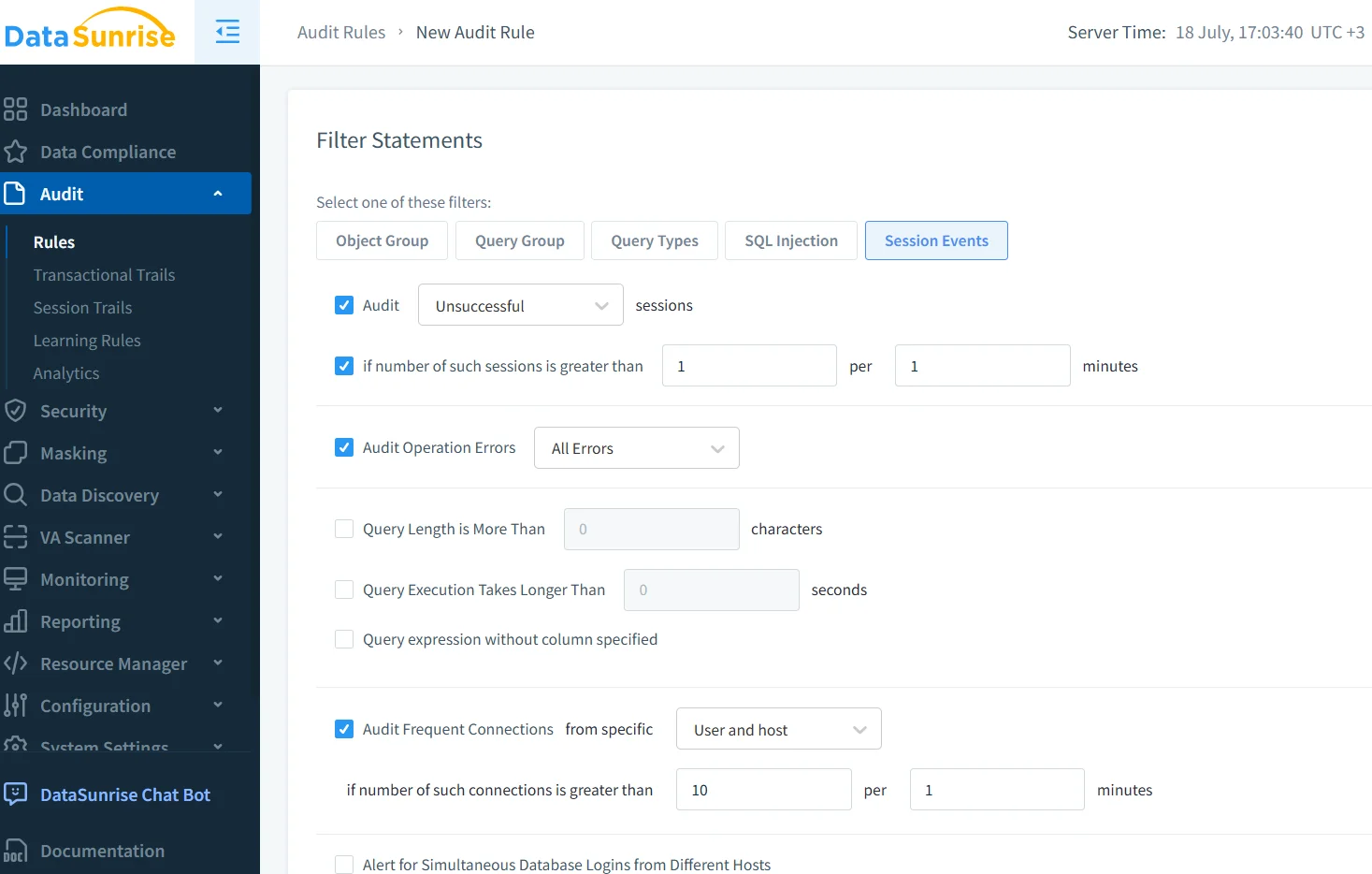

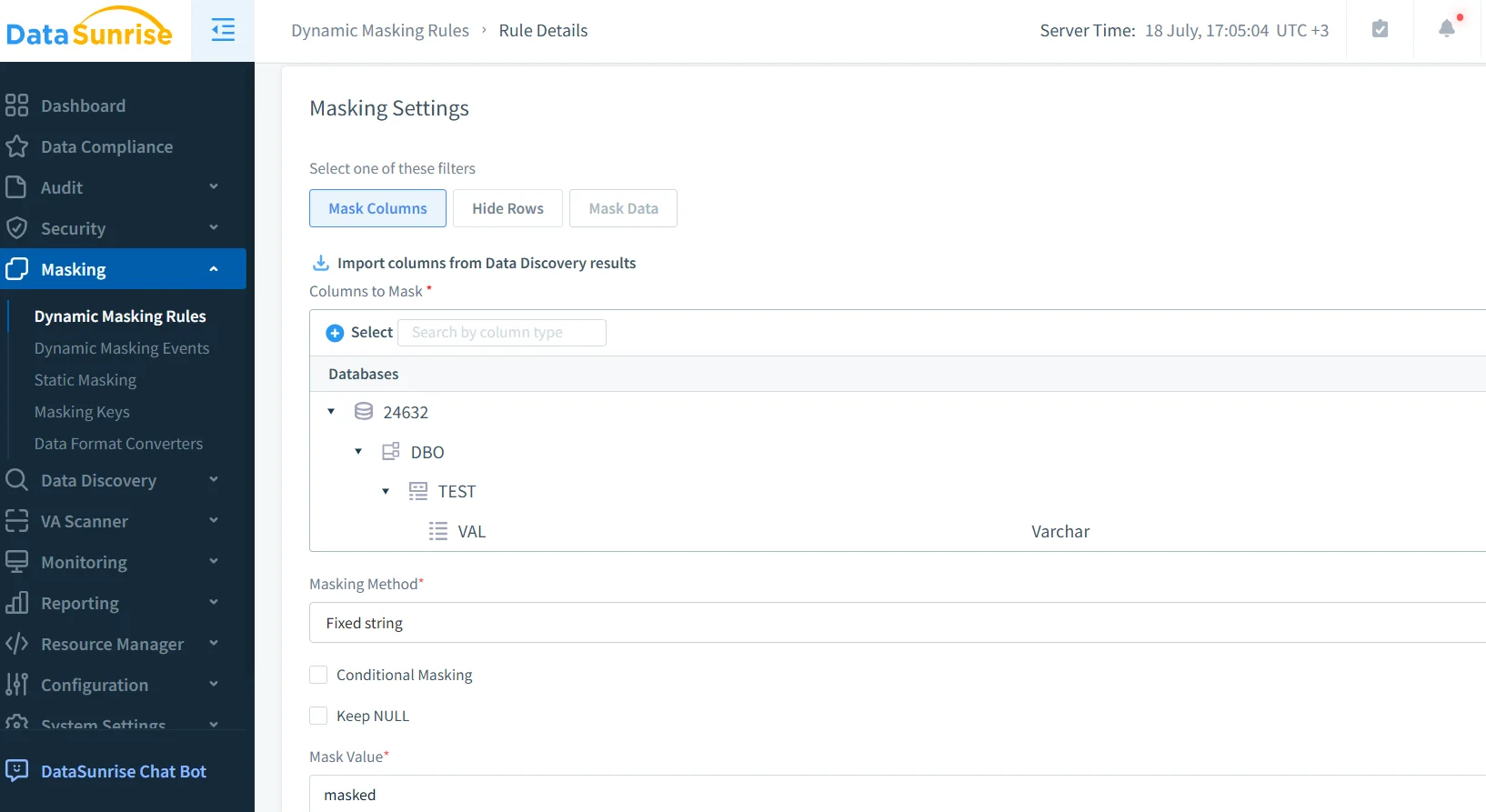

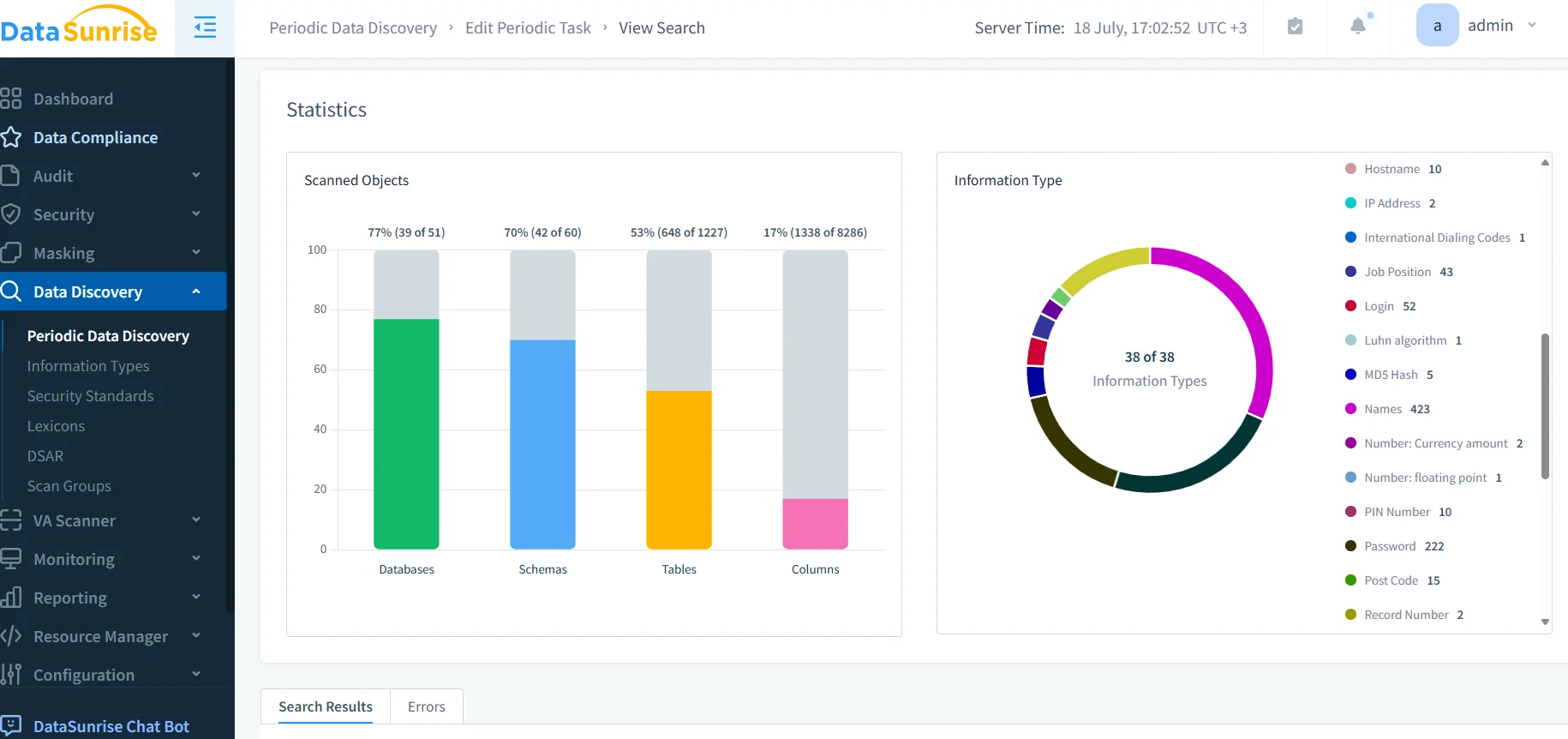

Distribuito come proxy inverso, DataSunrise ispeziona ogni pacchetto SQL prima che raggiunga Netezza. Esso offre monitoraggio in tempo reale che trasmette ogni istruzione al repository di audit e può attivare alert SIEM o Slack istantanei, mascheramento dinamico che redige i valori al volo senza toccare le righe di origine, job di scoperta programmati che classificano nuove colonne PII e propongono automaticamente regole di mascheramento, e un modulo di conformità che mappa gli eventi catturati all’Articolo 30 del GDPR, alla regola 10 di PCI‑DSS o alla sezione §164.312(b) di HIPAA con un solo clic.

Esempio: Mascheramento Durante un Prompt GenAI

Supponga che un LLM traduca “Mostra l’attività dei clienti ad alto rischio per il Q2 2025” in:

SELECT name, balance, risk_flag, card_number

FROM accounts

WHERE risk_flag = 'high'

AND transaction_date BETWEEN '2025-04-01' AND '2025-06-30';

Il proxy riscrive il flusso di risposta in modo che card_number diventi XXXX-XXXX-XXXX-4321 prima che il JSON raggiunga il modello, e l’intera query insieme al contesto dell’utente viene memorizzata nel log di audit immutabile.

Considerazioni sulle Prestazioni

L’auditing nativo di Netezza scrive gli eventi in un file di staging che un job di loader successivamente elabora. Secondo la documentazione sull’avanzata cronologia delle query di IBM, questo design minimizza il sovraccarico in esecuzione a scapito della visibilità in tempo reale. DataSunrise opera in linea e, grazie a una cache delle politiche in memoria, aggiunge solo un paio di millisecondi per query nei test di benchmark.

Raccomandazioni per il Rafforzamento

Cominci con le funzionalità native – che sono incluse nella licenza – limitando però la registrazione alle sole categorie di cui ha realmente bisogno, per evitare lo scenario di sovraccarico descritto da IBM. Collochi DataSunrise in prima linea non appena richiede una visibilità a livello di campo, allertamenti in tempo reale o mascheramento, e riveda l’insieme delle regole dopo ogni rilascio di GenAI per catturare nuovi schemi di query.

Conclusione

L’ascesa di GenAI richiede un auditing che sia in tempo reale, contestuale e in grado di redigere le risposte al volo. IBM Netezza Audit Tools pone una solida base; DataSunrise aggiunge la scoperta, il mascheramento e l’automazione della conformità necessari per il profilo di rischio odierno. Insieme eliminano i punti ciechi, soddisfano i regolatori e offrono ai data scientist un ambiente sicuro per innovare.

Ulteriori letture: Il reference di nzlog di IBM e il primer su Database Activity Monitoring di DataSunrise approfondiscono ciascun componente in maggior dettaglio.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora