Come Applicare la Governance dei Dati per Apache Cassandra

Introduzione

Apache Cassandra è un database NoSQL distribuito noto per gestire carichi di lavoro mission-critical su larga scala attraverso cluster e multipli datacenter. Grazie alla sua alta disponibilità e tolleranza ai guasti, Cassandra è spesso utilizzato in ambienti dove informazioni sensibili come transazioni finanziarie, cartelle cliniche o profili clienti devono essere gestite responsabilmente.

Questo solleva la domanda: come applicare la governance dei dati per Apache Cassandra affinché le organizzazioni rimangano conformi, sicure ed efficienti? La governance dei dati in questo contesto significa definire, controllare e monitorare come i dati vengono accessi, utilizzati e protetti all’interno del sistema.

Prima di approfondire i framework di governance, potresti voler rivedere i concetti generali di conformità dei dati e le obbligazioni normative come il GDPR o l’HIPAA.

Cosa Offre Cassandra Out-of-the-Box per la Governance dei Dati

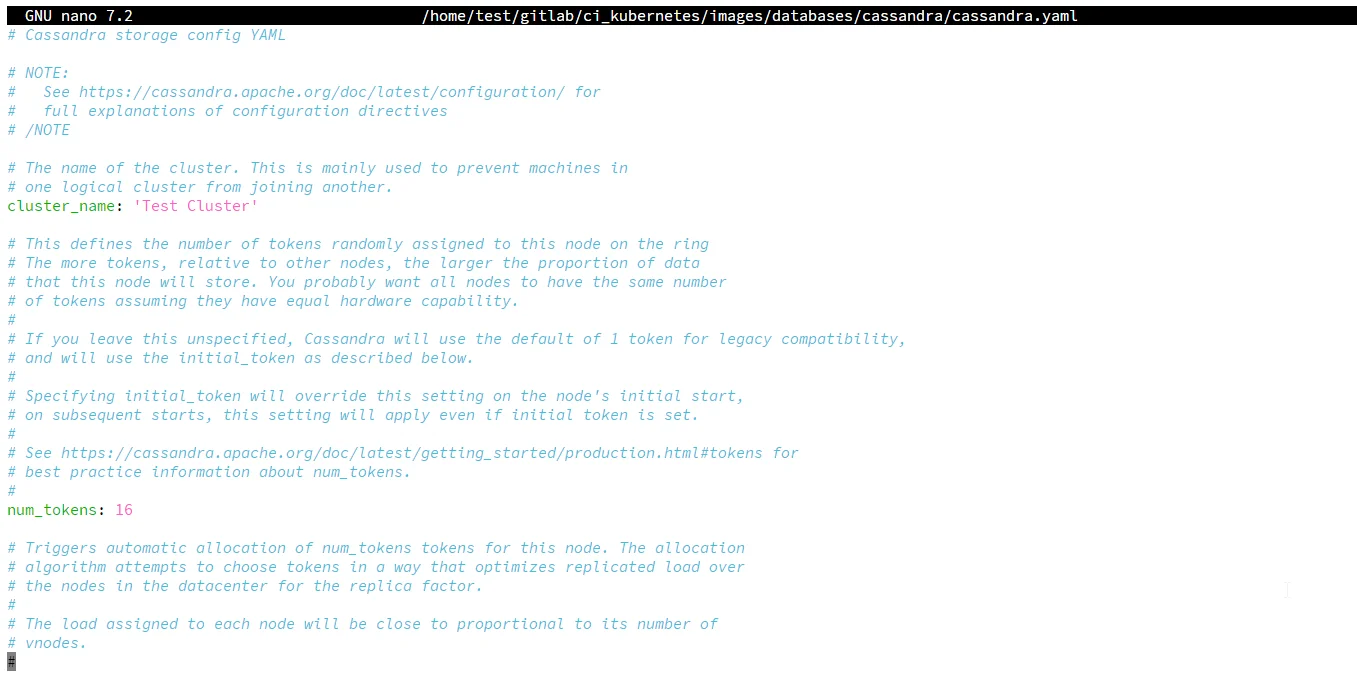

Cassandra fornisce funzionalità base per la governance, ma tutte sono disabilitate di default e richiedono una configurazione manuale significativa, per lo più effettuata tramite la modifica del file cassandra.yaml. Esploriamo cosa è realmente disponibile—e la realtà della sua implementazione.

Controllo degli Accessi Basato sui Ruoli (RBAC)

Prerequisiti (spesso non documentati):

# Modificare cassandra.yaml su OGNI nodo

authenticator: PasswordAuthenticator # Default: AllowAllAuthenticator

authorizer: CassandraAuthorizer # Default: AllowAllAuthorizer

role_manager: CassandraRoleManager

Dopo il riavvio del cluster, puoi creare i ruoli:

-- Prima, creare il keyspace (spesso dimenticato nella documentazione)

CREATE KEYSPACE IF NOT EXISTS customer_data

WITH replication = {'class': 'SimpleStrategy', 'replication_factor': 3};

-- Poi creare il ruolo

CREATE ROLE analyst WITH LOGIN = true AND PASSWORD = 'strongPassword';

GRANT SELECT ON KEYSPACE customer_data TO analyst;

Limitazioni:

- Nessuna gerarchia o ereditarietà dei ruoli

- Nessun controllo di accesso basato sul tempo

- Nessun permesso condizionale (es. "accesso solo durante orari d’ufficio")

- I cambi di password richiedono comandi CQL manuali su ogni nodo

Audit Logging: Complesso e Locale per Nodo

Scopo Previsto: Tracciare tutte le attività del database per la conformità.

Considerazioni sull’Implementazione: L’audit logging richiede una configurazione meticolosa e produce log binari locali per ciascun nodo che necessitano aggregazione:

audit_logging_options:

enabled: true # Default: false

logger:

- class_name: BinAuditLogger # Struttura corretta (non solo "BinAuditLogger")

audit_logs_dir: /var/log/cassandra/audit # OBBLIGATORIO ma spesso mancante negli esempi

included_categories: DML, DDL, AUTH # Devi specificare cosa auditare

excluded_keyspaces: system, system_schema # Evita di loggare operazioni di sistema

roll_cycle: HOURLY

block: true # Critico: assicura nessuna perdita di audit

max_log_size: 17179869184 # Limite di 16 GiB per file

Principali Limitazioni:

- Log distribuiti su ogni nodo in formato binario

- Nessuna aggregazione o centralizzazione integrata dei log

- Non registra i tentativi di autenticazione falliti

- Richiede tool personalizzati per parsing e analisi

- Nessuna capacità di alert in tempo reale

Data Masking: Limitato per Versione e Dipendente dallo Schema

Disponibile solo in Cassandra 5.0+, e disabilitato di default:

# Devi abilitare in cassandra.yaml prima

dynamic_data_masking_enabled: true # Default: false

Dopo il riavvio, puoi creare tabelle mascherate:

-- Richiede il keyspace prima

CREATE KEYSPACE IF NOT EXISTS healthcare

WITH replication = {'class': 'SimpleStrategy', 'replication_factor': 1};

USE healthcare;

-- Poi crea la tabella mascherata

CREATE TABLE patients (

id UUID PRIMARY KEY,

name TEXT MASKED WITH mask_inner(1, null),

birth DATE MASKED WITH mask_default()

);

Limitazioni Critiche:

- Non disponibile su Cassandra 3.x o 4.x (la maggior parte delle installazioni in produzione)

- Non è possibile mascherare tabelle esistenti senza eliminarle e ricrearle

- Le regole di masking sono hardcoded nello schema (non dinamiche)

- Nessun masking contestuale (stessa maschera per tutti gli utenti)

- Impatto sulle prestazioni poco documentato

Sfide e Considerazioni nell’Implementazione

| Complessità di Configurazione | Limitazioni Operative | Considerazioni di Conformità |

|---|---|---|

| Funzionalità disabilitate di default | Nessun cruscotto unificato per la governance | Gestione manuale di retention e policy |

| Modifica manuale dei file YAML su ogni nodo | Audit log richiedono parser/aggregazioni personalizzate | Dipendenza da strumenti specifici per Cassandra |

| Riavvii del cluster per ogni modifica | Gestione ruoli solo tramite comandi CQL | Generazione report personalizzati necessaria |

| Nessuna validazione fino al runtime | Integrazione limitata con sistemi enterprise di identità | Classificazione e scoperta dati manuali |

Per organizzazioni che gestiscono più database (MySQL, PostgreSQL, MongoDB insieme a Cassandra), mantenere sistemi di governance separati diventa insostenibile.

Come Implementare una Governance Completa dei Dati con DataSunrise

A differenza dell’approccio frammentato nativo di Cassandra, DataSunrise fornisce una piattaforma di governance unificata. Ecco come ottenere una governance completa in pochi semplici passi:

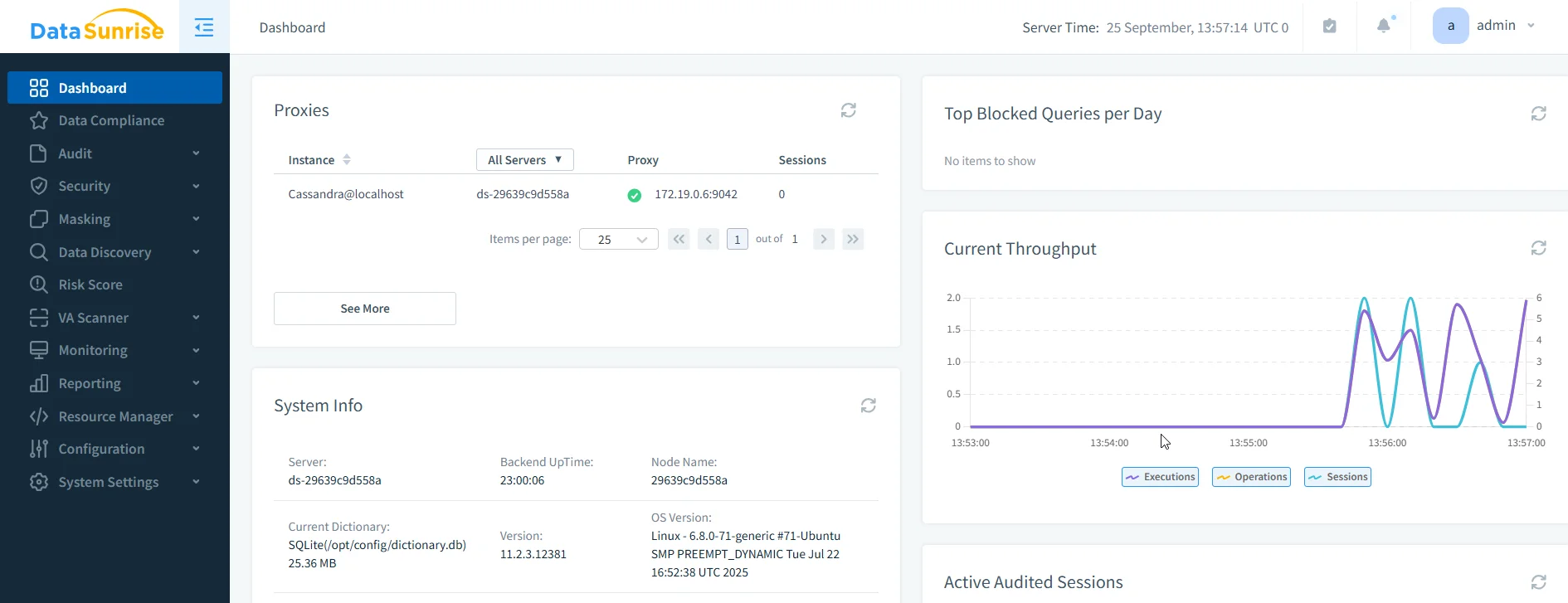

Passo 1: Installare DataSunrise (15 Minuti)

Nessuna modifica YAML, nessun riavvio, nessun downtime:

- Installare DataSunrise tra le tue applicazioni e Cassandra

- Configurare la connessione al tuo cluster Cassandra tramite interfaccia web

- DataSunrise rileva automaticamente tutti i keyspace, tabelle e colonne

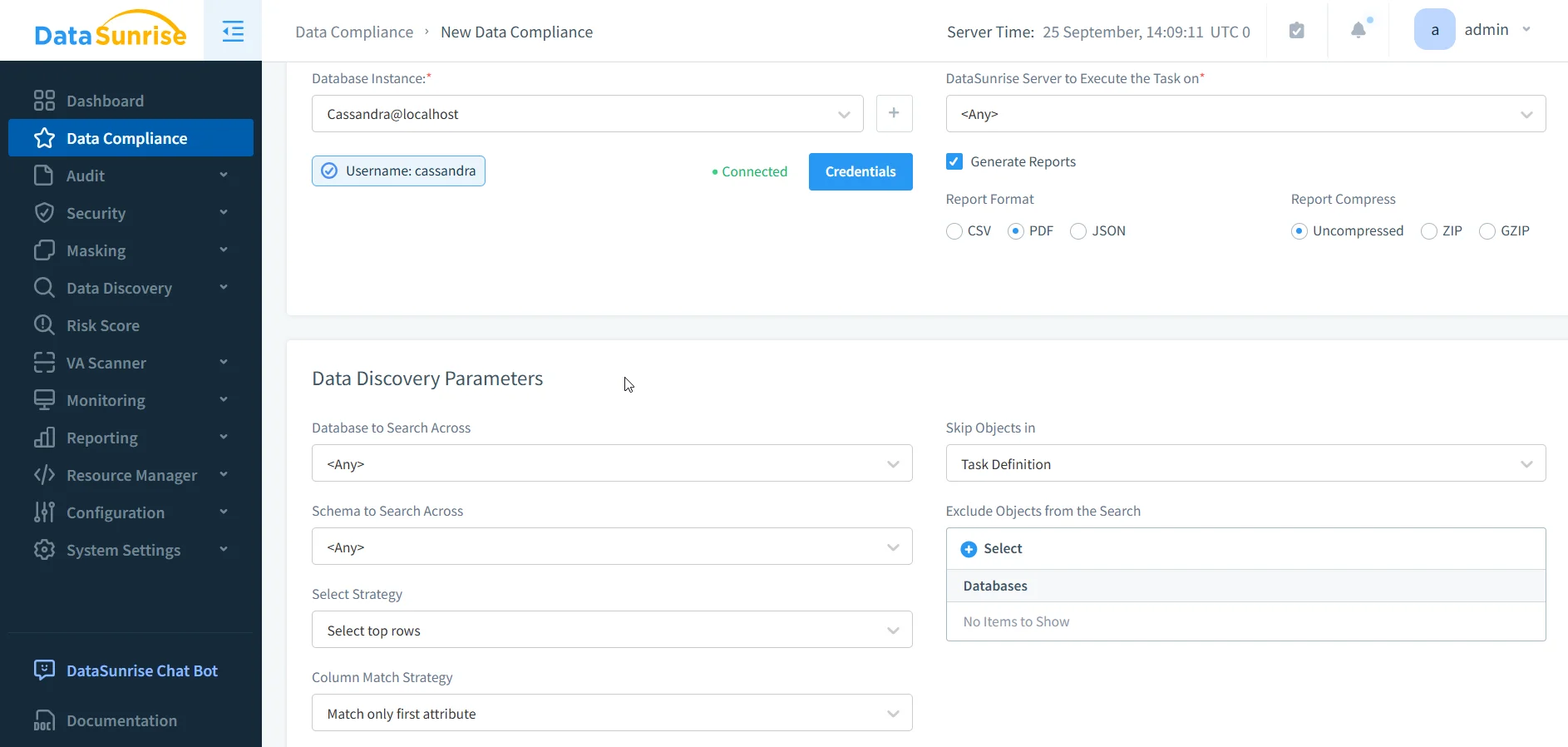

Passo 2: Configurare la Conformità Automatica dei Dati in DataSunrise (5 Minuti)

Basta navigare in "Data Compliance" nel menu a sinistra, selezionare il database target e le normative a cui conformarsi (GDPR, HIPAA, PCI DSS, SOX), e avviare la Scoperta dei Dati.

DataSunrise farà automaticamente:

- Individuazione dei dati sensibili (PII, PHI, PCI e pattern personalizzati).

- Abilitazione di audit cluster-wide con archiviazione centralizzata e ricerca in tempo reale.

- Applicazione di policy di masking dinamico per ruolo e contesto.

- Configurazione di controlli di sicurezza e firewall contro query ad alto rischio.

- Generazione automatica di report di conformità, mantenendo sempre pronta la tua organizzazione all’audit.

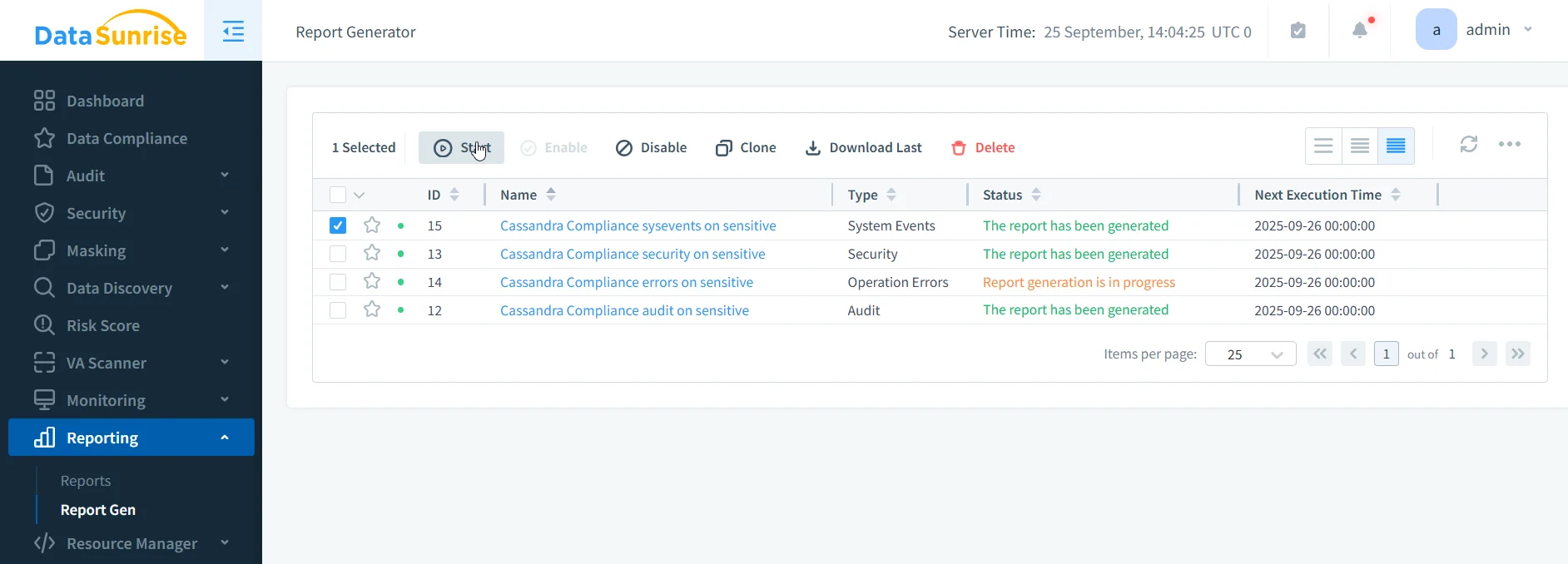

Passo 3: Generare Report di Conformità (1 Click)

Vai a Reporting → Generazione Report:

- GDPR: Attività di trattamento dati, politiche di retention, log accessi

- HIPAA: Audit accesso PHI, stato cifratura, attività utente

- PCI DSS: Accesso dati titolari carta, verifica controlli di sicurezza

- SOX: Accesso dati finanziari, gestione cambi, separazione dei compiti

I report sono pronti per l’audit e includono tutta la documentazione richiesta.

Impatto Aziendale dell’Applicazione della Governance dei Dati

Applicare una governance strutturata con Cassandra e DataSunrise porta benefici misurabili:

| Obiettivo di Governance | Cassandra Nativo | Con DataSunrise |

|---|---|---|

| Controllo accessi basato sui ruoli | ✅ RBAC base | ✅ RBAC avanzato, policy centralizzate |

| Audit trail | ⚠ Dettaglio limitato | ✅ Dettagliato, esportabile, integrazione SIEM |

| Data masking | ⚠ Parziale (5.0+) | ✅ Dinamico, statico, coerente |

| Automazione della conformità | ❌ Solo manuale | ✅ Template e report predefiniti |

| Rilevamento minacce | ❌ Non disponibile | ✅ Analisi comportamentale, alert |

Questi miglioramenti non solo riducono i rischi di non conformità ma semplificano le operazioni interne e migliorano la fiducia con clienti e revisori.

Conclusione

Nella pianificazione di come applicare la governance dei dati per Apache Cassandra, le organizzazioni dovrebbero considerare sia le funzionalità native sia le piattaforme di governance esterne. Sebbene Cassandra offra controlli fondamentali come RBAC, audit logging e masking, requisiti avanzati richiedono una soluzione integrata.

DataSunrise offre un framework di governance unificato con conformità automatizzata, auditing dettagliato e protezione in tempo reale. Questa combinazione aiuta le aziende a soddisfare i requisiti normativi mantenendo gli ambienti Cassandra efficienti, sicuri e resilienti.

Se sei pronto a migliorare la governance su tutto il tuo deployment Cassandra, programma una demo per esplorare le capacità di DataSunrise in azione.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica oraSuccessivo