Mascheramento Dinamico dei Dati

Introduzione

Il mascheramento dinamico dei dati protegge le informazioni sensibili in tempo reale nascondendo campi specifici durante l’esecuzione delle query in base ai ruoli degli utenti, ai parametri di sessione o alle politiche applicative. Questa tecnica tutela i dati regolamentati—come i dettagli delle carte di credito, gli indirizzi e-mail e altri identificatori personali—senza alterare i record originali o interrompere le normali operazioni. Gli utenti autorizzati possono visualizzare i valori completi, mentre altri vedono dati mascherati o parzialmente oscurati. Riducendo l’esposizione dei dati, il mascheramento dinamico rafforza la conformità e migliora la sicurezza complessiva del database.

Le organizzazioni soggette a GDPR, HIPAA o PCI DSS adottano sempre più questo approccio per rafforzare le strategie di accesso a zero trust. Studi di settore, come il NIST Privacy Framework, sottolineano l’importanza di minimizzare l’esposizione dei dati tramite metodi di protezione in tempo reale. Questo articolo confronta il mascheramento dinamico e statico, evidenzia le capacità native dei database più diffusi e spiega come DataSunrise abiliti il mascheramento dinamico senza richiedere modifiche allo schema o al codice applicativo.

Mascheramento Statico vs Dinamico dei Dati

Cos’è il Mascheramento Dinamico dei Dati?

Il mascheramento dinamico dei dati è una tecnica in tempo reale per nascondere i dati sensibili durante l’esecuzione delle query. A differenza dei metodi statici, protegge i dati di produzione attivi restituendo risultati mascherati agli utenti non autorizzati—senza modificare il database di origine.

| Caratteristica | Mascheramento Statico dei Dati | Mascheramento Dinamico dei Dati |

|---|---|---|

| Come Funziona | Genera una copia mascherata del database per utilizzi non di produzione | Maschera i risultati delle query in tempo reale basandosi su utente o contesto |

| Dati Originali | Sostituiti permanentemente nel dataset mascherato | Rimangono invariati nel sistema sorgente |

| Principali Casi d’Uso | Test, sviluppo, consegna a fornitori | Ambientazioni di produzione live, conformità, zero-trust |

| Flessibilità | Difficile da modificare dopo l’applicazione | Guidato da politiche e facile da aggiornare |

| Adattamento alla Conformità | Adatto alla minimizzazione dei dati | Eccellente per controllo degli accessi e audit |

Perché il Mascheramento Dinamico supera quello Statico negli Ambienti Live

Anche se il mascheramento statico è efficace per scenari non di produzione come sviluppo o test, diventa inefficiente e fragile in ambienti live con più utenti. Ogni modifica alle policy richiede la rigenerazione, la rivalidazione e la ridistribuzione dei dataset mascherati—un processo soggetto a errori, dispendioso in termini di tempo, che può causare incoerenze e downtime. Al contrario, il mascheramento dinamico applica le regole di protezione dei dati al volo, adattandosi automaticamente ai ruoli utente, ai contesti delle query e ai livelli di accesso. Per esempio, uno sviluppatore può vedere dati parziali o pseudonimizzati, mentre un operatore del supporto clienti vede solo campi completamente redatti—tutto dalla stessa banca dati live, senza necessità di duplicati o sincronizzazioni onerose.

Applicando le policy in tempo reale, il mascheramento dinamico non solo semplifica la conformità, ma minimizza anche il rischio di perdite di dati dovute a errori umani o copie obsolete. Quando integrato con logging dettagliato delle attività, filtri contestuali e report pronti per l’audit, offre alle organizzazioni sia flessibilità che tracciabilità. Questo lo rende l’approccio ottimale per sistemi di produzione che gestiscono dati regolamentati o riservati—dove gli accessi variano tra reparti e le normative richiedono protezione continua e adattativa.

Supporto Integrato nei Database Popolari

Diverse piattaforme offrono supporto nativo o tramite plugin per il mascheramento. Per esempio:

- PostgreSQL: mascheramento tramite vista o estensioni come pg_maskdata

- Oracle: Data Redaction per mascheramento basato sui ruoli

- SQL Server: mascheramento dinamico integrato per certi campi

Ecco un esempio di PostgreSQL che simula il mascheramento con una vista:

CREATE OR REPLACE VIEW masked_users AS

SELECT

id,

name,

CASE

WHEN current_user = 'auditor' THEN 'XXXX-XXXX-XXXX-' || RIGHT(card_number, 4)

ELSE card_number

END AS card_number,

email

FROM users;

Pur essendo efficace in configurazioni semplici, questo approccio diventa difficile da scalare su più database o ruoli dinamici. È proprio qui che DataSunrise semplifica l’implementazione—mascherando i risultati attraverso gli ambienti senza alterare SQL o schemi.

Mascheramento Dinamico con DataSunrise

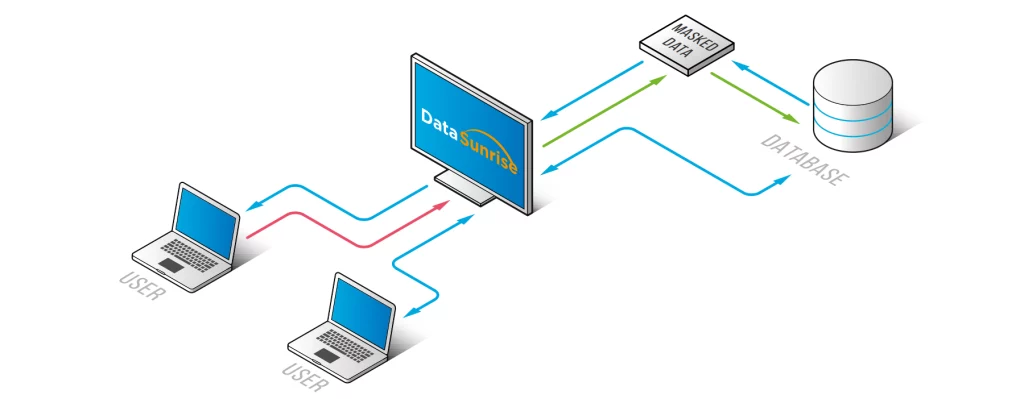

DataSunrise funziona come un proxy trasparente tra le tue applicazioni e i database. Di conseguenza, intercetta le query e applica regole di mascheramento prima che i dati raggiungano l’utente. Supporta:

La configurazione avviene interamente tramite un’interfaccia user-friendly. Ancora più importante, non sono richieste riscritture del codice o modifiche agli schemi.

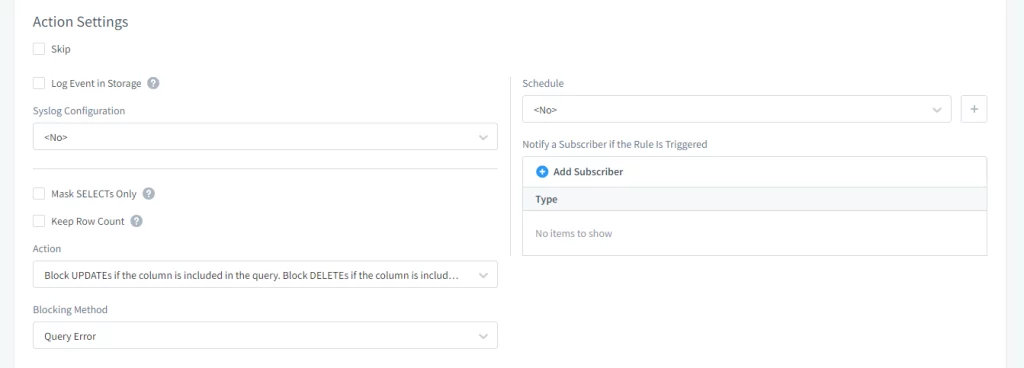

1. Impostazioni Azione

Gli amministratori possono controllare se gli eventi di mascheramento siano registrati, se vengano attivate allerte oppure se bloccare le operazioni di aggiornamento sui campi mascherati.

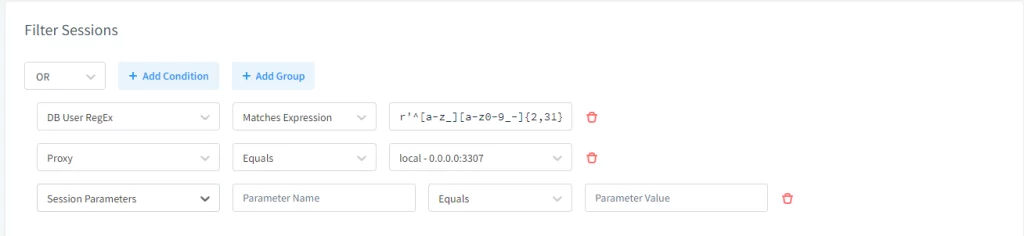

2. Impostazioni Filtro

Questa sezione definisce quando e dove il mascheramento deve applicarsi—in base all’identità dell’utente, all’intervallo IP, all’applicazione di origine o persino alle rotte di rete. Questo consente quindi un’applicazione contestuale e mirata.

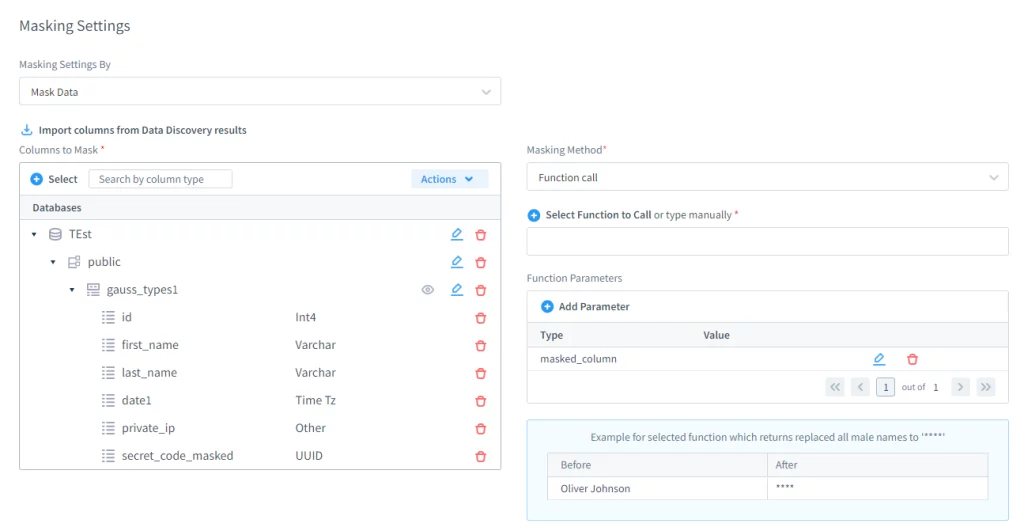

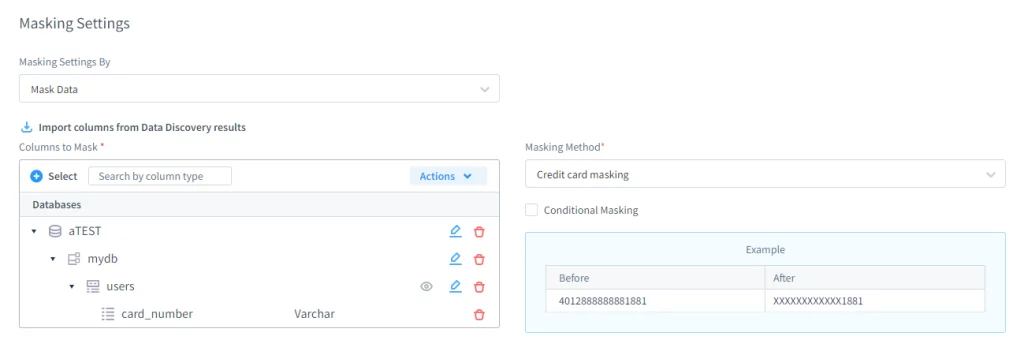

3. Impostazioni Mascheramento

Gli amministratori possono selezionare specifici schemi, tabelle e campi da proteggere. In aggiunta, possono definire metodi di mascheramento usando logiche integrate o script Lua personalizzati.

4. Log del Mascheramento

Quando il logging è attivo, ogni evento di mascheramento viene registrato. Di conseguenza, le organizzazioni ottengono una visibilità audit-ready su come e quando è stato applicato il mascheramento.

Le Sfide Comuni nell’Implementazione del Mascheramento Dinamico

Il mascheramento dinamico dei dati è molto efficace, ma solo se configurato accuratamente. Senza una pianificazione attenta, può generare nuovi problemi di sicurezza e usabilità. Alcune insidie tipiche includono:

- Mascheramento eccessivo: Limitare l’accesso così tanto da impedire agli utenti legittimi, agli analisti o ai team di supporto di svolgere il proprio lavoro perché dati contestuali critici sono nascosti.

- Regole mal definite: Implementare policy di mascheramento troppo ampie o non basate sui ruoli, causando esposizione incoerente o inadeguata dei dati tra applicazioni e utenti.

- Lacune nella copertura: Applicare il mascheramento solo all’interfaccia database trascurando altri vettori di accesso, come dashboard BI, risposte API, backup o esportazioni di dati.

DataSunrise risolve queste sfide tramite un controllo policy granulare, logica di mascheramento adattativa e visibilità audit completa. Gli amministratori possono visualizzare e validare in tempo reale le regole di mascheramento, garantendo il giusto equilibrio tra sicurezza e usabilità. Inoltre, il monitoraggio integrato assicura una verifica continua dell’applicazione del mascheramento su tutti i percorsi di accesso, prevenendo fughe accidentali di dati con l’evolversi dei sistemi o dei ruoli utente.

Caso d’Uso PostgreSQL con DataSunrise

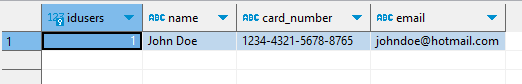

Un caso tipico potrebbe riguardare una tabella users contenente dati di carte di credito. Con DataSunrise configurato, il numero della carta viene mascherato in base ai permessi dell’utente:

Gli amministratori definiscono questo comportamento tramite l’interfaccia grafica anziché modificare lo schema:

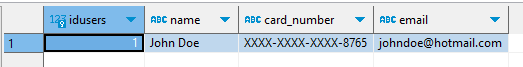

Di conseguenza, gli utenti senza accesso elevato vedono solo valori mascherati:

L’evento viene anche registrato automaticamente nei log di audit:

Vantaggi dell’Utilizzo di DataSunrise per il Mascheramento

- Protegge PII, credenziali e dati finanziari in fase di interrogazione

- Supporta implementazioni cross-platform senza riscrivere codice

- Applica policy granulari usando ruoli, filtri e logica

- Fornisce tracce di audit per trasparenza e conformità

Approcci Pratici al Mascheramento Dinamico

| Approccio | Come Funziona | Esempio di Scenario |

|---|---|---|

| Basato sui Ruoli | Maschera o rivela campi in base ai permessi utente | Il personale di supporto vede numeri parziali di carta, mentre gli analisti antifrode vedono i valori completi |

| Consapevole del Contesto | Adatta il mascheramento in base a posizione, dispositivo o tipo di sessione | Le reti aziendali attendibili rivelano più dati rispetto agli accessi remoti |

| Limitato nel Tempo | Concede accessi temporanei con scadenza automatica | Utenti autorizzati visualizzano dati salariali per un periodo definito, poi il mascheramento si riattiva |

Il mascheramento dinamico adatta la protezione ai contesti aziendali reali invece di applicare una regola unica e generica.

FAQ Rapide: Mascheramento Dinamico

Il mascheramento influisce sulle prestazioni delle query?

Generalmente in modo minimo se le regole sono ben definite. DataSunrise applica le policy al livello proxy per evitare pesanti riscritture sul database.

Il mascheramento può essere aggirato tramite esportazioni o strumenti BI?

Solo se quei canali non sono coperti. È importante includere API, esportazioni e connettori analitici nelle regole di mascheramento per chiudere le falle.

Come scelgo i campi da mascherare?

Inizia con la scoperta dati per classificare i campi PII/PHI/PCI, quindi applica policy in base alla sensibilità e ai ruoli.

Come dimostro la conformità?

Usa i log degli eventi di mascheramento insieme al monitoraggio delle attività per mostrare chi ha visto cosa, quando e secondo quale policy.

Il mascheramento può essere applicato dinamicamente in base al comportamento dell’utente?

Sì. Le regole di mascheramento adattativo possono stringere o allentare la visibilità in base a segnali di rischio come volume di query insolito, accessi fuori orario o tentativi di escalation dei privilegi.

Il mascheramento funziona con database cloud-native e sistemi distribuiti?

Assolutamente sì. DataSunrise supporta il mascheramento dinamico in ambienti multi-cloud e ibridi, inclusi servizi gestiti come Amazon RDS, Azure SQL, Google Cloud SQL e piattaforme distribuite come Snowflake e BigQuery.

Conclusione

Il Mascheramento Dinamico dei Dati (DDM) rappresenta un elemento chiave della sicurezza adattativa dei dati, applicando il principio del minimo privilegio nascondendo informazioni sensibili in tempo reale—senza duplicare, modificare o ristrutturare i dati originali. Invece di modificare i dati a riposo, il DDM adatta dinamicamente l’output delle query in base all’identità dell’utente, al ruolo, allo scopo dell’accesso e al rischio contestuale. Questo approccio garantisce che impiegati, partner e applicazioni esterne vedano solo i dati per cui sono autorizzati, mantenendo piena usabilità del sistema e riducendo notevolmente il rischio di esposizione accidentale o intenzionale dei dati.

Combinato con discovery automatizzata, classificazione dei dati e monitoraggio continuo delle attività, il mascheramento dinamico si trasforma da controllo tecnico a quadro completo di governance dei dati. Le implementazioni moderne consentono alle organizzazioni di applicare politiche di protezione coerenti in ecosistemi eterogenei—incluse banche dati on-premises, sistemi virtualizzati, infrastrutture multi-cloud e applicazioni SaaS. La gestione unificata delle policy, supportata da auditing dettagliato e analisi contestuale degli accessi, offre una visione esaustiva dei flussi dati e dei comportamenti utente.

Con soluzioni come DataSunrise, il Mascheramento Dinamico dei Dati diventa parte integrante di una strategia di difesa coesa che include rilevamento di anomalie in tempo reale, convalida automatica della conformità e valutazione intelligente del rischio. Ampie tracce di audit garantiscono piena responsabilità e trasparenza per ogni tentativo di accesso. Adottando il mascheramento dinamico come controllo proattivo e adattativo, le organizzazioni possono non solo conformarsi alle normative in evoluzione come GDPR, HIPAA, SOX e PCI DSS, ma anche rafforzare la resilienza complessiva della sicurezza—proteggendo dati aziendali sensibili mantenendo efficienza operativa e innovazione.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica oraSuccessivo