Offuscamento dei Dati in Percona Server per MySQL

L’offuscamento dei dati in Percona Server per MySQL offre un metodo pratico per ridurre l’esposizione dei dati senza dover riprogettare schemi o riscrivere applicazioni. Mentre la crittografia protegge i dati a riposo e l’auditing registra gli accessi dopo l’esecuzione, l’offuscamento limita direttamente ciò che gli utenti vedono al momento della query. Di conseguenza, impedisce che valori sensibili compaiano nei risultati delle query pur preservando il comportamento dell’applicazione e la logica delle interrogazioni. Questo approccio completa naturalmente le più ampie pratiche di sicurezza dei dati.

In pratica, i team applicano questa tecnica in ambienti dove sviluppatori, analisti, ingegneri di supporto o servizi esterni riutilizzano dati di produzione. Tuttavia, i rigidi controlli di accesso da soli non risolvono il problema. Una volta che il database autorizza una query, restituisce per default i valori grezzi. L’offuscamento cambia questo comportamento trasformando i dati in output mantenendo intatta l’integrità strutturale, i tipi di dati e le relazioni.

Pertanto, accanto alle tracce di audit e alla cronologia delle attività sui dati, l’offuscamento svolge un ruolo diretto e attivo nell’applicazione delle strategie di sicurezza e conformità dei dati.

Cosa Significa Offuscamento dei Dati nel Contesto MySQL

In Percona Server per MySQL, l’offuscamento dei dati trasforma attivamente valori sensibili in rappresentazioni non significative preservando formati, tipi di dati e struttura relazionale. I team utilizzano comunemente questa tecnica per proteggere informazioni personali identificabili e altre categorie di dati ad alto rischio.

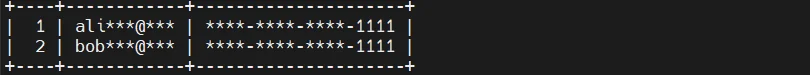

I dati offuscati seguono diversi principi fondamentali:

- La trasformazione impedisce la ricostruzione del valore originale

- Le query continuano ad eseguire senza modifiche

- Indici, join e vincoli restano integri

- Le applicazioni consumano i dati senza necessità di modifiche

Grazie a questo comportamento, le organizzazioni si affidano all’offuscamento per proteggere credenziali, identificatori e attributi critici per il business che devono rimanere nascosti al di fuori dei ruoli limitati definiti da policy di controllo degli accessi basato sui ruoli.

A differenza del data masking, che spesso espone valori parziali per usabilità, l’offuscamento sostituisce completamente i dati sensibili con sostituti deterministici o casuali. Di conseguenza elimina la possibilità di inferenze o ricostruzioni inverse.

Tecniche Native di Offuscamento in Percona Server per MySQL

Percona Server per MySQL non include un motore dedicato di offuscamento. Invece, l’offuscamento viene implementato utilizzando costrutti SQL nativi. Questi metodi sono efficaci in scenari controllati ma richiedono un’attenta progettazione, una gestione coerente dei privilegi e manutenzione continua.

Offuscamento con View

Le view sono la tecnica nativa più comune. Le colonne sensibili vengono trasformate usando espressioni SQL mentre la tabella sottostante rimane invariata.

Questo approccio funziona bene per casi d’uso in sola lettura e reportistica. Tuttavia, non protegge l’accesso diretto alla tabella base e deve essere ricreato o adeguato per ogni schema o ruolo che richieda dati offuscati.

Colonne Generate per Offuscamento Persistente

Le colonne generate permettono di memorizzare valori offuscati accanto ai dati originali, mantenendo un comportamento deterministico.

-- Aggiungi una colonna generata con un valore offuscato

ALTER TABLE customers

ADD obfuscated_email VARCHAR(64)

GENERATED ALWAYS AS (

SHA2(email, 256)

) STORED;

-- Query utilizzando la colonna generata offuscata

SELECT

id,

obfuscated_email,

created_at

FROM customers;

Questo metodo consente ad applicazioni o report di fare riferimento direttamente ai dati offuscati senza ricalcolare le trasformazioni al momento della query. Tuttavia, la colonna originale esiste ancora e rimane leggibile a meno che l’accesso non sia esplicitamente limitato.

Controllo di Esposizione Basato sui Ruoli

View e colonne generate sono tipicamente combinate con privilegi basati sui ruoli per limitare l’esposizione.

-- Crea un ruolo per gli analisti

CREATE ROLE analyst_role;

-- Concedi accesso solo alla view offuscata

GRANT SELECT ON obfuscated_customers TO analyst_role;

-- Revoca esplicitamente l'accesso alla tabella base

REVOKE SELECT ON customers FROM analyst_role;

-- Assegna il ruolo a un utente

GRANT analyst_role TO 'analyst_user'@'%';

Questo modello dipende interamente dalla corretta configurazione dei privilegi. Gli utenti con privilegi elevati possono comunque aggirare l’offuscamento interrogando direttamente le tabelle base, rendendo questo approccio fragile in ambienti con accesso amministrativo condiviso.

Offuscamento Centralizzato dei Dati con DataSunrise

DataSunrise applica l’offuscamento dei dati esternamente, senza modificare schemi di database o query applicative. Le regole di offuscamento vengono applicate in modo trasparente mentre le query passano attraverso la piattaforma, assicurando che i valori sensibili vengano trasformati prima che i risultati vengano restituiti al client.

Questo approccio segue lo stesso modello architetturale utilizzato per tracce di audit centralizzate, monitoraggio dell’attività del database e applicazione della conformità.

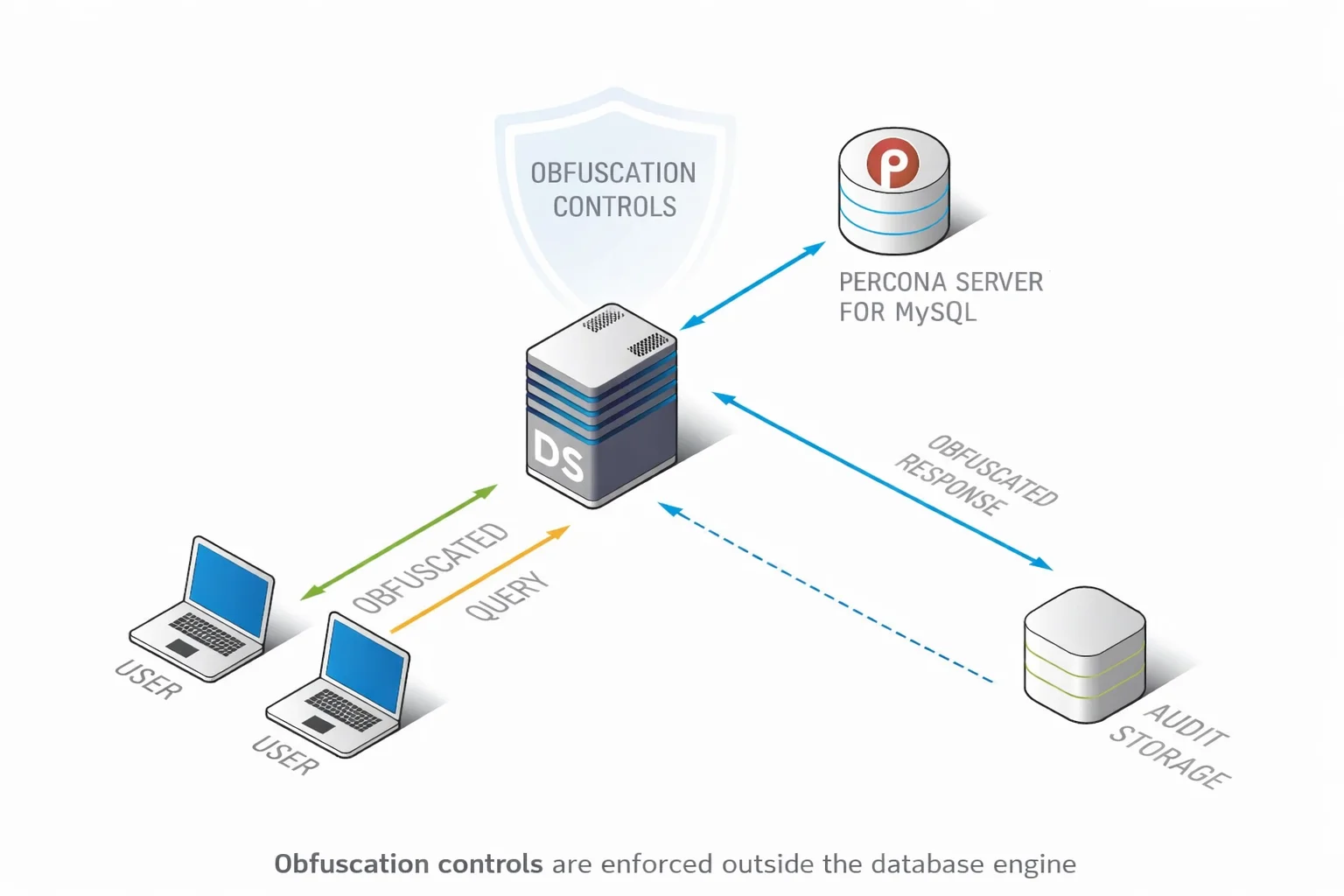

Posizionamento Architetturale dei Controlli di Offuscamento

DataSunrise opera come strato intermediario tra i client del database e Percona Server per MySQL. A seconda della modalità di distribuzione, funziona come proxy, intercettore basato su agente o layer di ispezione del traffico.

In tutti i casi, l’offuscamento viene applicato all’esterno del motore del database. I dati sensibili non raggiungono mai consumatori non autorizzati, anche se questi sono autorizzati a eseguire query. Il database stesso rimane invariato.

Come l’Offuscamento Viene Applicato a Runtime

Le query in arrivo vengono ispezionate in tempo reale. Le regole di offuscamento vengono valutate usando segnali contestuali come identità utente, privilegi di accesso, origine della richiesta, caratteristiche della query e sensibilità dei dati rilevata.

Quando una regola si applica, DataSunrise trasforma dinamicamente il set di risultati mantenendo i tipi di dati e la struttura della query. I client ricevono dati utilizzabili ma non sensibili. Il motore del database resta all’oscuro dell’avvenuto offuscamento.

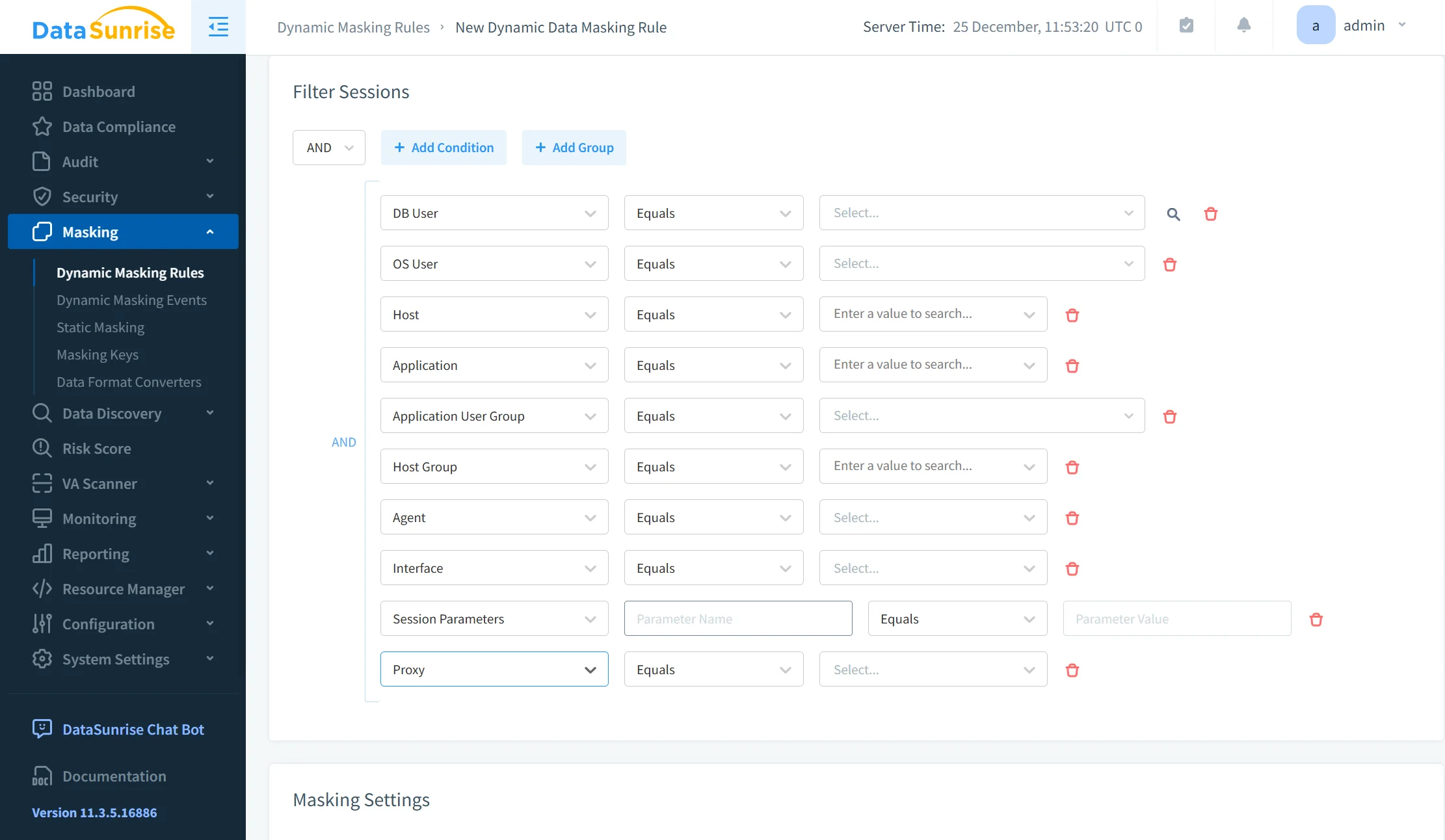

Applicazione Basata su Policy e Consapevolezza del Contesto

Le regole di offuscamento sono definite centralmente e gestite indipendentemente dagli schemi di database. Le policy possono mirare a tabelle specifiche, colonne o categorie di dati classificati e possono variare in base al ruolo utente o allo scenario di accesso.

Questo consente rappresentazioni diverse degli stessi dati da restituire simultaneamente a utenti o servizi diversi. Le modifiche alle policy hanno effetto immediato senza necessità di ridistribuire oggetti SQL o modificare applicazioni.

Visibilità e Allineamento con l’Audit

Tutti gli eventi di accesso offuscato sono completamente visibili nei log di audit e nelle viste della cronologia attività di DataSunrise. I team di sicurezza possono correlare gli accessi ai dati con le regole di offuscamento applicate, eliminando una comune lacuna di visibilità riscontrata nelle implementazioni native.

L’offuscamento diventa un controllo di prima classe, tracciabile, invece di una trasformazione SQL opaca.

Vantaggi dell’Offuscamento Centralizzato

| Aspetto | Offuscamento Nativo (Basato su SQL) | Offuscamento Centralizzato |

|---|---|---|

| Luogo di applicazione | Incorporato in view e logica SQL | Strato di applicazione esterno |

| Gestione delle policy | Distribuita negli schemi | Policy definite centralmente |

| Dipendenza dallo schema | Richiede view o colonne generate | Nessuna modifica a schema o query |

| Consapevolezza del contesto | Statica e vincolata all’oggetto | Consapevole del contesto e adattiva |

| Rischio di elusione | Può essere bypassata da utenti privilegiati | Applicata indipendentemente dai privilegi DB |

| Visibilità dell’audit | Limitata e indiretta | Completamente visibile nelle tracce di audit |

| Scalabilità | Difficile da mantenere su larga scala | Coerente attraverso gli ambienti |

Questo approccio elimina la fragilità dell’offuscamento basato su SQL e permette una protezione scalabile e pulita attraverso sistemi di sviluppo, staging e produzione.

Conclusioni

L’offuscamento dei dati in Percona Server per MySQL affronta un problema che né la crittografia né l’audit da soli risolvono. Controlla ciò che gli utenti vedono effettivamente dopo che l’accesso è stato concesso, integrando strategie più ampie di sicurezza del database.

Le tecniche SQL native coprono scenari limitati ma sono difficili da gestire su larga scala. L’offuscamento centralizzato sposta l’applicazione fuori dagli schemi di database in un piano di controllo gestito, allineato con l’auditing, il monitoraggio dell’attività del database e i flussi di lavoro di conformità.

Combinato con tracce di audit e la cronologia delle attività sui dati, l’offuscamento chiude l’ultima lacuna di visibilità assicurando che i dati sensibili non siano mai esposti, nemmeno agli utenti autorizzati.