PBAC in SQL Server: Implementazione e Vantaggi dell’Uso

Policy-Based Access Control (PBAC) è un robusto modello di sicurezza che permette alle organizzazioni di far rispettare controllo degli accessi dettagliato basato su politiche definite in SQL Server. PBAC aiuta gli amministratori a creare e gestire politiche di controllo degli accessi per determinare chi può accedere ai dati e compiere azioni. Questo articolo esplora il concetto di PBAC e fornisce una guida passo-passo su come implementarlo in SQL Server.

Controllo di Accesso Basato su Politiche in Dettaglio

PBAC è un modello di controllo degli accessi che dipende dalle politiche per regolare l’accesso ai dati e alle risorse. In SQL Server, gli amministratori definiscono le politiche utilizzando la funzionalità integrata di Gestione Basata su Politiche. Le politiche sono regole che decidono se un utente o un’app possono accedere o modificare i dati.

PBAC offre un approccio flessibile e centralizzato al controllo degli accessi. PBAC consente di creare regole che si applicano a più oggetti e database. Invece di gestire le autorizzazioni per ogni tabella o vista separatamente. Le politiche si basano su vari fattori, come i ruoli degli utenti, il contesto dell’applicazione o la sensibilità dei dati.

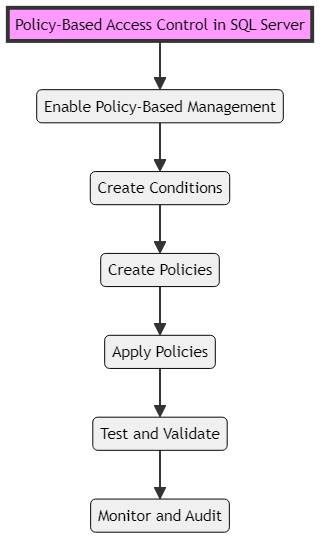

Ordine di implementazione di PBAC

Vantaggi di PBAC in SQL Server

Implementare PBAC in SQL Server fornisce diversi vantaggi per le organizzazioni che cercano di migliorare la sicurezza dei dati. PBAC consente agli amministratori di impostare regole dettagliate su chi può accedere a determinati dati e compiere specifiche azioni. Questo livello di controllo aiuta a prevenire accessi non autorizzati e ad assicurare che gli utenti possano accedere solo ai dati di cui hanno bisogno per svolgere i propri compiti.

PBAC semplifica la gestione del controllo degli accessi fornendo un quadro centralizzato per definire e gestire le politiche. Invece di gestire le autorizzazioni su singoli oggetti, gli amministratori possono creare politiche che si applicano a più oggetti e database. Questo approccio centralizzato riduce l’onere amministrativo e rende più facile mantenere una sicurezza coerente.

PBAC promuove anche la conformità alle normative e agli standard di sicurezza. Le organizzazioni devono creare politiche che soddisfano standard legali e di settore per garantire che le proprie pratiche di accesso ai dati siano conformi alle normative. PBAC fornisce una traccia verificabile delle decisioni di controllo accessi, facilitando la dimostrazione della conformità durante gli audit.

Implementazione di PBAC in SQL Server

Per implementare PBAC in SQL Server, seguire questi passaggi:

Step 1: Abilitare la Gestione Basata su Politiche

Per utilizzare PBAC, è necessario abilitare la funzionalità di Gestione Basata su Politiche in SQL Server. Questa funzionalità è disponibile nelle edizioni SQL Server Enterprise, Developer e Evaluation. Può essere abilitata eseguendo il seguente comando:

sp_configure 'show advanced options', 1; GO RECONFIGURE; GO sp_configure 'policy based management', 1; GO RECONFIGURE; GO

Step 2: Creare le Condizioni

Le condizioni sono i blocchi costitutivi delle politiche in PBAC. Stabiliscono i criteri che le politiche devono soddisfare per essere applicabili. Le condizioni possono basarsi su vari fattori, come i ruoli degli utenti, il contesto dell’applicazione o la sensibilità dei dati.

Per creare una condizione, utilizzare l’istruzione `CREATE CONDITION`. Ad esempio, per creare una condizione che verifica se l’utente corrente è un membro del ruolo “SalesAdmin”, è possibile utilizzare il seguente codice:

CREATE CONDITION SalesAdminCondition AS @UserRole = 'SalesAdmin';

Step 3: Creare le Politiche

Le politiche sono i componenti principali di PBAC. Definiscono le regole di controllo degli accessi che determinano chi può accedere a dati specifici e compiere determinate azioni. Le politiche hanno una o più condizioni e stabiliscono le azioni da intraprendere quando tali condizioni sono soddisfatte. Per creare una politica, utilizzare l’istruzione `CREATE POLICY`. Ad esempio, per creare una politica che consente ai membri del ruolo “SalesAdmin” di selezionare i dati dalla tabella “Sales”, è possibile utilizzare il seguente codice:

CREATE POLICY SalesAdminPolicy AS GRANT SELECT ON Sales TO SalesAdminCondition;

Step 4: Applicare le Politiche

Una volta create le condizioni e le politiche, è necessario applicarle agli oggetti rilevanti nel database. Per applicare una politica, utilizzare la procedura memorizzata `sp_syspolicy_add_object`. Ad esempio, per applicare la “SalesAdminPolicy” alla tabella “Sales”, è possibile utilizzare il seguente codice:

EXEC sp_syspolicy_add_object 'SalesAdminPolicy', 'AdventureWorks2019.Sales.SalesOrderHeader';

Step 5: Testare e Validare

Dopo aver applicato le politiche, è cruciale testare e convalidare che le regole di controllo degli accessi funzionino come previsto. Testare diversi scenari e ruoli utente per assicurarsi che gli utenti possano accedere ai dati a cui sono autorizzati e siano limitati dall’accedere ai dati a cui non dovrebbero.

È possibile verificare che le politiche vengano applicate correttamente utilizzando query SQL. Ad esempio, per verificare se un utente con il ruolo “SalesAdmin” può selezionare i dati dalla tabella “Sales”, è possibile eseguire una query SELECT mentre si impersona quell’utente.

Step 6: Monitorare e Audire

Monitorare e audire regolarmente le decisioni di controllo degli accessi per rilevare eventuali tentativi di accesso non autorizzato o violazioni delle politiche. SQL Server fornisce capacità di auditing che consentono di tracciare e registrare gli eventi di controllo degli accessi.

È possibile configurare SQL Server Audit per catturare eventi relativi alle politiche, come tentativi di accesso riusciti e falliti. Analizzando i log di audit, è possibile identificare potenziali violazioni della sicurezza e prendere misure appropriate.

Esempio di PBAC in SQL Server

Consideriamo un esempio per illustrare l’implementazione di PBAC in SQL Server. Supponiamo di avere un database che contiene informazioni sensibili sui clienti. Si vuole assicurare che solo gli utenti autorizzati del dipartimento “CustomerService” possano accedere e modificare i dati dei clienti.

Per prima cosa, creare una condizione che verifica se l’utente corrente appartiene al dipartimento “CustomerService”:

CREATE CONDITION CustomerServiceCondition AS @Department = 'CustomerService';

Successivamente, creare una politica che concede i permessi SELECT, INSERT, UPDATE e DELETE sulla tabella “Customers” agli utenti che soddisfano la “CustomerServiceCondition”:

CREATE POLICY CustomerServicePolicy AS GRANT SELECT, INSERT, UPDATE, DELETE ON Customers TO CustomerServiceCondition;

Applicare la politica alla tabella “Customers”:

EXEC sp_syspolicy_add_object 'CustomerServicePolicy', 'AdventureWorks2019.Sales.Customer';

Ora, solo gli utenti del dipartimento “CustomerService” saranno in grado di accedere e modificare i dati nella tabella “Customers”. Gli altri utenti saranno limitati in base alla politica definita.

Conclusione

Il Controllo di Accesso Basato su Politiche è un forte modello di sicurezza che aiuta le organizzazioni a far rispettare il controllo dettagliato degli accessi in SQL Server. Definendo politiche basate su condizioni e azioni, gli amministratori possono gestire e controllare centralmente l’accesso ai dati sensibili.

Per utilizzare PBAC in SQL Server, è necessario abilitare prima la Gestione Basata su Politiche. Quindi, creare regole e applicarle agli oggetti. Successivamente, testare e verificare le regole di accesso per assicurarsi che funzionino correttamente. Infine, monitorare le decisioni di accesso per vedere se vengono applicate correttamente.

Adottando il PBAC, le organizzazioni possono migliorare la propria postura di sicurezza dei dati, semplificare la gestione del controllo degli accessi e garantire la conformità alle normative e agli standard di sicurezza. PBAC fornisce un approccio flessibile e scalabile al controllo degli accessi, rendendolo adatto per organizzazioni di varie dimensioni e settori.

Ricordare di rivedere e aggiornare regolarmente le politiche PBAC per allinearle alle mutevoli esigenze aziendali e alle migliori pratiche di sicurezza. Monitorare e audire continuamente gli eventi di controllo degli accessi per rilevare e rispondere a eventuali violazioni della sicurezza.

Con PBAC in atto, si può avere fiducia nella sicurezza dell’ambiente SQL Server, sapendo che i dati sensibili sono protetti e accessibili solo agli utenti autorizzati.