Registro Audit di Apache Cassandra

Apache Cassandra è un database NoSQL distribuito ad alte prestazioni, affidabile per la gestione di grandi quantità di dati con tempi di inattività praticamente nulli. Man mano che le implementazioni crescono in dimensioni e complessità, l’importanza di catturare ogni query, modifica e tentativo di accesso diventa fondamentale. Un Registro Audit di Apache Cassandra ben implementato supporta la responsabilità, assicura la conformità normativa e fornisce informazioni operative preziose sia per i team di sicurezza che per gli auditor.

Perché la Registrazione Audit di Apache Cassandra è Importante

Servendo come un registro di sicurezza immutabile, i log audit catturano l’intera cronologia delle attività sul database. Questa capacità consente alle organizzazioni di tracciare esattamente chi ha avuto accesso ai dati, quando e come. Inoltre, può essere utilizzata per rilevare comportamenti sospetti, ricostruire incidenti e dimostrare la conformità a standard quali GDPR, HIPAA e PCI DSS. Quando abbinata a solide misure di sicurezza dei dati, la registrazione audit funge anche da sistema di allerta precoce per potenziali violazioni.

Inoltre, settori regolamentati come la finanza o la sanità affrontano sanzioni significative se i registri audit completi sono mancanti. Oltre a soddisfare la conformità, questi log migliorano l’analisi delle prestazioni del database evidenziando schemi di accesso inefficienti e guidando l’ottimizzazione delle query.

Audit in Tempo Reale in Cassandra

In pratica, la registrazione audit nativa di Cassandra registra operazioni quali SELECT, INSERT, UPDATE e DELETE, così come i tentativi di autenticazione e le modifiche allo schema. Di conseguenza, le organizzazioni possono trasmettere questi log a sistemi SIEM o integrarli con strumenti di monitoraggio dell’attività del database come DataSunrise, ottenendo così visibilità in tempo reale arricchita con ruoli utente, indirizzi IP e dettagli delle query.

Ad esempio, la seguente configurazione in cassandra.yaml abilita l’audit mirato:

audit_logging_options:

enabled: true

logger: BinAuditLogger

audit_logs_dir: /var/log/cassandra/audit/

included_keyspaces: ["finance", "hr"]

excluded_users: ["monitoring_user"]

Specificamente, questa configurazione registra tutta l’attività nei keyspace finance e hr escludendo particolari account automatici.

Configurazione Nativa del Registro Audit di Apache Cassandra

Passaggi di Configurazione

Per configurare la registrazione audit nativa, prima abilita le audit_logging_options in cassandra.yaml e scegli un logger appropriato, come BinAuditLogger. Quindi definisci i keyspace e gli utenti da includere o escludere in base alle tue politiche di sicurezza. Una volta salvate le modifiche, riavvia i nodi Cassandra per applicarle.

Verifica

Puoi anche controllare che la registrazione audit sia attiva eseguendo la seguente query sulla tabella system_views.audit_logs:

SELECT * FROM system_views.audit_logs LIMIT 5;

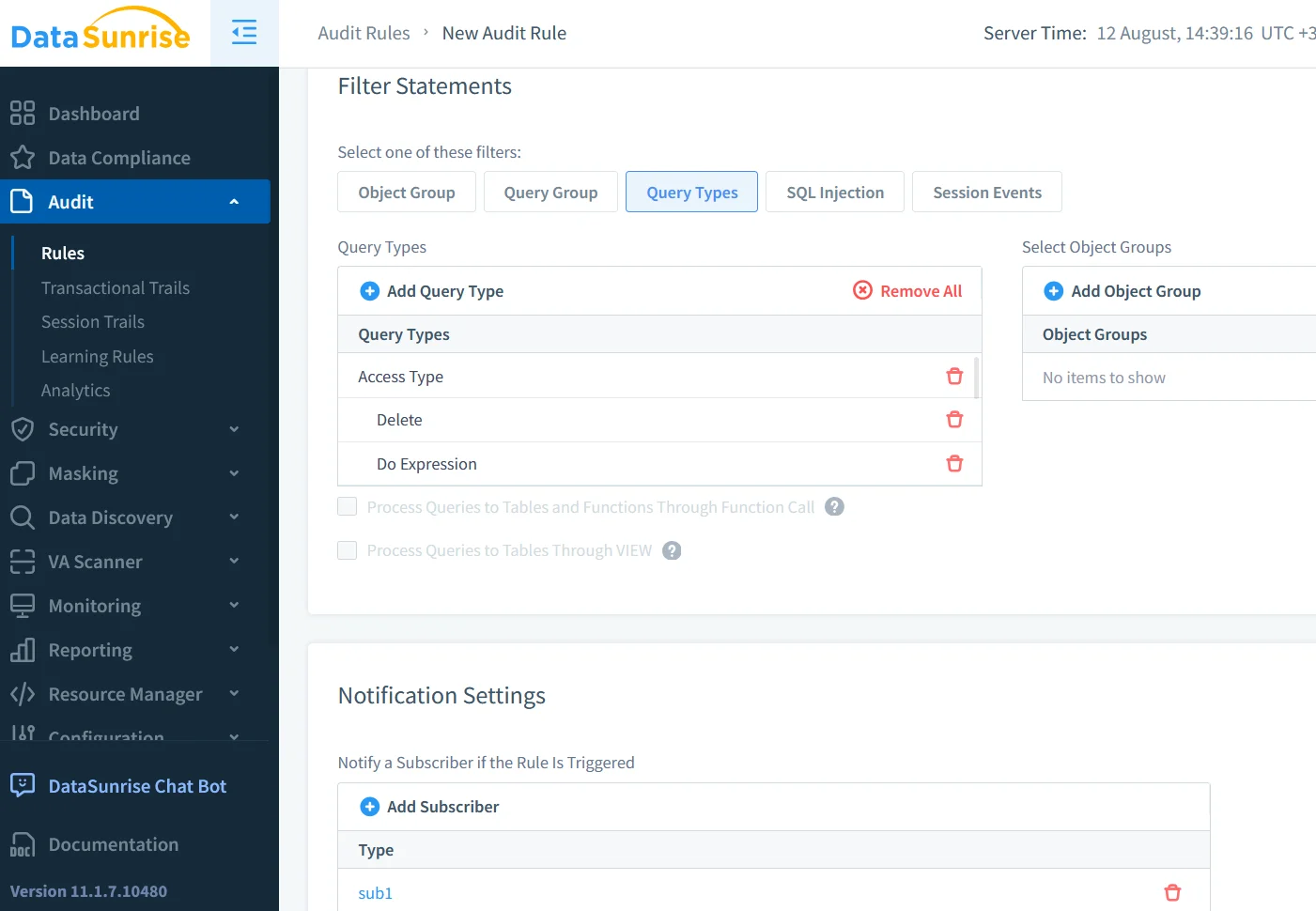

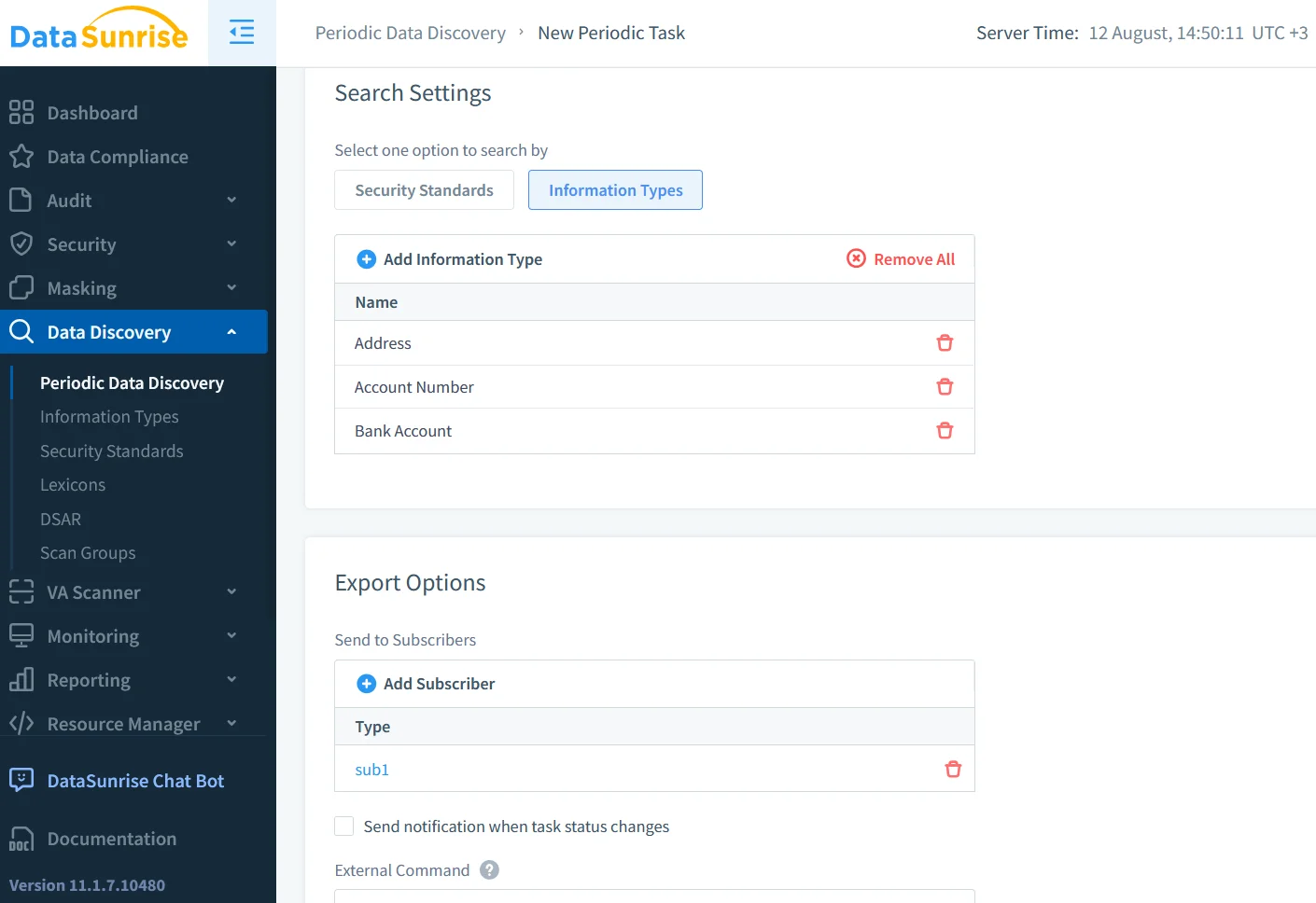

Audit DataSunrise per Cassandra

DataSunrise Data Audit si basa sul logging nativo con mascheramento dinamico dei dati, scoperta automatica dei dati sensibili, allerta in tempo reale e dashboard preconfigurate per la conformità a GDPR, HIPAA e PCI DSS.

Con questo approccio, i dati sensibili non vengono mai esposti a utenti non autorizzati, neppure nei risultati delle query.

Vantaggi per Sicurezza e Conformità

Quando il logging nativo di Cassandra viene combinato con DataSunrise, si ottiene una postura di sicurezza complessiva più solida. Per esempio, le organizzazioni beneficiano di un’ispezione più approfondita delle query con controlli di accesso basati sui ruoli, archiviazione audit a prova di manomissione e rilevamento anticipato dei problemi tramite mascheramento e allerta. Inoltre, DataSunrise Compliance Manager semplifica la reportistica, aiutando i team a preparare le prove per gli audit in meno tempo. Questo approccio a strati non solo soddisfa i requisiti normativi, ma migliora anche la resilienza operativa.

| Caratteristica | Audit Nativo Cassandra | Estensione DataSunrise |

|---|---|---|

| Cattura eventi | Traccia operazioni CRUD, tentativi di login e modifiche allo schema. | Arricchisce gli eventi con ruolo utente, IP di origine e contesto della query. |

| Allerte in tempo reale | Richiede script esterni o regole SIEM. | Allerte integrate basate su policy tramite email, chat o SIEM. |

| Mascheramento dei dati | Non supportato nativamente. | Mascheramento dinamico a runtime con politiche basate sui ruoli. |

| Supporto per la conformità | Log audit base per reportistica manuale. | Dashboard per controlli di conformità GDPR, HIPAA, PCI DSS. |

Integrazione con Strumenti Esterni

I log audit possono essere esportati verso ELK Stack per la visualizzazione, Splunk per la correlazione degli eventi o Prometheus/Grafana per il monitoraggio delle prestazioni. Inoltre, ulteriori indicazioni dettagliate sulla configurazione sono disponibili nella Documentazione ufficiale di Apache Cassandra e nella Guida al Logging Audit di DataStax. Per codice di riferimento e best practice, è possibile consultare anche il repository GitHub di Apache Cassandra. Integrando questi strumenti con le analisi di DataSunrise, i team possono svolgere rilevamento degli incidenti quasi in tempo reale e indagini forensi approfondite.

Esempio di Workflow Ibrido

In un’implementazione ibrida, i log audit nativi di Cassandra catturano tutte le operazioni CRUD e gli eventi di autenticazione, poi vengono inoltrati a DataSunrise per l’arricchimento e il mascheramento. Attività sospette attivano allarmi immediati e i log arricchiti sono inviati a un SIEM per la conservazione a lungo termine e la reportistica di conformità. Questo modello garantisce una copertura audit completa senza compromettere le prestazioni.

Considerazioni Finali

Un Registro Audit di Apache Cassandra non è solo una necessità per la conformità, ma uno strumento strategico per la sicurezza. Combinando il logging nativo di Cassandra con le capacità avanzate di DataSunrise, le organizzazioni possono monitorare l’attività del database in tempo reale, proteggere automaticamente le informazioni sensibili e semplificare la preparazione agli audit. Con la crescita degli ambienti dati, questo approccio a strati garantisce che Cassandra rimanga sicuro, conforme e resiliente contro minacce interne ed esterne.